Einleitung

Ein VPN verbindet einen oder mehrere Rechner oder Netzwerke miteinander, indem es ein anderes Netzwerk, z. B. das Internet, als Transportweg nutzt. Das kann z. B. der Rechner eines Mitarbeiters zu Hause oder einer Filiale sein, der mit dem Netzwerk der Zentrale über das Internet verbunden ist. Diese Verbindungsstruktur wird auch Site-to-End oder Roadwarrior genannt.

Für den Benutzer sieht das VPN wie eine normale Netzwerkverbindung zum Zielrechner aus. Den tatsächlichen Übertragungsweg sieht er nicht. Das VPN stellt dem Benutzer eine virtuelle IP-Verbindung zur Verfügung, die durch eine tatsächliche getunnelt wird. Die über diese Verbindung übertragenen Datenpakete werden am Clienten verschlüsselt und vom Securepoint Server wieder entschlüsselt und umgekehrt.

Die beiden Gegenstellen müssen nicht über eine feste IP-Adresse verfügen, damit sie per VPN verbunden werden können. Es können auch von beiden Gegenstellen dynamische IP-Adressen verwendet werden. Außerdem können die Netzwerke miteinander verbunden werden, wenn eine der Gegenstellen eine feste IP-Adresse hat und die andere eine dynamische. Zur Übersicht der möglichen Szenarien lesen sie bitte die Seite mögliche IPSec Verbindungen.

In dieser Schritt für Schritt Anleitung wird Konfiguration einer Site-to-End Verbindung gezeigt. Der gewählte Verbindungstyp ist native IPSec. Zur Erstellung der Konfiguration wird das Administrations-Webinterface benutzt.

Für native IPSec Verbindungen benötigen Sie ein separates Client Programm. Das Betriebssystem Microsoft Windows ab Version 7 beinhaltet schon einen Client für natives IPSec.

Erstellung der native IPSec Verbindung mit dem Assistenten

Schritt 1 - Regelwerk

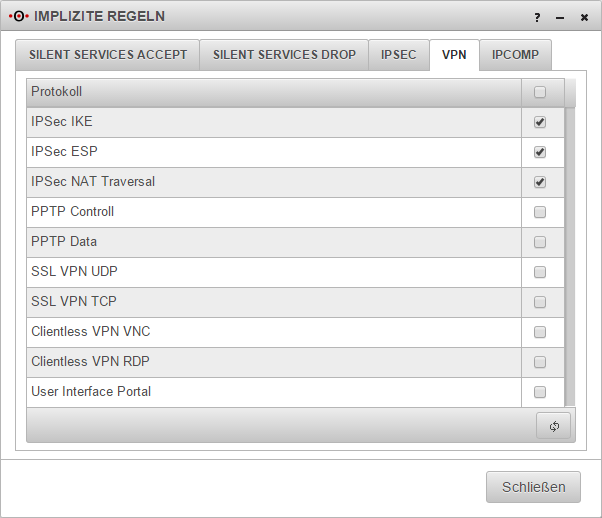

Wichtig ist, dass unter Firewall -> Implizierte Regeln die für IPSec notwendigen Protokolle freigeschaltet werden:

Wählen Sie in der Navigationsleiste des Administrations-Webinterface den Punkt VPN und in dem Dropdownmenü den Eintrag IPSec. Es öffnet sich das Fenster IPSec in dem alle angelegten IPSec-Verbindungen aufgelistet sind.

Für die neue Roadwarrior Verbindung klicken Sie auf die Schaltfläche + Roadwarrior im unteren rechten Bereich des Fensters.

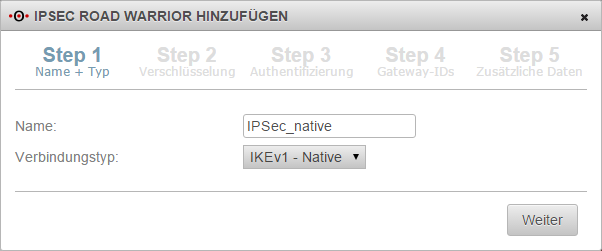

Es öffnet sich das Fenster IPSec Roadwarrior hinzufügen. Hierbei handelt es sich um einen Assistenten, der Sie mit fünf Schritten durch den Erstellungsvorgang führt.

Schritt 2 - Name und Typ

- Geben Sie im Feld Namen eine Bezeichnung für die VPN Verbindung an.

- Wählen Sie aus dem Dropdownmenü Verbindungstyp den Eintrag IKEv1 - Native.

- Klicken Sie dann auf Weiter.

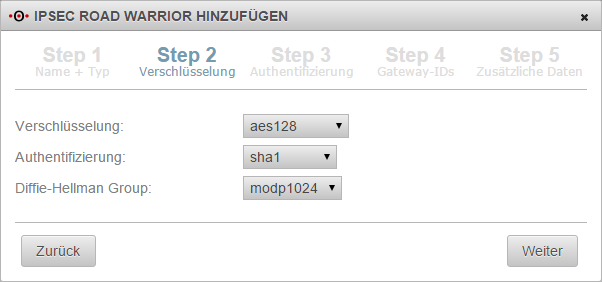

Schritt 3 - Verschlüsselung

In diesem Schritt werden die Verschlüsselungsparameter abgefragt. Sie können die voreingestellten Parameter übernehmen. Höhere Sicherheit erreichen Sie aber durch folgende Werte.

- Im Feld Verschlüssselung ist 3des voreingestellt. Hier sollten Sie einen aes Eintrag wählen.

- Im Feld Authentifizierung ist md5 voreingestellt. Hier sollten Sie einen sha Eintrag wählen.

- Die Diffie-Hellman Group Einstellung modp1024 kann beibehalten werden.

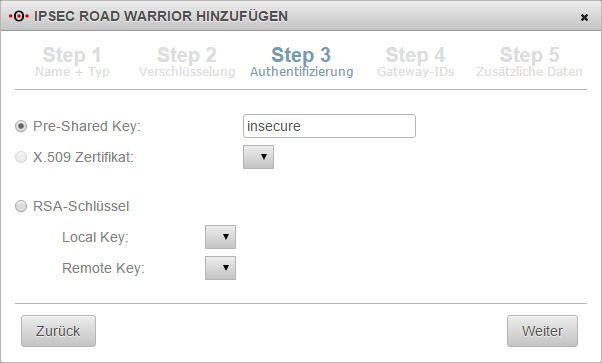

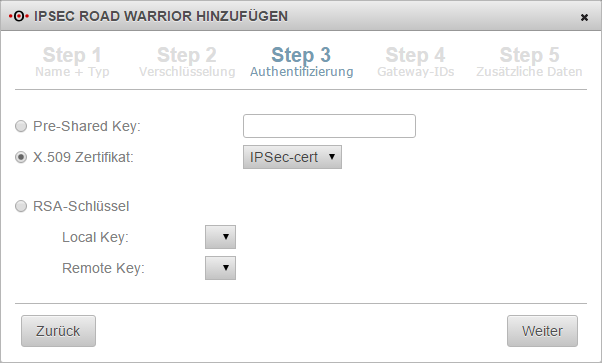

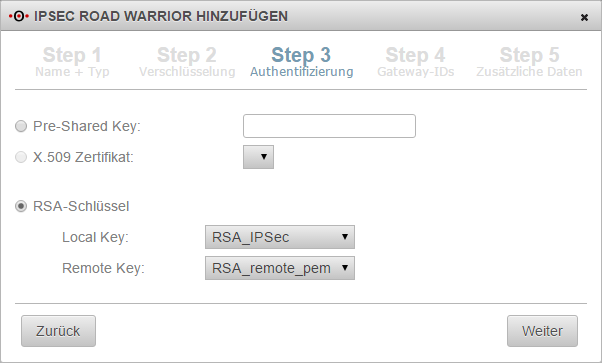

Schritt 4 - Authentifizierung

In diesem Schritt können Sie eine Authentifizierungsart wählen. Angeboten werden Pre-Shared-Key (PSK), x.509 Zertifikat und RSA-Schlüssel.

Bei dem PSK Verfahren wird ein Kennwort benutzt, welches beiden VPN-Verbindungsstellen bekannt sein muss.

Bei der Zertifikat Methode authentifiziert sich der Roadwarrior durch ein Zertifikat, welches durch die Appliance ausgestellt worden ist und an den Roadwarrior weitergegeben wird.

RSA-Schlüssel ist ein asymmetrisches Schlüsselpaar. Die Appliance stellt ein Schlüsselpaar her, das aus einem privaten und einem öffentlichen Schlüssel besteht. Der öffentliche Schlüssel wird dem Verbindungspartner übergeben.

- Wählen Sie die gewünschte Authentifizierungsmethode aus.

- Für die PSK Methode geben Sie das Kennwort in das Textfeld ein.

- Für das Zertifikatverfahren wählen Sie ein Zertifikat aus der Dropdownliste aus.

- Für die RSA Methode wählen Sie den Schlüssel, den die Appliance und der Roadwarrior verwenden. Benutzen Sie dafür die Dropdownfelder.

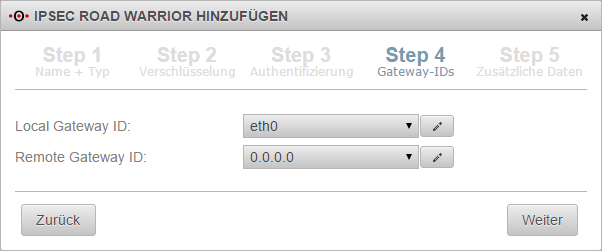

Schritt 5 - Gateway IDs

Die Gateway IDs des lokalen und entfernten Gateways gehen mit in die Authentifizierung ein, daher müssen Sie diese hier auswählen.

- Wählen Sie im Dropdownfeld Local Gateway ID die Schnittstelle aus, über die die VPN Verbindung hergestellt wird. Dies ist meistens das externe Interface eth0. Durch den Button mit dem Stift können Sie auch Werte eingeben, die nicht in der Auswahlliste eingetragen sind.

- Wählen Sie im Dropdownfeld Remote Gateway ID die Auswahl 0.0.0.0 , da es sich bei Roadwarrior meistens um eine dynamische IP-Adresse handelt.

- Klicken Sie Weiter.

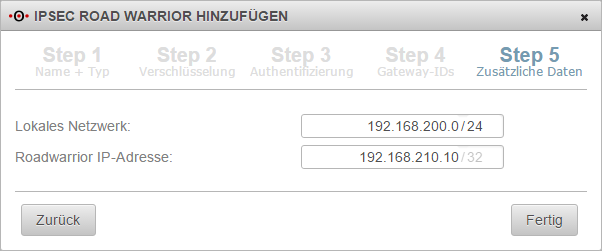

Schritt 6 - Zusätzliche Daten

- Tragen Sie im Feld Lokales Netzwerk das Netzwerk ein, mit dem sich der Roadwarrior verbindet.

- Weisen Sie dem Roadwarrior eine IP-Adresse im Netzwerk zu. Benutzen Sie dazu das Feld Roadwarrior IP-Adresse.

- Klicken Sie Fertig.

Die neu angelegte Roadwarrior Verbindung wird nun in der Übersicht des Fensters IPSec angezeigt.

Über die Schaltflächen Phase 1 und Phase 2 können Sie die Einstellungen der Verbindung einsehen und ggf. ändern.

Dem Roadwarrior müssen Sie zur Einrichtung der Verbindung auf seinem System die Einwahl IP-Adresse bzw. den Hostnamen mitteilen und die Authentifizierungsdaten (PSK, Zertifikate, PSE Key) übergeben.