- Aktualisierung zum Redesign des Webinterfaces

Voraussetzung

Damit die UTM den Netzwerkverkehr, den sie filtern soll überhaupt "zu sehen" bekommt, muss der Proxy der UTM auch für https genutzt werden.

Dazu muss entweder

- die SSL-Interception ( Bereich SSL-Interception) aktiviert

und

der transparente Modus für https aktiviert werden (Menü Bereich Transparenter Modus)

oder - auf jedem Host wird die UTM als Proxy in jedem Browser eingerichtet.

Übersicht

- In den Regelsätzen wird der gesamte Zugang oder einzelne Domains, URLs oder Kategorien blockiert bzw. zugelassen

- Die Regelsätze können in ihrer Gültigkeit nach Wochentag und Uhrzeit zeitlich beschränkt werden

- Die Regelsätze werden Profilen zugeordnet

- Die Profile sind Netzwerk- oder Benutzergruppen zugeordnet

- Die Regelsätze werden der Reihe nach überprüft, ob sie zutreffen (inhaltlich und zeitlich)

Der Webfilter

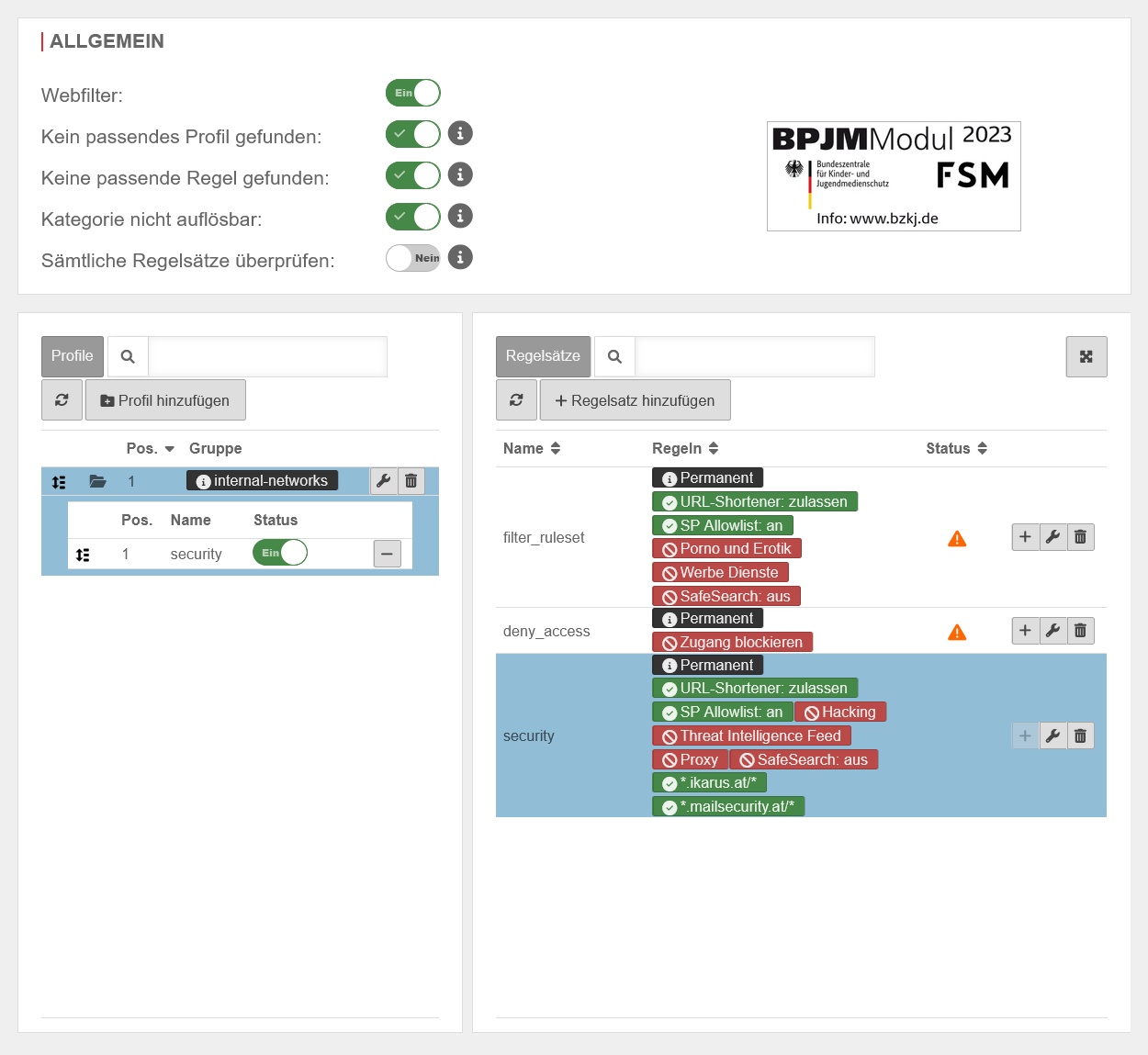

Allgemeine EinstellungenAllgemein | |||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnAnwendungen  Webfilter Übersicht Webfilter Übersicht

|

|---|---|---|---|

| Webfilter | Ein | Aktiviert (default) oder deaktiviert (Aus) die Webfilter-Funktionalität der UTM | |

| Kein passendes Profil gefunden | Lässt den Datenverkehr für Netzwerk- und Benutzergruppen zu, für die kein Webfilter Profil angelegt worden ist, sowie für Gruppen deren Profile keine Regelsätze mit passendem Zeitstempel beinhalten. | ||

| Blockiert den Datenverkehr für Netzwerk- und Benutzergruppen, für die kein Webfilter Profil angelegt worden ist, sowie für Gruppen deren Profile keine Regelsätze mit passendem Zeitstempel beinhalten. | |||

| Keine passende Regel gefunden | Lässt den Datenverkehr zu, wenn im Profil keine passende Regel gefunden wurde | ||

| Blockiert den Datenverkehr, wenn im Profil keine passende Regel gefunden wurde | |||

| Kategorie nicht auflösbar | Lässt den Datenverkehr zu, falls die Kategorie nicht aufgelöst wurde. (Beispielsweise wenn keine Verbindung zum Server aufgebaut werden konnte.) | ||

| Blockiert den Datenverkehr, falls die Kategorie nicht aufgelöst wurde. (Beispielsweise wenn keine Verbindung zum Server aufgebaut werden konnte.) | |||

| Sämtliche Regelsätze überprüfen: | Nein | Der erste Regelsatz (ggf. der Erste mit gültigem Zeitprofil) wird durchsucht. Wird keine passende Regel gefunden, wird das Standardverhalten dieses Regelsatzes angewendet. | |

| Ja | Sämtliche Regelsätze (ggf. sofern sie ein gültiges Zeitprofil haben) werden der Reihe nach überprüft, bis eine passende Regel gefunden wurde. Wird keine passende Regel gefunden wird das Standardverhalten des letzten Regelsatzes angewendet (ggf. des letzten Regelsatzes mit gültigem Zeitprofil). | ||

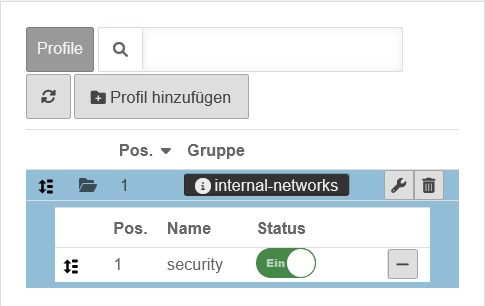

Profile Profile

| |||

In den einzelnen Profilen werden die Regelsätze mit

verbunden. Für Profile gilt:

|

UTMbenutzer@firewall.name.fqdnAnwendungen  Webfilter - Abschnitt Profile Webfilter - Abschnitt Profile

| ||

| Die Elemente können durch drag and drop in der Reihenfolge verschoben werden | |||

| Regelsatz wird überlagert von… | Dieser Regelsatz wird ganz oder teilweise von einem anderen Regelsatz überlagert und wird daher ganz oder teilweise nicht angewendet | ||

| Bearbeiten | Öffnet den Dialog zum bearbeiten des Profils. Die Netzwerk- oder Benutzergruppe kann geändert werden | ||

| Löschen | Löscht das Profil | ||

| Aus Profil entfernen | Entfernt den Regelsatz aus einem Profil | ||

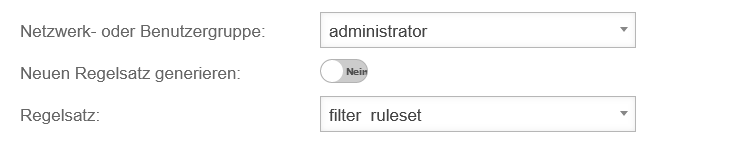

| Öffnet den Dialog zum Hinzufügen eines Profils | UTMbenutzer@firewall.name.fqdnAnwendungenWebfilter

| ||

| Netzwerk- oder Benutzergruppe: | administrator | Netzwerk- oder Benutzergruppe, auf die das Profil angewendet werden soll | |

| Neuen Regelsatz generieren: | Nein | Wenn Ja, erzeugt automatisch einen neuen Regelsatz, der diesem Profil zugeordnet ist

| |

| Regelsatz: (Nur, wenn Neuen Regelsatz generieren Nein deaktiviert wurde) |

filter_ruleset | Bestehender Regelsatz, der in diesem Profil gelten soll | |

Regelsätze Regelsätze

| |||

| In den Regelsätzen wird definiert, welche Webseiten und Kategorien geblockt und freigegeben werden. Die Regelsätze können außerdem für einen Zeitraum begrenzt werden, um z. B. Mitarbeitern in der Mittagspause die Möglichkeit zu geben, privat zu surfen. | UTMbenutzer@firewall.name.fqdnAnwendungen  Regelsätze Regelsätze

| ||

| Zu Profil hinzufügen | Fügt den aktuellen Regelsatz dem z.Zt. markierten Profil hinzu | ||

| Bearbeiten | Öffnet die Einstellungen des Regelsatzes zum Bearbeiten | ||

| Löschen | Löscht einen Regelsatz | ||

| Öffnet den Dialog zum Anlegen eines neuen Regelsatzes | |||

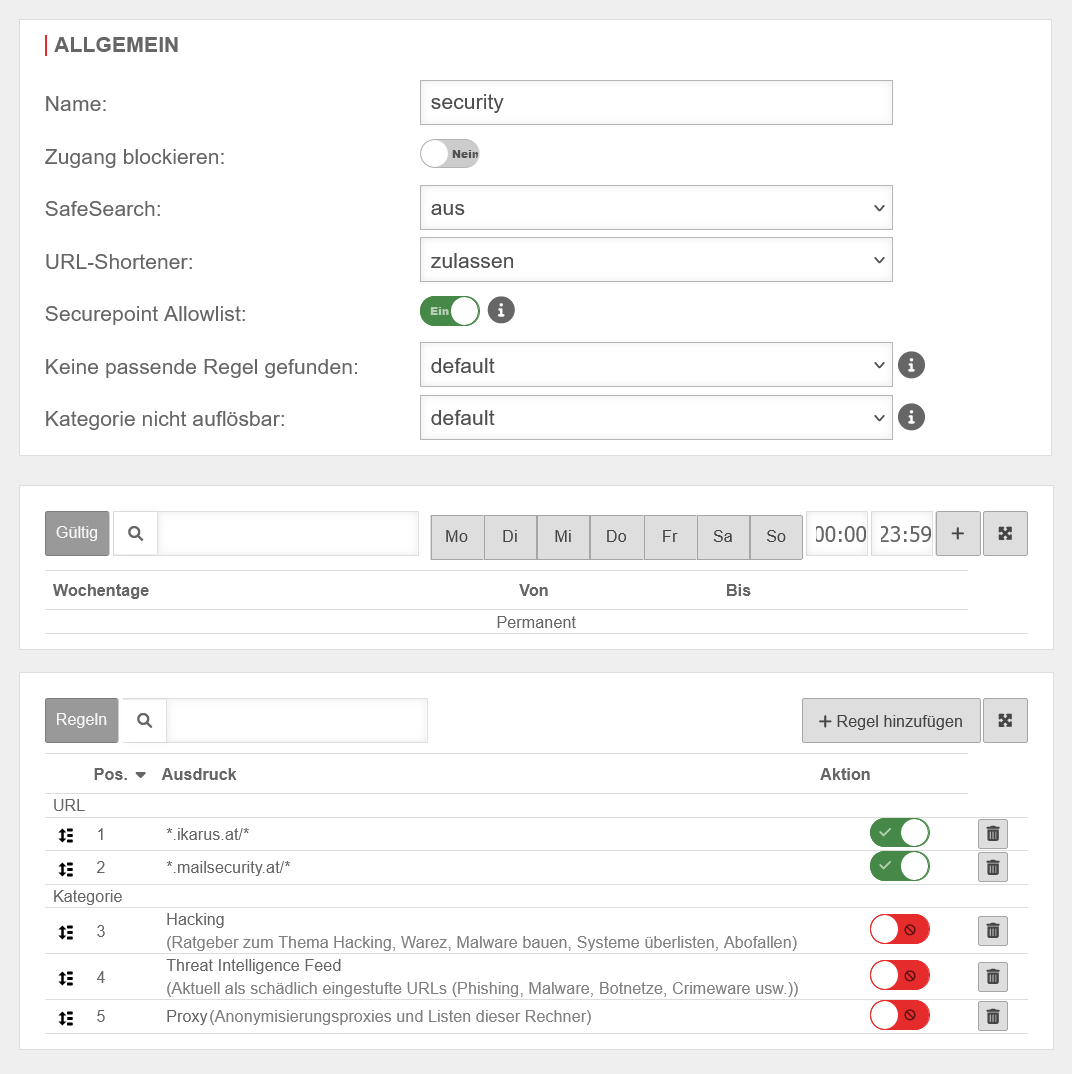

Regelsatz DetailsRegelsatz Details

AllgemeinAllgemein | |||

| Name | security | Eindeutiger Name | UTMbenutzer@firewall.name.fqdnAnwendungenWebfilter  Anzeige beim Hinzufügen eines neuen oder bearbeiten eines bestehenden Regelsatzes Anzeige beim Hinzufügen eines neuen oder bearbeiten eines bestehenden Regelsatzes

|

| Zugang blockieren | Nein | Alle Webseiten werden gesperrt | |

| SafeSearch | Inhalte, die nicht jugendfrei sind, werden nicht gefiltert. | ||

| Texte, Bilder und Videos, die nicht jugendfrei sind, werden aus den Suchergebnissen herausgefiltert. | |||

| Bilder und Videos, die nicht jugendfrei sind, werden aus den Suchergebnissen herausgefiltert, entsprechende Texte aber nicht. | |||

| URL-Shortener | Definiert den Zugriff auf Webseiten, deren Hostnamen URL-Shortener-Dienste verwenden. Hier kann gewählt werden, ob diese unabhängig vom tatsächlichen Ziel blockiert oder zugelassen werden oder der Hostname aufgelöst und anschließend entsprechend bestehender Regeln behandelt wird. | ||

| Securepoint Allowlist | Ein | Zugriff auf URLs, die Securepoint als vertrauenswürdig bezeichnet Die Securepoint Allowlist enthält z.B.: Seriöse Adressen, öffentliche- und Unternehmensseiten, technische Dienste, welche nicht geblockt werden sollten. | |

| Keine passende Regel gefunden | Übernimmt die globalen Einstellungen aus Webfilter Allgemein | ||

| Blockiert den Datenverkehr, wenn im Regelsatz keine passende Regel gefunden wurde | |||

| Lässt den Datenverkehr zu, wenn im Regelsatz keine passende Regel gefunden wurde | |||

| Kategorie nicht auflösbar | Übernimmt die globalen Einstellungen aus Webfilter Allgemein | ||

| Blockiert den Datenverkehr, falls die Kategorie nicht aufgelöst wurde. (Beispielsweise wenn keine Verbindung zum Server aufgebaut werden konnte.) | |||

| Lässt den Datenverkehr zu, falls die Kategorie nicht aufgelöst wurde. (Beispielsweise wenn keine Verbindung zum Server aufgebaut werden konnte.) | |||

Gültig Gültig

| |||

| Dem Regelsatz kann hier ein oder mehrere Zeiträume zugewiesen werden, in dem dieser gültig ist | |||

Regeln Regeln

| |||

| Hier wird festgelegt, welche Webseiten erlaubt sind oder auch nicht erreicht werden sollen. Die Regeln werden der Reihe nach abgearbeitet:

| |||

| Die Elemente können durch drag and drop in der Reihenfolge verschoben werden | |||

| zulassen | Lässt den Datenverkehr zu | ||

| blockieren | Blockiert den Datenverkehr | ||

| Löschen | Löscht die Regel | ||

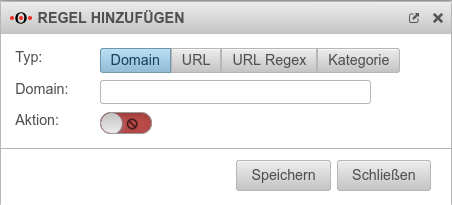

Regel hinzufügen | |||

| Typ: | example.com | Domain in Klartext-Schreibweise. Es wird auf alle Subdomains und Unterseiten gefiltert. |  |

| Typ: | *.example.com/pages/* | Es wird nur auf exakt die URL gefiltert (Wildcard * ist möglich) | |

| Typ: | .*\.example\.com | URL im Regex Format, das zahlreiche Platzhalter erlaubt Syntax der Regulären Ausdrücke - Regex | |

| Typ: |

category |

Neu ab v12.5 Kategorie: UnbekanntDamit lässt sich der Zugriff auf alle Webseiten blockieren, die bisher von Securepoint nicht klassifiziert wurden

| |

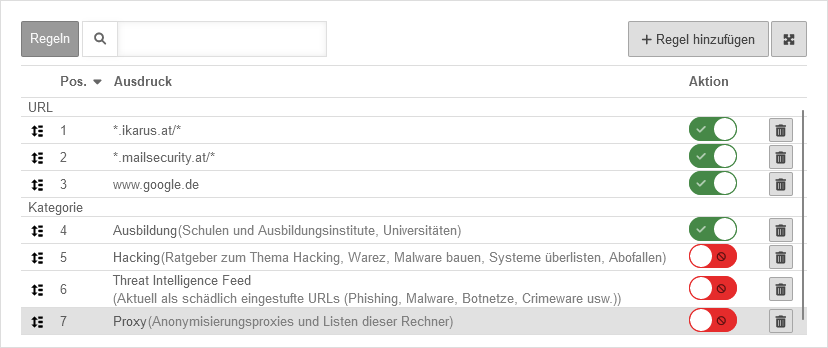

Whitelisting Beispiele Whitelisting Beispiele

| |||

| In diesem Beispiel wurde die URL www.google.de und die Kategorie Ausbildung über die Funktion zum Whitelisting hinzugefügt. Da der Webfilter die Regeln von oben nach unten bearbeitet, musste in diesem Beispiel die Kategorie Ausbildung manuell an die erste Stelle geschoben werden.

|

UTMbenutzer@firewall.name.fqdnAnwendungenWebfilter

| ||

Sonstiges

Beispiele für Ausnahmen für Windows-Updateserver

Weitere Beispiele zur Einrichtung des Webfilter, Authentifizierungsausnahmen, Virenscanner und SSL-Interception bezüglich Windows Updates gibt es im Knowledge Base Artikel Windows Updates mit HTTP-Proxy und Webfilter

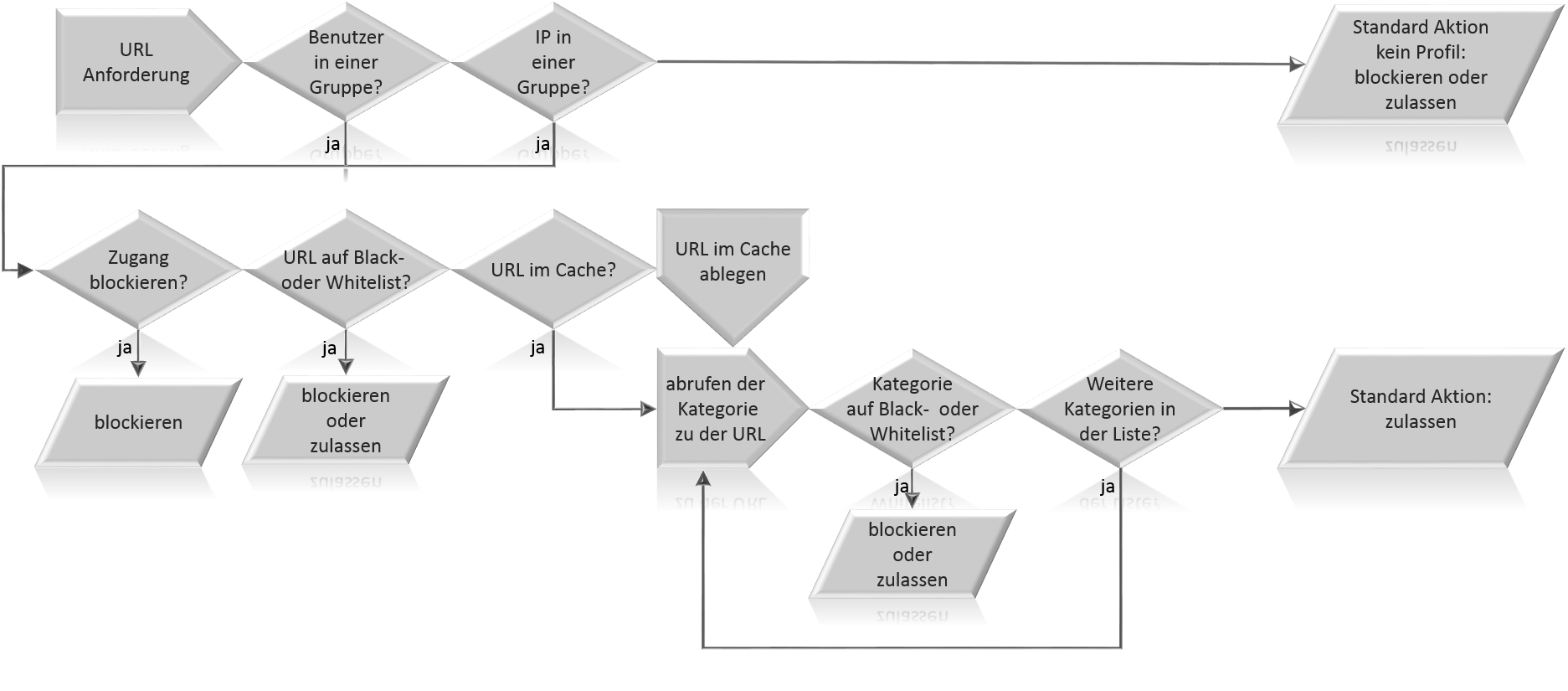

Architektur des Webfilters

Der Webfilter arbeitet mit URL- und Kategorien-Regelsätzen, die in Profilen Netzwerkgruppen oder Benutzergruppen zugeordnet werden müssen.

Der Ablauf ist wie folgt:

Ein Benutzer ruft über einen Browser oder eine andere Anwendung eine Webseite auf. Die Datenpakete, inklusive dem Uniform Resource Locator (URL) der Webseite, werden über den HTTP Proxy geleitet. Entweder dadurch, dass der HTTP Proxy als transparenter Proxy eingerichtet ist, oder durch die Proxy-Konfiguration des Browsers am Client.

Je nachdem ob zuerst ein Profil für eine Benutzergruppe oder eine Netzwerkgruppe angelegt wurde, wird überprüft, ob der Benutzername oder die IP-Adresse mit einem Profil übereinstimmt.

Stimmt weder der Benutzername noch die Quell IP-Adresse mit einem Gruppen-Profil überein, greift die Standard Aktion, die unter Webfilter im Bereich Allgemein unter Kein passendes Profil gefunden: definiert wurde. Es werden diese Anforderungen, je nach Einstellung im Webfilter, entweder zugelassen oder geblockt.

Nachdem ein Profil erkannt wurde, wird der damit verknüpfte Regelsatz überprüft.

Zunächst wird die zeitliche Gültigkeit des Regelsatzes überprüft. Stimmt diese nicht überein, prüft der Webfilter ob ein weiterer Regelsatz für dieses Profil hinterlegt ist. Ist dieses nicht der Fall, greift die Webfilter Standard Aktion.

Ist der Regelsatz nicht zeitlich geregelt oder stimmt der Regelsatz zeitlich überein, wird als nächstes überprüft, ob dieser Regelsatz den Zugang grundsätzlich blockieren soll. Das ist der Fall, wenn im Fenster Regelsatz bearbeiten die Markierung bei Zugang blockieren: gesetzt wurde.

Wird mit dem Regelsatz nicht alles blockiert, überprüft der Webfilter die hier hinterlegten URLs und vergleicht diese mit der Anforderung des Clients. Ist die URL oder Teile der URL im Regelsatz eingetragen, wird geprüft, ob diese auf der Allowlist oder auf der Blocklist stehen und dadurch zugelassen oder geblockt werden.

Ist die angeforderte URL nicht eingetragen, wird überprüft ob diese zu einer Kategorie passen.

Dazu wird zunächst geprüft, ob diese URL schon einmal auf die Zuordnung zu einer Kategorie geprüft wurde und ob sich diese Anfrage noch im Cache befindet.

Ist das nicht der Fall, wird über die UTM eine Anfrage an die Securepoint Contentfilter-Server gestellt, die ähnlich einer DNS Anfrage funktioniert: Die URL wird zunächst zum Server übertragen. Die Anfrage wird mit einer IP-Adresse beantwortet, die den Webfilter darüber informiert, in welcher Kategorie sich diese URL befindet.

Nun wird überprüft, ob die Kategorie aufgelistet und auf einer White- oder Blocklist steht. Daraufhin wird die Anfrage an diese URL zugelassen oder geblockt.

Es ist möglich, dass eine URL in mehreren Kategorien enthalten ist. Die Anfrage an die Contentfilter-Server wird wiederholt, sowie mit den weiteren Einträgen in der Liste abgeglichen.

Sind weder die URL noch eine passende Kategorie in den Regeln hinterlegt, trifft die Einstellung unter "Regelsatz bearbeiten" "Keine passende Regel gefunden" zu. Hier kann pro Regelsatz ein abweichendes Verhalten zu den default Regeln eingestellt werden. Sollten die Kategorien nicht auflösbar sein so gilt hier ebenfalls das unter "Regelsatz bearbeiten" "Kategorie nicht auflösbar" eingestellte Verhalten.