K (→Build 3.1.9) |

K (Lauritzl verschob die Seite Spielwiese/UTM/VPN/Netmap nach UTM/VPN/Netmap, ohne dabei eine Weiterleitung anzulegen) |

||

| Zeile 1: | Zeile 1: | ||

{{ | {{Set_lang}} | ||

< | {{var|display|NETMAP | ||

== | | NETMAP}} | ||

<small> | {{var|1|Verbinden von VPN-Netzen mit den gleichen Broadcast-Domains (IP-Bereiche) | ||

| Connecting VPN networks to the same broadcast domains (IP ranges)}} | |||

{{var|2|Letzte Anpassung zur Version: | |||

* | | Last adaptation to the version:}} | ||

* | {{var|3| Änderungen: | ||

| Changes }} | |||

<br> | {{var|3a| Zone des Remote-Netzes korrigiert | ||

''' | | Zone of remote network corrected}} | ||

{{var|3b| Layoutanpassung | |||

| layout adjustment }} | |||

{{var|4|Vorherige Versionen: | |||

| Previous versions:}} | |||

{{var|5|Sollten auf beiden Seiten einer VPN Verbindung die gleichen Subnetze eingesetzt werden, ist es normalerweise nicht möglich diese Verbindung einzurichten.<br>Weiterhin kann es passieren, dass hinter verschiedenen Gegenstellen die gleichen Netzwerke eingerichtet sind.<br> Mit dem NAT-Typ NETMAP und Hilfsnetzwerken (Mapnetz) die auf keinen der zu verbindenden Gegenstellen eingerichtet sind, können diese Verbindungen trotzdem erstellt werden, ohne auf eine der Seiten das Subnetz komplett zu ändern. | |||

| If the same subnets are used on both sides of a VPN connection, it is normally not possible to set up this connection.<br>In addition, it can happen that the same networks are set up behind different remote peers.<br> With the NAT type NETMAP and auxiliary networks (map network) that are not set up on any of the remote peers to be connected, these connections can still be set up without completely changing the subnet on one of the sides.}} | |||

{{var|6|NATen von kompletten Subnetzen mit NETMAP | |||

| NATing complete subnets with NETMAP}} | |||

{{var|7|Vorbereitungen | |||

| Preparation}} | |||

{{var|8|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_bearbeiten.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_bearbeiten-en.png}} | |||

{{var|9|Netzwerkobjekt auf Adresse umstellen | |||

| Convert network object to address}} | |||

{{var|10|Zentrale | |||

| Head office}} | |||

{{var|11|Filiale | |||

| Branch office}} | |||

{{var|12| Zur Nutzung der NETMAP Funktion sind folgende Bedingungen zu beachten: | |||

| To use the NETMAP function the following conditions have to be observed:}} | |||

{{var|13| Die Subnetze der am NETMAP beteiligten Objekte müssen alle die '''gleiche Größe''' haben, zum Beispiel alle /24. | |||

| The subnets of the objects involved in NETMAP must all have the '''same size''', for example all /24.}} | |||

{{var|14| Alle beteiligten Objekte müssen eine '''definierte Netzwerk IP-Adresse''' eingetragen haben. Es dürfen also '''keine Schnittstellen ausgewählt''' werden. | |||

| All objects involved must have entered a '''defined network IP address''. So '''no interfaces may be selected'''.}} | |||

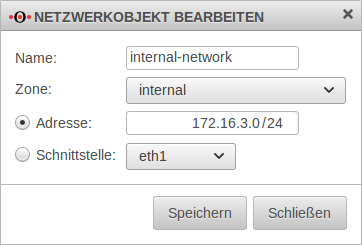

{{var|15| Überprüfung des Netzwerkobjektes des internen Netzwerkes und gegebenenfalls Umstellung auf {{b| Adresse}}, indem der Radio-Button vor ''Adresse'' aktiviert und die Netzwerk-Adresse mit der entsprechenden Subnetzmaske in das Feld eintragen wird. In diesem Beispiel haben wir das Netzwerk 172.16.3.0/24 auf beiden Seiten. | |||

| Check the network object of the internal network and if necessary change to {{b| Address}} by activating the radio button before ''Address'' and entering the network address with the corresponding subnet mask in the field. In this example we have the network 172.16.3.0/24 on both sides.}} | |||

{{var|16| Ausgangslage: | |||

| Initial conditions }} | |||

{{var|17| Zentrale und Filiale haben das gleiche Subnetz | |||

| Head office and branch have the same subnetwork}} | |||

{{var|18| Netmap_sz1.png | |||

| Netmap_sz1.png }} | |||

{{var|19| In diesem Fall muss das Mapping auf '''beiden Seiten''' der Verbindung eingerichtet werden. | |||

| In this case, the mapping must be set up on '''both sides''' of the connection.}} | |||

{{var|20| Lokales Netz | |||

| Local network }} | |||

{{var|21| Öffentliche IP | |||

| Public IP }} | |||

{{var|22| Netmap | |||

| Netmap}} | |||

{{var|25| Die Verbindung soll über IPSec hergestellt werden. | |||

| The connection is to be established via IPSec. }} | |||

{{var|26| Netzwerkobjekte erstellen | |||

| Create network objects }} | |||

{{var|27| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn-en.png }} | |||

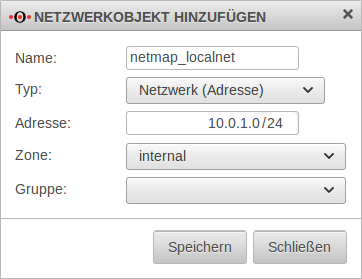

{{var|28| Netzwerkobjekt '''in der Zentrale für das eigene Netz''' (Mapnetz Lokal) | |||

| Network object ''' in the central office for your own network''' (Mapnet Local) }} | |||

{{var|29| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Rmotvpn.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Rmotvpn-en.png }} | |||

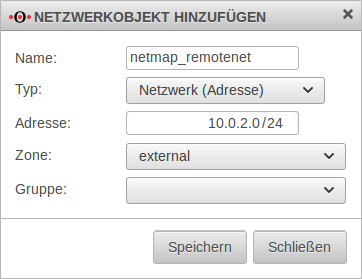

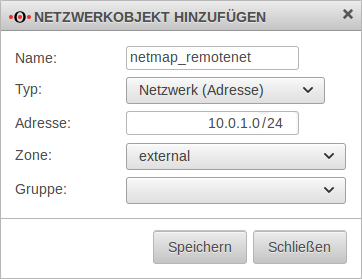

{{var|29b| Netzwerkobjekt '''in der Zentrale für das Filial-Netz''' (Mapnetz Remote) | |||

| Network object '''in the head office for the branch network''' (Mapnetz Remote) }} | |||

{{var|30| Es müssen in der Zentrale zwei Netzwerkobjekte mit Netzwerken erstellt werden, die weder in der Zentrale noch in der Filiale eingerichtet sind. | |||

| Two network objects must be created in the head office with networks that are neither set up in the head office nor in the branch office.}} | |||

{{var|31| {{Menu|Firewall|Portfilter}} → {{Reiter|Netzwerkobjekte}} → {{Button|Objekt hinzufügen|+}} | |||

| {{Menu|Firewall|Port Filter}} → {{Reiter|Network Objects}} → {{Button|Add Object|+}} }} | |||

{{var|32| Das Netzwerkobjekt für das ''(entfernte)'' '''Mapnetz der Filiale''' muss vom {{b|Typ}} {{Button|Netzwerk (Adresse)|dr}} sein. | |||

| The network object for the ''(remote)'' '''Branch MapNet''' must be of {{b|Type}} {{Button|Network (Address)|dr}}.}} | |||

{{var|33| Bei '''IPSec-'''Verbindungen, muss sich das Netzwerkobjekt in der {{b|Zone}} {{Button|external|dr}} befinden. | |||

| For '''IPSec-'''connections, the network object must be in the {{b|Zone}} {{Button|external|dr}}.}} | |||

{{var|34| Bei SSL-VPN-Verbindungen muss '''zuerst''' eine Verbindung angelegt werden. <br>Dabei wird ein Zone '''VPN-SSL-'''''Verbindungsname'' angelegt. <br>Das Netzwerkobjekt muss dann mit dieser Zone angelegt werden. | |||

| For SSL VPN connections, a connection must be created '''first'''. <br>This creates a zone '''VPN-SSL-'''''Connection name''. <br>The network object must then be created with this zone. }} | |||

{{var|35| Das Netzwerkobjekt erhält in unserem Beispiel die Netzwerkadresse 10.0.2.0/24 | |||

| In our example, the network object receives the network address 10.0.2.0/24}} | |||

{{var|36| Das Netzwerkobjekt für das ''(eigene)'' '''Mapnetz der Zentrale''' muss sich in der Zone des internen Netzwerkes befinden und bekommt in unserem Beispiel die Netzwerkadresse 10.0.1.0/24 | |||

| The network object for the ''(own)'' '''Mapnet of the central office''' must be located in the zone of the internal network and is given the network address 10.0.1.0/24 in our example.}} | |||

{{var|37| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn2.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn2-en.png}} | |||

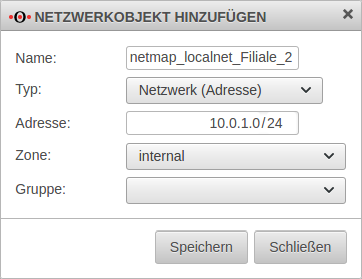

{{var|38| Netzwerkobjekt '''in der Filiale für das eigene Netz''' | |||

| Network object '''in the branch for the own network''' }} | |||

{{var|39| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Remotevpn2.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Remotevpn2-en.png}} | |||

{{var|40| Netzwerkobjekt '''in der Filiale für das Netz der Zentrale''' | |||

| Network object ''' in the branch for the network of the head office'''. }} | |||

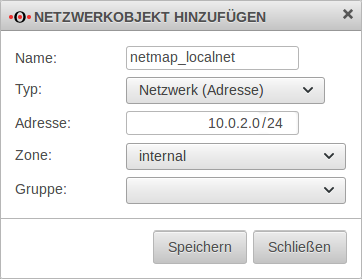

{{var|41| Auf der Seite der Filiale werden ebenfalls zwei Netzwerkobjekte erstellt. | |||

| Two network objects are also created on the branch side. }} | |||

{{var|42| Dort ist das Netzwerk 10.0.1.0/24, das Mapnetz der Zentrale, das sich in der {{b|Zone}} {{Button|external|dr}} befindet und das Netzwerk 10.0.2.0/24, das Mapnetz der Filiale, das mit der Zone des internen Netzwerkes {{Button|internal|dr}} angelegt wird. | |||

| There is the network 10.0.1.0/24, the map network of the central office located in the {{b|Zone}} {{Button|external|dr}} and the network 10.0.2.0/24, the map network of the branch office created with the zone of the internal network {{Button|internal|dr}}. }} | |||

{{var|43| NETMAP Regel anlegen | |||

| Creating a NETMAP Rule}} | |||

{{var|44| UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Zentrale.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Zentrale-en.png }} | |||

{{var|45| NETMAP Portfilterregel | |||

| NETMAP Port Filter Rule }} | |||

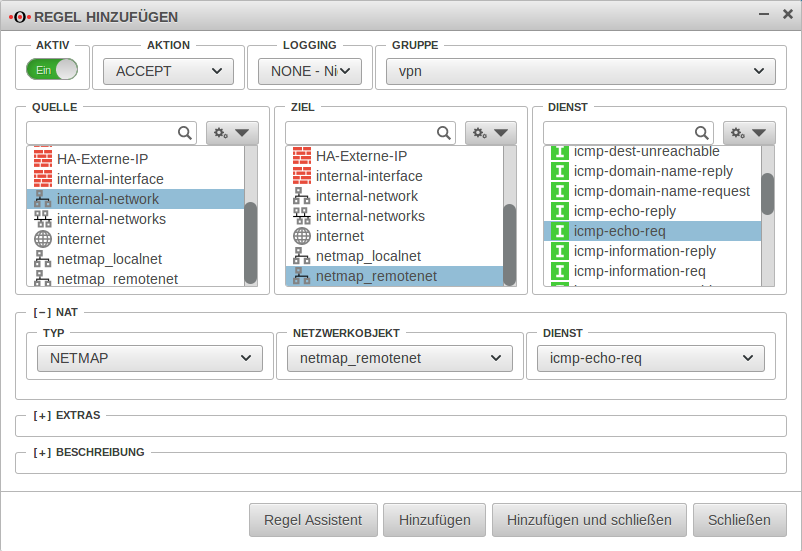

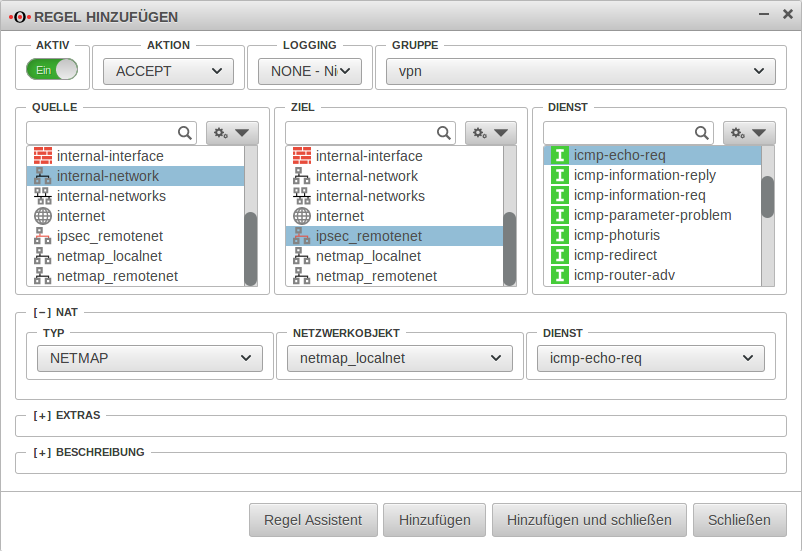

{{var|46| Es muss auf jeder Seite eine Portfilterregel anhand der Netzwerkobjekte erstellt werden. | |||

| A port filter rule must be created on each side based on the network objects.}} | |||

{{var|47| Auf der Seite der | |||

| On the side of the }} | |||

{{var|48| Quelle | |||

| Source }} | |||

{{var|49| Ziel | |||

| Destination }} | |||

{{var|50| Mapnetz der Filiale | |||

| Map network of the branch }} | |||

{{var|51| Dienst | |||

| Service }} | |||

{{var|52| Dienst der gemappt werden soll | |||

| Service to be mapped }} | |||

{{var|53| Typ | |||

| Type }} | |||

{{var|54| Netzwerkobjekt | |||

| network object}} | |||

{{var|55| Mapnetz der Zentrale | |||

| Map network of the head office}} | |||

{{var|56| Internes Netzwerk | |||

| Internal network}} | |||

{{var|57| Mapnetz der Zentrale | |||

| Map network of the head office}} | |||

{{var|58| Dienst der gemappt werden soll | |||

| Service to be mapped }} | |||

{{var|59| Mapnetz der Filiale | |||

| Map network of the branch}} | |||

{{var|60| VPN-Verbindung anlegen | |||

| Create VPN connection}} | |||

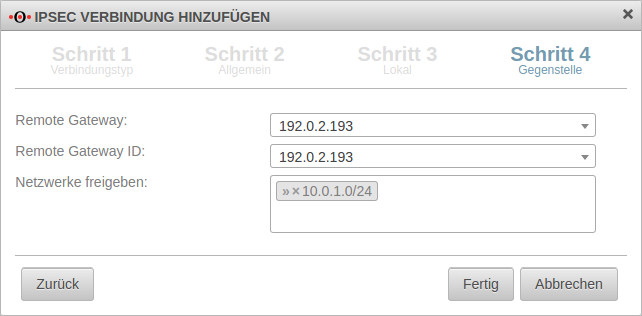

{{var|61| UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt4.png | |||

| UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt4-en.png}} | |||

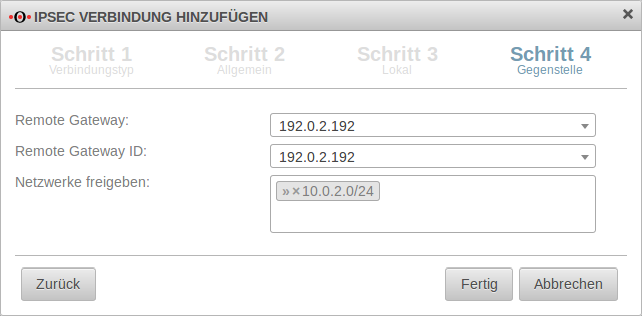

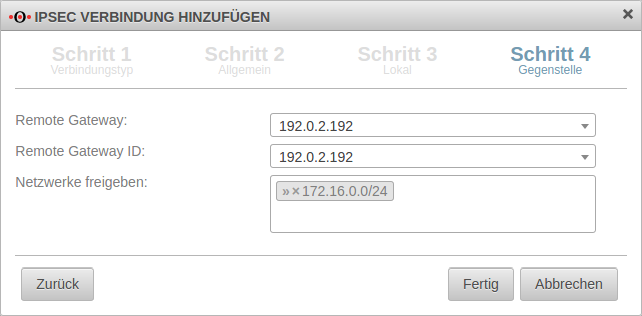

{{var|62| Schritt 4 mit remote Mapnetz der Filiale | |||

| Step 4 with remote map network of the branch office }} | |||

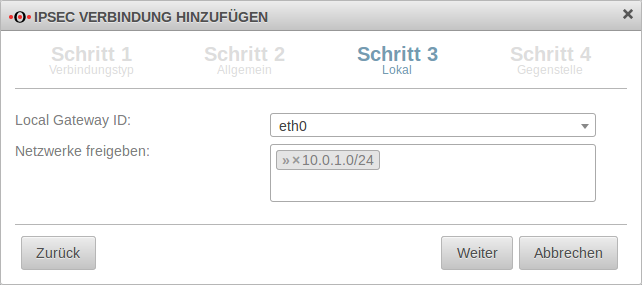

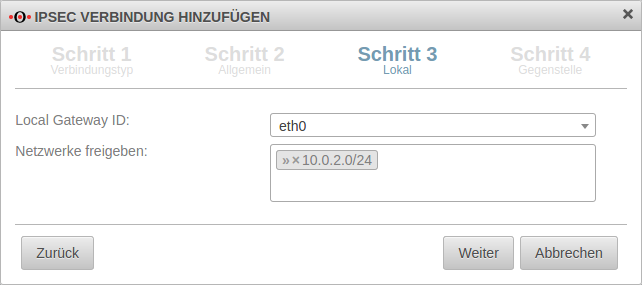

{{var|63| UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt3.png | |||

| UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt3-en.png }} | |||

{{var|64| Schritt 3 mit lokalem Mapnetz der Zentrale | |||

| Step 3 with local map network of the Head Office}} | |||

{{var|65| Anlegen einer IPSec-Site-to-Site VPN-Verbindung, [http://wiki.securepoint.de/index.php/IPSec_Site_to_Site_v11#VPN-Verbindung_anlegen wie im Wiki beschrieben] im Menü {{Menu|VPN|IPSec}} mit der Schaltfläche {{Button|'''+''' IPSec-Verbindung hinzugügen}}. | |||

| Create an IPSec site to site VPN connection, [http://wiki.securepoint.de/index.php/IPSec_Site_to_Site_v11#VPN-Verbindung_anlegen as described in the Wiki] in the {{Menu|VPN|IPSec}} menu with the {{button|'''+''' Add IPSec connection}} button.}} | |||

{{var|66| In Schritt 3 muss das lokale Mapnetz freigegeben werden | |||

| In step 3, the local map network must be released.}} | |||

{{var|67| in Schritt 4 das remote <u>Map</u>netz. | |||

| in step 4 the remote <u>Map</u>net. }} | |||

{{var|68| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_remote3.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_remote3-en.png }} | |||

{{var|69| Schritt 4 mit remote Mapnetz der Zentrale | |||

| Step 4 with remote map network of the head office}} | |||

{{var|70| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn3.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn3-en.png}} | |||

{{var|71| Schritt 3 mit lokalem Mapnetz der Filiale | |||

| Step 3 with local branch map network}} | |||

{{var|71| Erreichbarkeit von Hosts der Gegenstelle | |||

| Accessibility of hosts of the remote station}} | |||

{{var|72| Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale wird von der Zentrale aus mit der IP-Adresse 10.0.2.10 angesprochen.<br>Einen Rechner mit der IP-Adresse 172.16.3.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 10.0.1.120 angesprochen. | |||

| A host with the IP address 172.16.3.10 in the branch is addressed from the head office with the IP address 10.0.2.10.<br>A host with the IP address 172.16.3.120 in the head office is addressed from the branch office with the IP address 10.0.1.120.}} | |||

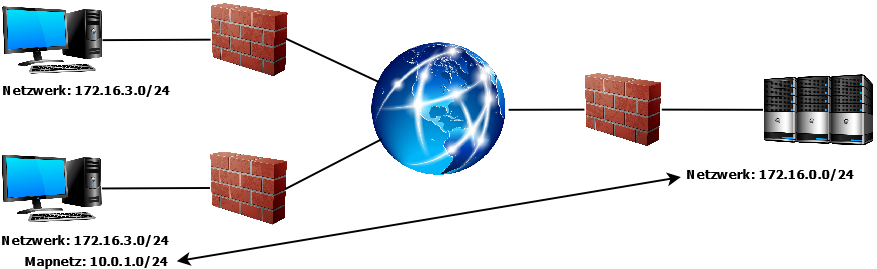

{{var|73| Mehrere Filialen haben das gleiche Subnetz | |||

| Several branches have an identical subnetwork}} | |||

{{var|74| Netmap_sz2.png | |||

| Netmap_sz2.png }} | |||

{{var|75| Lokales Netz | |||

| Local network}} | |||

{{var|76| Öffentliche IP | |||

| Public IP}} | |||

{{var|77| Netmap | |||

| netmap}} | |||

{{var|78| nicht erforderlich | |||

| not required }} | |||

{{var|79| Hierbei wird das Mapping nur auf den Filialen eingerichtet, die das gleiche Netzwerk nutzen wie auf einer schon eingerichteten VPN-Verbindung. In der Zentrale wird kein Mapping benötigt, sofern sich das interne Netz der Zentrale von denen der Filiale unterscheidet. Ebenfalls kann in einer Filiale das vorhandene Netz ohne Mapping verwendet werden. | |||

| Mapping is only set up on branches that use the same network as already has been set up on a VPN connection. No mapping is required in the head office if the internal network of the head office differs from that of the branches. One existing network can also be used without mapping in a branch. }} | |||

{{var|80| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localnet-zentrale.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localnet-zentrale-en.png }} | |||

{{var|81| Netzwerkobjekt in den Filialen für das Netz der Zentrale. Es kann direkt das Subnetz der Zentrale verwendet werden. | |||

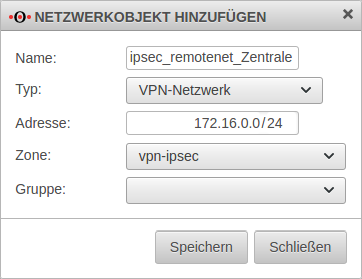

| Network object in the branches for the network of the head office. The subnet of the head office can be used directly. }} | |||

{{var|82| (und in jeder weiteren Filiale) wird ein IPSec-Netzwerkobjekt für die Zentrale eingerichtet.<br>Das Netzwerkobjekt für das Netz der Gegenstelle muss sich in der Zone vpn-ipsec befinden und hat in unserem Beispiel die Netzwerkadresse 172.16.0.0/24. | |||

| (and in each additional branch) an IPSec network object is set up for the head office.<br>The network object for the network of the remote terminal must be located in the zone vpn-ipsec. In our example, it has the network address 172.16.0.0/24. }} | |||

{{var|83| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localnet-filiale2.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localnet-filiale2-en.png }} | |||

{{var|84| Netzwerkobjekt in der Filiale 2 für das eigene Mapnetz (Lokal). So wird die '''Filiale 2''' für die Zentrale gemapt. | |||

| Network object in branch 2 for your own map network (local). '''Branch 2''' is mapped like this for the head office. }} | |||

{{var|85| In der {{spc|utm|s|'''Filiale 2'''|c={{Farbe|grün}} }} (und in jeder weiteren Filiale, die ein bereits genutztes Subnetz verwendet) wird ein zweites Netzwerkobjekt für das eigene Subnetz erstellt, das gemapt wird.</p><p>Das Mapnet darf weder in der Filiale, noch in der Zentrale, noch auf einer der anderen Filialen die per VPN Verbindungen an die Zentrale angebunden sind, genutzt werden.<br>Das Netzwerkobjekt für das Mapnetz in der Filiale muss sich in der Zone des internen Netzwerkes befinden und bekommt in unserem Beispiel die Netzwerkadresse 10.0.1.0/24. (weitere Filialen erhalten an dieser Stelle '''ein anderes''' Mapnet!) | |||

| In the {{spc|utm|s|'''Branch office 2'''|c={{Farbe|grün}}} }} (and in each additional branch that uses an already used subnet), a second network object is created for its own subnet, which is mapped.</p><p>The Mapnet must not be used in the branch, in the head office, or in any of the other branches that are connected to the head office via VPN connections.<br>The network object for the map network in the branch office must be located in the zone of the internal network and in our example is given the network address 10.0.1.0/24. (Other branches get a '''different''' Mapnet at this point!)}} | |||

{{var|86| NETMAP Regel anlegen | |||

| Creating a NETMAP Rule}} | |||

{{var|87| UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Filiale.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Filiale-en.png }} | |||

{{var|88| NETMAP Portfilterregel | |||

| NETMAP Port Filter Rule }} | |||

{{var|89| Portfilterregeln in der '''Filiale 2''' (und in jeder weiteren Filiale, die ein bereits genutztes Subnetz verwendet) | |||

| Port filter rules in '''branch 2''' (and in any other branch that uses an already used subnet)}} | |||

{{var|90| IPSec-Netz der Zentrale | |||

| IPSec network of the head office}} | |||

{{var|91| benötigter Dienst | |||

| required service}} | |||

{{var|92| Netzwerkobjekt | |||

| network object}} | |||

{{var|93| UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt4b.png | |||

| UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt4b-en.png }} | |||

{{var|94| Schritt 4 mit Remotenetz | |||

| Step 4 with Remote Net }} | |||

{{var|94| UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt3.png | |||

| UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt3-en.png }} | |||

{{var|95| Schritt 3 in {{spc|utm|s|'''Filiale 2'''|c={{Farbe|grün}} }} mit lokalem '''Map'''netz | |||

| Step 3 in {{spc|utm|s|'''Branch 2'''|c={{Color|green}} }} with local '''Map'''net }} | |||

{{var|96| In Schritt 3 muss das lokale Netz (ohne mapping) freigegeben werden.<br>Im Beispiel: | |||

| In step 3, the local network (without mapping) must be released.<br>In the example: }} | |||

{{var|97| (und ggf. weitere Filialen) | |||

| (and other stores, if applicable)}} | |||

{{var|98| In Schritt 3 muss das lokale '''Map'''netz freigegeben werden.<br>Im Beispiel: | |||

| In step 3 the local '''Map'''net must be released.<br>In the example: }} | |||

{{var|99| jede Filiale | |||

| each branch }} | |||

{{var|100| in Schritt 4 wird das direkte Remote-Netz der Zentrale (ohne mapping) freigegeben.<br>Im Beispiel: | |||

| In step 4, the direct remote network of the head office (without mapping) is released.<br>In the example: }} | |||

{{var|101| Es wird für '''jede Filiale''' eine Verbindung benötigt. | |||

| A connection is required for '''each branch.'''}} | |||

{{var|102| In Schritt 3 muss das lokale Netz freigegeben werden.<br>Im Beispiel: | |||

| In step 3, the local network must be released.<br>In the example: }} | |||

{{var|103| in Schritt 4 wird das gemapte Remote-Netz der entsprechenden Filiale freigegeben.<br>Im Beispiel: | |||

| In step 4, the mapped remote network of the corresponding branch is released.<br>In the example: }} | |||

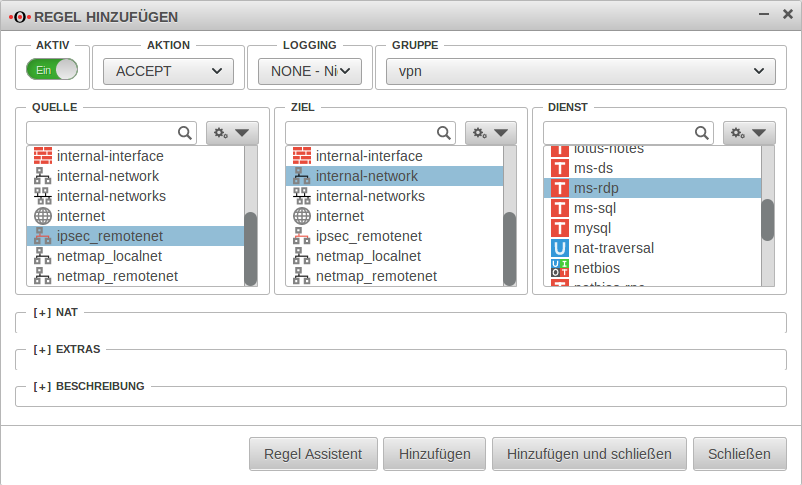

{{var|104| Portfilterregeln | |||

| Portfilter rules }} | |||

{{var|105| Zwei Möglichkeiten stehen zur Verfügung: | |||

| Two options are available: }} | |||

{{var|106| Menü {{Menu | Firewall|Implizite Regeln}} → Gruppe {{ic|IpsecTraffic}} → Regel {{ic|Acceppt}} {{ButtonAn|Ein}}<br><br>In diesem Falle werden Regeln im Hintergrund angelegt, die alle Dienste für alle Rechner auf beiden Seiten zulassen. <small>'''(Default)'''</small><br> | |||

| Menu {{Menu | Firewall|Implicit rules}} → Group {{ic|IpsecTraffic}}} → Rule {{ic|Acceppt}} {{ButtonAn|On}}<br><br>In this case rules are created in the background, which allow all services for all computers on both sides. <small>'''(Default)'''</small><br> }} | |||

{{var|107| UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Filiale2.png | |||

| UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Filiale2-en.png}} | |||

{{var|108| Besser: | |||

| Recommended:}} | |||

{{var|109| Eigene Portfilterregeln, die nur die Dienste zuzulassen, die auch benötigt werden.<br>Dazu wird im Menü {{Menu|Firewall|Implizite Regeln}} im Abschnitt {{ic|IpsecTraffic}} die Option {{ic|Accept}} deaktiviert {{ButtonAus|Aus}} und Portfilterregeln manuell angelegt.<br>Beispiel: | |||

| Custom port filter rules that only allow services that are needed.<br>To do this, the {{ic|IpsecTraffic}} {{ic|Accept}} option in the {{Menu|Firewall|Implicit Rules}}-menu, section {{ic|IpsecTraffic}} is to be disabled {{ButtonAus|Off}} and port filter rules are created manually.<br>Example: }} | |||

{{var|110| mapnet_remotenet_Filiale''1'' | |||

| mapnet_remotenet_branch''1''.}} | |||

{{var|111| (Mapnetz der VPN Gegenstelle) | |||

| (Map network of the VPN remote peer) }} | |||

{{var|112| ! Hierfür wird kein NAT vom Typ NETMAP mehr benötigt | |||

| ! No NAT of the type NETMAP is needed for this any more }} | |||

{{var|113| (Netz der Zentrale) | |||

| (head office network) }} | |||

{{var|114| Erreichbarkeit von Hosts der Gegenstelle | |||

| Accessibility of hosts of the remote station}} | |||

{{var|115| Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 1 wird von der Zentrale aus mit eben dieser IP-Adresse (172.1.6.3.10) angesprochen.<br>Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 2 wird von der Zentrale aus mit der gemapten IP-Adresse 10.0.1.10 angesprochen.<br>Einen Rechner mit der IP-Adresse 172.16.0.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 172.16.0.120 angesprochen. | |||

| A host with the IP address 172.16.3.10 in branch 1 is addressed from the head office with exactly this IP address (172.1.6.3.10).<br>A host with the IP address 172.16.3.10 in branch 2 is addressed from the head office with the mapped IP address 10.0.1.10.<br>A host with the IP address 172.16.0.120 in head office is addressed from the branch office with the IP address 172.16.0.120.}} | |||

</div>{{DISPLAYTITLE:{{#var:display|NETMAP}} }}{{Select_lang}}{{TOC2}} | |||

<p>'''{{#var:1|Verbinden von VPN-Netzen mit den gleichen Broadcast-Domains (IP-Bereiche)}} '''</p> | |||

<p>{{#var:2|Letzte Anpassung zur Version:}} '''11.8.7''' </p> | |||

<p>{{cl | {{#var:3|Änderungen:}} | | |||

* {{#var:3a| Zone des Remote-Netzes korrigiert}} | |||

* {{#var:3b| LAyoutanpassungen}} | |||

|w=100px}} </p> | |||

<p>{{#var:4|Vorherige Versionen:}} [[UTM/VPN/Netmap_11.7 | '''11.7''']]</p> | |||

---- | |||

{{#var:5|Sollten auf beiden Seiten einer VPN Verbindung die gleichen Subnetze eingesetzt werden, ist es normalerweise nicht möglich diese Verbindung einzurichten.<br> | |||

Weiterhin kann es passieren, dass hinter verschiedenen Gegenstellen die gleichen Netzwerke eingerichtet sind.<br> | |||

Mit dem NAT-Typ NETMAP und Hilfsnetzwerken (Mapnetz) die auf keinen der zu verbindenden Gegenstellen eingerichtet sind, können diese Verbindungen trotzdem erstellt werden, ohne auf eine der Seiten das Subnetz komplett zu ändern.}} | |||

---- | |||

=== {{#var:6|NATen von kompletten Subnetzen mit NETMAP}} === | |||

=== {{#var:7|Vorbereitungen}} === | |||

{{pt3|{{#var:8|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_bearbeiten.png}} |hochkant=1| {{#var:9|Netzwerkobjekt auf Adresse umstellen}} }} | |||

{{spc|utm|s|'''{{#var:10|Zentrale}}'''|c={{Farbe|grün}} }} & {{spc|utm|s|'''{{#var:11|Filiale}}'''|c={{Farbe|grün}} }}<br> | |||

{{#var:12|Zur Nutzung der NETMAP Funktion sind folgende Bedingungen zu beachten:}} | |||

* {{#var:13|Die Subnetze der am NETMAP beteiligten Objekte müssen alle die '''gleiche Größe''' haben, zum Beispiel alle /24.}} | |||

* {{#var:14|Alle beteiligten Objekte müssen eine '''definierte Netzwerk IP-Adresse''' eingetragen haben. Es dürfen also '''keine Schnittstellen ausgewählt''' werden.}}<br> | |||

{{#var:15|Überprüfung des Netzwerkobjektes des internen Netzwerkes und gegebenenfalls Umstellung auf {{b| Adresse}}, indem der Radio-Button vor ''Adresse'' aktiviert und die Netzwerk-Adresse mit der entsprechenden Subnetzmaske in das Feld eintragen wird. In diesem Beispiel haben wir auf beiden Seiten das Netzwerk 172.16.3.0/24.}} | |||

<br clear=All> | |||

---- | |||

'''{{#var:16|Ausgangslage:}}''' | |||

=== {{#var:17|Zentrale und Filiale haben das gleiche Subnetz}} === | |||

{{pt3| {{#var:18|Netmap_sz1.png}} |hochkant=2}} | |||

{{#var:19|In diesem Fall muss das Mapping auf '''beiden Seiten''' der Verbindung eingerichtet werden.}} | |||

{| class="sptable0 pd5" | |||

|- | |||

| || {{#var:20|Lokales Netz}} || {{#var:21|Öffentliche IP}} || {{#var:22|Netmap}} | |||

|- | |||

| {{#var:10|Zentrale:}} ||172.16.3.0/24 || 192.0.2.192 || 10.0.1.0/24 | |||

|- | |||

| {{#var:11|Filiale:}} || 172.16.3.0/24 || 192.0.2.193 || 10.0.2.0/24 | |||

|} | |||

<br> | <br> | ||

{{#var:25|Die Verbindung soll über IPSec hergestellt werden.}} | |||

<br clear=All> | |||

== | ==== {{#var:26|Netzwerkobjekte erstellen}} ==== | ||

{{pt3| {{#var:27|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn.png}} | hochkant=1| {{#var:28|Netzwerkobjekt '''in der Zentrale für das eigene Netz''' (Mapnetz Lokal)}} }} | |||

{{pt3| {{#var:29|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Rmotvpn.png}} | hochkant=1| {{#var:29b|Netzwerkobjekt '''in der Zentrale für das Filial-Netz''' (Mapnetz Remote)}} }} | |||

<p>{{#var:30|Es müssen in der Zentrale zwei Netzwerkobjekte mit Netzwerken erstellt werden, die weder in der Zentrale noch in der Filiale eingerichtet sind.}}<br> | |||

{{spc|utm|s|'''{{#var:10|Zentrale}}'''|c={{Farbe|grün}} }} <br>{{#var:31|{{Menu|Firewall|Portfilter}} → {{Reiter|Netzwerkobjekte}} → {{Button|Objekt hinzufügen|+}} }}</p> | |||

<p>{{#var:32|Das Netzwerkobjekt für das ''(entfernte)'' '''Mapnetz der Filiale''' muss vom {{b|Typ}} {{Button|Netzwerk (Adresse)|dr}} sein.}}</p> | |||

< | <p>{{td|{{Hinweis|!|r}}| {{#var:33|Bei '''IPSec-'''Verbindungen, muss sich das Netzwerkobjekt in der {{b|Zone}} {{Button|external|dr}} befinden.}} |w=20px}} | ||

{{td| {{Hinweis|!|r}}| {{#var:34|Bei SSL-VPN-Verbindungen muss '''zuerst''' eine Verbindung angelegt werden. | |||

<br>Dabei wird ein Zone '''VPN-SSL-'''''Verbindungsname'' angelegt. | |||

<br>Das Netzwerkobjekt muss dann mit dieser Zone angelegt werden.}} |w=20px}}</p> | |||

<p>{{#var:35|Das Netzwerkobjekt erhält in unserem Beispiel die Netzwerkadresse 10.0.2.0/24}}</p> | |||

<p>{{#var:36|Das Netzwerkobjekt für das ''(eigene)'' '''Mapnetz der Zentrale''' muss sich in der Zone des internen Netzwerkes befinden und bekommt in unserem Beispiel die Netzwerkadresse 10.0.1.0/24}}</p> | |||

< | <br clear=all> | ||

<div style="width: 30%;"><hr></div> | |||

{{pt3|{{#var:37|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn2.png}} | hochkant=1 | {{#var:38|Netzwerkobjekt '''in der Filiale für das eigene Netz'''}}}} | |||

{{pt3| {{#var:39|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Remotevpn2.png}} | hochkant=1 | {{#var:40|Netzwerkobjekt '''in der Filiale für das Netz der Zentrale'''}} }} | |||

<p>{{spc|utm|s|'''{{#var:11|Filiale}}'''|c={{Farbe|grün}}}}<br> | |||

{{#var:41|Auf der Seite der Filiale werden ebenfalls zwei Netzwerkobjekte erstellt.}} <br> | |||

{{#var:42|Dort ist das Netzwerk 10.0.1.0/24, das Mapnetz der Zentrale, das sich in der {{b|Zone}} {{Button|external|dr}} befindet und das Netzwerk 10.0.2.0/24 das, Mapnetz der Filiale, das mit der Zone des internen Netzwerkes {{Button|internal|dr}} angelegt wird.}} | |||

< | <br clear=all> | ||

''' | |||

<br> | |||

---- | |||

== | ==== {{#var:43|NETMAP Regel anlegen}} ==== | ||

{{pt3| {{#var:44|UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Zentrale.png}} |hochkant=1.75| {{#var:45|NETMAP Portfilterregel}} }} | |||

{{#var:46|Es muss auf jeder Seite eine Portfilterregel anhand der Netzwerkobjekte erstellt werden.}} <br> | |||

{| class="sptable pd5" | |||

! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:10|Zentrale}}'''|c={{Farbe|grün}}}} | |||

|- | |||

| {{Kasten| {{#var:48|Quelle}} }} || {{Button| internal network|blau}} | |||

|- | |||

| {{Kasten| {{#var:49|Ziel}} }} || {{Button| {{#var:50|Mapnetz der Filiale}} |blau}} | |||

|- | |||

| {{Kasten| {{#var:51|Dienst}} }} || {{Button| {{#var:52|Dienst der gemapt werden soll}} |blau}} | |||

|- | |||

| {{Kasten| <nowiki>[–]</nowiki> NAT}} {{Kasten|{{#var:53|Typ:: }} || {{Button| NETMAP|dr}} | |||

|- | |||

| {{Kasten| {{#var:54|Netzwerkobjekt}} }} || {{Button| {{#var:55|Mapnetz der Zentrale}} |dr}} | |||

|- | |||

| class="Leerzeile" | | |||

|- | |||

! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:11|Filiale}} '''|c={{Farbe|grün}} }} | |||

|- | |||

| {{Kasten| {{#var:48|Quelle}} }} || {{Button| {{#var:56|Internes Netzwerk}} |blau}} | |||

|- | |||

| {{Kasten| {{#var:49|Ziel}} }} || {{Button| {{#var:57|Mapnetz der Zentrale}} |blau}} | |||

|- | |||

| {{Kasten| {{#var:51|Dienst}} }} || {{Button| {{#var:58|Dienst der gemapt werden soll}} |blau}} | |||

|- | |||

| {{Kasten| <nowiki>[–]</nowiki> NAT}} {{Kasten|{{#var:53|Typ}} }} || {{Button| NETMAP|dr}} | |||

|- | |||

| {{Kasten| {{#var:54|Netzwerkobjekt}} }} || {{Button| {{#var:59|Mapnetz der Filiale}} |dr}} | |||

|} | |||

---- | |||

== | ==== {{#var:60|VPN-Verbindung anlegen}} ==== | ||

{{spc|utm|s|'''{{#var:10|Zentrale}} '''|c={{Farbe|grün}} }} | |||

{{pt3 | {{#var:61|UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt4.png}} |hochkant=1|{{spc|utm|s|'''{{#var:10|Zentrale}}'''}} {{#var:62|Schritt 4 mit remote Mapnetz der Filiale}} }} | |||

{{pt3 | {{#var:63|UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt3.png}} |hochkant=1|{{spc|utm|s|'''{{#var:10|Zentrale}}'''}} {{#var:64|Schritt 3 mit lokalem Mapnetz der Zentrale}} }} | |||

{{#var:65|Anlegen einer IPSec-Site-to-Site VPN-Verbindung, [http://wiki.securepoint.de/index.php/IPSec_Site_to_Site_v11#VPN-Verbindung_anlegen wie im Wiki beschrieben] im Menü {{Menu|VPN|IPSec}} mit der Schaltfläche {{Button|'''+''' IPSec-Verbindung hinzugügen}}.}} <br> | |||

* {{Hinweis|!|r}} {{#var:66|In Schritt 3 muss das lokale Mapnetz freigegeben werden}} | |||

* | * {{Hinweis|!|r}} {{#var:67|in Schritt 4 das remote <u>Map</u>netz.}} | ||

* | |||

<br clear=all> | |||

<div style="width: 30%;"><hr></div> | |||

{{spc|utm|s|'''{{#var:11|Filiale}}'''|c={{Farbe|grün}} }} | |||

{{pt3 | {{#var:68|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_remote3.png}} |hochkant=1|{{spc|utm|s|'''{{#var:11|Filiale}}'''}} {{#var:69|Schritt 4 mit remote Mapnetz der Zentrale}} }} | |||

{{pt3 | {{#var:70|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn3.png}} |hochkant=1|{{spc|utm|s|'''{{#var:11|Filiale}}'''}} {{#var:71|Schritt 3 mit lokalem Mapnetz der Filiale}} }} | |||

{{#var:65|Anlegen einer IPSec-Site-to-Site VPN-Verbindung, [http://wiki.securepoint.de/index.php/IPSec_Site_to_Site_v11#VPN-Verbindung_anlegen wie im Wiki beschrieben] im Menü {{Menu|VPN|IPSec}} mit der Schaltfläche {{Button|IPSec-Verbindung hinzugügen|+}}.}}<br> | |||

* {{Hinweis|!|r}} {{#var:66|In Schritt 3 muss das lokale Mapnetz freigegeben werden}} | |||

* {{Hinweis|!|r}} {{#var:67|in Schritt 4 das remote <u>Map</u>netz.}} | |||

<br clear=all> | |||

---- | |||

==== {{#var:71|Erreichbarkeit von Hosts der Gegenstelle}} ==== | |||

{{#var:72|Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale wird von der Zentrale aus mit der IP-Adresse 10.0.2.10 angesprochen.<br> | |||

Einen Rechner mit der IP-Adresse 172.16.3.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 10.0.1.120 angesprochen.}} | |||

= | <div style="width: 100%; height:10px; background: {{Farbe|rot}}"></div> | ||

== | === {{#var:73|Mehrere Filialen haben das gleiche Subnetz}} === | ||

'''{{#var:16|Ausgangslage:}} ''' | |||

{{pt3|{{#var:74|Netmap_sz2.png}} |hochkant=2}} | |||

{| class="sptable0 pd5" | |||

|- | |||

| || {{#var:75|Lokales Netz}} || {{#var:76|Öffentliche IP}} || {{#var:77|Netmap}} | |||

|- | |||

| {{#var:10|Zentrale:}} ||172.16.'''0'''.0/24 || 192.0.2.192 || ''{{#var:78|nicht erforderlich}} '' | |||

|- | |||

| {{#var:11|Filiale}} 1: || 172.16.'''3'''.0/24 || 192.0.2.193 || ''{{#var:78|nicht erforderlich}}'' | |||

|- | |||

| {{#var:11|Filiale}} 2: || 172.16.'''3'''.0/24 || 192.0.2.194 || 10.0.1.0/24 | |||

|} | |||

<br> | |||

{{#var:79|Hierbei wird das Mapping nur auf den Filialen eingerichtet, die das gleiche Netzwerk nutzen wie auf einer schon eingerichteten VPN-Verbindung. In der Zentrale wird kein Mapping benötigt, sofern sich das interne Netz der Zentrale von denen der Filiale unterscheidet. Ebenfalls kann in einer Filiale das vorhandene Netz ohne Mapping verwendet werden.}} | |||

<br clear=all> | |||

---- | |||

== | ==== {{#var:26|Netzwerkobjekte erstellen}} ==== | ||

{{pt3| {{#var:80|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localnet-zentrale.png}} |hochkant=1| {{#var:81|Netzwerkobjekt in den Filialen für das Netz der Zentrale. Es kann direkt das Subnetz der Zentrale verwendet werden.}} }} | |||

In {{spc|utm|s|'''{{#var:11|Filiale}} 1'''|c={{Farbe|grün}} }} & {{spc|utm|s|'''{{#var:11|Filiale}} 2'''|c={{Farbe|grün}} }} {{#var:82|(und in jeder weiteren Filiale) wird ein IPSec-Netzwerkobjekt für die Zentrale eingerichtet.<br> | |||

Das Netzwerkobjekt für das Netz der Gegenstelle muss sich in der Zone vpn-ipsec befinden und hat in unserem Beispiel die Netzwerkadresse 172.16.0.0/24.}} | |||

== | <br clear=all> | ||

< | <div style="width: 30%;"><hr></div> | ||

= | {{pt3| {{#var:83|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localnet-filiale2.png}} | hochkant=1| {{#var:84|Netzwerkobjekt in der Filiale 2 für das eigene Mapnetz (Lokal). So wird die '''Filiale 2''' für die Zentrale gemapt.}} }} | ||

< | <p>{{#var:85|In der {{spc|utm|s|'''Filiale 2'''|c={{Farbe|grün}} }} (und in jeder weiteren Filiale, die ein bereits genutztes Subnetz verwendet) wird ein zweites Netzwerkobjekt für das eigene Subnetz erstellt, das gemapt wird.</p> | ||

<p>Das Mapnet darf weder in der Filiale, noch in der Zentrale, noch auf einer der anderen Filialen die per VPN Verbindungen an die Zentrale angebunden sind, genutzt werden.<br> | |||

Das Netzwerkobjekt für das Mapnetz in der Filiale muss sich in der Zone des internen Netzwerkes befinden und bekommt in unserem Beispiel die Netzwerkadresse 10.0.1.0/24. (weitere Filialen erhalten an dieser Stelle '''ein anderes''' Mapnet!)}} </p> | |||

<br clear=All> | |||

---- | |||

== | ==== {{#var:86|NETMAP Regel anlegen}} ==== | ||

{{pt3| {{#var:87|UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Filiale.png}} |{{#var:88|NETMAP Portfilterregel}} }} | |||

{{#var:89|Portfilterregeln in der '''Filiale 2''' (und in jeder weiteren Filiale, die ein bereits genutztes Subnetz verwendet)}} | |||

== | {| class="sptable pt5" | ||

< | ! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:11|Filiale}} 2'''|c={{Farbe|grün}} }} | ||

|- | |||

| {{Kasten| {{#var:48|Quelle}} }} || {{Button| {{#var:56|Internes Netzwerk}} |blau}} | |||

|- | |||

| {{Kasten| {{#var:49|Ziel}} || {{Button| {{#var:90|IPSec-Netz der Zentrale}} |blau}} | |||

|- | |||

| {{Kasten| {{#var:51|Dienst}} }} || {{Button| {{#var:91|benötigter Dienst}} |blau}} | |||

|- | |||

| {{Kasten| <nowiki>[–]</nowiki> NAT}} {{Kasten|{{#var:53|Typ}} }} || {{Button| NETMAP|dr}} | |||

|- | |||

| {{Kasten| {{#var:92|Netzwerkobjekt}} }} || {{Button| {{#var:50|Mapnetz der Filiale}} 2 | dr}} | |||

|} | |||

<br clear=All> | |||

---- | |||

== | ==== {{#var:60|VPN-Verbindung anlegen}} ==== | ||

< | <div class="nop"> | ||

* | {{pt3| {{#var:93|UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt4b.png}} | hochkant=1| {{#var:94|Schritt 4 mit Remotenetz}} }} | ||

{{pt3 | {{#var:94|UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt3.png}} |hochkant=1| {{#var:95|Schritt 3 in {{spc|utm|s|'''Filiale 2'''|c={{Farbe|grün}} }} mit lokalem '''Map'''netz}} }} | |||

<p>{{#var:65|Anlegen einer IPSec-Site-to-Site VPN-Verbindung, [http://wiki.securepoint.de/index.php/IPSec_Site_to_Site_v11#VPN-Verbindung_anlegen wie im Wiki beschrieben].}}<br></p><br> | |||

<p>{{spc|utm|s|'''{{#var:11|Filiale}} 1'''|c={{Farbe|grün}} }} | |||

* {{Hinweis|!|r}} {{#var:96|In Schritt 3 muss das lokale Netz (ohne mapping) freigegeben werden.<br>Im Beispiel: }}{{cb|172.16.3.0/24}}</p><br> | |||

<p>{{spc|utm|s|'''{{#var:11|Filiale}} 2'''|c={{Farbe|grün}} }} <small>{{#var:97|(und ggf. weitere Filialen)}}</small> | |||

<small> | * {{Hinweis|!|r}} {{#var:98|In Schritt 3 muss das lokale '''Map'''netz freigegeben werden.<br>Im Beispiel:}} {{cb|10.0.1.0/24}} </p><br> | ||

*''' | |||

<p>{{spc|utm|s|'''{{#var:99|jede Filiale}} '''|c={{Farbe|grün}} }} | |||

< | * {{#var:100|in Schritt 4 wird das direkte Remote-Netz der Zentrale (ohne mapping) freigegeben.<br>Im Beispiel:}} {{cb|172.16.0.0/24}}</p><br> | ||

* | |||

<br> | |||

<p>{{spc|utm|s|'''{{#var:10|Zentrale}}'''|c={{Farbe|grün}} }} | |||

* {{Hinweis|!|r}} {{#var:101|Es wird für '''jede Filiale''' eine Verbindung benötigt.}} | |||

* {{#var:102|In Schritt 3 muss das lokale Netz freigegeben werden.<br>Im Beispiel:}} {{cb|172.16.0.0/24}} | |||

* {{#var:103|in Schritt 4 wird das gemapte Remote-Netz der entsprechenden Filiale freigegeben.<br>Im Beispiel:}} {{cb|10.0.1.0/24}}</p> | |||

</div> | |||

<br clear=all> | |||

---- | |||

== | ==== {{#var:104|Portfilterregeln}} ==== | ||

{{#var:105|Zwei Möglichkeiten stehen zur Verfügung:}} | |||

== | * {{spc|utm|s|'''{{#var:10|Zentrale}}'''|c={{Farbe|grün}} }} & {{spc|utm|s|'''{{#var:99|jede Filiale}}'''|c={{Farbe|grün}} }}<br> | ||

< | {{#var:106|Menü {{Menu | Firewall|Implizite Regeln}} → Gruppe {{ic|IpsecTraffic}} → Regel {{ic|Acceppt}} {{ButtonAn|Ein}}<br> | ||

<br> | |||

In diesem Falle werden Regeln im Hintergrund angelegt, die alle Dienste für alle Rechner auf beiden Seiten zulassen. <small>'''(Default)'''</small><br>}} | |||

{{pt3| {{#var:107|UTM_v11.8.7_Firewall_Portfilter_Regel_Netmap-Filiale2.png}} }} | |||

* {{Hinweis|! {{#var:108|Besser:}}|gr}} {{#var:109|Eigene Portfilterregeln, die nur die Dienste zuzulassen, die auch benötigt werden.<br>Dazu wird im Menü {{Menu|Firewall|Implizite Regeln}} im Abschnitt {{ic|IpsecTraffic}} die Option {{ic|Accept}} deaktiviert {{ButtonAus|Aus}} und Portfilterregeln manuell angelegt.<br>Beispiel:}} | |||

* | |||

== | {| class="sptable pt5 einrücken" | ||

! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:10|Zentrale}}'''|c={{Farbe|grün}} }} | |||

|- | |||

| {{Kasten| {{#var:48|Quelle}} }} || {{Button| {{#var:110|mapnet_remotenet_Filiale''1''}} |blau}} {{#var:111|(Mapnetz der VPN Gegenstelle)}} | |||

|- | |||

| {{Kasten| {{#var:49|Ziel}} }} || {{Button| internal network |blau}} | |||

|- | |||

| {{Kasten| {{#var:51|Dienst}} }} || {{Button| {{#var:91|Benötigte Dienste}} |blau}} | |||

|- | |||

| colspan="2" | {{Hinweis|! {{#var:101|Es wird für jede Filiale eine eigene Regel benötigt.}} }}<br> | |||

{{Hinweis| {{#var:112|! Hierfür wird kein NAT vom Typ NETMAP mehr benötigt}} |gelb}}. | |||

|- | |||

| class="Leerzeile" | | |||

|- | |||

! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:11|Filialen}}'''|c={{Farbe|grün}} }} | |||

|- | |||

| {{Kasten| {{#var:48|Quelle}} }} || {{Button| ipsec_remotenet |blau}} {{#var:113|(Netz der Zentrale)}} | |||

|- | |||

| {{Kasten| {{#var:49|Ziel}} }} || {{Button| internal network |blau}} | |||

|- | |||

| {{Kasten| {{#var:51|Dienst}} }} || {{Button| {{#var:91|Benötigte Dienste}} |blau}} | |||

|} | |||

== | ==== {{#var:114|Erreichbarkeit von Hosts der Gegenstelle}} ==== | ||

< | {{#var:115|Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 1 wird von der Zentrale aus mit eben dieser IP-Adresse (172.1.6.3.10) angesprochen.<br> | ||

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 2 wird von der Zentrale aus mit der gemapten IP-Adresse 10.0.1.10 angesprochen.<br> | |||

Einen Rechner mit der IP-Adresse 172.16.0.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 172.16.0.120 angesprochen.}} | |||

Version vom 10. Dezember 2019, 10:23 Uhr

Verbinden von VPN-Netzen mit den gleichen Broadcast-Domains (IP-Bereiche)

Letzte Anpassung zur Version: 11.8.7

- Änderungen:

- Zone des Remote-Netzes korrigiert

- Layoutanpassung

Vorherige Versionen: 11.7

Sollten auf beiden Seiten einer VPN Verbindung die gleichen Subnetze eingesetzt werden, ist es normalerweise nicht möglich diese Verbindung einzurichten.

Weiterhin kann es passieren, dass hinter verschiedenen Gegenstellen die gleichen Netzwerke eingerichtet sind.

Mit dem NAT-Typ NETMAP und Hilfsnetzwerken (Mapnetz) die auf keinen der zu verbindenden Gegenstellen eingerichtet sind, können diese Verbindungen trotzdem erstellt werden, ohne auf eine der Seiten das Subnetz komplett zu ändern.

NATen von kompletten Subnetzen mit NETMAP

Vorbereitungen

Zentrale & Filiale

Zur Nutzung der NETMAP Funktion sind folgende Bedingungen zu beachten:

- Die Subnetze der am NETMAP beteiligten Objekte müssen alle die gleiche Größe haben, zum Beispiel alle /24.

- Alle beteiligten Objekte müssen eine definierte Netzwerk IP-Adresse eingetragen haben. Es dürfen also keine Schnittstellen ausgewählt werden.

Überprüfung des Netzwerkobjektes des internen Netzwerkes und gegebenenfalls Umstellung auf Adresse, indem der Radio-Button vor Adresse aktiviert und die Netzwerk-Adresse mit der entsprechenden Subnetzmaske in das Feld eintragen wird. In diesem Beispiel haben wir das Netzwerk 172.16.3.0/24 auf beiden Seiten.

Ausgangslage:

Zentrale und Filiale haben das gleiche Subnetz

In diesem Fall muss das Mapping auf beiden Seiten der Verbindung eingerichtet werden.

| Lokales Netz | Öffentliche IP | Netmap | |

| Zentrale | 172.16.3.0/24 | 192.0.2.192 | 10.0.1.0/24 |

| Filiale | 172.16.3.0/24 | 192.0.2.193 | 10.0.2.0/24 |

Die Verbindung soll über IPSec hergestellt werden.

Netzwerkobjekte erstellen

Es müssen in der Zentrale zwei Netzwerkobjekte mit Netzwerken erstellt werden, die weder in der Zentrale noch in der Filiale eingerichtet sind.

Zentrale

→ Netzwerkobjekte →

Das Netzwerkobjekt für das (entfernte) Mapnetz der Filiale muss vom Typ sein.

- Bei IPSec-Verbindungen, muss sich das Netzwerkobjekt in der Zone befinden.

- Bei SSL-VPN-Verbindungen muss zuerst eine Verbindung angelegt werden.

Dabei wird ein Zone VPN-SSL-Verbindungsname angelegt.

Das Netzwerkobjekt muss dann mit dieser Zone angelegt werden.

Das Netzwerkobjekt erhält in unserem Beispiel die Netzwerkadresse 10.0.2.0/24

Das Netzwerkobjekt für das (eigene) Mapnetz der Zentrale muss sich in der Zone des internen Netzwerkes befinden und bekommt in unserem Beispiel die Netzwerkadresse 10.0.1.0/24

Filiale

Auf der Seite der Filiale werden ebenfalls zwei Netzwerkobjekte erstellt.

Dort ist das Netzwerk 10.0.1.0/24, das Mapnetz der Zentrale, das sich in der Zone befindet und das Netzwerk 10.0.2.0/24, das Mapnetz der Filiale, das mit der Zone des internen Netzwerkes angelegt wird.

NETMAP Regel anlegen

Es muss auf jeder Seite eine Portfilterregel anhand der Netzwerkobjekte erstellt werden.

| Auf der Seite der Zentrale | |

|---|---|

Quelle |

|

Ziel |

|

Dienst |

|

| Typ | |

Netzwerkobjekt |

|

| Auf der Seite der Filiale | |

Quelle |

|

Ziel |

|

Dienst |

|

[–] NAT Typ |

|

Netzwerkobjekt |

|

VPN-Verbindung anlegen

Zentrale

Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche .

- In Schritt 3 muss das lokale Mapnetz freigegeben werden

- in Schritt 4 das remote Mapnetz.

Filiale

Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche .

- In Schritt 3 muss das lokale Mapnetz freigegeben werden

- in Schritt 4 das remote Mapnetz.

Erreichbarkeit von Hosts der Gegenstelle

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale wird von der Zentrale aus mit der IP-Adresse 10.0.2.10 angesprochen.

Einen Rechner mit der IP-Adresse 172.16.3.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 10.0.1.120 angesprochen.

Mehrere Filialen haben das gleiche Subnetz

Ausgangslage:

| Lokales Netz | Öffentliche IP | Netmap | |

| Zentrale | 172.16.0.0/24 | 192.0.2.192 | nicht erforderlich |

| Filiale 1: | 172.16.3.0/24 | 192.0.2.193 | nicht erforderlich |

| Filiale 2: | 172.16.3.0/24 | 192.0.2.194 | 10.0.1.0/24 |

Hierbei wird das Mapping nur auf den Filialen eingerichtet, die das gleiche Netzwerk nutzen wie auf einer schon eingerichteten VPN-Verbindung. In der Zentrale wird kein Mapping benötigt, sofern sich das interne Netz der Zentrale von denen der Filiale unterscheidet. Ebenfalls kann in einer Filiale das vorhandene Netz ohne Mapping verwendet werden.

Netzwerkobjekte erstellen

In Filiale 1 & Filiale 2 (und in jeder weiteren Filiale) wird ein IPSec-Netzwerkobjekt für die Zentrale eingerichtet.

Das Netzwerkobjekt für das Netz der Gegenstelle muss sich in der Zone vpn-ipsec befinden und hat in unserem Beispiel die Netzwerkadresse 172.16.0.0/24.

In der Filiale 2 (und in jeder weiteren Filiale, die ein bereits genutztes Subnetz verwendet) wird ein zweites Netzwerkobjekt für das eigene Subnetz erstellt, das gemapt wird.

Das Mapnet darf weder in der Filiale, noch in der Zentrale, noch auf einer der anderen Filialen die per VPN Verbindungen an die Zentrale angebunden sind, genutzt werden.

Das Netzwerkobjekt für das Mapnetz in der Filiale muss sich in der Zone des internen Netzwerkes befinden und bekommt in unserem Beispiel die Netzwerkadresse 10.0.1.0/24. (weitere Filialen erhalten an dieser Stelle ein anderes Mapnet!)

NETMAP Regel anlegen

Portfilterregeln in der Filiale 2 (und in jeder weiteren Filiale, die ein bereits genutztes Subnetz verwendet)

| Auf der Seite der Filiale 2 | |

|---|---|

Quelle |

|

| Ziel | |

Dienst |

|

[–] NAT Typ |

|

Netzwerkobjekt |

|

VPN-Verbindung anlegen

Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche .

Filiale 1

- In Schritt 3 muss das lokale Netz (ohne mapping) freigegeben werden.

Im Beispiel:» ✕172.16.3.0/24

Filiale 2 (und ggf. weitere Filialen)

- In Schritt 3 muss das lokale Mapnetz freigegeben werden.

Im Beispiel: » ✕10.0.1.0/24

jede Filiale

- in Schritt 4 wird das direkte Remote-Netz der Zentrale (ohne mapping) freigegeben.

Im Beispiel: » ✕172.16.0.0/24

Zentrale

- Es wird für jede Filiale eine Verbindung benötigt.

- In Schritt 3 muss das lokale Netz freigegeben werden.

Im Beispiel: » ✕172.16.0.0/24 - in Schritt 4 wird das gemapte Remote-Netz der entsprechenden Filiale freigegeben.

Im Beispiel: » ✕10.0.1.0/24

Portfilterregeln

Zwei Möglichkeiten stehen zur Verfügung:

- Zentrale & jede Filiale

Menü → Gruppe IpsecTraffic → Regel Acceppt Ein

In diesem Falle werden Regeln im Hintergrund angelegt, die alle Dienste für alle Rechner auf beiden Seiten zulassen. (Default)

- Besser: Eigene Portfilterregeln, die nur die Dienste zuzulassen, die auch benötigt werden.

Dazu wird im Menü im Abschnitt IpsecTraffic die Option Accept deaktiviert Aus und Portfilterregeln manuell angelegt.

Beispiel:

| Auf der Seite der Zentrale | |

|---|---|

Quelle |

(Mapnetz der VPN Gegenstelle) |

Ziel |

|

Dienst |

|

| Es wird für jede Filiale eine Verbindung benötigt. Hierfür wird kein NAT vom Typ NETMAP mehr benötigt . | |

| Auf der Seite der Filiale | |

Quelle |

(Netz der Zentrale) |

Ziel |

|

Dienst |

|

Erreichbarkeit von Hosts der Gegenstelle

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 1 wird von der Zentrale aus mit eben dieser IP-Adresse (172.1.6.3.10) angesprochen.

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 2 wird von der Zentrale aus mit der gemapten IP-Adresse 10.0.1.10 angesprochen.

Einen Rechner mit der IP-Adresse 172.16.0.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 172.16.0.120 angesprochen.