Beispielhafte Konfiguration eines EMM-Profils

Letzte Anpassung: 03.2024

Neu:

- Neue Option bei Einschränkungen: USB-Datenzugriff

notempty

notemptyDieser Artikel bezieht sich auf eine Resellerpreview

Die hier gezeigten Einstellungen sind Beispiele, die einen möglichst umfassenden Grund-Schutz bieten. Eine Anpassung an lokale Anforderungen ist unbedingt vorzunehmen !

Eine Anleitung, wie Securepoint Mobile Security mit Android Enterprise-Konten verbunden werden kann findet sich hier.

Vorbemerkung

Vorbemerkung

- Die Geräte-Registrierung wird direkt an ein Profil gebunden

- Es muss zuerst ein Profil angelegt (und konfiguriert) werden, bevor ein Gerät registriert werden kann

In Android Enterprise-Profilen können zahlreiche sicherheitsrelevante Einstellungen vorgenommen werden, so z.B.

- Kamara deaktivieren

- Mikrofon deaktivieren

- USB-Dateiübertragung deaktivieren

- ausgehende Anrufe deaktivieren

- Bluetooth deaktivieren

- Kontaktfreigabe deaktivieren

- Tethering deaktivieren

- sms deaktivieren

- Netzwerk nur mit VPN ermöglichen

- uvm.

Android Enterprise Profile werden unmittelbar angewendet und müssen nicht veröffentlicht werden!

- Frühere Android Profile verhalten sich grundlegend anders als aktuelle Android Enterprise-Profile (EMM)

- Es ist nicht mehr möglich ein Profil einer Rolle, einem Benutzer oder einem Tag zuzuordnen

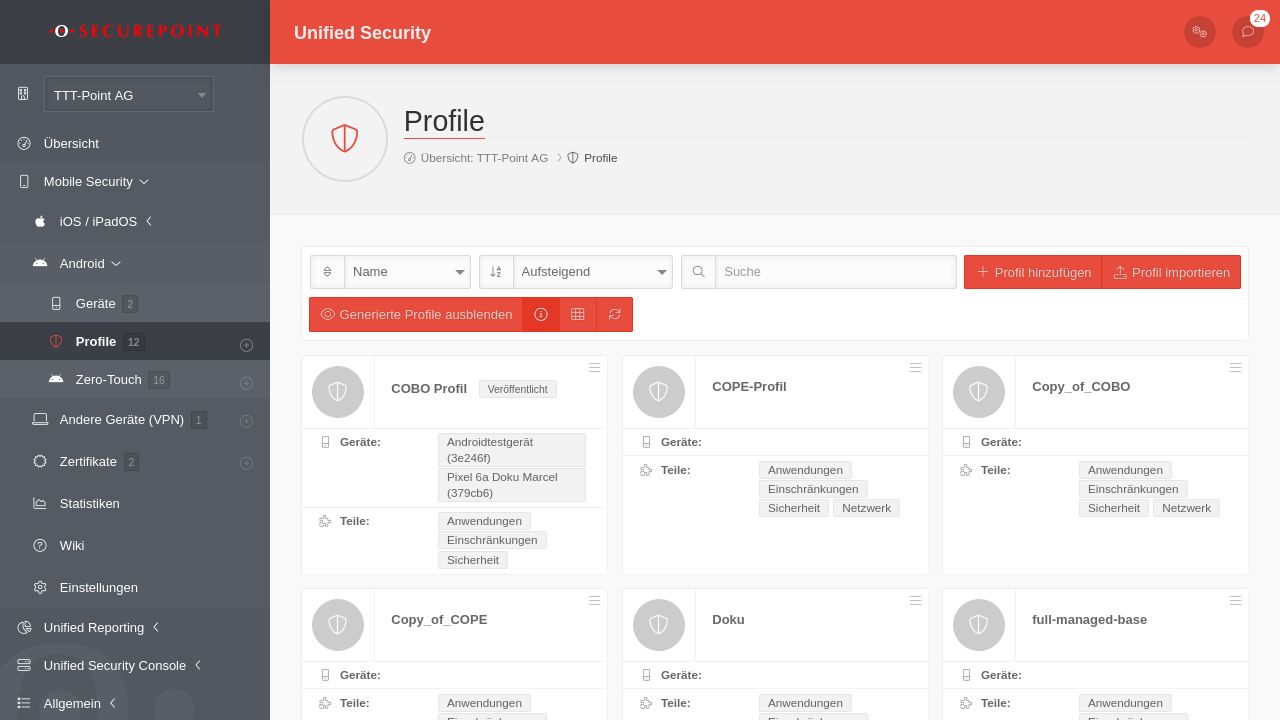

Android Enterprise Profil

Android Enterprise Profil

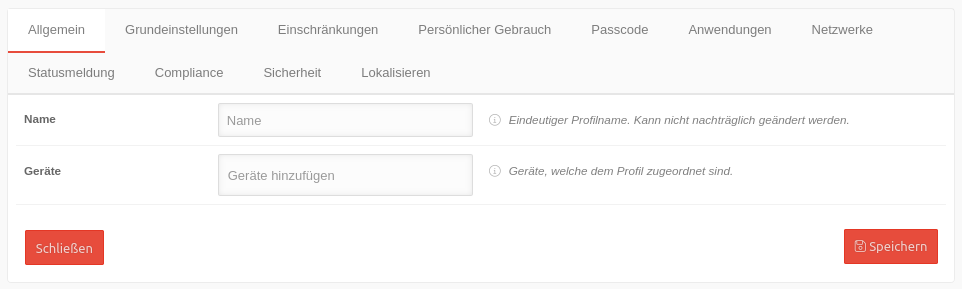

AllgemeinAllgemein | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Name | Name | Anzeige bzw. Eingabe des Profil-Namens | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Geräte | Geräte hinzufügen | Bei bestehenden Profilen: ggfs. Anzeige der zugeordneten Geräte | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

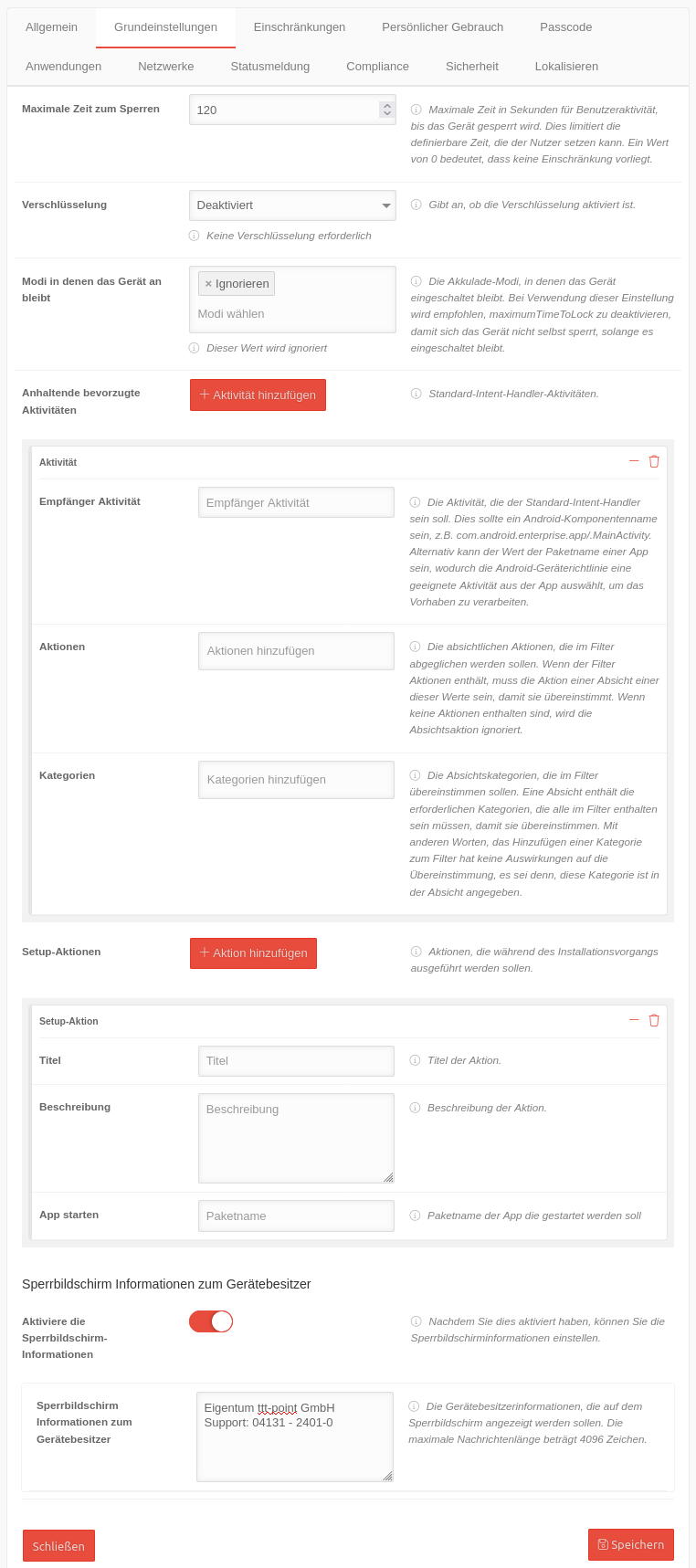

GrundeinstellungenGrundeinstellungen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| notempty Die hier gezeigten Einstellungen sind Beispiele, die einen möglichst umfassenden Grund-Schutz bieten. Eine Anpassung an lokale Anforderungen ist unbedingt vorzunehmen !

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Maximale Zeit zum Sperren | 120 |

Die Einstellung ermöglicht die Beschränkung der maximal auswählbaren Bildschirm Sperrzeit. Voreingestellt sind hier 10 Minuten (=600 Sek.). | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Verschlüsselung | Mit Passwort aktiviert | Erfordert ein Kennwort vor dem Start des Gerätes, um die Verschlüsselung aufzuheben. Die Verschlüsselung erfolgt auf Dateisystemebene und verhindert das Auslesen von Daten, bei physischem Zugriff auf ein gesperrtes Gerät (ausgeschaltet bzw. noch nicht gebootet). Es verhindert nicht das lesen von Daten eines entsperrten Gerätes. Die Aktivierung dieser Option deaktivert außerdem die Möglichkeit für einen Neustart des Gerätes im "abgesichertem Modus". Zusätzlich wird als Displaysperre eine Pin oder ein Passwort mit der Option "Sicherer Start" verlangt. Dadurch muss die Pin oder das Passwort vor dem Start des Gerätes eingegeben werden. Dadurch können keine Anrufe, Nachrichten oder Benachrichtigungen (einschließlich Weckrufen) empfangen werden, bevor das Gerät entsperrt und gestartet ist.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Modi in denen das Gerät an bleibt | ✕Ignorieren Modi wählen | Der Akkulade-Modus soll keine Auswirkung darauf haben, ob das Gerät eingeschaltet bleibt. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anhaltende bevorzugte Aktivitäten | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anhaltende bevorzugte Aktivitäten | Aktivität hinzufügen | Öffnet den Abschnitt zur Einstellung der Standard-Intent-Handler-Aktivitäten | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Empfänger Aktivität | Empfänger Aktivität | Die Aktivität, die der Standard-Intent-Handler sein soll, eintragen. Entweder der Android-Komponentenname (com.android.enterprise.app/.MainActivity) oder der App-Paketname. Android-Geräterichtlinie wählt eine geeignete Aktivität aus der App aus. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktionen | Aktionen hinzufügen | Die absichtlichen Aktionen auswählen, die im Filter abgeglichen werden sollen. Wird keine Aktion ausgewählt, wird die Absichtsaktion ignoriert. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Kategorien | Kategorien hinzufügen | Die Absichtskategorien auswählen, die im Filter übereinstimmen sollen. Eine Absicht enthält die erforderlichen Kategorien, die alle im Filter enthalten sein müssen, damit sie übereinstimmen. Mit anderen Worten, das Hinzufügen einer Kategorie zum Filter hat keine Auswirkungen auf die Übereinstimmung, es sei denn, diese Kategorie ist in der Absicht angegeben. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Setup-Aktionen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Setup-Aktionen | Aktion hinzufügen | Öffnet den Abschnitt zur Einstellung der Aktionen, die während des Installationsvorganges ausgeführt werden sollen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Titel | Titel | Den Titel, Namen der Aktion eintragen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschreibung | Beschreibung | Eine Beschreibung der Aktion | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| App starten | Paketname | Paketname der App, die beim Setup gestartet werden soll | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Sperrbildschirm Informationen zum Gerätebesitzer | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktiviere die Sperrbildschirm-Informationen | Im Sperrbildschirm soll eine Information angezeigt werden. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Sperrbildschirm Informationen zum Gerätebesitzer | Eigentum ttt-point GmbH. Support: 04131 - 2401-0 |

Die Gerätebesitzerinformationen, die auf dem Sperrbildschirm angezeigt werden sollen. Die maximale Nachrichtenlänge beträgt 4096 Zeichen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

EinschränkungenEinschränkungen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Support-Meldungen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

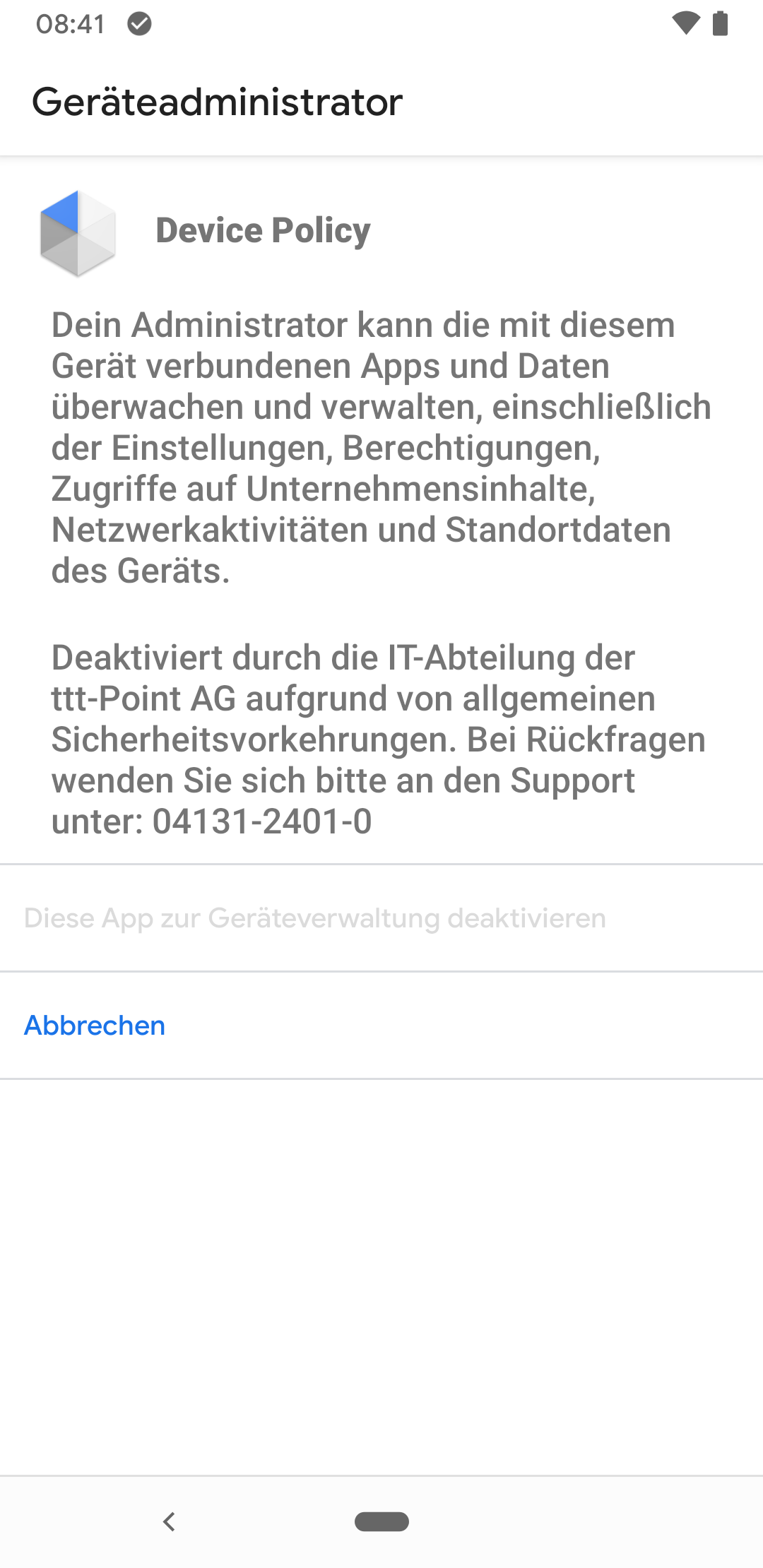

| Kurze Supportnachricht | Deaktiviert durch die IT-Abteilung der ttt-Point AG | Eine Meldung, die dem Benutzer auf dem Einstellungsbildschirm angezeigt wird, wenn die Funktionalität vom Administrator deaktiviert wurde. Die maximale Nachrichtenlänge beträgt 4096 Zeichen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Lange Supportnachricht | Deaktiviert durch die IT-Abteilung der ttt-Point AG aufgrund von allgemeinen Sicherheitsvorkehrungen. Bei Rückfragen wenden Sie sich bitte an den Support unter: 04131-2401-0 | Eine Nachricht, die dem Benutzer angezeigt wird. Die maximale Nachrichtenlänge beträgt 4096 Zeichen. Abb. s.o. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Zulässige Eingabemethoden | Paketnamen hinzufügen | Falls vorhanden, sind nur die Eingabemethoden zulässig, die von Paketen in dieser Liste bereitgestellt werden. Wenn dieses Feld vorhanden ist, die Liste jedoch leer ist, sind nur Systemeingabemethoden zulässig. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Zugelassene Eingabehilfedienste | Paketnamen hinzufügen | Gibt die zulässigen Eingabehilfedienste an. Wenn das Feld nicht gesetzt ist, kann jeder Eingabehilfedienst verwendet werden. Wenn das Feld festgelegt ist, können nur die in dieser Liste enthaltenen Eingabehilfedienste und die im System integrierten Eingabehilfedienste verwendet werden. Insbesondere wenn das Feld leer ist, können nur die integrierten Eingabehilfedienste des Systems verwendet werden. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Konten zum Entsperren nach Zurücksetzen auf Werkseinstellung | it-intern@anyideas.de | Factory Reset Protection (FRP). E-Mail-Adressen von Geräteadministratoren zum Schutz vor Zurücksetzen auf die Werkseinstellungen. Wenn das Gerät auf die Werkseinstellungen zurückgesetzt wird, muss sich einer dieser Administratoren mit der E-Mail-Adresse und dem Passwort des Google-Kontos anmelden, um das Gerät zu entsperren. Wenn keine Administratoren angegeben sind, bietet das Gerät keinen Schutz vor Zurücksetzen auf die Werkseinstellungen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Ortungsmodus | Nicht spezifiziert |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Bildschirmaufnahme | Um Datenschutz zu gewährleisten, sollen keine Screenshots angefertigt werden können. Dazu gehört auch das Blockieren von Screensharing-Anwendungen und ähnlichen Anwendungen (z.B. Google Assistant), die die Screenshot-Funktionen des Systems nutzen. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Kamera deaktivieren | Per Default soll die Kamera deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Kontotypen mit deaktivierter Verwaltung | Kontotypen, die vom Benutzer nicht verwaltet werden können | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie das Hinzufügen von Benutzern | Ob das Hinzufügen neuer Benutzer und Profile deaktiviert ist | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Einstellung der Lautstärke | Ob das Anpassen der Hauptlautstärke deaktiviert ist | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie den Werksreset | Das Zurücksetzen auf Werkseinstellungen soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Bereitstellung physischer Medien | Das Bereitstellen externer physischer Medien durch den Benutzer soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie das Ändern von Konten | Das Hinzufügen oder Entfernen von Konten soll deaktiviert sein.notempty Wird dieser Punkt nicht aktiviert, kann der Benutzer ein weiteres Google-Konto erstellen, sich damit im Playstore anmelden und beliebige Software installieren.

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Tastensperre deaktivieren | Gibt an, ob die Tastensperre deaktiviert ist | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Bluetooth-Kontaktfreigabe | Per Bluetooth sollen keine Kontaktdaten das Gerät verlassen. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Bluetooth-Konfiguration | Die Bluetooth-Konfiguration soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Cell Broadcast-Konfiguration | Die Konfiguration von Cell Broadcast soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Konfiguration der Anmeldeinformationen | Die Konfiguration von Benutzeranmeldeinformationen soll deaktiviert sein.notempty Wenn deaktiviert, können keine Zertifikate mehr installiert werden. Soll diese Sicherheitseinstellungen verwendet werden, wird empfohlen, die Konfiguration der Anmeldeinformationen erst zu deaktivieren, nachdem die Sicherheitseinstellungen auf allen Geräten umgesetzt worden ist.

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Mobilfunknetzkonfiguration | Die Konfiguration von Mobilfunknetzen soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Tethering-Konfiguration | Die Konfiguration von Tethering und portablen Hotspots soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die VPN-Konfiguration | Die Konfiguration von VPN soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Wi-Fi-Konfiguration | Die Konfiguration von WLAN-Zugangspunkten soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie den Flugzeugmodus notempty Neu ab 1.18 |

Deaktiviert | Steuert den aktuellen Status des Flugmodus und gibt an, ob der Nutzer ihn ein- oder ausschalten kann. notempty Verfügbar ab Android 9 oder höher

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie das Erstellen von Fenstern | Gibt an, ob das Erstellen von Fenstern neben App-Fenstern deaktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie das Zurücksetzen der Netzwerkeinstellungen | Gibt an, ob das Zurücksetzen der Netzwerkeinstellungen deaktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Versenden via NFC deaktivieren | Die Verwendung von NFC zum Übertragen von Daten aus Apps soll deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Ausgehende Anrufe deaktivieren | Gibt an, ob ausgehende Anrufe deaktiviert sind. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie das Entfernen von Benutzern | Ob das Entfernen anderer Benutzer deaktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Standortfreigabe | Gibt an, ob die Standortfreigabe deaktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| SMS deaktivieren | Ob das Senden und Empfangen von SMS-Nachrichten deaktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Mikrofon einschalten verhindern | Ob das Mikrofon stummgeschaltet ist und die Mikrofonlautstärke nicht eingestellt werden kann. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| USB-Datenzugriff notempty Neu ab:1.24 |

Alles erlauben | Steuert, welche Dateien und/oder Daten über USB übertragen werden können. notempty Wirkt sich nicht auf die Ladefunktionen aus. notemptyWird nur auf unternehmenseigenen Geräten unterstützt.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Einstellungsbenutzersymbol deaktivieren | Gibt an, ob das Ändern des Benutzersymbols deaktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Hintergrundeinstellungen | Ob das Ändern des Hintergrundbilds deaktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Roaming deaktivieren | Gibt an, ob Roaming-Datendienste deaktiviert sind. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie den Netzwerk Escape Hatch | Gibt an, ob der Netzwerk Escape Hatch aktiviert ist. Wenn beim Booten keine Netzwerkverbindung hergestellt werden kann, fordert der Escape Hatch den Benutzer auf, vorübergehend eine Verbindung zu einem Netzwerk herzustellen, um die Geräterichtlinie zu aktualisieren. Nach dem Anwenden der Richtlinie wird das temporäre Netzwerk vergessen und das Gerät fährt mit dem Booten fort. Auf diese Weise wird verhindert, dass keine Verbindung zu einem Netzwerk hergestellt werden kann, wenn in der letzten Richtlinie kein geeignetes Netzwerk vorhanden ist und das Gerät im Task-Sperrmodus eine App startet oder der Benutzer ansonsten die Geräteeinstellungen nicht erreichen kann. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Bluetooth deaktivieren | Ob Bluetooth deaktiviert ist. Diese Einstellung ist Bluetooth-Konfiguration vorzuziehen, da Bluetooth-Konfiguration vom Benutzer umgangen werden kann. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Eastereggs deaktivieren | Ob der Benutzer Spaß haben darf. Steuert, ob das Easteregg-Spiel in den Einstellungen deaktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Automatisches Datums & Zeitzone | Nicht spezifiziert | Gibt an, ob auf einem firmeneigenen Gerät automatisches Datum, Uhrzeit und Zeitzone aktiviert sind.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktivieren Sie den benutzerdefinierten Kiosk-Starter | Gibt an, ob der benutzerdefinierte Kiosk-Starter aktiviert ist. Dadurch wird der Home-Bildschirm durch einen Starter ersetzt, der das Gerät für die über die Anwendungseinstellung installierten Apps sperrt. Die Apps werden auf einer einzelnen Seite in alphabetischer Reihenfolge angezeigt. Es wird empfohlen, die Statusleiste zu deaktivieren, um den Zugriff auf die Geräteeinstellungen zu blockieren. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Hinweise zum ersten Benutzer überspringen | Flag, um Hinweise zur ersten Verwendung zu überspringen. Der Unternehmensadministrator kann die Systemempfehlung für Apps aktivieren, um das Benutzer-Tutorial und andere einführende Hinweise beim ersten Start zu überspringen. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktiviere Auswahl privater Schlüssel | Ermöglicht die Anzeige der Benutzeroberfläche auf einem Gerät, damit ein Benutzer einen privaten Schlüsselalias auswählen kann, wenn in ChoosePrivateKeyRules keine übereinstimmenden Regeln vorhanden sind. Bei Geräten unter Android P können durch diese Einstellung Unternehmensschlüssel angegriffen werden. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Keyguard-Funktionen | ✕Kamera ✕Vertrauensagenten ignorieren ✕Remote-Eingang | Funktionen, die dem Benutzer im Sperrbildschirm nicht mehr zur Verfügung stehen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Systemaktualisierung | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktivieren Sie die Konfiguration der Systemaktualisierungen | Nachdem Sie dies aktiviert haben, können Sie die Systemaktualisierungskonfiguration einstellen. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktualisierungsart | Nicht spezifiziert | Die Art der zu konfigurierenden Systemaktualisierung.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Start Nur bei Aktualisierungsart im Fenster |

0 |

Wenn der Typ "Im Fenster" ist: der Beginn des Wartungsfensters, gemessen als Anzahl der Minuten nach Mitternacht in der Ortszeit des Geräts. Dieser Wert muss zwischen 0 und einschließlich 1439 liegen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Ende Nur bei Aktualisierungsart im Fenster |

0 |

Wenn der Typ "Im Fenster" ist: das Ende des Wartungsfensters, gemessen als Anzahl der Minuten nach Mitternacht in der Ortszeit des Geräts. Dieser Wert muss zwischen 0 und 1439 (einschließlich) liegen. Wenn dieser Wert kleiner als die Startzeit ist, erstreckt sich das Wartungsfenster über Mitternacht. Wenn das angegebene Wartungsfenster kleiner als 30 Minuten ist, wird das tatsächliche Fenster auf 30 Minuten über die Startzeit hinaus verlängert. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Einfrierperioden | Periode hinzufügen | Ein sich jährlich wiederholender Zeitraum, in dem OTA-Systemaktualisierungen (Over-the-Air) verschoben werden, um die auf einem Gerät ausgeführte Betriebssystemversion einzufrieren. Um ein unbegrenztes Einfrieren des Geräts zu verhindern, muss jede Einfrierperiode mindestens 60 Tage voneinander entfernt sein. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Start | Beginn der Periode | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Ende | Ende der Periode | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Regeln für private Schlüssel | Regel hinzufügen | Regeln für die automatische Auswahl eines privaten Schlüssels und Zertifikats zur Authentifizierung des Geräts bei einem Server. Die Regeln sind nach Priorität geordnet. Wenn also eine ausgehende Anforderung mehr als einer Regel entspricht, definiert die letzte Regel, welcher private Schlüssel verwendet werden soll. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| URL-Muster | URL-Muster | Das URL-Muster, das mit der URL der ausgehenden Anforderung abgeglichen werden soll. Das Muster kann Platzhalter mit Sternchen (*) enthalten. Jede URL stimmt überein, wenn sie nicht angegeben ist. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Paketnamen | Paketnamen hinzufügen | Die Paketnamen, für die ausgehende Anforderungen dieser Regel unterliegen. Wenn keine Paketnamen angegeben sind, gilt die Regel für alle Pakete. Für jeden aufgelisteten Paketnamen gilt die Regel für dieses Paket und alle anderen Pakete, die dieselbe Android-UID verwendet haben. Der SHA256-Hash der Signaturschlüsselsignaturen jedes Paketnamens wird mit den von Play bereitgestellten verglichen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Alias für privaten Schlüssel | Alias | Der Alias des zu verwendenden privaten Schlüssels. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Richtlinie für nicht vertrauenswürdige Apps | Nicht spezifiziert | Die Richtlinie für nicht vertrauenswürdige Apps (Apps aus unbekannten Quellen), die auf dem Gerät durchgesetzt werden.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| App-Überprüfung durch 'Google Play Protect' erzwingen | Nicht spezifiziert | Gibt an, ob die App-Überprüfung durch 'Google Play Protect' erzwungen wird.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Entwicklereinstellungen | Nicht spezifiziert | Steuert den Zugriff auf Entwicklereinstellungen: Entwickleroptionen und sicherer Start.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Common Criteria Modus | Nicht spezifiziert | Kontrolliert den Common Criteria Modus - Sicherheitsstandards, die in den Common Criteria for Information Technology Security Evaluation (CC) definiert sind. Das Aktivieren des Common Criteria Modus erhöht bestimmte Sicherheitskomponenten auf einem Gerät, einschließlich der AES-GCM-Verschlüsselung von Bluetooth-Langzeitschlüsseln und der Wi-Fi-Konfiguration Warnung: Der Common Criteria Modus erzwingt ein strenges Sicherheitsmodell, das normalerweise nur für IT-Produkte erforderlich ist, die in nationalen Sicherheitssystemen und anderen hochsensiblen Organisationen verwendet werden. Die Verwendung von Standardgeräten kann beeinträchtigt sein. Nur bei Bedarf aktiviert.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Persönliche Apps, die Arbeitsbenachrichtigungen lesen können | Paketnamen hinzufügen | Persönliche Apps, die Benachrichtigungen zu Arbeitsprofilen mit einem NotificationListenerService lesen können. Standardmäßig können keine persönlichen Apps (außer System-Apps) Arbeitsbenachrichtigungen lesen. Jeder Wert in der Liste muss ein Paketname sein. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Power-Button-Aktionen | Nicht spezifiziert | Legt das Verhalten eines Geräts im Kioskmodus fest, wenn ein Benutzer die Ein- / Aus-Taste drückt und gedrückt hält.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Systemfehlerwarnungen | Nicht spezifiziert | Gibt an, ob Systemfehlerdialoge für abgestürzte oder nicht reagierende Apps im Kioskmodus blockiert werden.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Systemnavigation | Nicht spezifiziert | Gibt an, welche Navigationsfunktionen im Kioskmodus aktiviert sind (z. B. Home, Übersichtstasten).

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Statusleiste | Nicht spezifiziert | Gibt an, ob Systeminformationen und Benachrichtigungen im Kioskmodus deaktiviert sind.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Geräteeinstellungen | Nicht spezifiziert | Gibt an, ob die Berichterstellung für Geräteeinstellungen aktiviert ist.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

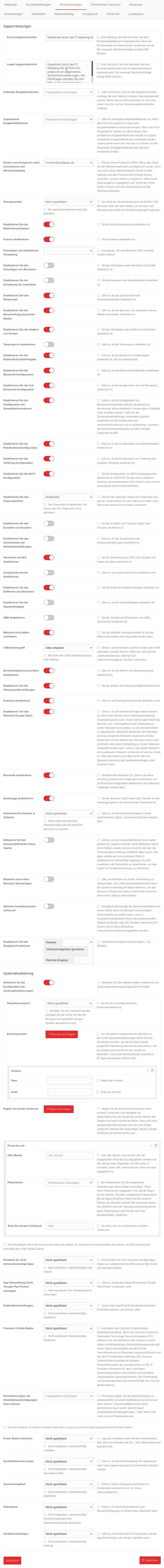

Persönlicher GebrauchPersönlicher Gebrauch | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktivieren | Durch die Aktivierung lässt sich der persönliche Gebrauch des Android-Gerätes konfigurieren. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Kamera deaktivieren | Per Default soll die Kamera deaktiviert sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktivieren Sie die Bildschirmaufnahme | Um Datenschutz zu gewährleisten, sollen keine Screenshots angefertigt werden können. Dazu gehört auch das Blockieren von Screensharing-Anwendungen und ähnlichen Anwendungen (z.B. Google Assistant), die die Screenshot-Funktionen des Systems nutzen. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Kontotypen mit deaktivierter Verwaltung | Kontotypen, die vom Benutzer nicht verwaltet werden können | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Max. Tage ohne Arbeit | 0 |

Steuert, wie lange das Arbeitsprofil ausgeschaltet bleiben kann. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Persönlicher Play Store-Modus | Nicht spezifiziert | Wird zusammen mit "Persönliche Anwendungen" verwendet, um zu steuern, wie Apps im persönlichen Profil zugelassen oder blockiert werden.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Persönliche Anwendungen | Anwendungen hinzufügen | Richtlinien für Apps im persönlichen Profil eines unternehmenseigenen Geräts mit einem Arbeitsprofil. Jeder Klick auf die Schaltfläche fügt einen Abschnitt Anwendung hinzu, indem eine App angepasst wird. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Paketname | com.google.android.youtube Anwendung auswählen | Der Paketname der VPN-App. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Installationstyp Wird erst eingeblendet, wenn eine App in Paketname ausgewählt wurde. |

Nicht spezifiziert | Die Art wie die Installation durchgeführt wird.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Profilübergreifende Richtlinien | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktivieren | Auf dem Gerät angewendete profilübergreifende Richtlinien. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Arbeitskontakte im persönlichen Profil anzeigen | Erlaubt | Ob Kontakte, die im Arbeitsprofil gespeichert sind, in der Kontaktsuche im persönlichen Profil und bei eingehenden Anrufen angezeigt werden können.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Profilübergreifendes Kopieren & Einfügen | Nicht erlaubt | Ob Text, der aus einem Profil (persönlich oder geschäftlich) kopiert wurde, in das andere Profil eingefügt werden kann.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Profilübergreifende Datenfreigabe | Von der Arbeit zum persönlichen Profil verweigern | Ob Daten aus einem Profil (persönlich oder geschäftlich) mit Apps im anderen Profil geteilt werden können. Steuert gezielt den einfachen Datenaustausch über Intents. Verwaltung anderer profilübergreifender Kommunikationskanäle, wie Kontaktsuche, Kopieren/Einfügen oder verbundene Arbeit & persönliche Apps, werden separat konfiguriert.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

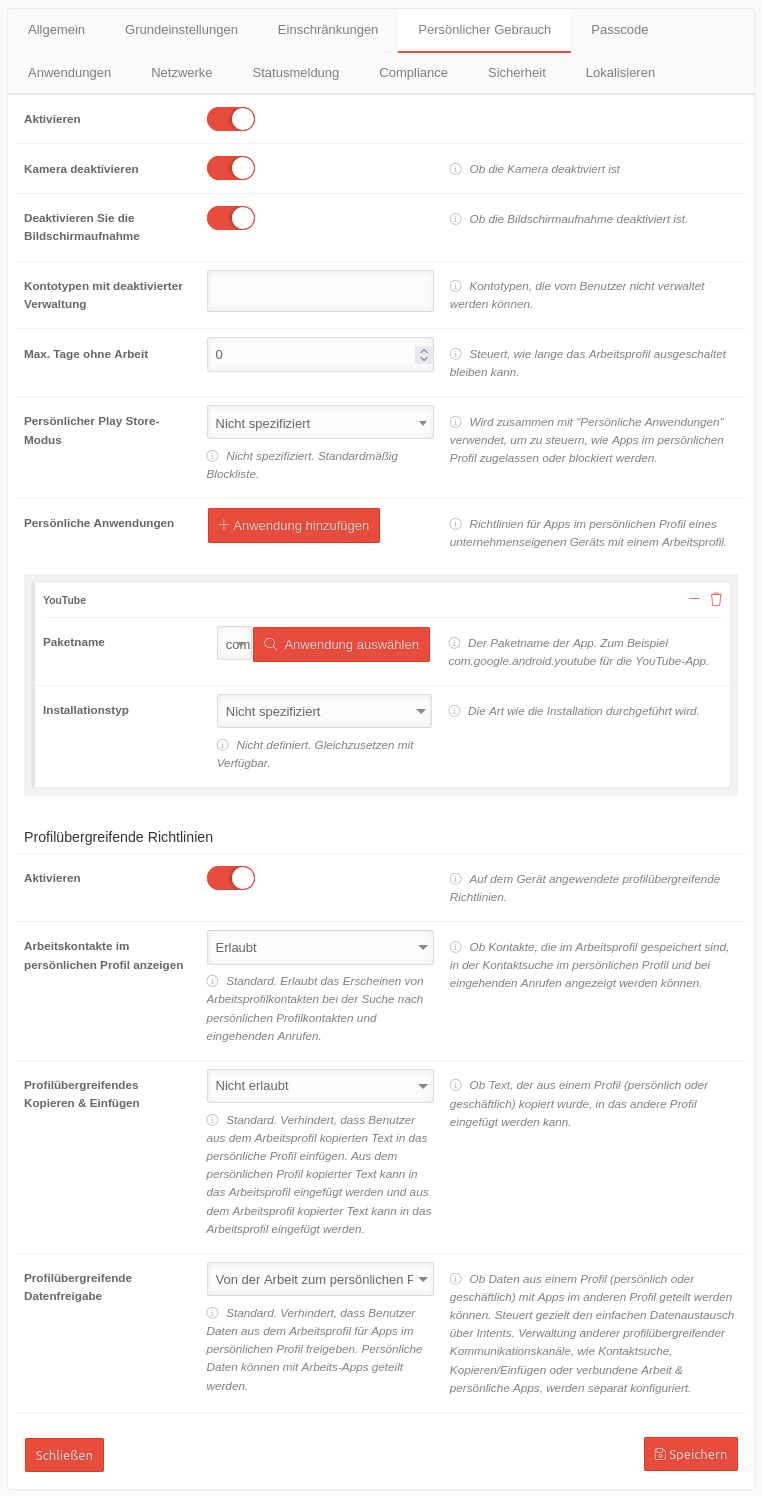

PasscodePasscode | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Passwortrichtlinien | Richtlinie hinzufügen | Passwortrichtlinien. Es können verschiedene Passwortrichtlinien hinzugefügt werden. Diese Richtlinien können für Arbeitsprofile und komplett verwaltete Geräte verwendet werden. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Geltungsbereich | Der Bereich, für den die Kennwortanforderung gilt. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Gerät | Die Richtlinie gilt nur für vollständig verwaltete Geräte | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Work Profile | Die Richtlinie gilt nur für Arbeitsprofile | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beide | Die Richtlinie gilt sowohl für vollständig verwaltet Geräte, als auch für Geräte mit Arbeitsprofil | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Passcode-Qualität | Komplex | Die erforderliche Passwortqualität.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Mindestlänge | 0 |

Ein Wert von 0 bedeutet, dass es keine Einschränkung gibt. Nur angewendet, wenn Passcode-Qualität Numerisch, Numerisch (Komplex), Alphabetisch, Alphanumerisch oder Komplex ist. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Mindestanzahl an Buchstaben | 0 |

Mindestanzahl der Buchstaben im Passwort Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Mindestanzahl an Kleinbuchstaben | 0 |

Minimale Anzahl an Kleinbuchstaben im Passwort erforderlich Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Mindestanzahl an Großbuchstaben | 0 |

Mindestanzahl an Großbuchstaben im Passwort Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Mindestanzahl an Nichtbuchstaben | 0 |

Minimale Anzahl an Nichtbuchstaben (numerische Ziffern oder Symbole), die im Passwort erforderlich sind. Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Mindestanzahl an numerischen Zeichen | 0 |

Minimale Anzahl an Ziffern im Passwort Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Mindestanzahl an Symbolen | 0 |

Minimale Anzahl an Symbolen im Passwort Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Länge des Passwortverlaufs | 0 |

Die Länge des Kennwortverlaufs. Nach dem Einstellen dieses Felds kann der Benutzer kein neues Kennwort eingeben, das mit dem Kennwort im Verlauf identisch ist. Ein Wert von 0 bedeutet, dass keine Einschränkung vorliegt. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Maximale Anzahl fehlgeschlagener Versuche | 10 |

Anzahl der zulässigen Eingabeversuche, bevor alle Daten auf dem Gerät gelöscht werden. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Gültigkeit | 0 |

Eine Dauer in Tagen, bis das Kennwort geändert werden muss. Ein Wert von 0 bedeutet, dass das Passwort nie geändert werden muss. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Passwort entsperren erforderlich | Die Zeitspanne nach dem Entsperren eines Geräts oder Arbeitsprofils mithilfe einer starken Authentifizierungsform (Kennwort, PIN, Muster), die mit einer anderen Authentifizierungsmethode (z. B. Fingerabdruck, Vertrauensagenten, Gesicht) entsperrt werden kann. Nach Ablauf des angegebenen Zeitraums können nur noch starke Authentifizierungsformen zum Entsperren des Geräts oder des Arbeitsprofils verwendet werden. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Nicht spezifiziert | Nicht spezifiziert. Standardmäßig wird das Geräte-Timeout verwendet. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Geräte-Timeout | Die Zeitüberschreitung ist auf die Standardeinstellung des Geräts eingestellt. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Täglich | Die Zeitüberschreitung beträgt 24 Stunden. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

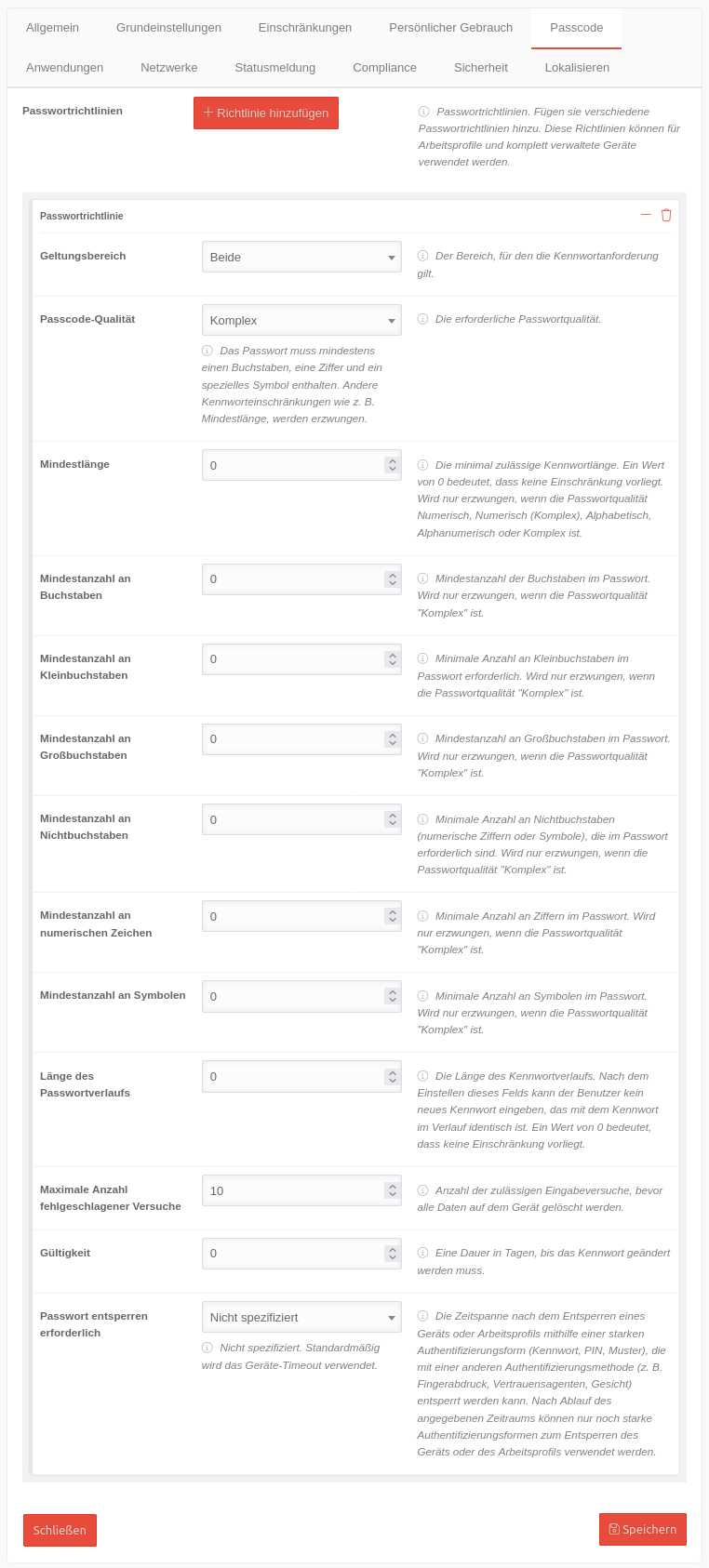

AnwendungenAnwendungen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| notempty Die hier gezeigten Einstellungen sind Beispiele, die einen möglichst umfassenden Grund-Schutz bieten. Eine Anpassung an lokale Anforderungen ist unbedingt vorzunehmen !

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anwendungen | Anwendungen hinzufügen | Fügt Apps diesem Profil hinzu notempty Apps auf EMM-verwalteten Geräten, werden innerhalb der Profile konfiguriert!

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Paketname | com.google.android.youtube Anwendung auswählen | Der Paketname der VPN-App. Für unser Beispiel: Nextcloud Erscheint neben dem App-Logo ein entsprechender Hinweis, können bestimmte Werte an die App übergeben werden. (Nicht verfügbar bei Nextcloud) Siehe Manage configuration template | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Installationstyp | Vorinstallation | Die Art wie die Installation durchgeführt wird.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Standardberechtigungsrichtlinie | Nachfragen | Die Standardrichtlinie für alle von der App angeforderten Berechtigungen. Wenn angegeben, wird die für alle Apps geltende Standardberechtigungsrichtlinie auf Richtlinienebene außer Kraft gesetzt. Es überschreibt nicht die globale Erlaubnisgewährung, die für alle Apps gilt.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Berechtigungen | Berechtigung hinzufügen | Erteilt explizite Erlaubnis oder Verweigerung für die App. Diese Werte überschreiben die Standardberechtigungsrichtlinie und die globalen Berechtigungsbeschränkungen, die für alle Apps gelten. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Berechtigung | android.permission.WRITE_EXTERNAL_STORAGE | Die App braucht Zugriff auf den Speicher (gemeint ist Interner Speicher und eine zusätzliche SD-Karte) | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Richtlinie | Gewähren | Die Richtlinie zum Erteilen der Berechtigung. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Berechtigung | android.permission.INTERNET | Die App soll Zugriff auf vorhandene Internetverbindungen erhalten. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Richtlinie | Gewähren | Die Richtlinie zum Erteilen der Berechtigung. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Berechtigung | com.nextcloud.client.permission.C2D_MASSAGE | Die App soll Push-Nachrichten über Firebase Cloud Messaging (ehemals Google Cloud Massage) erhalten können (Cloud to Device → C2D) | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Richtlinie | Gewähren | Die Richtlinie zum Erteilen der Berechtigung. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Hier sind ggf. weitere Berechtigungen zu gewähren oder zu verweigern. Zu beachten: Im Feld »Genehmigung« erscheinen jeweils nur die Berechtigungen, die die jeweilige App fordert und in der Regel auch für einen einwandfreien Betrieb benötigt. Es empfiehlt sich hier unbedingt notwendige Berechtigungen vorab zu gewähren und alle weiteren Berechtigungen nur auf Nachfrage (Prompt) zuzulassen. Die Option »verweigern« sollte nur bei ausgewählten Berechtigungen verwendet werden, bei denen eindeutig ist, daß die gewünschte Funktion der App dadurch nicht beeinträchtigt wird. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Verwaltete Konfiguration | Konfiguration verwalten | Verwaltete Konfiguration, die auf die App angewendet wird. Das Format für die Konfiguration richtet sich nach den von der App unterstützten ManagedProperty-Werten. Jeder Feldname in der verwalteten Konfiguration muss mit dem Schlüsselfeld der verwalteten Eigenschaft übereinstimmen. Der Feldwert muss mit dem Typ der ManagedProperty kompatibel sein. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Verwaltete Konfigurationsvorlage | Konfigurationsvorlage verwalten | Dieses Feld wird ignoriert, wenn die verwaltete Konfiguration festgelegt ist. Ruft eine Vorlage des App-Herstellers auf, in der - je nach dem was der Hersteller vorgibt - verschiedene Parameter an die App übergeben werden können. Das können z.B. in E-Mail-Apps feste Parameter und Variablen sein:

Für eine korrekte Funktion muss die Schaltfläche Platzhalter-Variablen ersetzen (s.u.) aktiviert werden! Die Werte werden aus den Benutzereinstellungen desjenigen Benutzers ausgelesen, dem das jeweilige Gerät zugeordnet ist

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deaktiviert | Ob die App deaktiviert ist. Bei Deaktivierung bleiben die App-Daten weiterhin erhalten. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Minimaler Versionscode | 0 |

Die Mindestversion der App, die auf dem Gerät ausgeführt wird. Wenn festgelegt, versucht das Gerät, die App mindestens auf diesen Versionscode zu aktualisieren. Wenn die App nicht auf dem neuesten Stand ist, enthält das Gerät ein Nicht-Konformitätsdetail mit dem Nicht-Konformitätsgrund APP_NOT_UPDATED. Die App muss bereits mit einem Versionscode größer oder gleich diesem Wert in Google Play veröffentlicht sein. Maximal 20 Apps können einen Mindestversionscode pro Richtlinie festlegen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Bereiche delegieren | Die hier ausgewählten Berechtigungen werden vom Device Policy Controller an die App delegiert.

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Zugängliche Track IDs | Liste der Track-IDs der App, auf die ein Gerät des Unternehmens zugreifen kann. Wenn die Liste mehrere Track-IDs enthält, erhalten Geräte die neueste Version unter allen zugänglichen Tracks. Enthält die Liste keine Track-IDs, haben Geräte nur Zugriff auf den Produktionstrack der App. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Connected Work & Personal App | Nicht spezifiziert | Steuert, ob die App mit Zustimmung des Benutzers über die Arbeits- und persönlichen Profile eines Geräts mit sich selbst kommunizieren kann.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Platzhalter-Variablen ersetzen | (Default) | Bei Aktivierung wird der Inhalt der Variablen $username$ und $emailaddress$ aus den Benutzereinstellungen desjenigen Benutzers ausgelesen, dem das jeweilige Gerät zugeordnet ist. Es wird eine Klickbox eingeblendet, in der alle Benutzer ausgewählt werden müssen, auf die diese Funktion angewendet werden soll. Wird die Schaltfläche wieder deaktiviert, werden die generierten Benutzer-Profile zu bearbeitbaren Profilen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Automatische App-Updates | Immer | Die auf einem Gerät erzwungene Richtlinie zur automatischen Aktualisierung von Apps in Abhängigkeit der Netzwerkverbindung: Auch bei Geräten, die selten oder nie in ein WLAN zurückkehren, sollen die Apps aktualisiert werden. Das Datenvolumen wirkt sich bei üblichen Volumentarifen in der Regel kaum aus.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Globale Standardberechtigungsrichtlinie | Nicht spezifiziert (Eingabeaufforderung) | Die Standardberechtigungsrichtlinie für Laufzeitberechtigungsanforderungen.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Installation von Apps deaktivieren | notempty Bei Aktivierung sind keinerlei Installationen oder Updates möglich. Auch nicht über das Portal!

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deinstallation von Apps deaktivieren | Es sollen keine Apps durch den Benutzer deinstalliert werden können. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| App Tracks | Die App-Spur auf die das Geräte mit der Richtlinie zugreifen kann. Das Gerät empfängt die neueste Version aller verfügbaren Titel. Wenn keine Spuren angegeben sind, verwendet das Gerät nur die Produktionsspur.

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Play Store Modus | Zulassungsliste | Nur Apps, die hier in der Richtlinie konfiguriert werden, sind verfügbar. Jede App, die nicht in dieser Richtlinie enthalten ist, wird automatisch vom Gerät deinstalliert. Blocklist bedeutet: Alle Apps im Play Store sind verfügbar, bis auf solche, die hier mit Installationstyp Blockieren konfiguriert werden! | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Globale Erlaubnisgewährung | Berechtigung hinzufügen | Explizite Erlaubnis oder Gruppengewährung oder -verweigerung für alle Apps. Diese Werte überschreiben die Standardberechtigungsrichtlinie. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Berechtigung | Die Android-Berechtigung oder -Gruppe, zum Beispiel android.permission.READ_CALENDAR oder android.permission_group.CALENDAR. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Richtlinie | Nicht spezifiziert | Die Richtlinie zum Erteilen der Berechtigung.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

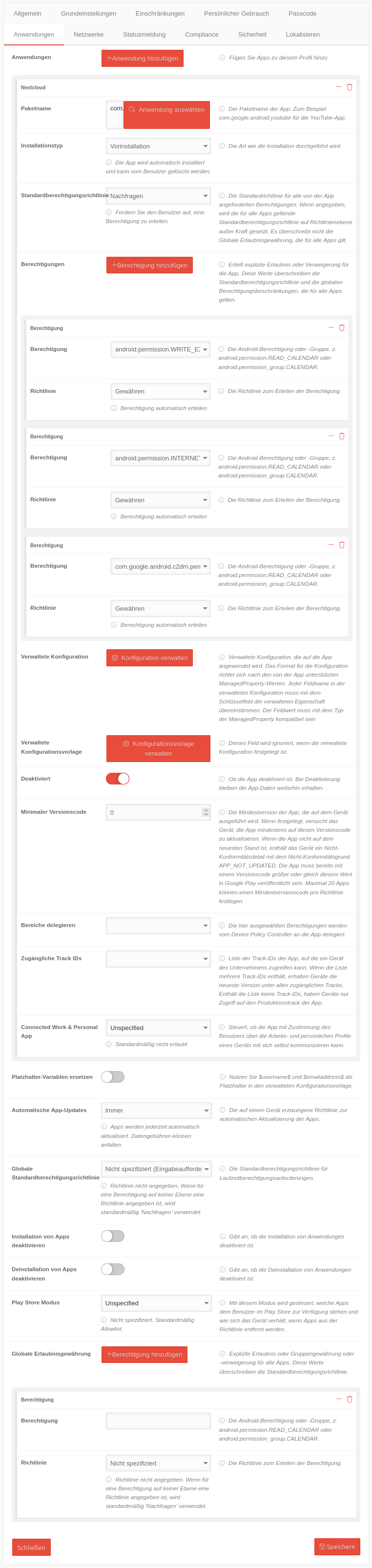

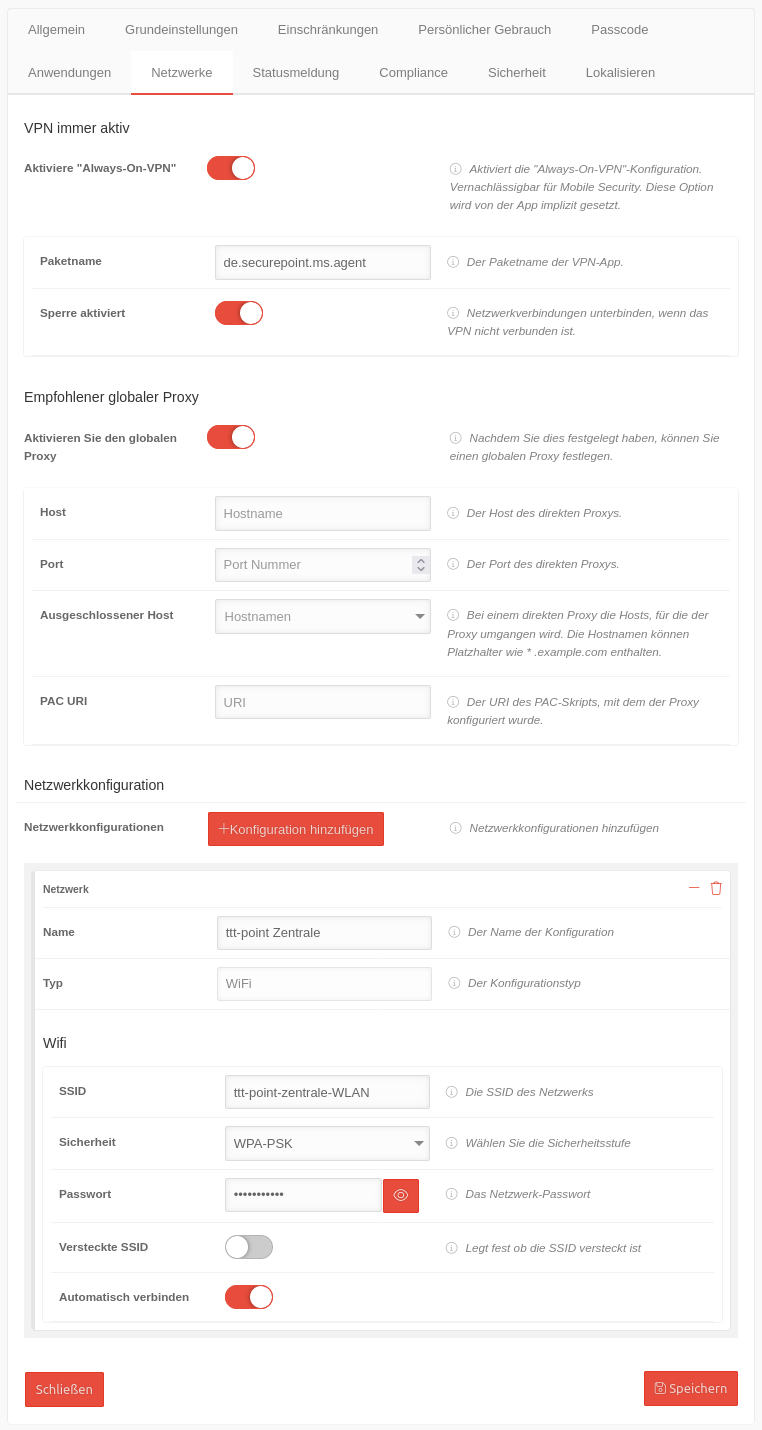

NetzwerkeNetzwerke | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| VPN immer aktiv | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktiviere "Always-On-VPN" | Baut immer ein VPN auf. ermöglicht weitere Einstellungen | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Paketname | de.securepoint.ms.agent | Der Paketname der VPN-App. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Sperre aktiviert | Sollte das VPN nicht verbunden sein, wird jede Netzwerkverbindung verhindert. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Empfohlener globaler Proxy | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktivieren Sie den globalen Proxy | Nach der Aktivierung, kann einen globalen Proxy festgelegt werden. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Host | Hostname | Der Host des direkten Proxys. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Port | Port Nummer |

Der Port des direkten Proxys. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Ausgeschlossener Host | Hostnamen | Bei einem direkten Proxy die Hosts, für die der Proxy umgangen wird. Die Hostnamen können Platzhalter wie * .example.com enthalten. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| PAC URI | URI |

Der URI des PAC-Skripts, mit dem der Proxy konfiguriert wurde. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Netzwerkkonfiguration | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Netzwerkkonfigurationen | Konfiguration hinzufügen | Zugangsprofile für WiFi-Netzwerke konfigurieren | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Name | ttt-point Zentrale | Der Name der Konfiguration | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Typ | WiFi | Der Konfigurationstyp ist vorgegeben | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Wifi | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| SSID | ttt-point-zentrale-WLAN | Die SSID des Netzwerks | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Sicherheit | WPA-PSK | Hohe Sicherheitsstufe | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Passwort | •••••••••• | "Auch wenn es trivial klingt: WLAN.MeineFirma.123 oder Standort.Hausnummer sind keine sicheren Kennwörter! Ebenfalls zählen 1234 und abcd oder qwertz nicht zu wirklich sicheren Kennwörtern!" | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Versteckte SSID | Zeigt an, ob die SSID angezeigt wird. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Automatisch verbinden | Das Gerät soll sich automatisch mit dem Netzwerk verbinden. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

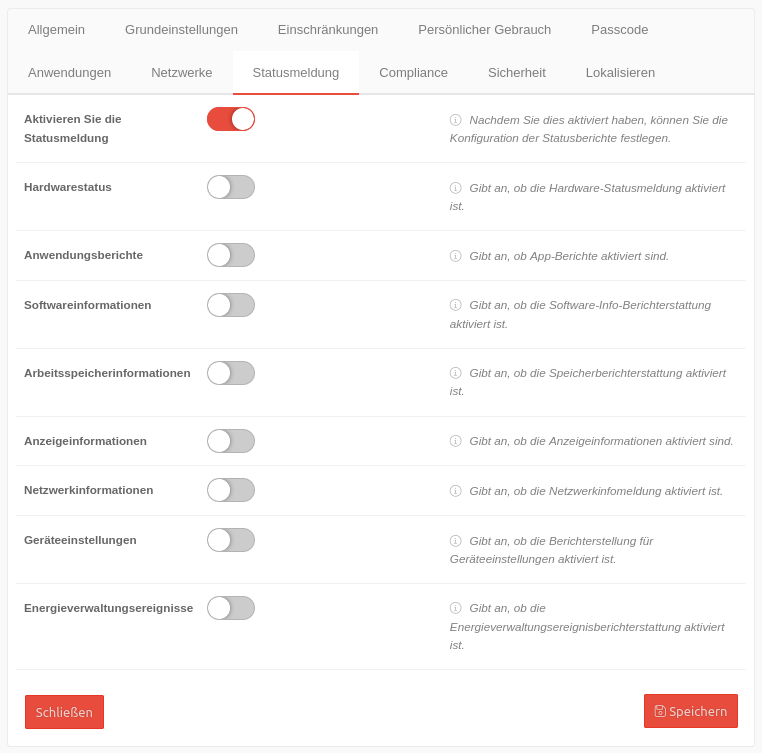

StatusmeldungStatusmeldung | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktivieren Sie die Statusmeldung | Nach der Aktivierung können die Konfiguration der Statusberichte festgelegt werden. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Hardwarestatus | Gibt an, ob die Hardware-Statusmeldung aktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anwendungsberichte | Gibt an, ob App-Berichte aktiviert sind. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Softwareinformationen | Gibt an, ob die Software-Info-Berichterstattung aktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Arbeitsspeicherinformationen | Gibt an, ob die Speicherberichterstattung aktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anzeigeinformationen | Gibt an, ob die Anzeige von Berichten aktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Netzwerkinformation | Gibt an, ob die Netzwerkinfomeldung aktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Geräteeinstellungen | Gibt an, ob die Berichterstellung für Geräteeinstellungen aktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Energieverwaltungsereignisse | Gibt an, ob die Energieverwaltungsereignisberichterstattung aktiviert ist. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

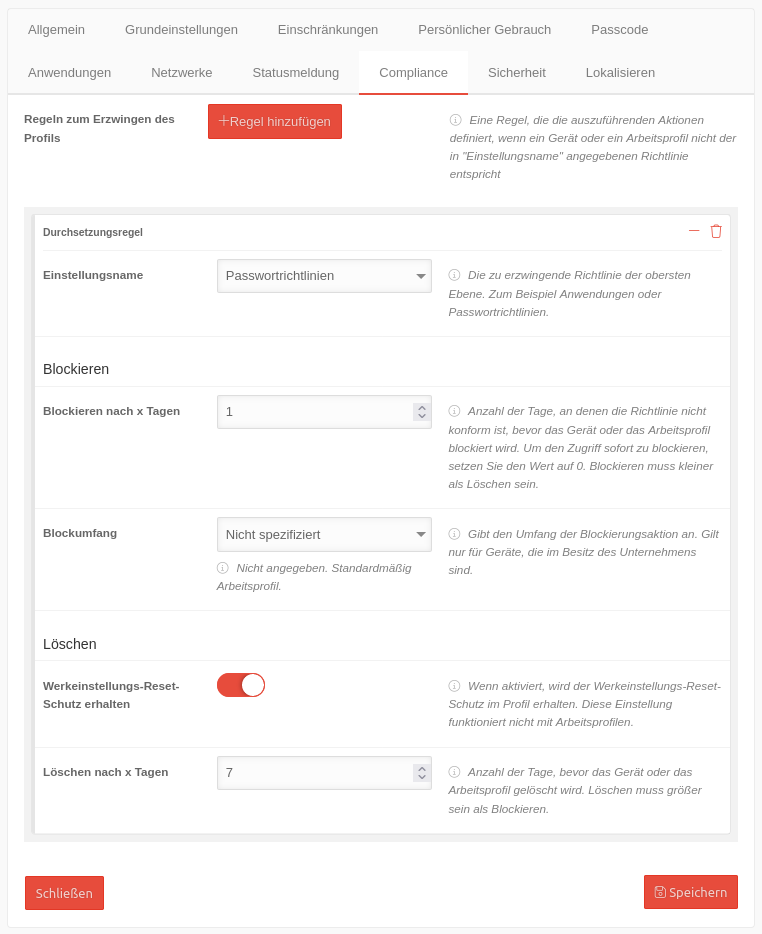

ComplianceCompliance | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Es können Regeln definiert werden, wann das Telefon bzw das Arbeitsprofil gesperrt und wann es gelöscht (in Werkszustand zurückgesetzt) wird. Der Anwender wird aufgefordert, die ausgewählte Richtlinie auf dem Gerät zu aktivierten. Andernfalls wird das Gerät / Arbeitsprofil geblockt bzw. auf die Werkseinstellungen zurückgesetzt / gelöscht. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Regeln zum Erzwingen des Profils | Regel hinzufügen | Eine Regel, die die auszuführenden Aktionen definiert, wenn ein Gerät oder ein Arbeitsprofil nicht der in "Einstellungsname" angegebenen Richtlinie entspricht | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Einstellungsname | Passwortrichtlinien | Die Kennwortrichtlinien müssen auf dem Telefon angewendet werden. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Blockieren | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Blockieren nach x Tagen | 1 |

Anzahl der Tage, an denen die Richtlinie nicht konform ist, bevor das Gerät oder das Arbeitsprofil blockiert wird. Um den Zugriff sofort zu blockieren, wird der Wert auf 0 gesetzt. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Blockumfang | Nicht spezifiziert | Gibt den Umfang der Blockierungsaktion an. Gilt nur für Geräte, die im Besitz des Unternehmens sind.

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Löschen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Werkeinstellungs-Reset-Schutz erhalten | Wenn aktiviert, wird der Werkeinstellungs-Reset-Schutz im Profil erhalten. Bei Diebstahl oder Verlust muss man sich erst in das Google-Konto einloggen, bevor sich das Gerät auf Werkseinstellungen zurücksetzen lässt. Diese Einstellung funktioniert nicht mit Arbeitsprofilen. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Löschen nach x Tagen | 7 |

Anzahl der Tage, bevor das Gerät oder das Arbeitsprofil gelöscht wird, wenn die Richtlinie (hier: Passwortrichtlinien) auf dem Gerät nicht umgesetzt wurde. Löschen muss größer als sein als Blockieren. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

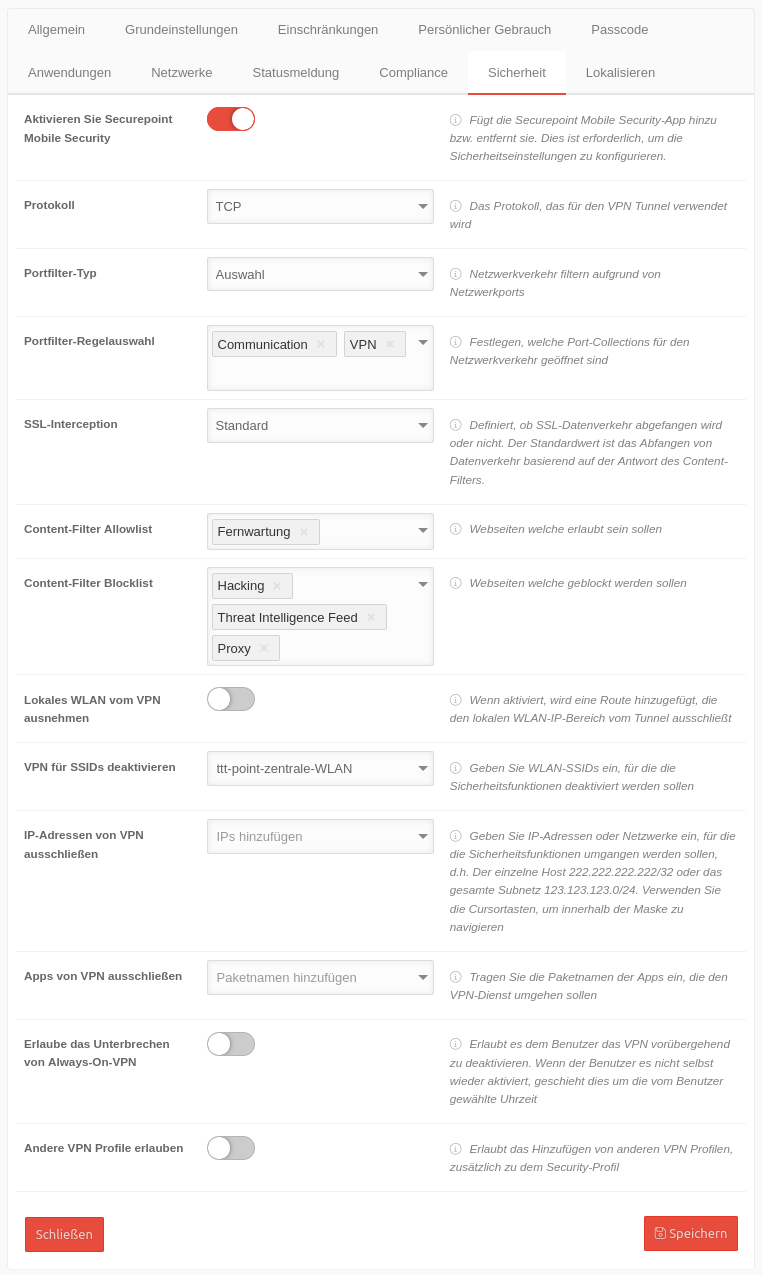

SicherheitSicherheit | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| notempty Der Reiter Sicherheit ist nur bei Vorliegen einer Mobile Security-Lizenz verfügbar.

EMM-Lizenzen verfügen über keine VPN-Funktionalität, die diese Sicherheitsfunktionen ermöglicht. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktivieren Sie Securepoint Mobile Security | Bei Aktivierung wird die Securepoint Mobile Security-App im Reiter Anwendungen hinzu gefügt bzw. entfernt und kann hier konfiguriert werden. Dies ist erforderlich, um die Sicherheitseinstellungen zu konfigurieren. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Protokoll | TCP | Das Protokoll TCP oder UDP, das für den VPN Tunnel verwendet wird | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Portfilter-Typ | Auswahl | Netzwerkverkehr filtern aufgrund von Netzwerkports: Geschlossen Offen Auswahl | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Portfilter-Regelauswahl Wird eingeblendet, wenn bei Portfilter-Typ Auswahl ausgewählt wird |

✕Kommunikation ✕VPN | Festlegen, welche Port-Collections für den Netzwerkverkehr geöffnet sind

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| SSL-Interception | Standard | SSL-Datenverkehr von Webseiten, die in der Content-Filter-Whitelist aufgeführt sind, werden nicht abgefangen, andere Seiten werden mittels SSL-Interception überprüft. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Content-Filter Allowlist | ✕Fernwartung | Klick-Box: Webseiten, die auf einer Whitelist eingetragen werden sollen. Mögliche Einträge: Contentfilter | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Content-Filter Blocklist | Default-Werte✕Hacking✕Proxy✕Threat Intelligence Feed | Klick-Box: Webseiten, die auf einer Blacklist eingetragen werden sollen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Lokales WLAN vom VPN ausnehmen | Wenn aktiviert , wird eine Route hinzugefügt, die den lokalen WLAN-IP-Bereich vom Tunnel ausschließt | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| VPN für SSIDs deaktivieren | ttt-point-zentrale-WLAN | Eingabe von WLAN-SSIDs, für die die Sicherheitsfunktionen deaktiviert werden sollen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| IP-Adressen von VPN ausschließen | IPs hinzufügen | IP-Adressen oder Netzwerke eingeben, für die die Sicherheitsfunktionen umgangen werden sollen, d.h. der einzelne Host 222.222.222.222/32 oder das gesamte Subnetz 123.123.123.0/24. Verwenden Sie die Cursortasten, um innerhalb der Maske zu navigieren | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Apps von VPN ausschließen | Paketnamen hinzufügen | Die Paketnamen der Apps eintragen, die den VPN-Dienst umgehen sollen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Erlaube das Unterbrechen von Always-On-VPN | Erlaube das Unterbrechen von Always-On-VPN | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Andere VPN Profile erlauben | Das Hinzufügen von anderen VPN Profilen, zusätzlich zu dem Securepoint Security-Profil soll nicht erlaubt sein. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

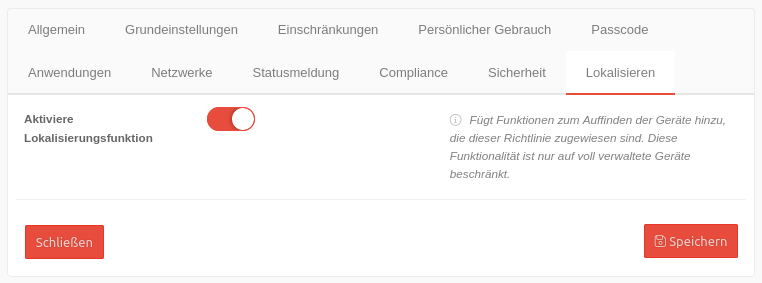

LokalisierenLokalisieren | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Werte | Beschreibung |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktiviere Lokalisierungsfunktion | Fügt Funktionen zum Auffinden der Geräte hinzu, die dieser Richtlinie zugewiesen sind. Diese Funktionalität ist nur auf voll verwaltete Geräte beschränkt. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Speichern | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

notempty

Die hier gezeigten Einstellungen sind Beispiele, die einen möglichst umfassenden Grund-Schutz bieten. Eine Anpassung an lokale Anforderungen ist unbedingt vorzunehmen !