KKeine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 1: | Zeile 1: | ||

{{Set_lang}} | |||

</div>{{DISPLAYTITLE:SSL-VPN Site-to-Site}}{{TOC limit | 3}} | |||

<p>'''Konfiguration von SSL-VPN Site-to-Site-Verbindungen'''</p> | |||

/ | <p>Letzte Anpassung zur Version: '''11.8.7''' </p> | ||

<p>{{cl | {{#var:neu|Neu:}} | | |||

* Defaultwert für Verschlüsselungs-Algorythmus geändert | |||

* Defaultwert für Hashverfahren geändert | |||

|w=60px }} </p> | |||

<p>Vorherige Versionen: [[UTM/VPN/SSL_VPN-S2S_v11.6 | 11.6.12]], [[UTM/VPN/SSL_VPN-S2S_v11.7 | 11.7]]</p> | |||

<br> | |||

=== Einleitung === | |||

Mithilfe von SSL VPN können auch Site-to-Site-Verbindungen aufgebaut werden. Da hierzu die entsprechende Instanz des Dienstes explizit im Client- oder Servermodus laufen muss, ist es möglich, mehrere Instanzen des SSL-VPN-Dienstes zu erzeugen. | |||

==== Site to Site Server ==== | |||

Diese Methode wird verwendet, wenn die Gegenstelle der Initiator der Verbindung ist. Hierzu muss der Dienst explizit im Servermodus starten. | |||

==== Site to Site Client ==== | |||

Diese Methode wird verwendet, wenn die UTM selbst der Initiator der Verbindung ist. Hierzu muss der Dienst explizit im Clientmodus starten. | |||

=== Site to Site Konfiguration === | |||

==== Site to Site Server ==== | |||

{{Hinweis| ! Für die Einrichtung des S2S Server wird ein Server- und Client-Zertifikat benötigt. }} | |||

<br clear=both> | |||

===== Schritt 1 ===== | |||

{{pt3 | UTM_v11.8.7_VPN_SSLVPN_S2Ss1.png | Installationsschritt 1 }} | |||

Menü {{Menu|VPN|SSL-VPN}} Schaltfläche {{Button| SSL-VPN Verbindung hinzufügen|+}} | |||

<br> | |||

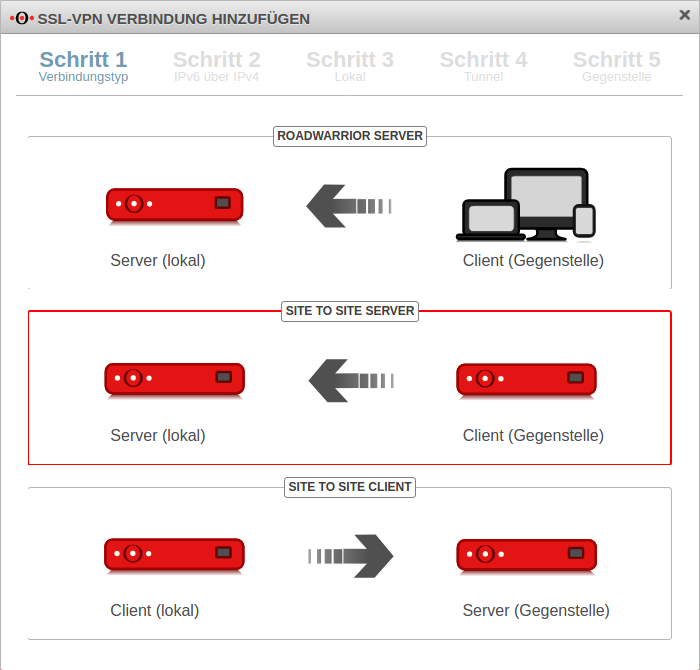

Im Installationsschritt 1 wird der Verbindungstyp ausgewählt, es stehen folgende Verbindungen zur Verfügung. | |||

* Roadwarrior Server | |||

* '''Site to Site Server''' | |||

* Site to Site Client | |||

Für die Konfiguration des Site to Site Server wird dieser ausgewählt. | |||

<div style="clear: both;"></div> | |||

===== Schritt 2 ===== | |||

{{pt3 | UTM_v11.8.7_VPN_SSLVPN_S2Ss2.png | Installationsschritt 2 }} | |||

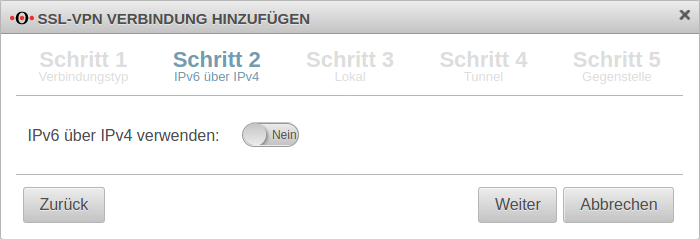

Soll ein lokales IPv6-Netz angebunden werden, muss die Option {{b| IPv6 über IPv4 verwenden:}} aktiviert {{ButtonAn | Ja }} werden. | |||

<div style="clear: both;"></div> | |||

===== Schritt 3 ===== | |||

{{pt3 | UTM_v11.8.7_VPN_SSLVPN_S2Ss3.png | Installationsschritt 3 }} | |||

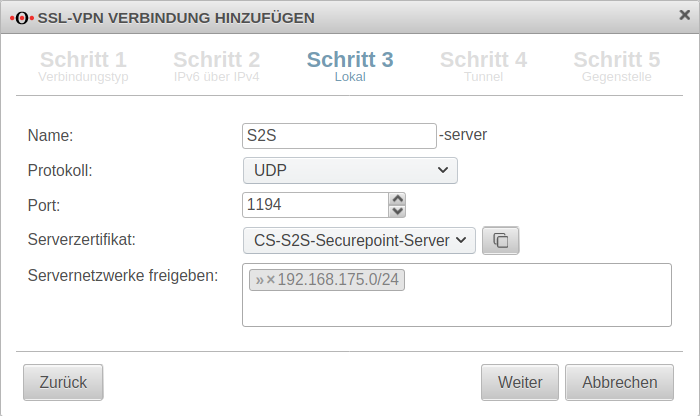

Lokale Einstellungen für den Site to Site Server<br> | |||

{| class="sptable2" | |||

|- | |||

! style="min-width: 225px;" | {{#var:cap}} !! style="min-width: 175px;" | {{#var:val}} !! {{#var:desc}} | |||

|- | |||

| {{b| Name: }} || {{ ic | srv-S2S }}-server || Eindeutige Bezeichnung | |||

|- | |||

| {{b| Protokoll: }} || {{Button| UDP | dr }} || gewünschtes Protokoll | |||

|- | |||

| {{b| Serverzertifikat: }} || {{ Button| Server-Zertifikat|dr}} || Auswahl des Zertifikates, mit dem der Server sich Authentifiziert | |||

|- | |||

| {{ b | Servernetzwerke freigeben: }} || {{ic| {{cb|192.168.175.0/24}} |cb}} || An dieser Appliance (VPN-Server) befindliches Netzwerk, das über SSL-VPN erreichbar sein soll. | |||

|} | |||

<div style="clear: both;"></div> | |||

===== Schritt 4 ===== | |||

{{pt3 | UTM_v11.8.7_VPN_SSLVPN_S2Ss4.png | Installationsschritt 4 }} | |||

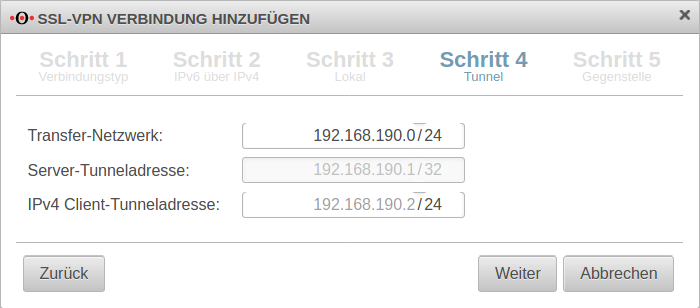

Im Installationsschritt 4 wird das Transfernetz für den Site to Site Server eingetragen.<br> | |||

{| class="sptable2 pd5" | |||

! style="min-width: 225px;" | {{#var:cap}} !! style="min-width: 175px;" | {{#var:val}} !! {{#var:desc}} | |||

|- | |||

| {{b| Transfer-Netzwerk: }} || {{ic | 192.168.190.0/24 }} || Es muss eine Netzwerkadresse angegeben werden, die in keinem Netz der beteiligten Appliances verwendetet wird. | |||

|- | |||

| {{b| Server-Tunneladresse:}} || {{ic |        /32 }} || rowspan="2" | Die Server- und Client-Tunneladresse wird automatisch ausgewählt. | |||

|- | |||

| {{b| IPv4 Client-Tunneladresse: }} || {{ic |      /24 }} | |||

|} | |||

<div style="clear: both;"></div> | |||

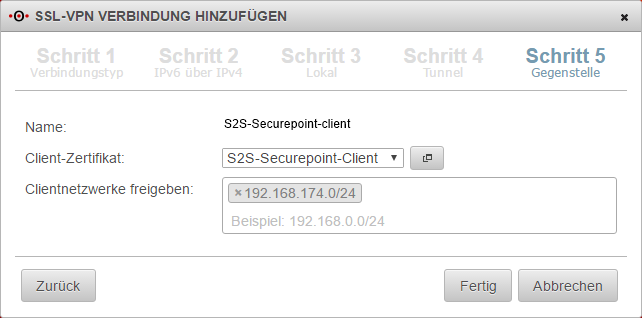

. | ====Schritt 5==== | ||

[[Datei:Utm_ssl-vpn_s2s05.png|thumb|300px|Installationsschritt 5]] | |||

<br> | |||

Das Client-Zertifikat muss ausgewählt und die Clientnetzwerke freigegeben werden. | |||

<div style="clear: both;"></div> | |||

<div> | |||

<div style="display: flex;padding-right:10px;float:left;"> [[Datei:alert-yellow.png]] </div> | |||

<div style="display: flex;"><span style="background-color: #ffc926;padding:10px;border-radius:4px;font-weight:bold;">Das ausgewählte Zertifikat sollte an keinen anderen Client verwendet werden.</span></div> | |||

</div> | |||

<div style="clear: both;"></div> | |||

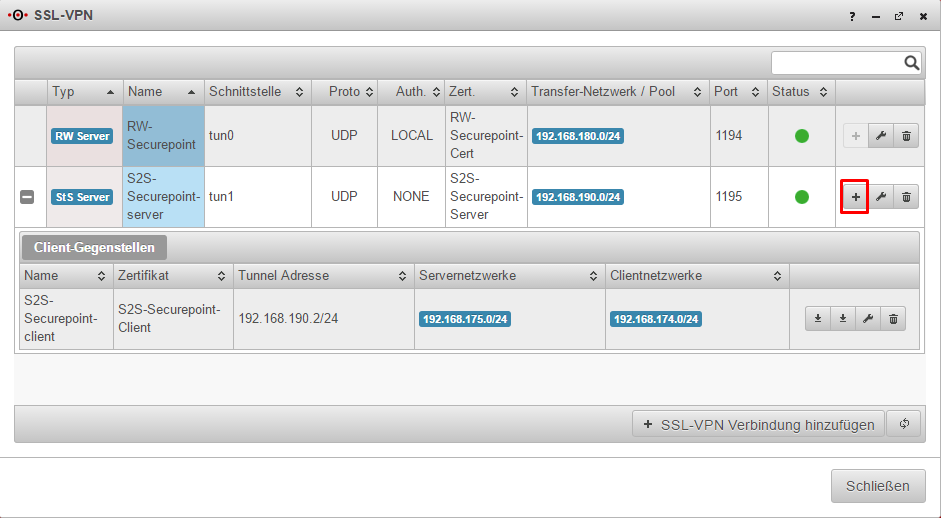

====Weitere Client-Gegenstellen==== | |||

[[Datei:Utm_ssl-vpn_s2s06.png|thumb|300px|Installationsschritt 5]] | |||

<br> | |||

Weitere Gegenstellen, welche über diesen Site to Site Server angebunden werden sollen, können über das "+" hinzugefügt werden. | |||

<div style="clear: both;"></div> | |||

===Site to Site Client=== | |||

<div> | |||

<div style="display: flex;padding-right:10px;float:left;"> [[Datei:alert-red.png]] </div> | |||

<div style="display: flex;"><span style="background-color: #bc1b18;padding:10px;border-radius:4px;font-weight:bold;color:white">Für die Einrichtung des S2S Clients wird die CA und das Client-Zertifikat vom S2S Server benötigt.</span></div> | |||

</div> | |||

<div style="clear: both;"></div> | |||

---- | |||

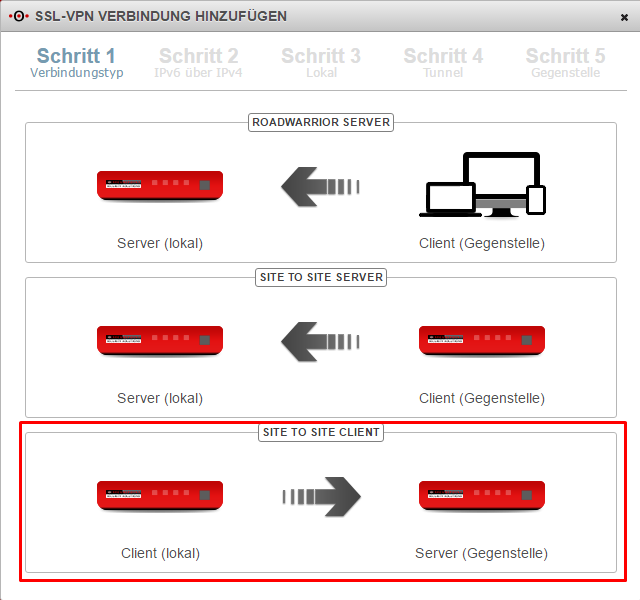

====Schritt 1==== | |||

[[Datei:Utm_ssl-vpn_s2s01b.png|thumb|300px|Installationsschritt 1]] | |||

<br> | |||

Im Installationsschritt 1 wird der Verbindungstyp ausgewählt, es stehen folgende Verbindungen zur Verfügung. | |||

*Roadwarrior Server | |||

*Site to Site Server | |||

*'''Site to Site Client''' | |||

Für die Konfiguration des Site to Site Client wird dieser ausgewählt. | |||

<div style="clear: both;"></div> | |||

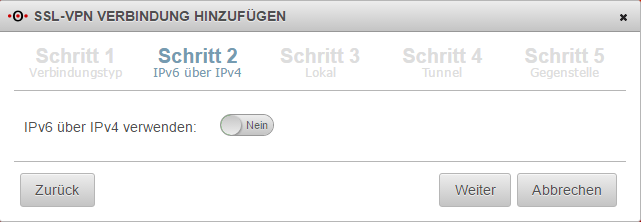

====Schritt 2==== | |||

[[Datei:Utm_ssl-vpn_roadwarrior02.png |200px|thumb|right| Installationsschritt 2]] | |||

<br> | |||

Die Einstellung "IPv6 über IPv4" zu verwenden kann im Installationsschritt 2 eingeschaltet werden. | |||

<div style="clear: both;"></div> | |||

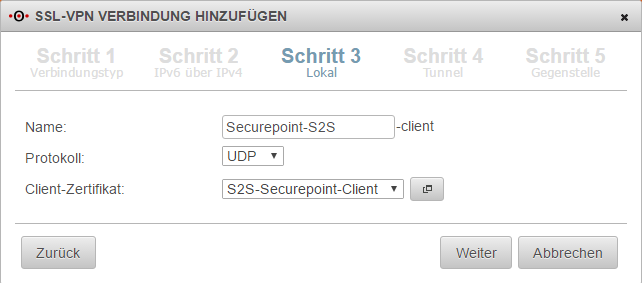

. | ==== Schritt 3 ===== | ||

[[Datei:Utm_ssl-vpn_s2s07.png |300px|thumb|right| Installationsschritt 3]] | |||

<br> | |||

Lokale Einstellungen für den Site to Site Client können im Schritt 3 getätigt werden. Hier kann ein Name für die Verbindung eingetragen, Protokoll ausgewählt, ein Serverzertifikat gewählt werden- durch einen Klick auf die Schaltfläche mit dem Fenster kann eine CA und ein Zertifikat importiert werden. | |||

<div style="clear: both;"></div> | |||

. | ====Schritt 4==== | ||

Dieser Installationsschritt entfällt. | |||

====Schritt 5==== | |||

[[Datei:Utm_ssl-vpn_s2s08.png |300px|thumb|right| Installationsschritt 5]] | |||

<br> | |||

. | Im Schritt 5 wird die Remotegateway IP-Adresse oder SPDyn-Adresse an. | ||

<div style="clear: both;"></div> | |||

<div> | |||

<div style="display: flex;padding-right:10px;float:left;"> [[Datei:alert-yellow.png]] </div> | |||

<div style="display: flex;"><span style="background-color: #ffc926;padding:10px;border-radius:4px;font-weight:bold;">Wenn der Port nicht 1194 ist, muss dieser hinter die Adresse gesetzt werden.</span></div> | |||

</div> | |||

<div style="clear: both;"></div> | |||

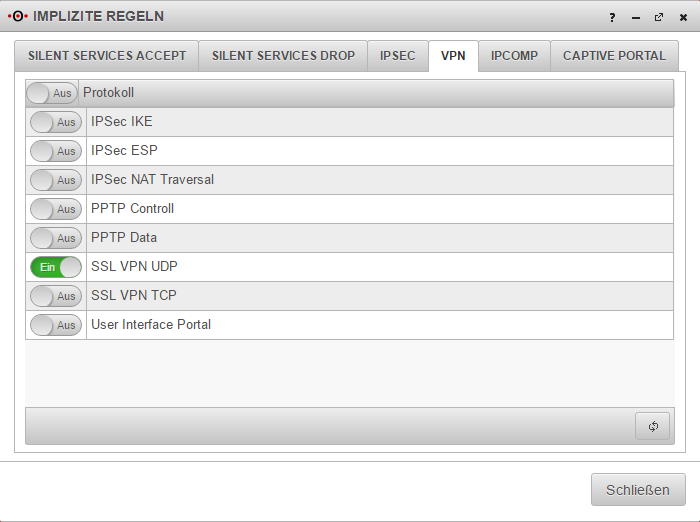

===Regelwerk=== | |||

[[Datei:Utm_ssl-vpn_roadwarrior10.png|thumb|300px|Implizierte Regeln]] | |||

<br> | |||

Unter Firewall -> Implizierte Regeln -> VPN kann das Protokoll, welches für die Verbindung genutzt wird aktiviert werden. Diese Implizierte Regel gibt die Ports, welche für SSL VPN Verbindungen genutzt werden, auf der WAN-Schnittstelle frei. | |||

<div style="clear: both;"></div> | |||

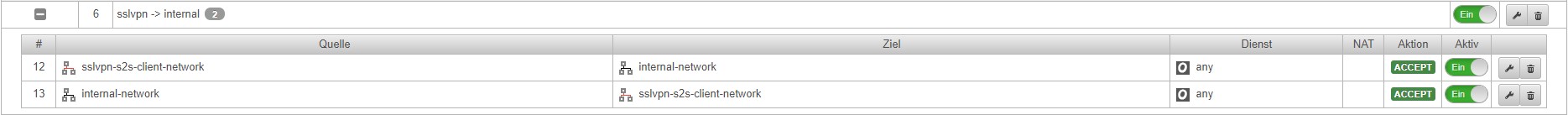

====Regeln und Routing==== | |||

[[Datei:Utm ssl-vpn regel.png|center|1100px|SSLVPN Regeln für eine S2S Verbindung]] | |||

<br> | |||

Die Regeln müssen im Portfilter noch gesetzt werden, diese werden nicht durch den Einrichtungsassistent geschrieben. Mit der Einrichtung der Verbindung wurde ein TUN-Interface erzeugt. Es erhält automatisch die erste IP aus dem in der Verbindung konfigurierten Transfernetz und eine Zone "vpn-openvpn-<servername>". Der Site-to-Site-Client erhält eine IP aus diesem Netz. Diese dient als Gateway in das Subnetz des Site-to-Site-Clients. Das Subnetz des Clients muss als Netzwerkobjekt angelegt werden und befindet sich in der Zone auf dem zugehörigen TUN-Interface. | |||

<div style="clear: both;"></div> | |||

<div> | |||

<div style="display: flex;padding-right:10px;float:left;"> [[Datei:alert-yellow.png]] </div> | |||

<div style="display: flex;"><span style="background-color: #ffc926;padding:10px;border-radius:4px;font-weight:bold;">Ein Netzwerkobjekt für das Tunnelnetzwerk muss vorab erstellt werden.</span></div> | |||

</div> | |||

<div style="clear: both;"></div> | |||

<div> | |||

<div style="display: flex;padding-right:10px;float:left;"> [[Datei:alert-yellow.png]] </div> | |||

<div style="display: flex;"><span style="background-color: #ffc926;padding:10px;border-radius:4px;font-weight:bold;">Als Dienst muss der benötigte Dienst ausgewählt werden.</span></div> | |||

</div> | |||

<div style="clear: both;"></div> | |||

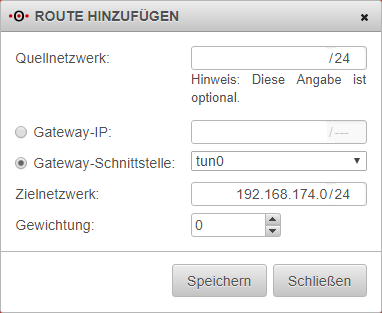

. | [[Datei:Utm ssl-vpn route.png|right|Route für Gegenstelle|thumb ]] | ||

<br> | |||

Die Route muss ebenfalls noch gesetzt werden, diese wird nicht durch den Einrichtungsassistent geschrieben. Mit der Einrichtung der Verbindung wurde ein TUN-Interface erzeugt. Es erhält automatisch die erste IP aus dem in der Verbindung konfigurierten Transfernetz und eine Zone "vpn-openvpn-<servername>". Die Route muss als Gateway-Schnittstelle das TUN-Interface bekommen und als Zielnetzwerk das Netzwerk der Gegenstelle. | |||

<div style="clear: both;"></div> | |||

===Hinweise=== | |||

====Verschlüsselung==== | |||

Standartmäßig wird ein Blowfish-CBC Verfahren angewendet. Das Verschlüsselungsverfahren kann im Server- oder/und Clientprofil angepasst werden. | |||

<div> | |||

<div style="display: flex;padding-right:10px;float:left;"> [[Datei:alert-yellow.png]] </div> | |||

<div style="display: flex;"><span style="background-color: #ffc926;padding:10px;border-radius:4px;font-weight:bold;">Die Parameter müssen auf Server- und Client-Seite identisch sein. Ansonsten ist eine Datenübertragung nicht möglich</span></div> | |||

</div> | |||

<div style="clear: both;"></div> | |||

====Hashverfahren==== | |||

Standartmäßig wird ein SHA1 Hashverfahren angewendet. Das Hashverfahren kann im Server- oder/und Clientprofil angepasst werden. | |||

<div> | |||

<div style="display: flex;padding-right:10px;float:left;"> [[Datei:alert-yellow.png]] </div> | |||

<div style="display: flex;"><span style="background-color: #ffc926;padding:10px;border-radius:4px;font-weight:bold;">Die Parameter müssen auf Server- und Client-Seite identisch sein. Ansonsten ist eine Datenübertragung nicht möglich</span></div> | |||

</div> | |||

<div style="clear: both;"></div> | |||

====QoS==== | |||

Für die VPN-Verbindung können die TOS-Felder für das automatische QoS in den Paketen gesetzt werden. Diese Einstellung kann in den Einstellungen der VPN Verbindung unter "Erweitert" aktiviert werden. | |||

====Multipath==== | |||

Bei Multipath auf der Client Seite, muss der Client auf eine Schnittstelle gebunden werden. | |||

Um eine Client-Verbindung an eine Schnittstelle zu binden, muss über den CLI-Befehl '''openvpn get''' die ID der Verbindung ausfindig gemacht werden. Über den Befehl '''openvpn set id $ID_DES_TUNNELS local_addr $IP_DES_INTERFACES''' kann dann die ausgehende IP gesetzt werden. | |||

Des Weiteren wird in der ausgehenden Regel (internal-network -> VPN-Netzwerk -> $DIENST) eine Rule-Route über die entsprechende tunX-Schnittstelle benötigt. | |||

. | ====Search Domain==== | ||

Die Search Domain kann automatisch übermittelt werden. Diese Einstellung kann in den Einstellungen der VPN Verbindung unter "Allgemein" aktiviert werden. | |||

====DNS/WINS übermitteln==== | |||

Der DNS und der WINS können automatisch übermittel werden. Diese Einstellung kann in den Einstellungen der VPN Verbindung unter "Erweitert" aktiviert werden. Die IP-Adressen vom DNS und WINS werden unter "VPN" -> "Globale VPN-Einstellungen" gesetzt. | |||

Eine Anleitung zum Einrichten des DNS-Relay finden Sie [[UTM/VPN/DNS_Relay#DNS_Relay_f.C3.BCr_einen_OpenVPN_Site-to-Site_Tunnel | hier.]] | |||

. | ====IPv6 für eingehende Verbindungen==== | ||

In den Einstellungen des Site-to-Site Server kann unter Allgemein -> Protokoll das Protokoll UDP6 oder TCP6 für IPv6 aktiviert werden. | |||

====Der transparente HTTP-Proxy==== | |||

Wenn aus dem internen Netzwerk via HTTP auf einen Server hinter der Site-to-Site Verbindung zugegriffen werden soll, kann es sein das der transparente HTTP-Proxy die Pakete filtert. Dies kann zu Fehlern bei den Zugriffen auf das Ziel führen. Damit dies nicht passiert muss ein '''Exclude''' mit der Quelle '''internal-network'''' zum Ziel '''name-vpn-netzwerk-objekt'''' und dem Protokoll '''HTTP''' erstellt werden. | |||

. | |||

Version vom 10. Januar 2020, 09:56 Uhr

Konfiguration von SSL-VPN Site-to-Site-Verbindungen

Letzte Anpassung zur Version: 11.8.7

- Neu:

- Defaultwert für Verschlüsselungs-Algorythmus geändert

- Defaultwert für Hashverfahren geändert

Vorherige Versionen: 11.6.12, 11.7

Einleitung

Mithilfe von SSL VPN können auch Site-to-Site-Verbindungen aufgebaut werden. Da hierzu die entsprechende Instanz des Dienstes explizit im Client- oder Servermodus laufen muss, ist es möglich, mehrere Instanzen des SSL-VPN-Dienstes zu erzeugen.

Site to Site Server

Diese Methode wird verwendet, wenn die Gegenstelle der Initiator der Verbindung ist. Hierzu muss der Dienst explizit im Servermodus starten.

Site to Site Client

Diese Methode wird verwendet, wenn die UTM selbst der Initiator der Verbindung ist. Hierzu muss der Dienst explizit im Clientmodus starten.

Site to Site Konfiguration

Site to Site Server

Für die Einrichtung des S2S Server wird ein Server- und Client-Zertifikat benötigt.

Schritt 1

Menü Schaltfläche

Im Installationsschritt 1 wird der Verbindungstyp ausgewählt, es stehen folgende Verbindungen zur Verfügung.

- Roadwarrior Server

- Site to Site Server

- Site to Site Client

Für die Konfiguration des Site to Site Server wird dieser ausgewählt.

Schritt 2

Soll ein lokales IPv6-Netz angebunden werden, muss die Option IPv6 über IPv4 verwenden: aktiviert Ja werden.

Schritt 3

Lokale Einstellungen für den Site to Site Server

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| Name: | srv-S2S-server | Eindeutige Bezeichnung |

| Protokoll: | gewünschtes Protokoll | |

| Serverzertifikat: | Auswahl des Zertifikates, mit dem der Server sich Authentifiziert | |

| Servernetzwerke freigeben: | » ✕192.168.175.0/24 | An dieser Appliance (VPN-Server) befindliches Netzwerk, das über SSL-VPN erreichbar sein soll. |

Schritt 4

Im Installationsschritt 4 wird das Transfernetz für den Site to Site Server eingetragen.

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| Transfer-Netzwerk: | 192.168.190.0/24 | Es muss eine Netzwerkadresse angegeben werden, die in keinem Netz der beteiligten Appliances verwendetet wird. |

| Server-Tunneladresse: | /32 | Die Server- und Client-Tunneladresse wird automatisch ausgewählt. |

| IPv4 Client-Tunneladresse: | /24 |

Schritt 5

Das Client-Zertifikat muss ausgewählt und die Clientnetzwerke freigegeben werden.

Weitere Client-Gegenstellen

Weitere Gegenstellen, welche über diesen Site to Site Server angebunden werden sollen, können über das "+" hinzugefügt werden.

Site to Site Client

Schritt 1

Im Installationsschritt 1 wird der Verbindungstyp ausgewählt, es stehen folgende Verbindungen zur Verfügung.

- Roadwarrior Server

- Site to Site Server

- Site to Site Client

Für die Konfiguration des Site to Site Client wird dieser ausgewählt.

Schritt 2

Die Einstellung "IPv6 über IPv4" zu verwenden kann im Installationsschritt 2 eingeschaltet werden.

Schritt 3 =

Lokale Einstellungen für den Site to Site Client können im Schritt 3 getätigt werden. Hier kann ein Name für die Verbindung eingetragen, Protokoll ausgewählt, ein Serverzertifikat gewählt werden- durch einen Klick auf die Schaltfläche mit dem Fenster kann eine CA und ein Zertifikat importiert werden.

Schritt 4

Dieser Installationsschritt entfällt.

Schritt 5

Im Schritt 5 wird die Remotegateway IP-Adresse oder SPDyn-Adresse an.

Regelwerk

Unter Firewall -> Implizierte Regeln -> VPN kann das Protokoll, welches für die Verbindung genutzt wird aktiviert werden. Diese Implizierte Regel gibt die Ports, welche für SSL VPN Verbindungen genutzt werden, auf der WAN-Schnittstelle frei.

Regeln und Routing

Die Regeln müssen im Portfilter noch gesetzt werden, diese werden nicht durch den Einrichtungsassistent geschrieben. Mit der Einrichtung der Verbindung wurde ein TUN-Interface erzeugt. Es erhält automatisch die erste IP aus dem in der Verbindung konfigurierten Transfernetz und eine Zone "vpn-openvpn-<servername>". Der Site-to-Site-Client erhält eine IP aus diesem Netz. Diese dient als Gateway in das Subnetz des Site-to-Site-Clients. Das Subnetz des Clients muss als Netzwerkobjekt angelegt werden und befindet sich in der Zone auf dem zugehörigen TUN-Interface.

Die Route muss ebenfalls noch gesetzt werden, diese wird nicht durch den Einrichtungsassistent geschrieben. Mit der Einrichtung der Verbindung wurde ein TUN-Interface erzeugt. Es erhält automatisch die erste IP aus dem in der Verbindung konfigurierten Transfernetz und eine Zone "vpn-openvpn-<servername>". Die Route muss als Gateway-Schnittstelle das TUN-Interface bekommen und als Zielnetzwerk das Netzwerk der Gegenstelle.

Hinweise

Verschlüsselung

Standartmäßig wird ein Blowfish-CBC Verfahren angewendet. Das Verschlüsselungsverfahren kann im Server- oder/und Clientprofil angepasst werden.

Hashverfahren

Standartmäßig wird ein SHA1 Hashverfahren angewendet. Das Hashverfahren kann im Server- oder/und Clientprofil angepasst werden.

QoS

Für die VPN-Verbindung können die TOS-Felder für das automatische QoS in den Paketen gesetzt werden. Diese Einstellung kann in den Einstellungen der VPN Verbindung unter "Erweitert" aktiviert werden.

Multipath

Bei Multipath auf der Client Seite, muss der Client auf eine Schnittstelle gebunden werden. Um eine Client-Verbindung an eine Schnittstelle zu binden, muss über den CLI-Befehl openvpn get die ID der Verbindung ausfindig gemacht werden. Über den Befehl openvpn set id $ID_DES_TUNNELS local_addr $IP_DES_INTERFACES kann dann die ausgehende IP gesetzt werden. Des Weiteren wird in der ausgehenden Regel (internal-network -> VPN-Netzwerk -> $DIENST) eine Rule-Route über die entsprechende tunX-Schnittstelle benötigt.

Search Domain

Die Search Domain kann automatisch übermittelt werden. Diese Einstellung kann in den Einstellungen der VPN Verbindung unter "Allgemein" aktiviert werden.

DNS/WINS übermitteln

Der DNS und der WINS können automatisch übermittel werden. Diese Einstellung kann in den Einstellungen der VPN Verbindung unter "Erweitert" aktiviert werden. Die IP-Adressen vom DNS und WINS werden unter "VPN" -> "Globale VPN-Einstellungen" gesetzt. Eine Anleitung zum Einrichten des DNS-Relay finden Sie hier.

IPv6 für eingehende Verbindungen

In den Einstellungen des Site-to-Site Server kann unter Allgemein -> Protokoll das Protokoll UDP6 oder TCP6 für IPv6 aktiviert werden.

Der transparente HTTP-Proxy

Wenn aus dem internen Netzwerk via HTTP auf einen Server hinter der Site-to-Site Verbindung zugegriffen werden soll, kann es sein das der transparente HTTP-Proxy die Pakete filtert. Dies kann zu Fehlern bei den Zugriffen auf das Ziel führen. Damit dies nicht passiert muss ein Exclude mit der Quelle internal-network' zum Ziel name-vpn-netzwerk-objekt' und dem Protokoll HTTP erstellt werden.