- Änderungen in der Anordnung der Konfigurationsschritte im Assistenten

- Hinweis zur Nutzung von MOBIKE

- DHCP für IPSec in Phase 2 konfigurierbar

Einleitung

In dieser Schritt für Schritt Anleitung wird die Konfiguration einer End-to-Site Verbindung gezeigt. Der gewählte Verbindungstyp ist native IPSec mit IKEv1.

Für native IPSec Verbindungen mit IKEv1 benötigt der Client ein separates Programm.

Einrichtungsassistent

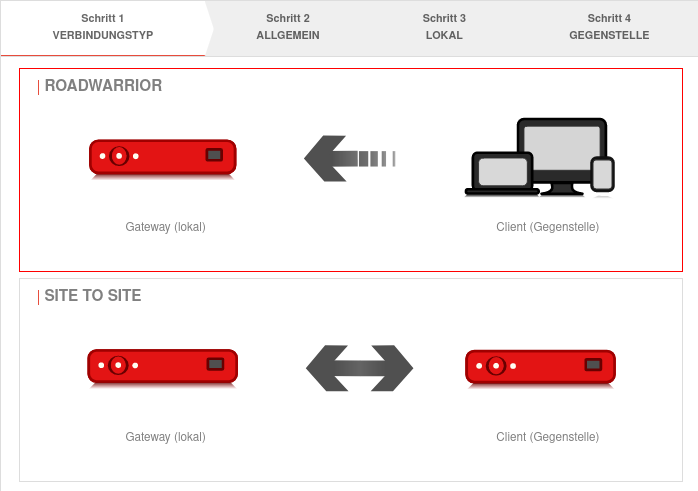

Verbindungstyp Schritt 1 - Verbindungstyp

| |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Auswahl des Verbindungs-Typs | Es stehen folgende Verbindungen zur Verfügung:

|

Für die Konfiguration einer E2S / End-to-Site-Verbindung wird Roadwarrior ausgewählt. | |

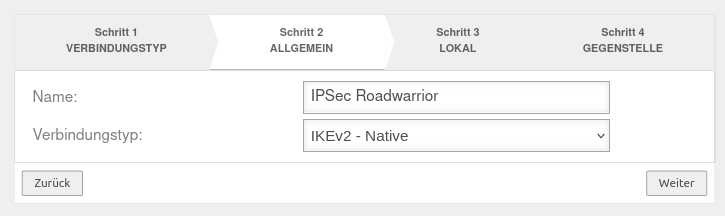

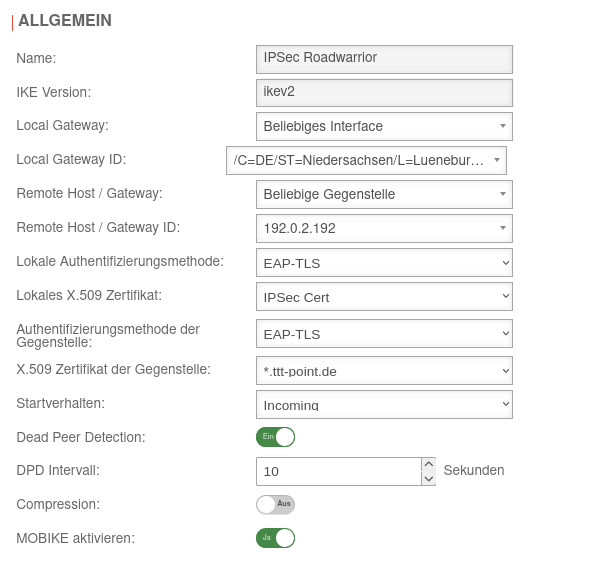

Allgemein Schritt 2 - Allgemein

| |||

| Name: | IPSec Roadwarrior |  | |

Bitte beachten, welcher Typ vom Betriebssystem unterstützt wird. | |||

| Beim Einrichtungsschritt 2 stehen zwei grundverschiedene Verbindungstypen zur Auswahl. Je nachdem ob ein Verbindungstyp von IKEv1, oder IKEv2 ausgewählt wird, unterscheiden sich die kommenden Einrichtungsschritte 3 und 4:

| |||

Lokal – IKEv1 Schritt 3 - Lokal - IKEv1

| |||

| Local Gateway ID: | [[Datei:]] | ||

| Ein Pre-Shared Key wird verwendet | |||

| Ein vorhandenes Zertifikat wird verwendet | |||

| Ein vorhandener privater RSA-Schlüssel wird verwendet | |||

Nur bei Authentifizierungsmethode

|

|||

Nur bei IKEv1 - Native |

|||

Lokal – IKEv2 Schritt 3 - Lokal - IKEv2

| |||

| Local Gateway ID: | [[Datei:]] | ||

| Ein Pre-Shared Key wird verwendet | |||

| Ein vorhandenes Zertifikat wird verwendet | |||

| Ein vorhandener privater RSA-Schlüssel wird verwendet | |||

| Nur bei IKEv2 Neu ab v12.2.4 |

EAP-TLS wird verwendet. Wird für MSCHAPv2 benötigt. | ||

Nur bei Authentifizierungsmethode

|

|||

Gegenstelle – IKEv1 Schritt 4 - Gegenstelle - IKEv1

| |||

| Öffentlicher RSA-Schlüssel: Nur bei Authentifizierungsmethode RSA |

Der benötigte öffentlicher RSA-Schlüssel der Gegenstelle | [[Datei: ]] | |

| IP-Adresse / Pool: Nur bei IKEv1 - XAuth |

IP-Adresse, bzw. Pool für den Aufbau der IPSec-Verbindungen | ||

| Öffne Benutzerdialog nach Beendigung: Nur bei

|

Ja | Öffnet im Anschluss an den Assistenten den Benutzer-Dialog der UTM. Für den Aufbau dieser Verbindung ist die Eingabe von Benutzerdaten nötig. Der Benutzer benötigt die nötigen Rechte. | |

| Remote Gateway ID: Nur bei IKEv1 - Native |

192.0.2.192 oder Mein_Roadwarrior |

Wird mehr als eine IPSec-Verbindung eingerichtet, sollte hier unbedingt eine eindeutige ID eingetragen werden. Das Kennwort ankommender Verbindungen wird anhand der ID der IPSec-Verbindung überprüft. Wird als ID keine IP-Adresse angegeben, sind bei Site-to-Site-Verbindungen weitere Einstellungen vorzunehmen. | |

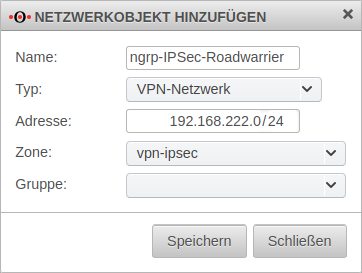

| IP-Adresse(n): Nur bei IKEv1 - Native |

192.168.222.35 | Zusätzliche IP-Adresse für den Roadwarrior, mit der die IPSec-Verbindung aufgebaut wird.

Für dieses Beispiel wird nach Beendigung des Assistenten die soeben angegebene Adresse bearbeitet und für das Remote-Netzwerk der Wert 192.168.222.0/24 eingetragen. | |

Gegenstelle – IKEv2 Schritt 4 - Gegenstelle - IKEv2

| |||

| Öffentlicher RSA-Schlüssel: Nur bei Authentifizierungsmethode RSA |

Der benötigte öffentlicher RSA-Schlüssel der Gegenstelle | [[Datei: ]] | |

| IP-Adresse / Pool: | IP-Adresse, bzw. Pool für den Aufbau der IPSec-Verbindungen | ||

Nur bei Authentifizierungsmethode

|

Ein vorhandenes Zertifikat wird verwendet | ||

| EAP-MSCHAPV2 wird verwendet | |||

| EAP-TLS wird verwendet. Wird für MSCHAPv2 benötigt. | |||

Nur bei Authentifizierungsmethode

|

Das Zertifikat für die Gegenstelle. Es müssen zwei unterschiedliche Zertifikate für die lokale und die remote Seite ausgewählt werden. | ||

| Benutzergruppe Neu ab 12.2.4 Nur bei EAP-MSCHAPv2 |

Auswahl der berechtigten Benutzergruppe. Diese muss vorher erstellt werden. | ||

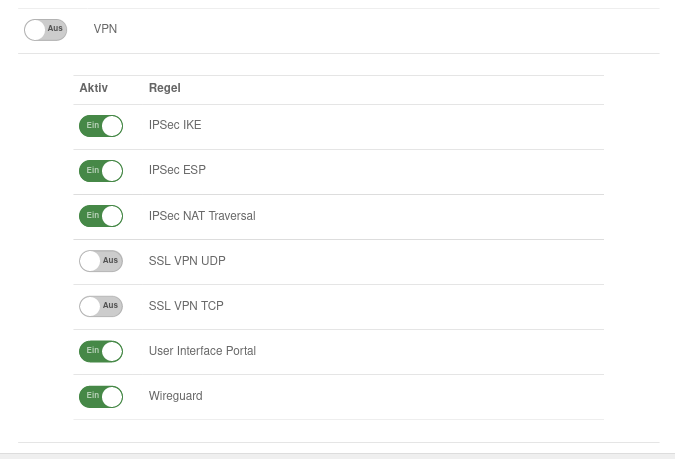

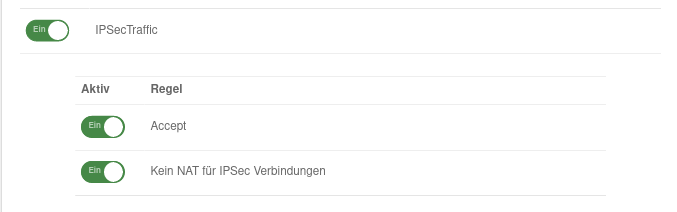

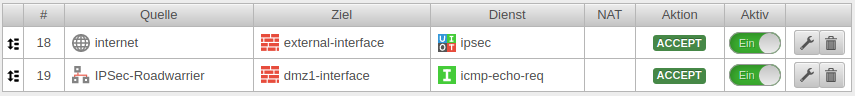

Regelwerk

Um den Zugriff auf das interne Netz zu gewähren, muss die Verbindung erlaubt werden.

Weitere Einstellungen

IKEv1

Phase 1 | ||||||

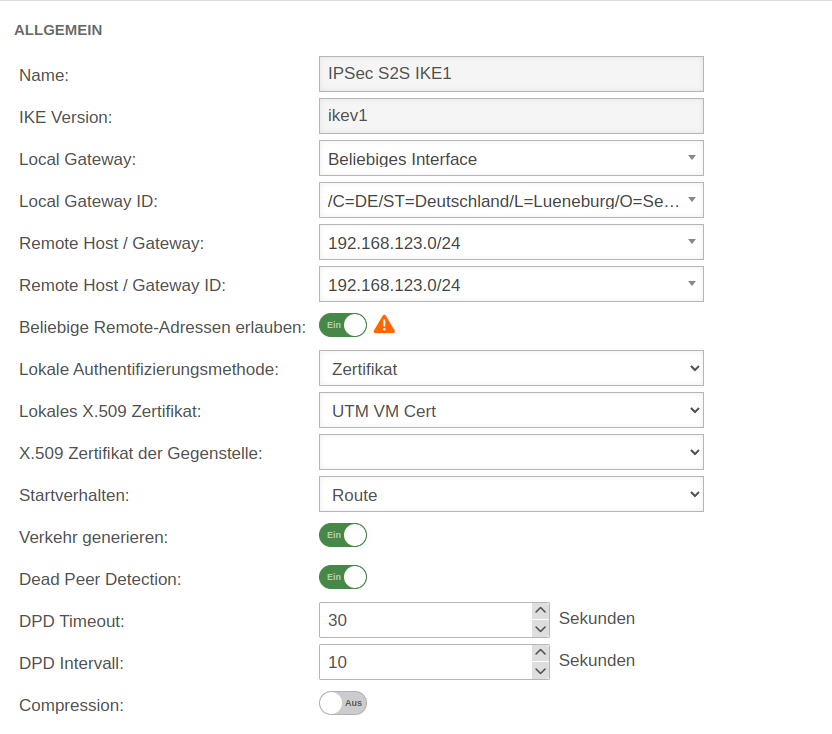

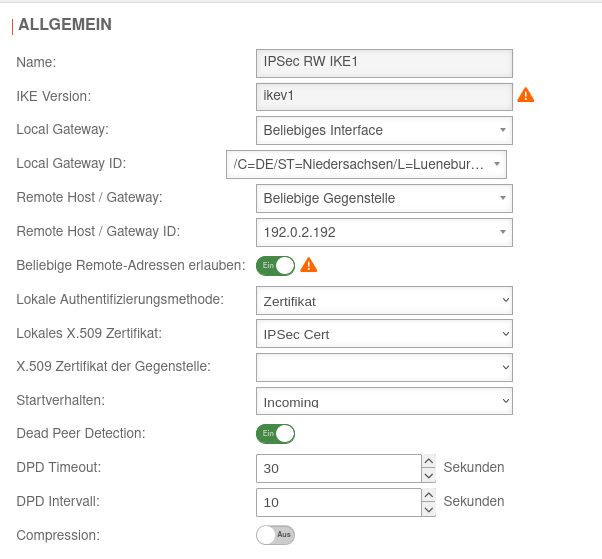

Bereich Verbindungen Schaltfläche AllgemeinAllgemein | ||||||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 1 Allgemein Phase 1 Allgemein

|

|||

|---|---|---|---|---|---|---|

| Beliebige Remote-Adressen erlauben: | Ein Default |

Diese Option deaktivieren für Site to Site-Verbindungen mit DynDNS-Hosts, wenn mehrere IPsec-Verbindungen mit a priori unbekannten Adressen (DynDNS S2S, Roadwarrior) konfiguriert sind. | ||||

| Startverhalten: | Der Tunnel wird von der UTM initiiert, auch wenn keine Pakete gesendet werden. Eingehende Anfragen werden entgegen genommen. | |||||

| Default wenn Remote Host beliebig | Die UTM nimmt eingehende Tunnelanfragen entgegen. Ausgehend wird keine Verbindung erstellt. | |||||

| Default wenn Remote Host benannt | Der Tunnel wird von der UTM nur dann initiiert, wenn Pakete gesendet werden sollen.notempty Wird nur als Default-Wert gesetzt, wenn als Remote Host / Gateway nicht Beliebige Gegenstelle ausgewählt ist.

| |||||

| Deaktiviert den Tunnel | ||||||

| Dead Peer Detection: | Ein | Überprüft in einem festgelegtem Intervall, ob der Tunnel noch besteht. Wurde der Tunnel unerwartet beendet, werden die SAs abgebaut. (Nur dann ist es auch möglich einen neuen Tunnel wieder herzustellen.) | ||||

| DPD Timeout: | 30 Sekunden | Zeitraum, bevor der Zustand unter Startverhalten wieder hergestellt wird Hier werden die gleichen Werte verwendet, wie für normale Pakete. | ||||

| DPD Intervall: | 10 Sekunden | Intervall der Überprüfung | ||||

| Compression: | Aus | Kompression wird nicht von allen Gegenstellen unterstützt | ||||

| MOBIKE aktivieren: | Ja | Dient zur Deaktivierung der MOBIKE Option Die Deaktivierung verhindert, dass verschlüsselte Daten von einer Gegenstelle zusätzlich in 4500udp gekapselt werden, was zu Problemen in der Kommunikation führt. | ||||

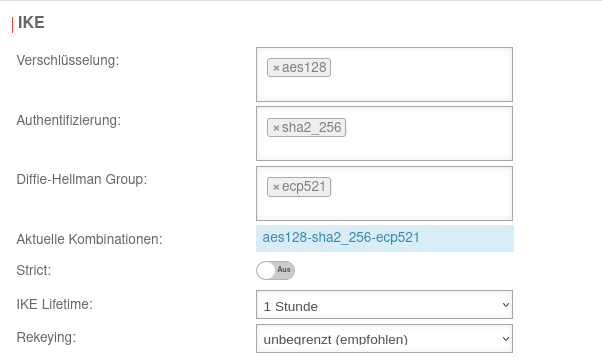

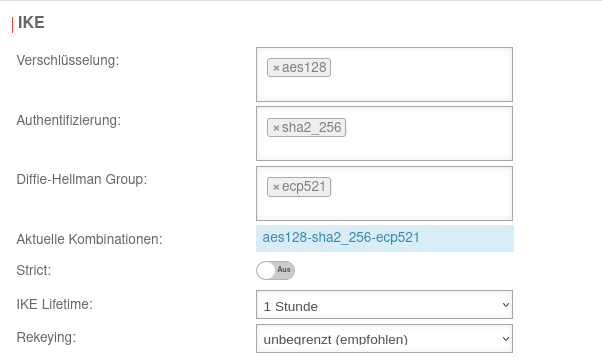

Abschnitt IKE Einstellungen, die in der UTM und im Client identisch sein müssen: IKE | ||||||

| Beschriftung | Default UTM | Default NCP Client |  |

| ||

| Verschlüsselung: | » ✕aes128 | AES 128 Bit | ||||

| Authentifizierung: | » ✕sha2_256 | Hash: SHA2 256 Bit | ||||

| Diffie-Hellman Gruppe: | » ✕ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Aktuelle Kombinationen: | aes128-sha2_256-ecp521 | |||||

| Abschnitt IKE Weitere Einstellungen: | ||||||

| Beschriftung | Wert | Beschreibung | ||||

| Strict: | Aus | Die konfigurierten Parameter (Authentisierungs- und Verschlüsselungsalgorithmen) werden bevorzugt für Verbindungen verwendet | ||||

| Ein | Es werden keine weiteren Proposals akzeptiert. Eine Verbindung ist nur mit den konfigurierten Parametern möglich. | |||||

| IKE Lifetime: | Aus 3 Stunden | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 Kann zusätzlich zu IKE Rekeytime aktiviert Ein werden. Wird die Lifetime gesetzt, muss der Wert größer als die Rekeytime sein. | ||||

| IKE Lifetime: | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 | |||||

| IKE Rekeytime: | 2 Stunden | Die Gültigkeitsdauer, in der die Verbindung hergestellt wird (initial oder nach Abbruch) | ||||

| notempty Ab der Version 12.5.0 wird bei bereits bestehenden Verbindungen, die keine Rekeytime gesetzt haben an dieser Stelle der Wert der Lifetime eingetragen und der Wert der Lifetime auf 0 gesetzt.

Dies erhöht die Stabilität der Verbindung signifikant und sollte keinerlei Nachteile mit sich bringen. Wurde bereits ein Wert für die Rekeytime gesetzt (möglich ab v12.4) wird keine Änderung vorgenommen. Beispiel: Aktive Version: ike_lifetime = 2 ike_rekeytime = 0 Nach Update: ike_lifetime = 0 ike_rekeytime = 2 ---- Aktive Version: ike_lifetime = 2 ike_rekeytime = 1 Nach Update: (ohne Änderung) ike_lifetime =2 ike_rekeytime = 1 | ||||||

| Rekeying: | Anzahl der Versuche, um die Verbindung herzustellen (initial oder nach Abbruch) Bei E2S-Verbindungen (Roadwarrior) kann die Einstellung 3 mal vermeiden, daß endlos versucht wird eine Verbindung zu nicht korrekt abgemeldeten Geräten herzustellen | |||||

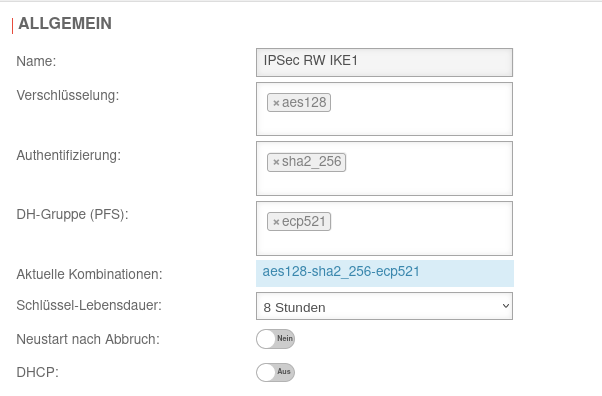

Phase 2 | ||||||

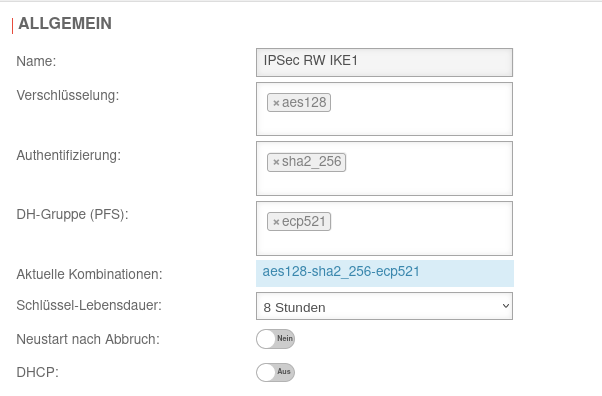

Bereich Verbindungen Schaltfläche AllgemeinAbschnitt Allgemein Einstellungen, die in der UTM und im Client identisch sein müssen: | ||||||

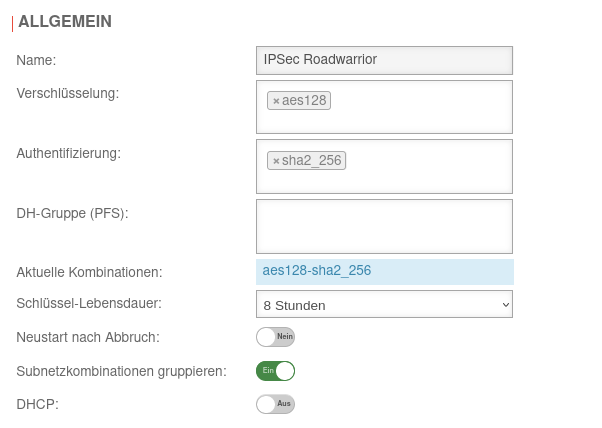

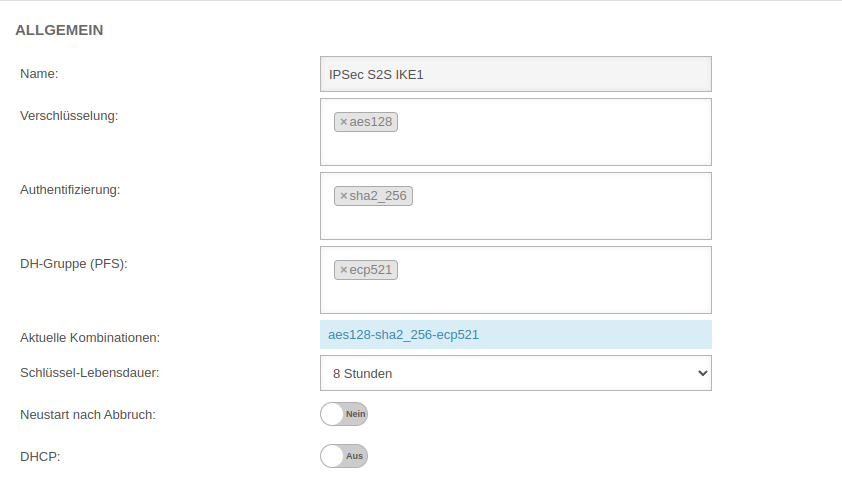

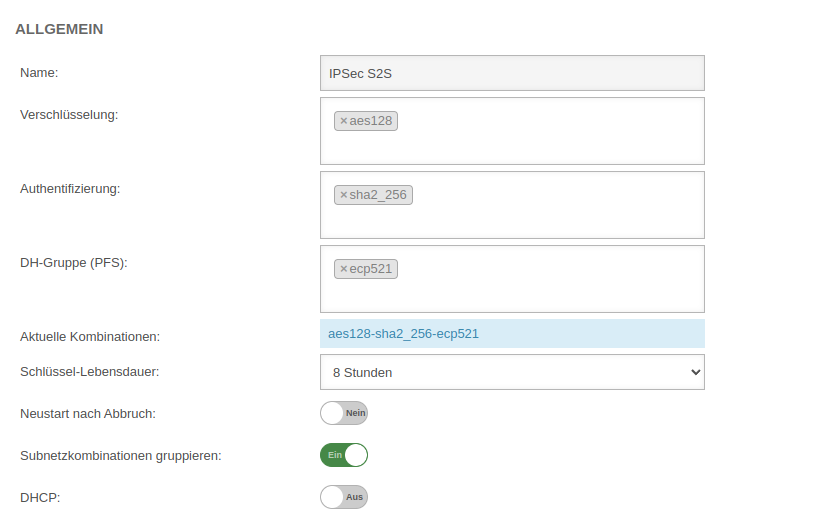

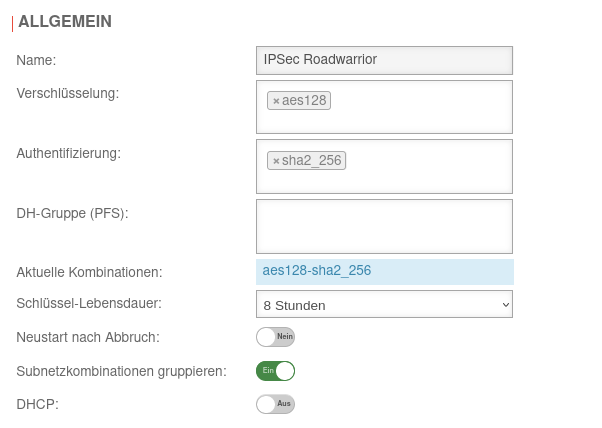

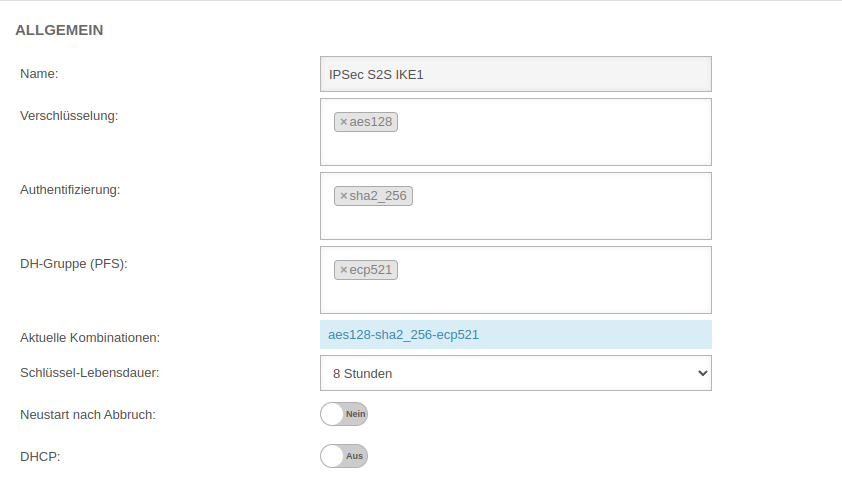

| Beschriftung | Default UTM | Default NCP Client | UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv1 / Roadwarrior Phase 2 / Abschnitt Allgemein mit / IKEv1 / Roadwarrior

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv2 / Roadwarrior Phase 2 / Abschnitt Allgemein mit / IKEv2 / Roadwarrior

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv1 / S2S Phase 2 / Abschnitt Allgemein mit / IKEv1 / S2S

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv2 / S2S Phase 2 / Abschnitt Allgemein mit / IKEv2 / S2S

|

| Verschlüsselung: | » ✕aes128 | AES 128 Bit | ||||

| Authentifizierung: | » ✕sha2_256 | SHA2 256 Bit | ||||

| Diffie-Hellman Gruppe: | » ✕ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Diffie-Hellman Gruppe: | » ✕ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Aktuelle Kombinationen: | aes128-sha2_256-ecp521 | |||||

| Schlüssel-Lebensdauer: | Schlüssel Lebensdauer in Phase 2 | |||||

| Austausch-Modus: | Main Mode (nicht konfigurierbar) | Aggressive Mode (IKEv1) Die UTM unterstützt aus Sicherheitsgründen keinen Aggressive Mode. | ||||

| Neustart nach Abbruch: | Nein | Wurde die Verbindung unerwartet beendet wird bei Aktivierung der Zustand, der unter Startverhalten in Phase 1 konfiguriert wurde wiederhergestellt. Es wird automatisch die Dead Peer Detection in Phase 1 aktiviert.

| ||||

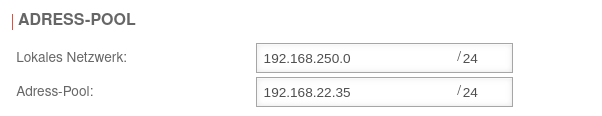

| DHCP: | Aus | Bei Aktivierung erhalten die Clients IP-Adressen aus einem lokalen Netz. Dazu sind weitere Konfigurationen erforderlich, siehe Wiki Artikel zu DHCP für IPSec.

| ||||

Troubleshooting

Detaillierte Hinweise zum Troubleshooting finden sich im Troubleshooting-Guide.

Sollte als Gateway-ID eine E-Mail-Adresse verwendet werden, ist es erforderlich vor die ID ein doppeltes @@ einzufügen (aus mail@… wird @@mail@…). Andernfalls wird die ID als FQDN behandelt.

IKEv2

Phase 1 | ||||||

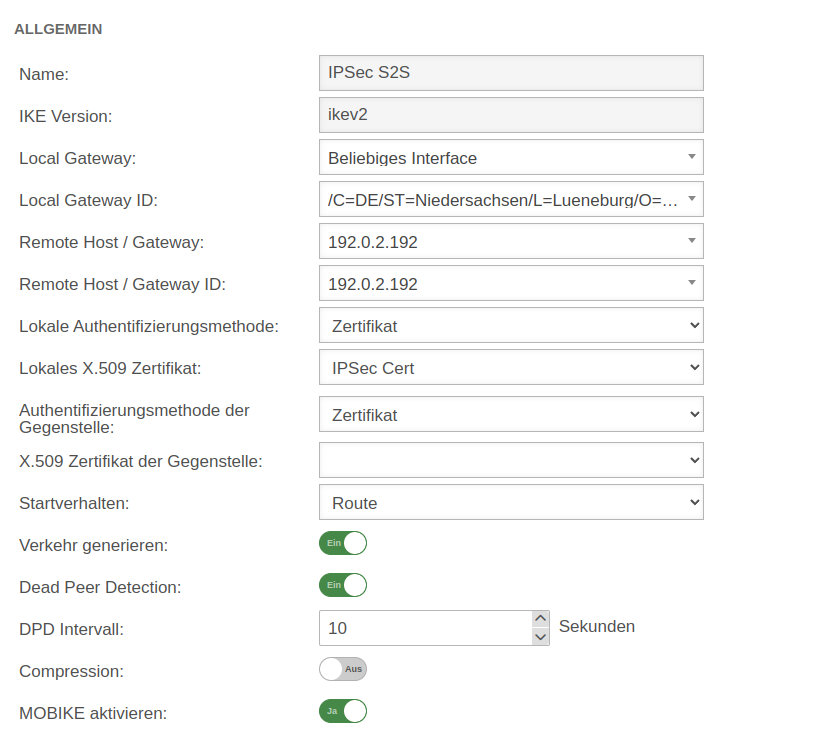

Bereich Verbindungen Schaltfläche AllgemeinAllgemein | ||||||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 1 Allgemein Phase 1 Allgemein

|

|||

|---|---|---|---|---|---|---|

| Startverhalten: | Der Tunnel wird von der UTM initiiert, auch wenn keine Pakete gesendet werden. Eingehende Anfragen werden entgegen genommen. | |||||

| Default wenn Remote Host beliebig | Die UTM nimmt eingehende Tunnelanfragen entgegen. Ausgehend wird keine Verbindung erstellt. | |||||

| Default wenn Remote Host benannt | Der Tunnel wird von der UTM nur dann initiiert, wenn Pakete gesendet werden sollen.notempty Wird nur als Default-Wert gesetzt, wenn als Remote Host / Gateway nicht Beliebige Gegenstelle ausgewählt ist.

| |||||

| Deaktiviert den Tunnel | ||||||

| Dead Peer Detection: | Ein | Überprüft in einem festgelegtem Intervall, ob der Tunnel noch besteht. Wurde der Tunnel unerwartet beendet, werden die SAs abgebaut. (Nur dann ist es auch möglich einen neuen Tunnel wieder herzustellen.) | ||||

| DPD Timeout: | 30 Sekunden | Zeitraum, bevor der Zustand unter Startverhalten wieder hergestellt wird Hier werden die gleichen Werte verwendet, wie für normale Pakete. | ||||

| DPD Intervall: | 10 Sekunden | Intervall der Überprüfung | ||||

| Compression: | Aus | Kompression wird nicht von allen Gegenstellen unterstützt | ||||

| MOBIKE aktivieren: | Ja | Dient zur Deaktivierung der MOBIKE Option Die Deaktivierung verhindert, dass verschlüsselte Daten von einer Gegenstelle zusätzlich in 4500udp gekapselt werden, was zu Problemen in der Kommunikation führt. | ||||

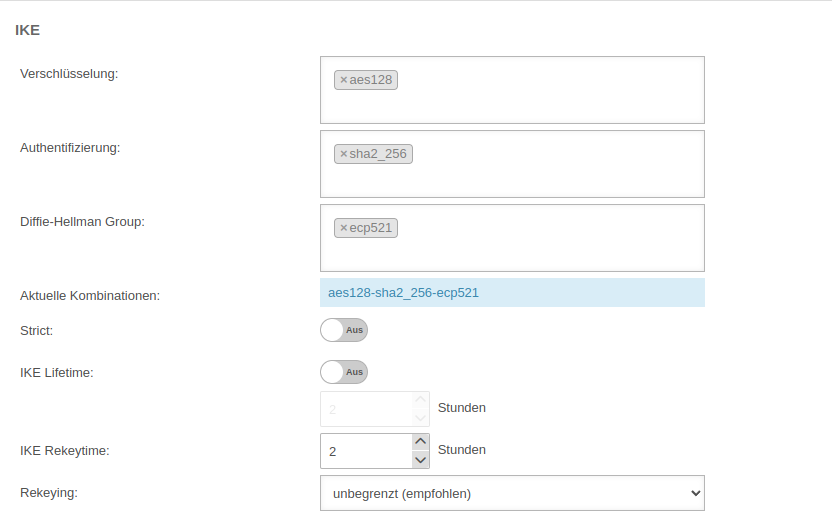

Abschnitt IKE Einstellungen, die in der UTM und im Client identisch sein müssen: IKE | ||||||

| Beschriftung | Default UTM | Default NCP Client |  |

| ||

| Verschlüsselung: | » ✕aes128 | AES 128 Bit | ||||

| Authentifizierung: | » ✕sha2_256 | Hash: SHA2 256 Bit | ||||

| Diffie-Hellman Gruppe: | » ✕ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Aktuelle Kombinationen: | aes128-sha2_256-ecp521 | |||||

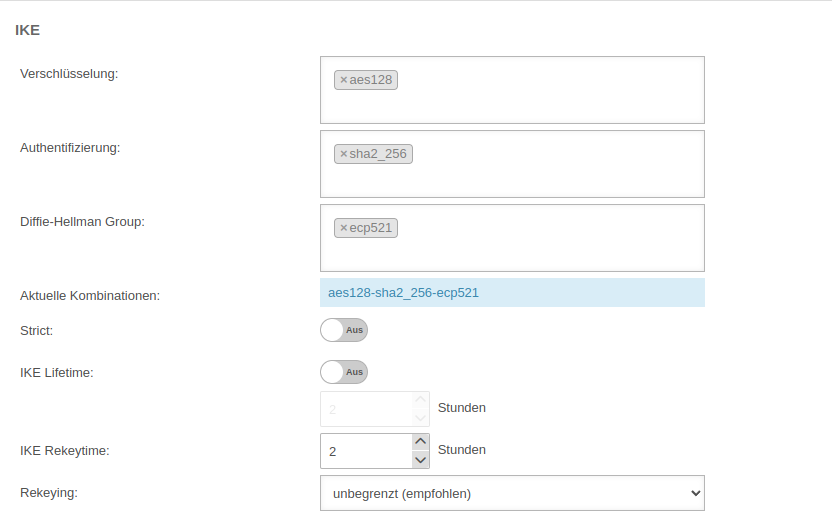

| Abschnitt IKE Weitere Einstellungen: | ||||||

| Beschriftung | Wert | Beschreibung | ||||

| Strict: | Aus | Die konfigurierten Parameter (Authentisierungs- und Verschlüsselungsalgorithmen) werden bevorzugt für Verbindungen verwendet | ||||

| Ein | Es werden keine weiteren Proposals akzeptiert. Eine Verbindung ist nur mit den konfigurierten Parametern möglich. | |||||

| IKE Lifetime: | Aus 3 Stunden | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 Kann zusätzlich zu IKE Rekeytime aktiviert Ein werden. Wird die Lifetime gesetzt, muss der Wert größer als die Rekeytime sein. | ||||

| IKE Lifetime: | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 | |||||

| IKE Rekeytime: | 2 Stunden | Die Gültigkeitsdauer, in der die Verbindung hergestellt wird (initial oder nach Abbruch) | ||||

| notempty Ab der Version 12.5.0 wird bei bereits bestehenden Verbindungen, die keine Rekeytime gesetzt haben an dieser Stelle der Wert der Lifetime eingetragen und der Wert der Lifetime auf 0 gesetzt.

Dies erhöht die Stabilität der Verbindung signifikant und sollte keinerlei Nachteile mit sich bringen. Wurde bereits ein Wert für die Rekeytime gesetzt (möglich ab v12.4) wird keine Änderung vorgenommen. Beispiel: Aktive Version: ike_lifetime = 2 ike_rekeytime = 0 Nach Update: ike_lifetime = 0 ike_rekeytime = 2 ---- Aktive Version: ike_lifetime = 2 ike_rekeytime = 1 Nach Update: (ohne Änderung) ike_lifetime =2 ike_rekeytime = 1 | ||||||

| Rekeying: | Anzahl der Versuche, um die Verbindung herzustellen (initial oder nach Abbruch) Bei E2S-Verbindungen (Roadwarrior) kann die Einstellung 3 mal vermeiden, daß endlos versucht wird eine Verbindung zu nicht korrekt abgemeldeten Geräten herzustellen | |||||

Phase 2 | ||||||

Bereich Verbindungen Schaltfläche AllgemeinAbschnitt Allgemein Einstellungen, die in der UTM und im Client identisch sein müssen: | ||||||

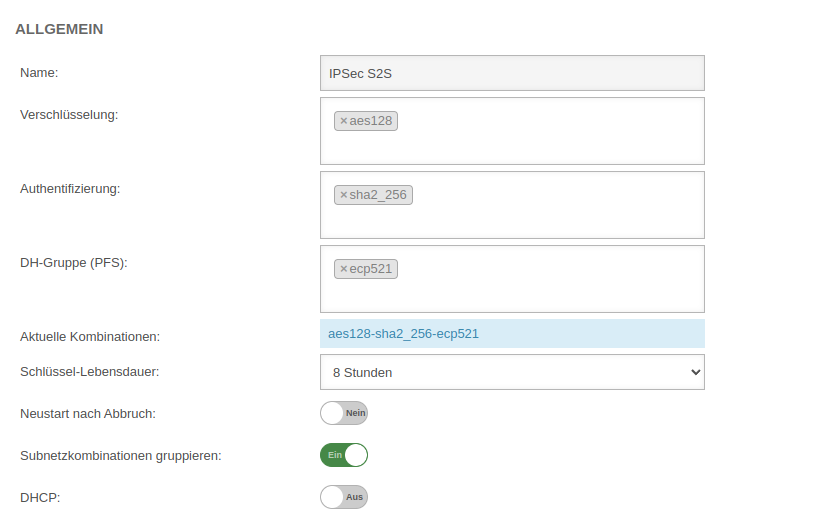

| Beschriftung | Default UTM | Default NCP Client | UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv1 / Roadwarrior Phase 2 / Abschnitt Allgemein mit / IKEv1 / Roadwarrior

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv2 / Roadwarrior Phase 2 / Abschnitt Allgemein mit / IKEv2 / Roadwarrior

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv1 / S2S Phase 2 / Abschnitt Allgemein mit / IKEv1 / S2S

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv2 / S2S Phase 2 / Abschnitt Allgemein mit / IKEv2 / S2S

|

| Verschlüsselung: | » ✕aes128 | AES 128 Bit | ||||

| Authentifizierung: | » ✕sha2_256 | SHA2 256 Bit | ||||

| Diffie-Hellman Gruppe: | » ✕ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Diffie-Hellman Gruppe: | » ✕ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Aktuelle Kombinationen: | aes128-sha2_256-ecp521 | |||||

| Schlüssel-Lebensdauer: | Schlüssel Lebensdauer in Phase 2 | |||||

| Austausch-Modus: | Main Mode (nicht konfigurierbar) | Aggressive Mode (IKEv1) Die UTM unterstützt aus Sicherheitsgründen keinen Aggressive Mode. | ||||

| Neustart nach Abbruch: | Nein | Wurde die Verbindung unerwartet beendet wird bei Aktivierung der Zustand, der unter Startverhalten in Phase 1 konfiguriert wurde wiederhergestellt. Es wird automatisch die Dead Peer Detection in Phase 1 aktiviert.

| ||||

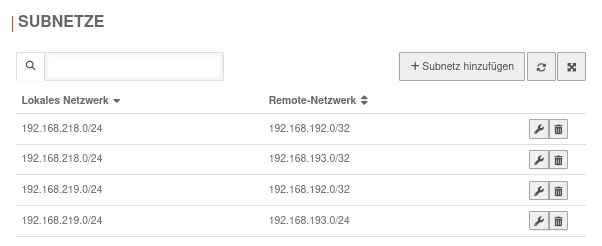

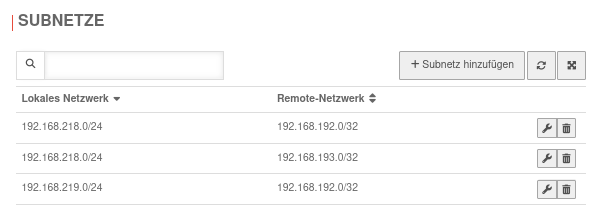

| Subnetzkombinationen gruppieren: | Ja |

Sind auf lokaler Seite oder auf der Gegenstelle mehr als ein Netz konfiguriert, wird bei Deaktivierung für jede Subnetzkombination eine eigene SA ausgehandelt. Dies hat besonders bei mehreren Subnetzen viele Subnetzkombinationen und damit viele SAs zur Folge und führt durch das Design des IPSec-Protokolls zu Limitierungen und zu Einbußen in der Stabilität der Verbindungen. | ||||

| DHCP: | Aus | Bei Aktivierung erhalten die Clients IP-Adressen aus einem lokalen Netz. Dazu sind weitere Konfigurationen erforderlich, siehe Wiki Artikel zu DHCP für IPSec.

| ||||

Troubleshooting

Detaillierte Hinweise zum Troubleshooting finden sich im Troubleshooting-Guide.

Sollte als Gateway-ID eine E-Mail-Adresse verwendet werden, ist es erforderlich vor die ID ein doppeltes @@ einzufügen (aus mail@… wird @@mail@…). Andernfalls wird die ID als FQDN behandelt.