(Die Seite wurde neu angelegt: „{{DISPLAYTITLE:Securepoint UTM IPSec Roadwarrior}} == Einleitung == Viele IPSec-Clients auf verschiedensten Betriebssystemen unterstützen die Authentifizierun…“) |

Keine Bearbeitungszusammenfassung |

||

| (Eine dazwischenliegende Version desselben Benutzers wird nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{DISPLAYTITLE:Securepoint UTM | {{DISPLAYTITLE:Securepoint UTM SSL-VPN Roadwarrior}} | ||

== Einleitung == | === Einleitung === | ||

In diesem Wiki erfahren Sie, wie eine Roadwarrior-Verbindung über OpenVPN auf der UTM eingerichtet wird. Die Authentifizierung geschieht hierbei über Zertifikate. Für allgemeine Informationen zum Thema VPN finden Sie einen entsprechenden Eintrag in unserem [[Glossar#VPN| Glossar]].<br> | |||

'''Bitte beachten: Mit einem OpenVPN-Server können Sie mehrere OpenVPN-Clients anbinden. Es muss nicht für jede Client-Verbindung ein neuer Server angelegt werden.''' | |||

== | ===An der Appliance anmelden=== | ||

* Öffnen Sie | [[Datei:Loginv11.png|thumb|180px|<font size="1">Login Dialog</font>]] | ||

*Öffnen Sie einen Webbrowser und geben Sie in die ''Adressleiste'' die IP-Adresse des internen Interface Ihrer Appliance an. Gefolgt von einem Doppelpunkt hinter dem der Port 11115 angefügt wird. Benutzen sie dafür das ''HTTPS'' Protokoll. | |||

* | :Bsp.: https://192.168.175.1:11115 | ||

*Melden Sie sich im Login Dialog als Administrator an. | |||

:Werkseinstellungen: | |||

:Benutzername: admin | |||

:Kennwort: insecure | |||

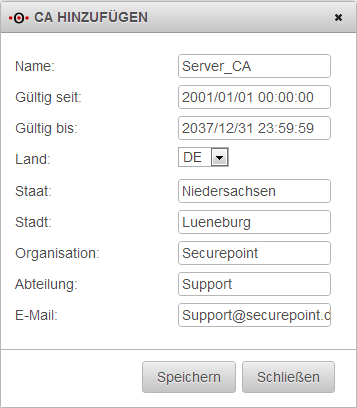

[[Datei: | ===Zertifikate === | ||

Bevor eine OpenVPN-Verbindung erstellt werden kann, müssen die benötigten Zertifikate angelegt werden. | |||

*Gehen Sie dafür auf Authentifizierung > Zertifikate. | |||

[[Datei:CA_anlegen.png|200px|thumb|right|CA anlegen]] | |||

*Erstellen Sie ihre CA. | |||

**Klicken Sie auf "+ CA hinzufügen". | |||

**Geben Sie der CA einen Namen (Keine Leer- und/oder Sonderzeichen). | |||

**Füllen Sie die anderen Felder entsprechend aus. | |||

**Speichern Sie die CA. | |||

<br><br><br><br><br><br><br><br><br><br> | |||

*Gehen Sie danach auf die Registerkarte Zertifikate. | |||

[[Datei:ServerZertifikat.png|200px|thumb|right|Server Zertifikate anlegen]] | |||

'''Es werden mindestens 2 Zertifikate benötigt. ''' | |||

'''Ein Serverzertifikat, was ausschließlich nur von den Roadwarrior benutzt wird. Das Serverzertifikat darf niemals an einen User vergeben werden.''' | |||

'''Ein Benutzerzertifikat, welches ausschließlich für einen VPN Nutzer benutz werden darf. Es ist ratsam, das jeder VPN-User sein eigenes Zertifikat hat.''' | |||

*Nun erstellen Sie ein Server- und für jeden Benutzer ein Client-Zertifikat. | |||

**Geben Sie den Zertifikat einen Namen (Keine Leer- und/oder Sonderzeichen). | |||

**Wählen Sie unter CA das eben erstellte CA -Zertfikat aus. | |||

**Füllen Sie die restlichen Felder aus. | |||

**Für das Server-Zertifikat aktivieren Sie den Haken "Serverzertifikat" | |||

**Alias bleibt auf "none". | |||

**Speichern Sie das Zertifikat und wiederholen Sie den Vorgang für die Client-Zertifikate. | |||

**Achten Sie darauf, dass der Haken bei "Serverzertifikat" bei den Client-Zertifikaten nicht aktiviert ist. | |||

<br><br><br><br><br><br><br><br><br><br> | |||

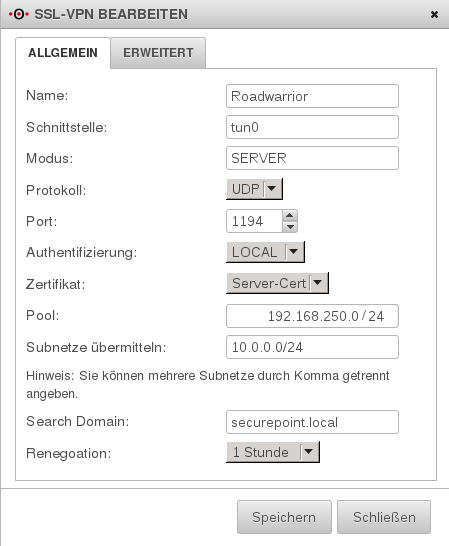

=== SSL Konfiguration=== | |||

[[Datei:SSL-1.png|thumb|240px|<font size="1"></font>]] | |||

Unter dem Menüpunkt VPN -> SSL-VPN wählen Sie Roadwarrior hinzufügen, anschließend wählen Sie : | |||

*Name | |||

*Protokoll | |||

*Port | |||

*Benutzerauthentifizierung | |||

*Serverzertifikat | |||

*Pool - Pool aus dem der Roadwarrior eine IP erhält z.B. 192.168.250.0/24 | |||

*Diese IP dient uns als Transfernetzwerk. Es ist wichtig einen IP Beriech zu vergeben der noch nicht, auf den Firewalls, vergeben ist! | |||

*Klicken Sie auf weiter | |||

<br> | |||

*Die MTU lassen Sie auf 1500 | |||

*Klicken Sie auf fertig | |||

[[Datei: | [[Datei:SSL-be.png|thumb|240px|<font size="1"></font>]] | ||

<br><br><br><br><br> | |||

Ist die Konfiguration hinzugefügt, müssen Sie diese nochmal bearbeiten um das Netz, auf welches zugegriffen werden soll, einzutragen. Diese Netze (oder auch nur eines) sind die, in denen gearbeitet werden soll. Es müssen also vorhandene Netze sein. Mehrere Firmen-Netze können durch ein Komma getrennt eingetragen werden (10.0.0.0/24, 192.168.0.0/24). | |||

Zusätzlich können Sie auch eine Search Domain eintragen um diese durch den Tunnel zu pushen. Dies ist notwendig wenn Sie auf dem OpenVPN Client mit Hostnamen aus dem verbundenen Netz arbeiten möchten, z.B. wenn Sie Ihre Mails über mail.IhreFirma.local anstelle der IP abrufen. Desweiteren können Sie hier die Zeit einstellen, nachder die verwendeten Schlüssel der Verbindung erneut ausgetauscht werden (Renegotiation). | |||

<br><br> | |||

'''Beachten Sie:''' Sollte ihre UTM über mehrere Default-Routen verfügen (Multipathrouting), muss die Option "Multihome" für den SSL-VPN-Server aktiviert werden wenn als Protokoll UDP verwendet wird. | |||

<br><br><br><br><br><br><br><br> | |||

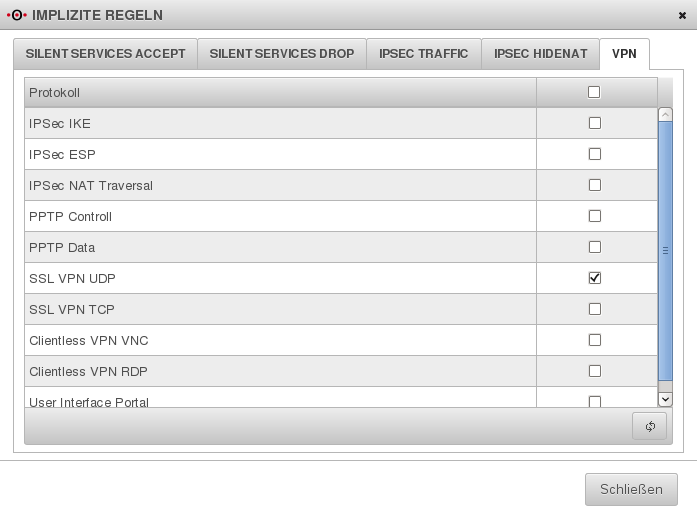

===Regelwerk=== | |||

[[Datei:SSL-Implizite-Regeln.png|thumb|240px|<font size="1"></font>]] | |||

Aktivieren Sie unter Firewall -> Implizite Regeln -> VPN das Protokoll, dass Sie für Ihre Verbindung gewählt haben. | |||

Diese Regel gibt den Port 1194 auf das externe Interface frei, haben Sie mehrere Verbindungen erstellt, müssen | |||

Sie die Ports der weiteren Verbindungen im Portfilter manuell freigeben. Dazu legen Sie z.B. den Dienst 1195 an und erstellen die Regel: | |||

*Internet -> external-interface -> Port 1195. | |||

Um dem Client den Download zu ermöglichen aktivieren Sie zudem noch die Option User Interface Portal. | |||

<br><br><br><br><br><br><br><br><br><br> | |||

[[Datei:SSLObjekt.png|thumb|240px|<font size="1"></font>]] | |||

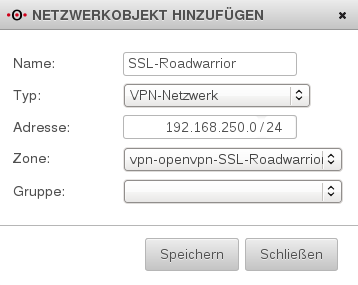

Zudem erstellen Sie unter Firewall -> Portfilter -> Netzwerkobjekte ein Netzwerkobjekt für das VPN Netzwerk. | |||

Die Adresse entspricht die des SSL tunX Netzes. Die Adresse entspricht dabei dem festgelegt Transfernetz. Die Zone des Objektes darf nicht geändert werden. | |||

[[Datei: | <br><br><br><br><br><br><br><br> | ||

[[Datei:SSL-Regel.png|thumb|240px|<font size="1"></font>]] | |||

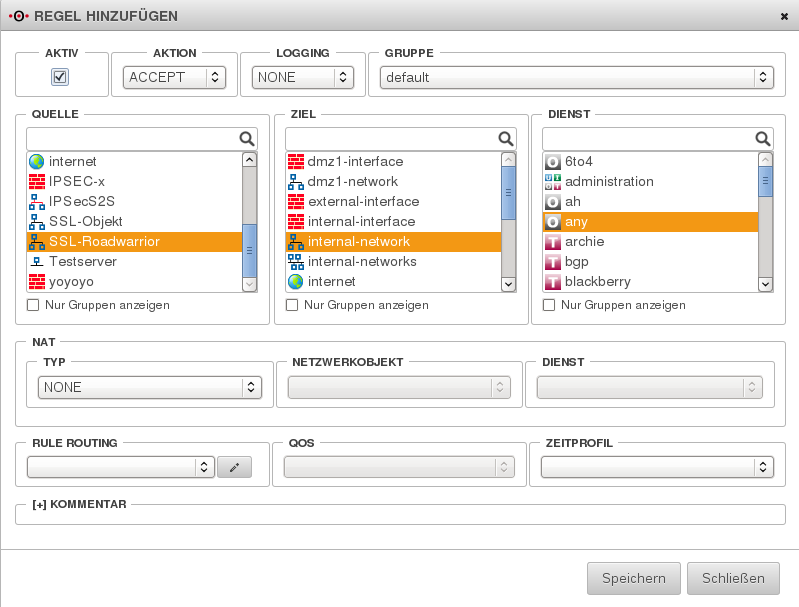

Anschließend erstellen Sie dem Objekt eine Regel um den Zugriff auf das interne Netz zu erlauben. | |||

<br><br><br><br><br><br><br><br><br> | |||

===Benutzer und Gruppen anlegen=== | |||

= | [[Datei:SSL-Gruppe.png|thumb|240px|<font size="1"></font>]] | ||

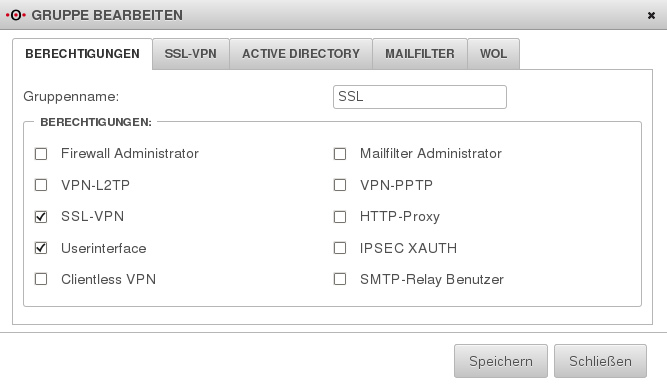

Erstellen Sie in der Benutzerverwaltung eine Gruppe mit einem geeigneten Namen, beispielsweise SSL. | |||

Die Gruppe muss die Berechtigung SSL-VPN und damit die Nutzer ein SSL-VPN Client-Programm mit fertiger Konfigurationsdatei vom Userinterface herunterladen können, zusätzlich die Berechtigung Userinterface erhalten. Ab der Firmware 11.5.X kann auch die zweier Version des SSLVPN-Client runtergeladen werden. | |||

[[Datei:SSL-Gruppen-Einstellung_2.png|thumb|240px|<font size="1"></font>]] | |||

<br><br><br><br><br><br> | |||

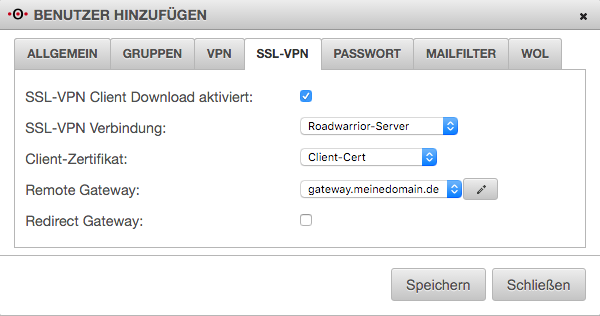

Unter dem Reiter SSL aktivieren Sie den Client download, wählen die erstellte SSL Verbindung, das Client Zertifikat und das Remote Gateway. Das Remote Gateway ist die Adresse der externen Schnittstelle. Diese Adresse muss von extern erreichbar sein. | |||

<br>Soll der Benutzer selbst die Berechtigung haben sich den SSL-Client herunterzuladen, bearbeiten Sie Ihren erstellten Benutzer, fügen ihn der zuvor erstellten Gruppe hinzu, wählen unter SSL-VPN die gleichen Einstellungen wie die der Gruppe und aktivieren den SSL-Client Download. | |||

Zudem kann den Benutzern unter dem Reiter VPN eine IP-Adresse aus dem SSL-VPN Netzwerk zugewiesen werden. | |||

'''Wenn Sie dem Client eine IP zuweisen, müssen Sie die IP und Maske eintragen, Beispiel: 192.168.250.10/24.''' | |||

<br><br><br><br> | |||

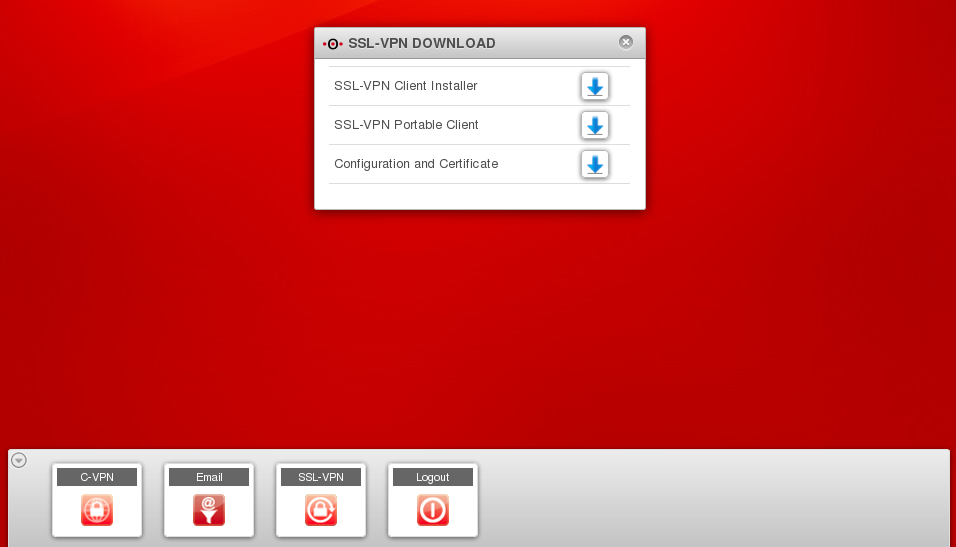

===SSL-VPN-Verbindung als Client herstellen=== | |||

Für Benutzer, die sich per SSL-VPN mit der Securepoint Appliance verbinden möchten, stellt die Appliance einen vorkonfigurierten SSL-VPN Client zur Verfügung. Dieser Client ist lauffähig unter dem Betriebssystem MS Windows ab der Version XP. Der Client wird als normal installierbare und portable Version angeboten. Die portable Version kann zum Beispiel auf einen USB Speicherstick kopiert werden und somit auch an anderen Rechnern ausgeführt werden. Voraussetzung hierfür sind Administratorrechte, da ein virtuelles TAP Device installiert werden muss. Die komprimierten Ordner enthalten neben den SSL-VPN Client eine Konfigurationsdatei, die CA- und Clientzertifikate sowie einen Treiber für die virtuelle TAP Netzwerkschnittstelle. Zum Installieren der virtuellen Tab Schnittstelle benötigt der Benutzer auf dem verwendeten Rechner Administratorrechte. Die Datei wird entweder vom Administrator der Securepoint Firewall an den Benutzer weitergereicht oder der Benutzer meldet sich an dem Userinterface der Securepoint Firewall an und lädt sich die Datei herunter. Letzteres ist nur möglich, wenn der Benutzer das Recht zur Benutzung des Userinterface zugewilligt bekommen hat. | |||

'''Bitte beachten Sie, dass Sie ab Windows 10 die zweier Versionen unseres SSLVPN-Clients benötigen. Der Download steht auf [http://my.securepoint.de my.securepoint.de] für Sie bereit. Bitte beachten Sie ebenfalls, dass Sie die TAP Treiber, mit Administratorenrechten, mit der zweier Versionen installieren.''' | |||

==== Herunterladen des SSL-VPN Clients im Userinterface==== | |||

[[Datei:SSL-Userinterface.png|thumb|240px|<font size="1"></font>]] | |||

Erreicht wird das Userinterface über das interne Interface der Securepoint Appliance. Ein Zugriff von externen Benutzern ist nur möglich, wenn die Implizite SSL Regeln aktiviert ist, die den Zugriff vom Internet auf das externe Interface per HTTPS erlaubt. | |||

<br> | |||

Öffnen Sie einen Webbrowser und geben in die Adresszeile die IP-Adresse oder den Hostnamen der Securepoint Appliance ein. Benutzen Sie dabei das Protokoll HTTPS. | |||

Bsp.: https://192.168.175.1 | |||

oder https://myHost.dyndns.org | |||

Bestätigen Sie das Laden der Seite durch Akzeptieren des Sicherheitszertifikats. | |||

Melden Sie sich mit Ihrem Benutzernamen und Ihrem Kennwort am Userinterface an. | |||

== Hinweis zu vorgeschalteten Routern/Modems== | == Hinweis zu vorgeschalteten Routern/Modems== | ||

Es kommt immer wieder zu Problemen mit der Stabilität der Verbindung, wenn ein Router/Modem vor der Appliance ebenfalls eine aktive Firewall hat. Bitte [[Drittgeräte-Firewalls|deaktivieren]] Sie auf diesen Geräten jegliche Firewall-Funktionalität. | Es kommt immer wieder zu Problemen mit der Stabilität der Verbindung, wenn ein Router/Modem vor der Appliance ebenfalls eine aktive Firewall hat. Bitte [[Drittgeräte-Firewalls|deaktivieren]] Sie auf diesen Geräten jegliche Firewall-Funktionalität. | ||

Version vom 12. April 2017, 10:22 Uhr

Einleitung

In diesem Wiki erfahren Sie, wie eine Roadwarrior-Verbindung über OpenVPN auf der UTM eingerichtet wird. Die Authentifizierung geschieht hierbei über Zertifikate. Für allgemeine Informationen zum Thema VPN finden Sie einen entsprechenden Eintrag in unserem Glossar.

Bitte beachten: Mit einem OpenVPN-Server können Sie mehrere OpenVPN-Clients anbinden. Es muss nicht für jede Client-Verbindung ein neuer Server angelegt werden.

An der Appliance anmelden

- Öffnen Sie einen Webbrowser und geben Sie in die Adressleiste die IP-Adresse des internen Interface Ihrer Appliance an. Gefolgt von einem Doppelpunkt hinter dem der Port 11115 angefügt wird. Benutzen sie dafür das HTTPS Protokoll.

- Melden Sie sich im Login Dialog als Administrator an.

- Werkseinstellungen:

- Benutzername: admin

- Kennwort: insecure

Zertifikate

Bevor eine OpenVPN-Verbindung erstellt werden kann, müssen die benötigten Zertifikate angelegt werden.

- Gehen Sie dafür auf Authentifizierung > Zertifikate.

- Erstellen Sie ihre CA.

- Klicken Sie auf "+ CA hinzufügen".

- Geben Sie der CA einen Namen (Keine Leer- und/oder Sonderzeichen).

- Füllen Sie die anderen Felder entsprechend aus.

- Speichern Sie die CA.

- Gehen Sie danach auf die Registerkarte Zertifikate.

Es werden mindestens 2 Zertifikate benötigt. Ein Serverzertifikat, was ausschließlich nur von den Roadwarrior benutzt wird. Das Serverzertifikat darf niemals an einen User vergeben werden. Ein Benutzerzertifikat, welches ausschließlich für einen VPN Nutzer benutz werden darf. Es ist ratsam, das jeder VPN-User sein eigenes Zertifikat hat.

- Nun erstellen Sie ein Server- und für jeden Benutzer ein Client-Zertifikat.

- Geben Sie den Zertifikat einen Namen (Keine Leer- und/oder Sonderzeichen).

- Wählen Sie unter CA das eben erstellte CA -Zertfikat aus.

- Füllen Sie die restlichen Felder aus.

- Für das Server-Zertifikat aktivieren Sie den Haken "Serverzertifikat"

- Alias bleibt auf "none".

- Speichern Sie das Zertifikat und wiederholen Sie den Vorgang für die Client-Zertifikate.

- Achten Sie darauf, dass der Haken bei "Serverzertifikat" bei den Client-Zertifikaten nicht aktiviert ist.

SSL Konfiguration

Unter dem Menüpunkt VPN -> SSL-VPN wählen Sie Roadwarrior hinzufügen, anschließend wählen Sie :

- Name

- Protokoll

- Port

- Benutzerauthentifizierung

- Serverzertifikat

- Pool - Pool aus dem der Roadwarrior eine IP erhält z.B. 192.168.250.0/24

- Diese IP dient uns als Transfernetzwerk. Es ist wichtig einen IP Beriech zu vergeben der noch nicht, auf den Firewalls, vergeben ist!

- Klicken Sie auf weiter

- Die MTU lassen Sie auf 1500

- Klicken Sie auf fertig

Ist die Konfiguration hinzugefügt, müssen Sie diese nochmal bearbeiten um das Netz, auf welches zugegriffen werden soll, einzutragen. Diese Netze (oder auch nur eines) sind die, in denen gearbeitet werden soll. Es müssen also vorhandene Netze sein. Mehrere Firmen-Netze können durch ein Komma getrennt eingetragen werden (10.0.0.0/24, 192.168.0.0/24).

Zusätzlich können Sie auch eine Search Domain eintragen um diese durch den Tunnel zu pushen. Dies ist notwendig wenn Sie auf dem OpenVPN Client mit Hostnamen aus dem verbundenen Netz arbeiten möchten, z.B. wenn Sie Ihre Mails über mail.IhreFirma.local anstelle der IP abrufen. Desweiteren können Sie hier die Zeit einstellen, nachder die verwendeten Schlüssel der Verbindung erneut ausgetauscht werden (Renegotiation).

Beachten Sie: Sollte ihre UTM über mehrere Default-Routen verfügen (Multipathrouting), muss die Option "Multihome" für den SSL-VPN-Server aktiviert werden wenn als Protokoll UDP verwendet wird.

Regelwerk

Aktivieren Sie unter Firewall -> Implizite Regeln -> VPN das Protokoll, dass Sie für Ihre Verbindung gewählt haben. Diese Regel gibt den Port 1194 auf das externe Interface frei, haben Sie mehrere Verbindungen erstellt, müssen Sie die Ports der weiteren Verbindungen im Portfilter manuell freigeben. Dazu legen Sie z.B. den Dienst 1195 an und erstellen die Regel:

- Internet -> external-interface -> Port 1195.

Um dem Client den Download zu ermöglichen aktivieren Sie zudem noch die Option User Interface Portal.

Zudem erstellen Sie unter Firewall -> Portfilter -> Netzwerkobjekte ein Netzwerkobjekt für das VPN Netzwerk. Die Adresse entspricht die des SSL tunX Netzes. Die Adresse entspricht dabei dem festgelegt Transfernetz. Die Zone des Objektes darf nicht geändert werden.

Anschließend erstellen Sie dem Objekt eine Regel um den Zugriff auf das interne Netz zu erlauben.

Benutzer und Gruppen anlegen

Erstellen Sie in der Benutzerverwaltung eine Gruppe mit einem geeigneten Namen, beispielsweise SSL. Die Gruppe muss die Berechtigung SSL-VPN und damit die Nutzer ein SSL-VPN Client-Programm mit fertiger Konfigurationsdatei vom Userinterface herunterladen können, zusätzlich die Berechtigung Userinterface erhalten. Ab der Firmware 11.5.X kann auch die zweier Version des SSLVPN-Client runtergeladen werden.

Unter dem Reiter SSL aktivieren Sie den Client download, wählen die erstellte SSL Verbindung, das Client Zertifikat und das Remote Gateway. Das Remote Gateway ist die Adresse der externen Schnittstelle. Diese Adresse muss von extern erreichbar sein.

Soll der Benutzer selbst die Berechtigung haben sich den SSL-Client herunterzuladen, bearbeiten Sie Ihren erstellten Benutzer, fügen ihn der zuvor erstellten Gruppe hinzu, wählen unter SSL-VPN die gleichen Einstellungen wie die der Gruppe und aktivieren den SSL-Client Download.

Zudem kann den Benutzern unter dem Reiter VPN eine IP-Adresse aus dem SSL-VPN Netzwerk zugewiesen werden.

Wenn Sie dem Client eine IP zuweisen, müssen Sie die IP und Maske eintragen, Beispiel: 192.168.250.10/24.

SSL-VPN-Verbindung als Client herstellen

Für Benutzer, die sich per SSL-VPN mit der Securepoint Appliance verbinden möchten, stellt die Appliance einen vorkonfigurierten SSL-VPN Client zur Verfügung. Dieser Client ist lauffähig unter dem Betriebssystem MS Windows ab der Version XP. Der Client wird als normal installierbare und portable Version angeboten. Die portable Version kann zum Beispiel auf einen USB Speicherstick kopiert werden und somit auch an anderen Rechnern ausgeführt werden. Voraussetzung hierfür sind Administratorrechte, da ein virtuelles TAP Device installiert werden muss. Die komprimierten Ordner enthalten neben den SSL-VPN Client eine Konfigurationsdatei, die CA- und Clientzertifikate sowie einen Treiber für die virtuelle TAP Netzwerkschnittstelle. Zum Installieren der virtuellen Tab Schnittstelle benötigt der Benutzer auf dem verwendeten Rechner Administratorrechte. Die Datei wird entweder vom Administrator der Securepoint Firewall an den Benutzer weitergereicht oder der Benutzer meldet sich an dem Userinterface der Securepoint Firewall an und lädt sich die Datei herunter. Letzteres ist nur möglich, wenn der Benutzer das Recht zur Benutzung des Userinterface zugewilligt bekommen hat.

Bitte beachten Sie, dass Sie ab Windows 10 die zweier Versionen unseres SSLVPN-Clients benötigen. Der Download steht auf my.securepoint.de für Sie bereit. Bitte beachten Sie ebenfalls, dass Sie die TAP Treiber, mit Administratorenrechten, mit der zweier Versionen installieren.

Herunterladen des SSL-VPN Clients im Userinterface

Erreicht wird das Userinterface über das interne Interface der Securepoint Appliance. Ein Zugriff von externen Benutzern ist nur möglich, wenn die Implizite SSL Regeln aktiviert ist, die den Zugriff vom Internet auf das externe Interface per HTTPS erlaubt.

Öffnen Sie einen Webbrowser und geben in die Adresszeile die IP-Adresse oder den Hostnamen der Securepoint Appliance ein. Benutzen Sie dabei das Protokoll HTTPS.

Bsp.: https://192.168.175.1 oder https://myHost.dyndns.org

Bestätigen Sie das Laden der Seite durch Akzeptieren des Sicherheitszertifikats. Melden Sie sich mit Ihrem Benutzernamen und Ihrem Kennwort am Userinterface an.

Hinweis zu vorgeschalteten Routern/Modems

Es kommt immer wieder zu Problemen mit der Stabilität der Verbindung, wenn ein Router/Modem vor der Appliance ebenfalls eine aktive Firewall hat. Bitte deaktivieren Sie auf diesen Geräten jegliche Firewall-Funktionalität.