- Aktualisierung zum Redesign des Webinterfaces

Wichtig ist dabei ein systematisches Vorgehen!

Erste Maßnahmen

| Mögliche Ursache | Prüfen | Lösungsansatz |

|---|---|---|

| Portfilter Regeln greifen nicht | Menü blinkt | Vorhandene Regeln müssen übernommen werden mit |

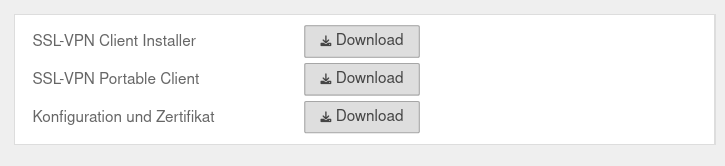

Client Download nicht möglich

UTMbenutzer@firewall.name.fqdnfirewall-user

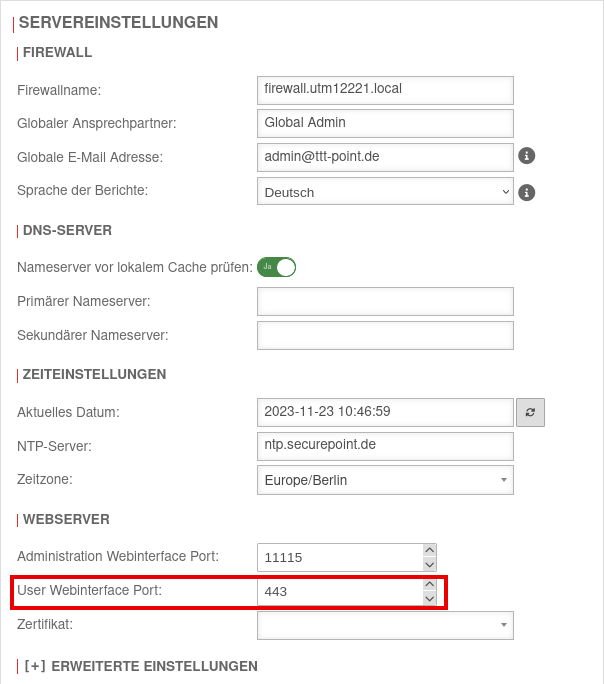

Userinterface wird nicht angezeigt

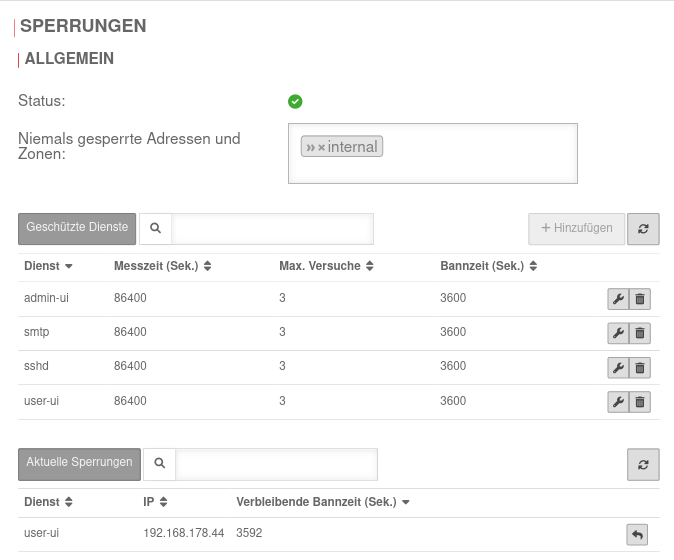

Benutzer kann sich nicht im Userinterface anmelden

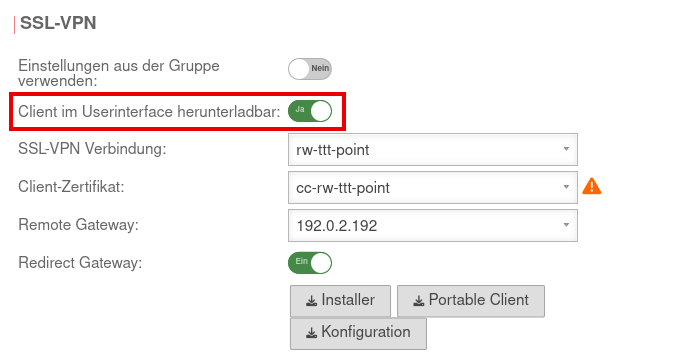

Download-Option für den Client wird nicht angezeigt

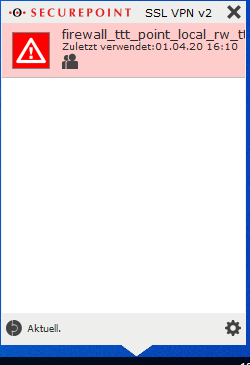

Verbindungsprobleme

Grundsätzlich gilt:

Wird keine Verbindung aufgebaut (erkennbar an dem roten Schloss-Symbol in der Infoleiste), kann sich der Fehler nur auf der physikalischen Ebene befinden.

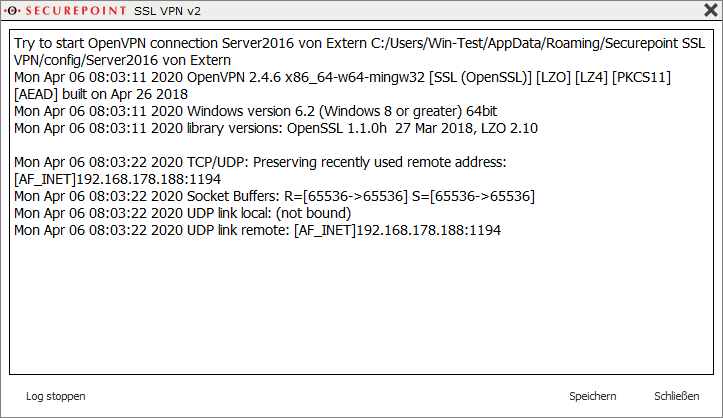

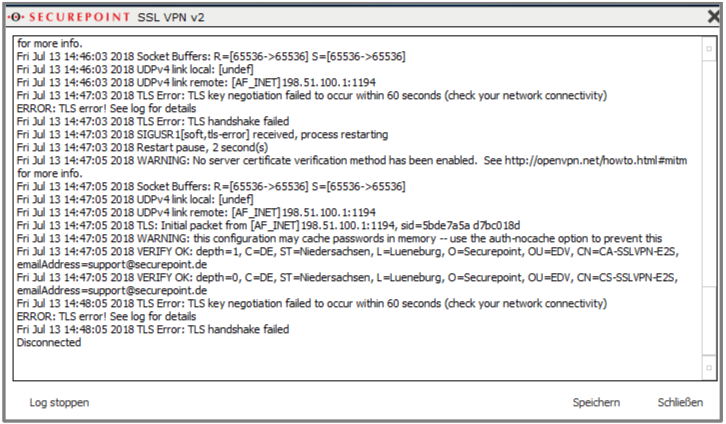

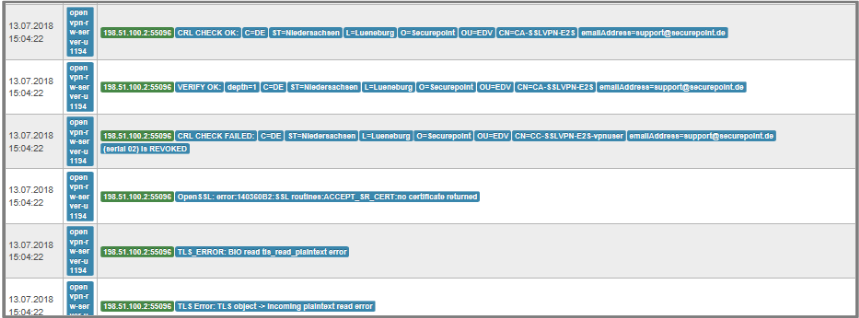

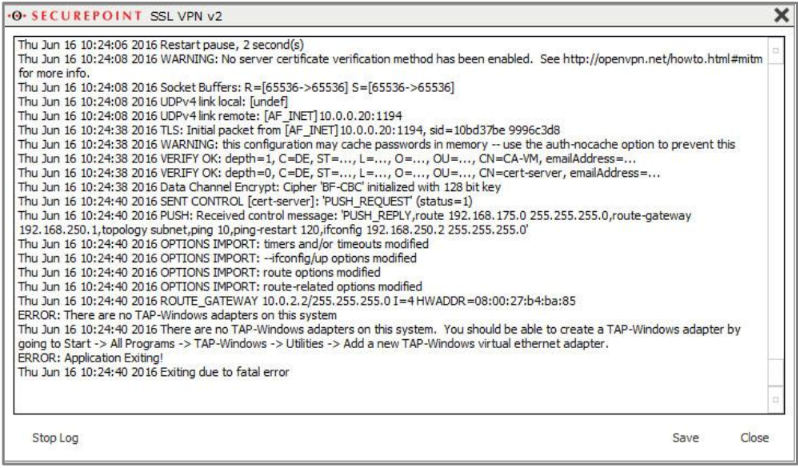

Auswertung der Logdatei des SSL-VPN-Clients:

- Doppelklick auf Client-Icon in der Taskleiste

- Rechtsklick auf Verbindungseintrag

- Log (Größere Schrift mit StrgMausrad nach oben)

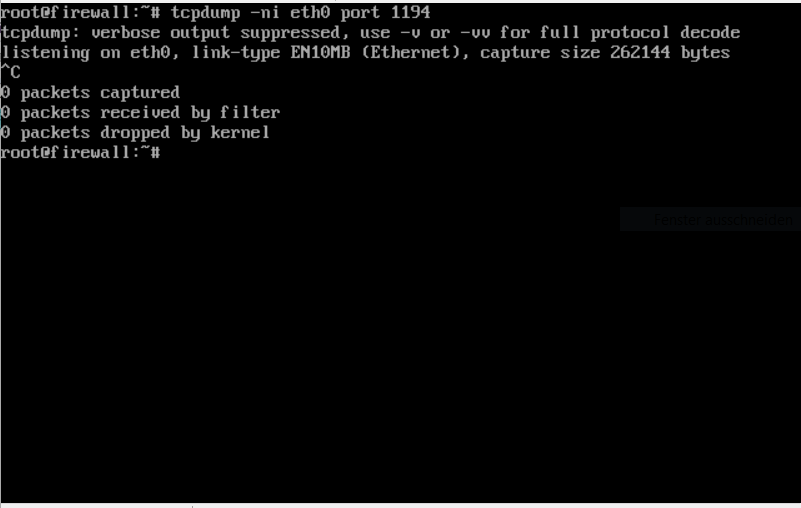

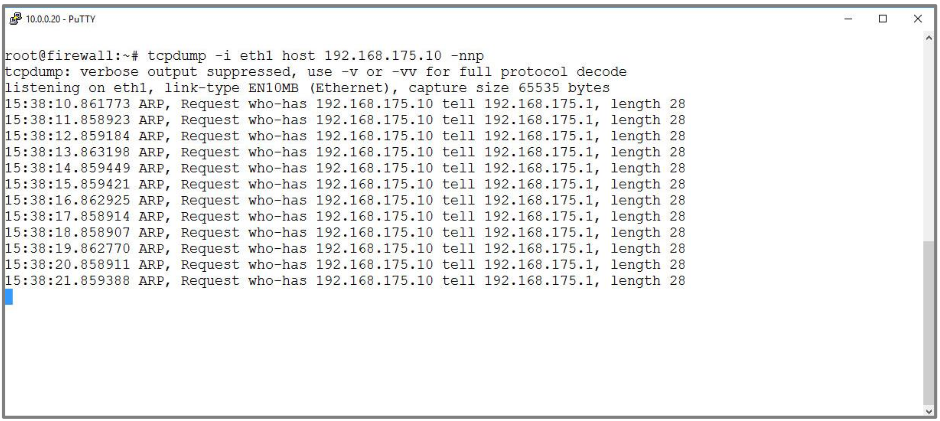

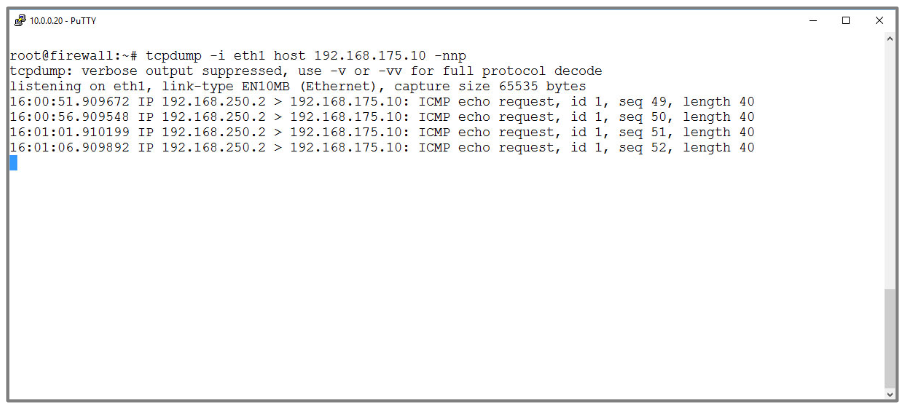

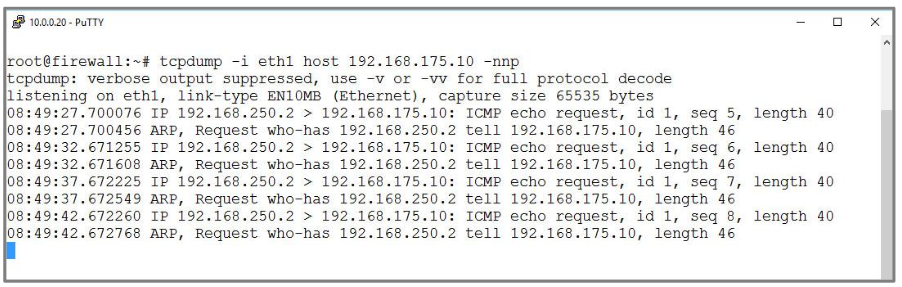

Auswertung des Netzwerk-Verkehrs auf der UTM:

- Für die Nutzung des Befehls tcpdump auf der UTM wird ein root-Benutzer benötigt.

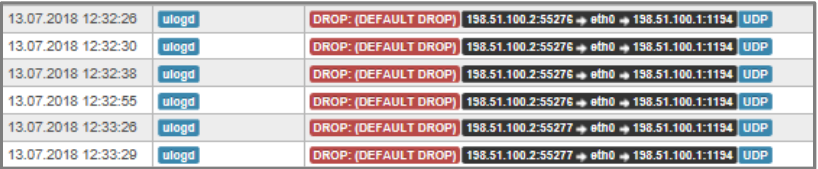

- Das Livelog zeigt per Default Meldungen des Paketfilters an. Standardmäßig ist allerdings nur zu sehen, wenn die Default Policy Pakete verwirft, für die es keine passende Firewall-Regel gibt. Es lässt sich aber für selbst angelegte Firewall-Regeln das Logging konfigurieren, so daß auch ein Eintrag erscheint, wenn diese Regel greift.

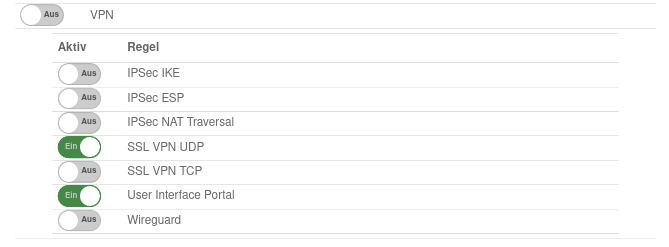

- Dazu wird die zugehörige implizite Regel deaktiviert: Bereich VPN SSL VPN UDP (ggf. TCP) Aus

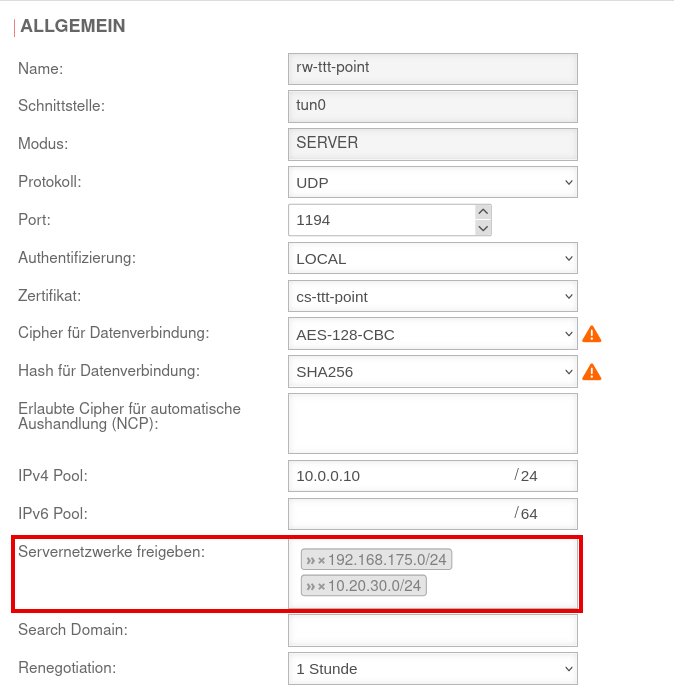

- Es muss ein Netzwerkobjekt für die Roadwarrior geben: Bereich Gruppen ssl-vpn-user (bzw. entsprechende Gruppe) Bereich SSL-VPN Im Portfilter verfügbar: Ja

- Es muss eine Portfilter Regel geben:

| # | Quelle | Ziel | Dienst | NAT | Aktion | Aktiv | |||

| 4 | Accept | Ein |

Kommt nicht zustande oder wird abgebrochen

Keine Verbindung zum Zielhost

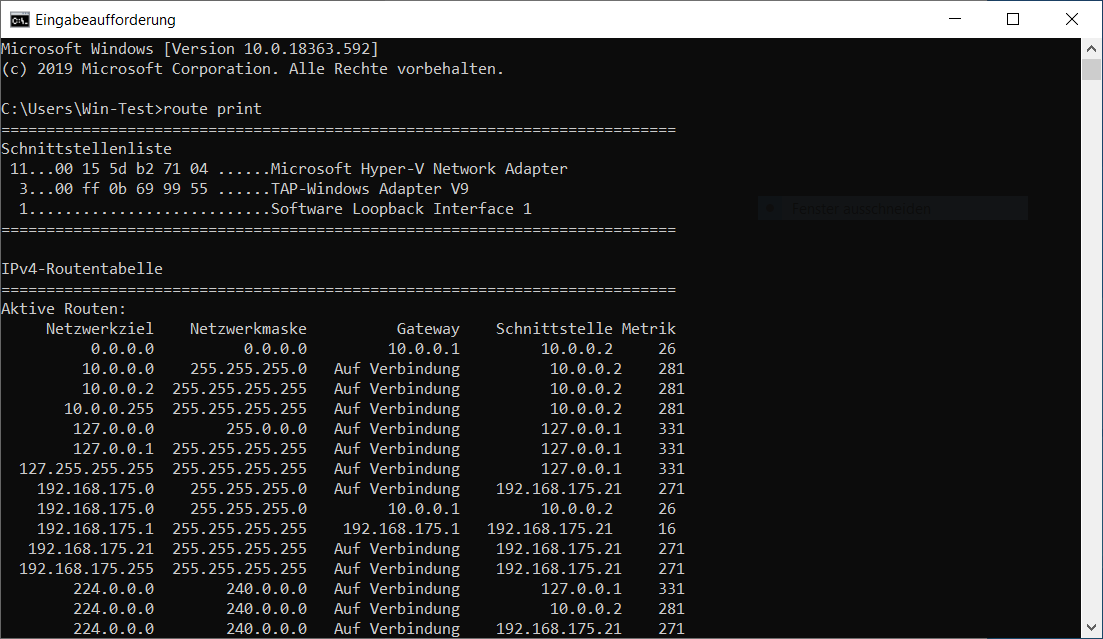

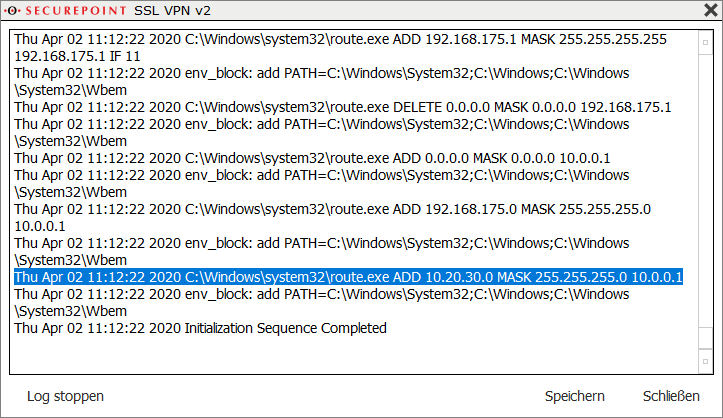

Wird eine bestehende Verbindung angezeigt, liegt der Fehler nicht mehr im Verbindungsaufbau. Sollte nun eine Verbindung durch den Tunnel nicht zustande kommen (z.B. PING auf einen Host im Netzwerk hinter dem Gateway), ist die Ursache auf der virtuellen Ebene zu suchen. Auch hier ist es eine gute Idee, zunächst das Portfilter-Regelwerk zu aktualisieren und einen Blick ins Livelog zu werfen.

Bei der Fehlersuche ergeben sich drei Möglichkeiten:

- Das gesuchte Paket taucht nicht auf

→ Ist kein Paket im Livelog sichtbar, dann kommt vermutlich auch keines an der Firewall an. Der Fehler ist hier also auf dem Client zu suchen. - Das gesuchte Paket taucht auf und es wird verworfen (DROP)

→ Wenn ein Paket verworfen wird, fehlt die passende FW-Regel, sie ist inkorrekt formuliert oder noch nicht wirksam (Regelwerk noch nicht aktualisiert). Der Fehler liegt also auf dem Gateway - Das gesuchte Paket taucht auf und es wird akzeptiert (ACCEPT)

→ Wenn ein Paket angenommen wird, dann liegt der Fehler in Richtung Zielhost.

Prüfung Client

Prüfung Gateway

| Mögliche Ursache | Prüfen | Problembeschreibung / Lösungsansatz | DROP: (DEFAULT DROP) 10.10.0.2:49874 → tun0 → eth1 192.168.175.22:80 |

|---|---|---|---|

| Pakete werden gedroped | Livelog der UTM → Nur Paketfiltermeldungen anzeigen | Finden sich hier Pakete, die verworfen werden, muss das Regelwerk angepasst werden | |

| Falsches Gateway für Tunnelverbindung | Livelog der UTM → Nur Applikations- und Kernelmeldungen anzeigen | Findet sich hier die Meldung bad source address werden die entsprechenden Pakete verworfen. Das Gateway der SSL-VPN-Verbindung muss angepasst werden: Bereich Gruppen (bzw.Benutzer) Gruppe bzw. Benutzer bearbeiten Reiter SSL-VPN Remote Gateway: Auswahl des Gateways, über das der Client die Verbindung herstellt | m.mueller/192.168.178.114:62242 MULTI: bad source address from client [::] packet dropped |

| Pakete werden accepted | Livelog der UTM | Finden sich Pakete, die nicht verworfen werden, muss das Problem beim Zielhost liegen | |