notempty

- Erweiterung der geschützten Adressen um private IPv6-Adressen

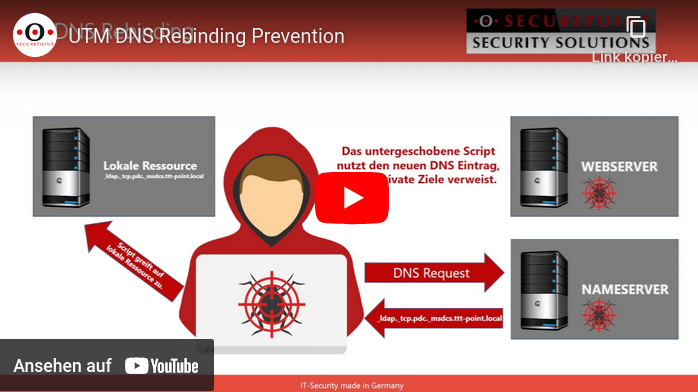

DNS Rebinding Attacke und Prevention

Bei der Art von Angriff wird versucht, durch gefälschte DNS Antworten Zugriff auf interne Ressourcen zu erlangen.

Der Angreifer benötigt dazu nicht mehr als eine Domain mit Schadcode und einen Nameserver, der sämtliche DNS Anfragen für die Angreiferseite beantwortet.

1. Das Opfer wird auf eine präparierte Website gelockt, deren IP-Adresse nur für wenige Sekunden als gültig markiert ist.

2. Auf der Website wird Schadcode geladen, der nach Ablauf der Gültigkeit der IP-Adresse einen erneuten Aufruf startet,

3. der nun aber durch einen modifizierten, eigenen DNS-Server eine Adresse aus dem lokalen Netzwerk des Opfers als Ziel ausgibt

4. Der Angreifer hat nun durch seinen Schadcode (z.B. Java-Script) Zugriff auf den Host mit der internen IP

DNS Rebinding Prevention verhindert, daß interne IP-Adressen aus dem lokalen Netzwerk als Antwort auf eine DNS-Anfrage ausgegeben werden.

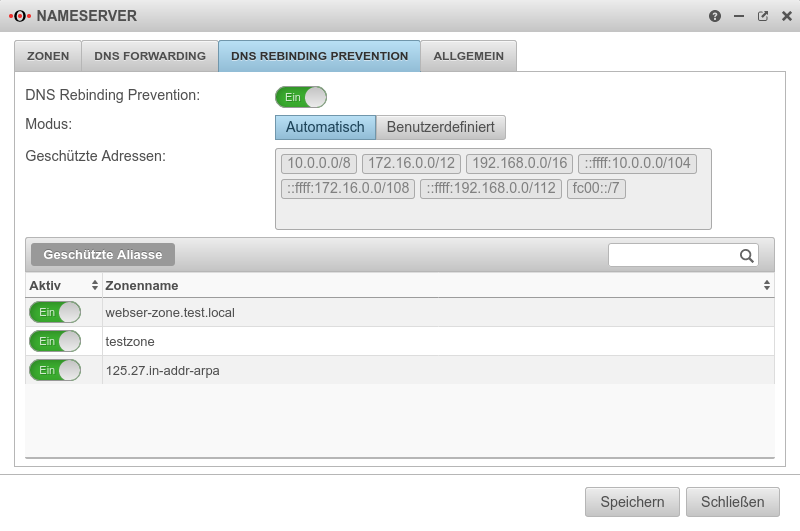

Konfiguration

DNS Rebinding Prevention wird konfiguriert im Menü Reiter DNS Rebinding Prevention DNS Rebinding Prevention: Ein

Im Default ist DNS Rebinding Prevention aktiviert.

Der Modus der DNS Rebinding Prevention kann von Automatisch in Benutzerdefiniert geändert werden, sodass eigene ausgewählte Adressen geschützt werden können.

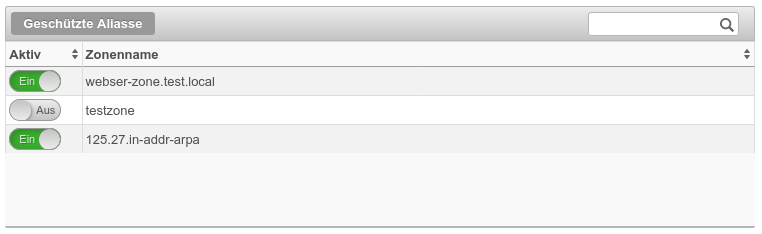

Ausnahmen

Wenn die im Reiter Zonen bereits konfigurierten Aliase vom Schutz ausgenommen werden sollen, können diese deaktiviert werden. Aus