KKeine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 41: | Zeile 41: | ||

</div><noinclude>{{Select_lang}}{{TOC2}}{{DISPLAYTITLE:{{#var:CPEdisplay| Captive Portal mit einem käuflich erworbenen Zertifikat}} }} | </div><noinclude>{{Select_lang}}{{TOC2}}{{DISPLAYTITLE:{{#var:CPEdisplay| Captive Portal mit einem käuflich erworbenen Zertifikat}} }} | ||

{{:UTM/APP/HTTP_Proxy-Captive_Portal_extern-lokal}} | <!-- {{:UTM/APP/HTTP_Proxy-Captive_Portal_extern-lokal}} --> | ||

{{:UTM/APP/Captive Portal extern-lokal}} | |||

=== {{#var:CPE1| Zertifikate importieren}} === | === {{#var:CPE1| Zertifikate importieren}} === | ||

Version vom 31. Januar 2022, 09:42 Uhr

Warnung: Der Anzeigetitel „“ überschreibt den früheren Anzeigetitel „Captive Portal mit einem käuflich erworbenen Zertifikat“.

- Es sind keine Änderungen an den Servereinstellungen mehr erforderlich

- Es können ACME-Wildcard-Zertifikate für die Landingpage verwendet werden

- 05.2024: Aktualisierung zum Redesign des Webinterfaces

12.1.9 (externe & lokale Zertifikate) 11.8.7 (externe Zertifikate) 11.8.7 (lokale Zertifikate) 11.7.3 (externe Zertifikate) 11.7.3 (lokale Zertifikate) 11.7

Vorbemerkung

Das Captive Portal leitet einen HTTP-Client in einem Netzwerk auf eine spezielle Webseite (sog. Landingpage) um, bevor dieser sich normal in das Internet verbinden kann. So muss die Annahme der Nutzungsbedingung erfolgen und es kann eine zusätzliche Authentifizierung konfiguriert werden.

Planung

Folgende Aspekte sollten vor der Konfiguration bedacht werden:

- Für welche Netze soll das Captive Portal konfiguriert werden?

Werden ausschließlich alle potentiellen Nutzer erreicht? - Wie und von wem werden die Nutzungsbedingungen geschrieben?

- Soll eine Authentifizierung stattfinden?

- Welche internen Webserver dürfen aus dem Netz hinter dem Captive Portal nicht erreicht werden?

Für eine Nutzung des Captive Portals müssen nur wenige Vorbereitungen getroffen werden:

- Es muss ein Zertifikat für die Landingpage zur Verfügung stehen

- Implizite und Portfilteregeln müssen den Zugriff erlauben

Der Hostname der Portalseite wird unter Bereich Allgemein konfiguriert.

Zertifikate importieren

Da die Landingpage des Captive Portals eine HTTPS-Website ist muss im nächsten Schritt für das benötigte Zertifikat gesorgt werden. Die Verwendung einesgekauften Zertifikates von einer offiziellen CA (oder ein bereits vorhandenes Wildcardzertifikat), beugt späteren Irritationen wegen Warnmeldungen des Browsers vor.

Grundsätzlich bestehen hier zwei Optionen:

- Ein Zertifikat für einen FQDN

- in diesem Fall wäre der Common Name des Zertifikats portal.anyideas.de

- Ein Wildcardzertifikat

- in diesem Fall wäre der Common Name des Zertifikats *.anyideas.de

Im ersten Schritt muss die, zusammen mit dem Zertifikat zur Verfügung gestellte CA, in die UTM importiert werden.

Menü Reiter CA SchaltflächeAnschließend wird der gleiche Schritt für das eigentliche Zertifikat wiederholt.

Menü Reiter Zertifikate Schaltfläche

Importformat

Zertifikate und CAs, die in eine UTM importiert werden sollen, müssen im PEM-Format (Dateiendung meist .pem) oder PKCS12-Format (Dateiendung meist .p12 oder .pfx) vorliegen.

Mit dem für alle gängigen Plattformen erhältlichen Tool openssl (Bestandteil von Linux, Aufruf über die Konsole) und den folgenden Befehlen können Zertifikate konvertiert werden:

| Zertifikat | Befehl |

|---|---|

| X509 zu PEM | openssl x509 -in certificatename.cer -outform PEM -out certificatename.pem |

| DER zu PEM | openssl x509 -inform der -in certificate.cer -out certificate.pem |

| P7B zu PEM | openssl pkcs7 -print_certs -in certificate.p7b -out certificate.pem |

Fehlermeldung beim Import

Beim Import kann es zur Fehlermeldung "The certificate format is not supported…" kommen.

Passwortgeschützte Zertifikate im pkcs12-Format (.p12 , .pfx , .pkcs12) in Verbindung mit älteren Ciphern können diesen Fehler auslösen.

Ein Import ist meist möglich, wenn im Bereich Allgemein die Option Veraltete kryptografische Algorithmen unterstützen Ein aktiviert wird.

Möglichkeiten für den Import von Zertifikaten:

- Zertifikat in *.pem umwandeln

Mit dem für alle gängigen Plattformen erhältlichen Tool openssl (Bestandteil von Linux, Aufruf über die Konsole) und den folgenden Befehlen können Zertifikate konvertiert werden:

openssl pkcs12 -in Zertifikat.pfx -out Zertifikat.pem -nodes

Alternativ mithilfe eines Online-Dienstes

- CLI Befehle, um Zertifikate-Import mit veralteten Ciphern in der UTM zu erlauben:

extc global set variable GLOB_ENABLE_SSL_LEGACY value 1

appmgmt config application "securepoint_firewall"

appmgmt config application "fwserver"

system reboot

cli> extc global get variable GLOB_ENABLE_SSL_LEGACY variable |value ----------------------+----- GLOB_ENABLE_SSL_LEGACY|0 cli> extc global set variable GLOB_ENABLE_SSL_LEGACY value 1 OK cli> extc global get variable GLOB_ENABLE_SSL_LEGACY variable |value ----------------------+----- GLOB_ENABLE_SSL_LEGACY|1 cli> appmgmt config application "securepoint_firewall" cli> appmgmt config application "fwserver"

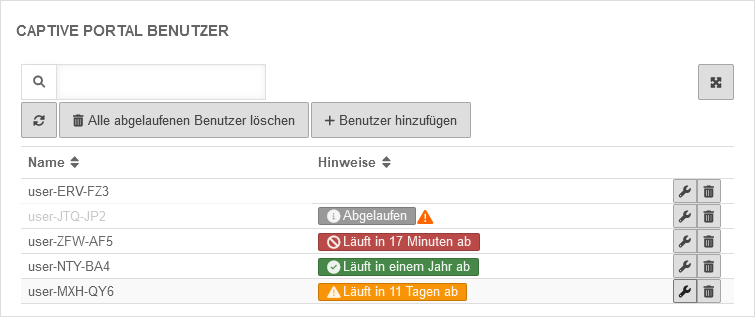

Captive Portal Benutzer

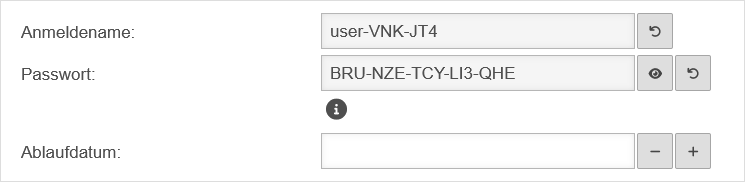

Benutzer hinzufügen

Captive Portal Benutzer können verwaltet werden von:

- Administratoren

- Benutzern, die Mitglied einer Gruppe mit der Berechtigung Userinterface Administrator sind.

Diese erreichen die Benutzerverwaltung über das Userinterface.