- Aktualisierung zum Redesign des Webinterfaces

Einführung

Firewallregeln wirken grundsätzlich auf Netzwerkobjekte.

Um Firewallregeln auf Mitglieder einer SSL-VPN-Gruppe anzuwenden, werden diese unter als einzelne Hosts oder Netzwerke mit IP-Adresse als Netzwerkobjekte angelegt und dann zu Netzwerkgruppen zusammengefügt.

Alternativ ist es möglich, Netzwerkobjekte auf Grundlage von Benutzergruppen automatisch zu erstellen und so identitätsbasierte Paketfilter-Regeln einzusetzen.

Wenn die Benutzer durch ein AD oder LDAP authentifiziert werden, wird der Verwaltungsaufwand deutlich reduziert.

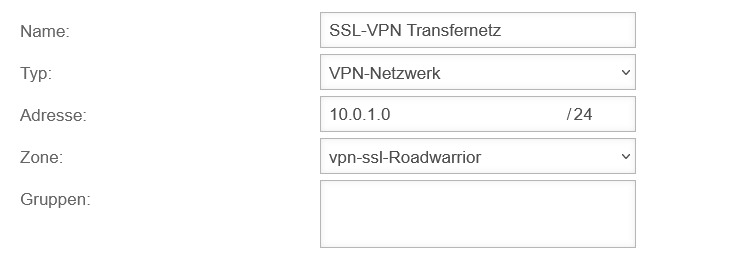

Für die internen Dienste (wie z.B. DNS) muss das Transfernetzwerk angelegt werden und von diesem die Paketfilterregeln geschrieben werden.

Konfiguration auf der UTM

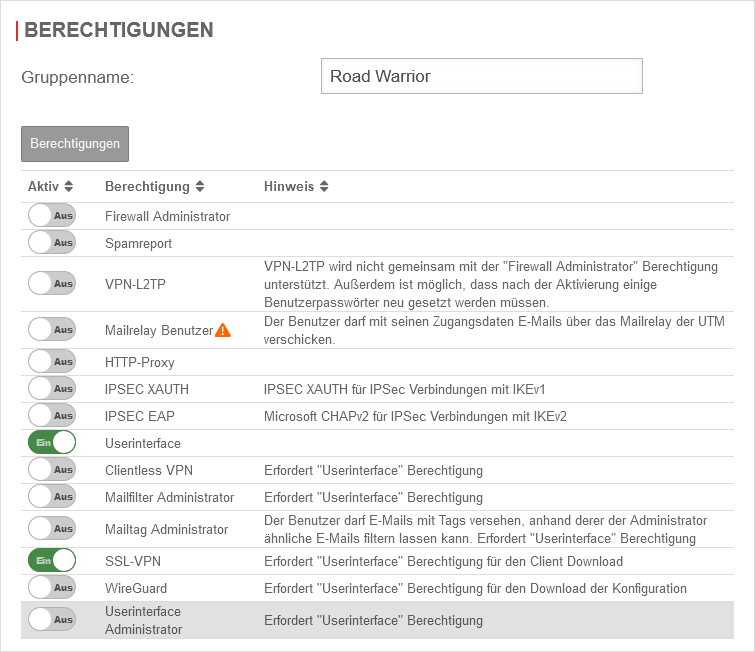

Gruppe konfigurieren

Entweder wird eine neue Gruppe erstellt oder eine bestehende Gruppe wird bearbeitet.

SSL-VPN

Hier können für die gesamte Gruppe Einstellungen für das SSL-VPN konfiguriert werden.

Alle Benutzer verwenden das gleiche Zertifikat, wenn die Gruppeneinstellungen verwendet werden!

SSL-VPN Einstellungen einzelner Benutzer überschreiben die Gruppeneinstellungen.

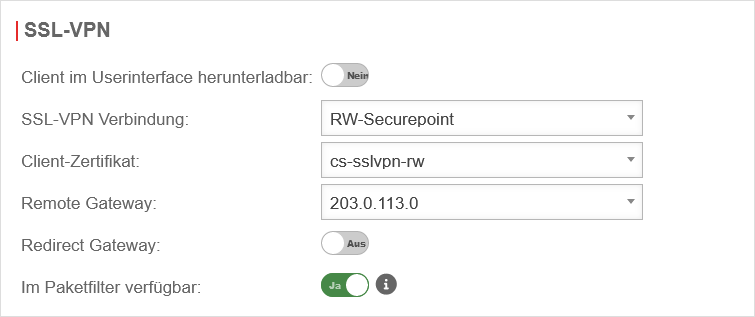

| Beschriftung: | Wert | Beschreibung: | UTMbenutzer@firewall.name.fqdnAuthentifizierungBenutzer  SSL-VPN Einstellungen der Gruppe SSL-VPN Einstellungen der Gruppe

|

|---|---|---|---|

| Client im Userinterface herunterladbar: | Nein | Wenn aktiviert, dann kann der VPN-Client im Userinterface heruntergeladen werden | |

| SSL-VPN Verbindung: | RW-Securepoint | Auswahl der gewünschten Verbindung (Angelegt unter ) | |

| Client-Zertifikat: | cs-sslvpn-rw(1) | Auswahl des Zertifikats für diese Gruppe (Angelegt unter Bereich Zertifikate) Es können auch ACME-Zertifikate genutzt werden. | |

| Remote Gateway: | 192.168.175.1 | IP-Adresse des Gateways, auf dem sich die SSL-VPN-Clients einwählen. Freie Eingabe oder Auswahl per Dropdown-Menü. | |

| Redirect Gateway: | Aus | Anfragen zu Zielen außerhalb des lokalen Netzwerks (und damit auch des VPNs) werden vom Gateway des VPN-Users in der Regel direkt ins Internet geleitet. Bei Aktivierung des Buttons Ein wird das lokale Gateway umgeleitet auf die UTM. Dadurch profitieren auch diese Pakete vom Schutz der UTM. Diese Einstellung verändert die Konfigurationsdatei für den VPN-Client. | |

| Im Paketfilter verfügbar: | Nein | Durch Aktivierung Ja dieser Option können im Paketfilter Regeln für diese Gruppe erstellt werden. Damit lässt sich der Zugriff für Benutzer, die Mitglied dieser über SSL-VPN verbundenen Gruppe sind, steuern. | |

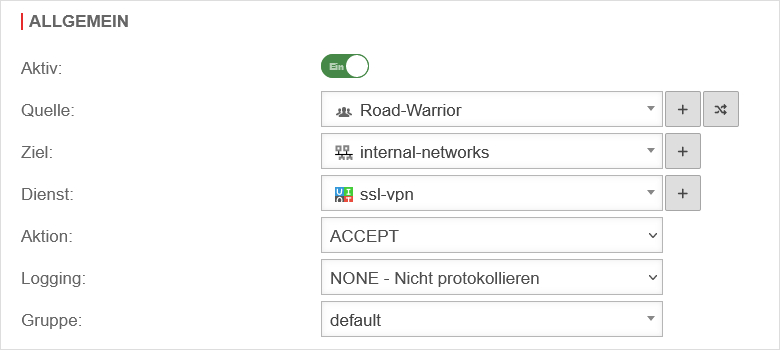

Paketfilterregel anlegen

Ergebnis

Paketfilterregel für interne Dienste der Firewall

Wird ein Dienst benötigt, der von einem Interface-Netzwerkobjekt zur Verfügung gestellt wird (z.B. DNS oder, wie im folgenden Beispiel der Proxy) ist eine weitere Filterregel mit dem Netzwerkobjekt des Transfernetzes erforderlich.

Eine weitere Regel wird im Paketfilter angelegt unter Schaltfläche

Netzwerkobjekt anlegen

Paketfilterregel anlegen

Eine weitere Regel wird im Paketfilter angelegt unter Schaltfläche