(Die Seite wurde neu angelegt: „{{Archivhinweis|UTM/AUTH/SSH|pre=12.6.0}} {{Set_lang}} {{#vardefine:headerIcon|spicon-utm}} {{var | display | SSH-Einstellungen | SSH settings }} {{var | head | SSH Zugang zur UTM einrichten | Establishing SSH access to the UTM }} {{var | neu--Artikelanpassung | Artikelanpassung | Article adaptation }} {{var | Einleitung | Einleitung | Introduction }} {{var | Einleitung--desc | Der SSH-Zugang zur UTM kann in drei fest definierten und…“) |

(kein Unterschied)

|

Aktuelle Version vom 20. Februar 2024, 13:58 Uhr

notempty

notempty

notempty Dieser Artikel bezieht sich auf eine nicht mehr aktuelle Version!

notempty

Der Artikel für die neueste Version steht hier

Zu diesem Artikel gibt es bereits eine neuere Version, die sich allerdings auf eine Reseller-Preview bezieht

SSH Zugang zur UTM einrichten

Letzte Anpassung: 09.2022 (v12.1)

Neu:

- Anpassung des SSH-Schlüsselpaares in PuTTY

notempty

Dieser Artikel bezieht sich auf eine Resellerpreview

Einleitung

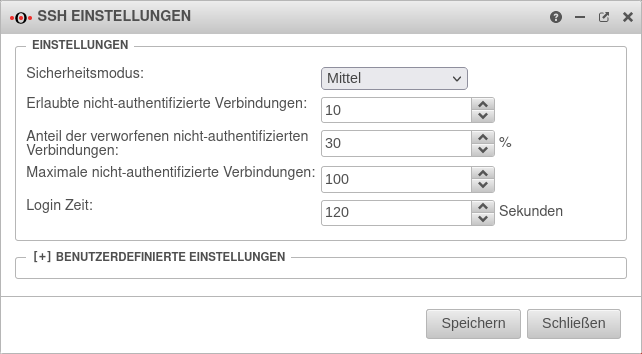

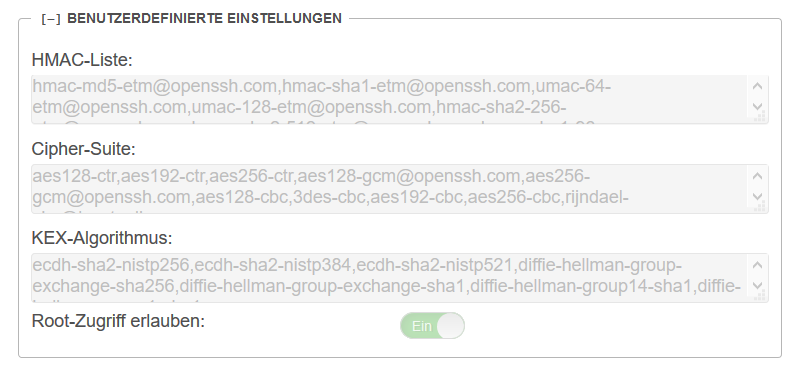

Der SSH-Zugang zur UTM kann in drei fest definierten und einer benutzerdefinierten Sicherheitsstufe unter gehärtet werden.

Root-Zugriff

Root mit Benutzerauthentifizierung

Hinweis

Es besteht kein Root Zugriff über die Benutzerauthentifizierung im Modus "hoch" und "sehr hoch". Hier ist nur die Authentifizierung per Public Key möglich.

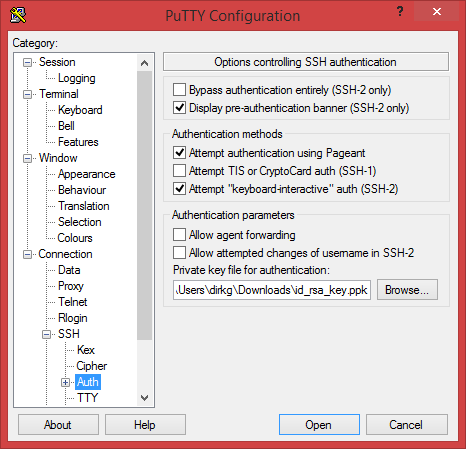

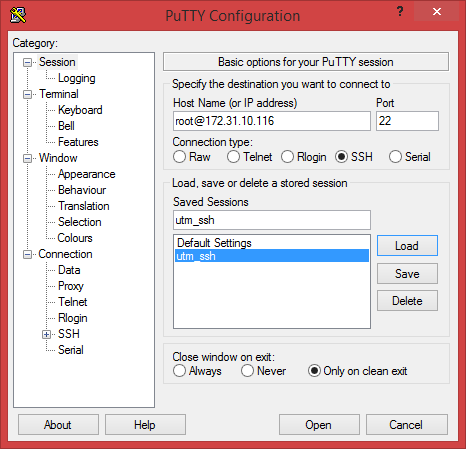

Root Zugriff per Public-Key

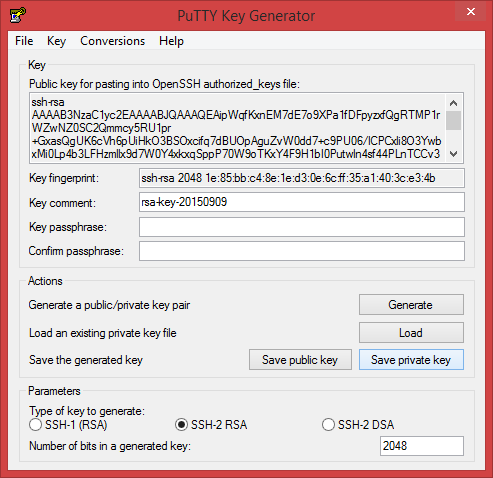

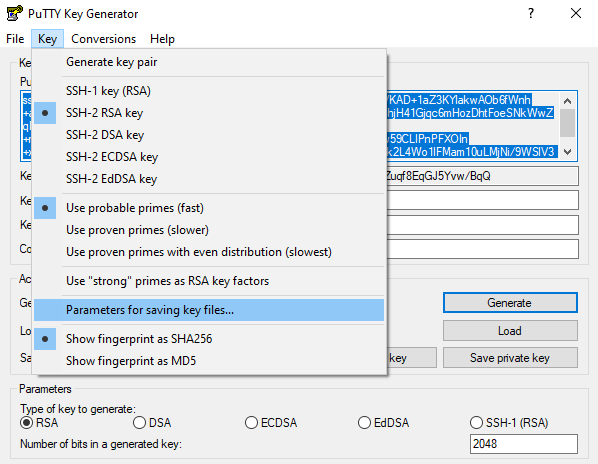

Um per ssh-public-key eine Authentifizierung ohne Passwort über eine SSH-Konsole durchzuführen sind folgende Schritte notwendig:

CLI

Die Einstellungen, die im Webinterface vorgenommen werden sind auf dem CLI über die nachfolgenden Befehle sichtbar.

extc value get application "sshd"

Das Ergebnis sollte ähnlich wie folgt aussehen:

application|variable |value

-----------+------------------------+-----

sshd |CIPHER_LIST |

|CIPHER_LIST_H |chacha20-poly1305@openssh.com,aes256-gcm@openssh.com,aes128-gcm@openssh.com,aes256-ctr,aes192-ctr,aes128-ctr

|CIPHER_LIST_M |aes128-ctr,aes192-ctr,aes256-ctr,arcfour256,arcfour128,aes128-gcm@openssh.com,aes256-gcm@openssh.com,aes128-cbc,3des-cbc,blowfish-cbc,cast128-cbc,aes192-cbc,aes256-cbc,arcfour,rijndael-cbc@lysator.liu.se

|CIPHER_LIST_P |chacha20-poly1305@openssh.com

|HMAC_LIST |

|HMAC_LIST_H |hmac-sha2-512-etm@openssh.com,hmac-sha2-256-etm@openssh.com,hmac-ripemd160-etm@openssh.com,umac-128-etm@openssh.com,hmac-sha2-512,hmac-sha2-256,hmac-ripemd160,umac-128@openssh.com

|HMAC_LIST_M |hmac-md5-etm@openssh.com,hmac-sha1-etm@openssh.com,umac-64-etm@openssh.com,umac-128-etm@openssh.com,hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-ripemd160-etm@openssh.com,hmac-sha1-96-etm@openssh.com,hmac-md5-96-etm@openssh.com,hmac-md5,hmac-sha1,umac-64@openssh.com,umac-128@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-ripemd160,hmac-ripemd160@openssh.com,hmac-sha1-96,hmac-md5-96

|HMAC_LIST_P |hmac-sha2-256-etm@openssh.com

|KEX_LIST |

|KEX_LIST_H |curve25519-sha256@libssh.org,diffie-hellman-group-exchange-sha256

|KEX_LIST_M |ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group-exchange-sha1,diffie-hellman-group14-sha1,diffie-hellman-group1-sha1

|KEX_LIST_P |curve25519-sha256@libssh.org

|LOGIN_GRACE_TIME |10

|PERMIT_ROOT_LOGIN |no

|PERMIT_ROOT_LOGIN_H |no

|PERMIT_ROOT_LOGIN_M |yes

|PERMIT_ROOT_LOGIN_P |no

|RATE_ALLOW_PENDING_CONNS|10

|RATE_MAX_PENDING_CONNS |100

|RATE_START_DROP_CHANCE |30

|SECMODE |2

|USE_HOSTKEY_DSA |0

|USE_HOSTKEY_EC25519 |1

|USE_HOSTKEY_ECDSA |1

|USE_HOSTKEY_RSA |1

|USE_OTP |0

Die Variable SECMODE zeigt an, welche SSH Konfiguration gegenwärtig aktiv ist.

Es gibt vier Konfigurationen, die dieser Variablen zugeordnet werden können:

| value | Bedeutung |

|---|---|

| 0 | Sehr hoch |

| 1 | Hoch |

| 2 | Mittel |

| 3 | Benutzerdefiniert |

Wird die Variable im CLI einer anderen Konfiguration zugeordnet, dann muss diese Anweisung durch den Neustart der Anwendung SSHD aktiviert werden.

extc value set application "sshd" variable SECMODE value 1 appmgmt restart application "sshd"

Hinweis: Sicherheitsvorkehrungen bei Konfigurationstests

Wird geplant, über das Webinterface oder das CLI, neue Verschlüsselungen oder die SSH Einstellungen zu manipulieren, sollte vor der Umstellung eine SSH-Verbindung zur UTM bestehen. Bestehende SSH-Verbindungen werden nicht durch die Umstellung der Verschlüsselung oder der SSH Einstellungen unterbrochen.