Informationen

Letze Anpassung zur Version: 11.7.9

Einleitung

Im folgenden wird beschrieben, wie ein Zertifikat von Drittanbietern (x509) in einer Securepoint UTM importiert werden kann, um dieses beispielsweise für den Reverse Proxy zu nutzen. Für einen Import der Zertifikate müssen diese im PEM-Format und Base64-kodiert vorliegen.

Zertifikat exportieren

1. Auf dem Computer, auf dem das Zertifikat installiert wurde, muss die Microsoft Management Konsole (MMC) gestartet werden.

2. In der Konsole das Zertifikate-Snap-In hinzufügen. Anschließend in der Eingabeaufforderung das Eigene Benutzerkonto anklicken, um das zu verwaltende Konto anzugeben.

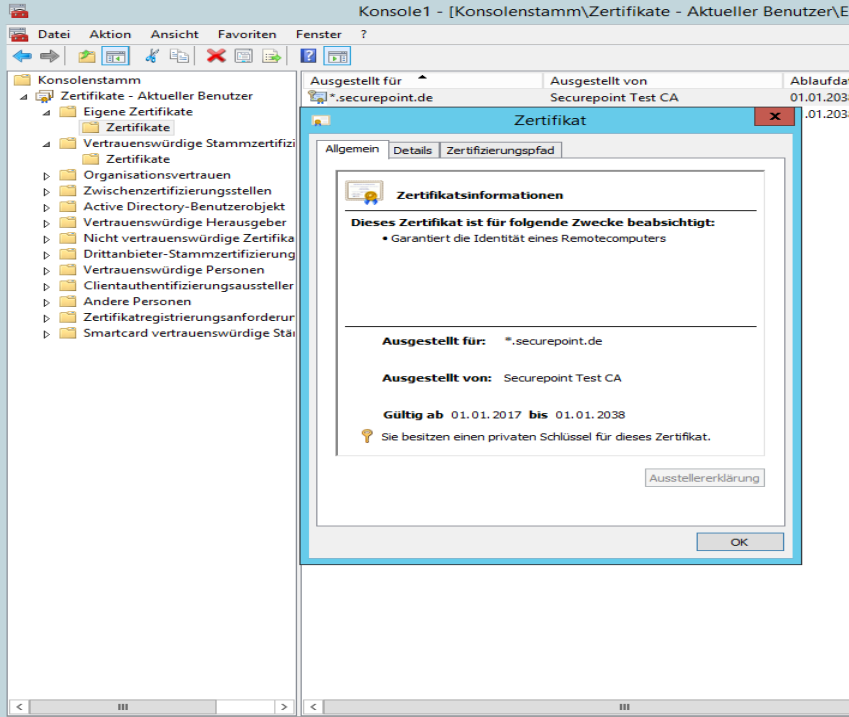

3. Mit einem Doppelklick in der MMC-Konsole auf Zertifikate – Aktueller Benutzer, anschließend auf Eigene Zertifikate und zuletzt auf Zertifikate, dann kann auf die Zertifikate zugegriffen werden.

4. Im rechten Fensterbereich kann mit der rechten Maustaste auf das Zertifikat, welches exportiert werden soll, im aufklappendem Menü unter Alle Aufgaben und dann Exportieren der Zertifikatexport-Assistent gestartet werden.

5. Ist der Zertifikatexport-Assistent gestartet, so muss zuerst auf Weiter geklickt werden.

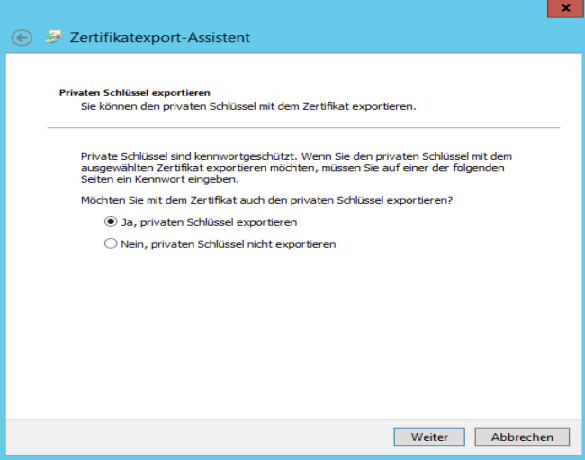

6. Auf der nachfolgenden Seite "Privaten Schlüssel exportieren" kann mit "Ja, privaten Schlüssel exportieren" fortgesetzt werden.

7. Auf der Seite Exportdateiformat die Standardeinstellungen akzeptieren und anschließend auf Weiter klicken.

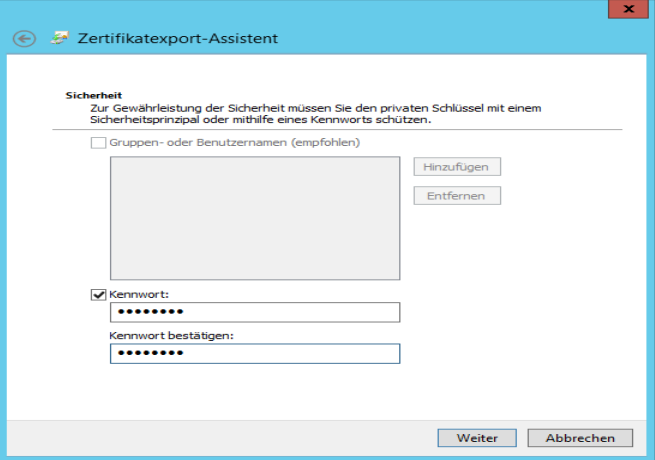

8. Auf der folgenden Seite Kennwort muss das Kennwort für den Private Key eingegeben werden.

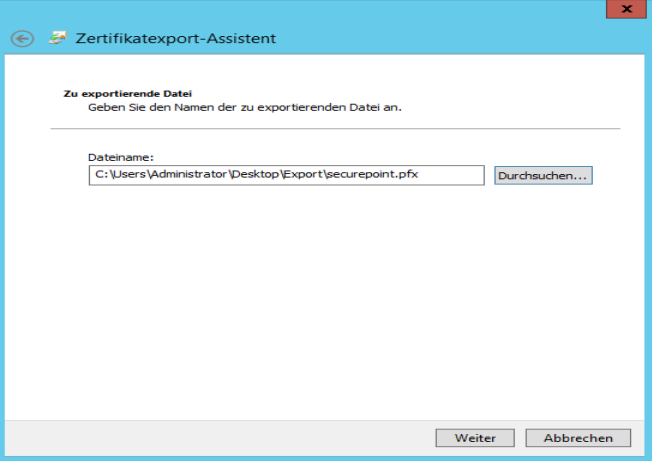

9. Auf der Seite Exportdatei den Pfad und den Namen der exportierten Zertifikatsdatei eintragen und dann auf Weiter klicken.

10. Der Dateiname hat die Erweiterung ".pfx", diese muss anschließend konvertiert werden, damit das Zertifikat auf der Firewall importiert werden kann.

11. Zuletzt auf Fertig stellen klicken, um das Zertifikat zu exportieren.

Zertifikat konvertieren

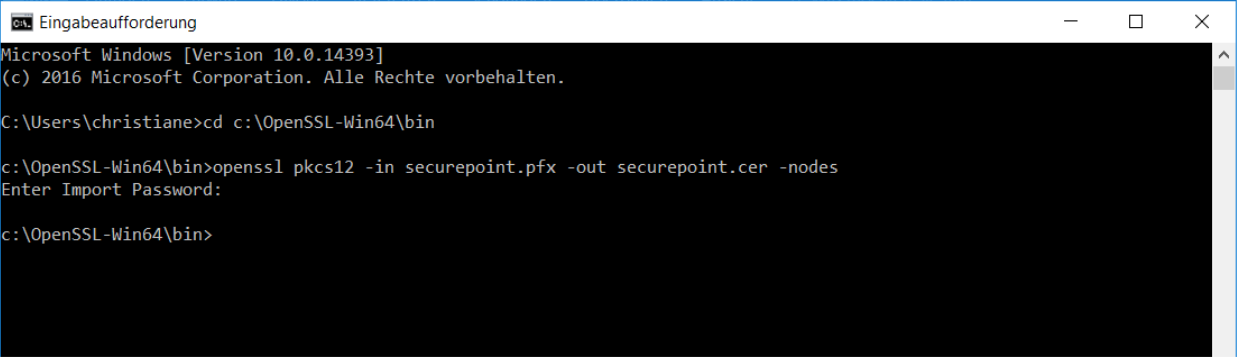

Nach dem Export müssen die Zertifikate mittels OpenSSL konvertiert werden. Die Umwandlung selbst erfolgt über die Kommandozeile (administrativ).

Konvertierung des Zertifikats mit dem privaten Schlüssel (PFX to PEM)

- Zunächst in das OpenSSL-Bin Verzeichnis wechseln

Syntax: openssl pkcs12 -in keyStore.pfx -out keyStore.pem -nodes

- Daraufhin das Passwort eingeben, welches zuvor beim Export gewählt wurde.

Zertifikat anpassen (PEM)

Um Importschwierigkeiten zu umgehen, sollte das Hauptzertifikat (PEM) ein wenig angepasst, bzw. einige Einträge entfernt werden. Hierzu das eben konvertierte Zertifikat mit einem Text-Editor öffnen.

Das Zertifikat sollte ohne Anpassungen wie folgt aussehen:

-----BEGIN PRIVATE KEY----- MIIEvgIBADANBgkqhkiG9w0BAQEFAASCBKgwggSkAgEAAoIBAQC/FjUBNU/Nmh8A [...] BfMCHY+kBiEfSEmkYO8O0gL4 -----END PRIVATE KEY----- Bag Attributes friendlyName: * localKeyID: 01 00 00 00 subject=/C=DE/ST=Deutschland/L=Lueneburg/O=Securepoint/OU=IT/CN=*.securepoint.de/emailAddress=support@securepoint.de issuer=/C=DE/ST=Deutschland/L=Lueneburg/O=Securepoint/OU=IT/CN=Securepoint Test CA/emailAddress=support@securepoint.de -----BEGIN CERTIFICATE----- MIIELTCCAxWgAwIBAgIBATANBgkqhkiG9w0BAQsFADCBnzELMAkGA1UEBhMCREUx [...] r7hAbBL3u+Ad51yP3o+L8ZM= -----END CERTIFICATE-----

Das Zertifikat sollte nach der Anpassung wie folgt aussehen:

-----BEGIN PRIVATE KEY----- MIIEvgIBADANBgkqhkiG9w0BAQEFAASCBKgwggSkAgEAAoIBAQC/FjUBNU/Nmh8A [...] BfMCHY+kBiEfSEmkYO8O0gL4 -----END PRIVATE KEY----- -----BEGIN CERTIFICATE----- MIIELTCCAxWgAwIBAgIBATANBgkqhkiG9w0BAQsFADCBnzELMAkGA1UEBhMCREUx [...] r7hAbBL3u+Ad51yP3o+L8ZM= -----END CERTIFICATE-----

Das Zertifikat kann anschließend importiert werden.

Reihenfolge der Zertifikatskette

- CA

- Intermediate Zertifikat 1 (falls vorhanden)

- Intermediate Zertifikat 2 (falls vorhanden)

- Webserver Zertifikate

Issuer

Sollte es zu der Meldung "no issuer found" kommen, fehlt zunächst das vorherige Zertifikat aus der Zertifikatskette.

Der Issuer eines Zertifikats kann mit dem Befehl herausgefunden werde.:

openssl x509 -in file.pem -text

Unter dem Punkt "Issuer:" kann nun der beim Aussteller zum Download befindliche Issuer einsehen werden.