K (Weiterleitung auf UTM/VPN/IPSec-S2S v11.7 entfernt) Markierung: Weiterleitung entfernt |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 5: | Zeile 5: | ||

</div>{{DISPLAYTITLE:IPSec Site-to-Site}} | </div>{{DISPLAYTITLE:IPSec Site-to-Site}}{{TOC2}}{{Select_lang}} | ||

{{Header|12.2| | |||

* {{#var:neu--cipher}} | * {{#var:neu--cipher}} | ||

* {{#var:neu--Subnetzekombinationen}} | * {{#var:neu--Subnetzekombinationen}} | ||

|[[UTM/VPN/IPSec-S2S_v11.7 | 11.7]] | |||

[[UTM/VPN/IPSec-S2S_v11.6 | 11.6.12]] | |||

}} | |||

---- | ---- | ||

=== {{#var:Einleitung}} === | === {{#var:Einleitung}} === | ||

| Zeile 33: | Zeile 25: | ||

{| class="sptable2 pd5 zh1" | {| class="sptable2 pd5 zh1" | ||

|- | |- | ||

| class="Leerzeile" colspan="3" |<br> | | class="Leerzeile" colspan="3" |<br> | ||

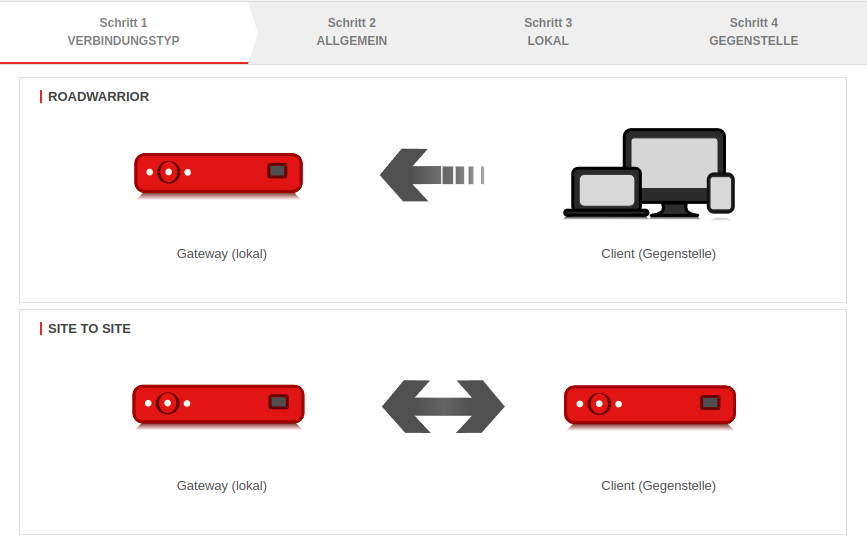

===== {{#var:Schritt 1 - Verbindungstyp}} ===== | ===== {{#var:Schritt 1 - Verbindungstyp}} ===== | ||

|- | |||

! {{#var:Beschriftung}} !! {{#var:Wert}} !! {{#var:Beschreibung}} | |||

| class="bild width-m" rowspan="3" | {{Bild| {{#var:Schritt 1 - Verbindungstyp--Bild}} | {{#var:Schritt 1 - Verbindungstyp--cap}} }} | |||

|- | |- | ||

| {{ic| Site to Site}} || colspan="2"| {{#var:Site2Site--desc}} | | {{ic| Site to Site}} || colspan="2"| {{#var:Site2Site--desc}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

| Zeile 74: | Zeile 67: | ||

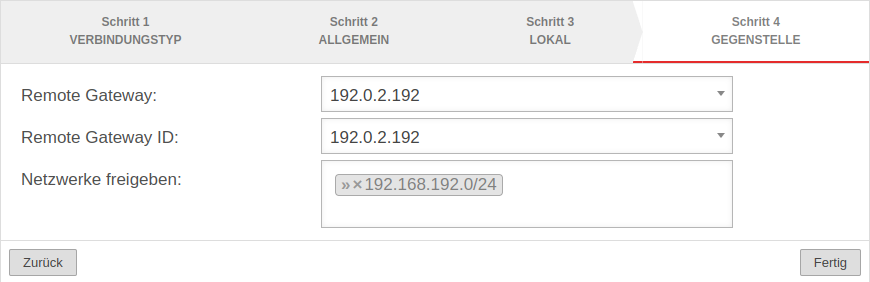

===== {{#var:Schritt 4 - Gegenstelle}} ===== | ===== {{#var:Schritt 4 - Gegenstelle}} ===== | ||

|- | |- | ||

| {{b| {{#var:Remote Gateway}}:}} || {{ic| 192.0.2.192}} || {{#var:Remote Gateway--desc}} || class="bild width-m" rowspan="4" | {{Bild| | | {{b| {{#var:Remote Gateway}}:}} || {{ic| 192.0.2.192}} || {{#var:Remote Gateway--desc}} || class="bild width-m" rowspan="4" | {{Bild| {{#var:Schritt 4 - Gegenstelle--Bild}} | {{#var:Schritt 4 - Gegenstelle--cap}} }} | ||

|- | |- | ||

| {{b| {{#var:Remote Gateway ID}}:}} || {{ic| 192.0.2.192}} || {{#var:Remote Gateway ID--desc}} | | {{b| {{#var:Remote Gateway ID}}:}} || {{ic| 192.0.2.192}} || {{#var:Remote Gateway ID--desc}} | ||

Version vom 10. Januar 2022, 13:49 Uhr

Einleitung

Eine Site-to-Site-Verbindung verbindet zwei Netzwerke miteinander.

Beispielsweise das lokale Netzwerk einer Hauptstelle mit dem lokalen Netzwerk einer Filiale / Zweigstelle.

Für das Verbinden der beiden Gegenstellen lassen sich öffentliche IP-Adressen, sowie dynamische DNS Einträge, verwenden.

Konfiguration einer IPSec Site-to-Site Verbindung

Nach dem Login auf das Administrations-Interface der Firewall (im Auslieferungszustand: https://192.168.175.1:11115) kann im Menü Schaltfläche eine IPSec Verbindung hinzugefügt werden.

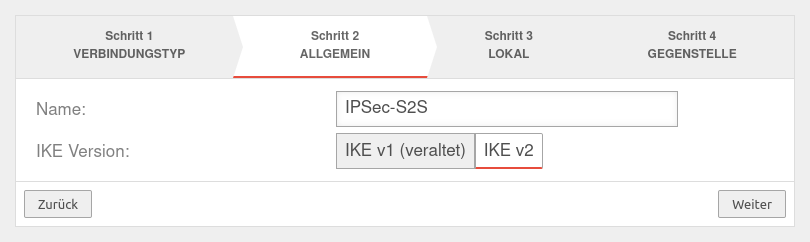

Einrichtungsassistent

Konfiguration des zweiten Gateways

Verwendung einer Securepoint UTM

Auf der entfernten Appliance müssen die Einstellungen analog vorgenommen werden

- Mit Hilfe des IPSec-Assistenten wird eine neue IPSec-VPN-Verbindung angelegt

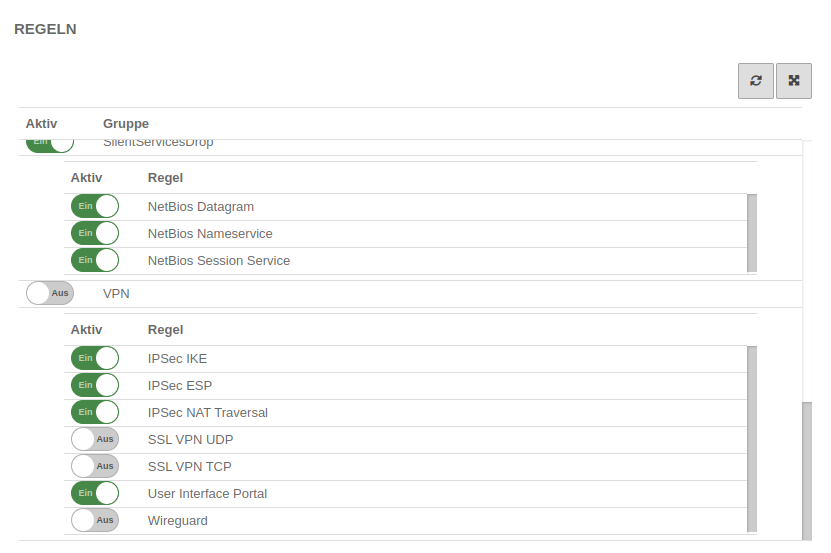

- Ein Netzwerkobjekt für das IPSec-Netzwerk wird erstellt

- Paketfilterregeln werden erstellt.

Gegenstelle Schritt 2

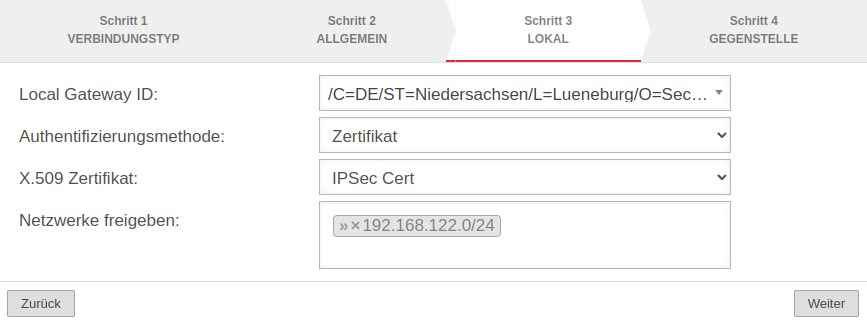

- Es muss die gleiche Authentifizierungsmethode gewählt werden

- Es muss der gleiche Authentifizierungs-Schlüssel (PSK, Zertifikat, RSA-Schlüssel) vorliegen

- Es muss die gleiche IKE-Version verwendet werden

Gegenstelle Schritt 3

- Als Local Gateway ID muss nun die Remote Gateway ID aus Schritt 4 der ersten UTM verwendet werden

- Unter Netzwerke freigeben muss ebenfalls das (dort Remote-) Netzwerk aus Schritt 4 der ersten UTM verwendet werden

Gegenstelle Schritt 4

- Als Remote Gateway muss die öffentliche IP-Adresse (oder ein Hostname, der per DNS aufgelöst werden kann) der ersten UTM eingetragen werden.

(Diese Adresse wurde im Assistenten der ersten UTM nicht benötigt) - Als Remote Gateway ID muss die Local Gateway ID aus Schritt 3 der ersten UTM verwendet werden

- Unter Netzwerke freigeben muss ebenfalls das (dort lokale) Netzwerk aus Schritt 3 der ersten UTM verwendet werden

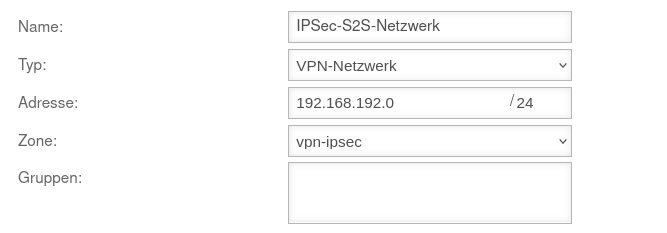

Netzwerkobjekt der Gegenstelle anlegen

- Das Netzwerkobjekt der Gegenstelle stellt das Netzwerk der ersten UTM dar.

Entsprechend muss unter Adresse' die Netzwerkadresse des lokalen Netzes der ersten UTM eingetragen werden.

Im Beispiel 192.168.218.0/24

Hinweise

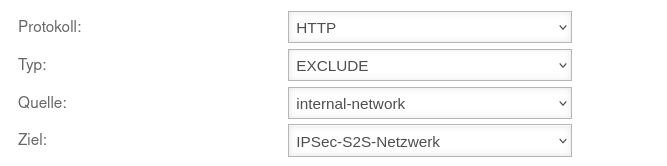

Der transparente HTTP-Proxy

Wenn aus dem Internen Netzwerk via HTTP auf einen Server hinter der Site-to-Site Verbindung zugegriffen werden soll, kann es sein das der transparente HTTP-Proxy die Pakete filtert.

Dies kann zu Fehlern bei den Zugriffen auf das Ziel führen.

Damit das nicht passiert, muss im Menü Bereich Transparenter Modus Schaltfläche eine Regel Exclude mit der Quelle internal-network zum Ziel name-vpn-netzwerk-objekt und dem Protokoll HTTP erstellt werden.