Keine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 4: | Zeile 4: | ||

=== Zertifikate === | === Zertifikate === | ||

Bevor eine OpenVPN-Verbindung erstellt werden kann, müssen die benötigten Zertifikate angelegt werden. | |||

*Gehen Sie dafür auf Authentifizierung > Zertifikate. | *Gehen Sie dafür auf Authentifizierung > Zertifikate. | ||

[[Datei:CA_anlegen.png|200px|thumb|left|CA anlegen]] | [[Datei:CA_anlegen.png|200px|thumb|left|CA anlegen]] | ||

*Erstellen Sie ihre CA. | *Erstellen Sie ihre CA. | ||

**Klicken Sie auf "+ CA hinzufügen". | **Klicken Sie auf "+ CA hinzufügen". | ||

**Geben Sie | **Geben Sie der CA einen Namen (Keine Leer- und/oder Sonderzeichen). | ||

**Füllen Sie die anderen Felder entsprechend aus. | **Füllen Sie die anderen Felder entsprechend aus. | ||

**Speichern Sie die CA. | **Speichern Sie die CA. | ||

| Zeile 15: | Zeile 15: | ||

*Gehen Sie danach auf die Registerkarte Zertifikate. | *Gehen Sie danach auf die Registerkarte Zertifikate. | ||

[[Datei:Server_cert2.png|200px|thumb|left|Server Zertifikate anlegen]] | [[Datei:Server_cert2.png|200px|thumb|left|Server Zertifikate anlegen]] | ||

*Nun erstellen Sie ein Server und ein Client Zertifikat. | *Nun erstellen Sie ein Server- und ein Client-Zertifikat. | ||

**Geben Sie den Zertifikat einen Namen (Keine Leer- und/oder Sonderzeichen). | **Geben Sie den Zertifikat einen Namen (Keine Leer- und/oder Sonderzeichen). | ||

** | **Wählen Sie unter CA das eben erstellte CA -Zertfikat aus. | ||

**Füllen Sie die restlichen Felder aus. | **Füllen Sie die restlichen Felder aus. | ||

**Alias bleibt auf "none". | **Alias bleibt auf "none". | ||

| Zeile 23: | Zeile 23: | ||

<br><br><br><br><br><br><br><br><br><br> | <br><br><br><br><br><br><br><br><br><br> | ||

*Speichern Sie die CA und das Client Zertifikat im PEM-Format auf Ihrem Rechner (Diese werden später auf | *Speichern Sie die CA und das Client Zertifikat im PEM-Format auf Ihrem Rechner (Diese werden später auf dem Client importiert). | ||

<br> | <br> | ||

Beim Export der CA wird nicht nur das Zertifikat, sondern auch der Private Key gespeichert. | Beim Export der CA wird nicht nur das Zertifikat, sondern auch der Private Key gespeichert. | ||

Wenn Sie den Private Key nicht aus der PEM-Datei löschen und so an den Client weitergeben, kann der Client neue Zertifikate erstellen und diese mit der CA signieren. Sie könnten die so erstellten Zertifikate nicht von originalen, von Ihnen erstellten Zertifikaten unterscheiden. | Wenn Sie den Private Key nicht aus der PEM-Datei löschen und so an den Client weitergeben, kann der Client neue Zertifikate erstellen und diese mit der CA signieren. Sie könnten die so erstellten Zertifikate nicht von originalen, von Ihnen erstellten Zertifikaten unterscheiden. Um das zu verhindern, müssen Sie den privaten Schlüssel aus der exportierten CA löschen. | ||

*Suchen Sie die ''exportierte CA Datei'' heraus und klicken Sie mit der ''rechten Maustaste'' auf die Datei. | *Suchen Sie die ''exportierte CA Datei'' heraus und klicken Sie mit der ''rechten Maustaste'' auf die Datei. | ||

| Zeile 54: | Zeile 54: | ||

=== SSL VPN Server einrichten === | === SSL VPN Server einrichten === | ||

In der | In der UTMv11 haben Sie die Möglichkeit mehrere Instanzen des OpenVPN-Servers laufen zu lassen. Dadurch entfällt die manuelle Einstellung von Server und Client über die CLI. In der UTMv11 können Sie in der GUI mit einem Klick sagen ob Sie eine Client- oder eine Serverkonfiguration erstellen möchten. | ||

*Gehen Sie dafür als erstes auf VPN > SSL VPN. | *Gehen Sie dafür als erstes auf VPN > SSL VPN. | ||

*Klicken Sie auf „Site-to-Site-Server“ | *Klicken Sie auf „Site-to-Site-Server“ | ||

| Zeile 70: | Zeile 70: | ||

Nun erstellen Sie das Client Profil | Nun erstellen Sie das Client Profil | ||

*Wählen Sie das Client Zertifikat aus. | *Wählen Sie das Client Zertifikat aus. | ||

*Bestimmen Sie die IP des Clients 192.168.250.X/24 (x > 1, in der | *Bestimmen Sie die IP des Clients 192.168.250.X/24 (x > 1, in der UTM v11 stehen Ihnen alle IPs im Subnetz zur Verfügung, d.h. im /24 Netz haben Sie 252 IPs (2^8 minus Netzadresse, minus Broadcast-Adresse, minus Adresse für den OpenVPN-Server) zur Auswahl. | ||

*Als Subnetz geben Sie das Netzwerk hinter dem Client an. | *Als Subnetz geben Sie das Netzwerk hinter dem Client an. | ||

*Klicken Sie auf weiter. | *Klicken Sie auf weiter. | ||

| Zeile 77: | Zeile 77: | ||

<br> | <br> | ||

*Die MTU lassen Sie auf 1500. | *Die MTU lassen Sie auf 1500. | ||

*Klicken Sie auf | *Klicken Sie auf Fertig. | ||

<br><br><br><br><br><br> | <br><br><br><br><br><br> | ||

Überprüfen Sie ob der SSL VPN Server gestartet ist | Überprüfen Sie unter Anwendungen > Anwendungsstatus ob der SSL VPN Server gestartet ist. | ||

Hat der Dienst "SSL-VPN" eine grüne "Lampe", so ist dieser gestartet (Rot bedeutet es besteht ein Fehler und Grau bedeutet, dass der Server deaktiviert ist). | |||

Hat der Dienst "SSL-VPN" eine grüne Lampe, so ist dieser gestartet (Rot bedeutet es besteht ein Fehler und Grau bedeutet | |||

=== Routen === | === Routen === | ||

| Zeile 88: | Zeile 87: | ||

<br><br><br><br><br> | <br><br><br><br><br> | ||

*Erstellen Sie eine Route über Ihr "tunX-Interface" Gateway zum Zielnetzwerk | *Erstellen Sie eine Route über Ihr "tunX-Interface" Gateway zum Zielnetzwerk | ||

(Sollte dies Ihre erste | (Sollte dies Ihre erste OpenVPN-Server-Instanz sein, dann ist es tun0, sollte es allerdings die 2. Instanz sein, so ist es tun1, ... 10. Instanz ist tun9 etc.) | ||

=== Regelwerk === | === Regelwerk === | ||

| Zeile 96: | Zeile 95: | ||

*Setzen Sie den Haken bei Openvpn UDP (sollten Sie bei der Einrichtung des Servers als Protokoll TCP ausgewählt haben, dann müssen Sie den Haken bei Openvpn TCP setzen und nicht bei UDP) | *Setzen Sie den Haken bei Openvpn UDP (sollten Sie bei der Einrichtung des Servers als Protokoll TCP ausgewählt haben, dann müssen Sie den Haken bei Openvpn TCP setzen und nicht bei UDP) | ||

*Gehen Sie auf Firewall > Portfilter > Netzwerkobjekte. | *Gehen Sie auf Firewall > Portfilter > Netzwerkobjekte. | ||

*Erstellen Sie ein Netzwerkobjekt für das | *Erstellen Sie ein Netzwerkobjekt für das Client-Netzwerk (Remotenetzwerk). | ||

<br><br><br><br><br> | <br><br><br><br><br> | ||

[[Datei:NetzObj anlegen server.png|200px|thumb|left|Netzwerkobjekt anlegen]]<br> | [[Datei:NetzObj anlegen server.png|200px|thumb|left|Netzwerkobjekt anlegen]]<br> | ||

*Geben Sie einen Namen an | *Geben Sie einen Namen an | ||

*Die Gruppe können Sie leer lassen, da es in der | *Die Gruppe können Sie leer lassen, da es in der UTM v11 nicht mehr zwingend erforderlich ist das Regelwerk mit Netzwerkobjektgruppen zu bilden. | ||

*Als Typ wählen Sie Netzwerk aus | *Als Typ wählen Sie"Netzwerk" aus. | ||

*Die Zone lautet vpn-openvpn-<Name des Remote Client Profils> | *Die Zone lautet "vpn-openvpn-<Name des Remote Client Profils>" | ||

<br><br><br><br><br> | <br><br><br><br><br> | ||

Wenn das Objekt angelegt worden ist gehen Sie wieder auf die Registerkarte Portfilter<br> | Wenn das Objekt angelegt worden ist gehen Sie wieder auf die Registerkarte Portfilter<br> | ||

[[Datei:Ovpn Server regelwerk.png|200px|thumb|left|Regelwerk auf dem Server]]<br> | [[Datei:Ovpn Server regelwerk.png|200px|thumb|left|Regelwerk auf dem Server]]<br> | ||

*Erstellen Sie nun | *Erstellen Sie nun folgende Firewall-Regeln <br> | ||

NetObj_Ovpn_Client > Internal Networks > any > ACCEPT<br> | NetObj_Ovpn_Client > Internal Networks > any > ACCEPT<br> | ||

Internal Networks > NetObj_Ovpn_Client > any > ACCEPT | Internal Networks > NetObj_Ovpn_Client > any > ACCEPT | ||

| Zeile 129: | Zeile 128: | ||

*Klicken Sie auf Weiter<br><br><br><br><br><br><br> | *Klicken Sie auf Weiter<br><br><br><br><br><br><br> | ||

[[Datei:Client_step2.png|200px|thumb|left|Step2]]<br> | [[Datei:Client_step2.png|200px|thumb|left|Step2]]<br> | ||

*Belassen Sie die MTU auf 1500 ( | *Belassen Sie die MTU auf 1500 (Sollten Sie den Wert auf dem Server angepasst haben, muss dieser Wert mit dem auf dem Client übereinstimmen) | ||

*Klicken Sie auf Fertig | *Klicken Sie auf Fertig | ||

<br><br><br><br><br><br> | <br><br><br><br><br><br> | ||

Überprüfen Sie ob der SSL Server gestartet ist | Überprüfen Sie ob der SSL Server gestartet ist | ||

Dies machen Sie über Anwendungen > Anwendungsstatus. | Dies machen Sie über Anwendungen > Anwendungsstatus. | ||

Hat SSL-VPN eine grüne Lampe, dann ist der Dienst gestartet (Rot bedeutet es besteht ein Fehler und Grau bedeutet | Hat SSL-VPN eine grüne "Lampe", dann ist der Dienst gestartet (Rot bedeutet es besteht ein Fehler und Grau bedeutet, dass der Server deaktivert ist). | ||

===Routen=== | ===Routen=== | ||

| Zeile 140: | Zeile 139: | ||

[[Datei:Client_routen.png|600px|thumb|left|Routen auf dem Client]]<br><br><br><br><br><br> | [[Datei:Client_routen.png|600px|thumb|left|Routen auf dem Client]]<br><br><br><br><br><br> | ||

*Erstellen Sie eine Route über Ihr "tunX-Interface" Gateway zum Zielnetzwerk | *Erstellen Sie eine Route über Ihr "tunX-Interface" Gateway zum Zielnetzwerk | ||

(Sollte dies Ihre erste | (Sollte dies Ihre erste OpenVPN-Server-Instanz sein, dann ist es tun0, sollte es allerdings die 2. Instanz sein, so ist es tun1, ...10. Instanz ist tun9 etc.) | ||

===Regelwerk=== | ===Regelwerk=== | ||

| Zeile 147: | Zeile 146: | ||

[[Datei:Client_NetObj.png|200px|thumb|left|Netzwerkobjekt erstellen]]<br> | [[Datei:Client_NetObj.png|200px|thumb|left|Netzwerkobjekt erstellen]]<br> | ||

*Geben Sie einen Namen an | *Geben Sie einen Namen an | ||

*Die Gruppe können Sie leer lassen, da es in der | *Die Gruppe können Sie leer lassen, da es in der UTM v11 nicht mehr zwingend erforderlich ist das Regelwerk mit *Netzwerkobjektgruppen zu bilden. | ||

*Als Typ wählen sie Netzwerk aus | *Als Typ wählen sie Netzwerk aus | ||

*Die Zone ist vpn-openvpn-<Name des Openvpn Servers> | *Die Zone ist "vpn-openvpn-<Name des Openvpn Servers>" | ||

<br><br><br><br><br> | <br><br><br><br><br> | ||

Wenn das Objekt angelegt worden ist gehen Sie wieder auf die Registerkarte Portfilter<br> | Wenn das Objekt angelegt worden ist gehen Sie wieder auf die Registerkarte Portfilter<br> | ||

[[Datei:Client_regelwerk.png|200px|thumb|left|Regelwerk auf dem Client]]<br> | [[Datei:Client_regelwerk.png|200px|thumb|left|Regelwerk auf dem Client]]<br> | ||

*Erstellen Sie nun das | *Erstellen Sie nun das folgende Firewall-Regeln<br> | ||

NetObj_Ovpn_Server > Internal Networks > any > ACCEPT<br> | NetObj_Ovpn_Server > Internal Networks > any > ACCEPT<br> | ||

Internal Netwroks > NetObj_Ovpn_Server > any > ACCEPT | Internal Netwroks > NetObj_Ovpn_Server > any > ACCEPT | ||

Version vom 14. November 2012, 18:04 Uhr

Einrichtung des SSL VPN Servers

Zertifikate

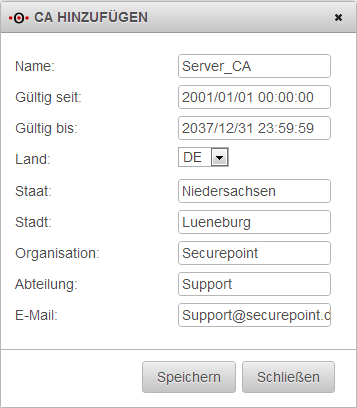

Bevor eine OpenVPN-Verbindung erstellt werden kann, müssen die benötigten Zertifikate angelegt werden.

- Gehen Sie dafür auf Authentifizierung > Zertifikate.

- Erstellen Sie ihre CA.

- Klicken Sie auf "+ CA hinzufügen".

- Geben Sie der CA einen Namen (Keine Leer- und/oder Sonderzeichen).

- Füllen Sie die anderen Felder entsprechend aus.

- Speichern Sie die CA.

- Gehen Sie danach auf die Registerkarte Zertifikate.

- Nun erstellen Sie ein Server- und ein Client-Zertifikat.

- Geben Sie den Zertifikat einen Namen (Keine Leer- und/oder Sonderzeichen).

- Wählen Sie unter CA das eben erstellte CA -Zertfikat aus.

- Füllen Sie die restlichen Felder aus.

- Alias bleibt auf "none".

- Speichern Sie das Zertifikat und wiederholen den Vorgang für das 2. Zertifikat.

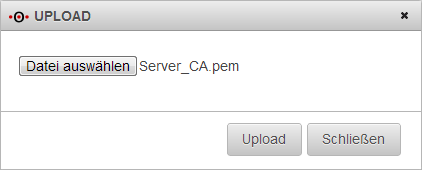

- Speichern Sie die CA und das Client Zertifikat im PEM-Format auf Ihrem Rechner (Diese werden später auf dem Client importiert).

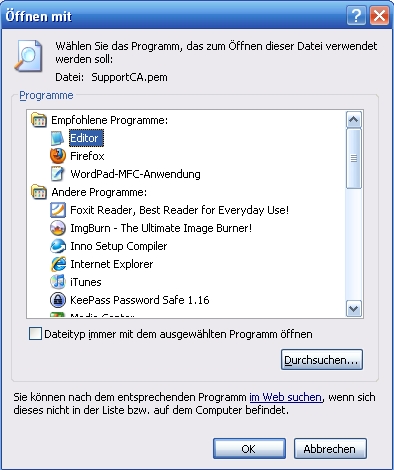

Beim Export der CA wird nicht nur das Zertifikat, sondern auch der Private Key gespeichert.

Wenn Sie den Private Key nicht aus der PEM-Datei löschen und so an den Client weitergeben, kann der Client neue Zertifikate erstellen und diese mit der CA signieren. Sie könnten die so erstellten Zertifikate nicht von originalen, von Ihnen erstellten Zertifikaten unterscheiden. Um das zu verhindern, müssen Sie den privaten Schlüssel aus der exportierten CA löschen.

- Suchen Sie die exportierte CA Datei heraus und klicken Sie mit der rechten Maustaste auf die Datei.

- Es öffnet sich ein Kontextmenü.

- Klicken Sie auf Öffnen.

- Wählen Sie im nächsten Dialog ein Programm aus der Liste und bestätigen Sie die Wahl mit OK.

- Wählen Sie aus der Liste einen Editor z.B. den Microsoft Editor.

- Entfernen Sie ggf. den Haken bei Dateityp immer mit dem ausgewählten Programm öffnen.

- Bestätigen Sie mit OK.

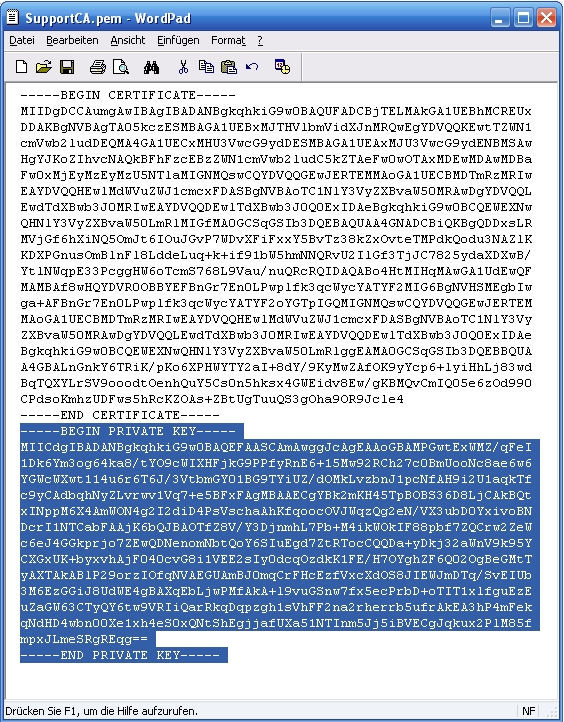

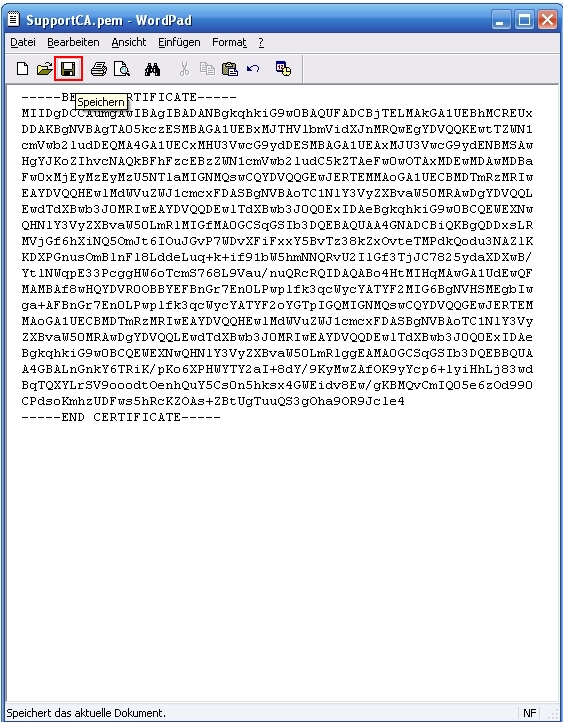

- Markieren Sie im Editor den Bereich ab -----BEGINN PRIVATE KEY----- bis zum Ende der Datei.

- Entfernen Sie den markierten Bereich (z.B. mit Drücken der Taste Entf bzw. del ).

- Speichern Sie dann die Datei.

SSL VPN Server einrichten

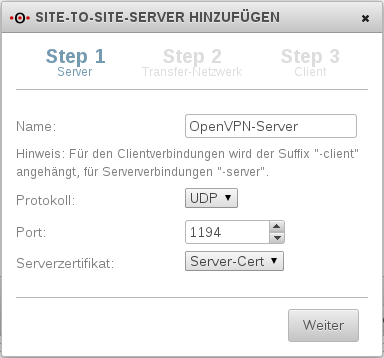

In der UTMv11 haben Sie die Möglichkeit mehrere Instanzen des OpenVPN-Servers laufen zu lassen. Dadurch entfällt die manuelle Einstellung von Server und Client über die CLI. In der UTMv11 können Sie in der GUI mit einem Klick sagen ob Sie eine Client- oder eine Serverkonfiguration erstellen möchten.

- Gehen Sie dafür als erstes auf VPN > SSL VPN.

- Klicken Sie auf „Site-to-Site-Server“

- Geben Sie dem Server einen Namen ein.

- Wählen Sie das Protokoll aus.

- Der Port wird automatisch selbst gesetzt.

- Bei Zertifikat wählen Sie das Server Zertifikat aus, welches Sie erstellt haben.

- Als letztes geben Sie dem Server die IP 192.168.250.1/24.

- Klicken Sie auf weiter.

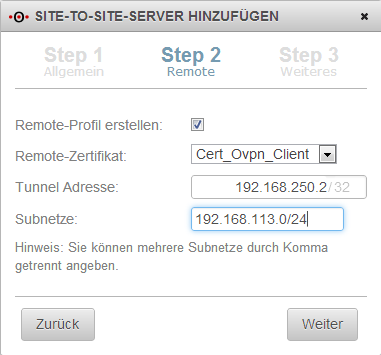

Nun erstellen Sie das Client Profil

- Wählen Sie das Client Zertifikat aus.

- Bestimmen Sie die IP des Clients 192.168.250.X/24 (x > 1, in der UTM v11 stehen Ihnen alle IPs im Subnetz zur Verfügung, d.h. im /24 Netz haben Sie 252 IPs (2^8 minus Netzadresse, minus Broadcast-Adresse, minus Adresse für den OpenVPN-Server) zur Auswahl.

- Als Subnetz geben Sie das Netzwerk hinter dem Client an.

- Klicken Sie auf weiter.

- Die MTU lassen Sie auf 1500.

- Klicken Sie auf Fertig.

Überprüfen Sie unter Anwendungen > Anwendungsstatus ob der SSL VPN Server gestartet ist.

Hat der Dienst "SSL-VPN" eine grüne "Lampe", so ist dieser gestartet (Rot bedeutet es besteht ein Fehler und Grau bedeutet, dass der Server deaktiviert ist).

Routen

- Gehen Sie auf Netzwerk > Netzwerkkonfiguration > Routing

- Erstellen Sie eine Route über Ihr "tunX-Interface" Gateway zum Zielnetzwerk

(Sollte dies Ihre erste OpenVPN-Server-Instanz sein, dann ist es tun0, sollte es allerdings die 2. Instanz sein, so ist es tun1, ... 10. Instanz ist tun9 etc.)

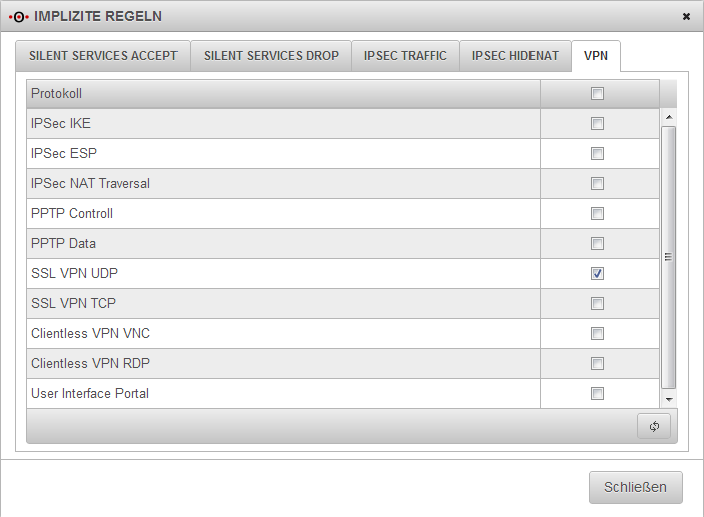

Regelwerk

- Gehen Sie auf Firewall > Implied Rules > VPN

VPN_Implizite_Regeln.png

- Setzen Sie den Haken bei Openvpn UDP (sollten Sie bei der Einrichtung des Servers als Protokoll TCP ausgewählt haben, dann müssen Sie den Haken bei Openvpn TCP setzen und nicht bei UDP)

- Gehen Sie auf Firewall > Portfilter > Netzwerkobjekte.

- Erstellen Sie ein Netzwerkobjekt für das Client-Netzwerk (Remotenetzwerk).

- Geben Sie einen Namen an

- Die Gruppe können Sie leer lassen, da es in der UTM v11 nicht mehr zwingend erforderlich ist das Regelwerk mit Netzwerkobjektgruppen zu bilden.

- Als Typ wählen Sie"Netzwerk" aus.

- Die Zone lautet "vpn-openvpn-<Name des Remote Client Profils>"

Wenn das Objekt angelegt worden ist gehen Sie wieder auf die Registerkarte Portfilter

- Erstellen Sie nun folgende Firewall-Regeln

NetObj_Ovpn_Client > Internal Networks > any > ACCEPT

Internal Networks > NetObj_Ovpn_Client > any > ACCEPT

Einrichtung des Clients

Zertifikate

- Gehen Sie auf Authentifizierung > Zertifikate

- Importieren Sie die CA.

- Wiederholen Sie den Vorgang für das Client Zertifkat auf der Registerkarte Zertifikate.

SSL VPN

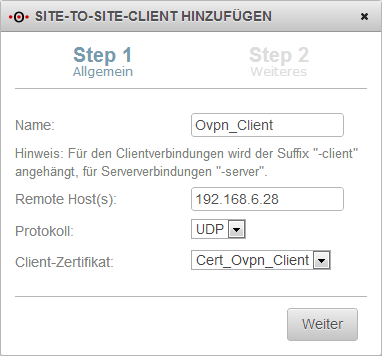

- Gehen Sie auf VPN > SSL VPN.

- Klicken Sie auf „Site-to-Site Client“.

- Geben Sie der Verbindungen einen Namen.

- Geben Sie den Remotehost an.

- Wählen Sie das Protokoll aus (muss mit dem Protokoll vom Server übereinstimmen)

- Wählen Sie das Client Zertifikat aus.

- Klicken Sie auf Weiter

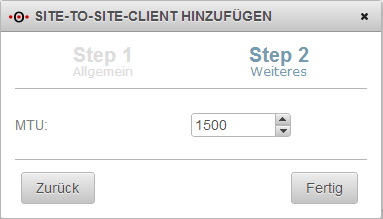

- Belassen Sie die MTU auf 1500 (Sollten Sie den Wert auf dem Server angepasst haben, muss dieser Wert mit dem auf dem Client übereinstimmen)

- Klicken Sie auf Fertig

Überprüfen Sie ob der SSL Server gestartet ist

Dies machen Sie über Anwendungen > Anwendungsstatus.

Hat SSL-VPN eine grüne "Lampe", dann ist der Dienst gestartet (Rot bedeutet es besteht ein Fehler und Grau bedeutet, dass der Server deaktivert ist).

Routen

- Gehen Sie auf Netzwerk > Netzwerkkonfiguration > Routing

- Erstellen Sie eine Route über Ihr "tunX-Interface" Gateway zum Zielnetzwerk

(Sollte dies Ihre erste OpenVPN-Server-Instanz sein, dann ist es tun0, sollte es allerdings die 2. Instanz sein, so ist es tun1, ...10. Instanz ist tun9 etc.)

Regelwerk

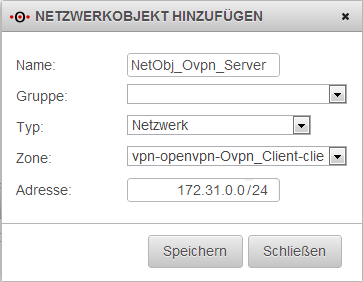

- Gehen Sie auf Firewall > Portfilter > Netzwerkobjekte.

- Erstellen Sie ein Netzwerkobjekt für das Servernetzwerk (Remotenetzwerk).

- Geben Sie einen Namen an

- Die Gruppe können Sie leer lassen, da es in der UTM v11 nicht mehr zwingend erforderlich ist das Regelwerk mit *Netzwerkobjektgruppen zu bilden.

- Als Typ wählen sie Netzwerk aus

- Die Zone ist "vpn-openvpn-<Name des Openvpn Servers>"

Wenn das Objekt angelegt worden ist gehen Sie wieder auf die Registerkarte Portfilter

- Erstellen Sie nun das folgende Firewall-Regeln

NetObj_Ovpn_Server > Internal Networks > any > ACCEPT

Internal Netwroks > NetObj_Ovpn_Server > any > ACCEPT