(→Lösung) |

|||

| Zeile 12: | Zeile 12: | ||

=== Lösung === | === Lösung === | ||

In der | ==== Netzwerkkonfiguration ==== | ||

In der UTM wird nun die zweite Leitung hinzugefügt. Schließen Sie die Leitung an das entsprechende Interface (in unserem Beispiel eth2) an und richten Sie die Schnittstelle im Webinterface der UTM entsprechend ein. Beachten Sie hierbei, dass Sie die Zonen vpn-ipsec und firewall-vpn-ipsec auf die Schnittstelle legen. | |||

<br> Statt einer Default-Route für diese Leitung, wird nun eine Source-Route angelegt. Die Quelle in dieser Source-Route entspricht der IP auf der eth2. | |||

[[Datei:multipath_ipsec_routen_v11.png| center| thumb| 550px| <font size=2>Routen für das Beispielszenario</font>]] | |||

==== IPSec-Einstellungen ==== | |||

In der Phase 1 Ihres IPSec-Tunnels müssen die Einträge '''lokales Gateway''' und '''Route-Over''' entsprechend gesetzt werden. Das '''lokale Gateway''' entspricht der IP auf der eth2 und die '''Route-Over''' dem Gateway dieses IP-Netzes. | |||

[[Datei: | [[Datei:multipath_ipsec_tunnel_settings.png| center| thumb| 550px| <font size=2>Einstellungen in der Phase 1</font>]] | ||

Version vom 7. Januar 2015, 11:28 Uhr

IPSec-Tunnel über dediziertes Interface aufbauen

Einleitung

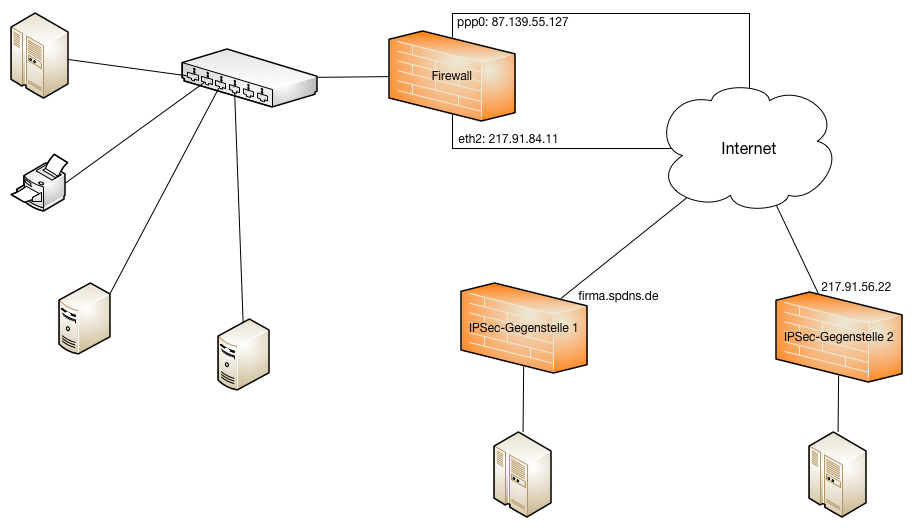

In manchen Setups kommt es vor, dass das Surfen der Clients und der IPSec-Traffic getrennt werden sollen. Hierfür bietet es sich an, eine weitere Internetleitung an die Firewall anzubinden und jeweils eine Leitung für Surfen und IPSec-Traffic zu verwenden. In dieser Anleitung wird erklärt, wie Sie den IPSec-Traffic über ein dediziertes Interface ohne Defaultroute leiten. Möchten Sie den Aufbau mit zwei default-Routen realisieren, können Sie dies ohne Weiteres über die "Route Over"-Einstellung in der Phase 1 Ihres VPN-Tunnels konfigurieren.

Ausgangssituation

In unserem Beispielszenario verfügt die UTM bereits über eine ADSL-Verbindung (ppp0). Für die Trennung des Traffics wird nun eine weitere Leitung mit fester IP (eth2) angebunden. Achtung: Auf der Leitung über die die IPSec-Verbindungen laufen sollen, benötigen Sie in diesem Szenario zwingend eine feste IP-Adresse. Ob diese feste IP per ADSL oder SDSL angebunden wird ist dabei irrelevant. Die Clients hinter der UTM sollen weiterhin über die ppp0 surfen. Außerdem sollen zwei IPSec-Endpunkte angebunden werden.

Lösung

Netzwerkkonfiguration

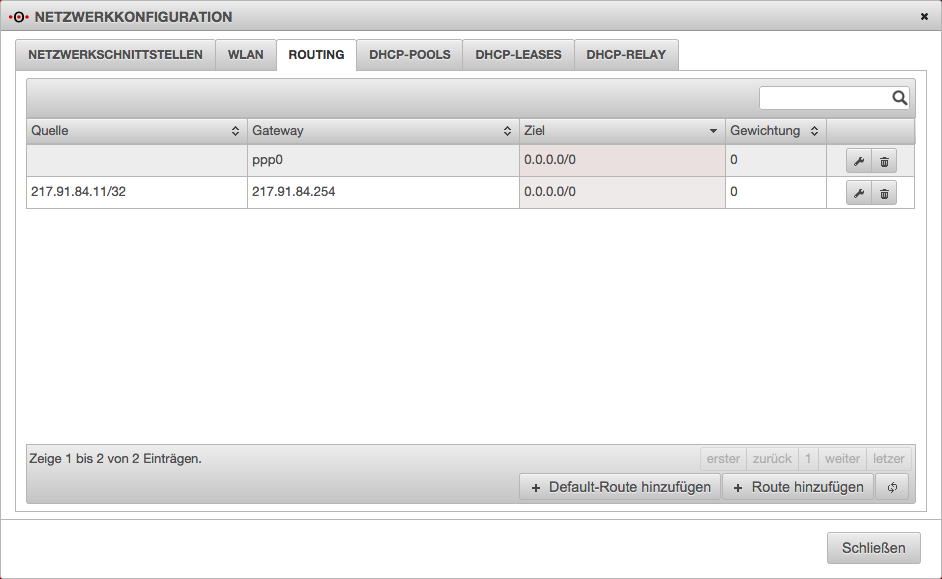

In der UTM wird nun die zweite Leitung hinzugefügt. Schließen Sie die Leitung an das entsprechende Interface (in unserem Beispiel eth2) an und richten Sie die Schnittstelle im Webinterface der UTM entsprechend ein. Beachten Sie hierbei, dass Sie die Zonen vpn-ipsec und firewall-vpn-ipsec auf die Schnittstelle legen.

Statt einer Default-Route für diese Leitung, wird nun eine Source-Route angelegt. Die Quelle in dieser Source-Route entspricht der IP auf der eth2.

IPSec-Einstellungen

In der Phase 1 Ihres IPSec-Tunnels müssen die Einträge lokales Gateway und Route-Over entsprechend gesetzt werden. Das lokale Gateway entspricht der IP auf der eth2 und die Route-Over dem Gateway dieses IP-Netzes.