Keine Bearbeitungszusammenfassung |

K (Pascalm verschob Seite IPSec - Roadwarrior mit XAuth nach UTM/VPN/IPSec-Roadwarrior) |

(kein Unterschied)

| |

Version vom 14. Dezember 2016, 11:06 Uhr

Einleitung

Viele IPSec-Clients auf verschiedensten Betriebssystemen unterstützen die Authentifizierung über XAuth - also mit einem Usernamen und einem Passwort. Im Falle von iOS(iPhone/iPad) ist diese Authentifizierungsmethode sogar zwingend notwendig, um natives IPsec benutzen zu können. Deshalb soll hier dargelegt werden, wie in der Securepoint UTM V11 eine solche Verbindung eingerichtet wird.

Regelwerk

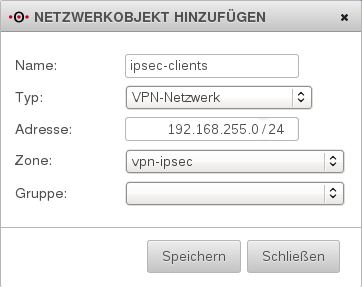

Zunächst kümmern wir uns um das Regelwerk. Dazu brauchen wir ein Netzwerk-Objekt, das den Client im Regelwerk repräsentiert. Dieser soll hier beispielhaft IPs aus dem Subnetz 192.168.255.0/24 bekommen. Hierzu gehen wir folgendermaßen vor:

- Öffnen Sie Firewall -> Portfilter

- Gehen Sie auf den Karteireiter "Netzwerkobjekte"

- Legen Sie durch Klick auf den Button "+Objekt hinzufügen" ein neues Objekt an:

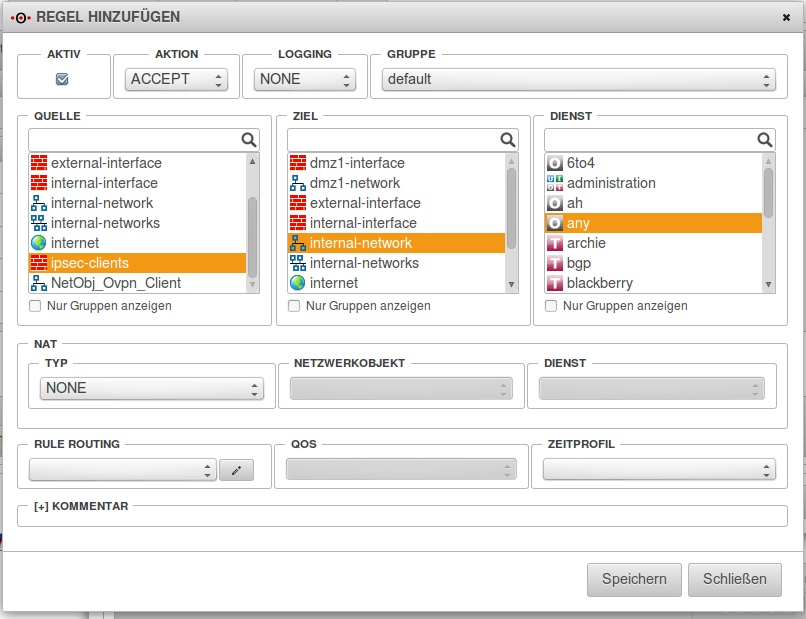

Jetzt können wir Firewall-Regeln erzeugen, und zwar auf dem Reiter "PORTFILTER":

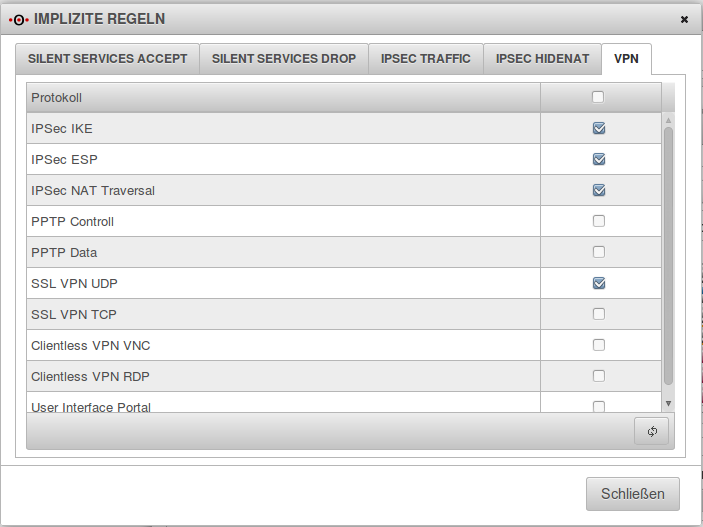

Wichtig ist, dass unter Firewall -> Implizierte Regeln die für IPSec notwendigen Protokolle freigeschaltet werden:

Als letztes muss unter Firewall -> Implizierte Regeln -> IPSec der Punkt "Accept" aktiviert sein.

Sollen alle VPN-Clients Vollzugriff auf das Netz haben, dann kann dies hier auf dem Karteireiter IPSEC TRAFFIC eingestellt und auf die Anlage von Netzwerkobjekt und Portfilterregel verzichtet werden.

Benutzer

- Öffnen Sie die Userverwaltung unter Authentifizierung -> Benutzer

- Zunächst muss eine Gruppe angelegt werden, der die Berechtigung zum Aufbau einer ipsec-Verbindung zugeteilt wird. Wechseln Sie dazu auf den Reiter "Gruppen".

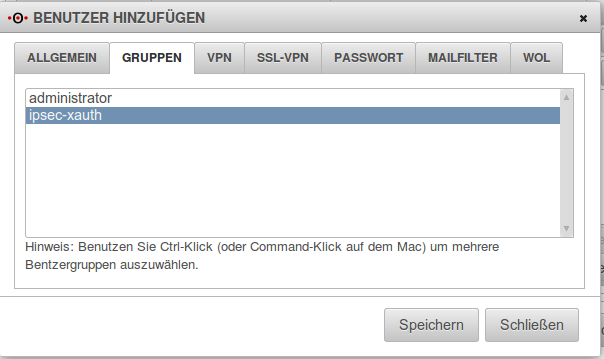

- Fügen Sie durch einen Klick auf "+Gruppe hinzufügen" eine neue Gruppe hinzu. Nennen Sie diese "ipsec-xauth" und fügen Sie die Berechtigung IPSEC-XAUTH hinzu.

- Wechseln Sie nun auf den Karteireiter "Benutzer". Legen Sie einen User an und fügen die Gruppe ipsec-xauth hinzu, indem Sie diese mit der Maus markieren:

Verbindung anlegen

- Öffnen Sie die Übersicht der IPSec-Verbindungen unter VPN -> IPSec

- Fügen Sie durch Klick auf die Schaltfläche "+Roadwarrior" eine neue Verbindung zu:

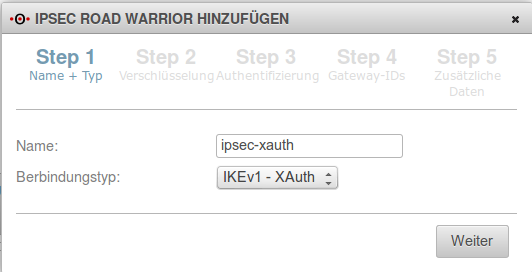

- Schritt 1: Wählen Sie einen Namen für die Verbindung und wählen Sie als Verbindungstyp "IKEv1-Xauth" aus

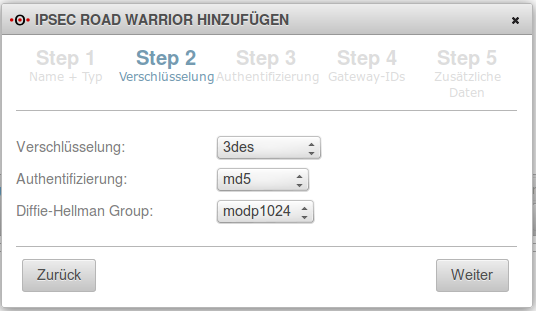

- Schritt 2: Wählen Sie als Verschlüsselung 3des/md5/modp1024 aus

- Schritt 3: Geben Sie für die Authentifizierung einen Preshared Key an

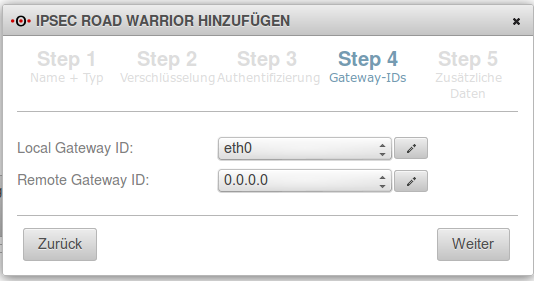

- Schritt 4: Die Gateway-IDs können im Normalfall so gelassen werden.

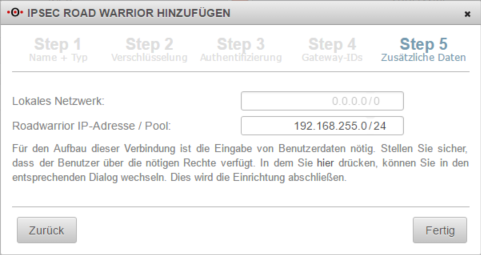

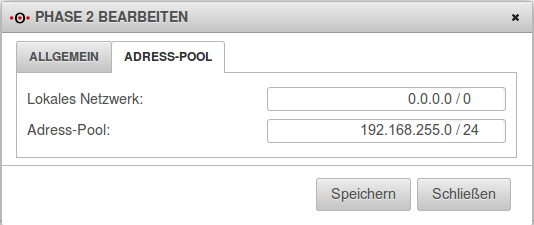

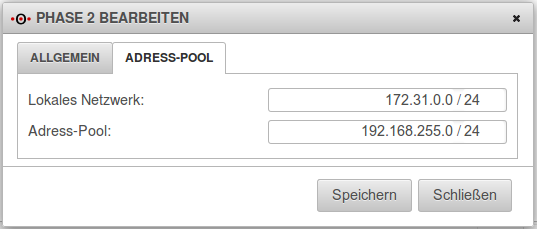

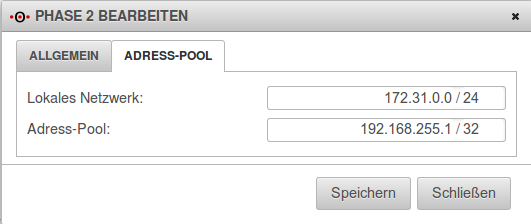

- Schritt 5: Richten Sie das lokale Netzwerk sowie die remote IP/das remote Netz der Clients ein:

Die Konfiguration der Subnetze hängt vom verwendeten Client ab. Es kann bzw. muss lokal entweder das entsprechende interne Netz oder mit 0.0.0.0/0 der gesamte ipv4-Adressraum konfiguriert werden. Für das entfernte Subnetz muss entweder ein entsprechendes Subnetz oder eine einzelne IP vergeben werden. Folgende Konfigurationen sind möglich:

Apple iOS:

(diese Konfiguration funktioniert auch mit Android-Geräten)

Android:

Windows IPSec-Client (z.B. Greenbow):

Client-Konfiguration

iOS (iPhone/iPad)

Die Konfiguration von VPN-Verbindungen erreichen Sie unter Einstellungen -> Allgemein -> Netzwerk -> VPN. Dort können Sie eine VPN-Verbindung hinzufügen. Wählen Sie IPsec als Art der Verbindung und füllen Sie die Eingabemaske entsprechend aus:

Die Beschreibung ist quasi der Name der Verbindung und ist frei wählbar. Account und Kennwort entsprechen dem Userkonto auf der Appliance. Server ist die IP bzw. der Hostname auf dem externen Interface. Shared Secret ist der innerhalb der IPSec-Verbindung konfigurierte Preshared Key.

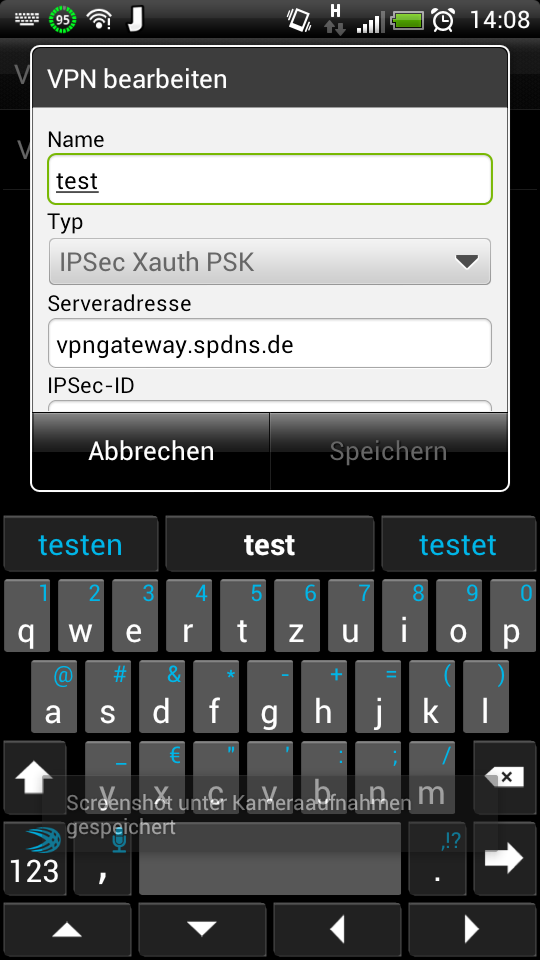

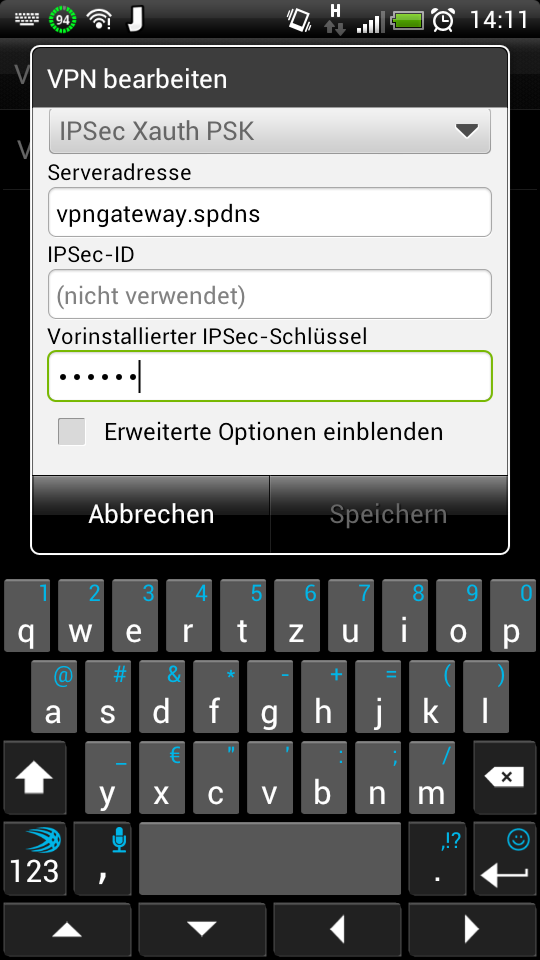

Android

Die VPN-Einstellungen erreichen Sie unter Android 4.0.x unter Einstellungen -> Mehr -> VPN.

Fügen Sie ein VPN hinzu. Wählen Sie als Verbindungstyp "IPSEC Xauth PSK". Tragen Sie anschließend einen Namen für die Verbindung, die Serveradresse (das externe Interface der Appliance) und den innerhalb der IPSec-Verbindung konfigurierten Preshared Key ein.

Bei Aufbau der Verbindung werden dann Username und Passwort abgefragt. Dies kann wahlweise für spätere Anmeldungen gespeichert werden.

aus Sicherheitsgründen ist unter Android die Anlage einer VPN-Verbindung nur möglich, wenn auch eine Bildschirmsperre konfiguriert ist.

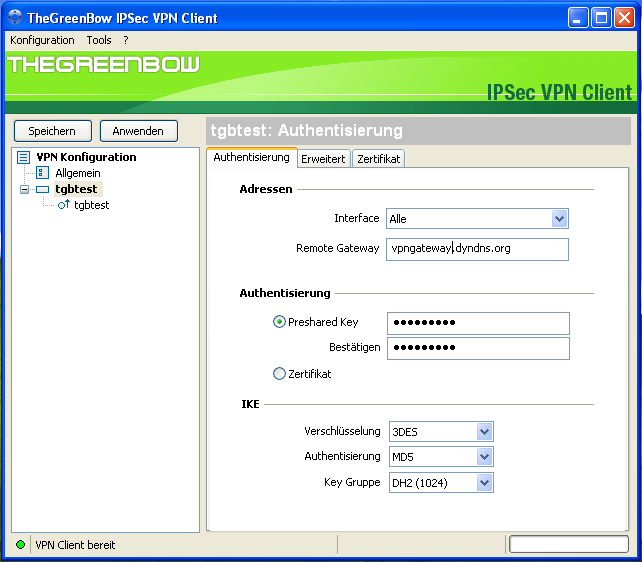

Greenbow-Client (Windows)

Nach Installation des Greenbow-Clients müssen Sie diesen ggf. von der Verbindungsanzeige noch auf die Konfigurationsanzeige umstellen (Klick auf [+])

Jetzt können Sie die bestehende Testverbindung bearbeiten oder eine neue Verbindung anlegen.

Konfigurieren Sie in der Phase 1 zunächst das Remote Gateway (externe Adresse Ihrer Appliance und dann den Preshared Key. Passen Sie dann das IKE-Proposal wie in der Abbildung an.

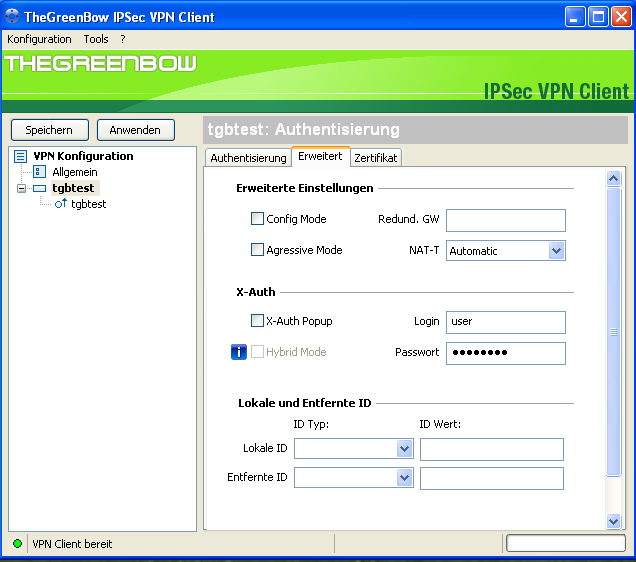

Auf dem Karteireiter "Erweitert" können Sie entweder Userdaten hinterlegen oder bestimmen, dass bei Einwahl ein Fenster zur Eingabe der Authentifizierung erscheint.

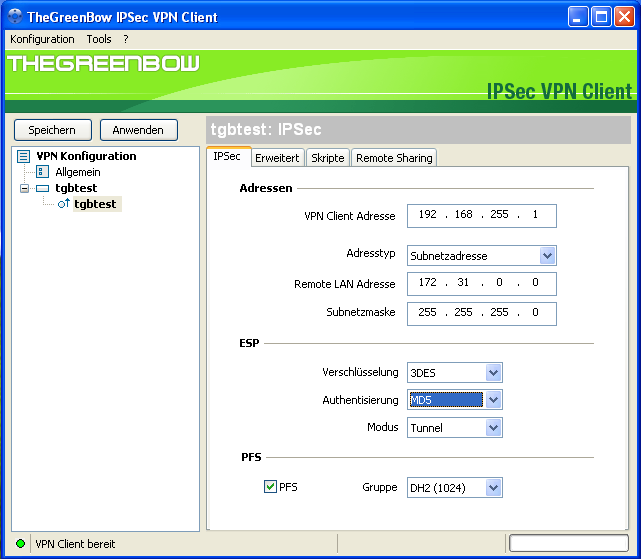

In den Einstellungen der Phase 2 konfigurieren Sie die lokale IP-Adresse des VPN-Clients sowie das entfernte Subnetz wie in der Abbildung.

Hinweis zu vorgeschalteten Routern/Modems

Es kommt immer wieder zu Problemen mit der Stabilität der Verbindung, wenn ein Router/Modem vor der Appliance ebenfalls eine aktive Firewall hat. Bitte deaktivieren Sie auf diesen Geräten jegliche Firewall-Funktionalität.