Die Seite wurde neu angelegt: „{{DISPLAYTITLE:Nameserver}} == Einleitung == Ein Nameserver ist ein Server, der Namensauflösung anbietet. Namensauflösung ist das Verfahren, das es ermöglic…“ |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 1: | Zeile 1: | ||

{{Archivhinweis|UTM/APP/Nameserver}} | |||

{{DISPLAYTITLE:Nameserver}} | {{DISPLAYTITLE:Nameserver}} | ||

== Einleitung == | == Einleitung == | ||

Aktuelle Version vom 18. Februar 2022, 17:28 Uhr

Einleitung

Ein Nameserver ist ein Server, der Namensauflösung anbietet. Namensauflösung ist das Verfahren, das es ermöglicht, Namen von Rechnern bzw. Diensten in eine Adresse (IP) aufzulösen (z.B.: securepoint.de in 62.116.166.66). Des Weiteren kann in der V11 eine Namensauflösung an einen anderen Nameserver weitergeleitet werden oder aus einer IP Adresse auf einen bestimmten Namen geschlossen werden (Reverse Lookup). Zusätzlich gibt es die Funktion "DNS Forwarding" die es erlaubt alle DNS Anfragen an einen bestimmten Nameserver weiterzuleiten.

Um die Einstellungen die der Nameserver der V11 bietet, besser verstehen zu können, folgt nun eine "Typ Beschreibung", der Typen die bei der Einrichtung auswählbar sind:

- Beschreibung der Typen

- NS - A - AAAA - TXT - PTR - MX - CNAME

Im weiteren Verlauf wird genauer auf die Einrichtung folgender Punkte der V11 eingegangen:

- Anlegen einer Forward-Zone

- Anlegen einer Reverse-Zone

- Anlegen einer Relay-Zone

- Anlegen eines DNS Forwardings

Beachten Sie, dass aus dem jeweiligen Netz immer eine Regeln für DNS auf das entsprechende Interface vorhanden ist.

Beschreibung der Typen

NS

Ein NS oder besser gesagt, NS-RR (Name Server Resource Record) ist ein Datensatz eines DNS Servers und kann zwei unterschiedliche Funktionen erfüllen:

- Er definiert, welche Nameserver für diese Zone offiziell zuständig sind.

- Er verkettet Zonen zu einem Zonen-Baum (Delegation).

In jedem Zonenfile muss mindestens ein NS-RR vorhanden sein, der angibt, welcher Nameserver für diese Zone autoritativ ist. Ist zum Bsp. die Firewall selbst zuständig muss hier "localhost" ausgewählt/eingegeben werden.

A

Mit einem A-RR (A Resource Record) wird einem DNS-Namen eine IPv4-Adresse zugeordnet.

AAAA

Mit einem AAAA Resource Record („quad-A“) wird einem DNS-Namen eine IPv6-Adresse zugeordnet. Es handelt sich damit um die IPv6-Entsprechung zum A Resource Record.

TXT

Mit einem TXT Resource Record kann ein frei definierbarer Text in einer DNS-Zone abgelegt werden. TXT Records können unter anderem zum Tunneln über DNS eingesetzt werden.

PTR

PTR Resource Records ordnen im Domain Name System einer gegebenen IP-Adresse einen oder mehrere Hostname(s) zu. Sie stellen damit gewissermaßen das Gegenstück zur klassischen Zuordnung einer oder mehrerer IP-Adresse(n) zu einem gegebenen Hostname per A- oder AAAA Resource Record dar.

PTR Resource Records sind ein zentrales Element des Reverse DNS. Sie werden üblicherweise ausschließlich verwendet

- in der in-addr.arpa-Zone (für den Reverse-Lookup von IPv4-Adressen),

- in der Zone ip6.arpa (für den Reverse-Lookup von IPv6-Adressen)[1] sowie

- in anderen Zonen für Hostnames, auf die ein CNAME Resource Record aus einer der vorgenannten Zonen zeigt.

MX

Der MX Resource Record (MX-RR) einer Domain ist ein Eintrag im Domain Name System, der sich ausschließlich auf den Dienst E-Mail (SMTP) bezieht.

Ein MX-Record sagt aus, unter welchem Fully Qualified Domain Name (FQDN) der Mail-Server zu einer Domäne oder Subdomäne erreichbar ist. Es ist üblich, für eine Domäne mehrere MX-Records zu definieren mit unterschiedlichen Prioritäten, so dass bei Ausfall eines Mail-Servers ein anderer die E-Mails entgegennehmen kann. Dies erhöht die Wahrscheinlichkeit, dass eine Mail trotzdem an die Empfängerdomain zugestellt werden kann.

CNAME

Ein CNAME Resource Record (CNAME RR) ist im Domain Name System dazu vorgesehen, einer Domänen einen weiteren Namen zuzuordnen. Die Abkürzung "CNAME" steht für canonical name (canonical = anerkannt, bezeichnet also den primären, quasi echten Namen).

Im einfachsten Fall verweist der Name eines CNAME Resource Records auf den Namen eines A Resource Records und/oder eines AAAA Resource Records. Die Namen dieser Resource Records verweisen auf eine IP-Adresse. Beim Wechsel einer IP-Adresse muss dann für mehrere Namen nur ein einziger Resource Record geändert werden.

Ein NS Resource Record, MX Resource Record oder PTR Resource Record darf nicht auf einen CNAME Resource Record verweisen. Umgekehrt darf ein PTR Resource Record aber durchaus nur über einen CNAME Resource Record zugänglich sein. Der Name eines CNAME Resource Records darf nicht als Name anderer Resource Records verwendet werden, da er stellvertretend für alle Resource Records des Ziels steht.

Forward-Zone

Eine Foward-Zone wird zur Umsetzung von Domainnamen in IP-Adressen verwendet. Diese Umsetzung ist sowohl in IPv4 (A) als auch in IPv6 (AAAA) möglich. In dem folgenden Einrichtungsbeispiel wird das Anlegen eines A-RR, für eine öffentliche Domain erklärt. Wird der DNS der Firewall zur Auflösung verwendet, soll eine private IP aus dem internen Netz zurückgegeben werden.

Diese Einstellung wird unter anderem dann benötigt, wenn aus dem internen Netz eine Domain aufgerufen wird, dessen öffentliche IP die der Firewall ist. Ohne diesen Eintrag würde man eine komplizierte Portweiterleitung benötigen, so allerdings kann die Anfrage ohne Umwege direkt an den Server gestellt werden.

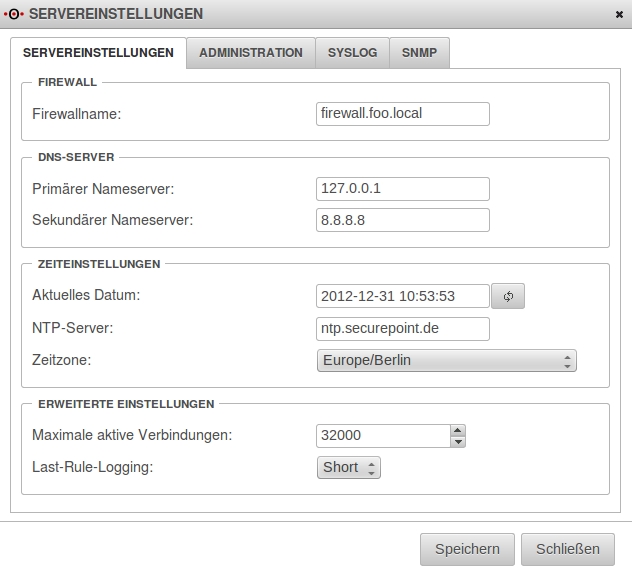

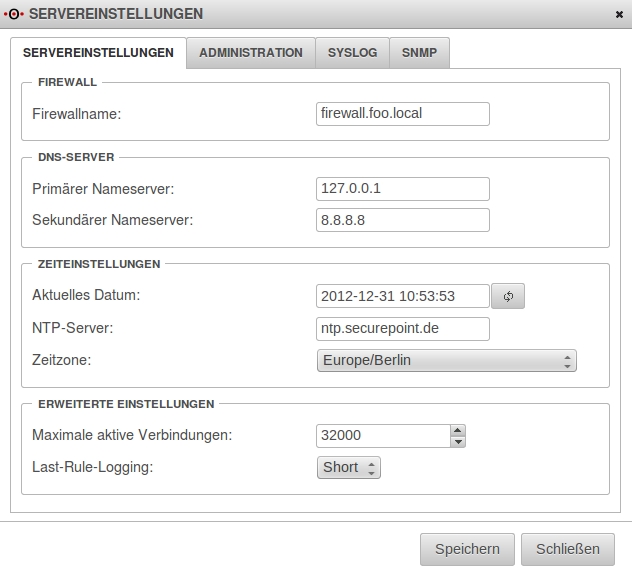

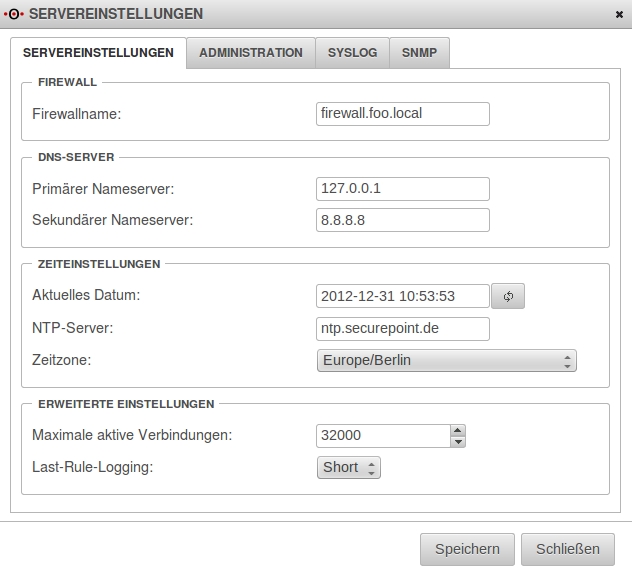

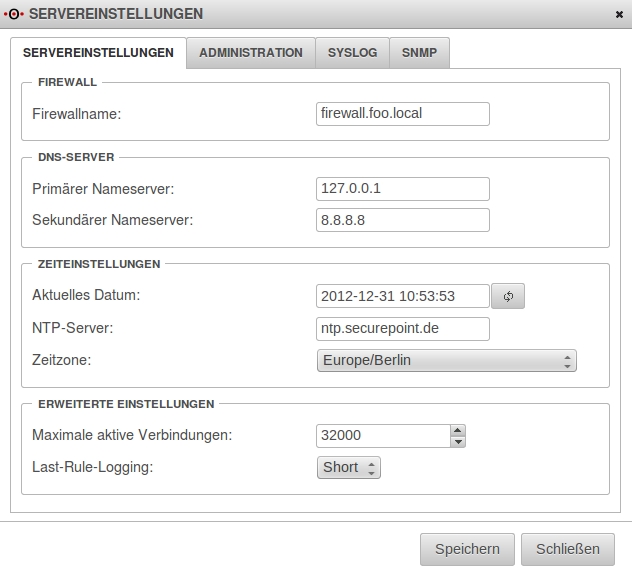

Nameserver der Firewall festlegen

Im ersten Schritt muss der Nameserver der Firewall festgelegt werden.

- Gehen Sie in der Navigationsleiste auf den Punkt Netzwerk und klicken Sie im Dropdown-Menü auf Servereinstellungen.

- Tragen Sie im Feld "Primärer Nameserver" als IP die "127.0.0.1" (localhost) ein.

- Klicken Sie auf Speichern

A-RR anlegen

Im nächsten Schritt wird der A-RR angelegt.

- Gehen Sie in der Navigationsleiste auf den Punkt Anwendungen und klicken sie im Dropdown-Menü auf Nameserver.

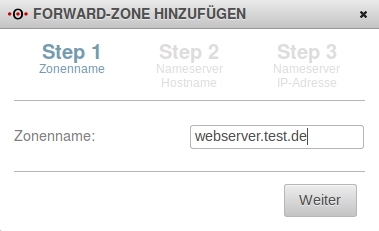

- Klicken Sie im erscheinenden Dialog auf den Button Forward-Zone hinzufügen.

- Tragen Sie im Step 1 die gewünschte Domain in das Feld Zonenname ein.

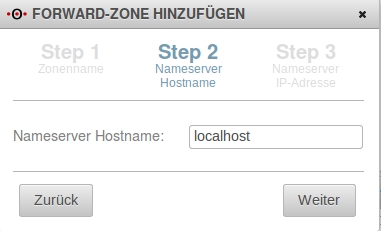

- Tragen Sie im Step 2 unter Nameserver Hostname "localhost" ein.

- Der Step 3 kann durch klicken auf den Button Fertig übersprungen werden.

- Bearbeiten Sie durch einen Klick auf den Schraubenschlüssel die angelegte Zone.

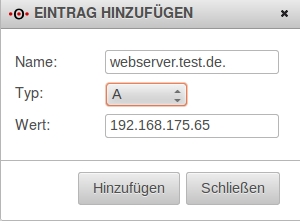

- Klicken Sie im erscheinenden Dialog auf den Button Eintrag hinzufügen.

- Tragen Sie in das Feld "Name" die gewünschte Domain ein. An die Domain wird ein Punkt "." angehängt!

- Als Typ wählen Sie "A".

- In das Feld Wert tragen Sie die interne IP des Servers ein auf den die Domain verweisen soll.

- Klicken Sie auf Hinzufügen.

- Klicken Sie auf Speichern.

- Nun ist das Anlegen des A-RR fertig und die Firewall setzt auf Anfrage die Domain auf die gewünschte Private IP um!

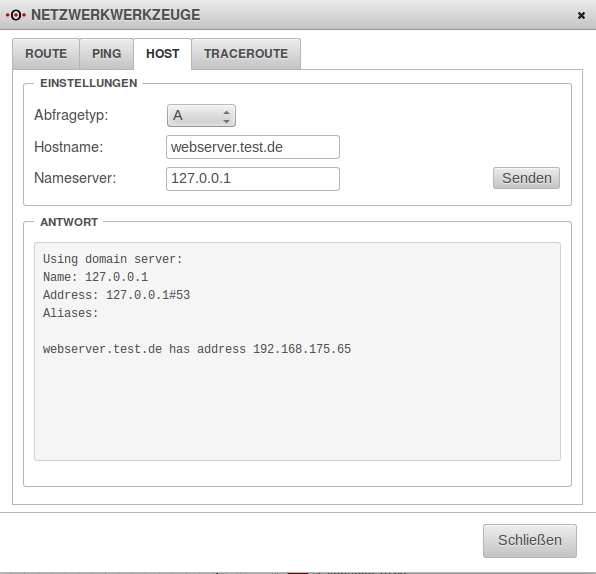

A-RR testen

Um das Umsetzten des zuvor angelegten A-RR zu testen können sie von extern eine DNS-Anfrage in Form eines nslookup schicken oder sie nutzen die eigenen Netzwerktools der Firewall.

- Gehen Sie in der Navigationsleiste auf den Punkt Netzwerk und klicken sie im Dropdown-Menü auf Netzwerkwerkzeuge.

- Klicken Sie im erscheinenden Dialog auf den Host.

- Wählen Sie als Abfragetyp "A" aus.

- Tragen Sie im Feld Hostname ihre Domain ein.

- Verwenden Sie im Feld Nameserver die 127.0.0.1

- Klicken Sie auf Senden.

- Im unteren Fenster löst er, wenn alles richtig eingerichtet wurde, die Domain auf die korrekte IP-Adresse auf.

Reverse-Zone

Reverse DNS lookup (rDNS) bezeichnet eine DNS-Anfrage, bei der zu einer IP-Adresse der Name ermittelt werden soll. Als RR-Typen sind nur PTR Resource Records zulässig. Bei einem PTR-RR steht links eine IP-Adresse und rechts ein Name – im Gegensatz zum A Resource Record, wo links ein Name und rechts eine IP-Adresse steht.

Genutzt wird ein rDNS lookup häufig im Zusammenhang mit Spamfiltern. Viele Spam-Mails werden von Fake-Domainen versendet. Der Empfänger kann anhand einer Rückauflösung der IP festzustellen ob die Domain auch wirklich zu der ankommenden IP gehört, ist dies nicht der Fall wird die Mail abgewiesen.

Nameserver der Firewall festlegen

Im ersten Schritt muss der Nameserver der Firewall festgelegt werden.

- Gehen Sie in der Navigationsleiste auf den Punkt Netzwerk und klicken Sie im Dropdown-Menü auf Server Einstellungen.

- Tragen Sie im Feld "Primärer Nameserver" als IP die "127.0.0.1" (localhost) ein.

- Klicken Sie auf Speichern

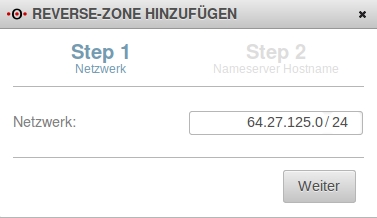

PTR-RR anlegen

Im nächsten Schritt wird der PTR-RR angelegt.

Zum Verständnis hier eine kurze Beschreibung:

Da es extrem zeitaufwändig wäre, bei einer inversen Anfrage den gesamten Domänen-Baum nach der gewünschten IPv4-Adresse zu durchsuchen wurde eine eigenständige Domäne für inverse Zugriffe gebildet, die in-addr.arpa-Domäne. Unterhalb dieser Domäne existieren lediglich drei Subdomänen-Ebenen, so dass maximal drei Schritte zur Auflösung einer IPv4-Adresse erforderlich sind. Die unmittelbaren Subdomänen von in-addr.arpa haben als Label eine Zahl zwischen 0 und 255 und repräsentieren die erste Komponente einer IPv4-Adresse. (Beispiel: 64.in-addr.arpa oder 192.in-addr.arpa). Die nächste Ebene im Baum repräsentiert die zweite Komponente einer IPv4-Adresse (Beispiel: 27.64.in-addr.arpa. enthält die IPv4-Adressen 64.27.x.y) und die unterste Ebene schließlich die dritte Komponente (Beispiel: 125.27.64.in-addr.arpa enthält alle bekannten IPv4-Adressen des Netzes 64.27.125.0/24 – also z. B. 64.27.125.60).

Wie aus den Beispielen ersichtlich ist, enthält ein reverser Name die IP-Adresskomponenten in umgekehrter Reihenfolge. Diese Struktur ermöglicht ein Verfeinern des reversen Adressraums in mehreren Schritten. In unserem folgenden Einrichtungsbeispiel werden wir mit dem letzten Adressraum (/24) arbeiten.

- Gehen Sie in der Navigationsleiste auf den Punkt Anwendungen und klicken sie im Dropdown-Menü auf Nameserver.

- Klicken Sie im erscheinenden Dialog auf den Button Reverse-Zone hinzufügen.

- Tragen Sie im Step 1 das gewünschte Subnetz ein, indem sich die IP-Adresse zu der gewünschten Domain befindet.

- Tragen Sie im Step 2 unter Nameserver "localhost" ein und klicken sie auf Fertig.

Der Zonenname bildet sich automatisch wie im oberen Beispiel beschrieben.

- Bearbeiten Sie durch einen Klick auf den Schraubenschlüssel die angelegte Zone.

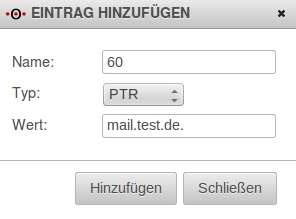

- Klicken Sie im erscheinenden Dialog auf den Button Eintrag hinzufügen.

- Tragen Sie in das Feld "Name", die letzte Zahl der Host-IP ein, die zu der gewünschten Domain gehört (In unserem Beispiel die "60".)

- Als Typ wählen Sie "PTR".

- In das Feld Wert tragen Sie die Domain ein auf die die IP-Adresse zeigen soll. An die Domain wird ein Punkt "." angehängt!

- Klicken Sie auf Hinzufügen.

- Klicken Sie auf Speichern.

- Nun ist das Anlegen des PTR-RR fertig und die Firewall setzt auf Anfrage die IP auf die gewünschte Domain um!

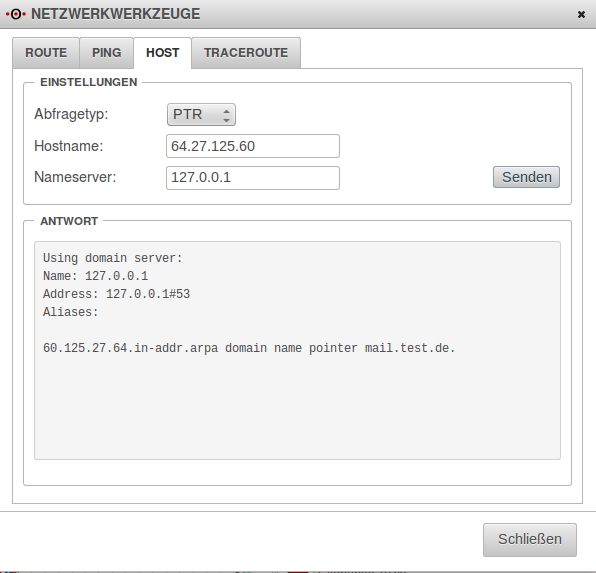

PTR-RR testen

Um das Umsetzten des zuvor angelegten PTR-RR zu testen, können Sie von extern eine rDNS-Anfrage in Form eines nslookup schicken oder sie nutzen die eigenen Netzwerktools der Firewall.

- Gehen Sie in der Navigationsleiste auf den Punkt Netzwerk und klicken sie im Dropdown-Menü auf Netzwerkwerkzeuge.

- Klicken Sie im erscheinenden Dialog auf den Host.

- Wählen Sie als Abfragetyp "PTR" aus.

- Tragen Sie im Feld Hostname die IP ein.

- Verwenden Sie im Feld Nameserver die 127.0.0.1

- Klicken Sie auf Senden.

- Im unteren Fenster wird, wenn alles richtig eingerichtet wurde, zu der IP-Adresse die richtige Domain aufgelöst.

Relay-Zone

Eine Relay-Zone ist für das Weiterleiten von Anfragen, die zu einer bestimmten Domain gehören zuständig. Hierzu ein Beispiel.:

Die Firewall wird im internen Netz von allen Clients als Nameserver verwendet. Zusätzlich ist im internen Netz ein Nameserver integriert der für die interne Domänenverwaltung zuständig ist. Möchte nun ein Client einen internen Namen auflösen (z.B.: uma.test.local) wird diese DNS-Anfrage an die Firewall gestellt. Durch eine Weiterleitung aller Anfragen auf "test.local" an den internen Nameserver können diese ohne Probleme von selbigem aufgelöst werden. Anfragen die nicht zur internen Domain gehören, löst die Firewall weiterhin selbst auf.

Nameserver der Firewall festlegen

Im ersten Schritt muss der Nameserver der Firewall festgelegt werden.

- Gehen Sie in der Navigationsleiste auf den Punkt Netzwerk und klicken Sie im Dropdown-Menü auf Server Einstellungen.

- Tragen Sie im Feld "Primärer Nameserver" als IP die "127.0.0.1" (localhost) ein.

- Klicken Sie auf Speichern

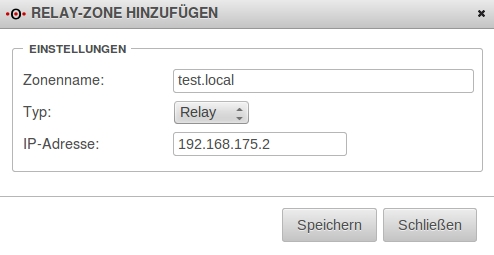

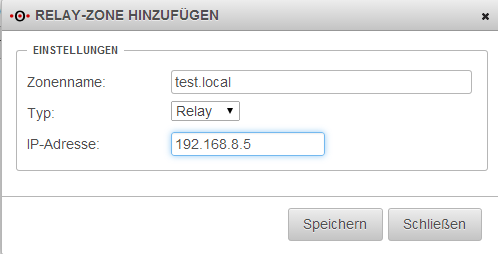

Relay anlegen

Im nächsten Schritt wird das Relay angelegt.

- Gehen Sie in der Navigationsleiste auf den Punkt Anwendungen und klicken sie im Dropdown-Menü auf Nameserver.

- Klicken Sie im erscheinenden Dialog auf den Button Relay-Zone hinzufügen.

- Tragen Sie im erscheinenden Dialog die gewünschte Domain in das Feld Zonenname ein. Wählen sie als Typ Relay und tragen Sie in das Feld IP-Adresse, die Adresse des entfernten Nameservers ein. (Gibt es mehrere Nameserver/Domaincontroller die für diese Domain zuständig sind, kann die zweite IP mit einem Simlikolon getrennt´, hinter der ersten IP angegeben werden.)

- Klicken Sie auf Speichern.

- Nun ist das Anlegen der Relay-Zone fertig und die Firewall leitet alle Anfragen auf die Domain an den gewünschten Nameserver weiter!

DNS Forwarding

Ein DNS Forwarding wird dazu Verwendet um ALLE DNS Anfragen die an den Nameserver der Firewall gestellt werden an eine andere IP weiterzuleiten.

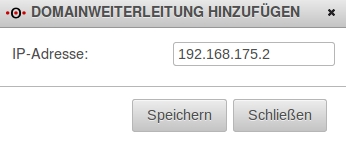

Domainweiterleitung anlegen

Anlegen einer Domainweiterleitung

- Gehen Sie in der Navigationsleiste auf den Punkt Anwendungen und klicken sie im Dropdown-Menü auf Nameserver.

- Klicken Sie im erscheinenden Dialog auf den Tab DNS Forwarding.

- Klicken sie auf Domainweiterleitung hinzufügen.

- Tragen sie die gewünschte IP-Adresse ein, an den die DNS Anfragen geschickt werden sollen.

- Klicken Sie auf Speichern.

- Die Domainweiterleitung ist nun angelegt und die DNS Anfragen werden an die gewünschte IP weitergeleitet.

Domainweiterleitung durch einen IPSec-Tunnel

Bei weilen ist es Nötig interne Domainanfragen an einen entfernten Nameserver weiter zu leiten, der sich in einem IPSec-Netz befindet. Hier ist zu beachten das standardmäßig alle direkten Anfragen, die sich an externe Nameserver richten, von der Firewall mit der externen IP aus geschickt werden. Eine öffentlich IP wird aber nicht in einen IPSec-Tunnel geroutet.

Nameserver der Firewall festlegen

Im ersten Schritt muss der Nameserver der Firewall festgelegt werden.

- Gehen Sie in der Navigationsleiste auf den Punkt Netzwerk und klicken Sie im Dropdown-Menü auf Server Einstellungen.

- Tragen Sie im Feld "Primärer Nameserver" als IP die "127.0.0.1" (localhost) ein.

- Klicken Sie auf Speichern

Relay anlegen

Im nächsten Schritt wird das Relay angelegt.

- Gehen Sie in der Navigationsleiste auf den Punkt Anwendungen und klicken sie im Dropdown-Menü auf Nameserver.

- Klicken Sie im erscheinenden Dialog auf den Button Relay-Zone hinzufügen.

- Tragen Sie im erscheinenden Dialog die gewünschte Domain in das Feld Zonenname ein. Wählen sie als Typ Relay und tragen die in das Feld IP-Adresse die Adresse des entfernten Nameservers ein.

- Klicken Sie auf Speichern.

- Nun ist das Anlegen der Relay-Zone fertig und die Firewall leitet alle Anfragen auf die Domain an den gewünschten Nameserver weiter!

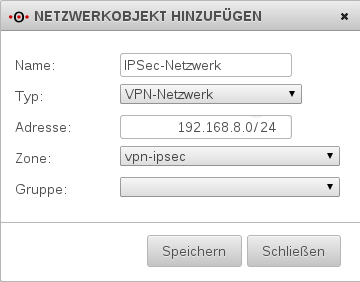

Netzwerkobjekt anlegen

Klicken Sie auf der Navigationsleise auf den Punkt Firewall und wählen Sie den Eintrag Portfilter vom Dropdownmenü. Anschließen wählen Sie im Fenster den Tab Netzwerkobjekte.

Folgende Objekte sind vorkonfiguriert:

external-interface, internal-interface, Internet, internal-network, dmz1-interface, dmz1-network

- Legen Sie ein Netzwerkobjekt für das IPSec Netzwerk an, indem Sie auf den Button Objekt hinzufügen klicken.

- Tragen Sie im Feld Name eine Bezeichnung für das IPSec-Netzwerk ein

- Wählen Sie als Typ VPN-Netzwerk und tragen Sie unter IP-Adresse die IP-Adresse des IPSec Netzwerkes ein.

- Als Zone wählen Sie vpn-ipsec aus.

- Sichern Sie die Einstellungen mit dem Button Speichern.

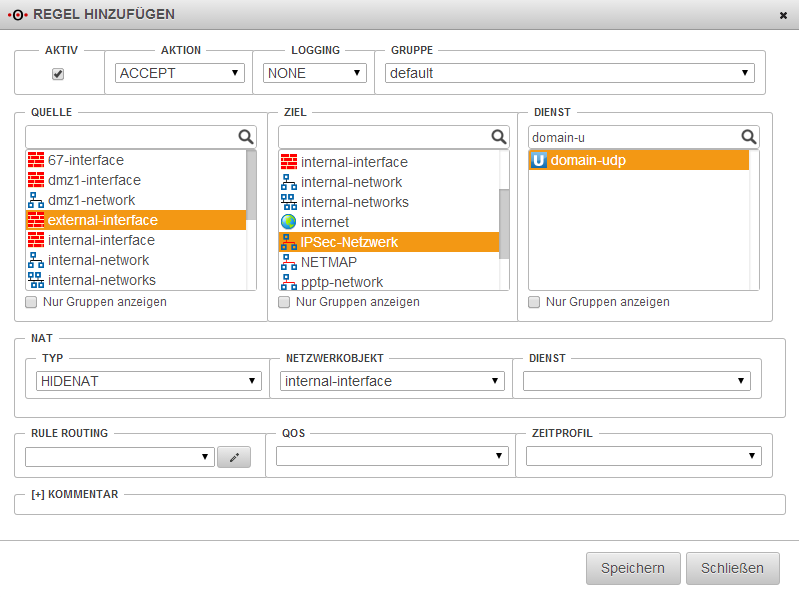

Regel erstellen

Im letzten Schritt muss eine Firewallregel, mit einem Hide-NAT angelegt werden. Diese bewirkt das die DNS-Weiterleitung auch in den Tunnel, und nicht direkt in das Internet, geht.

- Gehen Sie in der Navigationsleiste auf den Punkt Firewall und klicken Sie im Dropdownmenü auf den Eintrag Portfilter.

- Klicken Sie im Portfilterdialog auf den Button Regel hinzufügen.

- Wählen Sie in der Liste Quelle das Netzwerkobjekt external-interface, in der Liste Ziel das IPSec-Netzwerk und als Dienst den Eintrag domain-udp.

- Wählen Sie in der Liste NAT, bei TYP "HIDENAT" und als Netzwerkobjekt "internal-interface".

- Als Aktion muss der Eintrag ACCEPT gewählt werden.

- Die Checkbox Aktiv muss ebenfalls aktiviert sein.

- Wählen Sie im Feld Logging zwischen den Protokollierungsmethoden NONE, MEDIUM und ALL.

- Unter Kommentar können Sie eine Beschreibung oder Notizen zu der Regel hinzufügen.

- Beim Überfahren der Netzwerkobjekte mit der Maus, wird Ihnen die zugehörigen Netzwerkobjekte und deren IP-Adressen und Zonen angezeigt.

- Klicken Sie auf Speichern.

- Mit dieser Regel werden nun alle Domain-UDP-Anfragen die über die Firewall an den entfernten Nameserver gestellt werden, über die IP des internen Interfaces genatet und können somit in den IPSec-Tunnel geleitet werden.