Die Seite wurde neu angelegt: „{{Set_lang}} Kategorie:UMA in Arbeit {{#vardefine:headerIcon|spicon-uma}} {{:UMA/Best_Practice_Guide_UMA.lang}} </div>{{DISPLAYTITLE:{{#var:display}} }}…“ |

KKeine Bearbeitungszusammenfassung |

||

| (4 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{Set_lang}} | {{Set_lang}} | ||

{{#vardefine:headerIcon|spicon-uma}} | {{#vardefine:headerIcon|spicon-uma}} | ||

{{:UMA/Best_Practice_Guide_UMA.lang}} | {{:UMA/Best_Practice_Guide_UMA.lang}} | ||

{{var | neu--Einrichtungsassistent | |||

| Der Einrichtungsassistent wurde aktualisiert | |||

| The setup wizard has been updated }} | |||

{{var | neu--Backups | |||

| Der Artikel Backups wurde aktualisiert | |||

| The article Backups has been updated }} | |||

</div> | </div>__NOTOC__ | ||

{{Header|12.2022 <small>(v3.3)</small>| | |||

* {{#var:neu--Einrichtungsassistent}} | |||

* {{#var:neu--Backups}} | |||

|[[UMA/Best_Practice_Guide_UMA_v2.5.24 | 2.5.24]] | |||

|}} | |||

* {{#var:neu-- | |||

---- | ---- | ||

| Zeile 24: | Zeile 24: | ||

{{Einblenden| {{#var:Mailserver--Beispiel}} | {{#var:hide}} | dezent}} | {{Einblenden| {{#var:Mailserver--Beispiel}} | {{#var:hide}} | dezent}} | ||

{{:UMA/Konfiguration-Exchange-Server- | {{:UMA/Konfiguration-Exchange-Server-2019}} | ||

</div></div></div> | </div></div></div> | ||

<br clear=all> | <br clear=all> | ||

Aktuelle Version vom 14. Dezember 2022, 17:59 Uhr

Letzte Anpassung zur Version: 12.2022 (v3.3)

- Der Einrichtungsassistent wurde aktualisiert

- Der Artikel Backups wurde aktualisiert

Mailserver konfigurieren

Für den Betrieb des UMA muss auf dem Mailserver ein dafür erforderliches Journal Konto angelegt werden. Alle E-Mails die den Mailserver passieren, eingehende sowie ausgehende, müssen in das Journal Konto kopiert werden damit das UMA diese dann von dem Konto via IMAP abholen und archivieren kann.

IMAP Einstellungen

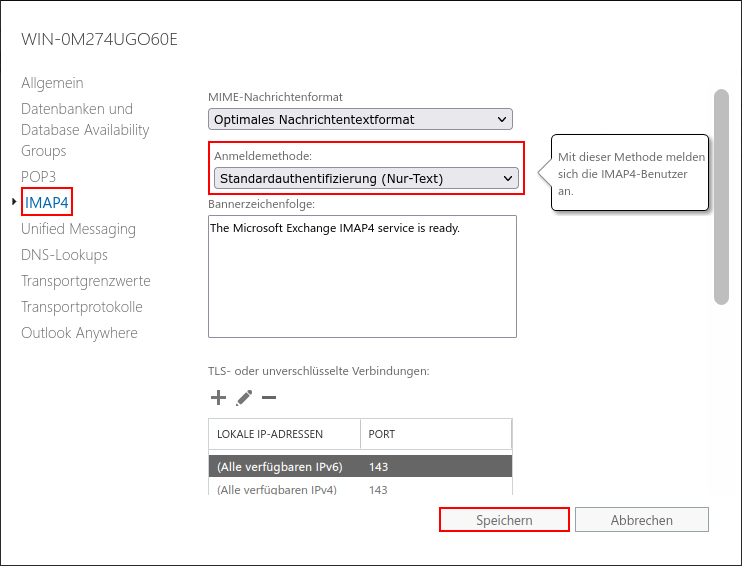

Authentifizierungsmethode des IMAP-Servers einstellen

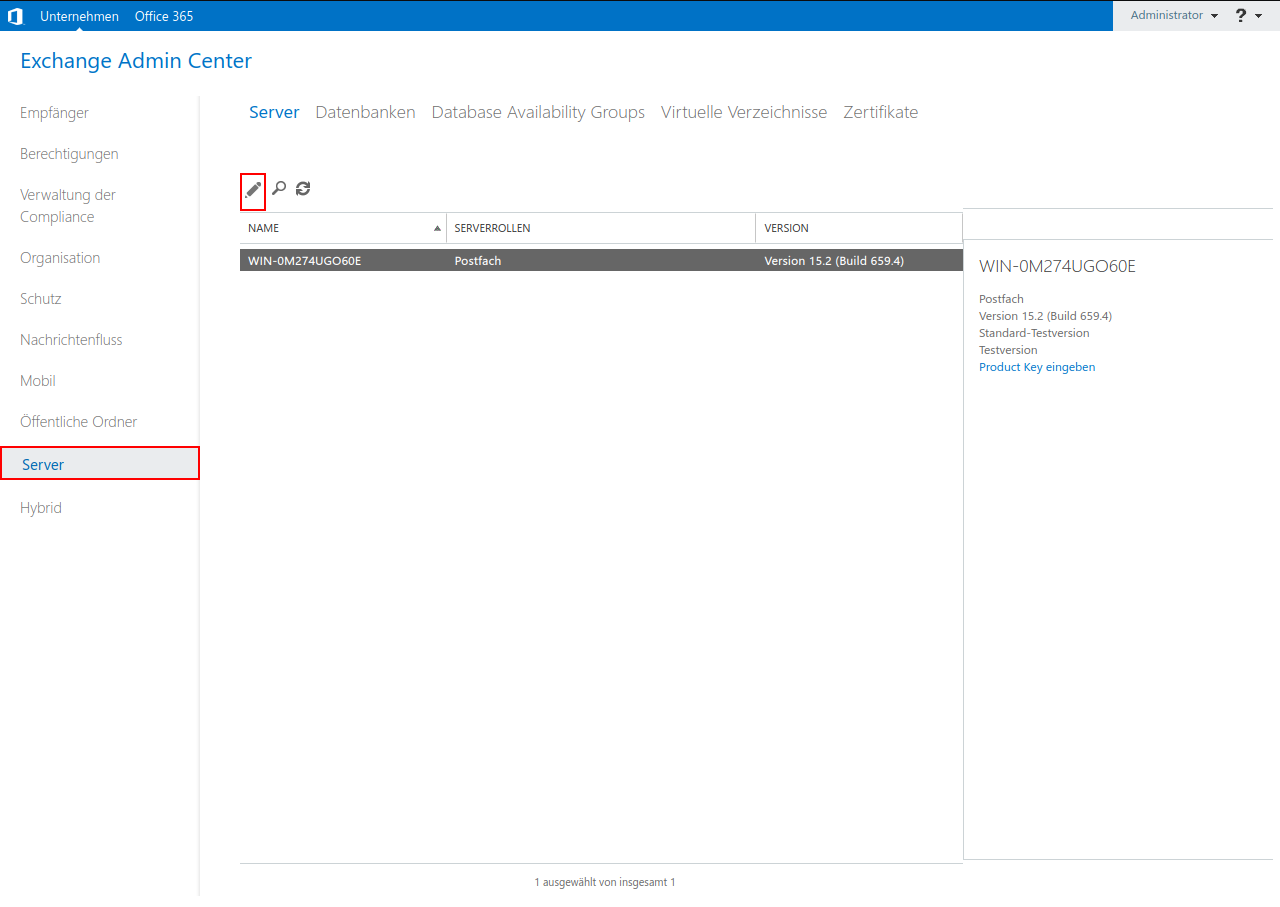

- Öffnen der Exchange-Verwaltungskonsole Abb.1

- Menüpunkt Server / Schaltfläche Bearbeiten

- Auswahl Menü IMAP4

- Anmeldemethode

Standardauthentifizierung (Nur-Text) Abb.2 - Übernehmen mit

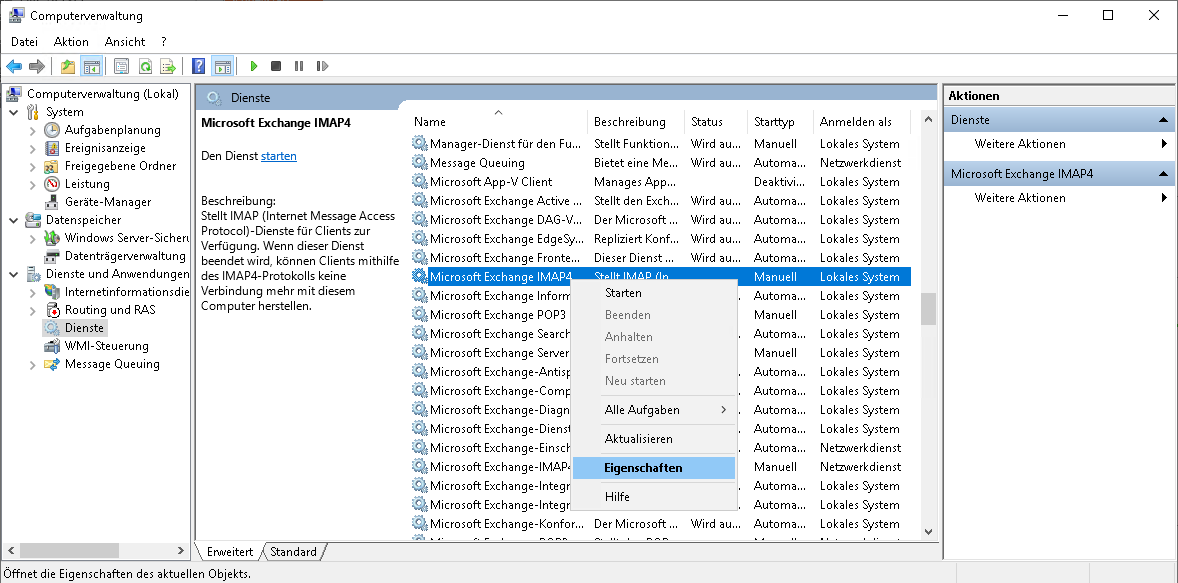

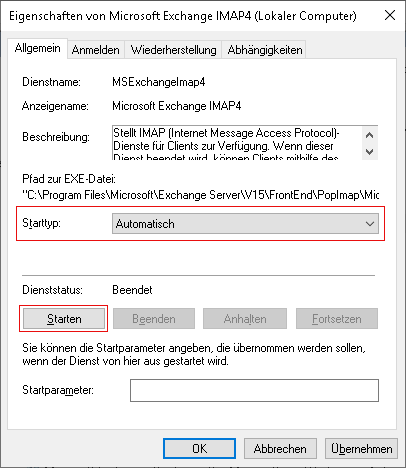

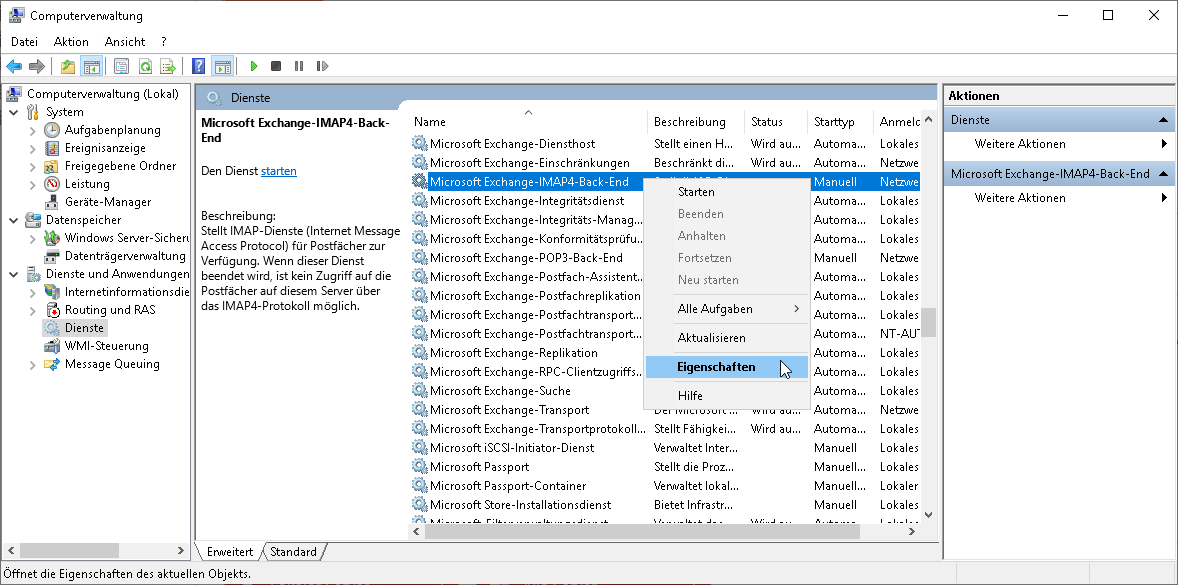

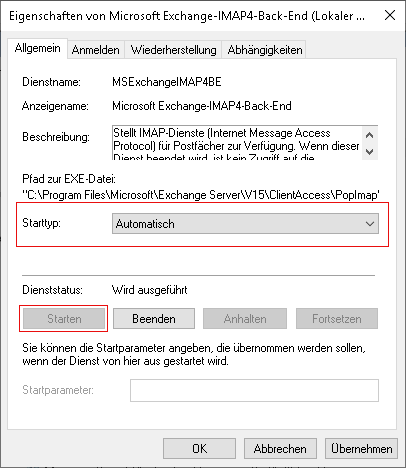

Starttyp des Dienstes ändern

- Aufruf Server-Manager / Tool Computerverwaltung / Menü Dienste und Anwendungen / Untermenü Dienste

- Eintrag Microsoft Exchange IMAP4

- Kontextmenü (durch Klick mit der rechten Maustaste auf diesen Eintrag) Abb.3

- Menüpunkt Eigenschaften

- Registerkarte Allgemein / im Dropdownmenü des Feldes Starttyp den Wert auswählen Abb.4

- Klicken auf

- abschließen mit

Die gleichen Einstellungen müssen ebenfalls für den Dienst Microsoft Exchange IMAP4-Back-End durchgeführt werden. Abb.5 & 6

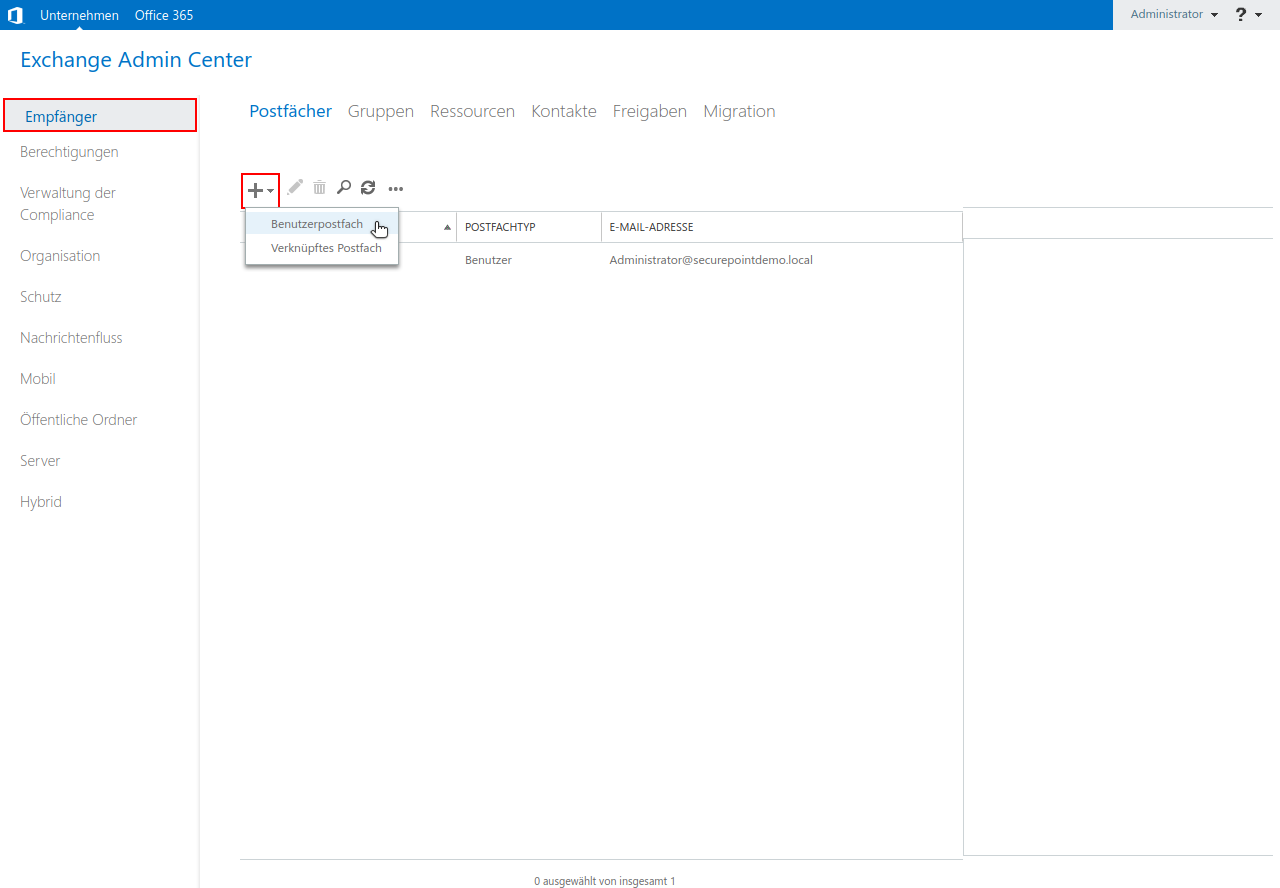

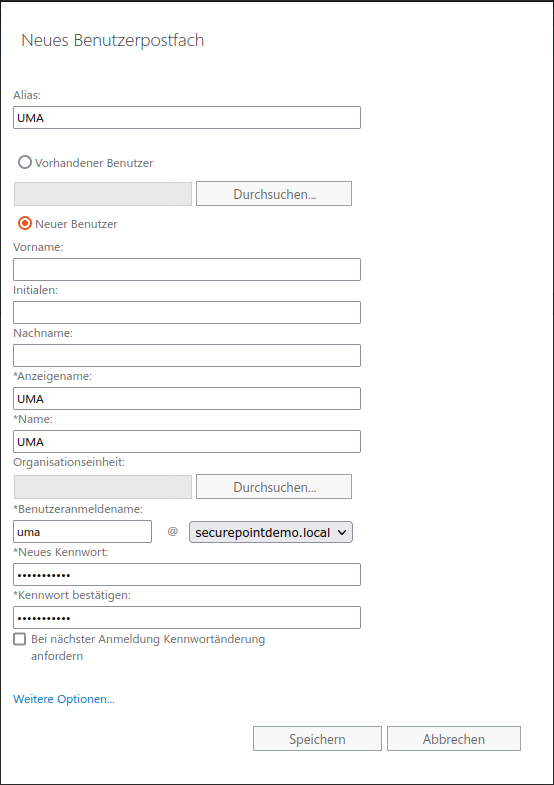

Anlegen des Postfaches

- Menü Empfänger

- Abschnitt Postfächer Abb.7

- Klick auf um ein neues Benutzerpostfach anzulegen

- In dem nun geöffneten Fenster müssen ein Alias, ein Anzeigename und ein Name eingetragen werden Abb.8

- Es muss ein Benutzeranmeldename und ein Kennwort eingetragen werden.

Diese Daten werden später im UMA verwendet.

Abschließen mit

Hinzufügen einer neuen Journalregel

- Standardjournale Standardjournale werden für eine Postfachdatenbank konfiguriert. Dadurch kann der Journal-Agent alle Nachrichten in Journalen erfassen, die an und von Postfächern in einer bestimmten Postfachdatenbank gesendet werden. Wenn alle Nachrichten an alle Empfänger und von allen Absendern in Journalen aufgezeichnet werden sollen, müssen Sie Journale für alle Postfachdatenbanken auf allen Postfachservern in der Organisation konfigurieren.

- Premium-Journale Mit Premium-Journalen kann der Journal-Agent mithilfe von Journalregeln Journale mit größerer Granularität erstellen. Anstatt alle Postfächer in einer Postfachdatenbank in Journalen aufzuzeichnen, können Sie in Abstimmung auf die Anforderungen Ihrer Organisation Journalregeln konfigurieren, mit denen einzelne Empfänger oder Mitglieder von Verteilergruppen in Journalen erfasst werden. Zur Verwendung der Premium-Journalfunktion muss eine Exchange Enterprise-Clientzugriffslizenz (Client Access License, CAL) vorliegen.Quelle: http://technet.microsoft.com/de-de/library/aa998649(v=exchg.150).aspx

Hinzufügen einer neuen Standard-Journalregel

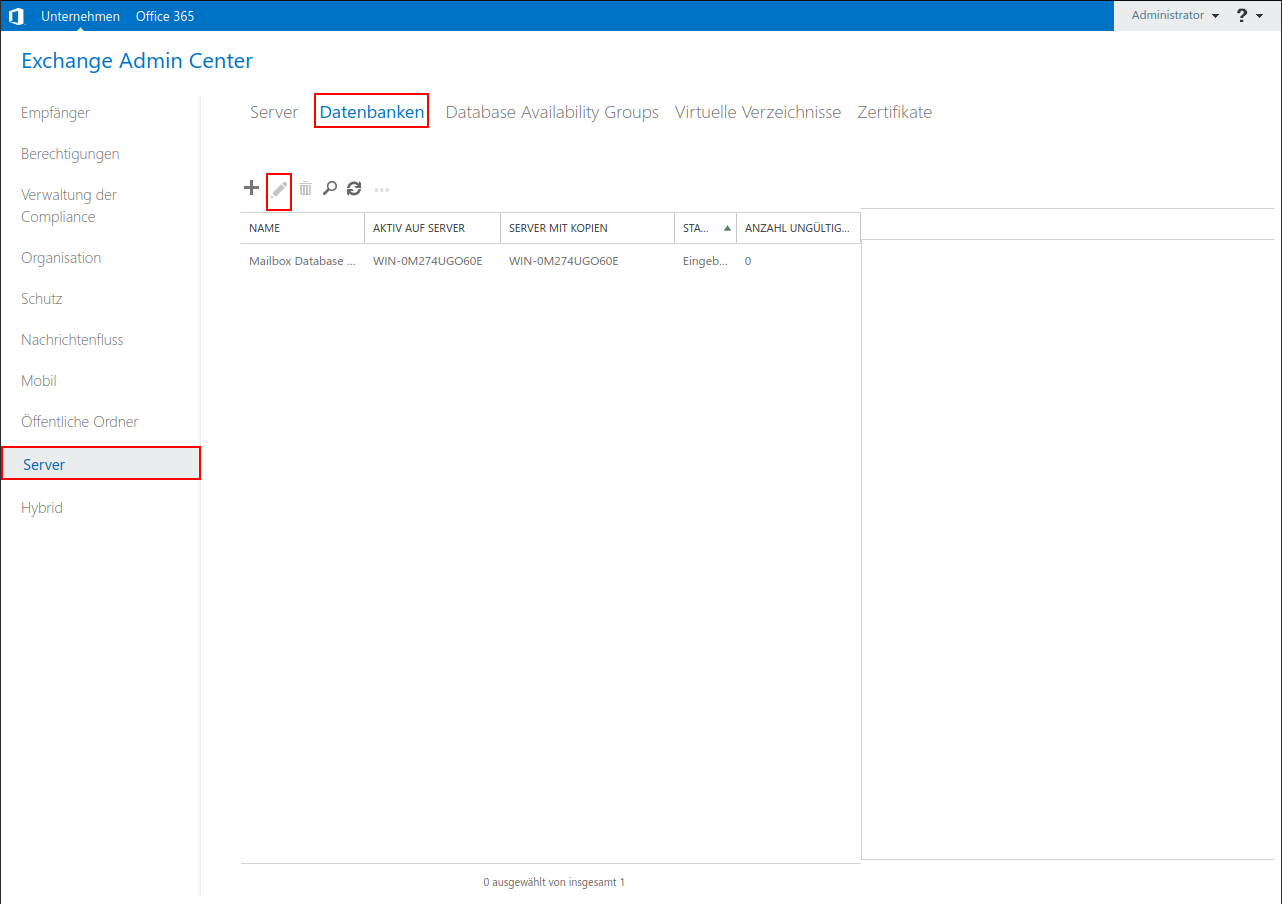

- Aufruf Exchange-Verwaltungskonsole

- Menü Server

- Untermenü Datenbanken

- Bearbeiten aufrufen mit Mausklick auf oder Doppelklick auf die Datenbank

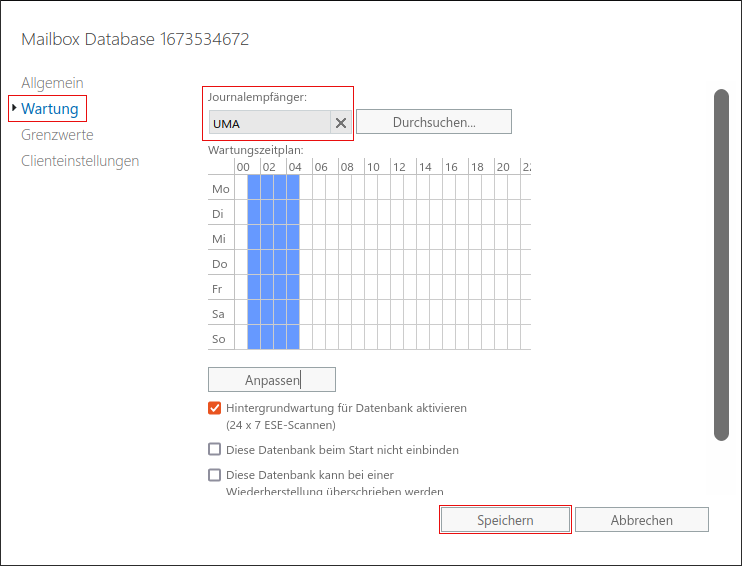

- Menü Wartung Abb.10

- Als Journalempfänger den Namen des eben angelegten Benutzers für das UMA-Benutzerpostfach auswählen

- Übernehmen der Angaben mit

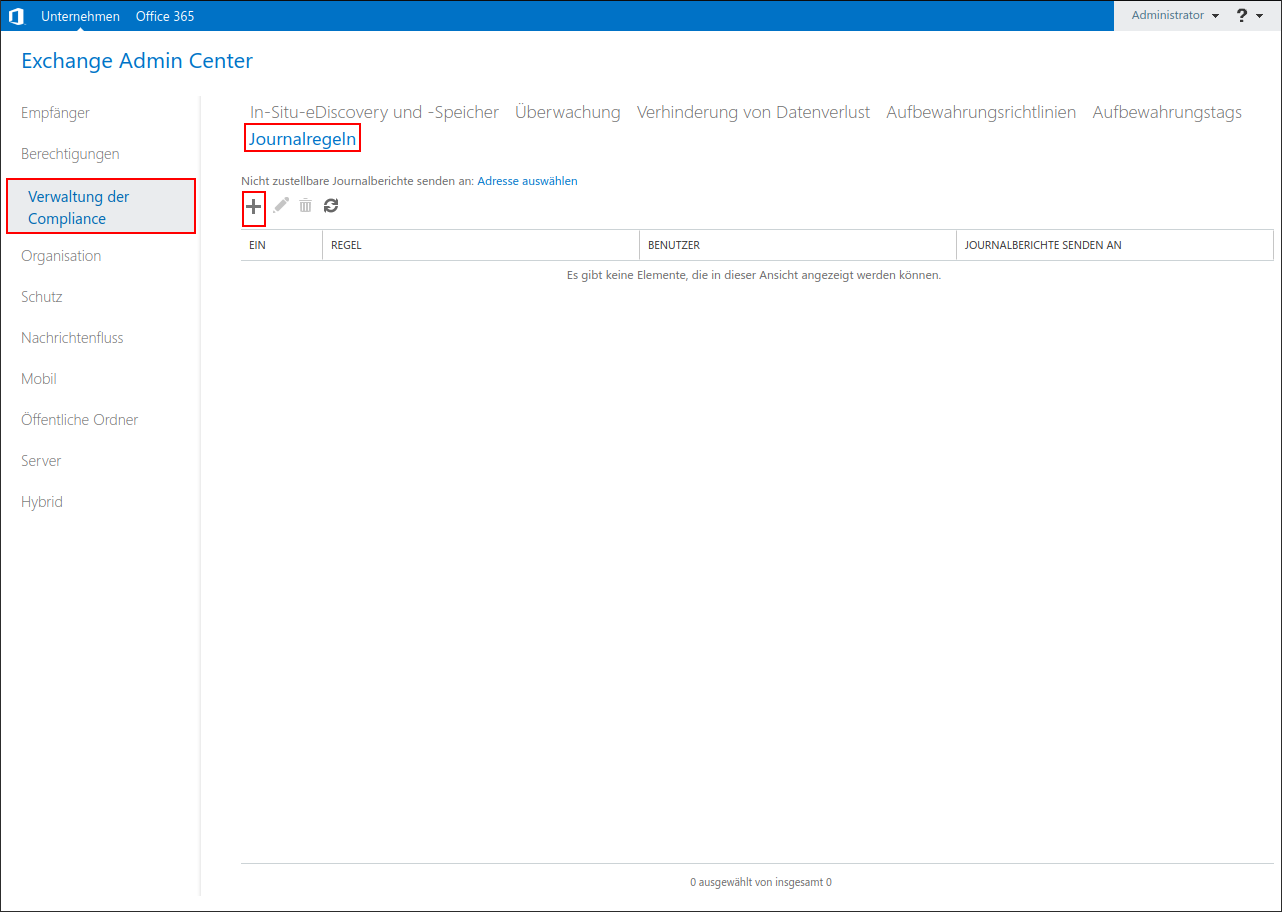

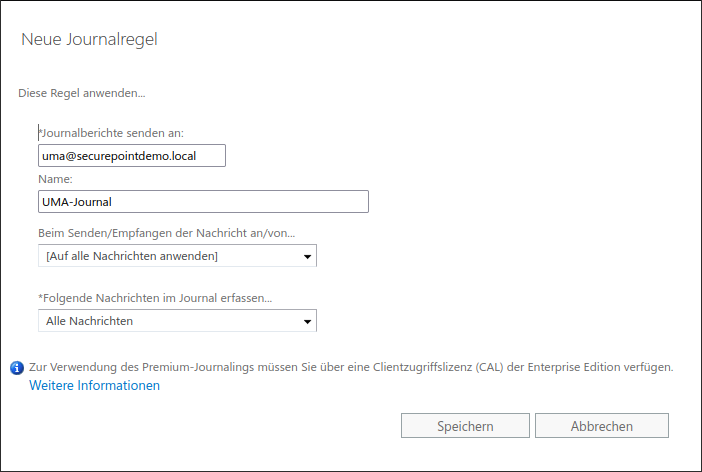

Hinzufügen einer neuen Premium-Journalregel (mit Exchange Enterprise-CAL)

- Wechsel in der Exchange-Verwaltungskonsole zum Menü Verwaltung der Compliance Abb.11

- Untermenü Journalregeln

- Öffnen des Fensters zur Einrichtung einer neuen Journalregel mit

- Unter Journalberichte senden an: wird das UMA Benutzerpostfach eingetragen, das gerade erstellt wurde (s.o.). Abb.12

- Namen für die Regel eintragen

- Da die Regel sich auf alle Empfänger beziehen soll, muss unter Beim Senden der Nachricht an oder Empfangen der Nachricht von... die Option ausgewählt werden

- Weiterhin soll die Regel auf alle Nachrichten, unabhängig vom Ursprung oder Ziel, angewendet werden, daher muss unter Folgende Nachrichten im Journal erfassen ... die Option ausgewählt werden

- Anlegen der Journalregel abschließen mit Klick auf

| 1. | 2. | 3. |

| Abb.1 | Abb.2 | Abb.3 |

| Abbildungen | ||

- Öffnen der Exchange-Verwaltungskonsole

- Menüpunkt Server / Schaltfläche Bearbeiten

- Aufruf Exchange-Verwaltungskonsole

- Menü Server

- Untermenü Datenbanken Abb.9

- Bearbeiten aufrufen mit Mausklick auf oder Doppelklick auf die Datenbank

Nach Anlage einer der beiden Journalregeln werden alle Nachrichten/E-Mails in das neu angelegte Postfach kopiert, wo sie von dem UMA via IMAP abgeholt werden können.

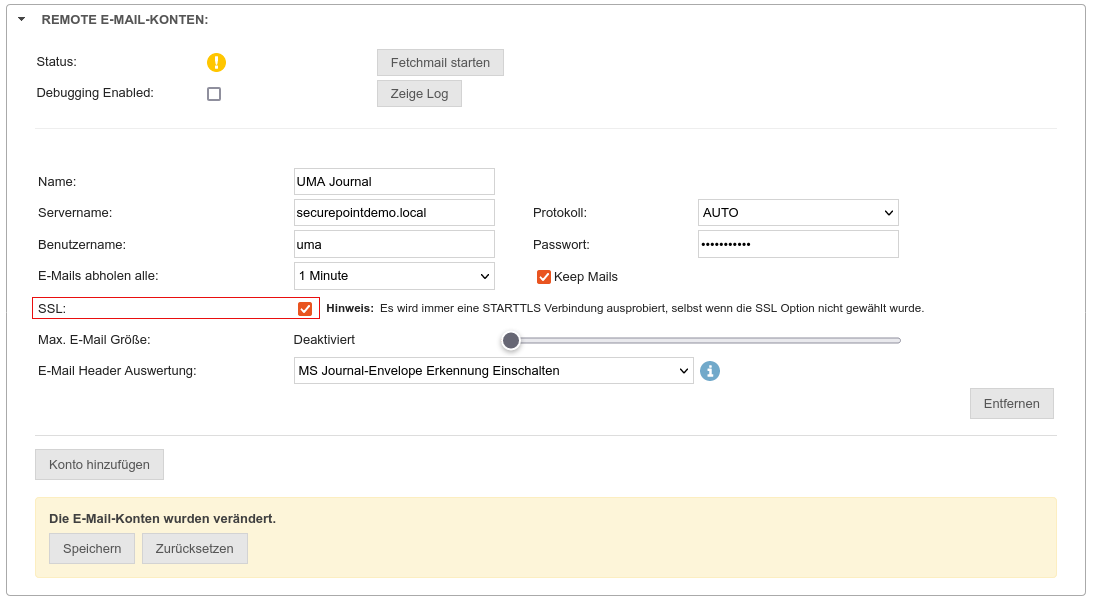

UMA konfigurieren

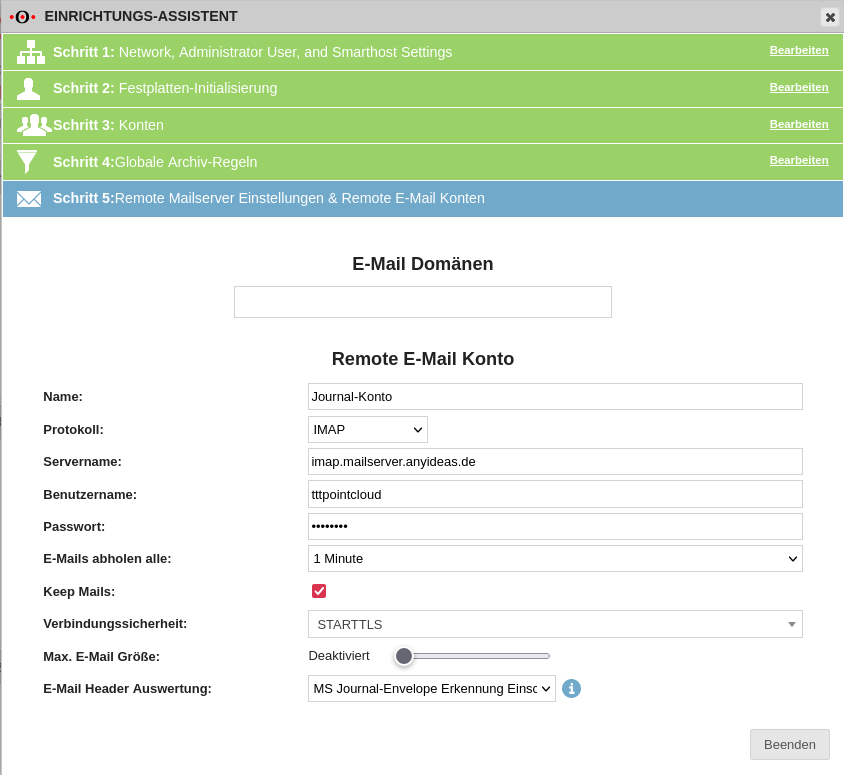

Das erfolgreich angelegte Konto im Exchangeserver muss nun im UMA hinterlegt werden:

System-Einstellungen → E-Mail-Server → Remote E-Mail-Konten Schaltfläche

- Protokoll: Auto versucht immer zunächst einen Abruf per IMAP und anschließen mit POP3

- Keep Mails Sollte nur in der Einrichtungsphase aktiviert sein. Andernfalls läuft das Postfach über kurz oder lang voll

- SSL: Aktivierung erforderlich für die Kommunikation mit einem Exchange Server

Netzwerkanbindung

Der erste Schritt stellt die Einbindung des UMA in das Netzwerk dar.

Positionierung des UMA im internen Netzwerk

Für die Einbindung des UMA in das bestehende Netzwerk wird der sogenannte Hub-Mode verwendet. Dieser hat den Vorteil, dass die bestehende Netzwerkstruktur nicht verändert werden muss. Zudem ist der Modus in der Lage auch E-Mails, die auf anderen Protokolle als POP3, IMAP oder SMTP basieren (z. B. via Outlook über MAPI), zu archivieren.

Netzwerkeinstellungen

Im Auslieferungszustand sind einige Einstellungen vorkonfiguriert. Dazu gehören z. B. die IP-Adresse und der Administrator-Zugang.

Voreinstellungen:

| IP-Adresse: | 192.168.175.254 |

| Subnetzmaske: | 255.255.255.0 |

| Benutzername: | admin |

| Passwort: | insecure |

Anpassen der IP-Adresse

Um das Webinterface des UMA zu erreichen, muss sich entweder

- der Rechner, mit dem das UMA konfiguriert werden soll, im Netz des UMA befinden, also im Subnetz 192.168.175.0/24,

oder - das UMA wird auf das schon bestehende Netzwerk eingestellt.

Um das UMA in das bestehende Netzwerk einzubinden, muss die IP-Adresse angepasst werden. Dazu wird der Konsolen-Anschluss verwendet.

- An einer Appliance erreicht man die Konsole, indem man einen Monitor und eine Tastatur an die Hardware anschließt. Hier kann die IP-Adresse konfiguriert werden, bevor das UMA in das bestehende Netzwerk eingebunden wird.

- Bein einer VM erreicht man die Konsole direkt über eine Verbindung mit dem Hypervisor

Die Anmeldung erfolgt mit dem vorkonfigurierten Administrator-Account. Da es auf dem UMA nur einen Administrator gibt, wird für den Login nur das Passwort abgefragt:

Default-password: insecure

Auf der Konsolen-Umgebung hat der Administrator sehr eingeschränkten Rechte im System.

In diesem Beispiel wird das Subnetz 192.168.145.0/24 verwendet. Sinnvoll wäre es das Subnetz zu wählen, in dem sich auch der E-Mail-Server befindet.

Es ist darauf zu achten, dass die gewählte IP-Adresse für das UMA nicht von einem anderen Gerät im Netzwerk genutzt wird.

Die IP-Adresse des UMA wird mit folgendem Befehl geändert:

ipconfig ip-Adresse/Subnetzmaske Gateway-ip z.B.: ipconfig 192.168.145.110/24 192.168.145.1

Die so durchgeführte IP-Adressänderung ist temporär und wird nach einem Neustart wieder auf den Auslieferungszustand zurückgesetzt.Zur permanenten Speicherung muss die IP-Adresse im Web-Interface geändert werden.

Anschließend wird das UMA mit dem Netzwerk verbunden.

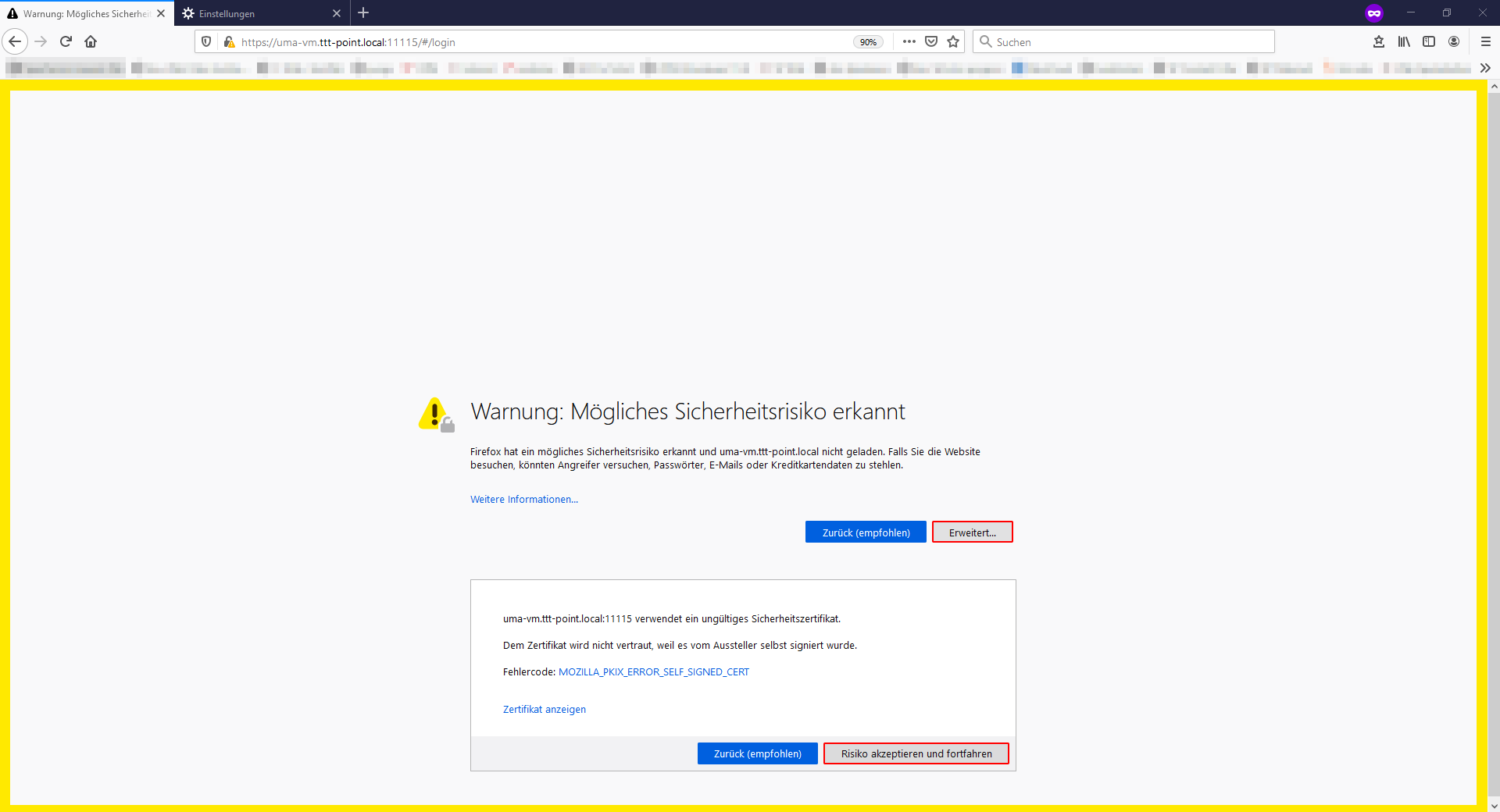

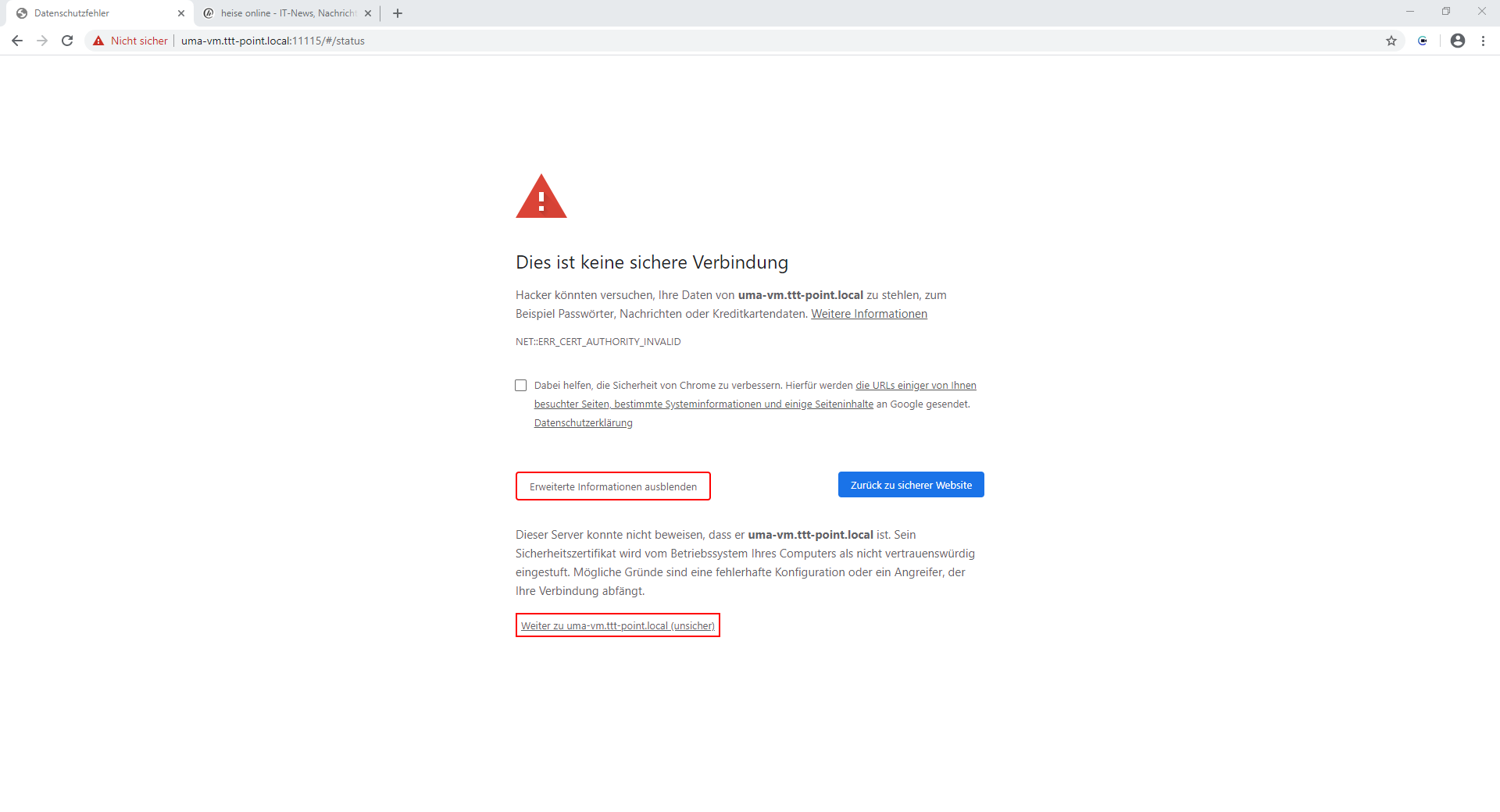

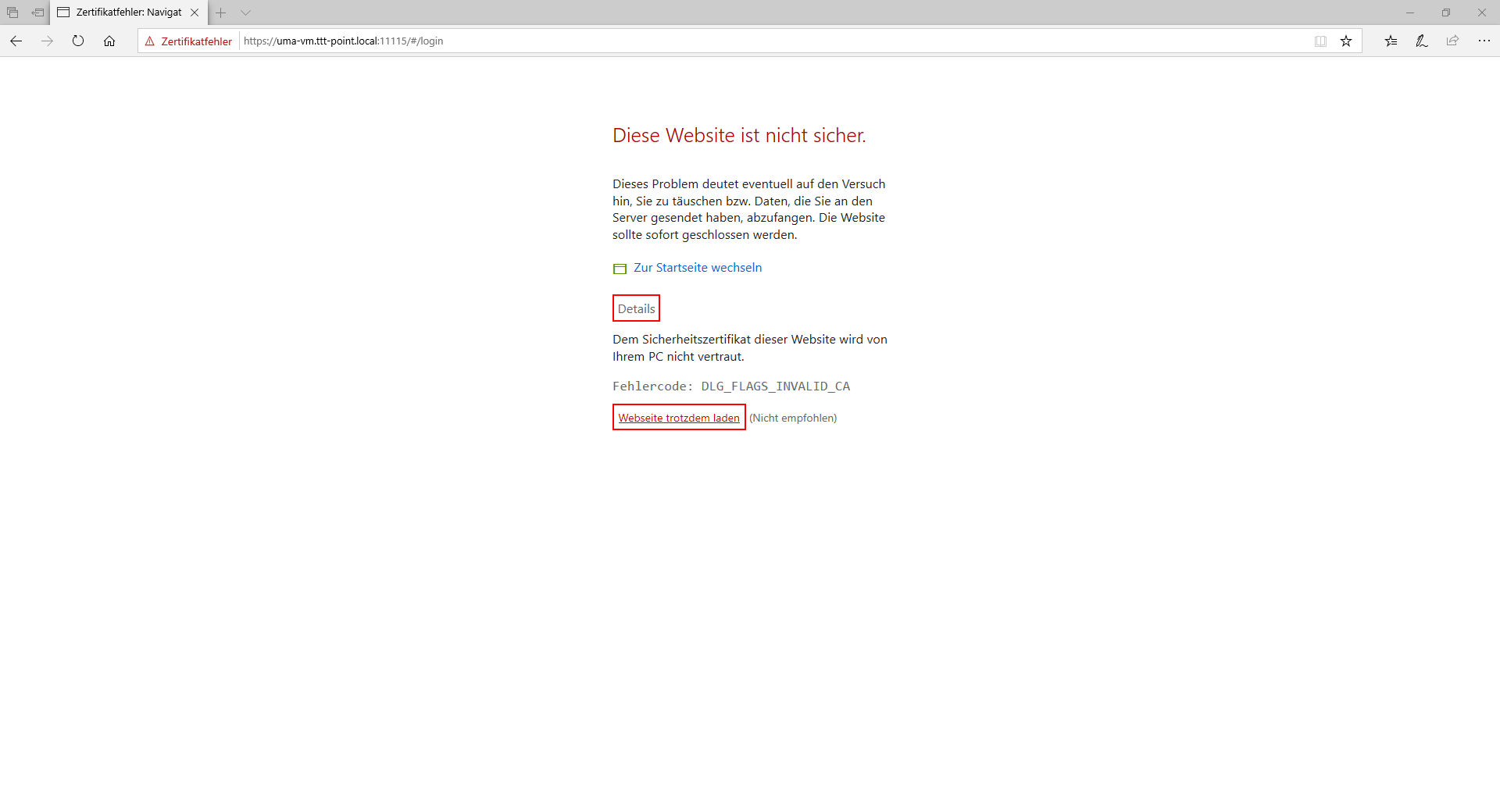

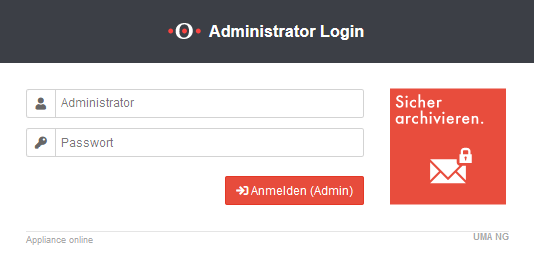

Zugriff auf die Administrationsoberfläche

Die Konfiguration erfolgt über die Weboberfläche des UMA. Mit einem Internetbrowser wird die Einrichtung über eine verschlüsselte Verbindung durchgeführt.

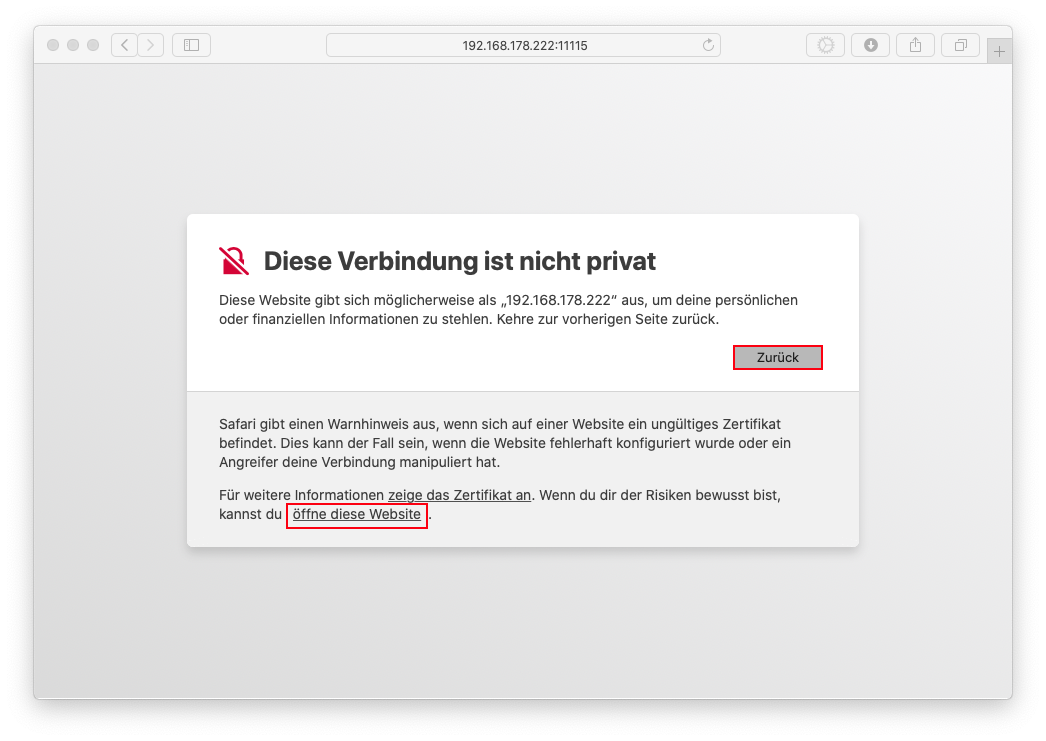

Nach der Anbindung an das Netzwerk wird über einen Internetbrowser in das URL-Eingabefeld die IP-Adresse inklusive Port des UMA eingegeben:

https://192.168.145.110:11115

Da es sich um eine verschlüsselte Verbindung mit einem von dem UMA selbst erstellten Zertifikat handelt, das der Browser noch nicht kennen kann, muss diese Verbindung explizit zugelassen werden. Der Warnhinweis des Browsers muss übergangen werden!

UMA-Administration-Center

Als nächstes wird das Login-Fenster des UMA-Administration-Center angezeigt. Benutzername und Passwort des UMA im Auslieferungszustand sind:

| Benutzername: | admin |

| Passwort: | insecure |

Nach einem Klick auf die Schaltfläche Anmelden (Admin) oder drücken der Eingabe-Taste, erscheint ein Fenster mit den Lizenzbedingungen, welche bestätigt werden müssen.

Es folgt der Einrichtungsassistent für die Ersteinrichtung des UMA. Diesem wurde wegen des Umfangs ein eigener Artikel unter Einrichten des UMA mit dem Einrichtungsassistenten gewidmet.

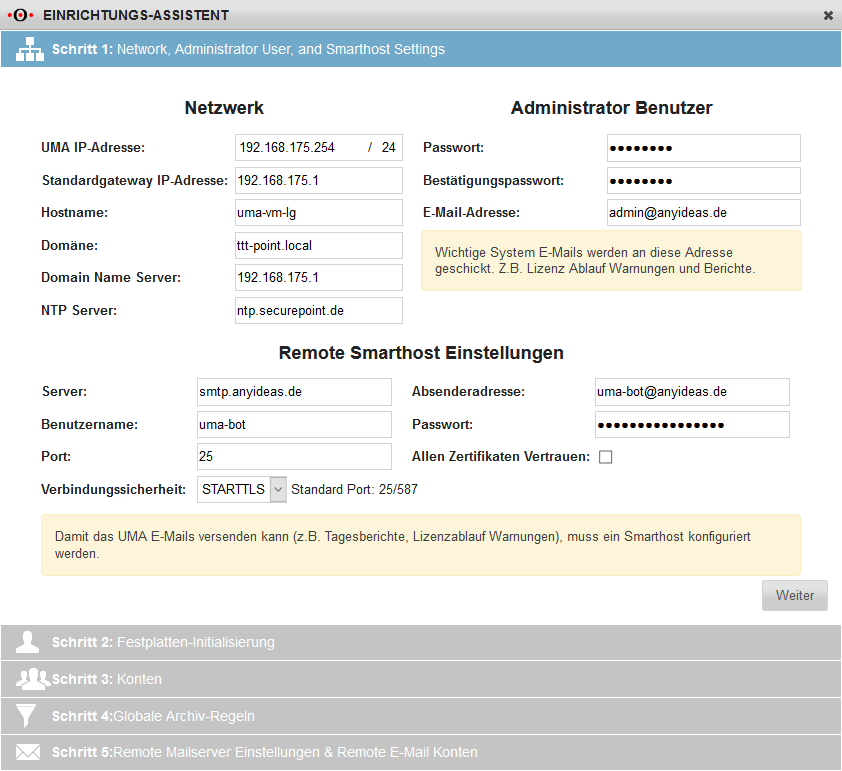

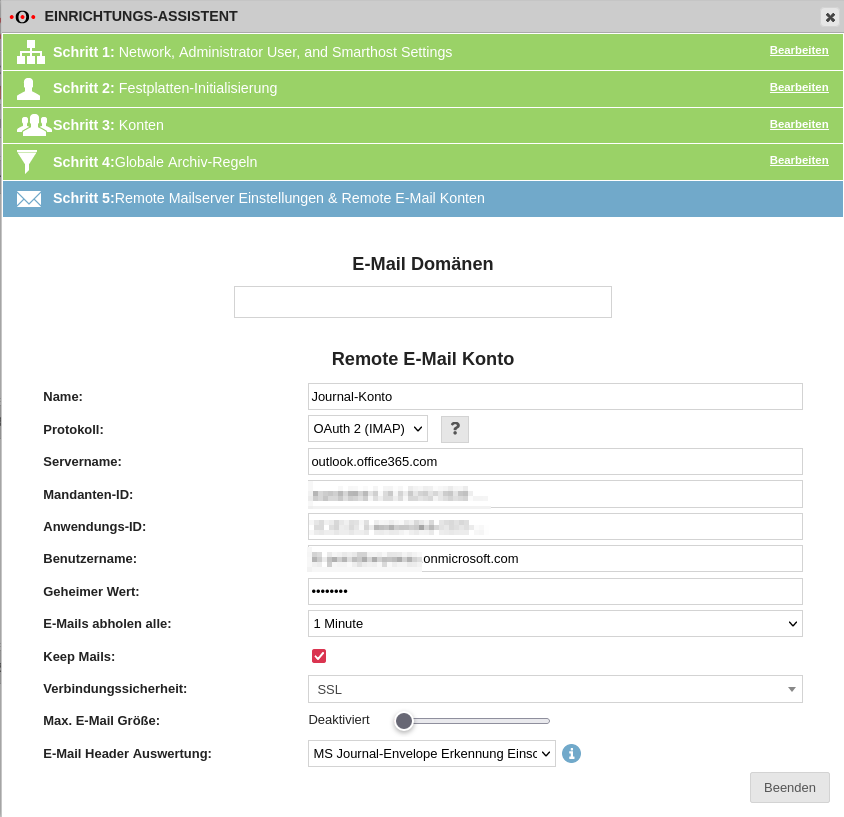

Der Einrichtungsassistent

Wesentliche Einstellungen zur Inbetriebnahme werden im Einrichtungsassistenten erfasst.

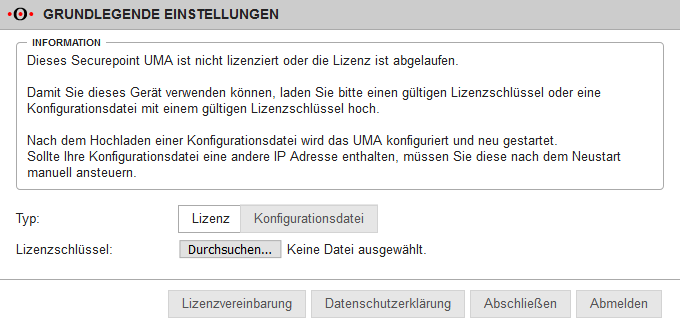

Grundlegende Einstellungen

Je nachdem, ob das UMA erstmalig installiert wird, oder ob nach einer Neu-Installation ein Backup wieder eingespielt werden soll, sind verschiedene Schritte erforderlich:

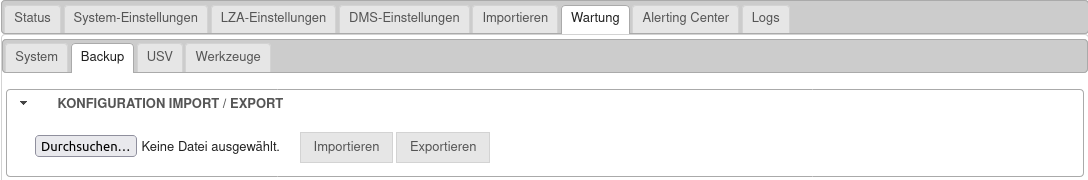

Neu-Installation mit vorhandenem Backup

Als Typ wird Konfigurationsdatei gewählt. Diese muss zuvor auf dem alten UMA unter Adminsitration Reiter Backup bzw. ab UMA NG v3 unter Wartung Reiter Backup im Abschnitt Konfiguration Import/Export exportiert worden sein.

Mit der Schaltfläche Abschließen werden u.A. die Angaben aus Schritt 1 des Einrichtungsassistenten übernommen:

- Netzwerkkonfiguration

- UMA IP-Adresse

- Gateway, DNS

- Hostname, Domäne

- Admin-Passwort und E-Mail-Adresse

- Remote Smarthost Einstellungen

Nach dem Neustart wird direkt Schritt zwei des Einrichtungsassistenten aufgerufen.

Erstinstallation

Als Typ wird Lizenz gewählt. Die zum Betrieb zwingend notwendige Lizenz kann Resellerportal heruntergeladen werden

Einrichtungsassistent

| Schritt | Beschreibung |  | |||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Schritt 1 | Angabe verschiedener Basisdaten:

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||

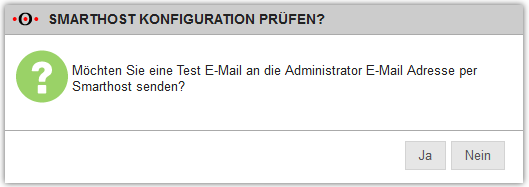

| Testmail versenden. Versand mit bestätigen. Sollte keine Mail ankommen, bitte die Zugangsdaten für den Smarthost und die Netzwerkanbindung prüfen |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||

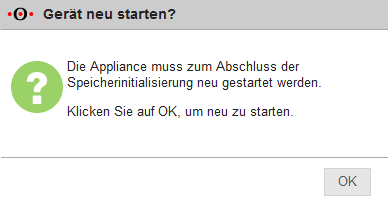

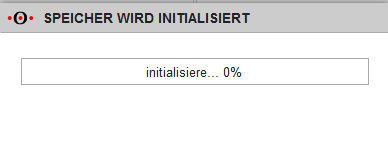

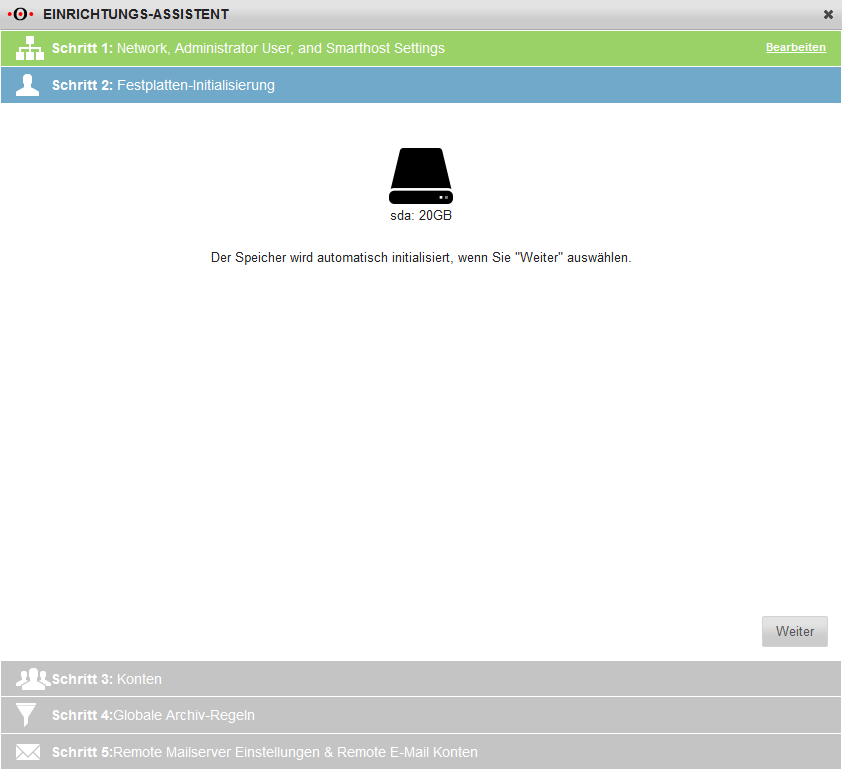

| Schritt 2 | Storage Festplatte initialisieren Die Festplatten für das Archiv müssen initialisiert werden. Dies geschieht automatisch mit den von dem UMA erkannten Archiv-Festplatten.   |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||

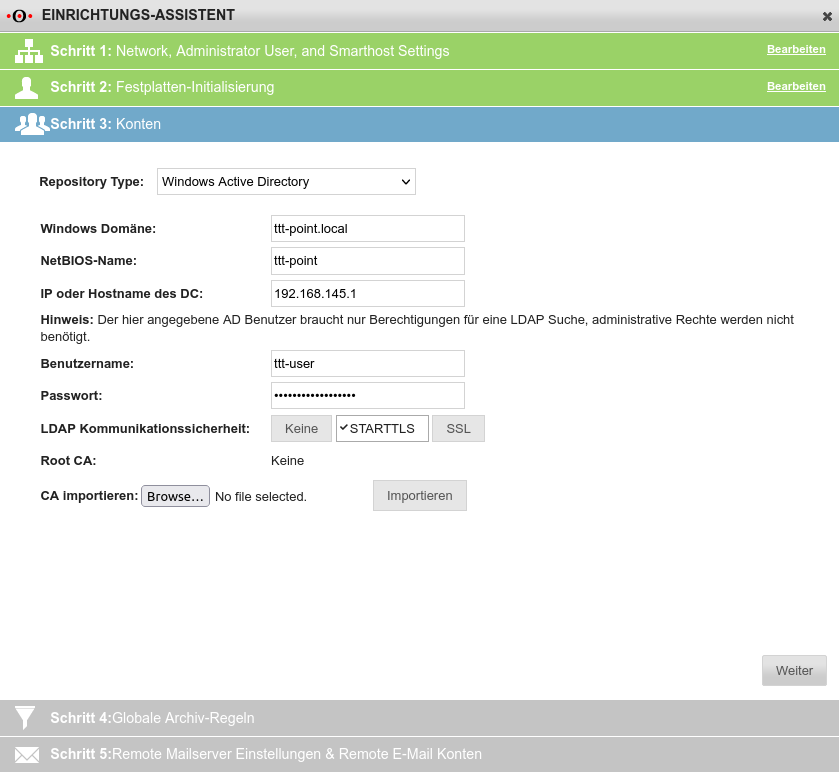

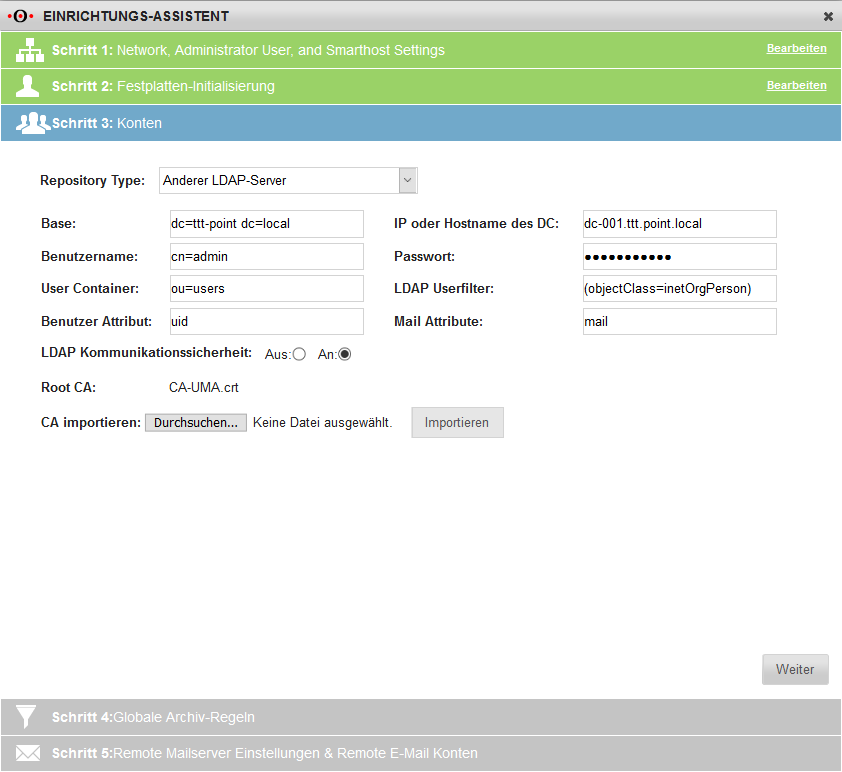

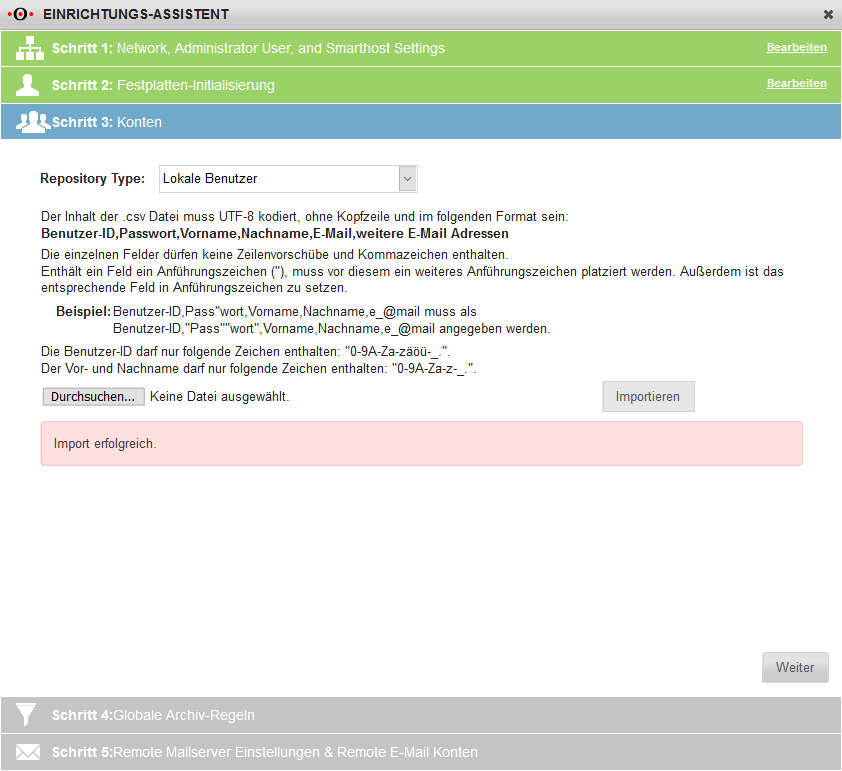

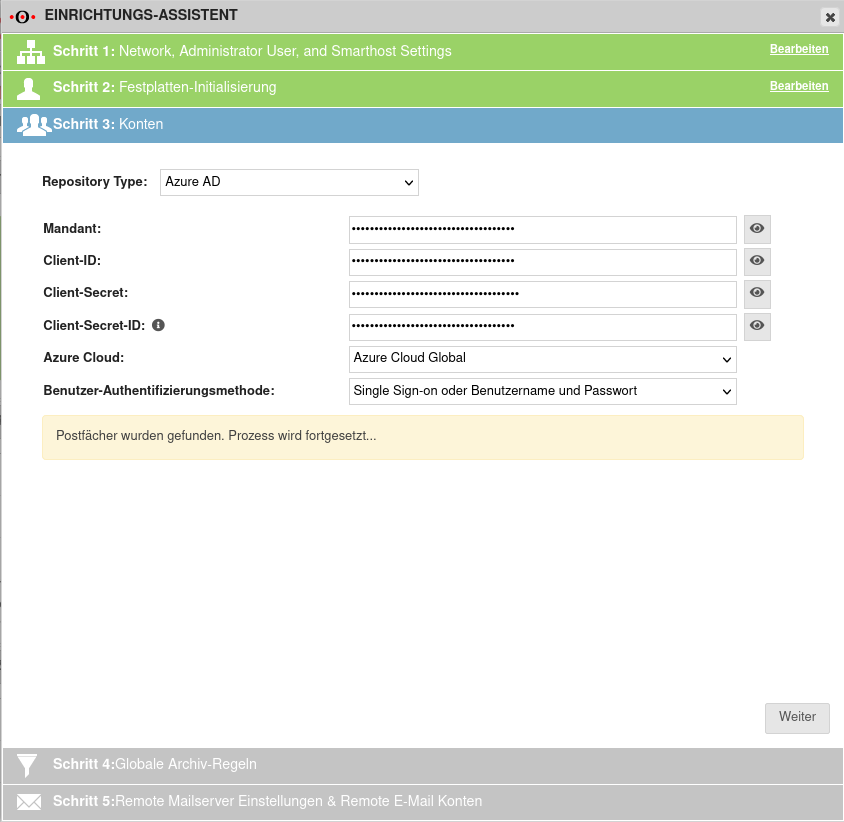

| Schritt 3 | Konten einrichten: Abhängig von der Art der Authentifizierung (Repository Type:)

|

| |||||||||||||||||||||||||||||||||||||||||||||||||||||

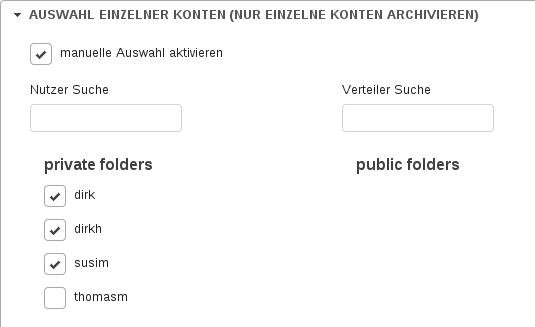

| Windows Active Directory Windows Domäne: Die entsprechende Domäne, in der sich das Active Directory befindet. Arbeitsgruppe: Muss mit dem NetBIOS-Namen der Domäne übereinstimmen  KontenauswahlKontenauswahl

Bei der Nutzung eines Authentifizierungs-Dienstes wie Active Directory sollte darauf geachtet werden, welche E-Mail-Konten wirklich archiviert werden müssen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||

| LDAP Für die Nutzung eines anderen LDAP-Servers wird folgendes in die Felder eingetragen:

|

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Lokale Benutzer Wird kein Authentifizierungs-Server betrieben, können die Benutzer auch lokal in einer Liste hinterlegt werden. Hierzu gibt es die Möglichkeit über die Schaltfläche eine Liste im CSV-Format zu importieren. Der Inhalt der *.csv-Datei muss folgendes Format haben: userid,password,firstname,lastname,email,optionalemail |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||

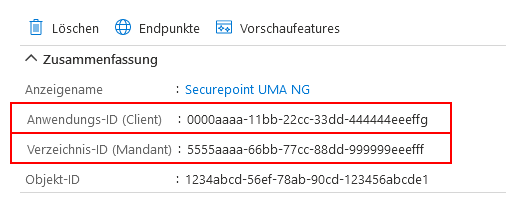

| Azure AD |  | ||||||||||||||||||||||||||||||||||||||||||||||||||||||

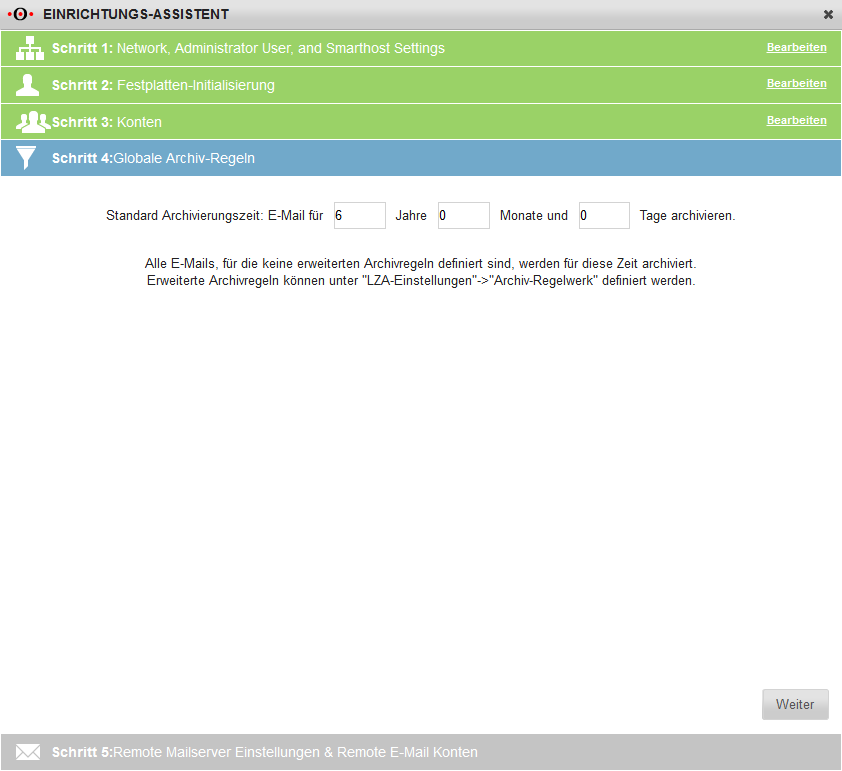

| Schritt 4 | Archivregeln legen die Dauer der Archivierung fest. Die globale Regel gilt, wenn keine andere Regel greift. Der Vorgabewert lautet 6 Jahre Fortfahren mit Schaltfläche |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||

| Schritt 5 |

Remote-E-Mail-Konten empfangen alle Journal-E-Mails eines Mail-Servers. Protokoll: POP3 / IMAP

|

| |||||||||||||||||||||||||||||||||||||||||||||||||||||

|

Protokoll: OAuth (IMAP) Neu ab UMA NG v3.3 Voraussetzung: Konfigurierte Apps in Azure mit OAuth (→Wiki)

|

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||

Einrchtungsassistenten | |||||||||||||||||||||||||||||||||||||||||||||||||||||||

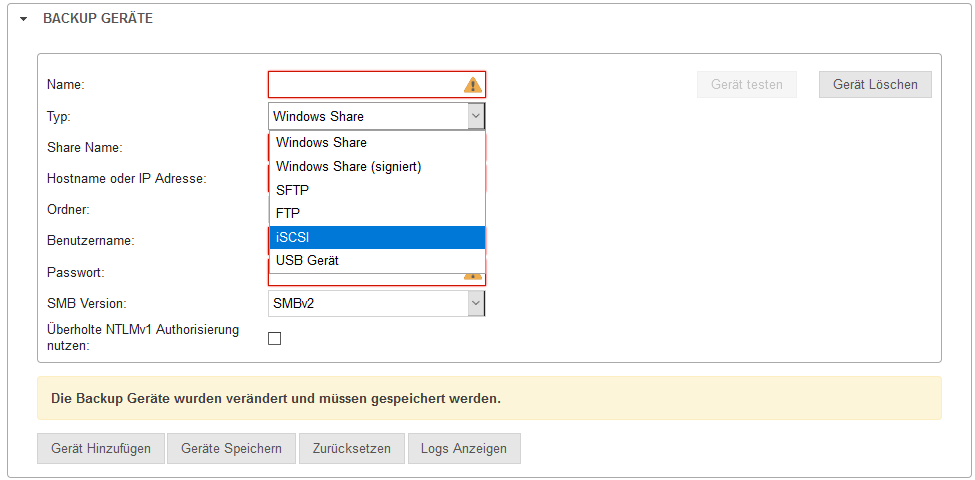

Backups konfigurieren

Backups sind auf verschiedenen Medien möglich:

- Windows Share

- SFTP

- USB

Kein Backup - kein Mitleid...

Einleitung

Das UMA ist ein revisionssicheres Archivierungssystem. Alle archivierten Informationen sollen unverändert aufbewahrt werden und Anwendern einfach und ständig zur Verfügung stehen.

In der Betrachtung einer ganzheitlichen Backup-Strategie müssen diese Informationen berücksichtigt werden, so dass sie im Falle eines Ausfall des UMA und der dann folgenden Neuinstallation, wieder zur Verfügung gestellt werden können.

Die Backup-Strategie wird um eine der nachfolgenden Backup-Optionen des UMA erweitert.

Sicherung der UMA Konfiguration

Abschnitt Konfiguration Import/Export

Da der Archivspeicher des UMA verschlüsselt ist und auch die Backup Dateien beim Erstellen verschlüsselt werden, ist es notwendig diesen Schlüssel zu sichern.

Die Container-Verschlüsselungsinformationen befinden sich in der UMA Konfiguration. Daher muss diese als erste gesichert werden.

Die Schaltfläche erstellt eine Datei, welche sich daraufhin lässt. Ein Klick auf diese Schaltfläche speichert die UMA Konfiguration als Datei mit der Bezeichnung "uma-config.db" in den für Ihre Downloads bestimmten Ordner.

Nur so wird sichergestellt, daß diese im Notfall auch zur Verfügung steht.

Zusätzlich kann auch der Verschlüsselungscode, der ebenfalls im Reiter Backup zu finden ist, gesichert werden.

Mit ihm ist eine Wiederherstellung auch ohne Konfigurationsdaten möglich.

Backup Geräte

Das Archiv-System kann entweder auf einem Netzwerkspeicher oder auf einem externen Speichermedium gesichert werden. Externe Speichermedien werden über einen USB-Anschluss an die Appliance angeschlossen. Es werden sowohl externe Festplatten als auch Flash-Speichermedien (USB-Sticks, etc.) unterstützt.

Zunächst werden im Abschnitt Backup Geräte das oder die Geräte definiert, auf denen die Backups gesichert werden sollen. Hierbei wird nach folgenden Typen unterschieden:

- iSCSI (Empfohlen)

- Windows Share

- Windows Share (signiert)

- SFTP

- FTP

- USB-Gerät

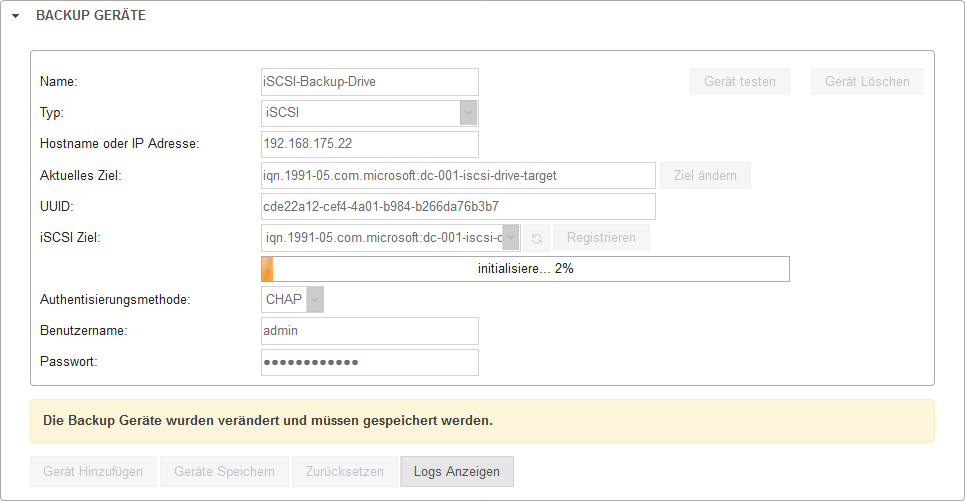

iSCSI (Empfohlen)

Einrichtung

Zunächst muss ein iSCSI Target auf einem NAS oder Server eingerichtet werden. Dazu bitte nach Anleitung zu den entsprechenden Speichergeräten oder Servern vorgehen.

Folgende Einstellungen müssen im UMA vorgenommen werden:

- Aussagekräftigen Namen wählen

- Backup-Typ iSCSI auswählen

- IP-Adresse des Laufwerks bzw. des Servers eintragen, auf dem das iSCSI Target angelegt wurde

- Über die Schaltfläche wird die Verbindung aufbauen und die Informationen zu dem Target abfragen

- Abschließen des Vorgangs durch die Betätigung der Schaltfläche

- Alle bisherigen Daten auf diesem Laufwerk werden überschrieben

- Nach Abschluss der Registrierung muss das angelegte Backup-Gerät über die Schaltfläche gespeichert werden

- Abschließend muss ein Test über die Schaltfläche durchgeführt werden, der natürlich mit einer Erfolgsmeldung von dem UMA bestätigt werden sollte

Bei iSCSI (internet Small Computer System Interface) handelt es sich um ein sehr effizientes Netzwerk-Datenübertragungsverfahren.

Die Speichergeräte, auf denen dann die Daten gespeichert werden sollen, werden als "Target" bezeichnet. Viele Serversysteme oder NAS (Network Attached Storage) können als iSCSI Targets eingerichtet werden.

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| Name | iSCSI-Backup-Drive | Aussagekräftiger Name, mit dem ein Backup Job auf dieses Gerät zugreifen kann |

| Typ | iSCSI | Gerätetyp |

| Hostname oder IP Adresse: | 192.168.192.192 | Hostname bzw. die IP-Adresse des Laufwerks bzw. des Servers, auf dem das iSCSI Target angelegt wurde |

| Aktuelles Ziel: | Wert wird automatisch ermittelt und eingetragen | |

| UUID: | Wert wird automatisch ermittelt und eingetragen | |

| Sucht unter dem angegeben Hostnamen oder der IP Adresse nach iSCSI-Targets | ||

| iSCSI Ziel: | Wählen Sie ein Ziel aus | Da es möglich, ist auf einem Ziel-Laufwerk mehrere iSCSI Targets einzurichten, muss hier das gewünschte Ziel ausgewählt werden. |

| Stellt die Verbindung her und trägt die UUID ein | ||

| Authentisierungsmethode: | CHAP | Wurde eine Authentisierungsmethode konfiguriert, können hier die Zugangsdaten für das Target hinterlegt werden. |

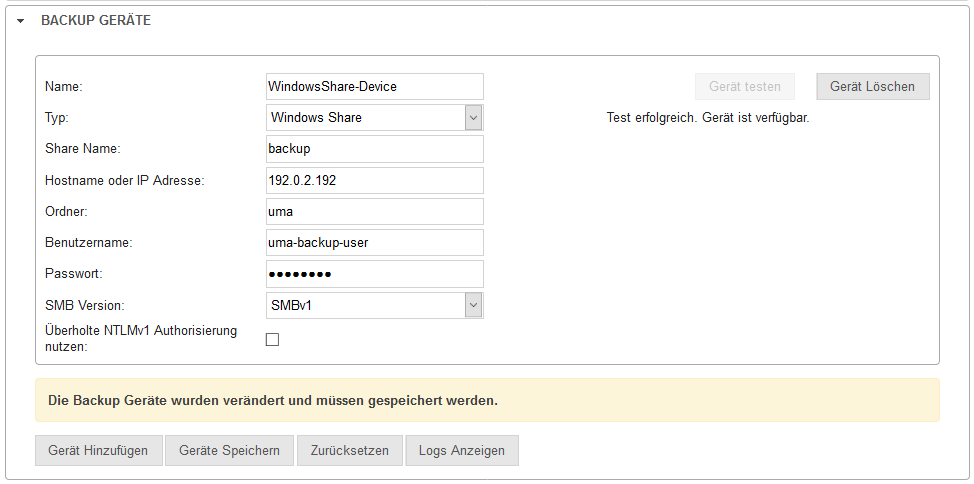

Ein Windows Share ist ein freigegebenes, über ein Netzwerk mit dem Protokoll SMB (Server Message Block) erreichbares Laufwerk oder Ordner, üblicherweise auf einem Windows Server oder auf einem NAS.

Zu beachten ist hierbei, dass der korrekte Share Name eingetragen wird.

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| Name | WindowsShare-Device | Aussagekräftiger Name, mit dem ein Backup Job auf dieses Gerät zugreifen kann |

| Typ | Windows Share | Gerätetyp |

| Share Name | Backup | Der Name des freigegebenen Ordners |

| Hostname oder IP Adresse: | 192.168.192.192 | Hostname bzw. die IP-Adresse des Gerätes, auf dem die Freigabe eingerichtet wurde |

| Ordner | uma | Soll in einem Unterverzeichnis der Freigabe gespeichert werden, wird hier der Name des betreffenden Ordners angegeben

|

| oder |

Wird direkt in die Freigabe gesichert, kann das Feld leer bleiben oder einen Slash / enthalten. | |

| Benutzername | uma-backup-user | Zugangsdaten auf dem Ziel-Server für das Backup |

| Passwort | ••••• | |

| SMB Version | SMBv1 SMBv2 SMBv3 |

Verwendete SMB Version. |

| Überholte NTLMv1 Autorisierung nutzen: | Aktiviert die NTLMv1 Authorisierung

|

Verwendet SMB-Signaturen für die Verbindung.

Es gelten die gleichen Einstellungen wie bei Windows Share

Ausnahme:

- Es wird keine SMB-Version vorgegeben

- Es wird immer NTLMv2 zur Autorisierung verwendet

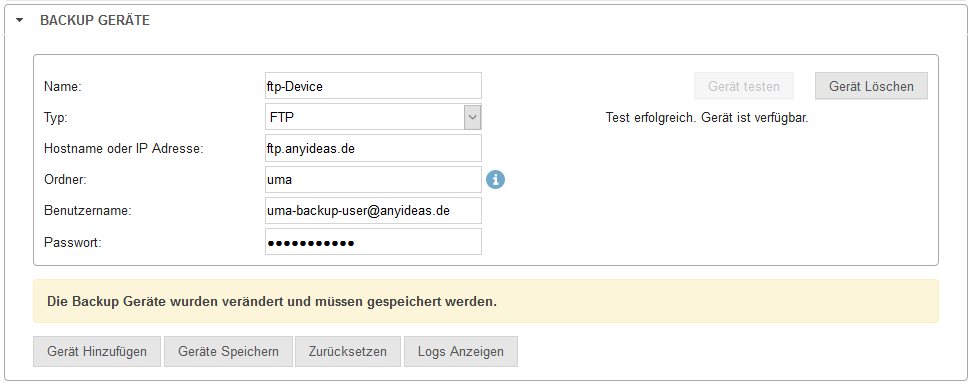

FTP

Zu beachten ist hierbei, für welche Ordner FTP für den Benutzer auf dem Server freigegeben wurde.

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| Name | FTP-Device | Aussagekräftiger Name, mit dem ein Backup Job auf dieses Gerät zugreifen kann |

| Typ | FTP | Gerätetyp |

| Hostname oder IP Adresse: | ftp.anyideas.de | Hostname oder IP-Adresse des ftp-Servers |

| Ordner | /Backup/UMA/ | Bei einer Freigabe des gesamten Hosts und einer Ordnerstruktur Hostname/Backup/UMA |

| oder |

Bei einer Freigabe lediglich des Ordners UMA in einer Ordnerstruktur Hostname/Backup/UMA kann das Feld leer bleiben oder einen Slash / enthalten. | |

| Benutzername | uma-backup-user | Zugangsdaten auf dem Ziel-Server für das Backup |

| Passwort | ••••• |

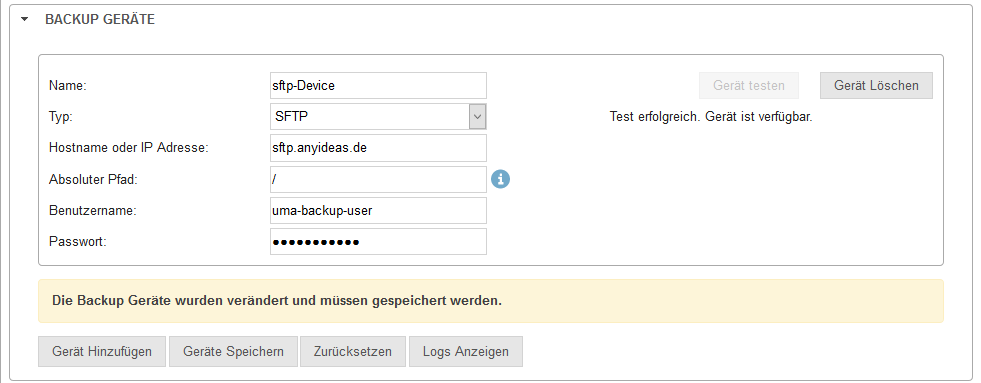

SFTP

Hier muss in jedem Falle der vollständige Pfad angegeben werden.

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| Name | SFTP-Device | Aussagekräftiger Name, mit dem ein Backup Job auf dieses Gerät zugreifen kann |

| Typ | SFTP | Gerätetyp |

| Hostname oder IP Adresse: | sftp.anyideas.de | Hostname oder IP-Adresse des sftp-Servers |

| Absoluter Pfad: | /Backup/UMA/ | Bei einer Freigabe des gesamten Hosts und einer Ordnerstruktur Hostname/Backup/UMA |

| / | Bei einer Freigabe lediglich des Ordners UMA in einer Ordnerstruktur Hostname/Backup/UMA muss das Feld einen Slash / enthalten. Das Feld Absoluter Pfad darf nicht leer bleiben.

| |

| Benutzername | uma-backup-user | Zugangsdaten auf dem Ziel-Server für das Backup |

| Passwort | ••••• |

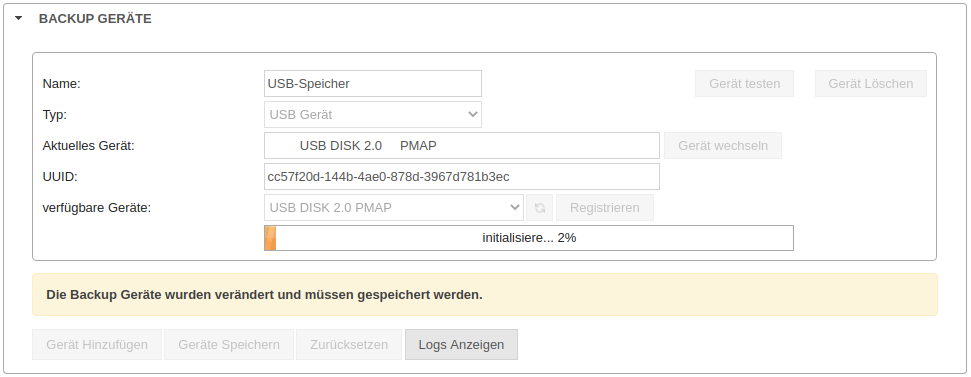

USB

Ein USB Laufwerk ist immer dann praktisch, wenn "eben mal schnell" eine Sicherung erstellt werden soll. Unterstützt werden hier sowohl Festplatten als auch Flash-Speicher wie USB Sticks.

Folgende Einstellungen müssen im UMA vorgenommen werden:

- Aussagekräftigen Namen wählen

- Backup-Typ USB Gerät auswählen

- Über die Schaltfläche wird die Verbindung aufgebaut und die Informationen zu dem Target abgefragt

- Abschließen des Vorgangs durch die Betätigung der Schaltfläche

- Nach Abschluss der Registrierung muss das angelegte Backup-Gerät über die Schaltfläche gespeichert werden

- Abschließend sollte ein Test über die Schaltfläche durchgeführt werden, der natürlich mit einer Erfolgsmeldung von dem UMA bestätigt werden sollte

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| Name | USB Backup Device | Aussagekräftiger Name, mit dem ein Backup Job auf dieses Gerät zugreifen kann |

| Typ | USB-Gerät | Gerätetyp |

| Aktuelles Gerät | Wert wird automatisch ermittelt und eingetragen | |

| UUID: | Wert wird automatisch ermittelt und eingetragen | |

| Löst eine Suche der angeschlossenen USB Geräte aus | ||

| verfügbare Geräte: | Bitte wählen Sie ein USB Gerät | Sollten mehrere USB Geräte angeschlossen sein, kann das gewünschte Gerät ausgewählt werden |

| Stellt die Verbindung her und trägt die UUID ein | ||

Gerät Testen

Nach dem Speichern des angelegten Backup Gerätes muss die Verbindung zu diesem Gerät getestet werden. Dazu wird die Schaltfläche betätigt, welche nach kurzer Zeit eine Erfolgsmeldung auslöst.

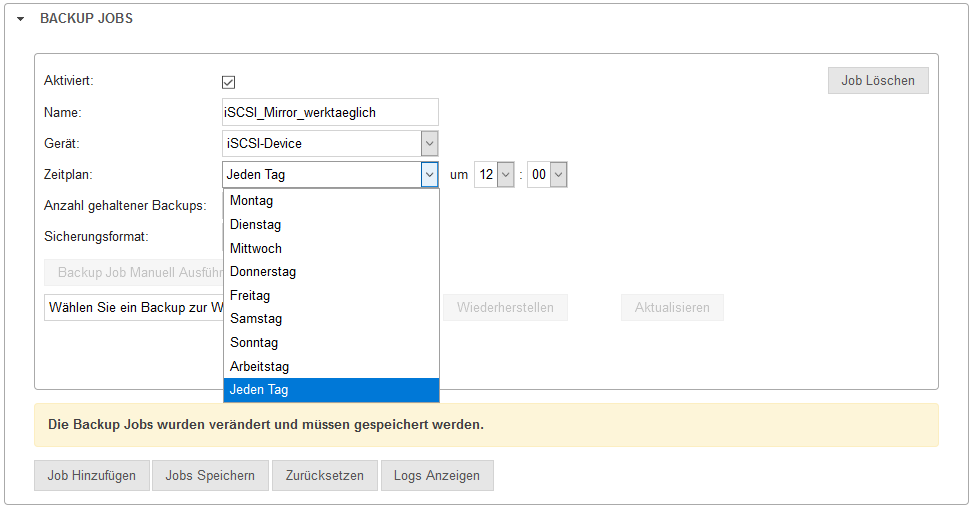

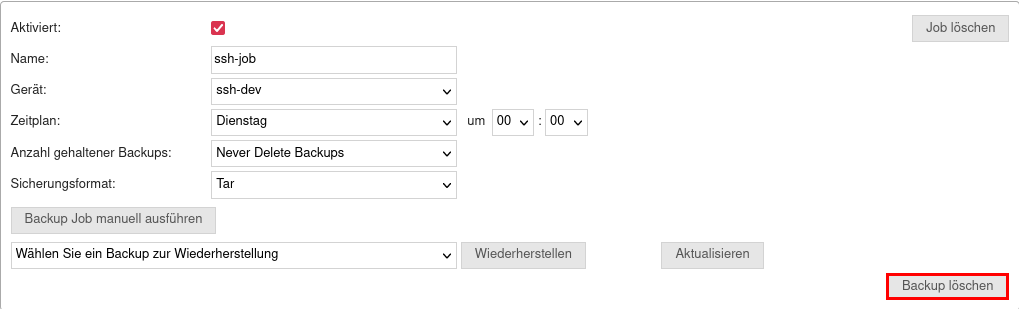

Backup Jobs

Ein Backup Job steuert wann, auf welchem Gerät und mit welchem Sicherungsformat ein Backup erstellt werden soll. Weiterhin wird hier ggf. definiert, wie viele Backups für die Wiederherstellung vorgehalten werden.

Zunächst wird dem Job ein Name gegeben und ein Gerät ausgewählt, auf dem die Backups gespeichert werden sollen.

Zeitplan

Wird ein Backup ausgeführt, wird zuerst ein Snapshot von dem Archiv erstellt.

Dazu gehören unter anderem:

- Dovecot:

Dieser überprüft den Benutzernamen und die E-Mail-Adresse, die Filterregeln und veranlasst die Indexierung der eingehenden E-Mails- LTA-Push:

Dieser Dienst sorgt für den Transport von den LTA-Ordnern in das XML-Langzeitarchiv- LTA-Dienst:

Wandelt die E-Mails in ein XML-Format um, erstellt einen "Hashbaum" und holt den qualifizierten Zeitstempel.

Dieser wird täglich ab 22:00 Uhr geholt.

Weiterhin kann das Backup jeden Arbeitstag (Montag - Freitag) oder auch jeden Tag durchgeführt werden.

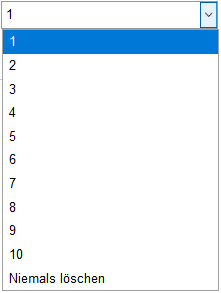

Anzahl der gehaltenen Backups

Neben der Erstellung eines einzelnen Backups ist es auch möglich mehrere von unterschiedlichen Tagen vorzuhalten. Die Auswahl ist zwischen dem letzten (1) und den zehn letzten (10).

Weiterhin ist es auch möglich alle Backups vorzuhalten, was allerdings nur bei der Verwendung des Sicherungsformates Time Machine sinnvoll ist.

Beim Format Mirror gibt es immer nur ein Backup.

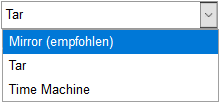

Sicherungsformat

Zur Auswahl stehen hier:

| Beschriftung | Beschreibung |

|---|---|

Mirror (empfohlen)Mirror (empfohlen)

|

Erstellt mittels rsync ein inkrementelles Backup. Dieses Verfahren ist besonders stabil und tolerant bei Verbindungsabbrüchen. Erfordert ein verschlüsseltes Laufwerk und kann daher nur in Verbindung mit den Backup Geräten iSCSI und USB verwendet werden

|

Tar Tar

|

Bei diesem Archivformat wird immer eine vollständige Backup Datei erstellt |

Time Machine Time Machine

|

Ein inkrementelles Format, das nach einem ersten, vollständigen Backup nur die Änderungen speichert. Es lässt sich beim Wiederherstellen ein beliebiger Zeitpunkt auswählen. Erfordert ein verschlüsseltes Laufwerk und kann daher nur in Verbindung mit den Backup Geräten iSCSI und USB verwendet werden

|

Backup erstellen

Durch die gleichnamige Schaltfläche lässt sich jederzeit der

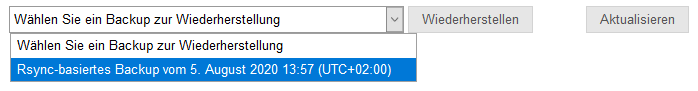

Überprüfen des Backup

Wurde das erste Backup erstellt, muss sichergestellt werden, dass dieses auch wiederhergestellt werden kann. Dazu dient die Schaltfläche .

Je nach Anzahl gehaltener Backups lässt sich ein Bestimmtes Backup auswählen: Wählen Sie ein Backup zur Wiederherstellung

Desaster Recovery

Um sicherzustellen, dass das Backup auch auf neu installierter Hardware wiederhergestellt werden kann, gehört ein Desaster Recovery Test immer mit zu einem vollständigen Backup dazu.

Dazu kann zum Beispiel auf einer virtuellen Maschine ein UMA installiert werden. Auf diesem wird dann die vorher gesicherte UMA Konfigurationsdatei importiert. Über den Installationsassistenten oder unter System-Einstellungen / Archiv-Speicher wird die eingebundene Archiv-Festplatte initialisiert und danach über das Backup wiederhergestellt.

Erst wenn dieses erfolgreich war, kann davon ausgegangen werden, dass das Backup funktioniert.

Backup wiederherstellen

Da die Backup-Jobs verschiedene Formate und/oder verschiedene Speicherorte haben, ist die Funktion bei den einzelnen Jobs eingefügt.

Ein Backup muss zuvor ausgewählt werden: Wählen Sie ein Backup zur Wiederherstellung

Die Schaltfläche aktualisiert die Auflistung der Backups und mit einem Klick auf wird die Wiederherstellung gestartet.

Backup löschen

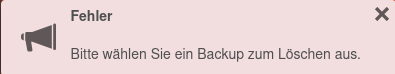

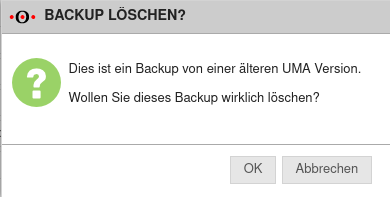

Um ein nicht weiter benötigtes Backup löschen zu können, wird unter Backup Jobs bei das Backup ausgewählt, welches gelöscht werden soll.

Wird ohne ausgewähltes Backup auf die Schaltfläche geklickt, erscheint ein Hinweis-Pop-Up.

Dies dient zur Abfrage, ob dieses Backup auch wirklich gelöscht werden soll.

Der Löschvorgang kann einige Zeit dauern.

Abschließende Information

Enthalten sind in einem Archiv-Backup

- sämtliche E-Mails

- E-Mail-Anhänge

- Dokumente

- und Sicherungsinformationen (z.B. der Verschlüsselungscode)

Nicht enthalten sind die

- Index-Datenbanken

Diese müssen neu erstellt werden.

Dieses geschieht in der Regel, wenn der Benutzer das erste Mal nach dem Wiederherstellen eines Backup über die Benutzeroberfläche des UMA auf seine Dokumente zugreifen möchte.

Der erste Login wird dann etwas länger dauern als gewohnt, da die Index Datenbank für diesen Benutzer zunächst erneut angelegt werden muss.