notempty

11.8.7 (externe Zertifikate) 11.8.7 (lokale Zertifikate) 11.7.3 (externe Zertifikate) 11.7.3 (lokale Zertifikate) 11.7

[[Datei: |hochkant=2|mini|]]

[[Datei: |hochkant=2|mini|]]

| [[Datei: ]] | |||

| user-DIW-ATS-K5C | |||

| FWF-II7-4NB-GXQ-URC | |||

| yyyy-mm-dd hh:mm:ss | |||

| / | |||

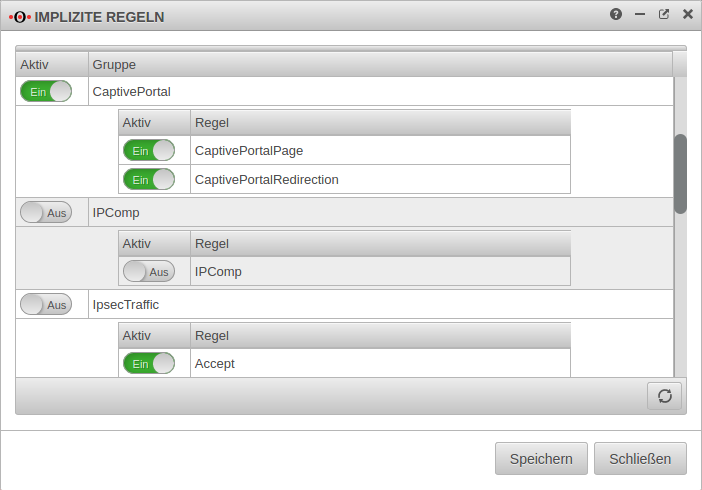

Implizite Regeln

Menü Gruppe Ein Captive Portal

Unter dem Punkt Captive Portal im Menü Implizite Regeln muss sichergestellt sein, dass beide Regeln aktiviert sind.

Der Schalter CaptivePortalPage öffnet einen eingehenden Port auf dem entsprechenden Interface der Firewall, dass für das Captive Portal vorgesehen ist, um die Landingpage anzeigen zu können.

Der Schalter CaptivePortalRedirection ist, wie der Name schon sagt, für die dazugehörige Umleitung der Traffics auf den oben genannten Port zuständig.

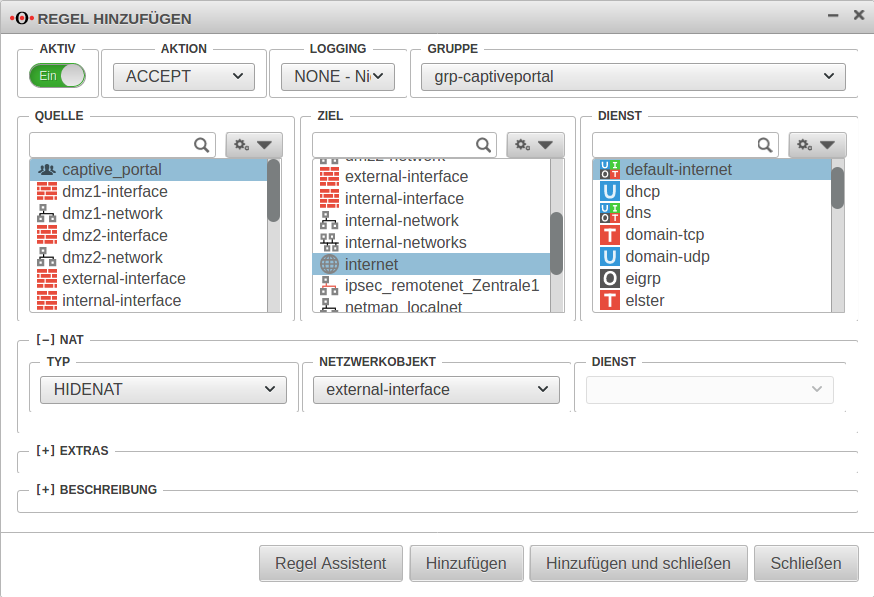

Portfilter

Im Portfilter sind zwei weitere Regeln erforderlich:

1. Regel Quelle |

|

Ziel |

|

Dienst |

|

[–] NAT

| |

Typ |

|

Netzwerkobjekt |

Einstellungen im Captive Portal

Menü

| Beschriftung | Wert | Beschreibung | [[Datei: ]] |

|---|---|---|---|

| Captive Portal: | Ein | Dieser Schalter aktiviert oder deaktiviert das Captive Portal | |

| Hostname der Portalseite: | portal.anyideas.de | Dieser sollte, bei einem Zertifikat für einen FQDN, dem Common Name des Zertifikats entsprechen. Bei einem Wildcardzertifikat muss der Hostname der Antwort auf eine DNS-Anfrage des Clients entsprechen. | |

| Zertifikat: | Bitte das oben erwähnte Zertifikat auswählen. | ||

| Netzwerkobjekte: | × wlan-0-network (wlan0) | In diesem Feld bitte die Netzwerkobjekte auswählen, welche die Netze repräsentieren, die auf die Landingpage umgeleitet werden sollen. | |

| Authentifizierung: | Ein | Hier kann, wenn gewünscht, eine Authentifizierung erzwungen werden. | [[Datei: ]] |

| Port der Portalseite: | 8085 | Es muss ein Port für das Captive Portal definiert sein, dieser kann aber geändert werden. | |

| Maximale Verbindungszeit: | 1800 | Der Zeitrahmen, in dem eine Anmeldung im Captive Portal gültig ist. Ist die voreingestellte Zeit abgelaufen, wird der Web-Zugriff ins Internet gesperrt und eine erneute Bestätigung der Nutzungsbedingungen (und, wenn gewünscht, der Authentifizierung) ist von notwendig. | |

| [[Datei: ]] | |||

| [[Datei: ]] | |||

| Nutzungsbedingungen: | Nutzungsbedingungen/Terms of Use | Hier müssen eigene Nutzungsbedingungen aufgeführt werden. Aus Haftungsgründen können wir diese leider nicht bereitstellen. Wir empfehlen aus den gleichen Gründen, einen Anwalt hinzu zu ziehen. |

[[Datei: ]] |

| [[Datei: ]] | |||

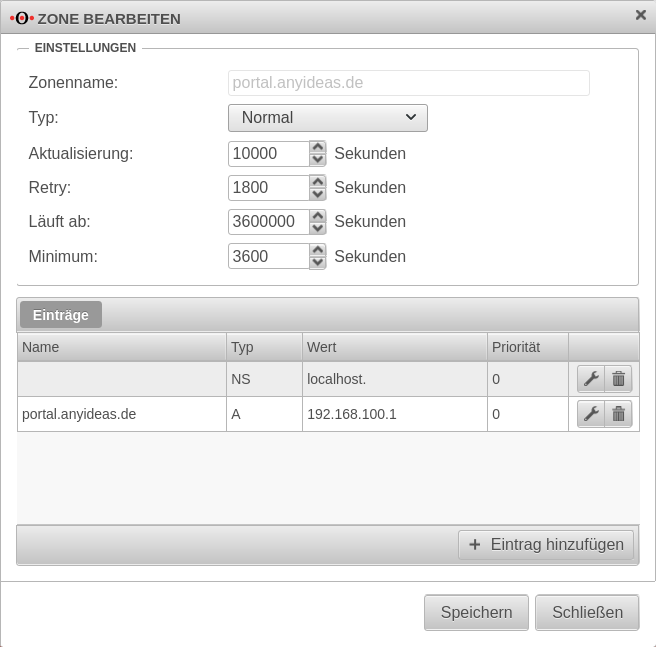

Nameserver

Menü Reiter Zonen

Wenn der Firewallname nicht auf einen FQDN geändert werden kann, weil zum Beispiel die UTM als ausgehendes Mailrelay verwendet wird muss zusätzlich der Nameserver der Firewall genutzt werden.

In diesem Beispiel wird davon ausgegangen, dass die Firewall für das Netz des Captive Portals der zuständige DHCP-Server ist und als primären DNS-Server eingerichtet ist.

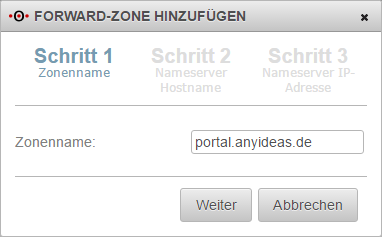

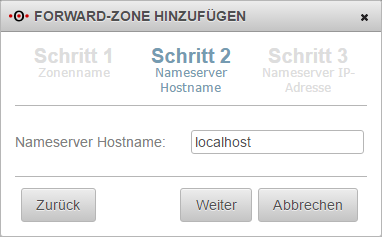

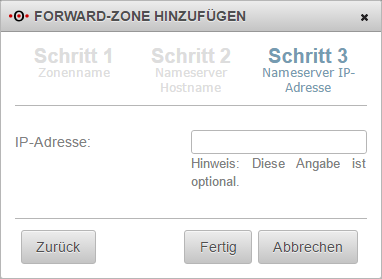

Forward-Zone hinzufügen

Schaltfläche

Der zu vergebende Zonenname entspricht dem FQDN der Firewall.

In unserem Fall ist dies 'portal.anyideas.de'.

Als Hostname des Nameserver wird den 'localhost' ein.

Das Feld der IP-Adresse kann leer gelassen werden.

Forward-Zone bearbeiten

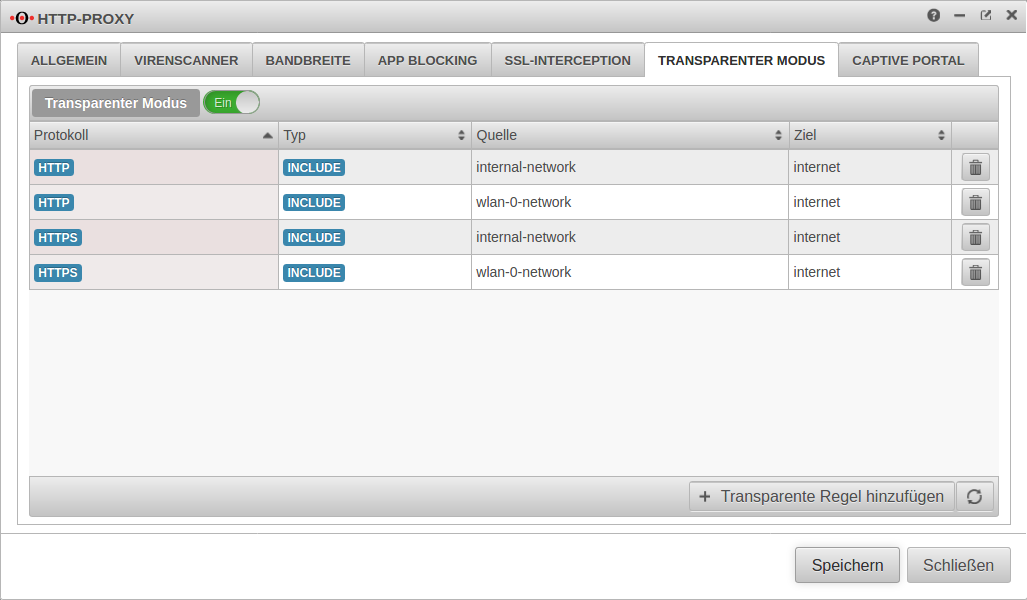

Transparenter Modus

Menü Reiter Transparenter Modus

Für den Zugriff auf das Internet über den benötigten HTTP-Proxy ist mindestens eine Regel notwendig (HTTP), besser zwei (zusätzlich HTTPS)

| Beschriftung | Wert |

|---|---|

| Protokoll: | |

| Typ: | |

| Quelle: | |

| Ziel: |

| Beschriftung | Wert |

|---|---|

| Protokoll: | |

| Typ: | |

| Quelle: | |

| Ziel: |

Webfilter

Abschließend sollte noch der Webfilter konfiguriert werden. Da über den Proxy gesurft wird ist ohne Regel im Portfilter ein Zugriff auf z.B. interne Webserver möglich. Folgende Schritte sind durchzuführen:

mit Authentifizierung

- Netzwerkobjekte

Erstellen einer Gruppe (z.B. grp_CP_webfilter), die das wlan-0-network-Netzwerkobjekt beinhaltet - Schaltfläche

- Netzwerk- oder Benutzergruppe: Die neu erstellte Gruppe wählen

- neu generierten Regelsatz bearbeiten

- webserver.anyideas.de URL des Servers, auf den der Zugriff über das Captive Portal gesperrt werden soll

- Aktion auf blockieren belassen

ohne Authentifizierung

- Schaltfläche

- Die Gruppe der Benutzer wählen

- neu generierten Regelsatz bearbeiten

- webserver.anyideas.de URL des Servers, auf den der Zugriff über das Captive Portal gesperrt werden soll

- Aktion auf 'blockieren' belassen