(Lauritzl verschob die Seite UTM/APP/HTTP Proxy-Transparenter Modus nach UTM/APP/HTTP Proxy-Transparenter Modus v11.7) Markierung: Neue Weiterleitung |

K (Weiterleitung auf UTM/APP/HTTP Proxy-Transparenter Modus v11.7 entfernt) Markierung: Weiterleitung entfernt |

||

| Zeile 1: | Zeile 1: | ||

# | {{Set_lang}} | ||

{{#vardefine:headerIcon|spicon-utm}} | |||

{{:UTM/APP/HTTP_Proxy-Transparenter_Modus.lang}} | |||

</div>{{DISPLAYTITLE:{{#var:display}}}}{{TOC2}}{{Select_lang}} | |||

{{Header|12.2| | |||

* {{#var:neu--Layoutanpassung}} | |||

* {{#var:Fehlerursache}} | |||

|[[UTM/APP/HTTP_Proxy-Transparenter_Modus v11.7 | 11.7]] | |||

}} | |||

== {{#var:Transparenter Proxy}} == | |||

<div class="Einrücken"> | |||

{{#var:Transparenter Proxy--desc}} | |||

<li class="list--element__alert list--element__hint">{{#var:no-Regex}}</li> | |||

</div> | |||

== {{#var:Konfiguration}} == | |||

=== {{#var:Zertifikat}} === | |||

<div class="Einrücken"> | |||

{{#var:Zertifikat--desc}} | |||

{{Einblenden|{{#var:CA--erstellen}}|{{#var:hide}}|dezent}} | |||

{{pt3| {{#var:Zertifikat--Bild}} | {{#var:Zertifikat--cap}} }} | |||

{{pt3| {{#var:Zertifikat-CA--Bild}} | {{#var:Zertifikat-CA--cap}} | hochkant=0.85 }} | |||

{{#var:CA--erstellen--desc}} | |||

</div></span></div> | |||

</div> | |||

<br clear=All> | |||

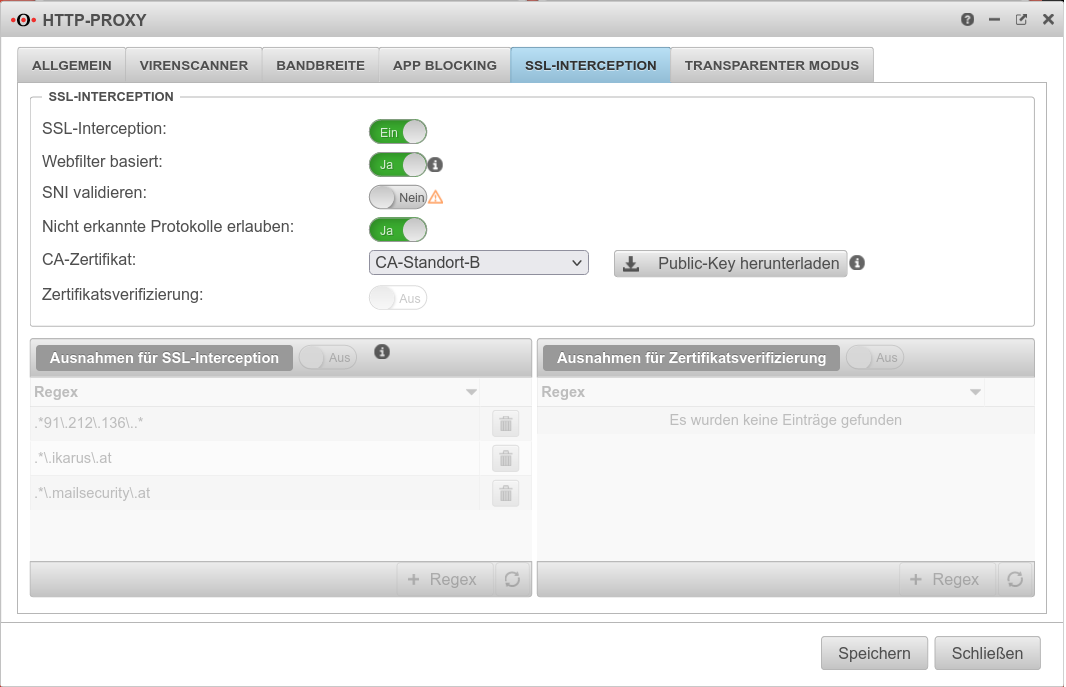

{{h3| {{#var:SSL-Interception}} | {{Reiter| {{#var:SSL-Interception}} }} }} | |||

{{#var:SSL-Interception--desc}}<br> | |||

{| class="sptable2 pd5 zh1 Einrücken" | |||

|- | |||

! {{#var:cap}} !! {{#var:val}} !! {{#var:desc}} || class="Bild" rowspan="8" | {{Bild | {{#var:SSL-Interception--Bild}}|{{#var:SSL-Interception--cap}} }} | |||

|- | |||

| {{b|{{#var:SSL-Interception}}: }} || {{ButtonAn|{{#var:ein}} }} || {{#var:Aktivierung}} | |||

|- | |||

| {{b|{{#var:Webfilter basiert}} }} || {{ButtonAus|{{#var:nein}} }} || {{#var:Webfilter basiert--desc}} | |||

|- | |||

| {{b|{{#var:Nicht erkannte Protokolle erlauben}} }} || {{ButtonAn|{{#var:ein}} }} || {{#var:Nicht erkannte Protokolle erlauben--desc}} | |||

|- | |||

| {{b|{{#var:CA-Zertifikat}} }} || {{Button|CA-SSL-Interception|d}} || {{#var:CA-Zertifikat--desc}} | |||

|- | |||

| {{b|{{#var:Zertifikatsverifizierung}} }} || {{ButtonAus|{{#var:aus}} }} || {{#var:Zertifikatsverifizierung--desc}} | |||

|- | |||

| {{KastenGrau|{{#var:Ausnahmen für SSL-Interception}} }} || {{ButtonAn|{{#var:ein}} }} || {{#var:Ausnahmen für SSL-Interception--desc}}<li class="list--element__alert list--element__warning">{{#var:Regex--Transparent--Hinweis}}</li> | |||

|- | |||

| {{KastenGrau| {{#var:Ausnahmen für Zertifikatsverifizierung}} }} || {{ButtonAus|Aus}} || {{#var:Ausnahmen für Zertifikatsverifizierung--desc}} | |||

|} | |||

<br clear=All> | |||

=== {{#var:Zertifikat dem Browser hinzufügen}} === | |||

<div class="Einrücken"> | |||

{{#var:Zertifikat dem Browser hinzufügen--desc}} | |||

{{Einblenden|{{#var:Details zeigen}}|{{#var:hide}}|dezent}} | |||

<br> | |||

{{#var:Gallery}} | |||

</div></span></div></div> | |||

{{h3| {{#var:Transparenter Modus}} | {{Reiter| {{#var:Transparenter Modus}} }} }} | |||

{{pt3| {{#var:Transparenter Modus--Bild}} | {{#var:Transparenter Modus--cap}} }} | |||

<div class="Einrücken"> | |||

{{#var:Transparenter Modus--desc}}<br><br><br><br><br><br> | |||

==== {{#var:HTTPS-Regel}} ==== | |||

{{#var:HTTPS-Regel--desc}} | |||

{| class="sptable2 pd5 zh1" | |||

|- | |||

! {{#var:cap}} !! {{#var:val}} !! {{#var:desc}} || class="Bild" rowspan="5" | {{Bild | {{#var:HTTPS-Regel--Bild}}|{{#var:HTTPS-Regel--cap}} }} | |||

|- | |||

| {{b|{{#var:Protokoll}} }} || {{Button|HTTPS|dr}} || {{#var:Protokoll--desc}} | |||

|- | |||

| {{b|{{#var:Typ}} }} || {{Button|Include|dr}}<br>{{Button|Exclude|dr}} || {{#var:Typ--desc}} | |||

|- | |||

| {{b|{{#var:Quelle}} }} || {{Button|Newtzwerkobjekt|dr}} || {{#var:Quelle--desc}} | |||

|- | |||

| {{b|{{#var:Ziel}} }} || {{Button|internet|dr}} || {{#var:Ziel--desc}} | |||

|} | |||

{{#var:Speichern--desc}} | |||

<br clear=All> | |||

</div> | |||

=== {{#var:Portfilterregeln}} === | |||

<div class="Einrücken"> | |||

{{#var:Portfilterregeln--desc}}<br> | |||

{| class="Einrücken sptable2 spezial pd5 tr--bc__white zh1" | |||

|- class="bold small no1cell" | |||

| class="Leerzeile bc__default" | || ||<nowiki>#</nowiki> || style="min-width:12em;"| {{#var:Quelle}} || style="min-width:12em;"| {{#var:Ziel}} || style="min-width:12em;"| {{#var:Dienst}} || style="min-width:6em;"| NAT || {{#var:Aktion}} || {{#var:Aktiv}} ||style="min-width:5em;"| | |||

|- class="Leerzeile bc__default" | |||

| colspan="9" | | |||

|- | |||

| class="bc__default" | {{#var:Regel--internal-interface}} || {{spc|drag|o|-}} || 2 || {{spc|net|o|-}} internal-network || {{spc|interface|o|-}} internal-interface || {{spc|dienste|o|-}} proxy || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | |||

|} | |||

</div> | |||

=== {{#var:Beispiele für Ausnahmen für Windows-Updateserver}} === | |||

<div class="Einrücken"> | |||

{{#var:Beispiele für Ausnahmen für Windows-Updateserver--desc}} | |||

</div> | |||

---- | |||

=== {{#var:Troubleshooting}} === | |||

<div class="Einrücken"> | |||

{{:UTM/APP/HTTP_Proxy-Host-header-forgery}} | |||

</div> | |||

Version vom 10. Januar 2022, 19:07 Uhr

- Layoutanpassung

- Fehlerursache bei Host header forgery detected

Funktionsweise des transparenten Proxys

Der transparente Proxy sorgt dafür, dass Webseitenaufrufe auch ohne Einstellungen im Browser über den HTTP-Proxy geleitet werden, so dass der Virenscanner und der Webfilter auf diese Verbindungen angewendet werden können.

Um auch SSL-Verschlüsselte Verbindungen auf Viren und Schadsoftware überprüfen zu können, muss sich der Proxy als Client gegenüber dem Webserver im Internet ausgeben, so dass die Daten schon auf der Firewall entschlüsselt werden können.

Diese sollen anschließend natürlich wieder verschlüsselt an den eigentlichen Client im internen Netzwerk weitergeleitet werden.

Um dieses zu erreichen wird das Feature SSL-Interception genutzt.

Konfiguration

Zertifikat

Für die SSL-verschlüsselte Übertragung zum Client wird eine CA benötigt.

[[Datei: |hochkant=2|mini| ]] [[Datei: |hochkant=0.85|mini| ]]

SSL-Interception

Konfiguration unter Bereich SSL-Interception

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| SSL-Interception: | Ein | ||

| Nein | |||

| Ein | |||

| Aus | |||

| ' | Ein | ||

| ' | Aus |

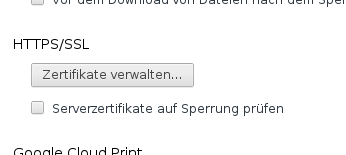

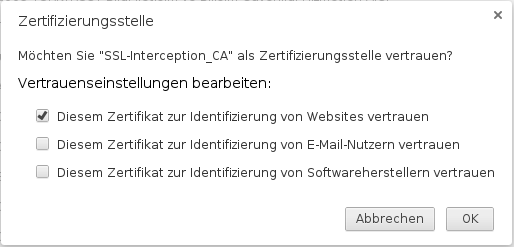

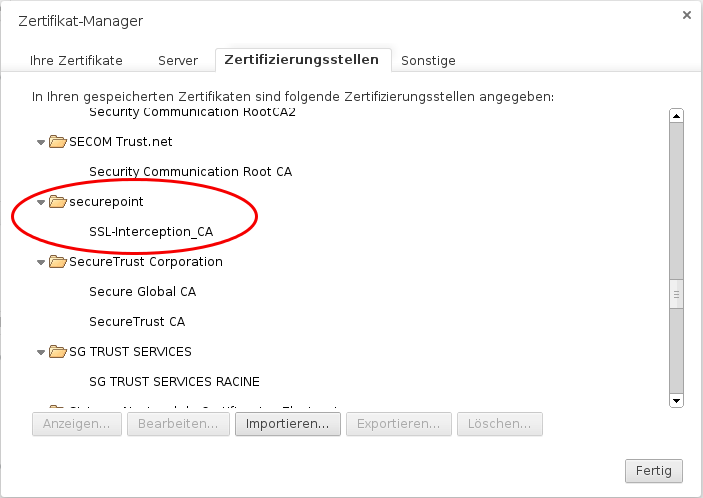

Zertifikat dem Browser hinzufügen

Dazu wird der öffentliche Teil des CA über den Button ![]() heruntergeladen.

heruntergeladen.

Entweder dadurch, dass sich von jedem einzelnen Client auf der UTM einloggen um auf diesen das CA zu speichern oder es wird einmal heruntergeladen und auf einem USB-Stick oder einem Netzwerkspeicher abgelegt. Anschließend wird über diesen Weg dem Browser das Zertifikat hinzugefügt.

3. Das heruntergeladene CA wird aus dem entsprechenden Verzeichnis ausgewählt

4. Bei der Frage ob dem CA als Zertifizierungsstelle vertraut werden soll, wird die Zeile "Diesem Zertifikat zur Identifizierung von Websites vertrauen" markiert.

5. Abschließend auf OK klicken.

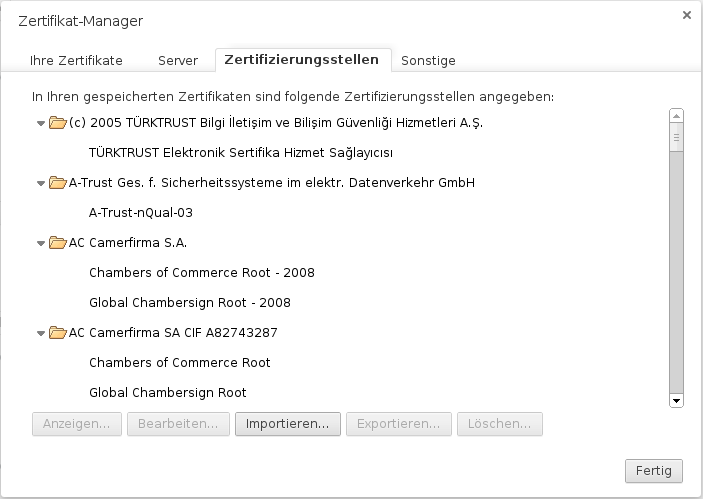

Transparenter Modus

Aktivierung unter Bereich Transparenter Modus mit Transparenter ModusEin

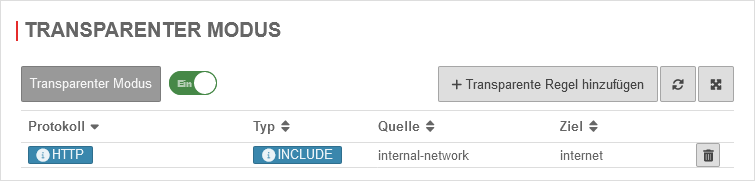

HTTPS-Regel anlegen

In der Standard Einstellung ist der transparente Modus für das HTTP Protokoll über Port 80 schon aktiviert.

Um diesen auch für das HTTPS Protokoll und Port 443 einzurichten, wird durch einen Klick auf die Schaltfläche eine weitere Regel hinzugefügt.

Ein Klick auf Speichern und schließen speichert die neue Regel und schließt den Dialog.

Ein weiterer Klick auf Speichern im HTTP-Proxy Fenster sorgt für eine Aktualisierung der Regeln.

| # | Quelle | Ziel | Dienst | NAT | Aktion | Aktiv | |||

| Paketfilterregel für Zugriff auf DNS-Auflösung | 2 | Accept | Ein | ||||||

Beispiele für Ausnahmen für Windows-Updateserver

Weitere Beispiele zur Einrichtung der SSL-Interception, Authentifizierungsausnahmen, Virenscanner und Webfilter bezüglich Windows Updates gibt es im Knowledge Base Artikel Windows Updates mit HTTP-Proxy und Webfilter

Troubleshooting

Situation

- UTM mit aktivem transparenten HTTP-Proxy für HTTP und HTTPS.

- Die SSL-Interception läuft im Modus "Webfilterbasierend".

Fehlermeldung im Browser

oder

Logmeldung in der UTM

2021-09-15T16:50:20.003+02:00|squid|8933|1631717419.981 1 192.0.2.192 NONE/200 0 CONNECT 104.96.47.5:443 - HIER_NONE/- -

2021-09-15T16:50:20.007+02:00|squid|8933|1631717420.007 27 192.0.2.192 NONE_ABORTED/409 12387 CONNECT loadbalancing.ttt-point.de:443 - HIER_NONE/- text/html

2021-09-15T16:50:20.007+02:00|squid|8933|1631717420.007 27 192.0.2.192 NONE_ABORTED/409 12387 CONNECT loadbalancing.ttt-point.de:443 - HIER_NONE/- text/html

2021-09-15T16:50:22.652+02:00|squid|8933|SECURITY ALERT: Host header forgery detected on local=192.0.2.22:443 remote=192.168.175.10:28144 FD 9 flags=33 (local IP does not match any domain IP)

2021-09-15T16:50:22.654+02:00|squid|8933|SECURITY ALERT: on URL: loadbalancing.ttt-point.de:443

Bedeutung

- Der Client startet eine TCP-Verbindung zu einem HTTPS-Server

- Die Verbindung wird durch die UTM → Transparenter Proxy abgefangen

- Der HTTP-Proxy (Squid) prüft die Verbindung und analysiert den TLS-Handshake.

- Die gewonnen Informationen wie der SNI werden dabei aufgelöst und mit der ursprünglichen IP-Adresse verglichen

- In diesem Fall stimmen ursprüngliche IP und die aufgelöste IP für den SNI (Hostnamen) nicht überein und werden daher durch den HTTP-Proxy blockiert und es kommt zu oben stehender Fehlermeldung

Ursache

Wenn der Anbieter in kurzer Zeit unterschiedliche Antworten auf DNS-Anfragen gibt, können sich die Ergebnisse in der DNS-Auflösung zwischen Client und UTM unterscheiden.

Dieses Verhalten kann hervorgerufen werden durch:

- unterschiedliche DNS-Server auf Client und UTM

- Hostnamen, die mit einer sehr kleinen TTL durch intensive Lastenverteilung, von UTM und Client unterschiedlich aufgelöst werden.

- Nutzung von DNS-Servern an unterschiedlichen geografischen Standorten.

Dabei kann über den entfernten Standort für die aufgerufenen Hostnamen eine andere IP-Adresse zurückgegeben werden als am lokalen Standort der UTM. (Geographic DNS Routing)

Lösung

- Best Practice:

Auf dem Client wird die UTM als globaler Proxy-Server und ggf. für jede Anwendung als Proxy-Server eingetragen.

- Workaround:

Auf Client und UTM werden die gleichen DNS-Server eingetragen.

Zusätzlich muss darauf geachtet werden, daß auch keine DNS-Server verwendet werden, die selber bereits über Geographic DNS Routing angesprochen werden.

Die Google-Server z.B. unterscheiden sich trotz identischer IP-Adresse je nach Region, von der aus sie aufgerufen werden!

- Einfach, aber unsicher:

Unter Bereich SSL-Interception die Option SNI validieren: Nein deaktivieren.Ohne SNI Validierung können Clients die SNI beliebig manipulieren, um den Webfilter zu passieren. Diese Einstellung sollte nur als eine letzte Möglichkeit betrachtet werden, wenn es unmöglich scheint, die DNS-Einstellungen zwischen Clients des HTTP-Proxy und der UTM zu vereinheitlichen.