Letzte Anpassung zur Version: 14.1.0 (08.2025)

- QoS Konfiguration verschoben von Bereich Extras zu Allgemeinunter Schaltfläche

- Log-Schaltfläche für Paketfiltergruppen

- Cloud-verwaltete Paketfilterregeln und Netzwerkobjekte

- Autogenerierte Regeln lassen sich bearbeiten

- Tabellen-Menü zur Layoutanpassung

- Neues Attribut Log Alias (v14.0)

- Schaltflächen für Log Zugriff (v14.0)

- 04.2026

- Hinweis zum Verschieben von Regeln/Regelgrupppen eingefügt

Die Funktion und Anordnung im Menü ist identisch geblieben.

Für Testzwecke kann iptables durch nftables ersetzt werden.

system rule_engine set value "nftables"

bzw.

system rule_engine set value "iptables"

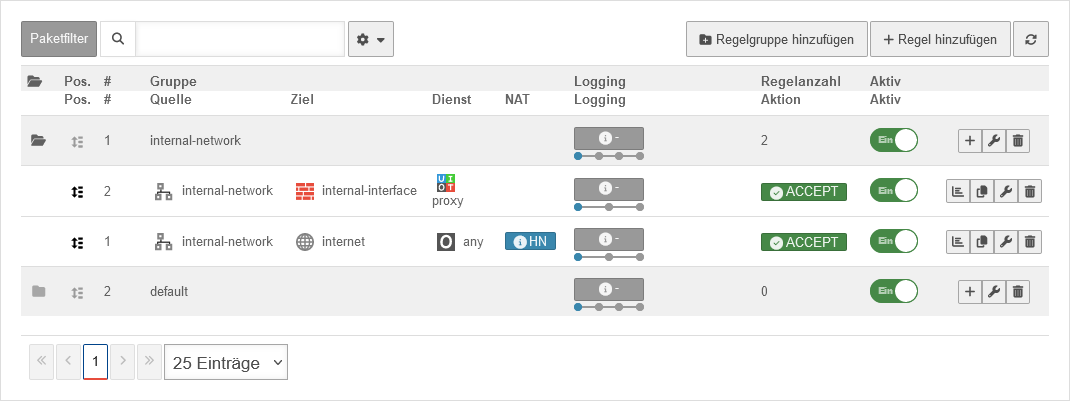

Paketfilter Beschreibung

UTMbenutzer@firewall.name.fqdnFirewall  Menü Paketfilter

Der Paketfilter steuert den Datenverkehr, der durch die UTM geht.

Menü Paketfilter

Der Paketfilter steuert den Datenverkehr, der durch die UTM geht.

- Alle Netzwerk-Pakete, die durch die UTM gehen, werden gefiltert und nur aufgrund von Paketfilterregeln weitergeleitet

- Dabei ist es unerheblich, ob sich die Zieladresse und Quelladresse des Paketes im gleichen Netzwerk, in einem anderen, lokalen Netzwerk oder im Internet und einem lokalen Netzwerk befindet.

- Anhand von Quell-IP, Ziel-IP und verwendetem Dienst werden die Regeln von oben nach unten überprüft.

Die #laufende Nummer vor einer Regel gibt dabei die Reihenfolge der Regelerstellung an und bleibt permanent erhalten. Sie gibt nicht die Reihenfolge an, in der die Regel abgearbeitet wird!

- Der Paketfilter wird von oben nach unten abgearbeitet

- Soll für eine Regel ein Ausnahme erstellt werden, muss zunächst die (speziellere) Ausnahme definiert sein und danach erst die allgemeinere Regel.

- Trifft für ein Paket die Ausnahme Regel zu, wird die angegebene Aktion ausgeführt und der Paketfilter beendet.

- Trifft die Ausnahme Regel nicht zu, wird anschließend die allgemeinere Regel überprüft.

- Trifft diese dann zu wird die dort angegebene Aktion ausgeführt.

- Eine angelegte Regel kann mit gedrückter Maustaste auf das Icon

nachträglich in der Reihenfolge verschoben werden.

nachträglich in der Reihenfolge verschoben werden.- Zum Verschieben einer einzelnen Regel sollten alle Regeln ausgeklappt sein Klick auf das oberste Ordner-Symbol →

- Zum Verschieben einer Regel-Gruppe sollten alle Regeln eingeklappt sein Klick auf das oberste Ordner-Symbol →

- Zum Verschieben einer einzelnen Regel sollten alle Regeln ausgeklappt sein

Eine Paketfilterregel beinhaltet verschiedene Elemente:

- Zwei Netzwerkobjekte (Quelle / Ziel)

- einen Dienst

- ggf. Angaben zum NAT-Typ (Network Address Translation)

- ggf. Rule Routing

- ggf. ein QoS-Profil, daß die zur Verfügung gestellte Bandbreite für bestimmte Datenpakete reguliert

- ggf. ein Zeitprofil, zu dem die Regel angewendet werden soll

- eine Aktion, die ausgeführt werden soll

- Angaben zum Logging

- die Zuordnung zu einer Regel-Gruppe

Paketfilterregel

- Die Grundstruktur einer Regel ist:

Quelle → Ziel → Dienst → Aktion - Mit Regel kopieren können Regeln kopiert werden: Der Dialog Regel hinzufügen wird mit einer Kopie der jeweiligen Regel geöffnet.

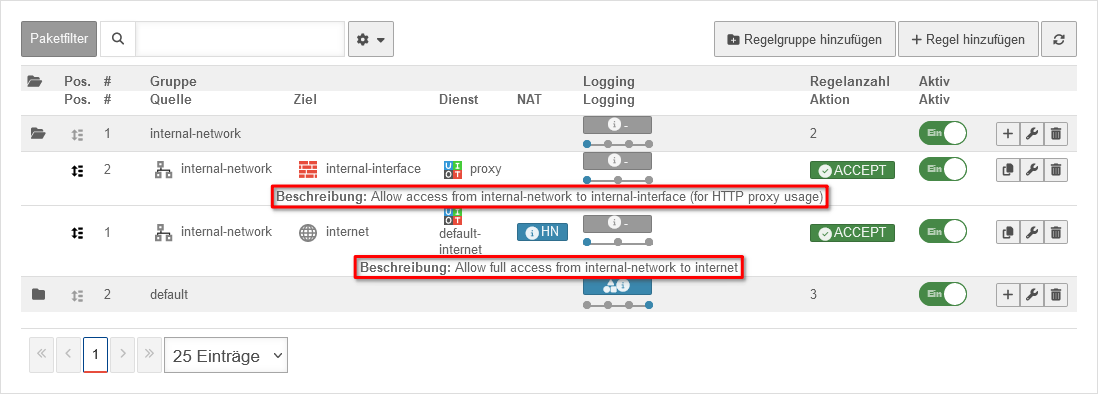

- Das Logging lässt sich direkt in der Übersicht für einzelne Regeln oder Regelgruppen verändern (siehe Abschnitt Logging ) und notemptyüber die Schaltfläche Paketfilter Log für die einzelnen Regeln einsehen oder über für alle Regeln einsehen.Neu ab v14.0:

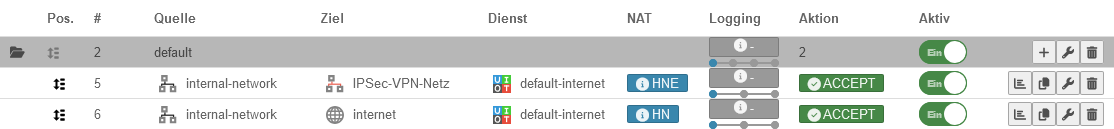

| Typische Beispiele: | # | Quelle | Ziel | Dienst | NAT | Logging | Aktion | Cloud | Aktiv | ||

| Aus dem internen Netz soll das Internet erreichbar sein | 7 | HN | Accept | Ein | |||||||

| Aus dem Internen Netz soll das dmz1 Netzwerk für alle Dienste erreichbar sein | 8 | Accept | Ein | ||||||||

| Ein Server im internen Netzwerk soll von außen über ssh erreichbar sein | 9 | DN ➞ | Accept | Ein | |||||||

| Aus dem internen Netz soll das Internet erreichbar sein, es soll jedoch kein ftp ermöglicht werden! | 10 | Drop | Ein | ||||||||

| 7 | HN | Accept | Ein | ||||||||

| Wenn eine Regel über die VPN Konfiguration erstellt wurde, wird dies in der Spalte Cloud-verwaltet mit gezeigt. Diese Regeln können nicht kopiert, bearbeitet oder gelöscht werden. | ACCEPT | Ein | |||||||||

| ACCEPT | Ein | ||||||||||

Autogenerierte Regeln

autogeneriert

Die UTM verfügt ab Werk über autogenerierte Regeln.

Diese Regeln lassen zunächst jeden Datenverkehr in die bestehenden Netze zu und geben für interne Netze auch zusätzlich die Proxy-und DNS-Dienste der jeweiligen Schnittstelle frei

Sie müssen unbedingt angepasst oder durch individualisierte Regeln ersetzt werden!

Die Sichtbarkeit der autogenerierten Regeln lassen sich in einem Dropdownmenü mit diesem Schalter regeln: Ein autogenerierte Regeln anzeigen Default

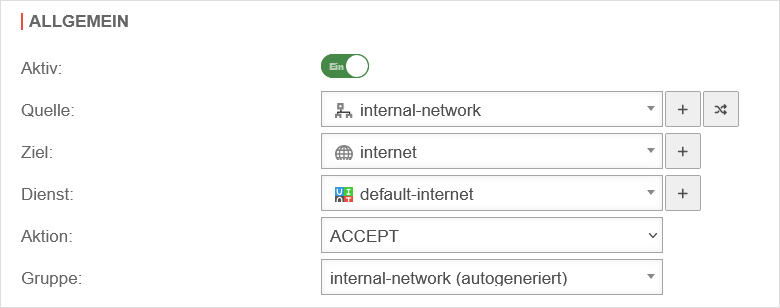

Paketfilterregel Einstellungen

Erst danach werden die Regeln angewendet!

/ →

notempty In dem Tabellen-Menü () lässt sich das Layout der Tabelle anpassen. Mehr Informationen sind hier zu finden.

Neu ab v14.0 | |||

AllgemeinAllgemein

| |||

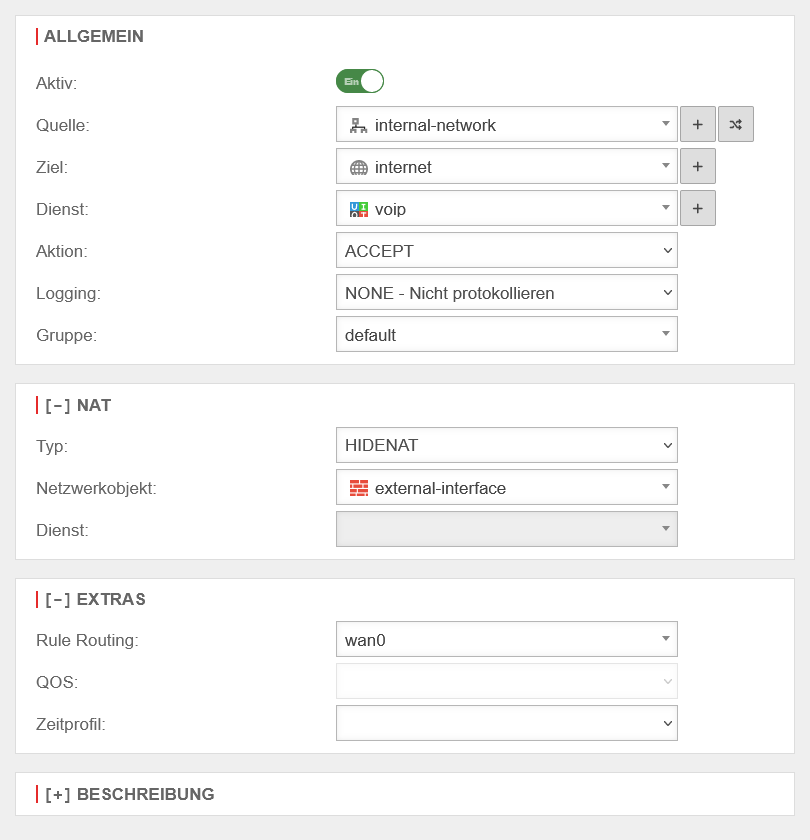

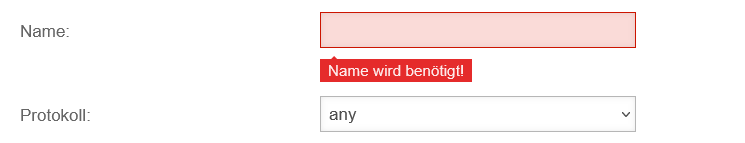

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnFirewallPaketfilter  Paketfilterregel-Einstellungen Allgemein Paketfilterregel-Einstellungen Allgemein

|

|---|---|---|---|

| Aktiv: | Ein | Nur bei Aktivierung wird auf diese Regel geprüft | |

| Quelle: | Netzwerkobjekt oder Benutzergruppe, die als Quelle des Datenpaketes zugelassen ist. | ||

| Ziel: | Netzwerkobjekt oder Benutzergruppe, die als Ziel des Datenpaketes zugelassen ist. | ||

| Dienst: | Gewünschter Dienst mit hinterlegtem Port (siehe Dienste) | ||

| Netzwerkobjekt hinzufügen / Dienst hinzufügen | Öffnet den Dialog zum Hinzufügen eines Netzwerkobjektes oder eines Dienstes | ||

| Netzwerkobjekt wechseln | Tauscht die Netzwerkobjekte Quelle und Ziel | ||

Aktion:Aktion |

ACCEPT Leitet das Paket weiter | ||

| DROP Das Paket wird verworfen | |||

| REJECT Es wird ein ICMP-Paket an den Absender geschickt, mit dem Hinweis, daß der Port nicht zur Verfügung steht. Im LAN können Reject-Regeln verhindern, daß Clients auf einen Timeout warten müssen. | |||

| QOS Ermöglicht ein Quality of Service Profil anzugeben, daß die Bandbreite für Datenpakete, auf die diese Regel zutrifft limitiert. Konfiguration der QoS-Profile im Menü Bereich Profile | |||

| STATELESS Lässt Verbindungen statusunabhägig zu | |||

|

Ermöglicht ein Quality of Service Profil anzugeben, daß die Bandbreite für Datenpakete, auf die diese Regel zutrifft limitiert. Konfiguration der QoS-Profile im Menü Bereich Profile | ||

| Gruppe: | default | Paketfilterregeln müssen einer Gruppe zugeordnet werden. Das erleichtert die Übersichtlichkeit beim Ergänzen des Regelwerkes. Außerdem können Regelgruppen mit einem Schalter aktiviert oder deaktiviert werden, notempty sowie die Loggingeinstellung aller beinhalteten Regeln zentral über eine Schaltfläche angepasst werden.

Neu ab v12.7.0 | |

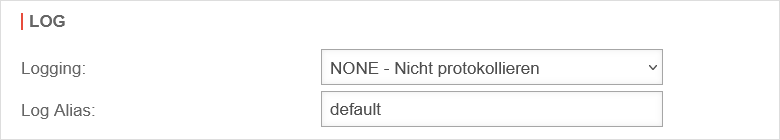

LogLog

| |||

Logging:Logging |

Gibt an, wie ausführlich ein Zutreffen der Regel protokolliert wird. notempty Diese Einstellung ist auch in der Paketfilter Übersicht für einzelne Filter sowie auch komplette Gruppen vorhanden.

Neu ab v12.7.0 |

| |

| Keine Protokollierung (default) | |||

| Protokolliert die ersten drei Einträge je Minute | |||

| Protokolliert alle Einträge | |||

Log Alias:Log Aliasnotempty Neu ab v14.0 |

default | Kurzer (maximal 10 Zeichen langer) Alias für die Paketfilterregel, der im Log statt der Id angezeigt wird. | |

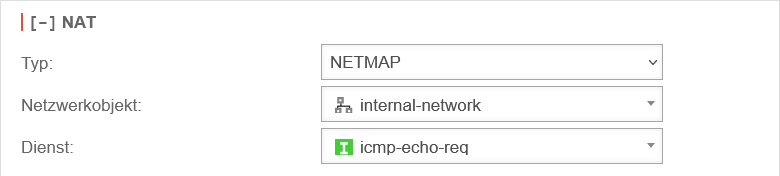

NAT[ - ] NAT

|

Die Network Address Translation ist die Umwandlung von IP-Adressen die in einem Netzwerk genutzt werden zu einer anderen IP-Adresse aus einem anderen Netz. Typischerweise bildet man alle intern genutzten privaten IP-Adressen in eine oder mehrere öffentlichen IP-Adressen ab. | ||

| Typ: | Es wird kein NAT durchgeführt | ||

| Bei Full Cone NAT wird für den Absender der gleiche Port gesetzt, wie für den Empfänger. Allerdings werden als Absender auch andere IPs als die ursprünglich adressierte IP zugelassen. Kann ggf. bei VOIP hilfreich sein. |  | ||

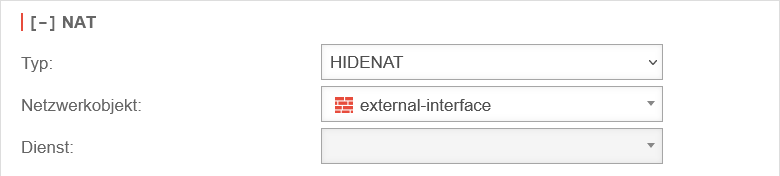

| Auch Source NAT genannt. Verbirgt die ursprüngliche IP Adresse hinter der IP-Adresse der verwendeten Schnittstelle. Standardfall ist der Datenverkehr von einem internen Netz mit privaten IP Adressen mit dem Internet. |

| ||

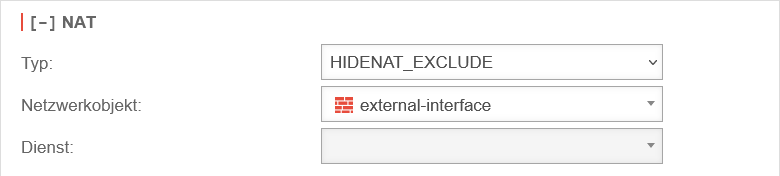

| HideNAT Exclude kommt in der Regel in Verbindung mit IPSec-VPN Verbindungen zum Einsatz. Damit wird erreicht, daß Datenpakete für die VPN Gegenstelle mit der privaten IP-Adresse durch den VPN Tunnel geleitet werden. Andernfalls würden diese, wie alle anderen Pakte in Richtung Internet, mit der öffentlichen WAN IP-Adresse maskiert werden und, da diese mit einer privaten Zieladresse versendet werden, am nächsten Internet Router verworfen. Siehe dazu auch den Wikiartikel HideNAT Exclude. |

| ||

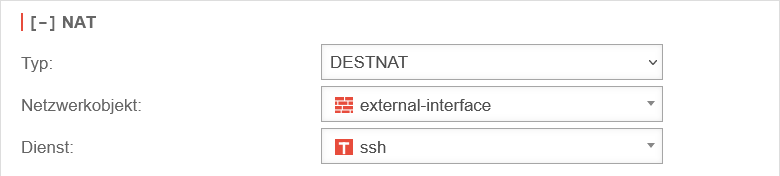

| Destination NAT wird meist verwendet, um mehrere Dienste auf unterschiedlichen Servern unter einer öffentlichen IP-Adresse anzubieten. Möchte man zum Beispiel, vom Internet auf den Dienst SSH (Port 22) des Servers (198.51.100.1/32) über die öffentliche IP-Adresse der Schnittstelle eth0 mit dem Port 10000 zugreifen möchten, müsste die Regel wie nebenstehend abgebildet angelegt werden. Die zugehörigen Netzwerkobjekte und der Dienst auf Port 10000 müssen dazu angelegt sein. |

| ||

| NetMap dient dazu zwei gleiche Subnetze miteinander zu verbinden. Unter Verwendung von Hilfsnetzwerken (Mapnetz), die auf keiner der zu verbindenden Gegenstellen eingerichtet sind, können diese Verbindungen kollisionsfrei erstellt werden, ohne auf einer der Seiten das Subnetz komplett zu ändern. Eine Anleitung zum Verbinden zweier Netzwerke findet sich in einem eignen Wikiartikel NetMap |

| ||

| Netzwerkobjekt: | Netzwerkobjekt, das die Übersetzung der IP Adressen, also das Natten, vornimmt. Die IP-Adresse dieses Netzwerkobjektes wird dann als Absender-IP Der Datenpakete im Zielnetz verwendet. In der Regel sollte das also die Schnittstelle sein, deren IP Adresse dem Zielnetz bekannt ist, damit Antwortpakete auch korrekt zugestellt werden können. | ||

| Dienst: | Verwendet im lokalen Zielnetzwerk den ausgewählten Dienst. Dieser Wert ist oft (aber keinesfalls immer) identisch mit dem darüberstehenden Dienst des Datenquellpaketes, auf den die Regel überprüft wird. Typ oder ausgewählt wurde. | ||

Extras[ - ] Extras

| |||

Rule RoutingRule Routing |

wan0 | Im Abschnitt [ - ] Extras wird im Feld Rule Routing regelbasiert festgelegt, welche Route IP-Pakete nehmen sollen.Im nebenstehenden Beispiel werden alle VOIP-Pakete über die Schnittstelle wan0 geleitet. Erfolgt der Zugang zum Internet über einen Router, der an einer Ethernet-Schnittstelle angeschlossen ist, kann diese manuell eingetragen werden. |

|

| Zeitprofil | Beschränkt die Gültigkeit der Regel auf ein zuvor definiertes Zeitprofil. Siehe Abschnitt Zeitprofile. | ||

Beschreibung

|

Erweiterte Regeldetails anzeigen Ein | Alternativer Text, der statt der Regeldetails angezeigt werden kann. Die Anzeige der alternativen Texte erfolgt mit der Schaltfläche |

UTMbenutzer@firewall.name.fqdnFirewall  Regelbeschreibung in Klartext Regelbeschreibung in Klartext

|

notempty

Nach dem Bearbeiten oder Hinzufügen einer Regel muss das Regelwerk aktualisiert werden. Erst danach werden die Regeln angewendet! / → | |||

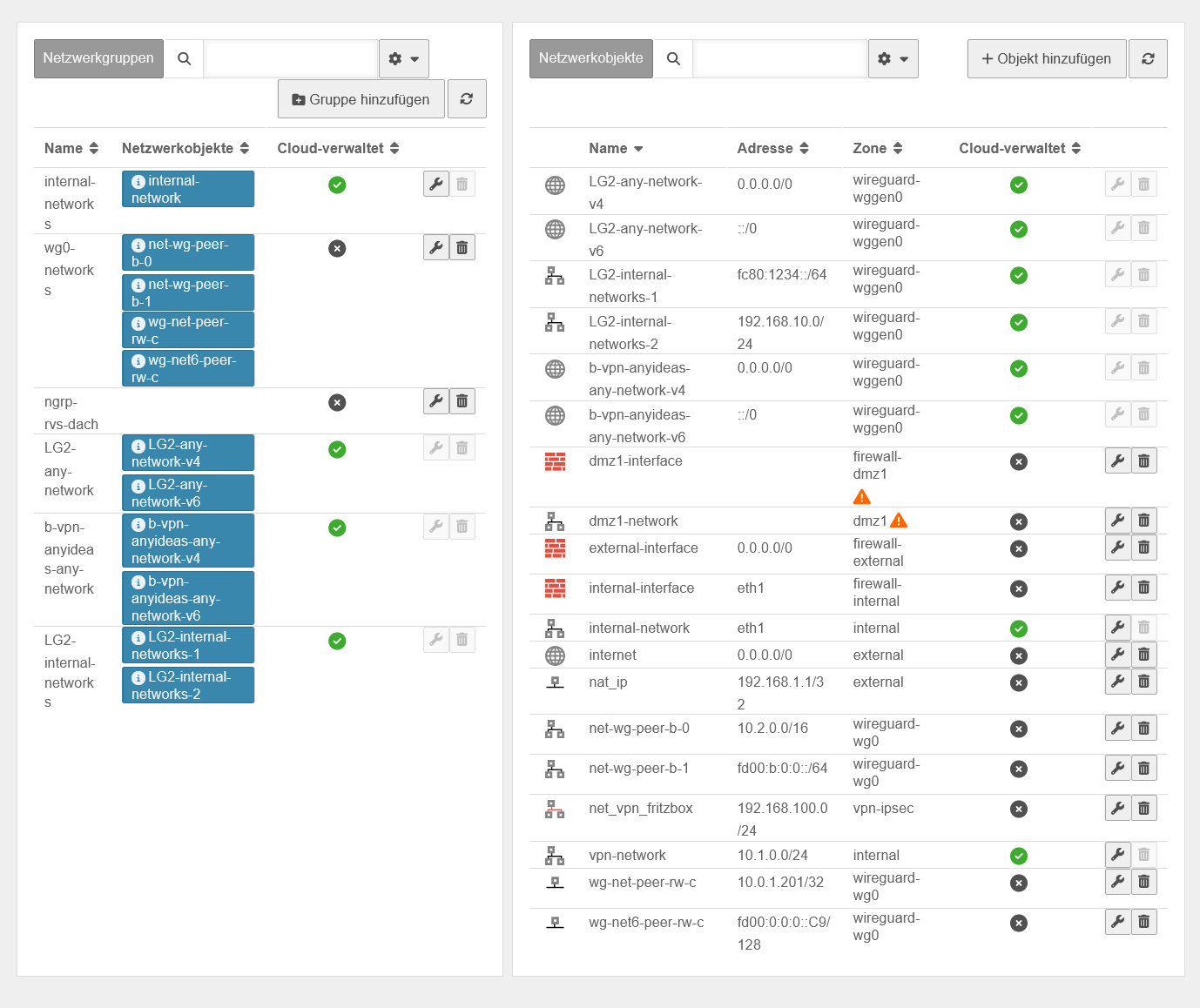

Netzwerkobjekte

| Schaltfläche | Beschreibung | UTMbenutzer@firewall.name.fqdnFirewall  Reiter Netzwerkobjekte Reiter Netzwerkobjekte

|

|---|---|---|

| Bearbeiten | Öffnet die Netzwerkgruppe bzw. das Netzwerkobjekt zum Bearbeiten | |

| Löschen | Löscht die Netzwerkgruppe bzw. das Netzwerkobjekt. Das Löschen muss ein weiteres mal bestätigt werden | |

| Erzeugt eine neue Netzwerkgruppe, der sofort Netzwerkobjekte hinzugefügt werden können | ||

| GeoIP-Objekte anzeigen Ein Bei Deaktivierung Aus: Blendet GeoIP-Objekte zur besseren Übersichtlichkeit aus | ||

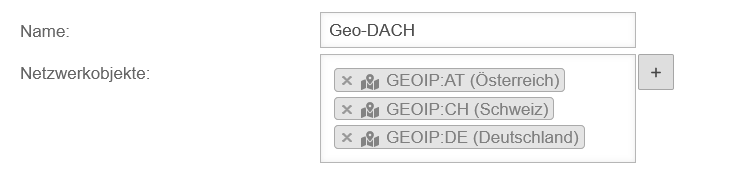

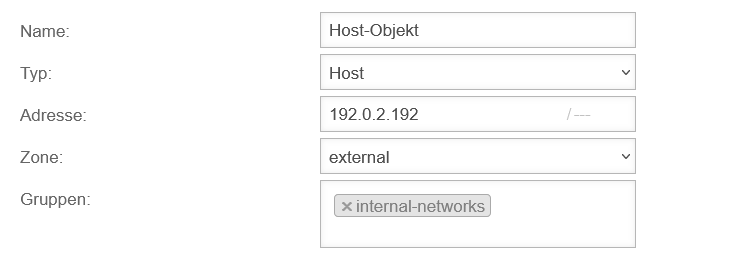

Netzwerkobjekte beinhalten :

Netzwerkobjekte werden hauptsächlich benötigt um Paketfilterregeln zu erstellen, sie werden aber auch im HTTP Proxy verwendet. Die Mitglieder einer Netzwerkgruppe werden dabei als Label dargestellt. notempty Existieren Netzwerkobjekte, die über die USC erstellt wurden, wird in der Spalte Cloud-verwaltet angezeigt, ob es sich um solche Objekte oder um lokal erstellte Objekte handelt. Cloud-verwaltete Objekte müssen in der Cloud unter bearbeitet werden.

Neu ab v14.0 | ||

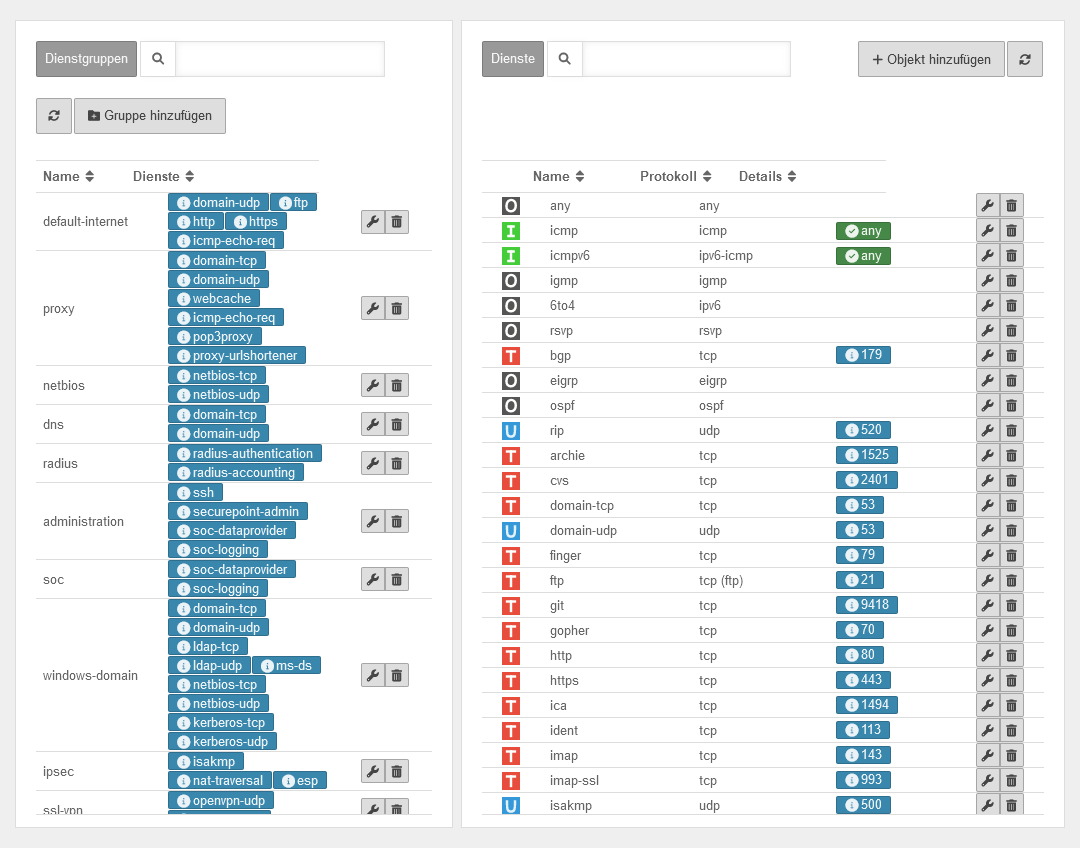

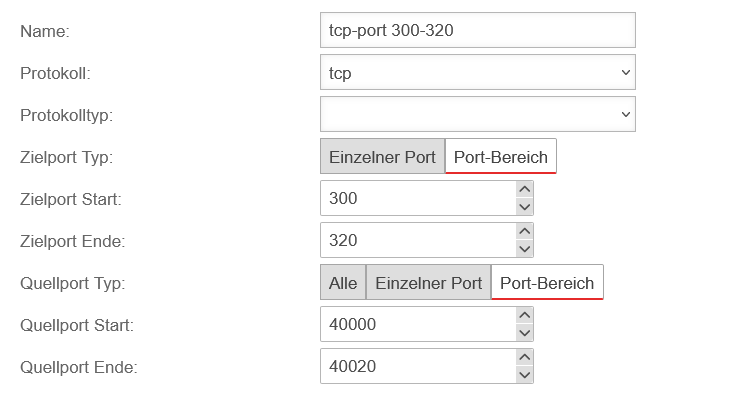

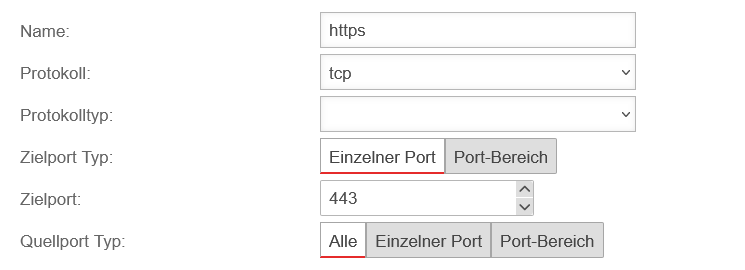

Dienste

Dienste hinzufügen / bearbeiten

Ist ein Dienst nicht vorhanden kann dieser mit angelegt werden.

Abhängig vom verwendeten Protokoll, lassen sich weitere Einstellungen vornehmen:

- Ports (TCP und UDP)

- Pakettypen (ICMP)

- Protokolltyp (gre)

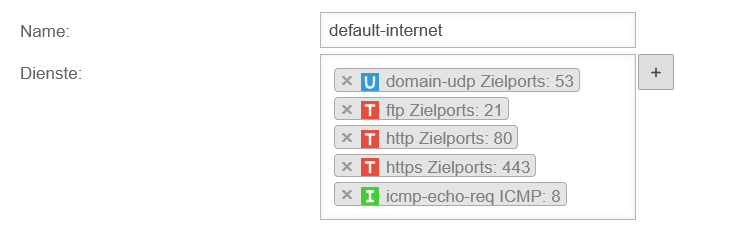

Dienstgruppen

Dienste lassen sich in Dienstgruppen zusammenfassen. Auch hier gibt es bereits vordefinierte Gruppen, die ergänzt und geändert werden können. Detailanzeige mit Klick auf die Schaltfläche .

Beispiel: Die Gruppe default-internet enthält z.B. die Dienste:

| Icon | Name | Protokoll | UTMbenutzer@firewall.name.fqdnFirewallDienste

| |

|---|---|---|---|---|

| domain-udp | udp | Port 53 | ||

| ftp | tcp (ftp) | Port 21 | ||

| http | tcp | Port 80 | ||

| https | tcp | Port 443 | ||

| icmp-echo-req | icmp | Pakettyp 8 | ||

Dienst einer Dienstgruppe hinzufügen/entfernen

- Mit einem Klick in die Klickbox wird der gewünschte Dienst ausgewählt und dadurch hinzugefügt.

- Wird auf die Schaltfläche geklickt, wird ein neuer Dienst erstellt und anschließend der Dienstgruppe hinzugefügt.

- Ein Dienst wird mit Klick auf ✕ von der Dienstgruppe entfernt.

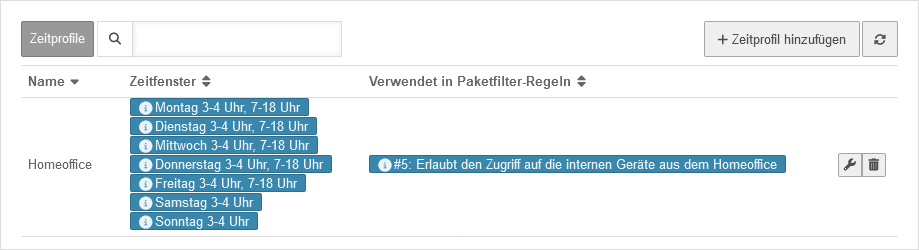

Zeitprofile

UTMbenutzer@firewall.name.fqdnFirewall  Zeitprofile Übersicht

Zeitprofile dienen dazu Paketfilterregeln nur zu festgelegten Zeiten zu aktivieren. Sie können unter konfiguriert werden.

Zeitprofile Übersicht

Zeitprofile dienen dazu Paketfilterregeln nur zu festgelegten Zeiten zu aktivieren. Sie können unter konfiguriert werden.

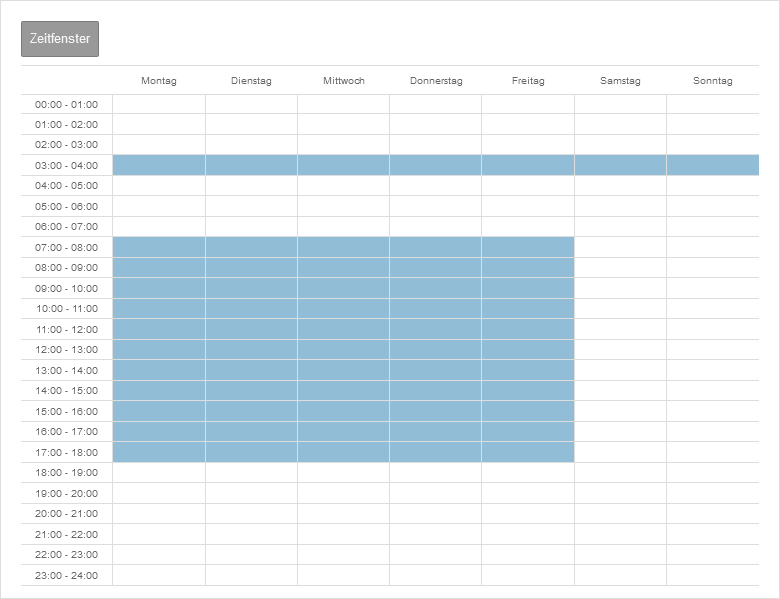

Im abgebildeten Beispiel greift das Profil täglich zwischen 3:00 Uhr und 3:59:59 Uhr sowie werktäglich von 7:00 Uhr bis 17:59:59 Uhr. Dies ist in der Tabelle unter Zeitfenster zu erkennen.

Unter Verwendet in Paketfilter-Regeln werden die IDs zusammen mit den Beschreibungen der Paketfilter aufgelistet, für die dieses Zeitprofil eingerichtet ist. Außerdem kann mit einem Klick auf den entsprechenden Eintrag der Paketfilter bearbeitet werden.

In der Spalte Name ist ein vergebener Name zu sehen, der das Zeitprofil beschreiben sollte.

Zeitprofile anlegen

UTMbenutzer@firewall.name.fqdnFirewallZeitprofile  Zeitprofil hinzufügen

Zeitprofil hinzufügen

- Anlegen eines Zeitprofils unter Schaltfläche .

- Zeiten auswählen

- Mit klicken der Maus können einzelne Felder oder Zeitbereiche ausgewählt werden

- Mit gedrückt halten der Maus können mehrere Felder und Zeitbereich ausgewählt werden

- Übernehmen der Zeiteinstellungen mit der Schaltfläche Speichern und schließen