(Die Seite wurde neu angelegt: „{{DISPLAYTITLE: HTTP-Proxy}} Letze Anpassung zur Version: '''11.8''' <p>Bemerkung: Artikelanpassung '''Neu in Version 11.8:''' Mit dieser Version wird eine…“) |

KKeine Bearbeitungszusammenfassung |

||

| (65 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{ | {{Archivhinweis|UTM/APP/HTTP Proxy}} | ||

{{Set_lang}} | |||

{{#vardefine:headerIcon|spicon-utm}} | |||

< | </div>{{DISPLAYTITLE: HTTP-Proxy}}{{TOC2}} | ||

===Einleitung=== | <p>Letzte Anpassung zur Version: '''11.8''' </p> | ||

{{cl | {{#var:neu}} | | |||

* {{ Hinweis |Neu in Version 11.8:<br>| 11.8 }}Mit dieser Version wird eine neue Funktion im HTTP-Proxy für die SSL-Interception eingeführt:<br>Es ist möglich die SSL-Interception auf Seiten zu beschränken, die vom Webfilter abgefangen wurden.}}<br> | |||

<p>Vorherige Versionen: [[UTM/APP/HTTP_Proxy_11.7| '''11.7''' ]]</p> | |||

---- | |||

=== Einleitung=== | |||

<p>Der Proxy dient als Vermittler zwischen Internet und dem zu schützenden Netz. Die Clients stellen Ihre Anfragen an den Proxy und dieser reicht sie an den entsprechenden Servern weiter. Die tatsächliche Adresse des Clients bleibt dem Server verborgen.</p> | <p>Der Proxy dient als Vermittler zwischen Internet und dem zu schützenden Netz. Die Clients stellen Ihre Anfragen an den Proxy und dieser reicht sie an den entsprechenden Servern weiter. Die tatsächliche Adresse des Clients bleibt dem Server verborgen.</p> | ||

<p>Auf diesem Weg ist es möglich, den Datenverkehr auf Viren und ungewollte Inhalte zu überprüfen.</p> | <p>Auf diesem Weg ist es möglich, den Datenverkehr auf Viren und ungewollte Inhalte zu überprüfen.</p> | ||

{{Kasten | Allgemein}} | <br> | ||

====Proxy | ==={{Reiter |Allgemein}}=== | ||

{{ | |||

{{pt|UTM_v11-8_HTTP-Proxy_Allgemein.png | HTTP-Proxy - Allgemein }}{{Kasten | Allgemein}}<p></p> | |||

{{Tabp |{{Beschriftung |Proxy Port}} | {{sw |8080}} gibt an, auf welchem Port der Proxy anzusprechen ist.}} | |||

{{TabP | {{Beschriftung | IPv4 DNS lookups bevorzugen}} | Hier kann festgelegt werden, ob die Namensauflösung bevorzugt mit IPv4 IP Adressen geschehen soll.}} | |||

{{TabP | {{Beschriftung |Ausgehende Adresse}} | Die ausgehende Adresse wird für 2 Szenarien benutzt.:}} | |||

::::::::::*<span style="border-bottom: 1px dotted black;" title="Beispiel zum 1. Szenario: | |||

| |||

Der Proxy wird in diesem Beispiel an die schnellere DSL Leitung gebunden. | |||

| |||

eth0: ppp0 mit DSL 2000 | |||

| |||

eth1: Internes Netz (Internes Interface hat die IP 192.168.175.1) | |||

| |||

eth2: ppp1 mit DSL 16000 | |||

| |||

• Die IP des 'Internen Interface' muss in das Feld für die ausgehende Adresse eingetragen werden. | |||

• Speichern der Einstellungen. | |||

• Unter 'Netzwerk / Netzwerk-Konfiguration / Routing' wird eine neue Route angelegt: | |||

• Quelle: IP des Internen Interfaces | |||

• Router: ppp1 | |||

• Ziel: 0.0.0.0/0 | |||

• Speichern der Route. | |||

| |||

Nun ist der Proxy an die 2. Internetverbindung gebunden. ">Wenn der Proxy an ein Interface gebunden werden soll.</span> | |||

::::::::::* <span style="border-bottom: 1px dotted black;" title="Beispiel zum 2. Szenario: | |||

| |||

• Die IP des 'Internen Interface' muss in das Feld für die ausgehende Adresse eingetragen werden. | |||

• Speichern der Einstellungen. | |||

| |||

Verbindungen, die von der Firewall initiiert werden, benötigen keine Extraregeln.">Wenn über den Proxy ein Webserver im VPN-Netz erreicht werden wollen.</span><p></p> | |||

<p>{{TabP | {{Beschriftung | Logging}} | Auswahl, wie bzw. ob der HTTP Proxy generell mit geloggt werden soll und ob diese Daten auch für die Statistik genutzt werden sollen. {{MenuD |syslog & statistics}} }}</p> | |||

<p>{{TabP | {{Beschriftung |Anfragen an den systemweiten<br>Parent-Proxy weiterleiten:}} | Falls vor dem HTTP-Proxy noch ein weiterer Proxy benutzt wird, muss diese Funktion aktiviert werden. Die Konfiguration erfolgt unter [[UTM/NET/Proxy | {{Menu | Netzwerk | Servereinstellungen}} {{Reiter|Systemweiter Proxy}} ]] }}</p> | |||

<p>{{TabP | {{Beschriftung |Authentifizierungsmethode}} | Der Proxy bietet verschiedene Möglichkeiten zur Authentifizierung. Die Möglichkeiten sind:}}</p> | |||

<p>{{TabAA | {{MenuD|Keine}} |Der HTTP-Proxy verarbeitet ohne Authentifizierung alle Anfragen |155px}} | |||

{{TabAA | {{MenuD|Basic}} |Bei einer Basic Authentifizierung werden die User auf der Firewall abgefragt.| 155px}} | |||

{{TabAA | {{MenuD|NTLM / Kerberos}} <br>{{MenuD | Radius}} | Hier muss die Firewall dem Server bekannt gemacht werden.<br> Dies kann im Webinterface unter {{Menu| Authentifizierung | AD / LDAP bzw. | Radius-Authentifizierung}} eingerichtet werden. | 155px}}</p> | |||

<p>{{KastenGrau | Authentifizierungsausnahmen}} Die angesurfte URLwird ohne vorherige Authentifizierung aufgerufen. [[UTM/APP/HTTP_Proxy-Authentifizierungsausnahmen|Beispiele]]</p> | |||

<br><br> | |||

==={{Reiter |Virenscanner}}=== | |||

{{pt| UTM_v11-8_HTTP-Proxy_Virenscanner.png| Virensacanner}}{{Kasten | Virenscanner-Einstelungen}}<p></p> | |||

{{TabP | {{Beschriftung | Virenscanner:}} | aktivieren / deaktivieren | 16em| 6px}} | |||

{{TabP | {{Beschriftung | Virenscanner-Typ: }}| Es kann zwischen zwei {{MenuD | Virenscannern}} gewählt werden.| 16em| 6px}} | |||

::::::::::* Clam AntiVirus und | |||

::::::::::* Cyren Scan Daemaon | |||

{{TabP | {{Beschriftung | Größenbeschränkung<br>von geprüften Dateien: }} | {{sw|2}} Megabytes. Legt fest, wie groß die Dateien sein dürfen, die vom Virenscanner überprüft werden sollen. | 16em| 6px}} | |||

{{TabP | {{Beschriftung | Trickle Time:}} | {{sw|5}} Sekunden. Intervall, in dem Daten vom Proxy an den Browser übergeben werden, damit während der Virenprüfung der Browser das Laden nicht abbricht. | 16em| 6px}} | |||

{{TabP | {{Beschriftung | Whitelist ICY-Protokoll:}} | {{ButtonAus |Aus}} Ein Webradio-Protokoll das hier von der Prüfung ausgenommen werden kann | 16em| 6px}} | |||

{{TabP | {{Beschriftung | Whitelist:}} | {{ButtonAn |Ein}} Damit werden die folgenden Whitelists aktiviert oder deaktiviert. <br>{{ Hinweis | !}}Die Blocklist ist immer aktiviert! | 16em| 6px}} | |||

<br><br> | |||

{{KastenGrau |Mime-Type-Blocklist}} | |||

<p>Hier aufgeführte Mime-Typen werden in jedem Falle geblockt.<br>Hinzufügen neuer Einträge mit {{Button|+ MIME Type}}</p> | |||

{{KastenGrau |Mime-Type-Whitelist}} | |||

Hier aufgeführte Mime-Typen werden nicht gescannt ! | |||

Standard-Vorgabe | |||

:::::::::* audio/* | |||

:::::::::* image/* | |||

:::::::::* video/* | |||

{{KastenGrau|Webseiten-Whitelist}} | |||

Hier ist es möglich eigene Filter aufgrund von [[UTM/APP/Regex | Regular Expressions (Regex)]] zu erstellen. | |||

{{ Hinweis | ! Viren von diesen Seiten werden nicht erkannt ! }} | |||

<p>Einige Update-Server, die unter Verwendung eines Virenscanners Probleme bereiten, sind bereits vorkonfiguriert.</p> | |||

<p>Hinweis: Damit iTunes korrekt mit dem Internet kommunizieren kann, sind [[UTM/APP/HTTP_Proxy-ITunes | weitere Ausnahmen]] notwendig.</p> | |||

<br clear=all> | |||

<br><br> | |||

==={{Reiter|Bandbreite}}=== | |||

{{pt | UTM_v11-8_HTTP-Proxy_Bandbreite.png|Bandbreite}} {{Kasten|Bandbreiten-Einstellungen}} | |||

<p></p> | |||

{{ td | {{ Beschriftung | Bandbreitenbegrenzung-Policy:}} | Auswahl von:<p> | |||

* {{MenuD |None}} Die Bandbreite wird nicht begrenzt.</p> | |||

* {{MenuD |Gesamte Bandbreite begrenzen}} Der Proxy verwendet in diesem Fall nur die angegebene maximale Bandbreite und lässt den Rest der Bandbreite von Ihrer Internetverbindung unberührt. (Diese Bandbreite teilen sich alle ''Hosts'' die mit dem ''Proxy'' verbunden sind.)<p> | |||

* {{MenuD |Bandbreite per Host begrenzen}} Bandbreite für jeden einzelnen Host. Die limitierte Bandbreite für Hosts kann nicht die globale Bandbreite übersteigen. </p> | |||

| w=220px }} | |||

<p>{{Kasten|Bandbreitenbegrenzung}}</p> | |||

{{ td | {{Beschriftung | Globale Bandbreite:}} | {{sw | 2.000.000}} kbit/s | w=220px |m=6px }} | |||

{{ td | {{Beschriftung | Bandbreite per Host:}} | {{sw | 64.000}} kbit/s | w=220px }} | |||

<br clear=all> | |||

==={{Reiter|App Blocking}}=== | |||

{{pt | UTM_v11-8_HTTP-Proxy_App-Blocking.png | App Blocking}}{{KastenGrau | Anwendung zulassen / blockieren}} | |||

Hier gibt es die Möglichkeit Anwendungen gezielt zu blocken. Dieses geschieht einfach per Aktivierung Markierung der unerwünschten Anwendung. | |||

Weitere, noch umfangreichere Möglichkeiten des Blocking gibt es unter [[UTM/APP/Webfilter | {{Menu | Anwendungen | Webfilter}} ]] | |||

<p>Aktiviert bzw. deaktiviert werden können hier folgende Anwendungen:</p> | |||

{{ td | | | |||

* Instant Massenger (Andere IMs) | |||

* AOL | |||

* ICQ | |||

* Netviewer | |||

* Skype | |||

* Teamviewer | |||

* Trillian | |||

* Webradio | |||

* Yahoo | |||

}} | |||

<br clear=all> | |||

==={{Reiter|SSL-Interception}}=== | |||

{{pt | UTM_v11-8_HTTP-Proxy_SSL-Interception.png | SSL-Interception}}Mit dem Feature SSL-Interception ist es möglich, Schadcode in SSL-verschlüsselten Datenströmen bereits am Gateway zu erkennen. Es unterbricht die verschlüsselten Verbindungen und macht die Datenpakete für Virenscanner und andere Filter sichtbar. | |||

Die Datenübertragung zum Client erfolgt dann wieder verschlüsselt. Dazu ist es allerdings notwendig, ein Zertifikat zu erstellen und dieses im Feld Zertifikat auszuwählen.<p></p> | |||

{{Kasten| SSL-Interception}} | |||

<p></p> | |||

{{TabP |{{Beschriftung |SSL-Interception:}} |{{ButtonAus |Aus}} Aktivierung bzw. Deaktivierung der SSL-Interception.| 160px| 6px}} | |||

{{TabP |{{Beschriftung |Webfilter basiert:}}<br>{{ Hinweis | Neue Filteroption in 11.8 | 11.8 }} | Aktivieren Sie diese Funktion, falls lediglich vom Webfilter blockierte Verbindungen abgefangen werden sollen.<br> Dadurch wird das Problem umgangen, daß es Seiten gibt, die ein Unterbrechen der Verschlüsselung nicht tolerieren (z.B. Banking-Software), ohne das man dafür extra eine Ausnahme definieren muss.| 160px| 6px}} | |||

{{TabP |{{Beschriftung |Zertifikat:}} |Hier muss eine CA ausgewählt werden, die die Verbindung nach dem entschlüsseln (und scannen) wieder verschlüsselt kann.<br>Eine Anleitung zum Erstellen von CAs gibt es [[UTM/AUTH/Zertifikate|hier]].<br>Der Public-KEy der CA muss auf allen Client Rechnern, die SSL-Interception nutzen sollen, installiert werden. Herunterladen kann hier direkt mit {{ButtonD|Public-Key herunterladen}} erfolgen.| 160px| 6px}} | |||

{{TabP |{{Beschriftung |Zertifikatsverifizierung:}} |{{ButtonAus|Aus}} {{r|Sollte unbedingt aktiviert werden!}} Damit überprüft der HTTP-Proxy, ob das Zertifikat der aufgerufenen Seite vertrauenswürdig ist. Da der Browser nur noch das lokale Zertifikat sieht, ist eine überprüfung durch den Browser nicht mehr möglich.| 160px| 6px}} | |||

<br> | |||

<p>{{KastenGrau|Ausnahmen für SSL-Interception}} {{ButtonAus|Aus}}</p> | |||

<p>Es besteht die Möglichkeit Ausnahmen im Format der [[UTM/APP/Regex | Regular Expressions]] zu definieren. Da hier aber nur https ankommen kann, wird hier, anders als bei dem Virenscanner, nicht auf Protokolle gefiltert. Mit {{Button|+ Regex}} werden neue <span style="border-bottom: 1px dotted black;" title="Eine Ausnahme für www.securepoint.de würde also lauten: .*\.securepoint\.de">Ausnahmen</span> hinzu gefügt.</p> | |||

<br> | |||

<p>{{KastenGrau|Ausnahmen für Zertifikatsverifizierung}} {{ButtonAus|Aus}}</p> | |||

Hier können ausnahmen für die Zertifikatsverifizierung im Regex-Format hinzugefügt werden. | |||

<br clear=all> | |||

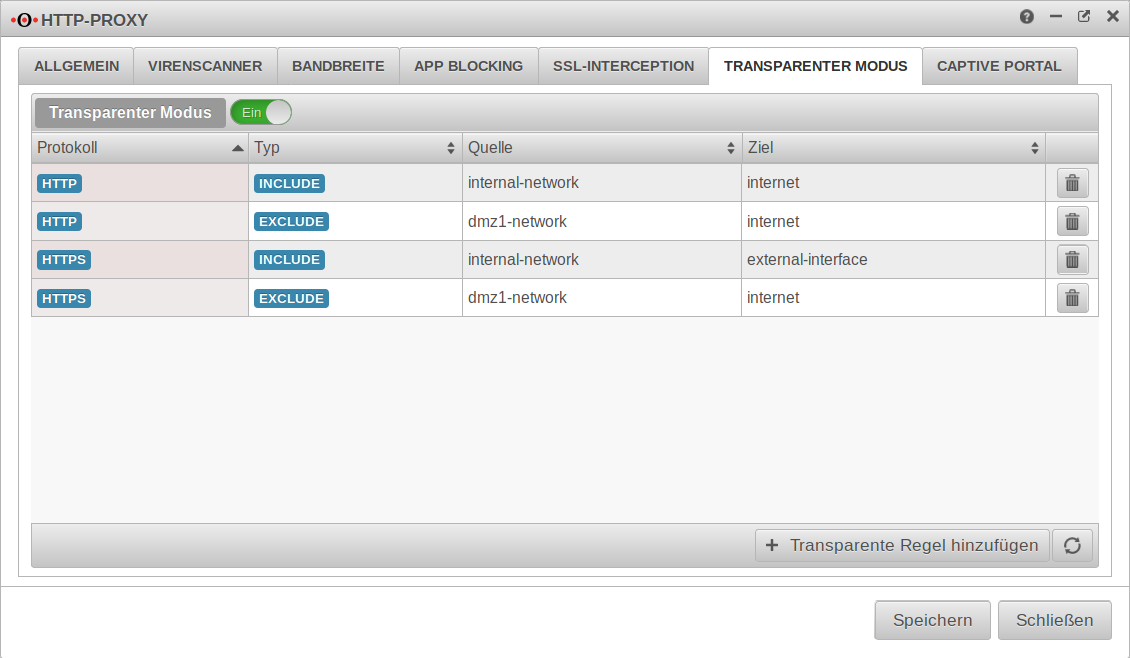

==={{Reiter|Transparenter Modus}}=== | |||

{{KastenGrau|Transparenter Modus}} {{ButtonAus|Aus}} | |||

{{pt | UTM_v11-8_HTTP-Proxy__Transparenter-Modus.png| Transparenter Modus}}Durch den transparenten Modus ist der Proxy für die Clients nicht sichtbar, der Client sieht seine Internetverbindung (HTTP) als ob kein Proxy davor geschaltet wäre. Dennoch geht der gesamte HTTP Stream über den Proxy, wodurch keine Einstellungen auf dem Client vorgenommen werden müssen. Dabei gibt es aber die gleichen Möglichkeiten, den Datenstrom zu analysieren / blocken / filtern / manipulieren, als ob ein fest eingetragener Proxy benutzt würde. | |||

<p></p> | |||

<br clear=all> | |||

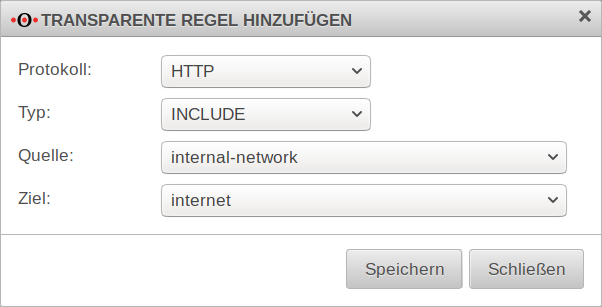

{{pt | UTM_v11-8_HTTP-Proxy__Transparenter-Modus_Regel.png | hochkant=1 | Hinzufügen einer Transparenten Regel}}Mit dem Button {{Button |+Transparente Regel hinzufügen}} werden neue Regeln hinzugefügt.:<p></p> | |||

{{Tabp | {{Beschriftung |Protokoll: }} |Auswahl {{MenuD | HTTP}} oder {{MenuD | HTTPS}} | 16em| 6px}} | |||

{{Tabp | {{Beschriftung |Typ:}} |Gibt an, ob der transparente Modus angewendet ( {{MenuD | Include}} ) <br>oder nicht angewendet ( {{MenuD | Exclude}} ) werden soll.| 16em| 6px}} | |||

{{Tabp | {{Beschriftung |Quelle: }} |Quell-{{MenuD|Netzwerkobjekt}} <br>angelegt unter [[UTM/RULE/Portfilter#Netzwerkobjekte_erstellen | {{Menu | Firewall | Portfilter}} {{Reiter |Netzwerkobjekte}}]] | 16em| 6px}} | |||

{{Tabp | {{Beschriftung |Ziel: }} |Ziel-{{MenuD|Netzwerkobjekt}} | 16em| 6px}} | |||

<br clear=all> | |||

=== | ==={{Reiter |Captive Portal}}=== | ||

{{ | |||

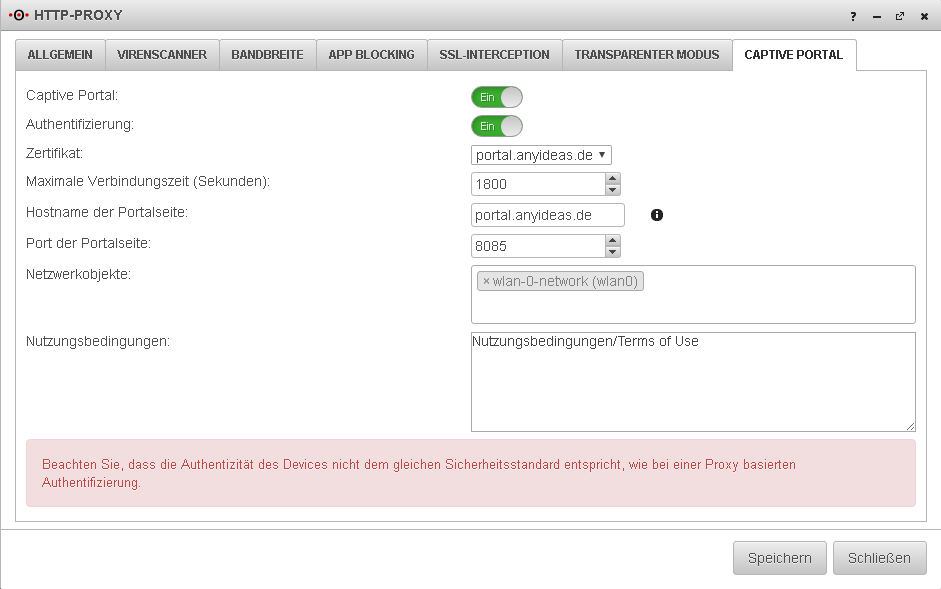

{{pt | CP Proxy captive auth.PNG | Captive Portal Konfiguration}}Das Captive Portal leitet einen Client in einem Netzwerk auf eine spezielle Webseite (sog. Landingpage) um, bevor dieser sich normal in das Internet verbinden kann. So muss die Annahme der Nutzungsbedingung erfolgen und es kann eine zusätzliche Authentifizierung konfiguriert werden. Eine vollständige Anleitung findet sich unter [[Captive_Portal]].<p></p><p>An dieser Stelle erfolgt die Konfiguration, die Auswirkungen auf den HTTP-Proxy hat.</p> | |||

[[ | |||

< | |||

<p> | |||

{{TabP | {{Beschriftung |Captive Portal:}} |Dieser Schalter aktiviert oder deaktiviert {{ButtonAus|Aus}} das Captive Portal. | 16em|6px}} | |||

{{TabP | {{Beschriftung |Authentifizierung:}} |{{ButtonAus|Aus}} Hier kann, wenn gewünscht, eine Authentifizierung der Benutzer erzwungen werden. | 16em|6px}} | |||

{{TabP | {{Beschriftung |Zertifikat:}} |Zertifikat, mit dem sich das Captive Portal beim Benutzer ausweist. | 16em|6px}} | |||

{{Tabp | {{Beschriftung |Maximale Verbindungszeit:}} |{{sw|1800}} (Sekunden). Der Zeitraum, in dem eine Anmeldung im Captive Portal gültig ist.<br>Ist die voreingestellte Zeit abgelaufen, wird der Web-Zugriff ins Internet gesperrt und eine erneute Bestätigung der Nutzungsbedingungen (und, wenn gewünscht, der Authentifizierung) ist von Nöten. | 16em|6px}} | |||

{{Tabp | {{Beschriftung |Hostname der Portalseite:}} |Dieser sollte, bei einem Zertifikat für einen FQDN, dem Common Name des Zertifikats entsprechen.<br> | |||

Bei einem Wildcardzertifikat muss der Hostname der Antwort auf eine DNS-Anfrage des Clients entsprechen. | 16em|6px}} | |||

{{Tabp | {{Beschriftung |Port der Portalseite:}} |{{sw|8085}} Es muss ein Port für das Captive Portal definiert sein, dieser kann aber geändert werden. | 16em|6px}} | |||

{{Tabp | {{Beschriftung |Netzwerkobjekte:}} |In dieser Select-Box müssen die Netzwerkobjekte ausgewählt werden, die auf die Landingpage umgeleitet werden sollen. | 16em|6px}} | |||

{{Tabp | {{Beschriftung |Nutzungsbedingungen:}} |Aus Haftungsgründen können wir hier keine Vorlage bereitstellen. | 16em|6px}} | |||

< | <br clear=all> | ||

Aktuelle Version vom 8. März 2022, 11:50 Uhr

notempty

Letzte Anpassung zur Version: 11.8

- Neu:

- Neu in Version 11.8:

Mit dieser Version wird eine neue Funktion im HTTP-Proxy für die SSL-Interception eingeführt:

Es ist möglich die SSL-Interception auf Seiten zu beschränken, die vom Webfilter abgefangen wurden.

Vorherige Versionen: 11.7

Einleitung

Der Proxy dient als Vermittler zwischen Internet und dem zu schützenden Netz. Die Clients stellen Ihre Anfragen an den Proxy und dieser reicht sie an den entsprechenden Servern weiter. Die tatsächliche Adresse des Clients bleibt dem Server verborgen.

Auf diesem Weg ist es möglich, den Datenverkehr auf Viren und ungewollte Inhalte zu überprüfen.

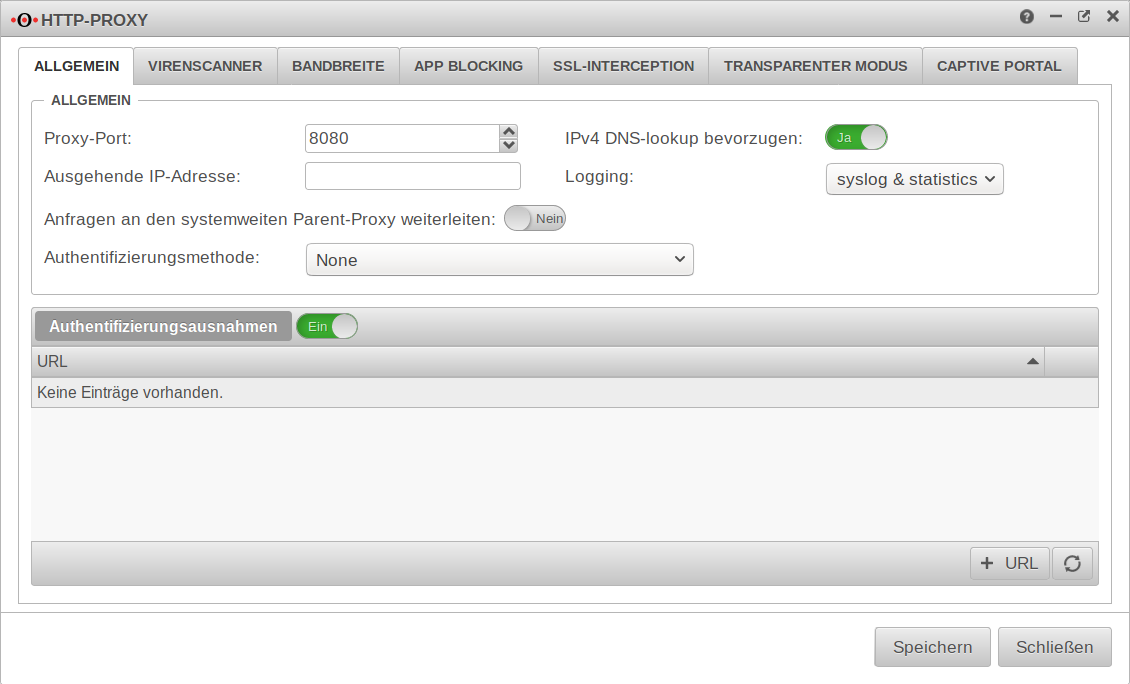

Allgemein

| Proxy Port | 8080 gibt an, auf welchem Port der Proxy anzusprechen ist. |

| IPv4 DNS lookups bevorzugen | Hier kann festgelegt werden, ob die Namensauflösung bevorzugt mit IPv4 IP Adressen geschehen soll. |

| Ausgehende Adresse | Die ausgehende Adresse wird für 2 Szenarien benutzt.: |

- Wenn der Proxy an ein Interface gebunden werden soll.

- Wenn über den Proxy ein Webserver im VPN-Netz erreicht werden wollen.

| Logging | Auswahl, wie bzw. ob der HTTP Proxy generell mit geloggt werden soll und ob diese Daten auch für die Statistik genutzt werden sollen. |

| Anfragen an den systemweiten Parent-Proxy weiterleiten: | Falls vor dem HTTP-Proxy noch ein weiterer Proxy benutzt wird, muss diese Funktion aktiviert werden. Die Konfiguration erfolgt unter Systemweiter Proxy |

| Authentifizierungsmethode | Der Proxy bietet verschiedene Möglichkeiten zur Authentifizierung. Die Möglichkeiten sind: |

| ● | Der HTTP-Proxy verarbeitet ohne Authentifizierung alle Anfragen |

| ● | Bei einer Basic Authentifizierung werden die User auf der Firewall abgefragt. |

| ● | |

Hier muss die Firewall dem Server bekannt gemacht werden. Dies kann im Webinterface unter Reiter Radius-Authentifizierung eingerichtet werden. |

Authentifizierungsausnahmen Die angesurfte URLwird ohne vorherige Authentifizierung aufgerufen. Beispiele

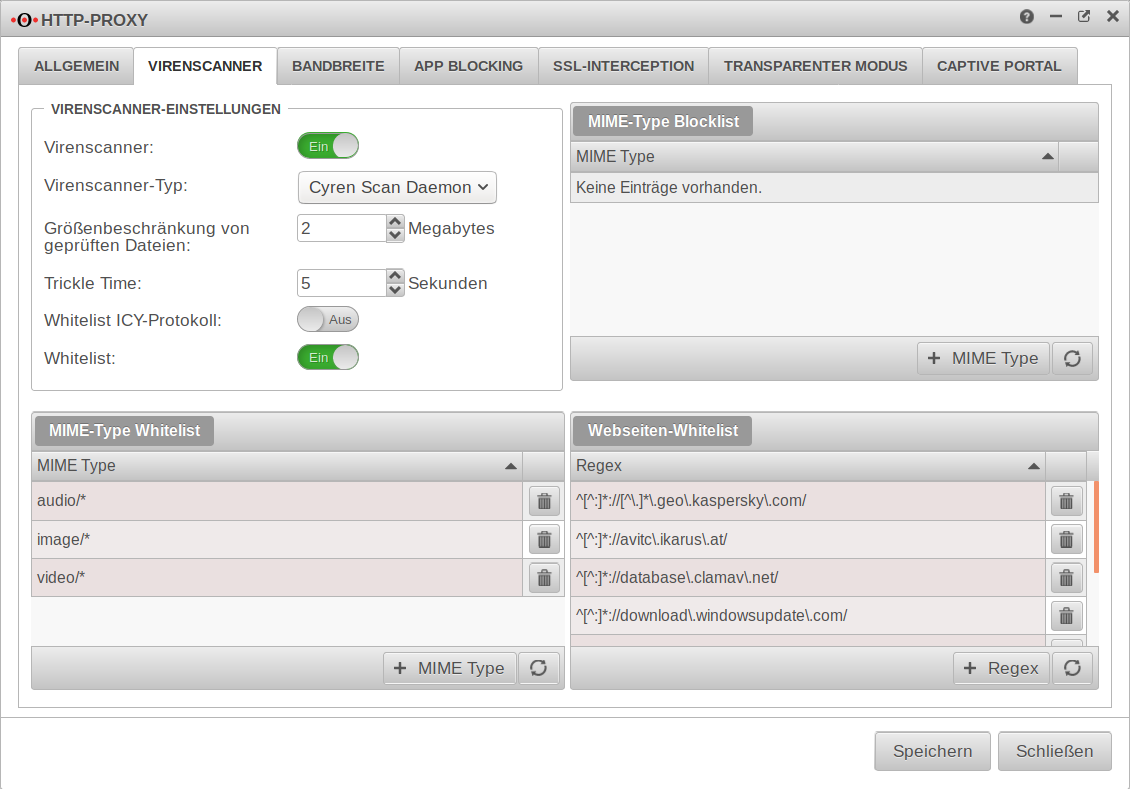

Virenscanner

| Virenscanner: | aktivieren / deaktivieren |

| Virenscanner-Typ: | Es kann zwischen zwei gewählt werden. |

- Clam AntiVirus und

- Cyren Scan Daemaon

| Größenbeschränkung von geprüften Dateien: | 2 Megabytes. Legt fest, wie groß die Dateien sein dürfen, die vom Virenscanner überprüft werden sollen. |

| Trickle Time: | 5 Sekunden. Intervall, in dem Daten vom Proxy an den Browser übergeben werden, damit während der Virenprüfung der Browser das Laden nicht abbricht. |

| Whitelist ICY-Protokoll: | Aus Ein Webradio-Protokoll das hier von der Prüfung ausgenommen werden kann |

| Whitelist: | Ein Damit werden die folgenden Whitelists aktiviert oder deaktiviert. Die Blocklist ist immer aktiviert! |

Mime-Type-Blocklist

Hier aufgeführte Mime-Typen werden in jedem Falle geblockt.

Hinzufügen neuer Einträge mit

Mime-Type-Whitelist Hier aufgeführte Mime-Typen werden nicht gescannt ! Standard-Vorgabe

- audio/*

- image/*

- video/*

Webseiten-Whitelist

Hier ist es möglich eigene Filter aufgrund von Regular Expressions (Regex) zu erstellen. Viren von diesen Seiten werden nicht erkannt !

Einige Update-Server, die unter Verwendung eines Virenscanners Probleme bereiten, sind bereits vorkonfiguriert.

Hinweis: Damit iTunes korrekt mit dem Internet kommunizieren kann, sind weitere Ausnahmen notwendig.

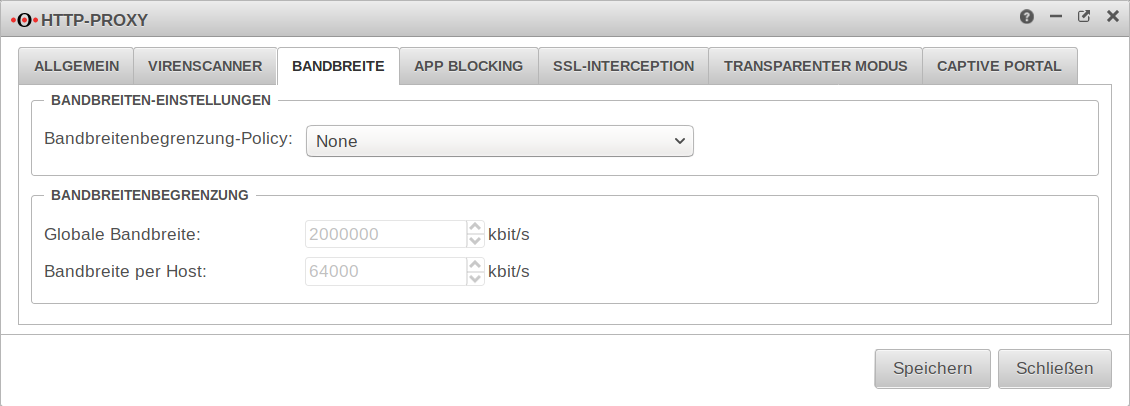

Bandbreite

- Bandbreitenbegrenzung-Policy:

- Auswahl von:

- Die Bandbreite wird nicht begrenzt.

- Der Proxy verwendet in diesem Fall nur die angegebene maximale Bandbreite und lässt den Rest der Bandbreite von Ihrer Internetverbindung unberührt. (Diese Bandbreite teilen sich alle Hosts die mit dem Proxy verbunden sind.)

- Bandbreite für jeden einzelnen Host. Die limitierte Bandbreite für Hosts kann nicht die globale Bandbreite übersteigen.

- Globale Bandbreite:

- 2.000.000 kbit/s

- Bandbreite per Host:

- 64.000 kbit/s

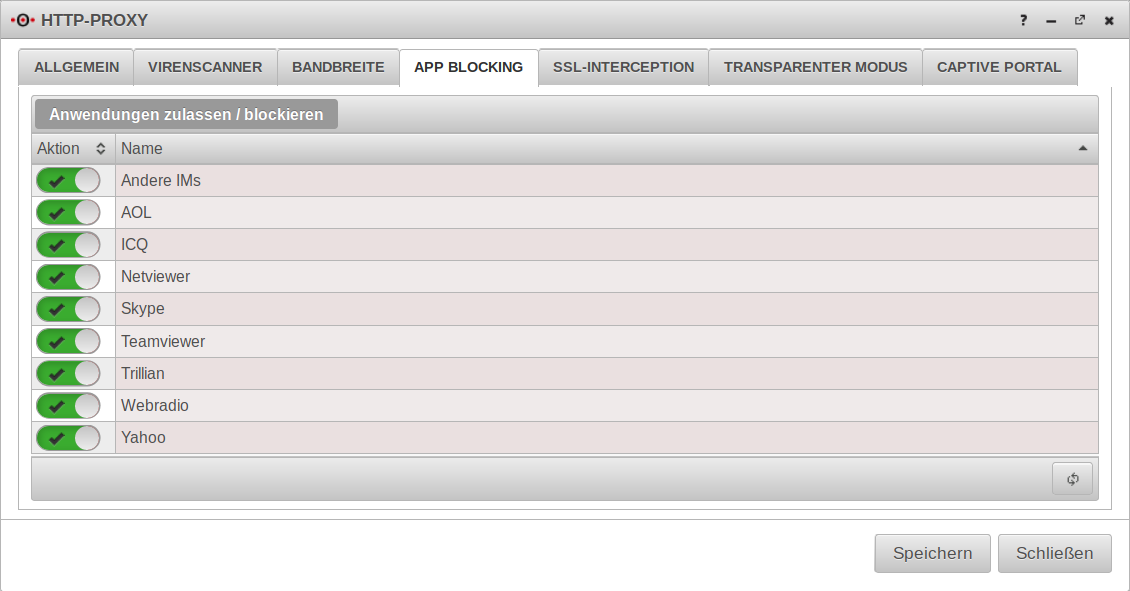

App Blocking

Anwendung zulassen / blockieren

Hier gibt es die Möglichkeit Anwendungen gezielt zu blocken. Dieses geschieht einfach per Aktivierung Markierung der unerwünschten Anwendung. Weitere, noch umfangreichere Möglichkeiten des Blocking gibt es unter

Aktiviert bzw. deaktiviert werden können hier folgende Anwendungen:

-

- Instant Massenger (Andere IMs)

- AOL

- ICQ

- Netviewer

- Skype

- Teamviewer

- Trillian

- Webradio

- Yahoo

SSL-Interception

Mit dem Feature SSL-Interception ist es möglich, Schadcode in SSL-verschlüsselten Datenströmen bereits am Gateway zu erkennen. Es unterbricht die verschlüsselten Verbindungen und macht die Datenpakete für Virenscanner und andere Filter sichtbar. Die Datenübertragung zum Client erfolgt dann wieder verschlüsselt. Dazu ist es allerdings notwendig, ein Zertifikat zu erstellen und dieses im Feld Zertifikat auszuwählen.

| SSL-Interception: | Aus Aktivierung bzw. Deaktivierung der SSL-Interception. |

| Webfilter basiert: Neue Filteroption in 11.8 | Aktivieren Sie diese Funktion, falls lediglich vom Webfilter blockierte Verbindungen abgefangen werden sollen. Dadurch wird das Problem umgangen, daß es Seiten gibt, die ein Unterbrechen der Verschlüsselung nicht tolerieren (z.B. Banking-Software), ohne das man dafür extra eine Ausnahme definieren muss. |

| Zertifikat: | Hier muss eine CA ausgewählt werden, die die Verbindung nach dem entschlüsseln (und scannen) wieder verschlüsselt kann. Eine Anleitung zum Erstellen von CAs gibt es hier. Der Public-KEy der CA muss auf allen Client Rechnern, die SSL-Interception nutzen sollen, installiert werden. Herunterladen kann hier direkt mit ⬇Public-Key herunterladen erfolgen. |

| Zertifikatsverifizierung: | Aus Sollte unbedingt aktiviert werden! Damit überprüft der HTTP-Proxy, ob das Zertifikat der aufgerufenen Seite vertrauenswürdig ist. Da der Browser nur noch das lokale Zertifikat sieht, ist eine überprüfung durch den Browser nicht mehr möglich. |

Ausnahmen für SSL-Interception Aus

Es besteht die Möglichkeit Ausnahmen im Format der Regular Expressions zu definieren. Da hier aber nur https ankommen kann, wird hier, anders als bei dem Virenscanner, nicht auf Protokolle gefiltert. Mit werden neue Ausnahmen hinzu gefügt.

Ausnahmen für Zertifikatsverifizierung Aus

Hier können ausnahmen für die Zertifikatsverifizierung im Regex-Format hinzugefügt werden.

Transparenter Modus

Transparenter Modus Aus

Durch den transparenten Modus ist der Proxy für die Clients nicht sichtbar, der Client sieht seine Internetverbindung (HTTP) als ob kein Proxy davor geschaltet wäre. Dennoch geht der gesamte HTTP Stream über den Proxy, wodurch keine Einstellungen auf dem Client vorgenommen werden müssen. Dabei gibt es aber die gleichen Möglichkeiten, den Datenstrom zu analysieren / blocken / filtern / manipulieren, als ob ein fest eingetragener Proxy benutzt würde.

Mit dem Button werden neue Regeln hinzugefügt.:

| Protokoll: | Auswahl oder |

| Typ: | Gibt an, ob der transparente Modus angewendet ( ) oder nicht angewendet ( ) werden soll. |

| Quelle: | Quell- angelegt unter Netzwerkobjekte |

| Ziel: | Ziel- |

Captive Portal

Das Captive Portal leitet einen Client in einem Netzwerk auf eine spezielle Webseite (sog. Landingpage) um, bevor dieser sich normal in das Internet verbinden kann. So muss die Annahme der Nutzungsbedingung erfolgen und es kann eine zusätzliche Authentifizierung konfiguriert werden. Eine vollständige Anleitung findet sich unter Captive_Portal.

An dieser Stelle erfolgt die Konfiguration, die Auswirkungen auf den HTTP-Proxy hat.

| Captive Portal: | Dieser Schalter aktiviert oder deaktiviert Aus das Captive Portal. |

| Authentifizierung: | Aus Hier kann, wenn gewünscht, eine Authentifizierung der Benutzer erzwungen werden. |

| Zertifikat: | Zertifikat, mit dem sich das Captive Portal beim Benutzer ausweist. |

| Maximale Verbindungszeit: | 1800 (Sekunden). Der Zeitraum, in dem eine Anmeldung im Captive Portal gültig ist. Ist die voreingestellte Zeit abgelaufen, wird der Web-Zugriff ins Internet gesperrt und eine erneute Bestätigung der Nutzungsbedingungen (und, wenn gewünscht, der Authentifizierung) ist von Nöten. |

| Hostname der Portalseite: | Dieser sollte, bei einem Zertifikat für einen FQDN, dem Common Name des Zertifikats entsprechen. Bei einem Wildcardzertifikat muss der Hostname der Antwort auf eine DNS-Anfrage des Clients entsprechen. |

| Port der Portalseite: | 8085 Es muss ein Port für das Captive Portal definiert sein, dieser kann aber geändert werden. |

| Netzwerkobjekte: | In dieser Select-Box müssen die Netzwerkobjekte ausgewählt werden, die auf die Landingpage umgeleitet werden sollen. |

| Nutzungsbedingungen: | Aus Haftungsgründen können wir hier keine Vorlage bereitstellen. |