Dirkg (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

Keine Bearbeitungszusammenfassung |

||

| (43 dazwischenliegende Versionen von 6 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{DISPLAYTITLE:OTP}} | |||

{{ | {{ Archivhinweis | UTM/AUTH/OTP}} | ||

{ | == Informationen == | ||

Letze Anpassung zur Version: '''11.7''' | |||

<br> | |||

Bemerkung: Artikelanpassung | |||

<br> | |||

Vorherige Versionen: - | |||

<br> | |||

==Einleitung== | |||

<span style=color:red><b>Wichtige Hinweise bei Verwendung des OTP-Verfahrens</b><br></span> | |||

Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.<br> | |||

<span style=color:red>Ist das OTP-Verfahren für das Admin-Webinterface und SSH Konsole aktiv, muss <u><b>jeder</b> Administrator</u> über diesen Token verfügen, um auf das Gerät zugreifen zu können.<br></span> | |||

Eine Ausnahme auf User-Basis ist nicht möglich<br><br> | |||

SSL-VPN:<br> | |||

Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.<br><br> | |||

Die Renegotiation kann entsprechend erhöht oder komplett deaktiviert werden.<br> | |||

Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung muss auf der UTM und allen SSL-VPN Clients erfolgen.<br><br> | |||

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt. | |||

{| | |||

|- | |||

|[[Datei:UMA20_AHB_hinweispic.png|50px]] | |||

|<span style=color:red><b>Achtung!<br> | |||

Denken Sie bitte daran, dass im Falle eines Ausfalls des Smartphones, das OTP nicht mehr generiert werden kann und Sie keinen Zugriff auf die ausgewählten Funktionen der UTM haben.<br> | |||

Sollte sich dieses auch auf die Administration der UTM beziehen, müssten Sie diese Firewall komplett neu aufsetzen.<br><br> | |||

|} | |||

Am besten drucken Sie sich diesen Code für die Administratoren wie unter [[OTP_V11#OTP_Secret | OTP Secret]] beschrieben aus und legen Sie zu Ihrer Dokumentation.</b> | |||

<span style=color:red>Da das OTP-Verfahren Zeitbasiert ist, muss darauf geachtet werden, dass der Zeitserver in der UTM synchron zum Hard- oder Software Token läuft.<br></span> | |||

Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:<br> | |||

*Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen | |||

*Über die CLI mit dem Kommando '''''system date get''''' | |||

*Über die Root Konsole mit dem Kommando '''''date''''' | |||

Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden:<br> | |||

* Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen | |||

*Über die CLI mit dem Kommando '''''system date set date''''' anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss | |||

| Zeile 7: | Zeile 46: | ||

Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.<br> | Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.<br> | ||

In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet. | |||

Um | Um dieses 6 stellige Passwort zu generieren, nutzen wir als Token eine Smartphone App wie den [https://de.wikipedia.org/wiki/Google_Authenticator Google Authenticator]. Diese ist sowohl für [https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2 Android] als auch für [https://itunes.apple.com/de/app/google-authenticator/id388497605?mt=8 iOS] Geräte verfügbar.<br> | ||

Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich. | Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich. | ||

==OTP einrichten== | ==OTP einrichten== | ||

===<span style=color:red>Ablauf bei Aktivierung=== | |||

1. Stellen Sie sicher, dass die Uhrzeit der UTM und dem Token synchron läuft<br> | |||

2. Übertragen Sie den Geheimcode an den Token<br> | |||

3. Aktivieren Sie das OTP Verfahren auf der UTM<br> | |||

4. Testen Sie die Anmeldung <u>bevor</u> die aktuelle Session beendet wurde<br><br> | |||

Ist das Verfahren aktiviert, muss sich <u>jeder Benutzer</u> der ausgewählten Anwendungen zusätzlich per OTP anmelden.<br> | |||

Ausnahmen sind nicht möglich.</span> | |||

===Benutzer mit OTP einrichten=== | ===Benutzer mit OTP einrichten=== | ||

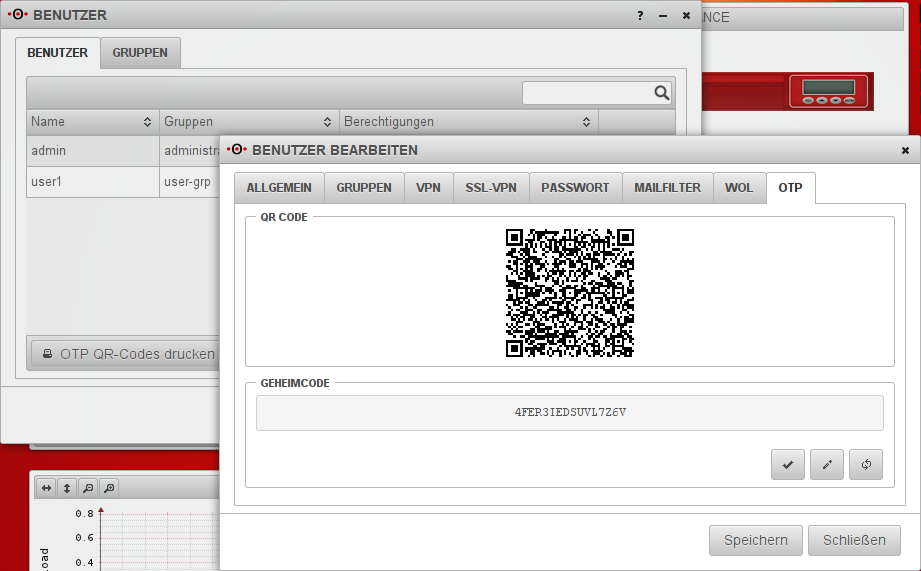

[[Datei:UTM_V115_OTPUser.png|250px|thumb|right|OTP Benutzer]] | [[Datei:UTM_V115_OTPUser.png|250px|thumb|right|OTP Benutzer]] | ||

Zunächst legen | Zunächst legen Sie Ihre Benutzer unter Authentifizierung Benutzer wie gehabt an. Siehe dazu auch [[Benutzerverwaltung| Benutzerverwaltung]]. | ||

Den OTP-Code für diesen Benutzer erhalten Sie erst wenn die Eingaben zum Benutzer gespeichert wurden.<br> | Den OTP-Code für diesen Benutzer erhalten Sie erst, wenn die Eingaben zum Benutzer gespeichert wurden.<br> | ||

Um diesen zu sehen oder zu ändern, klicken | Um diesen zu sehen oder zu ändern, klicken Sie auf den editieren Button in der Benutzer Zeile und wechseln Sie auf den Reiter ''OTP'' auf der rechten Seite.<br> | ||

| Zeile 24: | Zeile 72: | ||

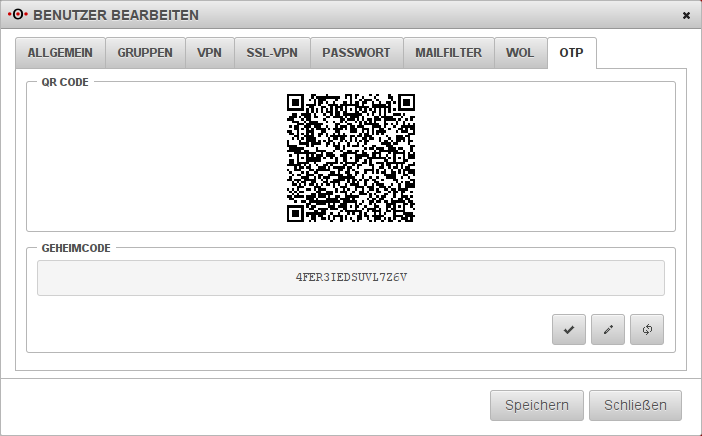

====Automatisches erstellen eines Code==== | |||

[[Datei:UTM_V115_OTPCode.png|250px|thumb|right|OTP Code]] | [[Datei:UTM_V115_OTPCode.png|250px|thumb|right|OTP Code]] | ||

Der Code liegt in zwei Varianten vor.<br> | Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.<br> | ||

Zum einen als QR-Code, den | Zum einen als QR-Code, den Sie einfach mit der Smartphone App abfotografieren können, und zum anderen in Text-Form zum eingeben über die Tastatur. | ||

Diesen Code können Sie ändern, indem Sie über den Button [[Datei:UTM_V115_AktB.png|20px]] automatische einen neuen Code erzeugen lassen. | |||

| Zeile 33: | Zeile 83: | ||

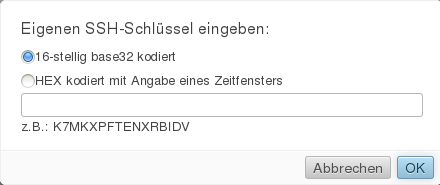

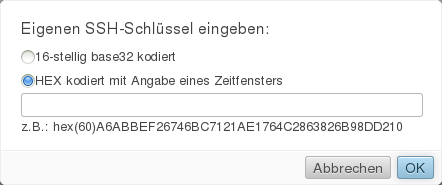

====Eintragen eines Code==== | |||

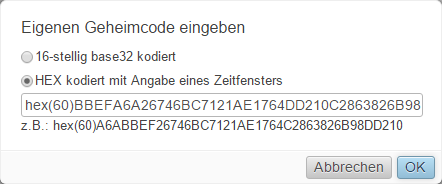

Weiterhin können Sie über [[Datei:UTM_V115_PB.png|20px]] manuell einen 16-stelligen base32 oder HEX kodierten Schlüssel eingeben. Dieses wird zum Beispiel benötigt, wenn Sie über einen Hardware Token wie dem OTP c200 vom Lieferanten einen Code erhalten, den Sie dann bei dem Benutzer hinterlegen. Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das Format und die Gültigkeitsdauer vor dem Schlüssel hinzugefügt werden muss, z.B. '''hex(60)'''A6ABBEF26746BC7121AE1764C2863826B98DD210. | |||

Weiterhin | |||

[[Datei:UTM_V115_OTPb32.png|250px|thumb|center|OTP base32 kopdiert]] | [[Datei:UTM_V115_OTPb32.png|250px|thumb|center|OTP base32 kopdiert]] | ||

| Zeile 42: | Zeile 91: | ||

===OTP Secret=== | ===OTP Secret=== | ||

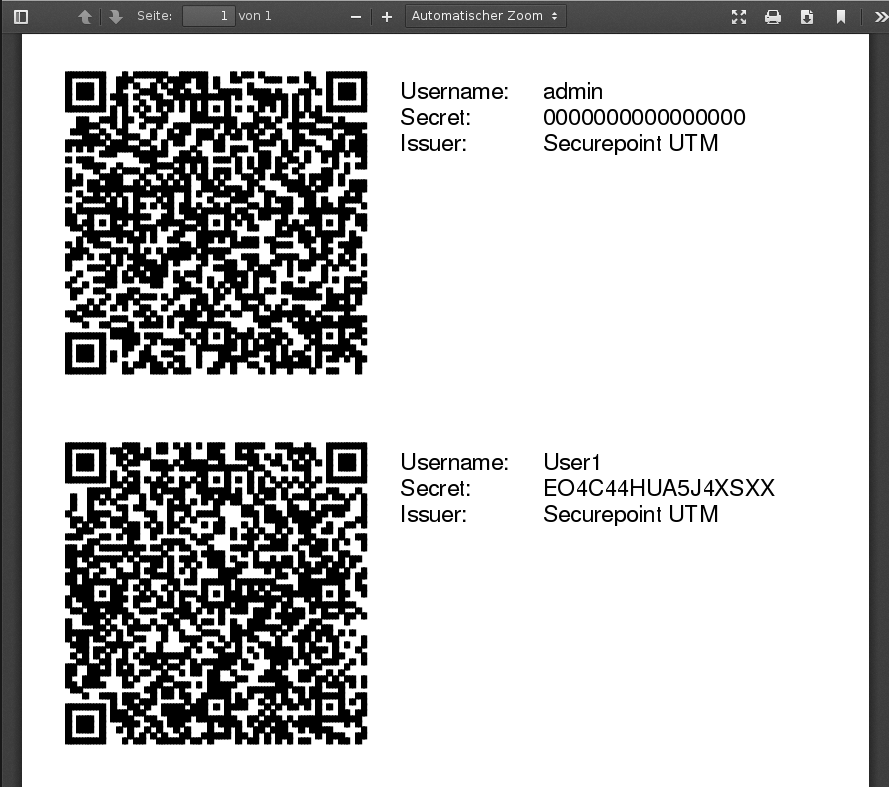

[[Datei:UTM_V115_OTPpdf.png|250px|thumb|right|OTP PDF Dokument]] | [[Datei:UTM_V115_OTPpdf.png|250px|thumb|right|OTP PDF Dokument]] | ||

Zur | Zur Weitergabe an die Benutzer haben Sie die Möglichkeit, die erstellten Codes auszudrucken. Klicken Sie dazu einfach auf [[Datei:UTM_V115_OTPCdr.png|120px]] | ||

Es wird dann ein Dokument im PDF Format erstellt. | Es wird dann ein Dokument im PDF Format erstellt. | ||

| Zeile 57: | Zeile 106: | ||

=== | ===Einrichten des Google Authenticator=== | ||

[[Datei: | |||

Zunächst laden Sie sich den Google Authenticator aus dem App-Store herunter, installieren und öffen diesen. | |||

Das erste Fenster enthält eine Beschreibung über die 2 Stufen zur Authentifizierung bei Google Account, tippen Sie auf den Button ''Einstellungen''.<br> | |||

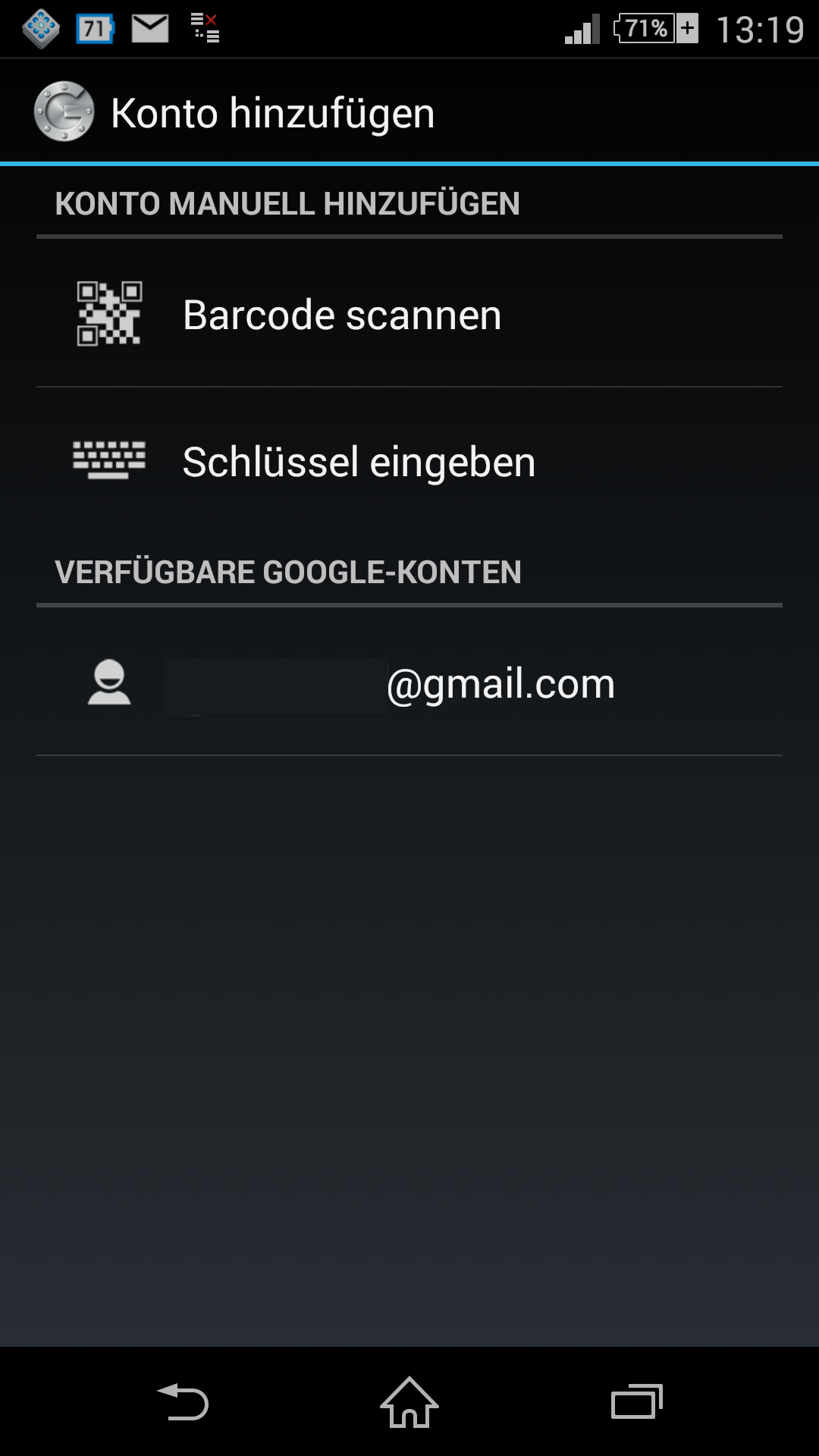

[[Datei:AND_GA_OTPkto.png|250px|thumb|right|OTP Konto hinzufügen]] | |||

Im nun erscheinenden Fenster ''Konto hinzufügen'' wählen Sie im Bereich ''Konto manuell hinzufügen'' entweder ''Barcode scannen'' oder ''Schlüssel eingeben''. | |||

Wenn Sie sich für ''Barcode scannen'' entscheiden, wird eventuell noch eine zusätzliche App zum scannen von Barcodes namens "Barcode Scanner" installiert, sollte sich diese noch nicht bei Ihnen auf dem Smartphone befinden.<br> | |||

Ansonsten halten Sie die Kamera des Smartphone einfach in den Bereich des ausgedruckten oder am Bildschirm ausgegeben QR-Code und es wird automatisch ein Konto erstellt. | |||

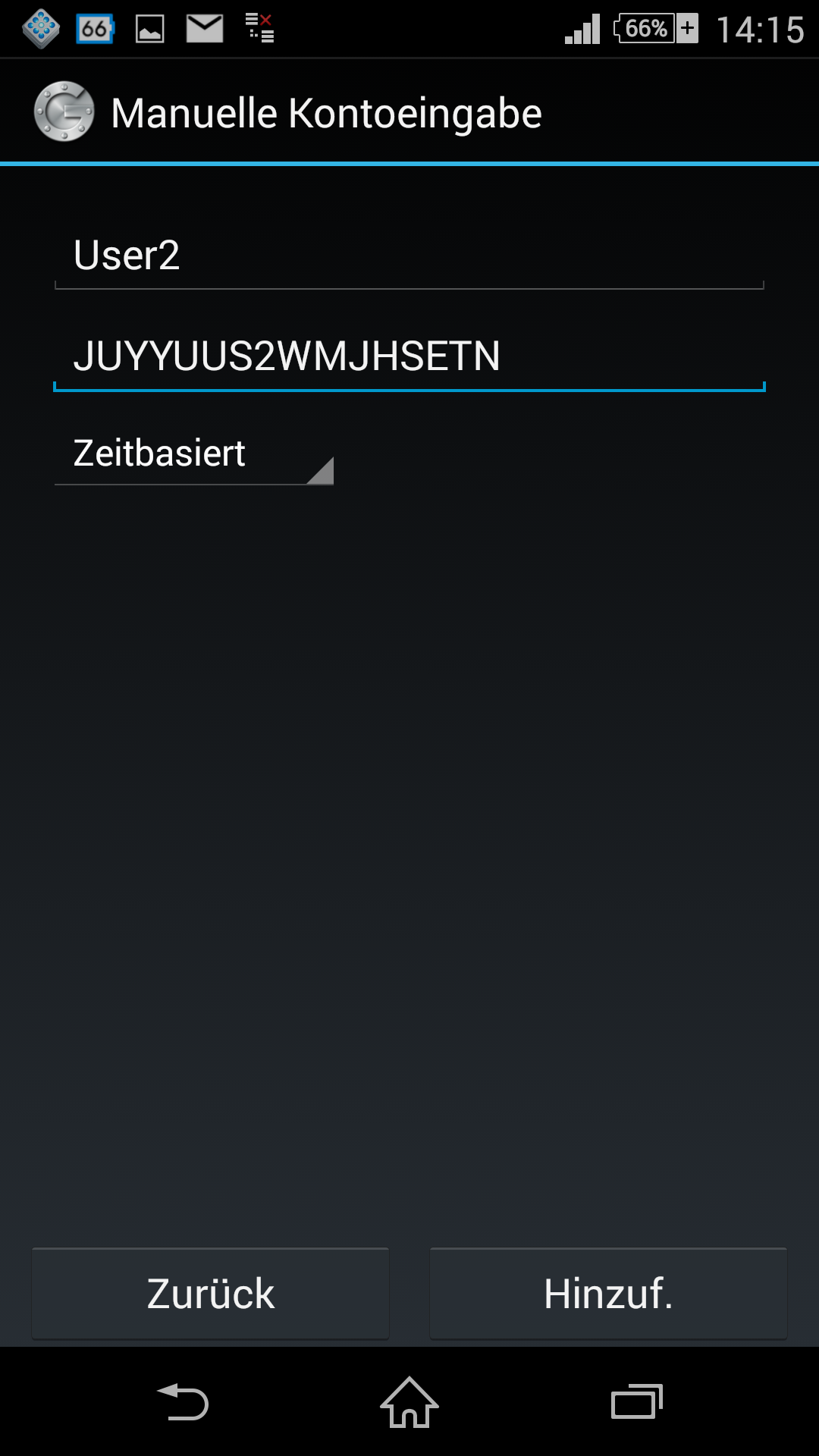

[[Datei:AND_GA_OTPkto2.png|250px|thumb|right|OTP Konto manuell hinzufügen]] | |||

Möchten Sie den QR-Code nicht abscannen, tippen Sie auf ''Schlüssel eingeben'', tragen Sie den Benutzernamen und den Code ein, wählen Sie Zeitbasiert und klicken auf Hinzufügen. | |||

| Zeile 119: | Zeile 161: | ||

| Zeile 134: | Zeile 174: | ||

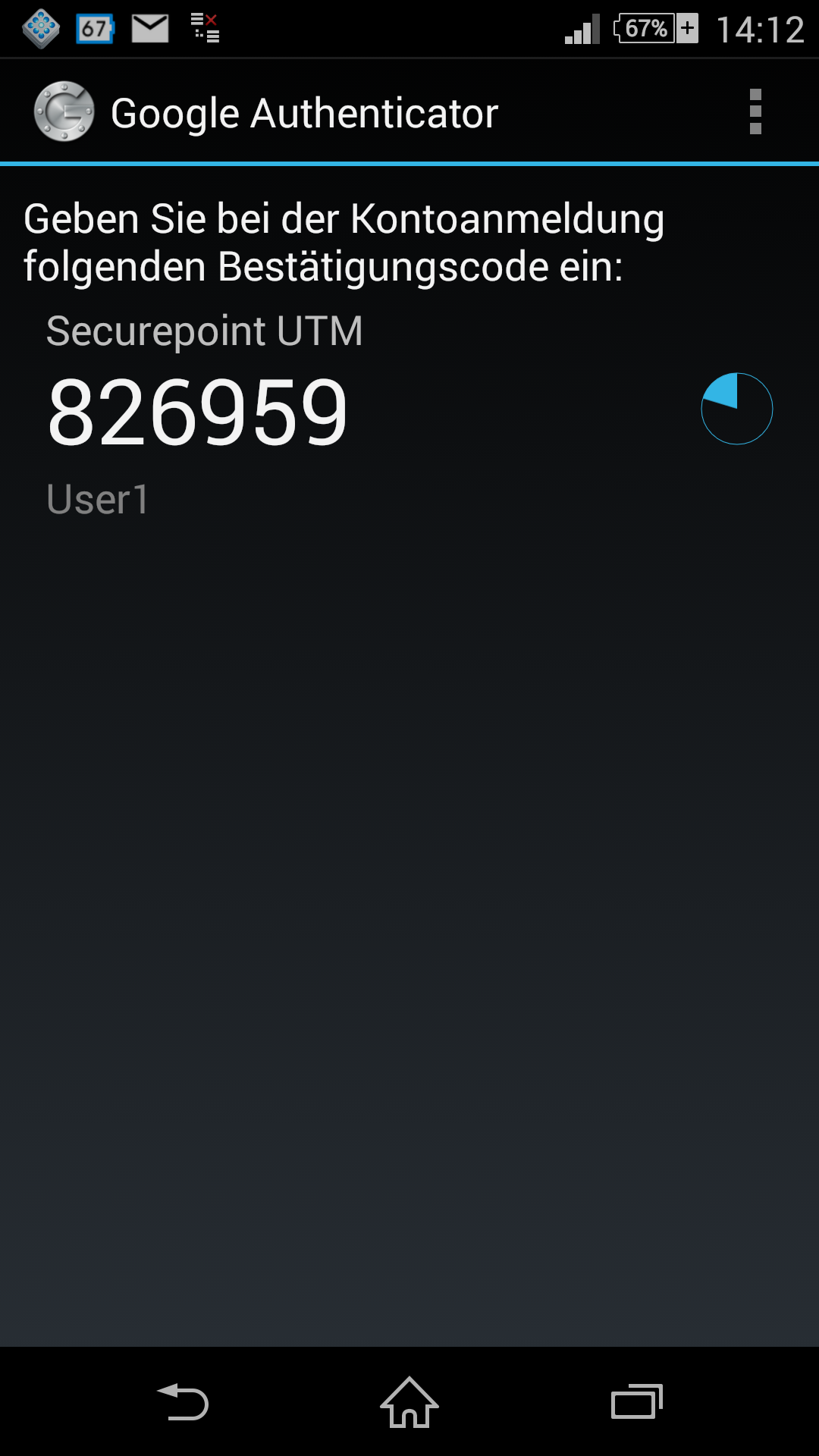

[[Datei:AND_GA_OTPasswd.png|250px|thumb|right|One-Time-Passwort]] | |||

Im folgenden Fenster sehen Sie dann das Konto mit dem OTP-Code. <br> | |||

Dieser ändert sich alle 30 Sekunden. | |||

Die Zeitanzeige rechts gibt ihnen einen Überblick wie lange dieses OTP-Passwort noch aktiv ist. | |||

| Zeile 153: | Zeile 197: | ||

| Zeile 165: | Zeile 205: | ||

===Nutzung eines Hardware Token=== | |||

Auch die Nutzung eines Hardware Token ist möglich. <br> | |||

Dabei sollte es sich um einen [http://www.ietf.org/rfc/rfc4226.txt RFC 4226] kompatiblen Passwort Generator handeln, der auch mit mod_authn_otp nutzbar ist. | |||

[[Datei:UTM115_AI_OTPhex60.png|250px|thumb|right|OTP c200 HEX Code]] | |||

Von unserer Seite wird derzeit der OTP c200 unterstützt.<br> Vom Lieferanten erhalten Sie einen HEX(60) Code, den Sie wie [[OTP_V11#Benutzer_mit_OTP_einrichten | oben]] beschrieben beim Benutzer hinterlegen. | |||

{| | |||

|- | |||

|[[Datei:UMA20_AHB_hinweispic.png|50px]] | |||

|Achten Sie darauf, hier den Token Key einzutragen und nicht die Token ID.<br> | |||

Bei der ID handelt es sich eher um eine Seriennummer des Token, beim Key um einen 32 bis 40 Zeichen langen Code wie in der Abbildung zu sehen. Dieser wird Ihnen in der Regel auch immer separat zugestellt. | |||

|} | |||

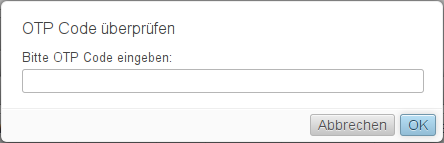

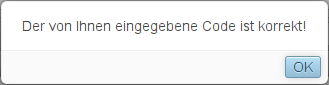

===OTP überprüfen=== | |||

[[Datei:UTM_V115_OTPcp.png|250px|thumb|right|OTP überprüfen]] | |||

Um zu testen ob das OTP, das über die App generiert wird, auch funktioniert, klicken Sie unter ''Benutzer Bearbeiten'' im Abschnitt "OTP" auf den Button [[Datei:UTM_V115_OTPPB.png|20px]] | |||

In dem neu geöffneten Fenster geben Sie das Passwort ein, welches ihnen die App zu diesem Benutzer anzeigt und klicken auf [[Datei:UTM_V115_OTPokB.png|30px]] | |||

[[Datei:UTM_V115_OTPcpb.png|250px|thumb|right|OTP korrekt]] | |||

Wenn alles korrekt eingerichtet ist, erscheint eine entsprechende Meldung. | |||

<br>Info: Bei lokal angelegten Benutzern muss eine Benutzergruppe ausgewählt sein. Welche Berechtigung diese hat, ist nicht entscheidend. | |||

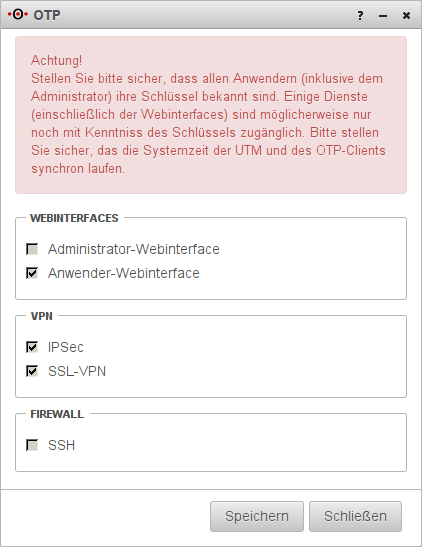

===OTP den Anwendungen zuweisen=== | |||

[[Datei:UTM_V115_OTPanw.png|250px|thumb|right|OTP Anwendungen]] | |||

Wechseln Sie über ''Authentifizierung'' zum Menüpunkt ''OTP''.<br> | |||

Hier wählen Sie die Anwendung aus, über die sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen. | |||

Dieses kann bei folgenden Anmeldungen zum Einsatz kommen: | |||

;Webinterfaces | |||

*Administrator-Webinterface | |||

*Anwender-Webinterface | |||

;VPN Roadwarrior-Verbindungen | |||

*IPSec | |||

*SSL-VPN | |||

;Firewall | |||

*SSH Konsole | |||

| Zeile 185: | Zeile 256: | ||

===OTP benutzen=== | ===OTP benutzen=== | ||

====Webinterface==== | |||

[[Datei:UTM_V115_OTPUlog.png|250px|thumb|right|Login mit OTP]] | [[Datei:UTM_V115_OTPUlog.png|250px|thumb|right|Login mit OTP]] | ||

Bei einem Login auf das Administrations- oder User-Webinterface erhalten Sie nun ein weiteres Authentifikationsfeld mit der Bezeichnung ''OTP Code:''. | |||

Hier tragen Sie zusätzlich zum Benutzernamen und Passwort, den in der App generierten Code ein. | |||

====VPN==== | |||

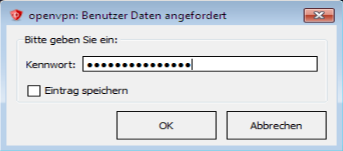

[[Datei:UTM_SSLCL_Kab.png|250px|thumb|right|SSL_VPN Login mit OTP]] | |||

Wenn Sie das OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung einsetzen, tragen Sie bei der Passwortabfrage den OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort ein. | |||

{| | |||

|Beispiel: | |||

|- | |||

|Passwort:|| insecure | |||

|- | |||

|OTP:|| 12345 | |||

|} | |||

Eingabe in der Passwortzeile: insecure12345 | |||

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt. | |||

====Konsole==== | |||

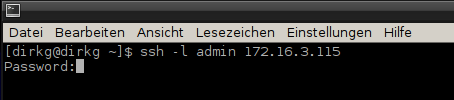

[[Datei:UTM SSH Login.png|250px|thumb|right|SSH Login mit OTP]] | |||

Wenn Sie das OTP im Zusammenhang mit einer SSH-Konsole nutzen, tragen Sie bei der Passwortabfrage den OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort ein. | |||

{| | |||

|Beispiel: | |||

|- | |||

|Passwort:|| insecure | |||

|- | |||

|OTP:|| 12345 | |||

|} | |||

Eingabe in der Passwortzeile: insecure12345 | |||

Aktuelle Version vom 14. Februar 2019, 15:53 Uhr

notempty

Informationen

Letze Anpassung zur Version: 11.7

Bemerkung: Artikelanpassung

Vorherige Versionen: -

Einleitung

Wichtige Hinweise bei Verwendung des OTP-Verfahrens

Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.

Ist das OTP-Verfahren für das Admin-Webinterface und SSH Konsole aktiv, muss jeder Administrator über diesen Token verfügen, um auf das Gerät zugreifen zu können.

Eine Ausnahme auf User-Basis ist nicht möglich

SSL-VPN:

Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.

Die Renegotiation kann entsprechend erhöht oder komplett deaktiviert werden.

Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung muss auf der UTM und allen SSL-VPN Clients erfolgen.

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.

Am besten drucken Sie sich diesen Code für die Administratoren wie unter OTP Secret beschrieben aus und legen Sie zu Ihrer Dokumentation.

Da das OTP-Verfahren Zeitbasiert ist, muss darauf geachtet werden, dass der Zeitserver in der UTM synchron zum Hard- oder Software Token läuft.

Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:

- Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über die CLI mit dem Kommando system date get

- Über die Root Konsole mit dem Kommando date

Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden:

- Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über die CLI mit dem Kommando system date set date anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss

OTP - One-Time-Password

Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.

In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet.

Um dieses 6 stellige Passwort zu generieren, nutzen wir als Token eine Smartphone App wie den Google Authenticator. Diese ist sowohl für Android als auch für iOS Geräte verfügbar.

Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich.

OTP einrichten

Ablauf bei Aktivierung

1. Stellen Sie sicher, dass die Uhrzeit der UTM und dem Token synchron läuft

2. Übertragen Sie den Geheimcode an den Token

3. Aktivieren Sie das OTP Verfahren auf der UTM

4. Testen Sie die Anmeldung bevor die aktuelle Session beendet wurde

Ist das Verfahren aktiviert, muss sich jeder Benutzer der ausgewählten Anwendungen zusätzlich per OTP anmelden.

Ausnahmen sind nicht möglich.

Benutzer mit OTP einrichten

Zunächst legen Sie Ihre Benutzer unter Authentifizierung Benutzer wie gehabt an. Siehe dazu auch Benutzerverwaltung.

Den OTP-Code für diesen Benutzer erhalten Sie erst, wenn die Eingaben zum Benutzer gespeichert wurden.

Um diesen zu sehen oder zu ändern, klicken Sie auf den editieren Button in der Benutzer Zeile und wechseln Sie auf den Reiter OTP auf der rechten Seite.

Automatisches erstellen eines Code

Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.

Zum einen als QR-Code, den Sie einfach mit der Smartphone App abfotografieren können, und zum anderen in Text-Form zum eingeben über die Tastatur.

Diesen Code können Sie ändern, indem Sie über den Button ![]() automatische einen neuen Code erzeugen lassen.

automatische einen neuen Code erzeugen lassen.

Eintragen eines Code

Weiterhin können Sie über ![]() manuell einen 16-stelligen base32 oder HEX kodierten Schlüssel eingeben. Dieses wird zum Beispiel benötigt, wenn Sie über einen Hardware Token wie dem OTP c200 vom Lieferanten einen Code erhalten, den Sie dann bei dem Benutzer hinterlegen. Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das Format und die Gültigkeitsdauer vor dem Schlüssel hinzugefügt werden muss, z.B. hex(60)A6ABBEF26746BC7121AE1764C2863826B98DD210.

manuell einen 16-stelligen base32 oder HEX kodierten Schlüssel eingeben. Dieses wird zum Beispiel benötigt, wenn Sie über einen Hardware Token wie dem OTP c200 vom Lieferanten einen Code erhalten, den Sie dann bei dem Benutzer hinterlegen. Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das Format und die Gültigkeitsdauer vor dem Schlüssel hinzugefügt werden muss, z.B. hex(60)A6ABBEF26746BC7121AE1764C2863826B98DD210.

OTP Secret

Zur Weitergabe an die Benutzer haben Sie die Möglichkeit, die erstellten Codes auszudrucken. Klicken Sie dazu einfach auf ![]()

Es wird dann ein Dokument im PDF Format erstellt.

Einrichten des Google Authenticator

Zunächst laden Sie sich den Google Authenticator aus dem App-Store herunter, installieren und öffen diesen.

Das erste Fenster enthält eine Beschreibung über die 2 Stufen zur Authentifizierung bei Google Account, tippen Sie auf den Button Einstellungen.

Im nun erscheinenden Fenster Konto hinzufügen wählen Sie im Bereich Konto manuell hinzufügen entweder Barcode scannen oder Schlüssel eingeben.

Wenn Sie sich für Barcode scannen entscheiden, wird eventuell noch eine zusätzliche App zum scannen von Barcodes namens "Barcode Scanner" installiert, sollte sich diese noch nicht bei Ihnen auf dem Smartphone befinden.

Ansonsten halten Sie die Kamera des Smartphone einfach in den Bereich des ausgedruckten oder am Bildschirm ausgegeben QR-Code und es wird automatisch ein Konto erstellt.

Möchten Sie den QR-Code nicht abscannen, tippen Sie auf Schlüssel eingeben, tragen Sie den Benutzernamen und den Code ein, wählen Sie Zeitbasiert und klicken auf Hinzufügen.

Im folgenden Fenster sehen Sie dann das Konto mit dem OTP-Code.

Dieser ändert sich alle 30 Sekunden.

Die Zeitanzeige rechts gibt ihnen einen Überblick wie lange dieses OTP-Passwort noch aktiv ist.

Nutzung eines Hardware Token

Auch die Nutzung eines Hardware Token ist möglich.

Dabei sollte es sich um einen RFC 4226 kompatiblen Passwort Generator handeln, der auch mit mod_authn_otp nutzbar ist.

Von unserer Seite wird derzeit der OTP c200 unterstützt.

Vom Lieferanten erhalten Sie einen HEX(60) Code, den Sie wie oben beschrieben beim Benutzer hinterlegen.

OTP überprüfen

Um zu testen ob das OTP, das über die App generiert wird, auch funktioniert, klicken Sie unter Benutzer Bearbeiten im Abschnitt "OTP" auf den Button ![]()

In dem neu geöffneten Fenster geben Sie das Passwort ein, welches ihnen die App zu diesem Benutzer anzeigt und klicken auf ![]()

Wenn alles korrekt eingerichtet ist, erscheint eine entsprechende Meldung.

Info: Bei lokal angelegten Benutzern muss eine Benutzergruppe ausgewählt sein. Welche Berechtigung diese hat, ist nicht entscheidend.

OTP den Anwendungen zuweisen

Wechseln Sie über Authentifizierung zum Menüpunkt OTP.

Hier wählen Sie die Anwendung aus, über die sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen.

Dieses kann bei folgenden Anmeldungen zum Einsatz kommen:

- Webinterfaces

- Administrator-Webinterface

- Anwender-Webinterface

- VPN Roadwarrior-Verbindungen

- IPSec

- SSL-VPN

- Firewall

- SSH Konsole

OTP benutzen

Webinterface

Bei einem Login auf das Administrations- oder User-Webinterface erhalten Sie nun ein weiteres Authentifikationsfeld mit der Bezeichnung OTP Code:.

Hier tragen Sie zusätzlich zum Benutzernamen und Passwort, den in der App generierten Code ein.

VPN

Wenn Sie das OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung einsetzen, tragen Sie bei der Passwortabfrage den OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort ein.

| Beispiel: | |

| Passwort: | insecure |

| OTP: | 12345 |

Eingabe in der Passwortzeile: insecure12345

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.

Konsole

Wenn Sie das OTP im Zusammenhang mit einer SSH-Konsole nutzen, tragen Sie bei der Passwortabfrage den OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort ein.

| Beispiel: | |

| Passwort: | insecure |

| OTP: | 12345 |

Eingabe in der Passwortzeile: insecure12345