Keine Bearbeitungszusammenfassung |

K (Textersetzung - „#WEITERLEITUNG(.*)Preview1270\n“ durch „<span id=1270></span>“) Markierung: Weiterleitung entfernt |

||

| (2 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{Set_lang}} | <span id=1270></span>{{Set_lang}} | ||

{{#vardefine:headerIcon|spicon-utm}} | {{#vardefine:headerIcon|spicon-utm}} | ||

{{:UTM/RULE/Implizite_Regeln.lang}} | {{:UTM/RULE/Implizite_Regeln.lang}} | ||

{{var | neu- | {{var | neu--Kacheln | ||

| | | [[UTM/RULE/Implizite_Regeln#Regeln | Regelgruppen]] werden in Kacheln dargestellt | ||

| | | [[UTM/RULE/Implizite_Regeln#Regeln | Rule groups]] are displayed in tiles }} | ||

{{var | | {{var | Implizite Regeln TOC--Bild | ||

| | | UTM v12.7.0 Firewall Implizite Regeln Kacheln.png | ||

| | | UTM v12.7.0 Firewall Implizite Regeln Kacheln-en.png }} | ||

</div>{{Select_lang}}{{TOC2}} | </div><div class="new_design"></div>{{Select_lang}}{{TOC2|Bild={{#var:Implizite Regeln TOC--Bild}}|class=width70}} | ||

{{Header|12. | {{Header|12.7.0| | ||

* {{#var:neu- | * {{#var:neu--Kacheln}} | ||

|[[UTM/RULE/Implizite_Regeln_v12.5.0 | 12.5]] | |||

|[[UTM/RULE/Implizite_Regeln_v12.2 | 12.2]] | [[UTM/RULE/Implizite_Regeln_v12.4 | 12.4]] | ||

[[UTM/RULE/Implizite_Regeln_v12.2 | 12.2]] | |||

[[UTM/RULE/Implizite_Regeln_v12.1 | 12.1]] | [[UTM/RULE/Implizite_Regeln_v12.1 | 12.1]] | ||

[[UTM/RULE/Implizite_Regeln_v11.7 | 11.7]] | [[UTM/RULE/Implizite_Regeln_v11.7 | 11.7]] | ||

| {{Menu|Firewall| | | {{Menu-UTM|Firewall|Implizite Regeln}} | ||

}} | }} | ||

---- | |||

| Zeile 26: | Zeile 28: | ||

{{#var:Implizite Regeln--Menu}} | {{#var:Implizite Regeln--Menu}} | ||

<br> | <br> | ||

{{Hinweis- | {{Hinweis-box|{{#var:Implizite Regeln--Zonen-Hinweis}} |r|fs__icon=em2}} | ||

<br clear=all></div> | <br clear=all></div> | ||

{| class="sptable2 striped pd5 sortable Einrücken" | {| class="sptable2 striped pd5 sortable Einrücken" | ||

|- | |- | ||

! {{#var:Gruppe}} !! | ! {{#var:Gruppe}} !! {{#var:Regel}} !! {{#var:desc}} !! {{#var:Protokoll}} !! Port !! {{#var:Aktiv}}<br><small>(Default)</small> | ||

|- | |- | ||

| rowspan="5"| | | rowspan="5" | BlockChain || || {{#var:Gruppenaktivierung}} || || || class=mw10 | {{Button|{{#var:Alle}}|class=first|bc=grün|c=white-l}}{{Button|{{#var:Einige}}|class=middle|bc=white}}{{Button|{{#var:Keine}}|class=last|bc=white}} | ||

|- | |- | ||

| | | FailToBan_ssh || {{#var:FailToBan_ssh--desc}}{{#var:BlockChain--desc}} || TCP || 22 || {{ButtonAn|{{#var:ein}} }} | ||

| TCP || 22 || | |||

|- | |- | ||

| | | FailToBan_http_admin || {{#var:FailToBan_http_admin--desc}} {{#var:BlockChain--desc}} {{Einblenden|{{#var:Portänderung}}|{{#var:hide}}|true|info}}{{#var:Änderungen http_admin}}</div></span></div> || TCP || 11115<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAn|{{#var:ein}} }} | ||

| TCP || 11115<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAn|{{#var:ein}} }} | |||

|- | |- | ||

| | | FailToBan_http_user || {{#var:FailToBan_http_user--desc}} {{#var:BlockChain--desc}} {{Einblenden|{{#var:Portänderung}}|{{#var:hide}}|true|info}}{{#var:Änderungen http_admin}}</div></span></div> || TCP || 443<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAn|{{#var:ein}} }} | ||

| TCP || 443<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAn|{{#var:ein}} }} | |||

|- | |- | ||

| | | FailToBan_smtp || {{#var:FailToBan_smtp--desc}} {{#var:BlockChain--desc}} {{Einblenden|{{#var:Portänderung}}|{{#var:hide}}|true|info}}{{#var:Änderungen smtp}}</div></span></div> || TCP || 25<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAn|{{#var:ein}} }} | ||

| TCP || 25<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAn|{{#var:ein}} }} | |||

|- | |- | ||

| rowspan="3"| {{#var:CaptivePortal}} || || {{#var: | | rowspan="3" | CaptivePortal || || {{#var:CaptivePortal--desc}} || || || {{Button|{{#var:Alle}}|class=first|bc=white}}{{Button|{{#var:Einige}}|class=middle|bc=white}}{{Button|{{#var:Keine}}|class=last|bc=grün|c=white-l}} | ||

|- | |- | ||

| | | CaptivePortalPage || {{#var:CaptivePortalPage--desc}}{{Einblenden|{{#var:Portänderung}}|{{#var:hide}}|true|info}}{{#var:Änderungen captivePortal}}</div></span></div> || TCP || 8085<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAus|{{#var:aus}} }} | ||

| TCP || 8085<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAus|{{#var:aus}} }} | |||

|- | |- | ||

| | | CaptivePortalRedirection || {{#var:CaptivePortalRedirection--desc}} || || || {{ButtonAus|{{#var:aus}} }} | ||

|- | |- | ||

| | | rowspan="2" | IPComp || || || || || {{Button|{{#var:Alle}}|class=first|bc=white}}{{Button|{{#var:Keine}}|class=last|bc=grün|c=white-l}} | ||

|- | |- | ||

| | | IPComp || {{#var:IPComp--desc}} || IPComp || || {{ButtonAus|{{#var:aus}} }} | ||

|- | |- | ||

| | | rowspan="3" | IpsecTraffic || || {{#var:Gruppenaktivierung}} || || || {{Button|{{#var:Alle}}|class=first|bc=white}}{{Button|{{#var:Einige}}|class=middle|bc=grün|c=white-l}}{{Button|{{#var:Keine}}|class=last|bc=white}} | ||

|- | |- | ||

| | | Accept || {{#var:IPSec--Accept--desc}} || || || {{ButtonAn|{{#var:ein}} }} | ||

| | |||

|- | |- | ||

| | | {{#var:Kein NAT für IPSec Verbindungen}} || {{#var:Kein NAT für IPSec Verbindungen--desc}}<br><li class="list--element__alert list--element__positiv small bold">{{#var:Kein NAT für IPSec Verbindungen--Hinweis}}</li> || || || {{ButtonAus|{{#var:aus}} }} | ||

| rowspan="3" | UDP || 67 || rowspan="3" | {{ | |- | ||

| rowspan="3" | Silent Services Accept || rowspan="3" | Bootp || rowspan="3" | {{#var:Bootp--desc}} | |||

| rowspan="3" | UDP || 67 || rowspan="3" | {{Button|{{#var:Alle}}|class=first|bc=grün|c=white-l}}{{Button|{{#var:Keine}}|class=last|bc=white}} | |||

|- | |- | ||

| style="border-bottom: none; background: #eaecf0;" | 68 | | style="border-bottom: none; background: #eaecf0;" | 68 | ||

| Zeile 70: | Zeile 68: | ||

| style="border-top: none;" | | | style="border-top: none;" | | ||

|- | |- | ||

| rowspan=" | | rowspan="4" | Silent Services Drop || || || || || {{Button|{{#var:Alle}}|class=first|bc=grün|c=white-l}}{{Button|{{#var:Einige}}|class=middle|bc=white}}{{Button|{{#var:Keine}}|class=last|bc=white}} | ||

|- | |||

| NetBios Datagram || {{#var:Verwirft diese Pakete ohne Logmeldung}} || UDP || 138 || {{ButtonAn|{{#var:ein}} }} | |||

|- | |||

| NetBios Nameservice || {{#var:Verwirft diese Pakete ohne Logmeldung}} || UDP || 137 || {{ButtonAn|{{#var:ein}} }} | |||

|- | |- | ||

| | | NetBios Session Service || {{#var:Verwirft diese Pakete ohne Logmeldung}} || UDP || 139 || {{ButtonAn|{{#var:ein}} }} | ||

|- | |- | ||

| {{#var: | | rowspan="8" | VPN || || || || || {{Button|{{#var:Alle}}|class=first|bc=grün|c=white-l}}{{Button|{{#var:Einige}}|class=middle|bc=white}}{{Button|{{#var:Keine}}|class=last|bc=white}} | ||

|- | |- | ||

| | | IPSec IKE || {{#var:IPSec IKE--desc}} || UDP || 500 || {{ButtonAn|{{#var:ein}} }} | ||

|- | |- | ||

| | | IPSec ESP || {{#var:IPSec ESP--desc}} || ESP || || {{ButtonAn|{{#var:ein}} }} | ||

|- | |- | ||

| | | IPSec NAT Traversal || {{#var:IPSec NAT Traversal--desc}} || UDP || 4500 || {{ButtonAn|{{#var:ein}} }} | ||

|- | |- | ||

| | | SSL VPN UDP || {{#var:SSL VPN UDP--desc}} || UDP || 1194 || {{ButtonAn|{{#var:ein}} }} | ||

|- | |- | ||

| | | SSL VPN TCP || {{#var:SSL VPN TCP--desc}} || TCP || 1194 || {{ButtonAn|{{#var:ein}} }} | ||

|- | |- | ||

| | | User Interface Portal || {{#var:User Interface Portal--desc}} || TCP || 443 || {{ButtonAn|{{#var:ein}} }} | ||

|- | |- | ||

| | | Wireguard || {{#var:Wireguard--desc}} {{Einblenden|{{#var:Portänderung}}|{{#var:hide}}|true|info}}{{#var:Änderungen wireguard}}</div></span></div> | ||

| UDP || 51280<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ | | UDP || 51280<i class=sup title="{{#var:Defaultwert--desc}}">*</i> || {{ButtonAn|{{#var:ein}} }} | ||

|} | |} | ||

{{:UTM/RULE/Implizite_Regeln-GeoIP}} | {{:UTM/RULE/Implizite_Regeln-GeoIP}} | ||

Aktuelle Version vom 23. Mai 2024, 13:59 Uhr

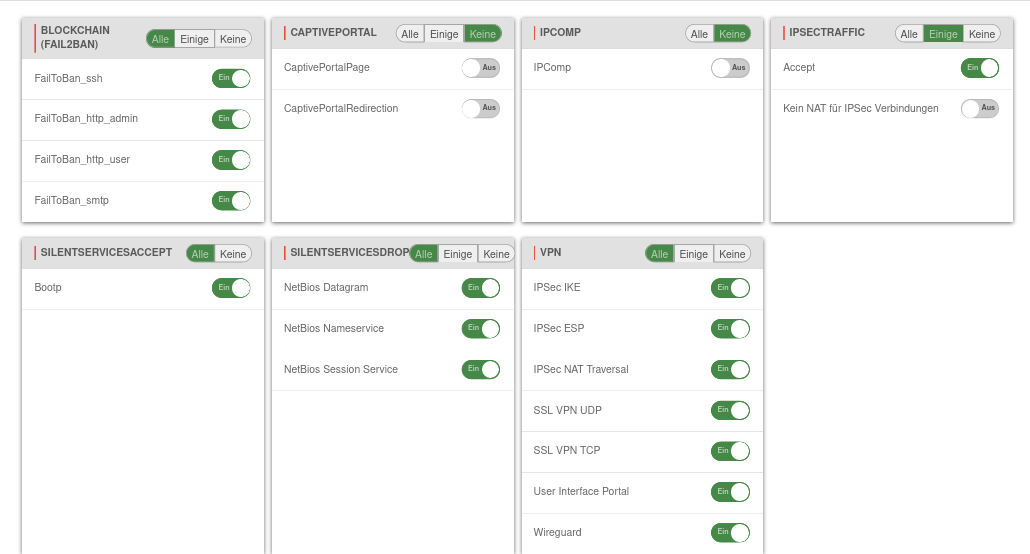

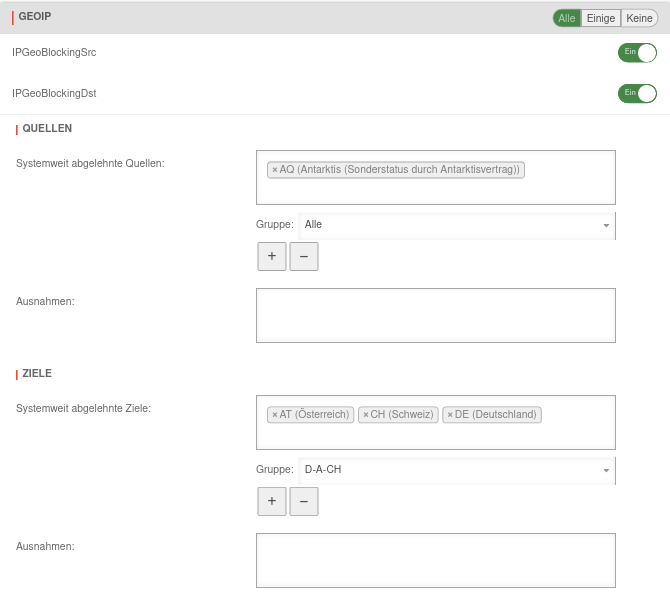

Implizite Regeln der UTM

Letzte Anpassung zur Version: 12.7.0

Neu:

- Regelgruppen werden in Kacheln dargestellt

Implizite Regeln

Einstellungen im Menü .

Für bestimmte Anwendungsfälle wurden Implizite Regeln hinzugefügt. Diese Regeln können ganz einfach vom Anwender je nach Bedarf aktiviert oder deaktiviert werden. Einige von diesen Regeln sind bereits default aktiv.

Die Eingangs-Zonen sind für diese Regeln nicht relevant, d.h. bei Aktivierung sind ggf. Ports auf allen Schnittstellen freigegeben.

| Gruppe | Regel | Beschreibung | Protokoll | Port | Aktiv (Default) |

|---|---|---|---|---|---|

| BlockChain | Aktiviert / deaktiviert die gesamte Gruppe | ||||

| FailToBan_ssh | Zugriff per ssh.Überwachung mit Fail2Ban Regeln. Konfiguration unter |

TCP | 22 | Ein | |

| FailToBan_http_admin | Zugriff über das Admin Interface. Überwachung mit Fail2Ban Regeln. Konfiguration unter Port Änderungen möglich unter |

TCP | 11115* | Ein | |

| FailToBan_http_user | Zugriff über das User Interface. Überwachung mit Fail2Ban Regeln. Konfiguration unter Port Änderungen möglich unter |

TCP | 443* | Ein | |

| FailToBan_smtp | Zugriff über das Mailgateway. Überwachung mit Fail2Ban Regeln. Konfiguration unter Port Änderungen möglich unter Bereich Smarthost |

TCP | 25* | Ein | |

| CaptivePortal | Umleitung des Verkehrs auf eine Landingpage ermöglichen | ||||

| CaptivePortalPage | Öffnet einen eingehenden Port auf dem entsprechenden Interface der Firewall, dass für das Captive Portal vorgesehen ist, um die Landingpage anzeigen zu können. Port Änderungen möglich unter Bereich Erweitert |

TCP | 8085* | Aus | |

| CaptivePortalRedirection | Umleitung des Traffics auf den oben genannten Port. | Aus | |||

| IPComp | |||||

| IPComp | Akzeptiert Verbindungen mit dem Protokoll IPComp (Komprimierung der Datenpakete, IP-Protokoll Nummer 108) | IPComp | Aus | ||

| IpsecTraffic | Aktiviert / deaktiviert die gesamte Gruppe | ||||

| Accept | Akzeptiert Ein- und Ausgehend en Datenverkehr einer IPSec-Verbindung | Ein | |||

| Kein NAT für IPSec Verbindungen | Nimmt alle IPSec-Verbindungen vom NAT aus |

Aus | |||

| Silent Services Accept | Bootp | Akzeptiert

|

UDP | 67 | |

| 68 | |||||

| Silent Services Drop | |||||

| NetBios Datagram | Verwirft diese Pakete ohne Logmeldung | UDP | 138 | Ein | |

| NetBios Nameservice | Verwirft diese Pakete ohne Logmeldung | UDP | 137 | Ein | |

| NetBios Session Service | Verwirft diese Pakete ohne Logmeldung | UDP | 139 | Ein | |

| VPN | |||||

| IPSec IKE | Akzeptiert Verbindungen auf Port 500/UDP | UDP | 500 | Ein | |

| IPSec ESP | Akzeptiert Verbindungen mit dem Protokoll ESP (50) | ESP | Ein | ||

| IPSec NAT Traversal | Akzeptiert Verbindungen auf Port 4500/UDP | UDP | 4500 | Ein | |

| SSL VPN UDP | Akzeptiert Verbindungen auf Ports, für die eine SSL-VPN-Instanz mit dem Protokoll UDP konfiguriert wurde | UDP | 1194 | Ein | |

| SSL VPN TCP | Akzeptiert Verbindungen auf Ports, für die eine SSL-VPN-Instanz mit dem Protokoll TCP konfiguriert wurde | TCP | 1194 | Ein | |

| User Interface Portal | Akzeptiert Verbindungen auf Port 443/TCP. Erforderlich für das User Interface. | TCP | 443 | Ein | |

| Wireguard | Ermöglicht Verbindungen mit dem Wireguard Protokoll. Port Änderungen möglich unter Schaltfläche Bearbeiten der Verbindung |

UDP | 51280* | Ein |