Letzte Anpassung zur Version: 14.0.1 (01.2025)

- Systemweite Sperrungen für IP-Adressen

- Die GeoIP Einstellungen wurden von den Impliziten Regeln in diesen Bereich verschoben

- v14.1.2 (02.2026)

Einleitung

IDS (Intrusion Detection System) und IPS (Intrusion Prevention System) können Angriffe aus dem Internet oder einem Netzwerk erkennen und verhindern.

Diese Funktionen sind hilfreich, um das Fluten des Servers mit bösartigen Verbindungsversuchen zu stoppen.

Überwachung der Firewall

Aktivierung der Überwachung

Die Aktivierung / Deaktivierung der Überwachung erfolgt im Menü in der Gruppe 'BlockChain'.

| Ein | BlockChain Es lässt sich die Überwachung für diese Zugänge abschalten | ||

| Default | Regel | Beschreibung | |

|---|---|---|---|

| Ein | FailToBan_ssh | Zugriff per ssh | |

| Ein | FailToBan_http_admin | Zugriff über das Admin Interface | |

| Ein | FailToBan_http_user | Zugriff über das User Interface | |

| Ein | FailToBan_smtp | Zugriff über das Mailgateway | |

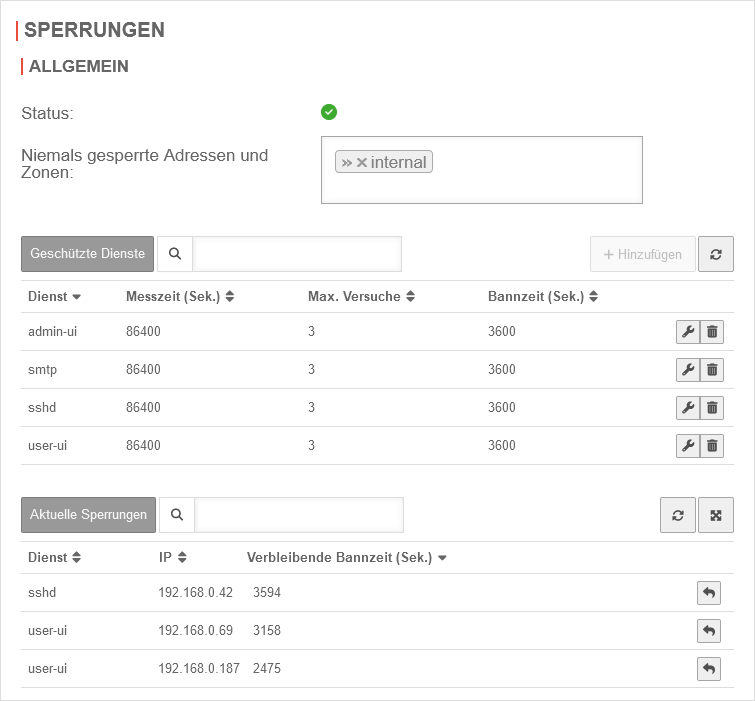

Sperrungen

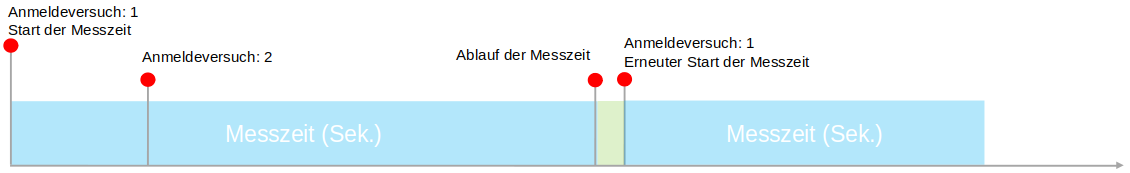

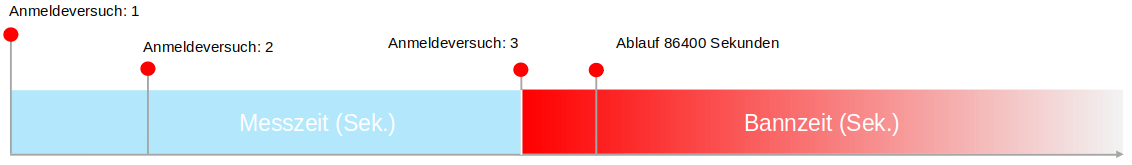

Die Zugänge zur Firewall können nach einer bestimmten Anzahl fehlerhafter Anmeldeversuche gesperrt werden.

Im Menü werden die Einstellungen konfiguriert.

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnAnwendungen  Reiter IDS/IPS - Sperrungen Reiter IDS/IPS - Sperrungen

|

|---|---|---|---|

| Status | Die Anwendung 'IPS Sperrungen' ist aktiviert. | ||

| Die Anwendung 'IPS Sperrungen' ist nicht aktiviert. | |||

| Niemals gesperrte Adressen und Zonen: | »internal | Diese IP-Adressen und Zonen, werden nicht durch IDS/IPS gesperrt. Beispiele: »internal »external_v6 »vpn-ipsec »192.0.2.192 | |

| Geschützte Dienste Folgende Werte können konfiguriert werden: | |||

| Dienst | Dienst, der geschützt werden soll | ||

| Authentifizierung über das Admin-Interface. (Standard-LogIn-Port für Admininstratoren unter 192.168.175.1:11115) | |||

| Authentifizierung über das Mailgateway | |||

| Authentifizierung über ssh-Protokoll (z.B. PuTTY) | |||

| Authentifizierung über das User-Interface. Standard-Login-Port für User unter: 192.168.175.1:443 | |||

| Messzeit | 86400 Sekunden | Messzeit innerhalb der Fehlversuche gezählt werden. | |

| Max. Versuche | 3 | Anzahl der Fehlversuche einer Authentifizierung notempty Unabhängig davon greift nach dem 6. aufeinanderfolgenden Fehlversuch eine pauschale Login-Drosselung für das Admin- und das User-Interface, sowie eine Fehlermeldung im jeweiligen Webinterface. notempty

Neu ab v12.7.0 | |

| Bannzeit | 3600 Sekunden | Zeitraum, für den der Zugang zu dieser Authentifizierung gesperrt wird. | |

| Aktuelle Sperrungen Folgende Sperrungen können mit aufgehoben werden. |

| ||

| Dienst | Der Dienst für den die Sperrung aktiv ist | ||

| IP | Die IP Adresse, die gesperrt ist | ||

| Verbleibende Bannzeit | Die verbleibende Zeit des Banns in Sekunden | ||

Gesperrte Zugänge wieder freigeben

Unter Aktuelle Sperrungen können gesperrte IP-Adressen für den Erneuten Zugriff auf einen Dienst vor Ablauf der Bannzeit mit der Schaltfläche wieder freigegeben werden.

Das Entsperren ist auch über das CLI möglich:

utm.name.local> spf2bd ip remove service admin-ui ip 192.0.2.192

Hier steht die ip 192.0.2.192 für die IP eines Hosts, für den das admin-Interface gesperrt wurde (per Default unter https://192.168.175.1:11115 erreichbar).

Dienste, die freigegeben werden können:admin-ui sshd user-ui smtp

Benachrichtigung über Sperrungen

Im Alerting Center kann unter IPS Sperrungen eingestellt werden, ob und wie man über solche Sperrungen benachrichtigt werden will.

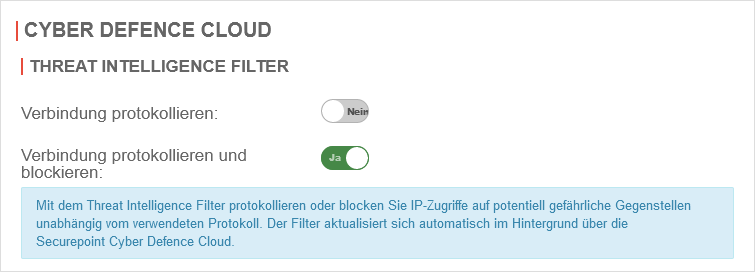

Cyber Defence Cloud

| Mit dem Threat Intelligence Filter werden Zugriffe auf potentiell gefährliche Gegenstellen unabhängig vom verwendeten Protokoll auf Basis der IP-Adresse protokolliert bzw. blockiert. Sobald eine Verbindung zu einer IP-Adresse aufgebaut wird, die z.B. als Control-Server für Schadsoftware bekannt ist, wird dieses vom Threat Intelligence Filter erkannt. Der Filter aktualisiert sich automatisch im Hintergrund über die Securepoint Cyber Defence Cloud. |

UTMbenutzer@firewall.name.fqdnAnwendungen  Cyber Defence Cloud Cyber Defence Cloud

|

| |

notempty Wir empfehlen dringend, diese Option zu aktivieren ! Wird eine Verbindung aufgrund des Threat Intelligence Filters blockiert, wird ein Log-Eintrag erstellt. Die Benachrichtigung über diese Logmeldungen können im Alerting Center konfiguriert werden. Default: Level 8 - Alarm → Nachricht: »Gefährliche Verbindung erkannt.« → Umgehender Bericht & Regelmäßiger Bericht | |

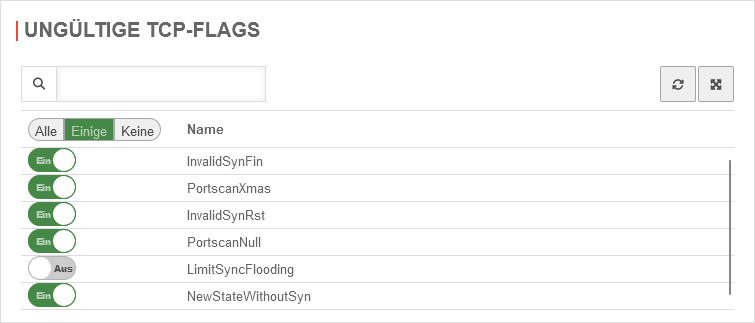

Ungültige TCP-Flags

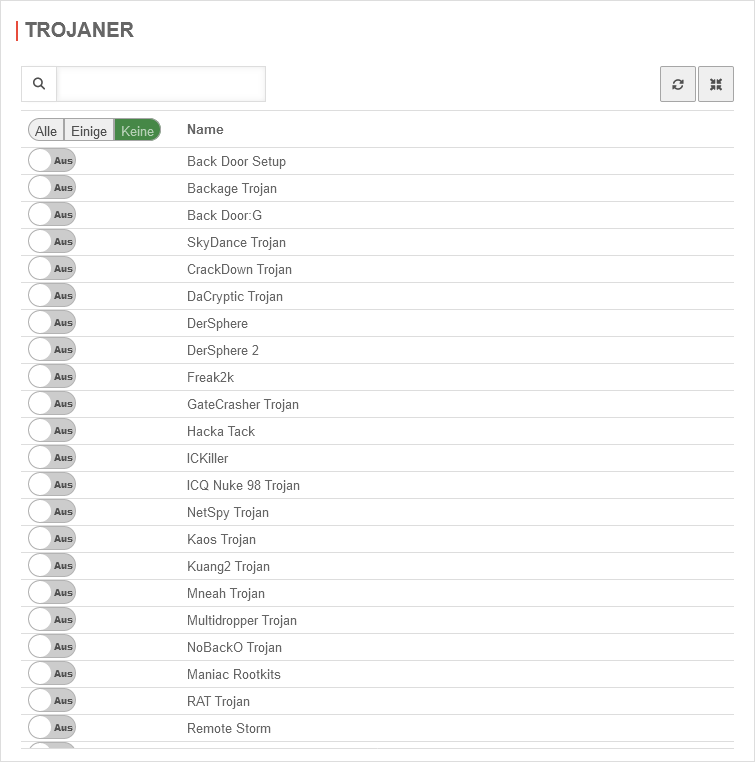

Trojaner

| Um Trojanern das Eindringen und Ausbreiten im Netzwerk zu erschweren, können hier Zugriffe auf Ports, die von einigen Trojanern bekanntermaßen genutzt werden, unterbunden werden. Dazu werden mit Ein allen (Kopfzeile) oder jeweils einzelnen Trojanern zuzuordnende Ports geschlossen. Bei Problemen mit anderer Software, die ebenfalls solche Ports nutzt, können auch nur ausgewählte Einträge aktiviert werden. notempty Über die Schaltflächen können die Einstellungen zentral getroffen werden.Neu ab v12.7.0 notempty

Für einen umfassenden proaktiven Schutz empfehlen wir die Verwendung des Thread Intelligence-Filters, der den Zugriff auf Basis von bekannten IP-Adressen blockiert. |

UTMbenutzer@firewall.name.fqdnAnwendungen  Trojaner Trojaner

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Übersicht der blockierten Ports

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

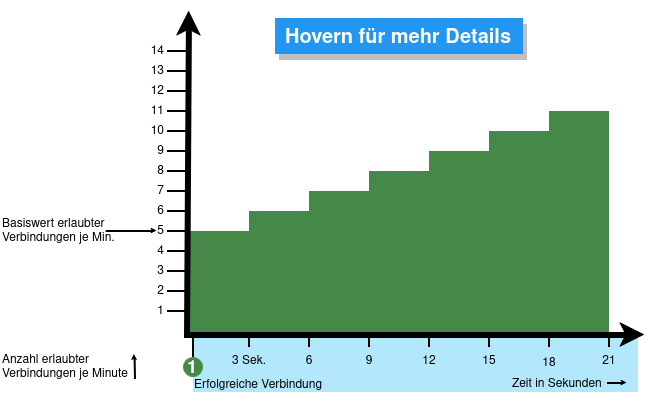

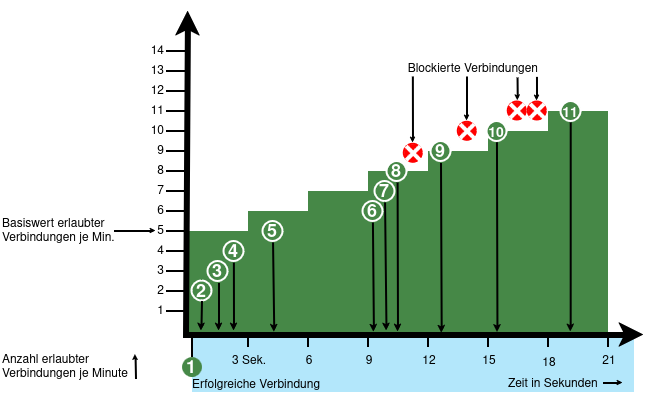

Connection Rate Limit

Drosselung von Zugriffen von bestimmten Quell-IPs auf wiederkehrende Ports

Die Funktion ist zunächst ausschließlich über das CLI zu konfigurieren

SSL-VPN-Zugänge können so z.B. vor aggressiven Scans oder Anmeldeversuchen geschützt werden.

Die UTM kann ab v12.6.2 die Anzahl der TCP- und/oder UDP-Verbindungen von einer externen IP-Adresse auf einen Port limitieren.

Dabei gelten folgende Bedingungen:

- Es werde nur eingehende Verbindungen überwacht, für die eine Default-Route existiert

- Es werden die Verbindungen von einer IP-Adresse auf einen Port der UTM innerhalb einer Minute gezählt

- Bei Aktivierung werden 5 Verbindungen / Verbindungsversuche je Minute zugelassen.

Danach werden die Verbindungen limitiert:- Dabei werden die zusätzlich zugelassenen Verbindungen innerhalb von 60 Sekunden seit der ersten Verbindung gleichmäßig verteilt.

- Bei einem CONNECTION_RATE_LIMIT-Wert von 20 kommt also alle 3 Sekunden eine zusätzliche Verbindung hinzu.

- 10 Sekunden nach der 1 Anmeldung könnten 3 weitere Verbindungen aufgebaut werden (jeweils von der gleichen IP-Adresse aus auf den selben Ziel-Port)

- Die Sperrung einer IP-Adresse wirkt nur für den Zugriff auf den Port, der zu oft genutzt wurde.

Andere Ports können weiterhin erreicht werden. - Die Funktion ist bei Neuinstallationen per Default auf 20 UDP-Verbindungen / Minute auf allen Ports aktiviert

- Bei Updates muss die Funktion manuell aktiviert werden

| extc-Variable | Default | Beschreibung |

|---|---|---|

| CONNECTION_RATE_LIMIT_TCP | 0 | Anzahl der zugelassenen TCP-Verbindungen einer IP-Adresse je Port 0 = Funktion deaktiviert, es werden keine Sperrungen vorgenommen |

| CONNECTION_RATE_LIMIT_TCP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports würden (bei Aktivierung) überwacht werden. Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] | |

| CONNECTION_RATE_LIMIT_UDP | 20 / 0 Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. |

Anzahl der zugelassenen UDP-Verbindungen einer IP-Adresse je Port |

| CONNECTION_RATE_LIMIT_UDP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports werden überwacht (nur bei Neuinstallationen!). Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] |

Konfiguration mit CLI-Befehlen

| CLI-Befehl | Funktion |

|---|---|

| extc value get application securepoint_firewall Alternativ als root-User: spcli extc value get application securepoint_firewall | grep RATE |

Listet alle Variablen der Anwendung securepoint_firewall auf. Für das Connection Limit sind die Variablen zuständig, die mit CONNECTION_RATE_LIMIT_ beginnen. application |variable |value --------------------+-------------------------------+----- securepoint_firewall |… |… |CONNECTION_RATE_LIMIT_TCP |0 |CONNECTION_RATE_LIMIT_TCP_PORTS| |CONNECTION_RATE_LIMIT_UDP |20 |CONNECTION_RATE_LIMIT_UDP_PORTS| |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 system update rule |

Begrenzt die zugelassene Anzahl von TCP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute

Eine Änderung wird durch ein Regelupdate direkt durchgeführt. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 0 system update rule |

Deaktiviert die Überwachung von TCP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ 443 11115 ] system update rule |

Beschränkt die Überwachung von TCP-Verbindungen auf die Ports 443 und 11115 Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 20 system update rule |

Begrenzt die zugelassene Anzahl von UDP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 0 system update rule |

Deaktiviert die Überwachung von UDP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ 1194 1195 ] system update rule |

Beschränkt die Überwachung von UDP-Verbindungen auf die Ports 1194 und 1195. (Beispielhaft für 2 angelegte SSL-VPN Tunnel.) Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 notempty

Zum Abschluss muss der CLI-Befehl system update rule eingegeben werden, damit die Werte in den Regeln angewendet werden. |

Beispiel, um maximal 20 Verbindungen pro Minute je IP-Adresse und Port zuzulassen. Bei TCP wird die Überwachung auf die Ports 443 und 11115 beschränkt. Es werden alle Ports auf UDP-Verbindungen überwacht. |