(Lauritzl verschob die Seite UTM/VPN/IPSec-S2E nach UTM/VPN/IPSec-S2E v11.8) Markierung: Neue Weiterleitung |

K (Weiterleitung auf UTM/VPN/IPSec-S2E v11.8 entfernt) Markierung: Weiterleitung entfernt |

||

| Zeile 1: | Zeile 1: | ||

# | {{Set_lang}} | ||

{{#vardefine:headerIcon|spicon-utm}} | |||

{{:UTM/VPN/IPSec-S2E.lang}} | |||

</div>{{Select_lang}}{{TOC2}} | |||

{{Header|12.2.3| | |||

* {{#var:neu--DPD}} | |||

|[[UTM/VPN/IPSec-S2E_v11.8 | 11.8]] | |||

[[UTM/VPN/IPSec-S2E_v11.6 | 11.6.12]] | |||

}} | |||

<br> | |||

=== {{#var: Einleitung| Einleitung }} === | |||

<div class="Einrücken">{{#var: Einleitung--desc}}</div> | |||

=== {{#var: Konfiguration}} === | |||

<div class="Einrücken">{{#var: Konfiguration--desc}}</div> | |||

==== {{#var: Einrichtungsassistent| Einrichtungsassistent }} ==== | |||

{| class="sptable2 pd5 zh1 Einrücken" | |||

|- class="Leerzeile" | |||

| class="Leerzeile" colspan="2" | | |||

{{h5| {{#var:Verbindungstyp}} | {{#var: Schritt| Schritt }} 1 - {{#var: Verbindungstyp}} }} | |||

|- | |||

! {{#var:Beschriftung}} !! {{#var:Wert}} !! {{#var:Beschreibung}} | |||

| class="Bild" rowspan="3" | {{Bild| {{#var: Schritt1--bild| UTMv11.8.8_IPSEC_Assitent1.png}} | {{#var: Einrichtungsschritt| Einrichtungsschritt }} 1 }} | |||

|- | |||

| {{#var: Schritt1--Auswahl| Auswahl des Verbindungs-Typs }} | |||

| {{#var: Schritt1--val| es stehen folgende Verbindungen zur Verfügung: }} | |||

* {{ic| '''Roadwarrior'''}} | |||

* {{ic|Site to Site }} | |||

| {{#var: Schritt1--desc| Für die Konfiguration einer Roadwarrior Verbindung wird eben diese ausgewählt. }} | |||

|- class="Leerzeile" | |||

| colspan="3" | | |||

|- | |||

| class="Leerzeile" colspan="3" |<br> | |||

{{h5| {{#var:Allgemein}} | {{#var:Schritt}} 2 - {{#var:Allgemein }} }} | |||

|- | |||

| {{b| Name: }} || {{ic| IPSec Roadwarrior }} || {{#var: Schritt2--Name--desc| Name für die Verbindung}} || class="bild width-m" rowspan="5" | {{Bild| {{#var: Schritt2--bild| UTMv11.8.8_IPSEC_S2E_ikev1_Assitent2.png }} <!-- UTMv11.8.8_IPSEC_Assitent2.png --> | {{#var:Einrichtungsschritt}} 2 }} | |||

|- | |||

| {{b| {{#var: Schritt2--verbindungstyp--cap| Verbindungstyp: }} }} || {{Button| IKEv1 - Native |dr|w=140px}} || {{cl|{{#var: Schritt2--mögliche-verbindungstypen|Mögliche Verbindungstypen: }} | {{Button| IKEv1 - L2TP|dr|w=140px}}<br>{{Button| IKEv1 - XAuth |dr|w=140px}}<br>{{Button| IKEv1 - Native |dr|w=140px}}<br>{{Button| IKEv2 - Native |dr|w=140px}} | w=130px}}<br> | |||

{{#var: Schritt2--Verbindungstyp--Hinweis| Bitte beachten, welcher Typ vom Betriebssystem [[UTM/VPN/Übersicht#Roadwarrior_oder_End_to_Site_VPN_Verbindungen | unterstützt wird. ]] }} | |||

|- | |||

| {{b| {{#var: Schritt2--authentifizierungsmethode| Authentifizierungsmethode: }} }} || {{Button|PSK|blau}} || {{#var: Schritt2--authentifizierungsmethode--desc| Alternativ: <br>* {{Button| X.509 Zertifikat}} <br>* {{Button| RSA}} (Nicht bei IKEv2 !) }} | |||

|- | |||

| {{b| {{#var: Schritt2--psk--cap| Pre-Shared Key: }} }} || {{ic| 12345 }} || {{#var: Schritt2--psk--desc| Ein beiliebiger PSK. Mit der Schaltfläche {{Button|1=<span class="halflings halflings-key halflings-size-14"></span>}} wird ein sehr starker Schlüssel erzeugt. }} | |||

|- | |||

| {{b| {{#var: Schritt2--x509--cap| X.509 Zertifikat: }} }} || {{Button| {{#var: Schritt2--x509--val| Server-Zertifikat }} |dr}} || {{#var: Schritt2--x509--desc| Auswahl eines Zertifikates }} | |||

|- | |||

| class="Leerzeile" colspan="3" |<br> | |||

{{h5| {{#var:Lokal}} | {{#var:Schritt}} 3 - {{#var: Lokal}} }} | |||

|- | |||

| {{b| Local Gateway ID: }} || {{ic| eth0 | dr }} || {{#var: Schritt3--gatewayID--desc| Die Gateway ID fließt in die Authentifizierung mit ein. Dies kann eine IP-Adresse, ein Hostname oder eine Schnittstelle sein. }} || class="bild width-m" rowspan="3" | {{Bild| {{#var: Schritt3--bildd| UTMv11.8.8_IPSEC_Assitent3.png }} | {{#var:Einrichtungsschritt}} 3 }} | |||

|- | |||

| {{b| {{#var: Schritt3--Netzwerk--cap| Netzwerk freigeben: }} }} || {{ic| 192.168.122.0/24|dr}} || {{#var: Schritt3--Netzwerk--desc| Das lokale Netzwerk, das über die VPN-Verbindung verbunden werden soll }} | |||

|- class="Leerzeile" | |||

| | |||

|- class="Leerzeile" | |||

| colspan="3" |<br> | |||

{{h5| {{#var:Gegenstelle}} | {{#var:Schritt}} 4 - {{#var: Gegenstelle}} }} | |||

|- | |||

| {{b| Remote Gateway ID: }} || {{ic| 192.0.2.192 |dr}} <br><small>{{#var: oder| oder }}</small><br>{{ic| {{#var: Schritt4--gatewayID--val| Mein_Roadwarrior }} |dr}}|| {{Hinweis|!}} {{#var: Schritt4--gatewayID--desc| Wird mehr als '''eine''' IPSec-Verbindung eingerichtet, sollte hier unbedingt eine eindeutige ID eingetragen werden. Das Kennwort ankommender Verbindungen wird anhand der ID der IPSec-Verbindung überprüft. }} {{info|{{#var: Schritt4--gatewayID--info| Wird als ID keine IP-Adresse angegeben, sind bei Site-to-Site-Verbindungen weitere Einstellungen vorzunehmen. }} }} || class="bild width-m" rowspan="3" | {{Bild| {{#var: Schritt4--gatewayID--bild| UTMv11.8.8_IPSEC_S2E_ikev1_Assitent4.png }} <!-- UTMv11.8.8_IPSEC_Assitent4.png --> | {{#var:Einrichtungsschritt}} 4 }} | |||

|- | |||

| <!-- Mit '''IKEv2''': {{b|IP Adresse / Pool: }}<br> --> {{b|{{#var: Schritt4--IPadresse--cap| IP-Adresse(n): }} }} || {{ic| 192.168.222.35 }} || {{#var: Schritt4--IPadresse--desc| IP-Adresse für den Roadwarrior. }} | |||

<li class="list--element__alert list--element__hint">{{#var: Schritt4--IPadresse--hinweis| Sollen viele Roadwarrior den gleichen Tunnel verwenden, kann später in {{Button|Phase 2|w}} / {{Reiter| Subnetze}} eine Netzwerkadresse konfiguriert werden. }}<br>{{#var: Schritt4--IPadresse--phase2| Für dieses Beispiel wird das nach Beendigung des Assistenten das soeben angelegte Subnetz bearbeitet {{Button||w}} und für das {{b|Remote-Netzwerk}} der Wert {{ic|192.168.22.0/24}} eingebtragen. }}</li> | |||

|- | |||

| class=" Leerzeile" colspan="3" | {{#var: wizard-beenden| Beenden des Einrichtungsassistenten mit {{Button| Fertig }} }} | |||

|- | |||

| class="Leerzeile" colspan="3" | <br> | |||

==== {{#var: Regelwerk| Regelwerk }} ==== | |||

{{#var: Regelwerk--desc| Um den Zugriff, auf das Interne Netz zu gewähren muss die Verbindung erlaubt werden. }} | |||

|- | |||

| class="Leerzeile" colspan="3" | {{h3|{{#var: Implizite Regeln| Implizite Regeln }}}}{{Hinweis|!! § <small>{{#var: Implizite Regeln--hinweis| Es ist möglich, aber '''nicht empfehlenswert''' dies mit impliziten Regeln unter {{Menu| Firewall | Implizite Regeln }} Abschnitt {{ic|VPN}} und Abschnitt {{ic|IPSec Traffic}} zu konfigurieren. Diese Impliziten Regeln geben die Ports, die für IPSec Verbindungen genutzt werden, jedoch auf '''allen''' Schnittstellen frei. }} |g|lh=1em}}</small> | |||

| class="bild width-m" | {{Einblenden2 | {{#var: Screenshots| Screenshots zeigen }} | {{#var: ausblenden| ausblenden }} | dezent| true | {{Bild| {{#var: Implizite Regeln--bild1| UTM_v11.8.8_Implizite-Regeln_IPSec.png }} | {{#var: Implizite Regeln--bild1--cap| Implizite Regeln, Abschnitt VPN }} }}<br>{{Bild|{{#var: Implizite Regeln--bild2| UTM_v11.8.8_Implizite-Regeln_IPSec-Traffic.png }} | {{#var: Implizite Regeln--bild2--cap| Implizite Regeln, Abschnitt IPSec Traffic }} }} }} | |||

|- | |||

| class="Leerzeile" colspan="3" | | |||

---- | |||

===== {{#var: Netzwerkobjekt| Netzwerkobjekt anlegen }} ===== | |||

{{Menu| Firewall | Portfilter | {{#var: Netzwerkobjekte| Netzwerkobjekte }} |{{#var:Netzwerkobjekte--hinzufügen| Objekt hinzufügen }} |+}} | |||

|- | |||

| {{b| Name:}} || {{ic| ngrp-IPSec-Roadwarrior }} || {{#var: Netzwerkobjekte--name--desc| Name für das IPSec-Netzwerkobjekt }} || class="bild width-m" rowspan="5" | {{Bild| {{#var: Netzwerkobjekte--bild| UTM v11.8.8 Netzwerkobjekt IPSec-native.png }} | {{#var: Netzwerkobjekte--bild--cap| Netzwerkobjekt }} }} | |||

|- | |||

| {{b| {{#var: Netzwerkobjekte--typ| Typ: }} }} || {{ic| {{#var: Netzwerkobjekte----typ--val| VPN-Netzwerk }} |dr}} || {{#var: Netzwerkobjekte--typ--desc| zu wählender Typ }} | |||

|- | |||

| {{b| {{#var: Netzwerkobjekte--adresse| Adresse: }} }} || {{ic| 192.168.222.0/24 }} || {{#var: Netzwerkobjekte--adresse--desc| Roadwarrior IP-Adresse oder der Roadwarrior Pool angegeben, der im ''Installationsassistenten'' im Schritt 4 eingetragen wurde.<br>In diesem Beispiel also das Netzwerk 192.168.222.0/24. }} | |||

|- | |||

| {{b| {{#var: Netzwerkobjekte--zone| Zone: }} }} || {{ic| vpn-ipsec |dr}} || {{#var: Netzwerkobjekte--zone--desc| zu wählende Zone }} | |||

|- | |||

| {{b| {{#var: Netzwerkobjekte--gruppe| Gruppe: }} }} || {{ic| | dr}} || {{#var: Netzwerkobjekte--gruppe--desc| Optional: Gruppe }} | |||

|- | |||

| class="Leerzeile" colspan="3" | | |||

|- | |||

| class="Leerzeile" colspan="2" | | |||

===== {{#var: regeln| Portfilter Regeln }} ===== | |||

| colspan="2" class="Bild" style="min-width: 69%;" | {{Bild| {{#var: regeln--bild| UTM_v11.8.8_Portfilter_IPSec.png }} | {{#var: regeln--bild--cap}} }} | |||

|- | |||

| class="Leerzeile" colspan="3"| {{#var: regel1--desc| Die erste Regel ermöglicht, das der IPSec-Tunnel überhaupt aufgebaut wird. }} | |||

|- | |||

| {{b| {{#var: Quelle}} }} || {{ic| internet|dr|icon=internet|class=available}} || {{#var: regel1--quelle--desc| Quelle, aus welcher der Zugriff auf das interne Netz erfolgen soll. }} | |||

|- | |||

| {{b| {{#var: Ziel}} }} || style="min-width:175px;" | {{ic| external-interface |dr|icon=interface|class=available}} || {{#var: regel1--ziel--desc| Schnittstelle, auf der die Verbindung ankommt. }} | |||

|- | |||

| {{b| {{#var: Dienst}} }} || {{ic| ipsec|dr|icon=dienste|class=available}} || {{#var: regel1--dienst--desc| Vordefinierte Dienstgruppe für IPSec }} {{Info| {{#var: regel1--dienst--info| Dienst / Protokoll, Port isakmp / udp 500 nat-traversal / udp 4500 Protokoll esp }} }} | |||

|- class="Leerzeile" | |||

| colspan="3"| <br>{{#var: regel3--desc| Eine zweite Regel erlaubt dann dem Roadwarrior den Zugriff auf das gewünschte Netzwerk, einen Host oder eine Netzwerkgruppe. }} | |||

|- | |||

| {{b| {{#var:Quelle}} }} || {{ic| IPSec Roadwarrior|dr|class=available|icon=vpn-network}} || {{#var: regel3--quelle--desc| Roadwarrior -Host oder -Netzwerk }} | |||

|- | |||

| {{b| {{#var:Ziel}} }} || {{ic| dmz1-network |dr|class=available|icon=net}} || {{#var: regel3--ziel--desc| Netzwerk, auf das zugegriffen werden soll. }} | |||

|- | |||

| {{b| {{#var:Dienst}} }} || {{ic| xyz|dr|class=available|icon=dienste}} || {{#var: regel3--dienst--desc| Gewünschter Dienst oder Dienstgruppe }} | |||

|} | |||

<div class="Einrücken"> | |||

<p>{{#var: verbindung-herstellen}}<br> | |||

{{#var: verbindung--parameter--desc}}</p> | |||

<p>{{#var: verbindung--parameter--val}}</p> | |||

</div> | |||

==== {{#var:Weitere Einstellungen}} ==== | |||

<div class="Einrücken">{{#var:Weitere Einstellungen--desc}}</div> | |||

{| class="sptable2 pd5 Einrücken zh1" | |||

{{:UTM/VPN/IPSec-Phase1-2}} | |||

|} | |||

Version vom 22. Juli 2022, 20:50 Uhr

Konfiguration einer End-to-Site-Verbindung mit IPSec für Roadwarrior

Letzte Anpassung zur Version: 12.2.3

Neu:

Einleitung

Eine Roadwarrior-Verbindung verbindet einzelne Hosts mit dem lokalen Netzwerk. Dadurch kann sich beispielsweise ein Außendienstmitarbeiter oder eine Außendienstmitarbeiterin mit dem Netzwerk der Zentrale verbinden.

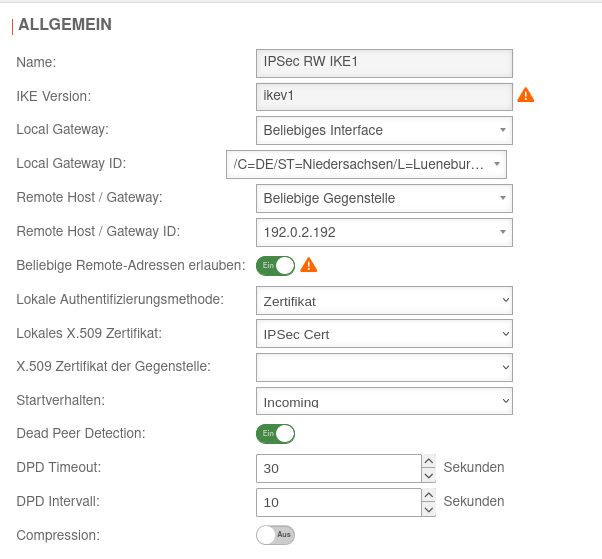

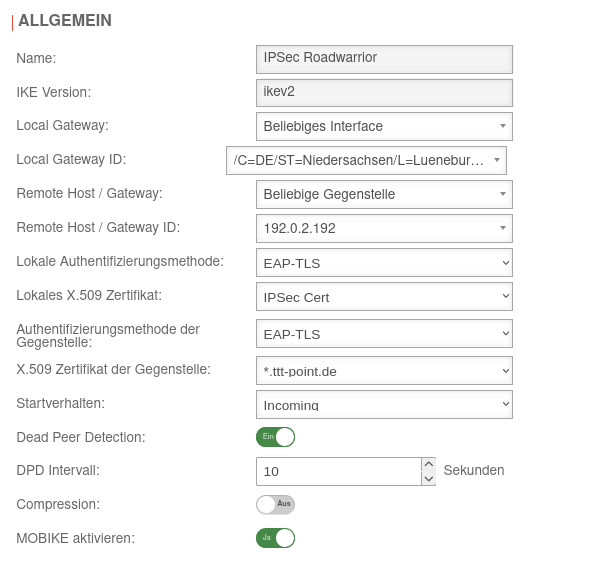

In dieser Schritt für Schritt Anleitung wird die Konfiguration einer End-to-Site Verbindung gezeigt. Der gewählte Verbindungstyp ist native IPSec mit IKEv1.

Für native IPSec Verbindungen mit IKEv1 benötigt der Client ein separates Programm.

In dieser Schritt für Schritt Anleitung wird die Konfiguration einer End-to-Site Verbindung gezeigt. Der gewählte Verbindungstyp ist native IPSec mit IKEv1.

Für native IPSec Verbindungen mit IKEv1 benötigt der Client ein separates Programm.

Einrichtungsassistent

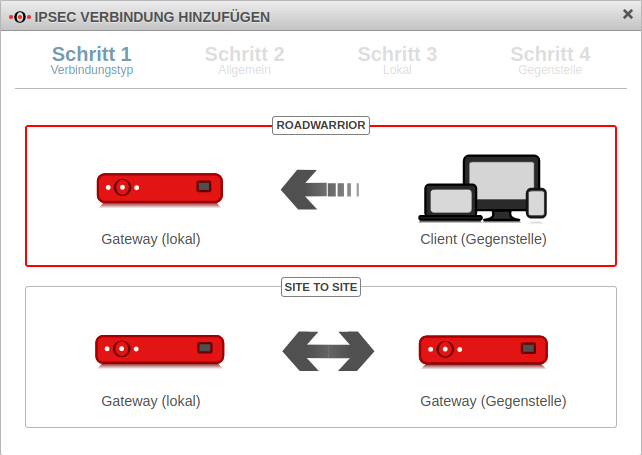

Verbindungstyp Schritt 1 - Verbindungstyp

| |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Auswahl des Verbindungs-Typs | Es stehen folgende Verbindungen zur Verfügung:

|

Für die Konfiguration einer E2S / End-to-Site-Verbindung wird Roadwarrior ausgewählt. | |

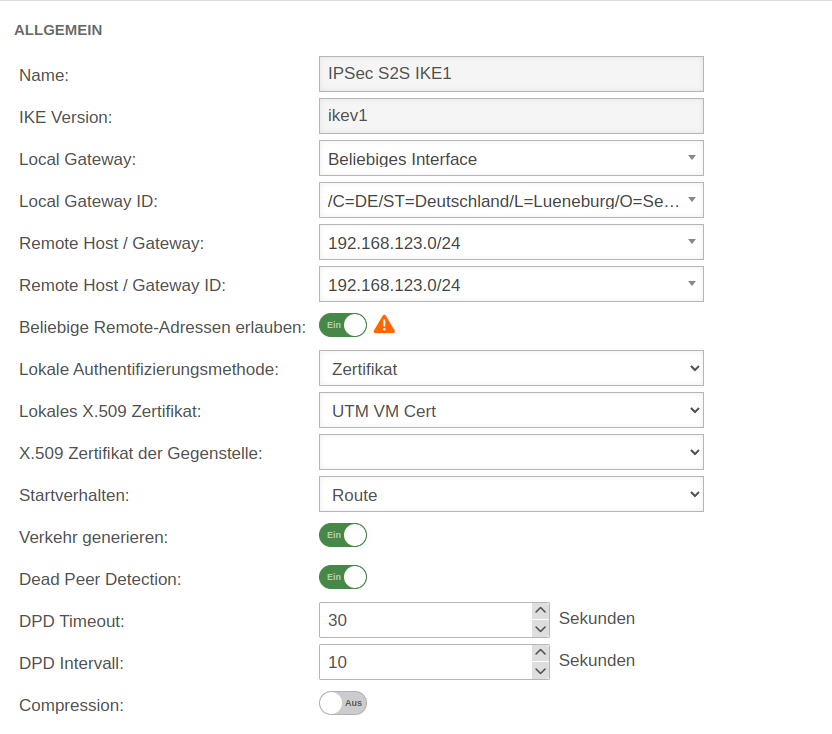

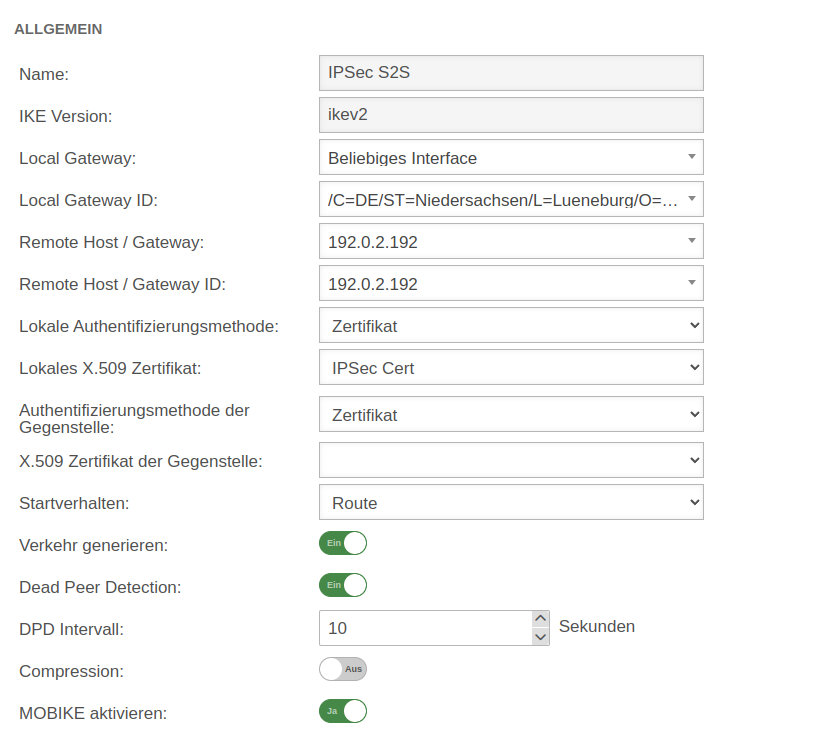

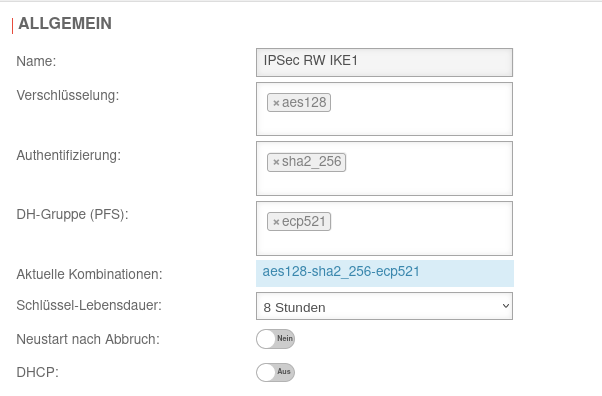

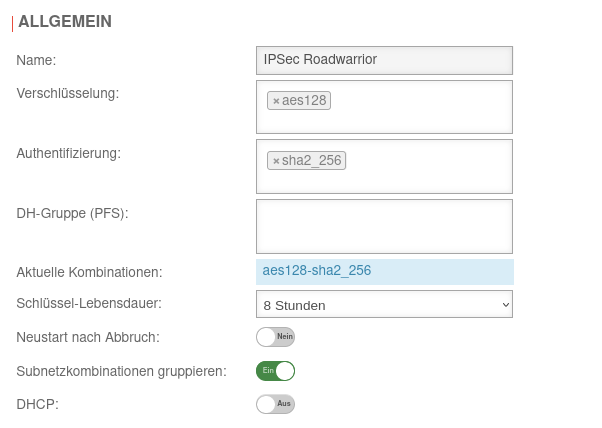

Allgemein Schritt 2 - Allgemein

| |||

| Name: | IPSec Roadwarrior | Name für die Verbindung |  |

| Verbindungstyp: |

Bitte beachten, welcher Typ vom Betriebssystem unterstützt wird. | ||

| Authentifizierungsmethode: | Alternativ: * * (Nicht bei IKEv2 !) | ||

| Pre-Shared Key: | 12345 | Ein beiliebiger PSK. Mit der Schaltfläche wird ein sehr starker Schlüssel erzeugt. | |

| X.509 Zertifikat: | Auswahl eines Zertifikates | ||

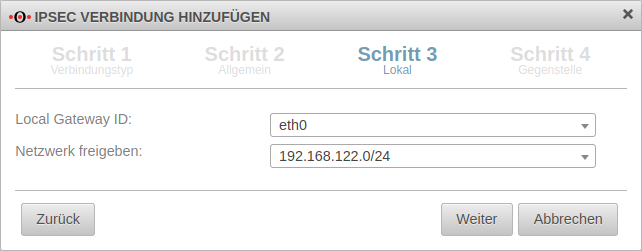

Lokal Schritt 3 - Lokal

| |||

| Local Gateway ID: | eth0 | Die Gateway ID fließt in die Authentifizierung mit ein. Dies kann eine IP-Adresse, ein Hostname oder eine Schnittstelle sein. |  |

| Netzwerk freigeben: | 192.168.122.0/24 | Das lokale Netzwerk, das über die VPN-Verbindung verbunden werden soll | |

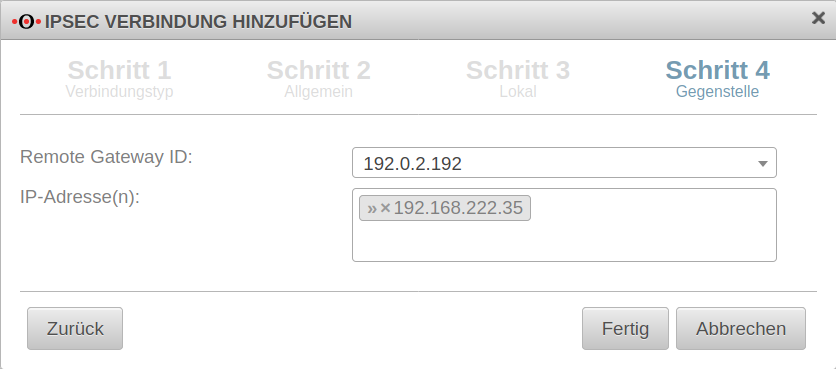

Gegenstelle Schritt 4 - Gegenstelle

| |||

| Remote Gateway ID: | 192.0.2.192 oder Mein_Roadwarrior |

Wird mehr als eine IPSec-Verbindung eingerichtet, sollte hier unbedingt eine eindeutige ID eingetragen werden. Das Kennwort ankommender Verbindungen wird anhand der ID der IPSec-Verbindung überprüft. Wird als ID keine IP-Adresse angegeben, sind bei Site-to-Site-Verbindungen weitere Einstellungen vorzunehmen. |

|

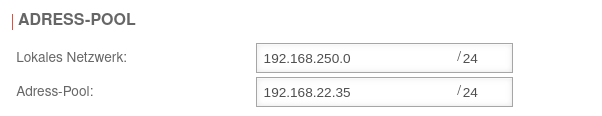

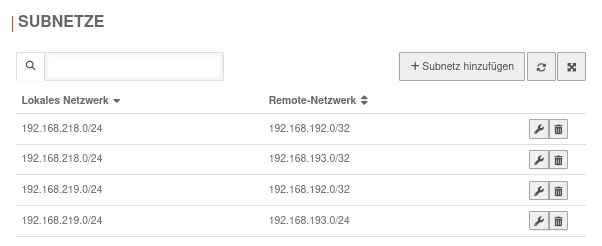

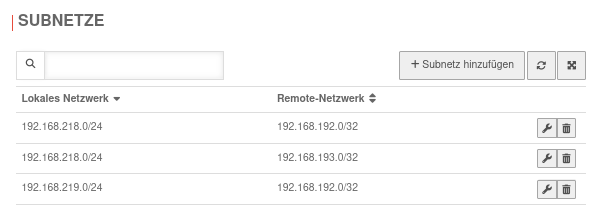

| IP-Adresse(n): | 192.168.222.35 | Zusätzliche IP-Adresse für den Roadwarrior, mit der die IPSec-Verbindung aufgebaut wird.

Für dieses Beispiel wird nach Beendigung des Assistenten die soeben angegebene Adresse bearbeitet und für das Remote-Netzwerk der Wert 192.168.222.0/24 eingetragen. | |

| Beenden des Einrichtungsassistenten mit | |||

RegelwerkUm den Zugriff auf das interne Netz zu gewähren, muss die Verbindung erlaubt werden. | |||

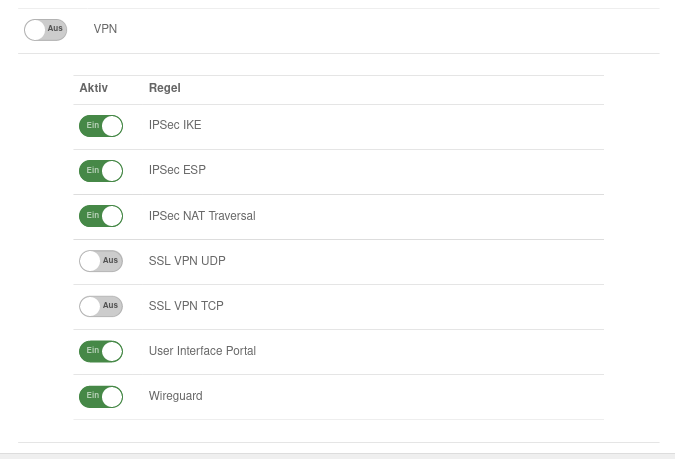

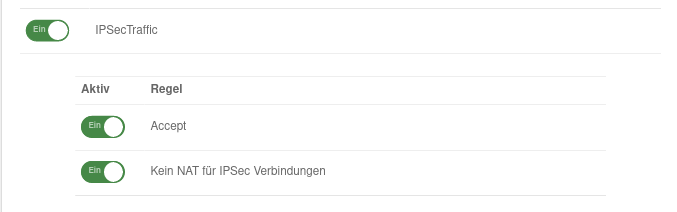

Implizite RegelnEs ist möglich, aber nicht empfehlenswert dies mit impliziten Regeln unter im Abschnitt VPN und IPSec Traffic zu konfigurieren. Diese Impliziten Regeln geben die Ports, die für IPSec Verbindungen genutzt werden, jedoch auf allen Schnittstellen frei. |

|||

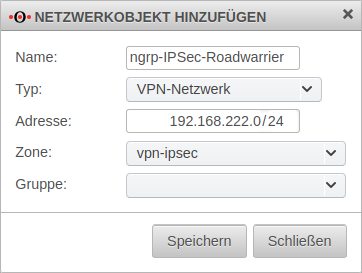

Netzwerkobjekt anlegenReiter Netzwerkobjekte Schaltfläche | |||

| Name: | ngrp-IPSec-Roadwarrior | Name für das IPSec-Netzwerkobjekt |  |

| Typ: | VPN-Netzwerk | zu wählender Typ | |

| Adresse: | 192.168.222.0/24 | Roadwarrior IP-Adresse oder der Roadwarrior Pool angegeben, der im Installationsassistenten im Schritt 4 eingetragen wurde. In diesem Beispiel also das Netzwerk 192.168.222.0/24. | |

| Zone: | vpn-ipsec | zu wählende Zone | |

| Gruppe: | Optional: Gruppe | ||

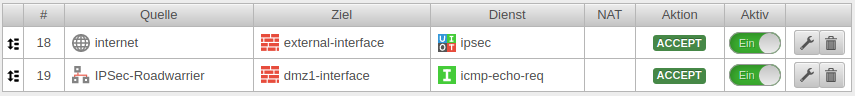

Portfilter Regeln |

| ||

| Die erste Regel ermöglicht, das der IPSec-Tunnel überhaupt aufgebaut wird. | |||

| Quelle | Quelle, aus welcher der Zugriff auf das interne Netz erfolgen soll. | ||

| Ziel | Schnittstelle, auf der die Verbindung ankommt. | ||

| Dienst | Vordefinierte Dienstgruppe für IPSec Dienst / Protokoll, Port

isakmp / udp 500

nat-traversal / udp 4500

Protokoll esp | ||

Eine zweite Regel erlaubt dann dem Roadwarrior den Zugriff auf das gewünschte Netzwerk, einen Host oder eine Netzwerkgruppe. | |||

| Quelle | Roadwarrior -Host oder -Netzwerk | ||

| Ziel | Netzwerk, auf das zugegriffen werden soll. | ||

| Dienst | Gewünschter Dienst oder Dienstgruppe | ||

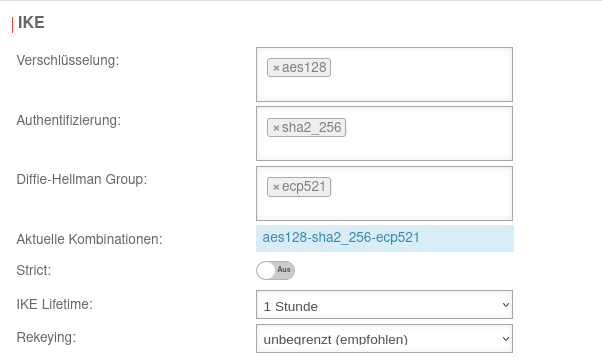

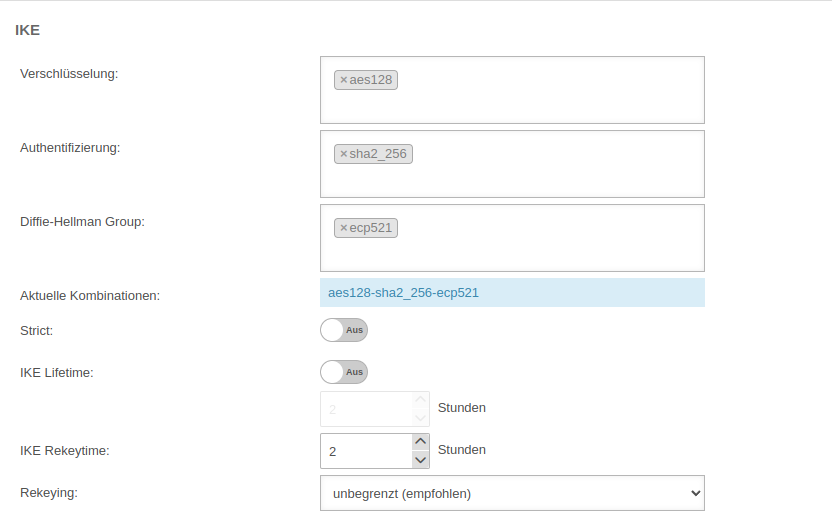

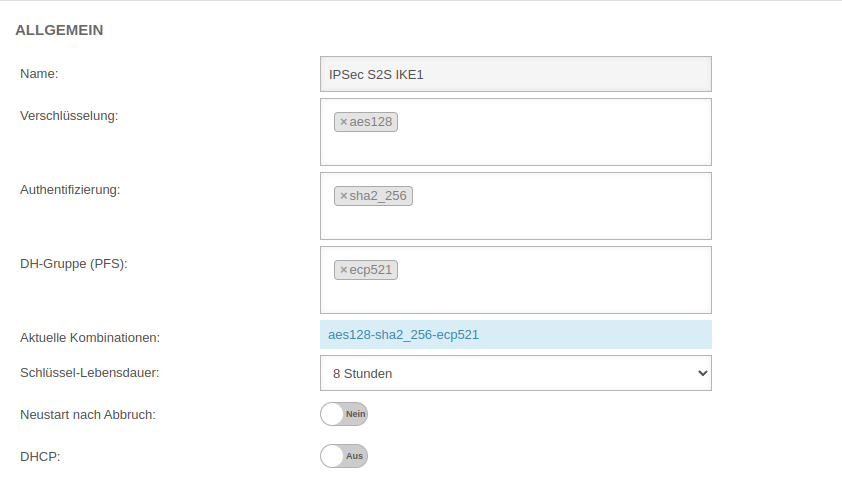

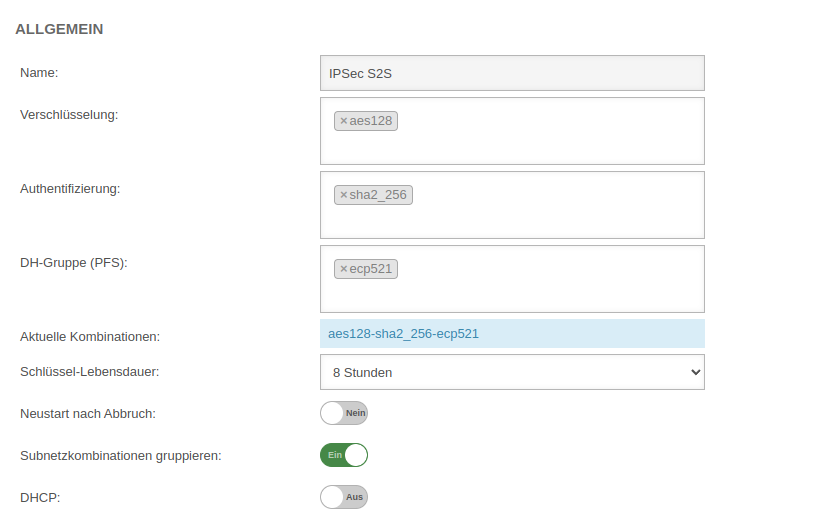

Weitere Einstellungen

Neben den Einstellungen, die auch schon im Assistenten festgelegt wurden, lassen sich weitere Parameter konfigurieren:

| DH-Gruppe (PFS): | DH-Group (PFS):

TroubleshootingDetaillierte Hinweise zum Troubleshooting finden sich im Troubleshooting-Guide. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||