Letzte Anpassung zur Version: 2.14 (02.2026)

Vorbemerkung

In einem Profil werden Berechtigungen, Einschränkungen, Passwort-Voraussetzungen, E-Mail-Einstellungen und Sicherheits-Einstellungen konfiguriert.

Einem Profil können mehrere Benutzer oder Benutzer-Gruppen (Rollen) zugeordnet werden.

Einem Profil können mehrere Geräte oder Geräte-Gruppen (durch Tags bezeichnete Geräte) zugeordnet werden.

- Die Geräte-Registrierung wird direkt an ein Profil gebunden

- Es muss zuerst ein Profil angelegt (und konfiguriert) werden, bevor ein Gerät registriert werden kann

In Android Enterprise-Profilen können zahlreiche sicherheitsrelevante Einstellungen vorgenommen werden, so z.B.

- Kamara deaktivieren

- Mikrofon deaktivieren

- USB-Dateiübertragung deaktivieren

- ausgehende Anrufe deaktivieren

- Bluetooth deaktivieren

- Kontaktfreigabe deaktivieren

- Tethering deaktivieren

- sms deaktivieren

- Netzwerk nur mit VPN ermöglichen

- uvm.

- Frühere Android Profile verhalten sich grundlegend anders als aktuelle Android Enterprise-Profile (EMM)

- Es ist nicht mehr möglich ein Profil einer Rolle, einem Benutzer oder einem Tag zuzuordnen

Übersicht der Profilverwaltung | ||||

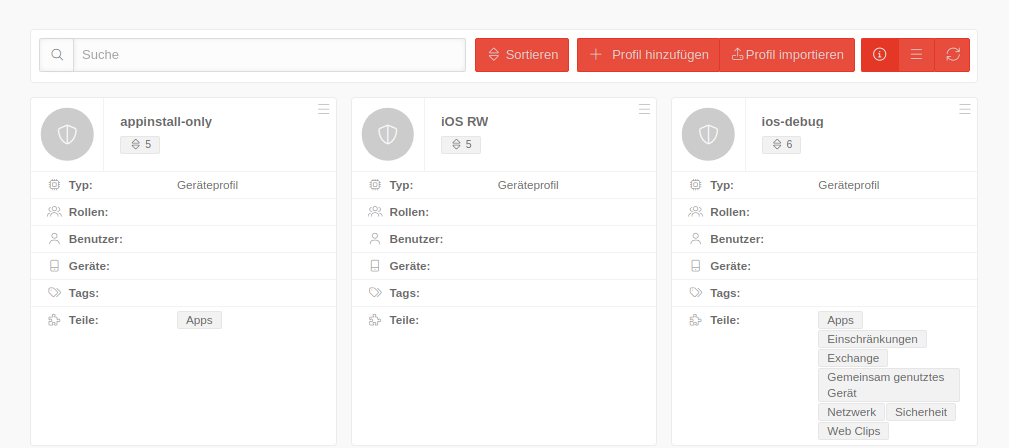

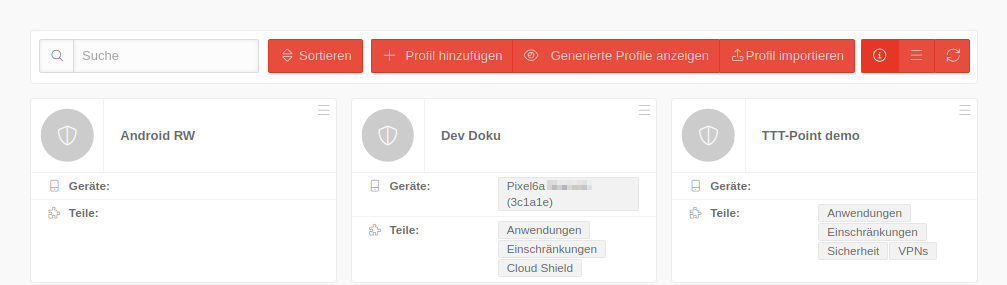

| In der Profil Übersicht können neue Profile erstellt, bestehende bearbeitet und gelöscht werden. Die Ansicht der Profile kann in der Listen- oder Kachelansicht dargestellt werden. Außerdem können Details zu den bestehenden Profilen angezeigt, die Liste der Profile aktualisiert und die Profile veröffentlicht werden. |  Übersicht der Profilverwaltung iOS

|

Übersicht der Profilverwaltung Android

| ||

Allgemeine Optionen | ||||

| Filtert auf Profilkacheln, die den Suchtext enthalten | ||||

| Sortieren |

Per Klick auf diese Schaltfläche öffnet sich ein Menü, indem nach bestimmten Kriterien die Kacheln sortiert werden können | |||

| Sortieren |

Per Klick auf diese Schaltfläche öffnet sich ein Menü, indem nach bestimmten Kriterien die Kacheln sortiert werden können | |||

Sortiert die Kacheln nach dem Profilnamen | ||||

Sortiert die Kacheln nach der Priorität des Profils | ||||

Sortiert die Kacheln Aufsteigend bzw. Absteigend nach dem gewählten Kriterium | ||||

| Profil hinzufügen | Erstellt ein neues Profil. Die Einstellungen im Profil sind je nach Betriebssystem unterschiedlich. | |||

| Profil importieren | Bestehende Profile, die zuvor aus dem Securepoint Mobile Security Portal exportiert wurden, können hier importiert werden | |||

| Generierte Profile ausblenden | Blendet generierte Profile aus | |||

| Details anzeigen | Details anzeigen / verstecken: Bei sehr vielen Profilen, kann es der Übersichtlichkeit dienen, die wichtigsten Details auszublenden. | |||

| / Listenansicht / Rasteransicht | Wechsel zwischen Listen und Rasteransicht | |||

| Aktualisieren | Aktualisieren der Anzeige | |||

Profil-Kachel

| ||||

Profil-Optionen

| ||||

| Mit der Schaltfläche oben rechts in jeder Profilkachel stehen folgende Optionen zur Verfügung: | ||||

| Bearbeiten | Bearbeiten der Einstellungen (s.u.) | |||

| Kopieren | Kopieren des Profils in die Zwischenablage | |||

| Exportieren | Exportieren der Einstellungen | |||

| Löschen | Das Profil wird gelöscht notempty Android Profile, die mind. ein zugewiesenes Gerät haben, können nicht gelöscht werden.Neu ab: 2.5 | |||

In der Profil-Kachel angezeigte Details: | ||||

| Aktualisiert | Es wurden Änderungen am Profil vorgenommen, die noch nicht veröffentlicht wurden! | |||

| Teilweise installiert | Es konnten nicht alle Teilprofile installiert werden | |||

Profil-Informationen | ||||

| Typ | Profil-Typ (s.u.) | |||

| Rollen | Rollen | |||

| Benutzer | Benutzer | |||

| Geräte | Geräte | |||

| tags | Tags | |||

| Teile | Auflistung der Teil-Profile, die das vollständige Mobile Security Profil ergeben. | |||

Kopieren & Einfügen von Profilen

| ||||

| Mit einem Klick auf das Logo der Profilkachel lassen sich eine oder mehrere Profile markieren Bei den allgemeinen Optionen erscheint nun unter der Filter-Maske ein weiteres Feld: | ||||

| Aktion für ausgewählte Objekte | Ausführen der gewählten Aktion mit Ok | |||

| Kopiert ein oder mehrere ausgewählte Profile in die Zwischenablage | ||||

| Löscht ein oder mehrere ausgewählte Profile notempty Android Profile, die mind. ein zugewiesenes Gerät haben, können nicht gelöscht werden.Neu ab: 2.5 | ||||

| Einfügen | Fügt eine Kopie eines Profils aus der Zwischenablage ein

| |||

Konfiguration Android-Profil

AllgemeinAllgemein | |||

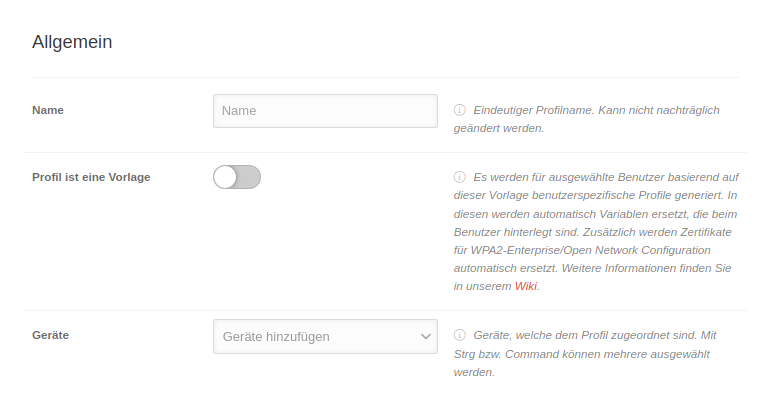

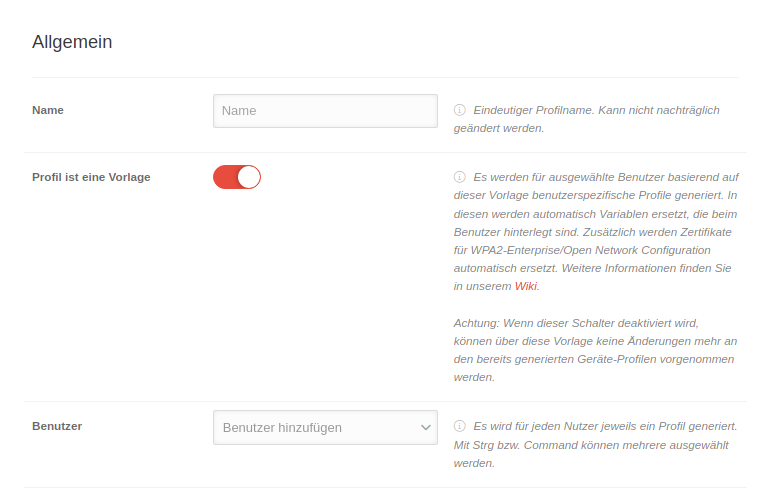

| Beschriftung | Wert | Beschreibung |  Hovern für aktiv  Allgemeine Einstellungen mit Profil ist eine Vorlage aktiv Allgemeine Einstellungen mit Profil ist eine Vorlage aktiv

|

|---|---|---|---|

| Name | Name | Anzeige bzw. Eingabe des Profil-Namens | |

| Profil ist eine Vorlage notempty Neu ab: 2.8 |

| ||

| Geräte Eingeblendet, solange Profil ist eine Vorlage deaktiviert ist |

Geräte hinzufügen | Bei bestehenden Profilen: ggfs. Anzeige der zugeordneten Geräte | |

| Benutzer notempty Neu ab: 2.8 Eingeblendet, solange Profil ist eine Vorlage aktiviert ist |

Benutzer hinzufügen | Es wird für jeden Nutzer jeweils ein Profil generiert. | |

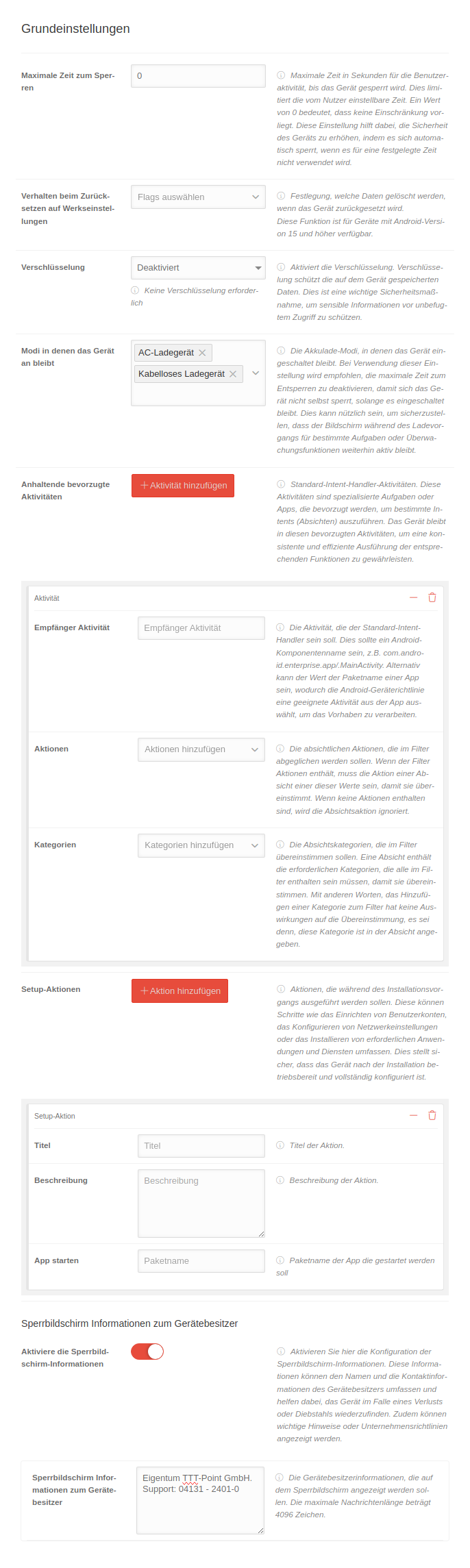

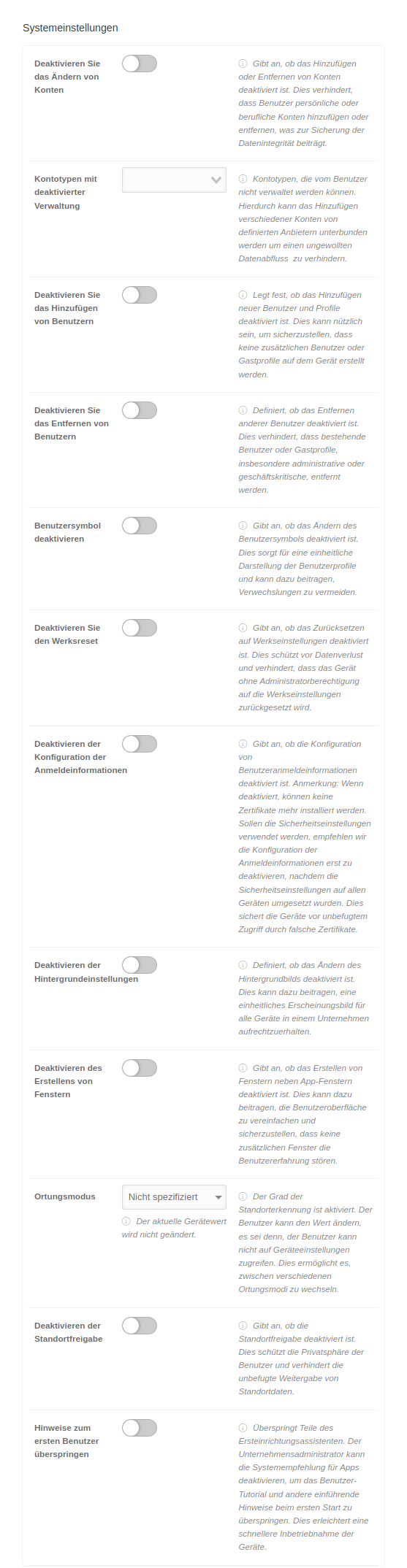

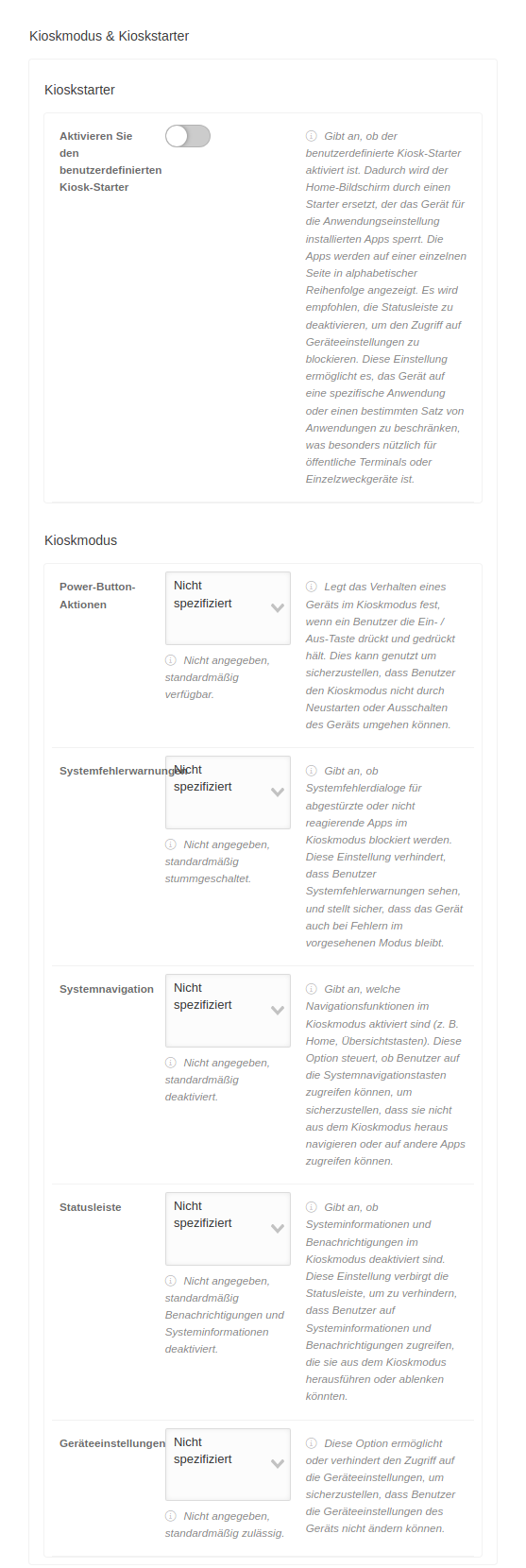

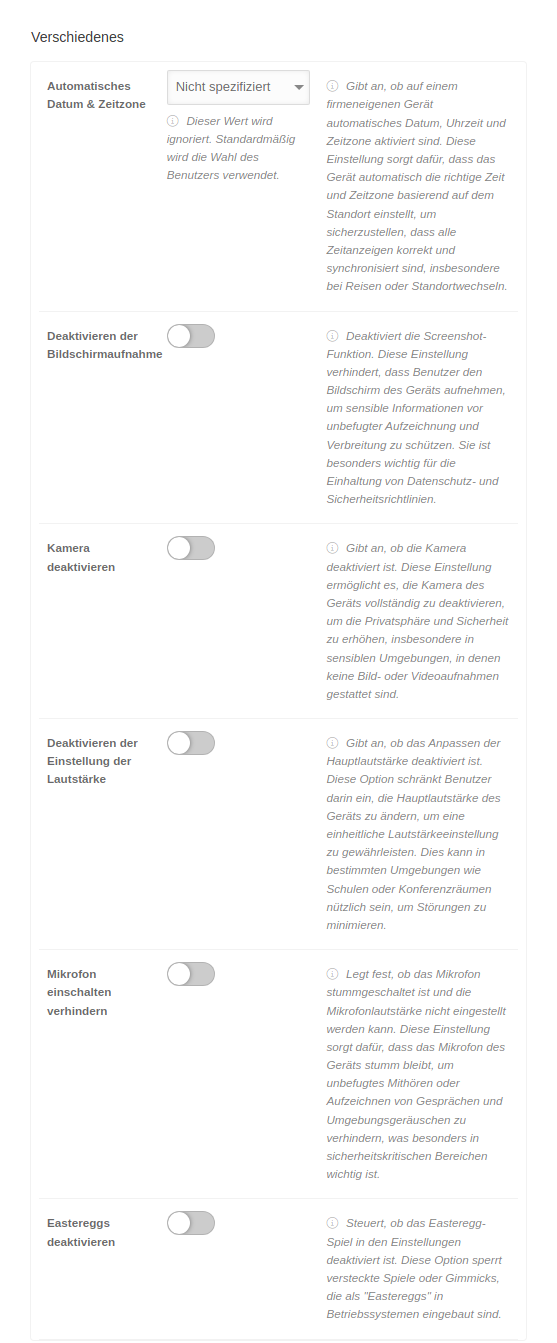

Grundeinstellungen

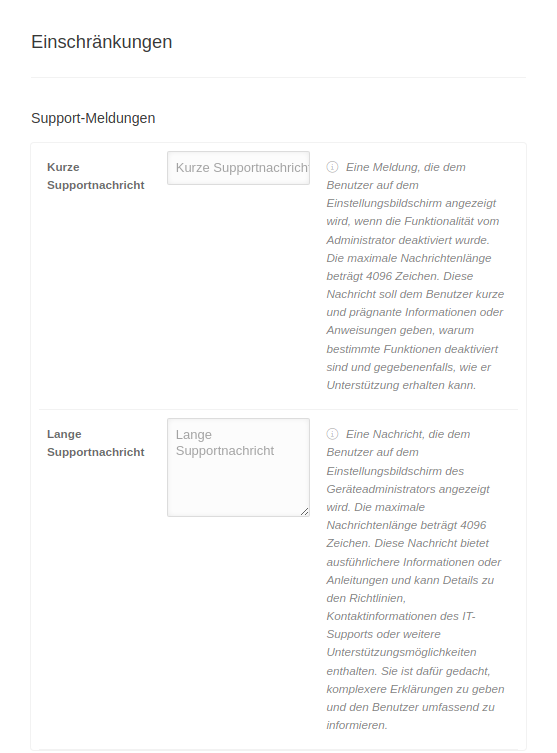

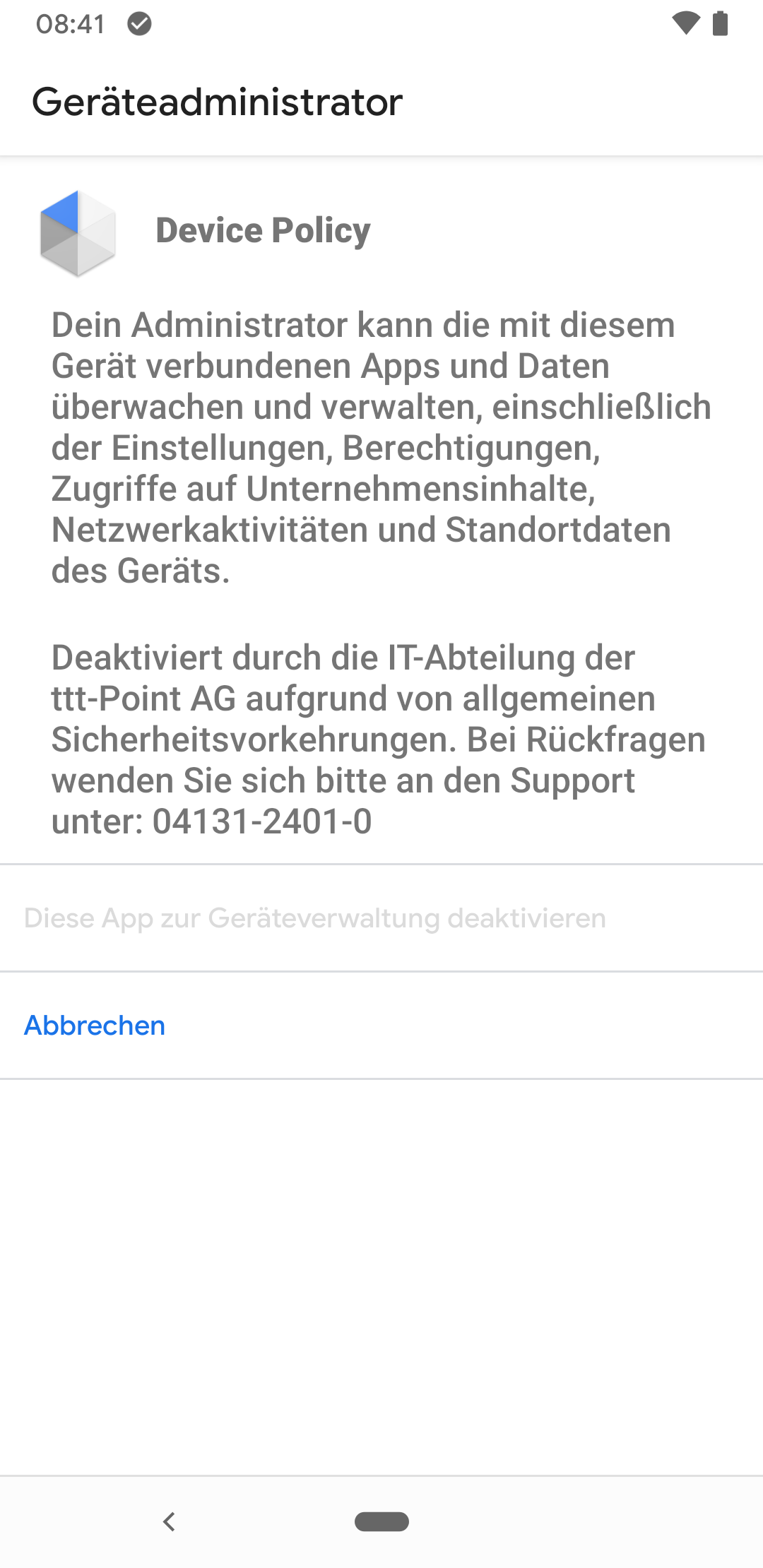

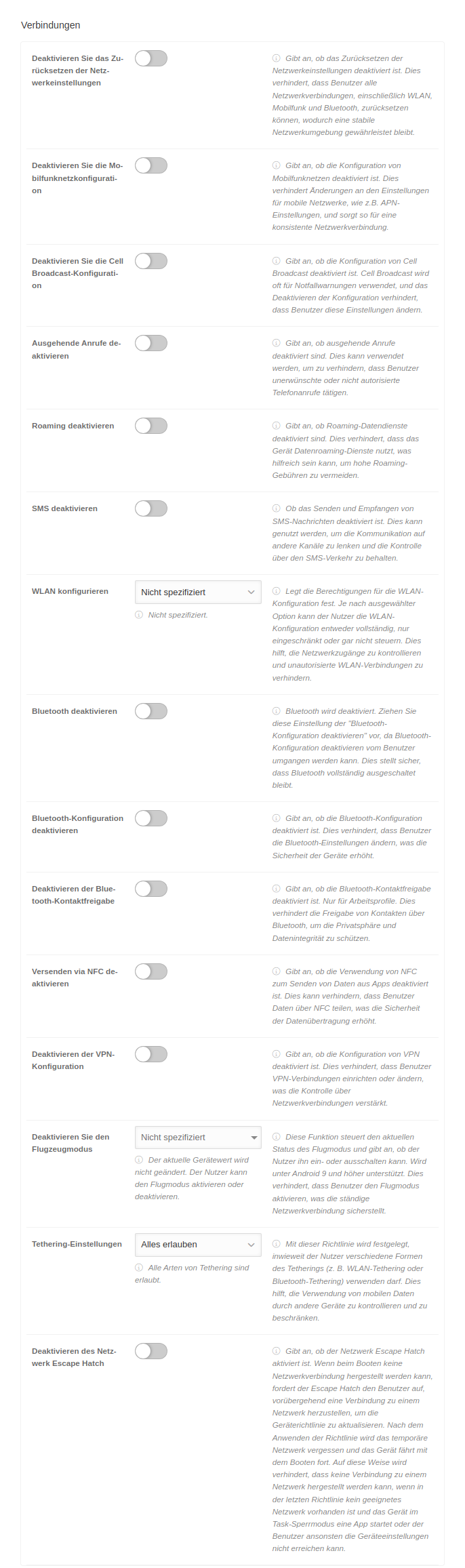

Einschränkungen

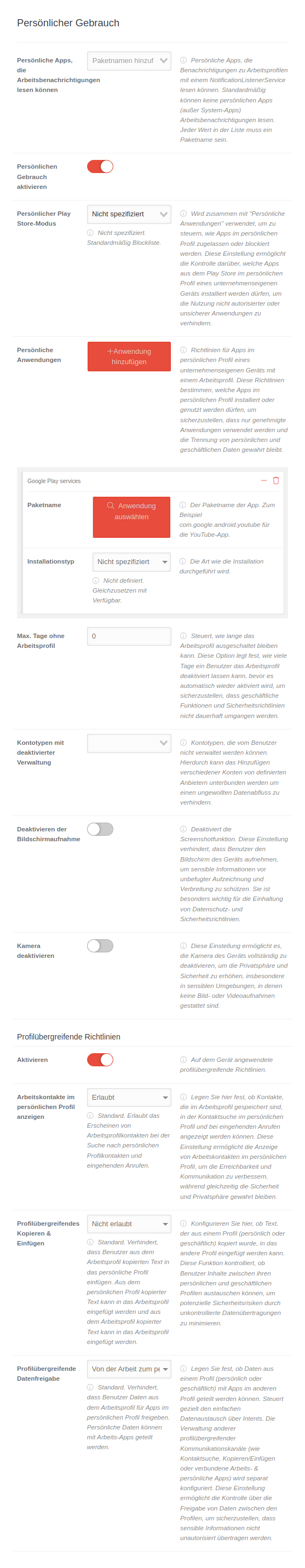

Persönlicher Gebrauch

| Beschriftung | Wert | Beschreibung |  Persönlicher Gebrauch

| ||||||

|---|---|---|---|---|---|---|---|---|---|

| Persönliche Apps, die Arbeitsbenachrichtigungen lesen können | Paketnamen hinzufügen |

| |||||||

| Persönlichen Gebrauch aktivieren | Erst durch die Aktivierung lässt sich der persönliche Gebrauch des Android-Gerätes konfigurieren | ||||||||

| Persönlicher Play Store-Modus | Nicht spezifiziert | Wird zusammen mit "Persönliche Anwendungen" verwendet, um zu steuern, wie Apps im persönlichen Profil zugelassen oder blockiert werden. | |||||||

| |||||||||

| Persönliche Anwendungen | Anwendungen hinzufügen | Richtlinien für Apps im persönlichen Profil eines unternehmenseigenen Geräts mit einem Arbeitsprofil. Jeder Klick auf die Schaltfläche fügt einen Abschnitt Anwendung hinzu, indem eine App angepasst wird. | |||||||

| Paketname | com.google.android.youtube Anwendung auswählen | Der Paketname der App. Zum Beispiel com.google.android.youtube für die YouTube-App. Per Klick auf die Schaltfläche Anwendung auswählen öffnet sich der Google-Play Store, um die App auszuwählen. | |||||||

| Installationstyp Wird erst eingeblendet, wenn eine App in Paketname ausgewählt wurde. |

Nicht spezifiziert | Die Art wie die Installation durchgeführt wird. | |||||||

| |||||||||

| Max. Tage ohne Arbeitsprofil | 0 | Steuert, wie lange das Arbeitsprofil ausgeschaltet bleiben kann. | |||||||

| Kontotypen mit deaktivierter Verwaltung | Kontotypen, die vom Benutzer nicht verwaltet werden können | ||||||||

| Deaktivieren Sie die Bildschirmaufnahme | Bei Aktivierung ist die Screenshotfunktion deaktiviert.

Diese Einstellung verhindert, dass Benutzer den Bildschirm des Geräts aufnehmen, um sensible Informationen vor unbefugter Aufzeichnung und Verbreitung zu schützen. Sie ist besonders wichtig für die Einhaltung von Datenschutz- und Sicherheitsrichtlinien. | ||||||||

| Kamera deaktivieren | Bei Aktivierung ist die Kamera des Geräts vollständig deaktivieren.

Dies erhöht die Privatsphäre und die Sicherheit, insbesondere in sensiblen Umgebungen, in denen keine Bild- oder Videoaufnahmen gestattet sind. | ||||||||

| Profilübergreifende Richtlinien | |||||||||

| Aktivieren | Bei Aktivierung werden auf dem Gerät profilübergreifende Richtlinien angewendet | ||||||||

| Arbeitskontakte im persönlichen Profil anzeigen | Erlaubt |

| |||||||

| |||||||||

| Profilübergreifendes Kopieren & Einfügen | Nicht erlaubt |

| |||||||

| |||||||||

| Profilübergreifende Datenfreigabe | Von der Arbeit zum persönlichen Profil verweigern |

| |||||||

| |||||||||

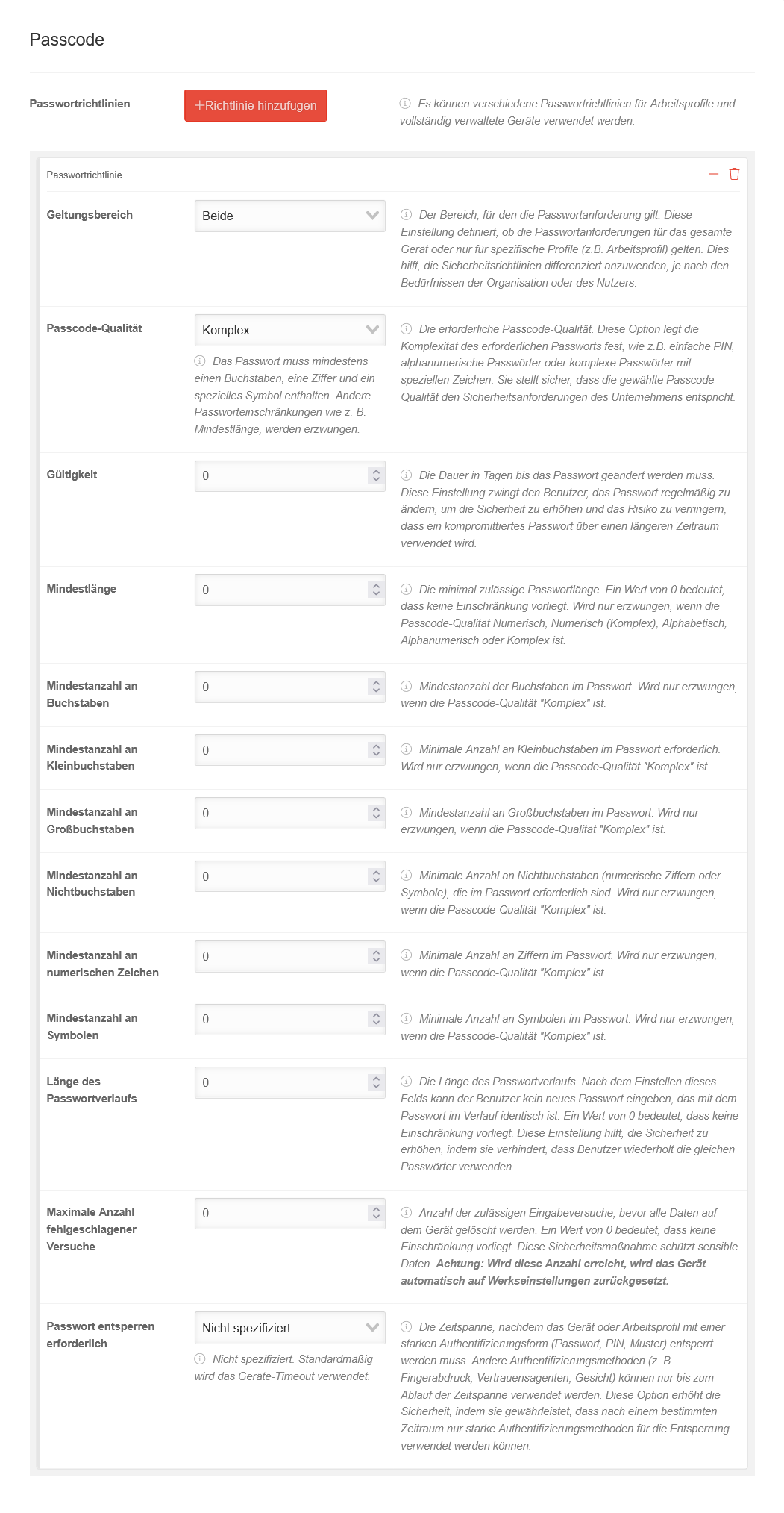

PasscodePasscode | |||||||||||||||||

| Beschriftung | Wert | Beschreibung |  Passwortrichtlinien

| ||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Passwortrichtlinien | Richtlinie hinzufügen | Es können verschiedene Passwortrichtlinien für Arbeitsprofile und vollständig verwaltete Geräte verwendet werden. | |||||||||||||||

| Geltungsbereich | Der Bereich, für den die Passwortanforderung gilt. Diese Einstellung definiert, ob die Passwortanforderungen für das gesamte Gerät oder nur für spezifische Profile (z.B. Arbeitsprofil) gelten. Dies hilft, die Sicherheitsrichtlinien differenziert anzuwenden, je nach den Bedürfnissen der Organisation oder des Nutzers. | ||||||||||||||||

| Gerät | Die Richtlinie gilt nur für vollständig verwaltete Geräte | ||||||||||||||||

| Work Profile | Die Richtlinie gilt nur für Arbeitsprofile | ||||||||||||||||

| Beide | Die Richtlinie gilt sowohl für vollständig verwaltet Geräte, als auch für Geräte mit Arbeitsprofil | ||||||||||||||||

| Passcode-Qualität |

Komplex |

| |||||||||||||||

| |||||||||||||||||

notempty

Neu ab: 2.9 | |||||||||||||||||

| Gültigkeit | 0 | Die Dauer in Tagen bis das Passwort geändert werden muss. Diese Einstellung zwingt den Benutzer, das Passwort regelmäßig zu ändern, um die Sicherheit zu erhöhen und das Risiko zu verringern, dass ein kompromittiertes Passwort über einen längeren Zeitraum verwendet wird. | |||||||||||||||

| Mindestlänge |

0 | Ein Wert von 0 bedeutet, dass es keine Einschränkung gibt. Nur angewendet, wenn Passcode-Qualität Numerisch, Numerisch (Komplex), Alphabetisch, Alphanumerisch, Komplex oder Komplexitätsbasiert ist. | |||||||||||||||

| Mindestanzahl an Buchstaben | 0 | Mindestanzahl der Buchstaben im Passwort Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||

| Mindestanzahl an Kleinbuchstaben | 0 | Minimale Anzahl an Kleinbuchstaben im Passwort erforderlich Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||

| Mindestanzahl an Großbuchstaben | 0 | Mindestanzahl an Großbuchstaben im Passwort Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||

| Mindestanzahl an Nichtbuchstaben | 0 | Minimale Anzahl an Nichtbuchstaben (numerische Ziffern oder Symbole), die im Passwort erforderlich sind. Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||

| Mindestanzahl an numerischen Zeichen | 0 | Minimale Anzahl an Ziffern im Passwort Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||

| Mindestanzahl an Symbolen | 0 | Minimale Anzahl an Symbolen im Passwort Wird nur erzwungen, wenn die Passwort-Qualität Komplex ist. | |||||||||||||||

| Länge des Passwortverlaufs | 0 | Die Länge des Kennwortverlaufs. Nach dem Einstellen dieses Felds kann der Benutzer kein neues Kennwort eingeben, das mit dem Kennwort im Verlauf identisch ist. Ein Wert von 0 bedeutet, dass keine Einschränkung vorliegt. | |||||||||||||||

| Maximale Anzahl fehlgeschlagener Versuche | 10 | Anzahl der zulässigen Eingabeversuche, bevor alle Daten auf dem Gerät gelöscht werden. Ein Wert von 0 bedeutet, dass keine Einschränkung vorliegt. Diese Sicherheitsmaßnahme schützt sensible Daten. notempty

Wird diese Anzahl erreicht, wird das Gerät automatisch auf Werkseinstellungen zurückgesetzt. | |||||||||||||||

| Passwort entsperren erforderlich | Die Zeitspanne nach dem Entsperren eines Geräts oder Arbeitsprofils mithilfe einer starken Authentifizierungsform (Kennwort, PIN, Muster), die mit einer anderen Authentifizierungsmethode (z. B. Fingerabdruck, Vertrauensagenten, Gesicht) entsperrt werden kann. Nach Ablauf des angegebenen Zeitraums können nur noch starke Authentifizierungsformen zum Entsperren des Geräts oder des Arbeitsprofils verwendet werden. | ||||||||||||||||

| Nicht spezifiziert | Nicht spezifiziert. Standardmäßig wird das Geräte-Timeout verwendet. | ||||||||||||||||

| Geräte-Timeout | Die Zeitüberschreitung ist auf die Standardeinstellung des Geräts eingestellt. | ||||||||||||||||

| Täglich | Die Zeitüberschreitung beträgt 24 Stunden. | ||||||||||||||||

Passcode-Kombinationen

| |||||||||||||||||

notempty Generell kann fast jede Kombination von qualitätsbasierten mit komplexitätsbasierten Passcode-Qualitäten kombiniert werden (je nach Geltungsbereich), solange für komplexitätsbasierten Passcode auch ein qualitätsbasierter Passcode vorhanden ist.

Neu ab: 2.9

| |||||||||||||||||

| Geltungsbereich Gerät | Geltungsbereich Arbeitsprofil | Beispielkonfiguration Passcode-Qualität | |||||||||||||||

| Passcode-Qualität: Komplexität & Qualität | Passcode-Qualität: Komplexität & Qualität | Gerät: Hohe Komplexität & Einfach Arbeitsprofil: Geringe Komplexität & Komplex | |||||||||||||||

| Passcode-Qualität: Komplexität & Qualität | Passcode-Qualität: Qualität | Gerät: Hohe Komplexität & Einfach Arbeitsprofil: Alphabetisch | |||||||||||||||

| Passcode-Qualität: Komplexität & Qualität | Passcode-Qualität: Nicht vorhanden | Gerät: Hohe Komplexität & Einfach | |||||||||||||||

| Passcode-Qualität: Qualität | Passcode-Qualität: Qualität | Gerät: Numerisch Arbeitsprofil: Alphabetisch | |||||||||||||||

| Passcode-Qualität: Qualität | Passcode-Qualität: Nicht vorhanden | Gerät: Numerisch | |||||||||||||||

| Passcode-Qualität: Nicht vorhanden | Passcode-Qualität: Komplexität & Qualität | Arbeitsprofil: Hohe Komplexität | |||||||||||||||

| Passcode-Qualität: Nicht vorhanden | Passcode-Qualität: Qualität | Arbeitsprofil: Alphabetisch | |||||||||||||||

| Passcode-Qualität: Nicht vorhanden | Passcode-Qualität: Nicht vorhanden | Nicht vorhanden | |||||||||||||||

| Folgende Kombinationen sind ebenfalls nicht erlaubt | |||||||||||||||||

| Geltungsbereich Gerät | Geltungsbereich Arbeitsprofil | Mögliche Lösung | |||||||||||||||

| Passcode-Qualität: Komplexität | Passcode-Qualität: Komplexität | Jeweils eine Passwortrichtlinie mit der Passcode-Qualität Qualitätsbasiert müssen angelegt werden | |||||||||||||||

| Passcode-Qualität: Komplexität | Passcode-Qualität: Nicht vorhanden | Eine Passwortrichtlinie mit der Passcode-Qualität Qualitätsbasiert muss angelegt werden | |||||||||||||||

| Passcode-Qualität: Nicht vorhanden | Passcode-Qualität: Komplexität | Eine Passwortrichtlinie mit der Passcode-Qualität Qualitätsbasiert muss angelegt werden | |||||||||||||||

| Passcode-Qualität: Qualität | Passcode-Qualität: Komplexität & Qualität | Passwortrichtlinien von Arbeitsprofilen dürfen nicht mit ausschließlich qualitätsbasierten Passwortrichtlinien von Geräteprofilen kombiniert werden

| |||||||||||||||

| Passcode-Qualität: Qualität | Passcode-Qualität: Komplexität | Eine Passwortrichtlinie mit der Passcode-Qualität Komplexitätsbasiert für das Geräteprofil und eine mit der Passcode-Qualität Qualitätsbasiert für das Arbeitsprofil müssen angelegt werden | |||||||||||||||

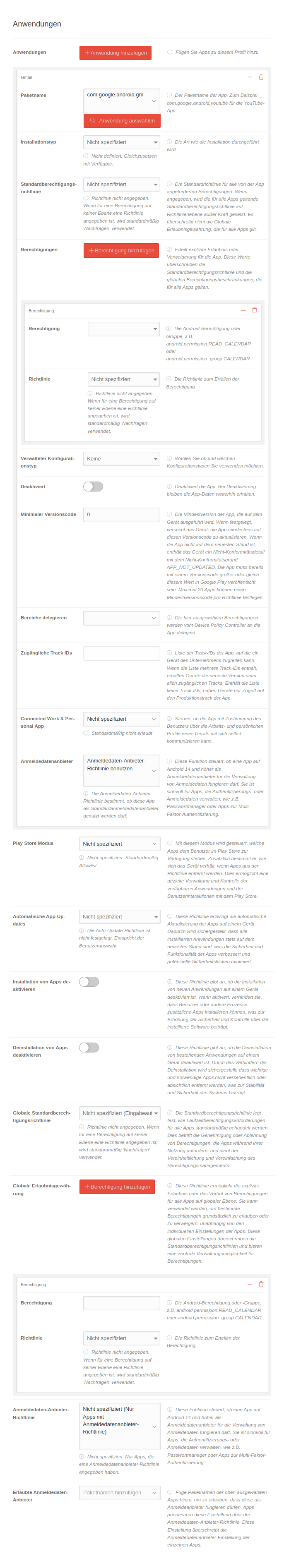

AnwendungenAnwendungen | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Wert | Beschreibung |  | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Anwendungen | Anwendungen hinzufügen | Fügt Apps diesem Profil hinzu notempty

Apps auf EMM-verwalteten Geräten, werden innerhalb der Profile konfiguriert! | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Play Store Modus | Mit diesem Modus wird gesteuert, welche Apps dem Benutzer im Play Store zur Verfügung stehen. Zusätzlich bestimmt er, wie sich das Gerät verhält, wenn Apps aus der Richtlinie entfernt werden. Dies ermöglicht eine gezielte Verwaltung und Kontrolle der verfügbaren Anwendungen und der Benutzerinteraktionen mit dem Play Store. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Automatische App-Updates | Immer | Die auf einem Gerät erzwungene Richtlinie zur automatischen Aktualisierung von Apps in Abhängigkeit der Netzwerkverbindung: Auch bei Geräten, die selten oder nie in ein WLAN zurückkehren, sollen die Apps aktualisiert werden. Das Datenvolumen wirkt sich bei üblichen Volumentarifen in der Regel kaum aus. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Installation von Apps deaktivieren | Diese Richtlinie gibt an, ob die Installation von neuen Anwendungen auf einem Gerät deaktiviert ist. Wenn aktiviert, verhindert sie, dass Benutzer oder andere Prozesse zusätzliche Apps installieren können, was zur Erhöhung der Sicherheit und Kontrolle über die installierte Software beiträgt. notempty

Bei Aktivierung sind keinerlei Installationen oder Updates möglich. Auch nicht über das Portal! | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Deinstallation von Apps deaktivieren | Es sollen keine Apps durch den Benutzer deinstalliert werden können. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Globale Standardberechtigungsrichtlinie | Nicht spezifiziert (Eingabeaufforderung) | Die Standardberechtigungsrichtlinie für Laufzeitberechtigungsanforderungen. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Globale Erlaubnisgewährung | Berechtigung hinzufügen | Explizite Erlaubnis oder Gruppengewährung oder -verweigerung für alle Apps. Diese Werte überschreiben die Standardberechtigungsrichtlinie. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anmeldedatenanbieter-Standardrichtlinie | Nicht spezifiziert (Nur Apps mit Anmeldedatenanbieter-Richtlinie) | Diese Funktion steuert, ob eine App auf Android 14 und höher als Anmeldedatenanbieter für die Verwaltung von Anmeldedaten fungieren darf. Sie ist sinnvoll für Apps, die Authentifizierungs- oder Anmeldedaten verwalten, wie z.B. Passwortmanager oder Apps zur Multi-Faktor-Authentifizierung. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Erlaubte Anmeldedaten-Anbieter notempty Neu ab: 2.12 |

Paketnamen hinzufügen | Füge Paketnamen der oben ausgewählten Apps hinzu, um zu erlauben, dass diese als Anmeldeanbieter fungieren dürfen. Apps priorieseren diese Einstellung über der Anmeldedaten-Anbieter-Richtlinie. Diese Einstellung überschreibt die Anmeldedatenanbieter-Einstellung der einzelnen Apps. | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Hinweise zur Nutzung von Anmeldedatenanbieter | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Option | Wert | Beschreibung | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anmeldedatenanbieter | Anmeldedatenanbieter | Diese App kann (z.B. als Passwort-Manager) genutzt werden | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anmeldedatenanbieter-Standardrichtlinie benutzen | Auswahlmöglichkeit s.u. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Anmeldedatenanbieter-Standardrichtlinie Nur wenn App nicht selbst als Anbieter fungiert! |

Nicht spezifiziert (Nur Apps mit Anmeldedatenanbieter-Richtlinie) | Die App kann nicht verwendet werden | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Nur Apps mit Anmeldedatenanbieter-Richtlinie | Die App kann nicht verwendet werden | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Nur Apps mit Anmeldedatenanbieter-Richtlinie oder OEM-Standardanmeldedatenanbieter | Sowohl die ausgewählte App als auch von Google als Anmeldedatenanbieter klassifizierte Apps können genutzt werden | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

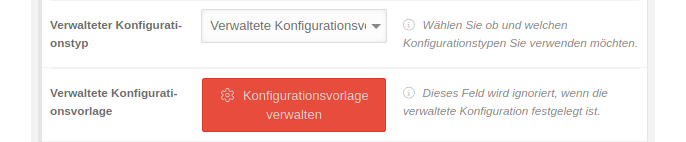

Verwalteter Konfigurationstyp

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Verwaltete Konfiguration

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

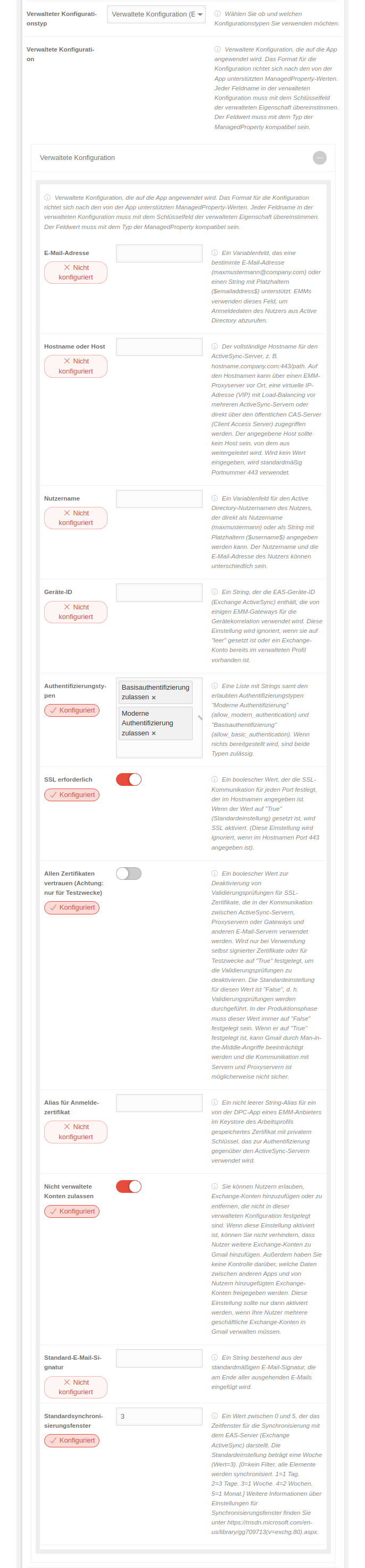

| Das Format für die Konfiguration richtet sich nach den von der App unterstützten ManagedProperty-Werten. Jeder Feldname in der verwalteten Konfiguration muss mit dem Schlüsselfeld der verwalteten Eigenschaft übereinstimmen. Der Feldwert muss mit dem Typ der ManagedProperty kompatibel sein.

notempty Darüber lassen sich auch Benutzervariablen verwenden. Bei jeder Konfiguration wird eine bestimmte Schaltfläche angezeigt:

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Wert | Beschreibung |  | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| E-Mail-Adresse |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Hostname oder Host |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Nutzername |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Geräte-ID |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Authentifizierungstypen | Basisauthentifizierung zulassen Moderne Authentifizierung zulassen |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| SSL erforderlich |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Allen Zertifikaten vertrauen (Achtung: nur für Testzwecke) |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Alias für Anmeldezertifikat |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Nicht verwaltete Konten zulassen |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Standard-E-Mail-Signatur |

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Standardsynchronisierungsfenster | 3 |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Verwaltete Konfigurationsvorlage

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Wert | Beschreibung |  | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Verwaltete Konfigurationsvorlage | Konfigurationsvorlage verwalten | Dieses Feld wird ignoriert, wenn die verwaltete Konfiguration festgelegt ist. Ruft eine Vorlage des App-Herstellers auf, in der - je nach dem was der Hersteller vorgibt - verschiedene Parameter an die App übergeben werden können. Das können z.B. in E-Mail-Apps feste Parameter und Variablen sein: | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beispiel für Gmail-App: | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Email Address | $emailaddress$ | Variable | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Hostname or Host | m.google.com | Fester Parameter | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

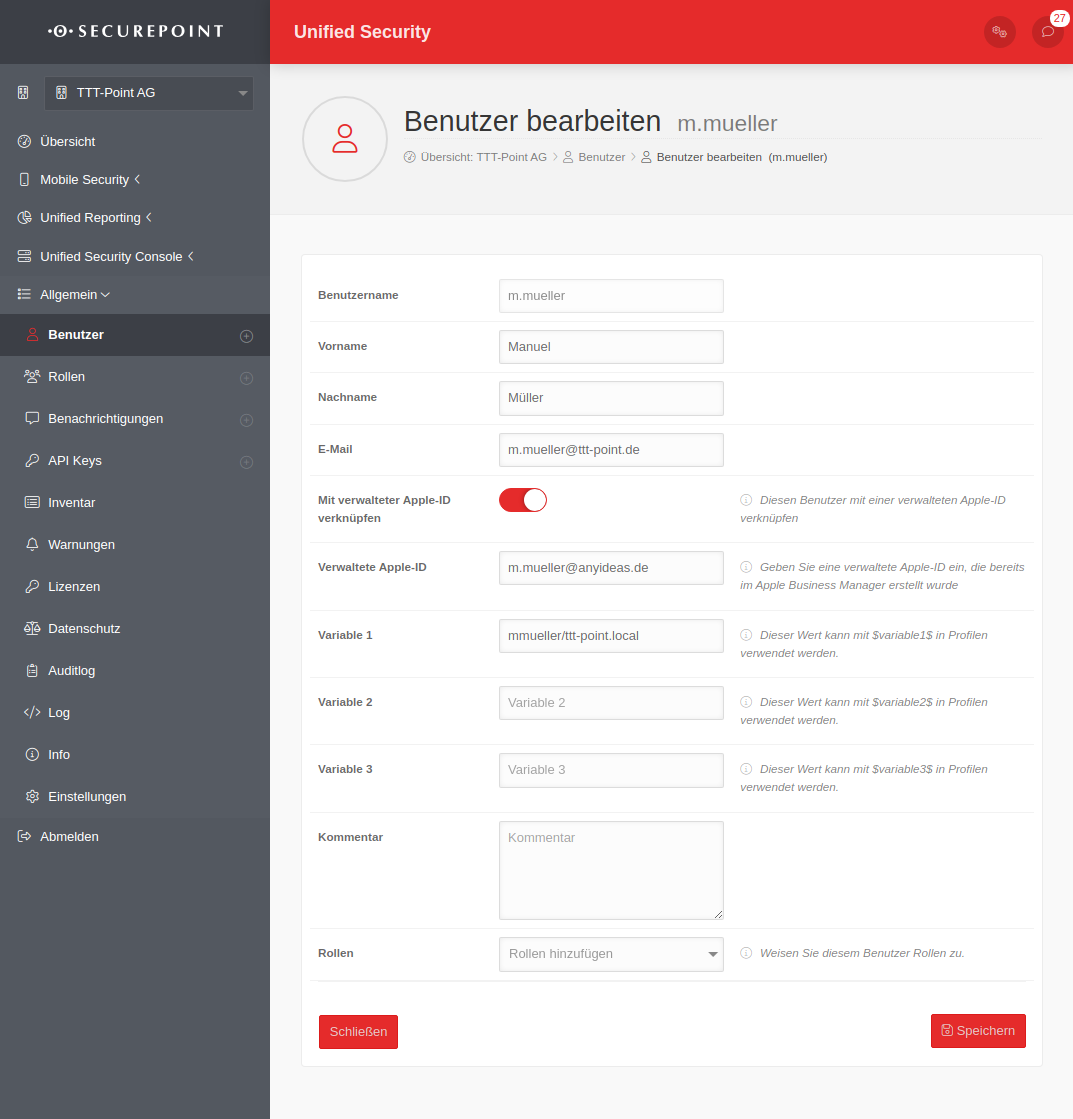

| Username | $emailaddress$ | Variable (bei Gmail-Accounts entspricht der Username der E-Mailadresse.) Für andere Accounts /Apps kann hier die Variable $username$ verwendet werden. notempty Neu ab: 2.8 notempty Für eine korrekte Funktion muss im Reiter Allgemein die Schaltfläche Profil ist eine Vorlage aktiviert sein und die Benutzer müssen ausgewählt werden!

Mehr dazu im Wiki-Artikel Android Konfiguration Allgemein Die Werte werden aus den Benutzereinstellungen desjenigen Benutzers ausgelesen, dem das jeweilige Gerät zugeordnet ist

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

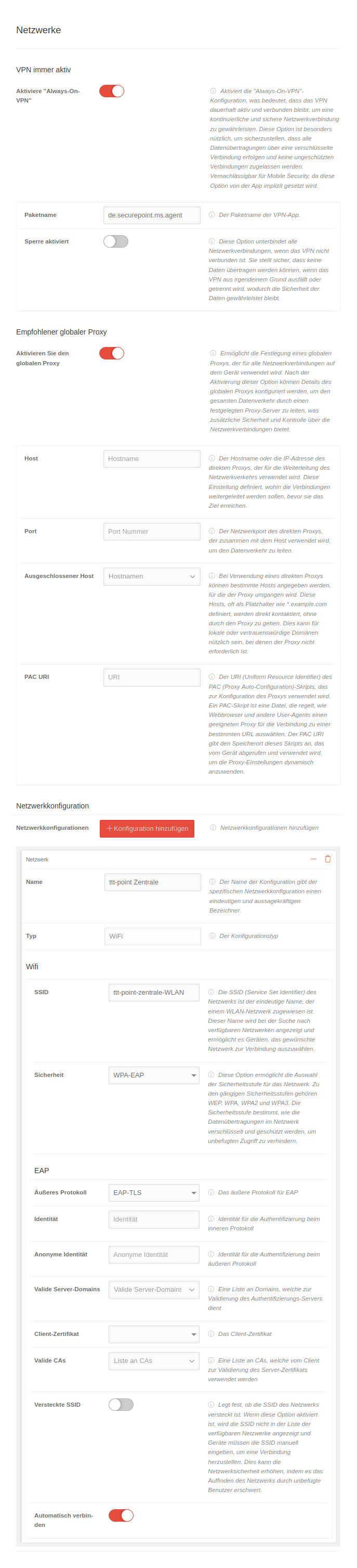

NetzwerkeNetzwerke | ||||||

| Beschriftung | Wert | Beschreibung |  Netzwerke

| |||

|---|---|---|---|---|---|---|

| VPN immer aktiv | ||||||

| Aktiviere "Always-On-VPN" |

| |||||

| Paketname | de.securepoint.ms.agent | Der Paketname der VPN-App. | ||||

| Sperre aktiviert |

| |||||

| Empfohlener globaler Proxy | ||||||

| Aktivieren Sie den globalen Proxy |

| |||||

| Host | Hostname |

| ||||

| Port | Port Nummer | Der Netzwerkport des direkten Proxys, der zusammen mit dem Host verwendet wird, um den Datenverkehr zu leiten | ||||

| Ausgeschlossener Host | Hostnamen |

| ||||

| PAC URI | URI |

| ||||

| Netzwerkkonfiguration | ||||||

| Netzwerkkonfigurationen | Konfiguration hinzufügen | Zugangsprofile für WiFi-Netzwerke konfigurieren | ||||

| Name | ttt-point Zentrale | Der Name der Konfiguration gibt der spezifischen Netzwerkkonfiguration einen eindeutigen und aussagekräftigen Bezeichner | ||||

| Typ | WiFi | Der Konfigurationstyp ist vorgegeben | ||||

| Wifi | ||||||

| SSID | ttt-point-zentrale-WLAN |

| ||||

| Sicherheit |

WPA-EAP |

| ||||

| Passwort Nur bei WEP-PSK und WPA-PSK |

•••••••••• | Passwort für die Authentifizierung beim inneren Protokoll Auch wenn es trivial klingt: WLAN.MeineFirma.123 oder Standort.Hausnummer sind keine sicheren Kennwörter! Ebenfalls zählen 1234 und abcd oder qwertz nicht zu wirklich sicheren Kennwörtern! | ||||

| EAP notempty Neu ab: 2.11 Nur bei WPA-EAP und WEP-8021X | ||||||

| Äußeres Protokoll | EAP-TLS |

| ||||

| Inneres Protokoll Nur bei EAP-TTLS und PEAP |

MSCHAPv2 |

| ||||

| Identität | Identität | Identität für die Authentifizierung beim inneren Protokoll | ||||

| Passwort Nur bei EAP-TTLS und PEAP |

Passwort | Passwort für die Authentifizierung beim inneren Protokoll | ||||

| Anonyme Identität | Anonyme Identität | Identität für die Authentifizierung beim äußeren Protokoll | ||||

| Valide Server-Domains | Valide Server-Domains | Eine Liste an Domains, welche zur Validierung des Authentifizierungs-Servers dient | ||||

| Client-Zertifikat Nur bei EAP-TLS |

Das Client-Zertifikat | |||||

| Valide CAs | Liste an CAs | Eine Liste an CAs, welche vom Client zur Validierung des Server-Zertifikats verwendet werden | ||||

| Versteckte SSID |

| |||||

| Automatisch verbinden | Das Gerät soll sich automatisch mit dem Netzwerk verbinden | |||||

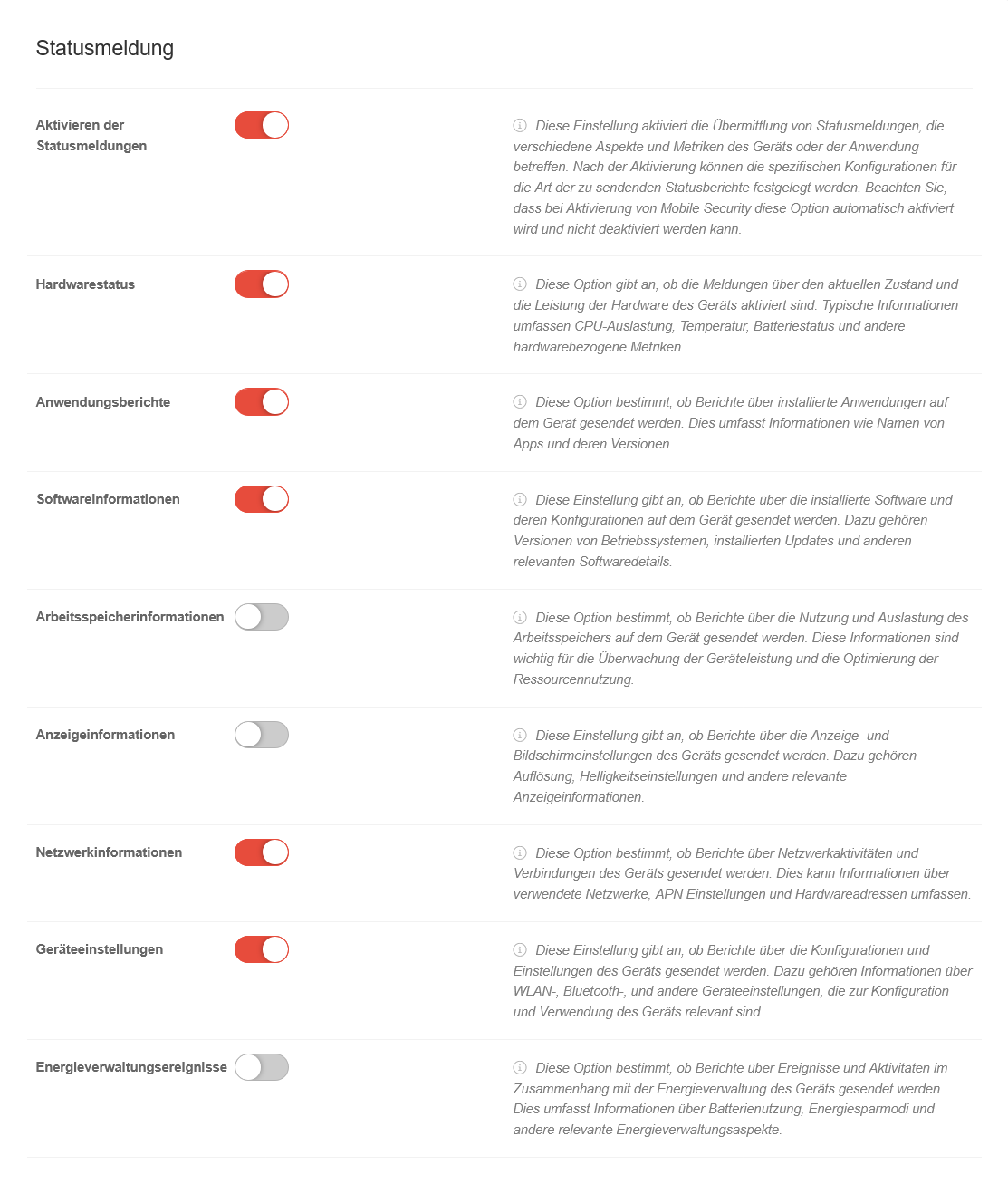

StatusmeldungStatusmeldung | ||||||

| Beschriftung | Wert | Beschreibung |  Statusmeldung

| |||

|---|---|---|---|---|---|---|

| Aktivieren Sie die Statusmeldung |

| |||||

| Hardwarestatus |

| |||||

| Anwendungsberichte |

| |||||

| Softwareinformationen |

| |||||

| Arbeitsspeicherinformationen |

| |||||

| Anzeigeinformationen |

| |||||

| Netzwerkinformation |

| |||||

| Geräteeinstellungen |

| |||||

| Energieverwaltungsereignisse |

| |||||

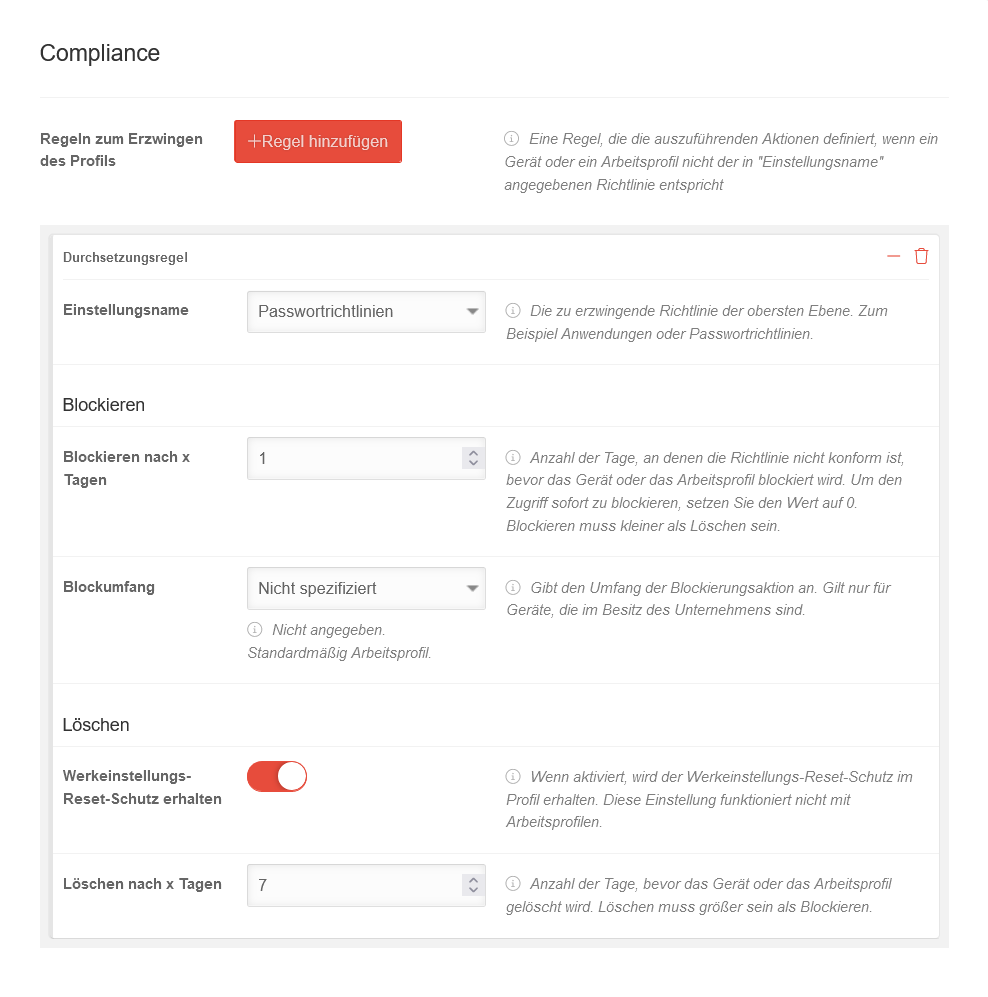

ComplianceCompliance | |||||||

| Es können Regeln definiert werden, wann das Telefon bzw das Arbeitsprofil gesperrt und wann es gelöscht (in Werkszustand zurückgesetzt) wird. Der Anwender wird aufgefordert, die ausgewählte Richtlinie auf dem Gerät zu aktivierten. Andernfalls wird das Gerät / Arbeitsprofil geblockt bzw. auf die Werkseinstellungen zurückgesetzt / gelöscht. | |||||||

| Beschriftung | Wert | Beschreibung |  Compliance

| ||||

|---|---|---|---|---|---|---|---|

| Regeln zum Erzwingen des Profils | Regel hinzufügen | Eine Regel, die die auszuführenden Aktionen definiert, wenn ein Gerät oder ein Arbeitsprofil nicht der in "Einstellungsname" angegebenen Richtlinie entspricht | |||||

| Einstellungsname | Passwortrichtlinien | Die Kennwortrichtlinien müssen auf dem Telefon angewendet werden. | |||||

| Blockieren | |||||||

| Blockieren nach x Tagen | 1 | Anzahl der Tage, an denen die Richtlinie nicht konform ist, bevor das Gerät oder das Arbeitsprofil blockiert wird. Um den Zugriff sofort zu blockieren, wird der Wert auf 0 gesetzt. | |||||

| Blockumfang | Nicht spezifiziert | Gibt den Umfang der Blockierungsaktion an. Gilt nur für Geräte, die im Besitz des Unternehmens sind. | |||||

| |||||||

| Löschen | |||||||

| Werkeinstellungs-Reset-Schutz erhalten |

| ||||||

| Löschen nach x Tagen | 7 |

| |||||

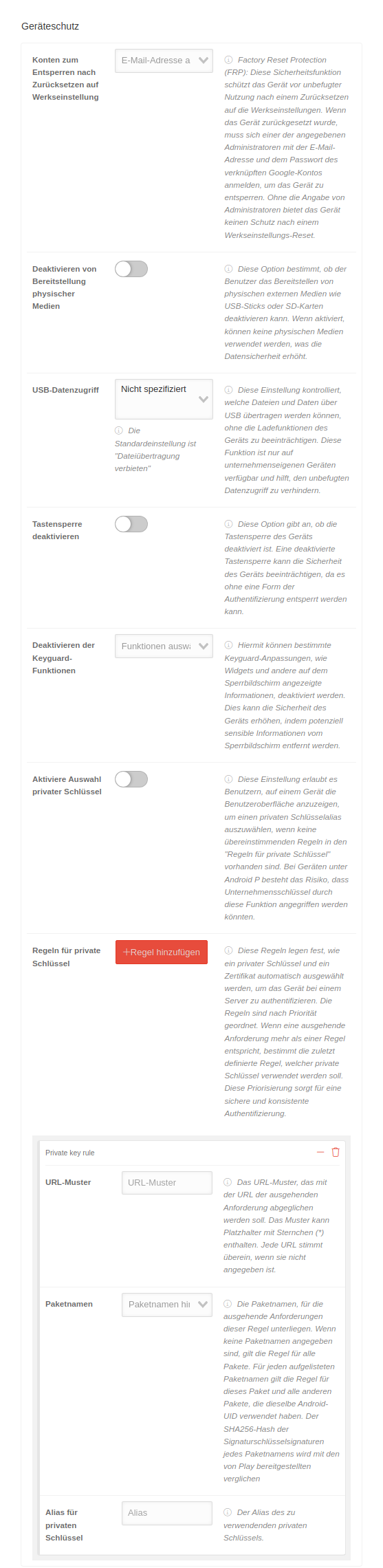

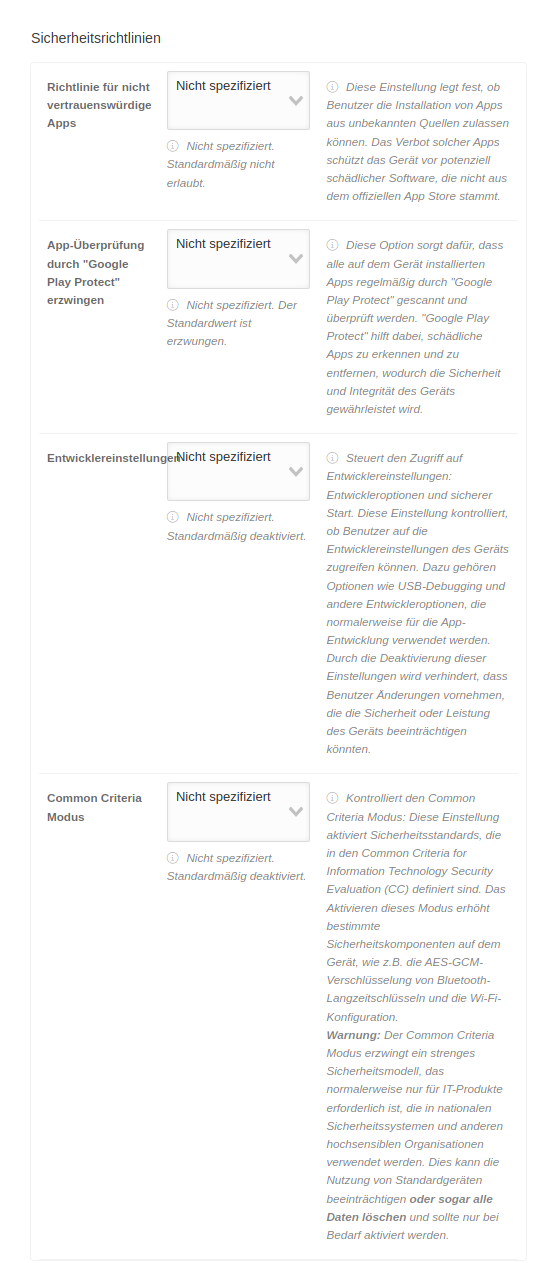

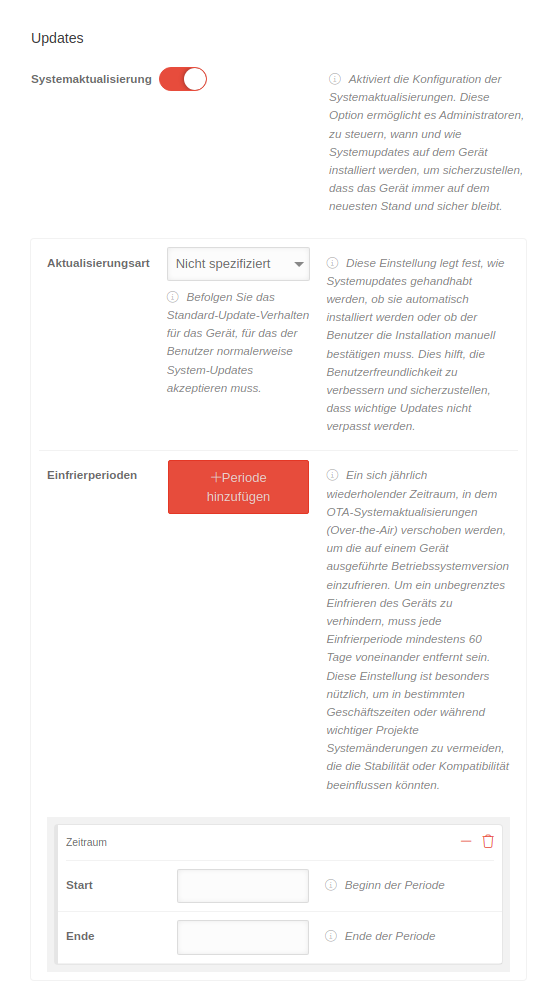

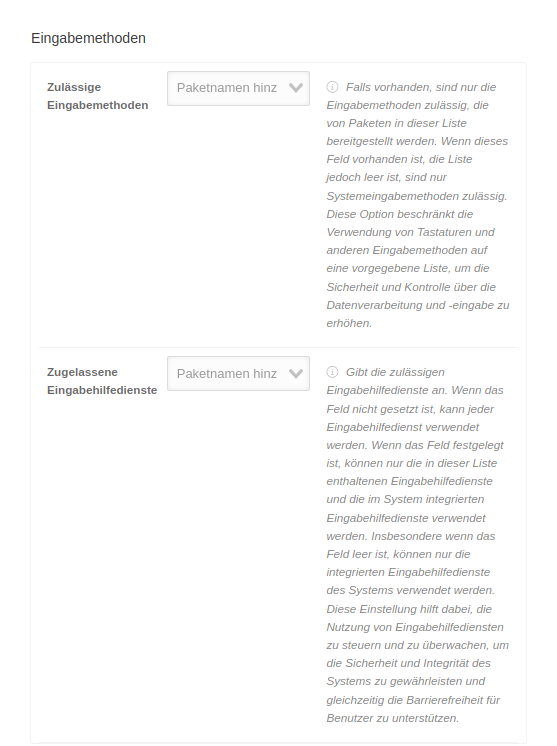

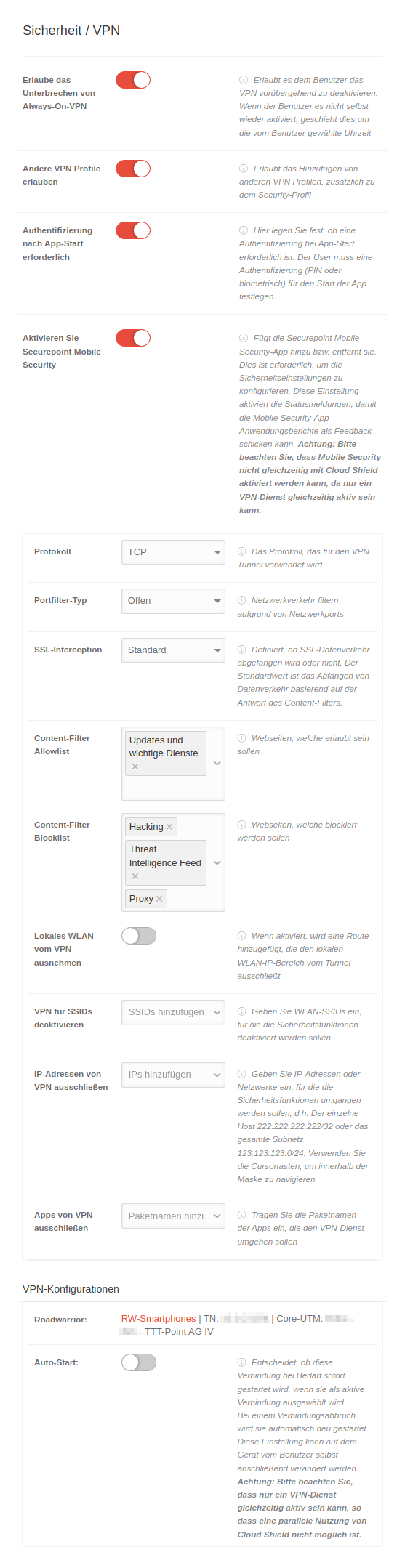

Sicherheit / VPNSicherheit / VPN | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

notempty

Der Reiter Sicherheit ist nur bei Vorliegen einer Mobile Security-Lizenz verfügbar. EMM-Lizenzen verfügen über keine VPN-Funktionalität, die diese Sicherheitsfunktionen ermöglicht. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Beschriftung | Wert | Beschreibung |  Sicherheit / VPN

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Erlaube das Unterbrechen von Always-On-VPN |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Andere VPN Profile erlauben | Bei Aktivierung wird das Hinzufügen von anderen VPN Profilen, zusätzlich zu dem Security-Profil, erlaubt | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Authentifizierung nach App-Start erforderlich |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Aktivieren Sie Securepoint Mobile Security |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Protokoll | TCP | Das Protokoll TCP oder UDP, das für den VPN Tunnel verwendet wird | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Portfilter-Typ | Offen | Netzwerkverkehr filtern aufgrund von Netzwerkports: Geschlossen Offen Auswahl | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Portfilter-Regelauswahl Wird eingeblendet, wenn bei Portfilter-Typ Auswahl ausgewählt wird |

Kommunikation VPN | Festlegen, welche Port-Collections für den Netzwerkverkehr geöffnet sind

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| SSL-Interception | Standard | SSL-Datenverkehr von Webseiten, die in der Content-Filter-Allowlist aufgeführt sind, werden nicht abgefangen, andere Seiten werden mittels SSL-Interception überprüft. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Content-Filter Allowlist | Updates und wichtige Dienste | Klick-Box: Webseiten, die auf einer Allowlist eingetragen werden sollen. Mögliche Einträge: Contentfilter | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Content-Filter Blocklist | HackingProxyThreat Intelligence Feed | Klick-Box: Webseiten, die auf einer Blocklist eingetragen werden sollen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Lokales WLAN vom VPN ausnehmen | Wenn aktiviert , wird eine Route hinzugefügt, die den lokalen WLAN-IP-Bereich vom Tunnel ausschließt | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| VPN für SSIDs deaktivieren | SSIDs hinzufügen | Eingabe von WLAN-SSIDs, für die die Sicherheitsfunktionen deaktiviert werden sollen. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| IP-Adressen von VPN ausschließen | IPs hinzufügen | IP-Adressen oder Netzwerke eingeben, für die die Sicherheitsfunktionen umgangen werden sollen, d.h. der einzelne Host 222.222.222.222/32 oder das gesamte Subnetz 123.123.123.0/24. Verwenden Sie die Cursortasten, um innerhalb der Maske zu navigieren | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Apps von VPN ausschließen | Paketnamen hinzufügen | Die Paketnamen der Apps eintragen, die den VPN-Dienst umgehen sollen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

VPN-Konfigurationen | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Zeigt eine Auflistung sämtlicher Roadwarrior-Verbindungen an, die mit diesem Profil verbunden sind. Über können neue Verbindungen erstellt werden. Weitere Informationen sind im folgendem Wiki-Artikel zu finden. | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Roadwarrior: |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Autostart: |

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

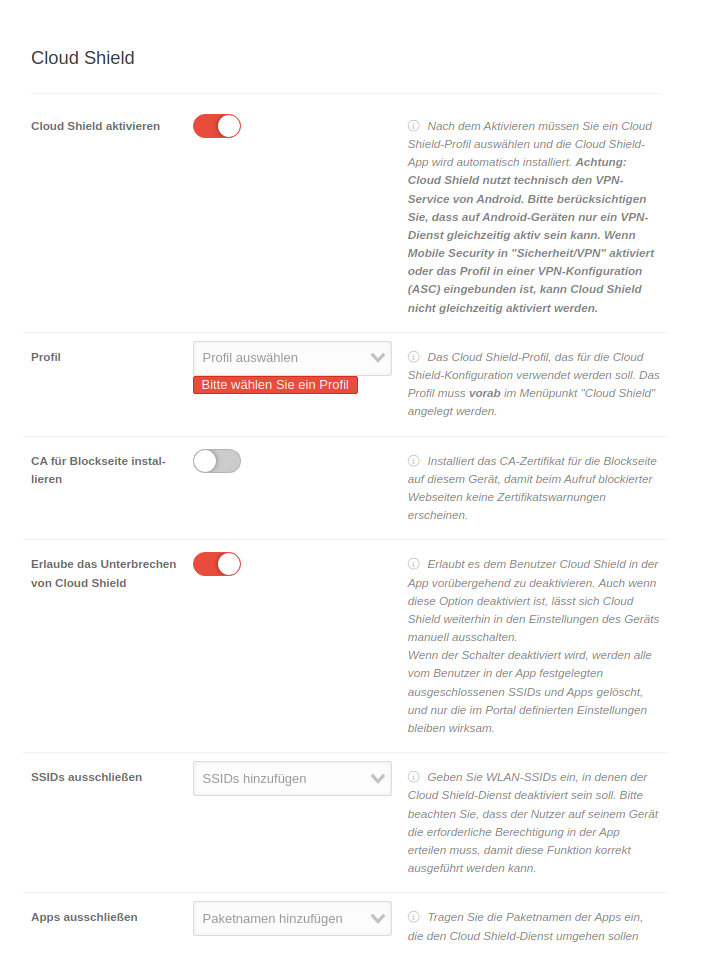

Cloud Shield

| Beschriftung | Wert | Beschreibung |  Einstellungen Cloud Shield

|

|---|---|---|---|

| Cloud Shield aktivieren | Nach dem Aktivieren kann ein Cloud Shield-Profil ausgewählt werden und die Cloud Shield-App für Android wird automatisch installiert Im Reiter Anwendungen wird die App Securepoint Cloud Shield automatisch hinzugefügt

| ||

| Profil |

Profil auswählen | Das Cloud Shield-Profil, das für die Cloud Shield-Konfiguration verwendet werden soll.

| |

| CA für Blockseite installieren | Bei Aktivierung wird das CA-Zertifikat für die Blockseite auf dem Gerät installiert, so dass keine Zertifikatswarnungen mehr angezeigt werden, falls eine Seite blockiert wird. Im Reiter Anwendungen wird in der Anwendung Securepoint Cloud Shield in der Option Bereiche deligieren automatisch der Wert Zertifikatinstallation gesetzt | ||

| Erlaube das Unterbrechen von Cloud Shield notempty Neu ab: 2.13 |

| ||

| SSIDs ausschließen notempty Neu ab: 2.13 |

SSIDs hinzufügen |

| |

| Apps ausschließen notempty Neu ab: 2.13 |

Paketnamen hinzufügen | Eintragung der Paketnamen der Apps, die den Cloud Shield-Dienst umgehen sollen | |

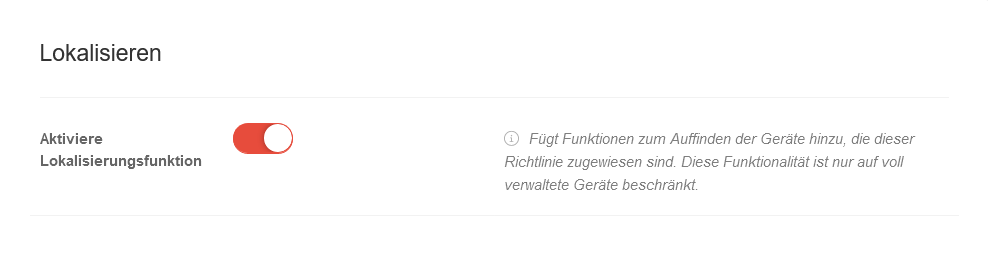

LokalisierenLokalisieren | ||||||

| Beschriftung | Wert | Beschreibung |  Lokalisieren

| |||

|---|---|---|---|---|---|---|

| Aktiviere Lokalisierungsfunktion | Fügt Funktionen zum Auffinden der Geräte hinzu, die dieser Richtlinie zugewiesen sind. Diese Funktionalität ist nur auf voll verwaltete Geräte beschränkt. | |||||