notempty

- Update der Geo-IP Datenbanken per CLI

- Mit der Verison 12.3.6 wurde ein Fehler behoben, der zu Problemen beim Update der Geo-IP Datenbanken führen konnte

Für jedes Land existiert in der UTM dafür eine GeoIP, in der diese Zuweisungen gespeichert werden.

Diese Datenbank wird regelmäßig unabhängig von der Firmware aktualisiert.Die GeoIPs werden von der UTM dabei wie Netzwerkobjekte der Zone external behandelt. → weitere Zonen

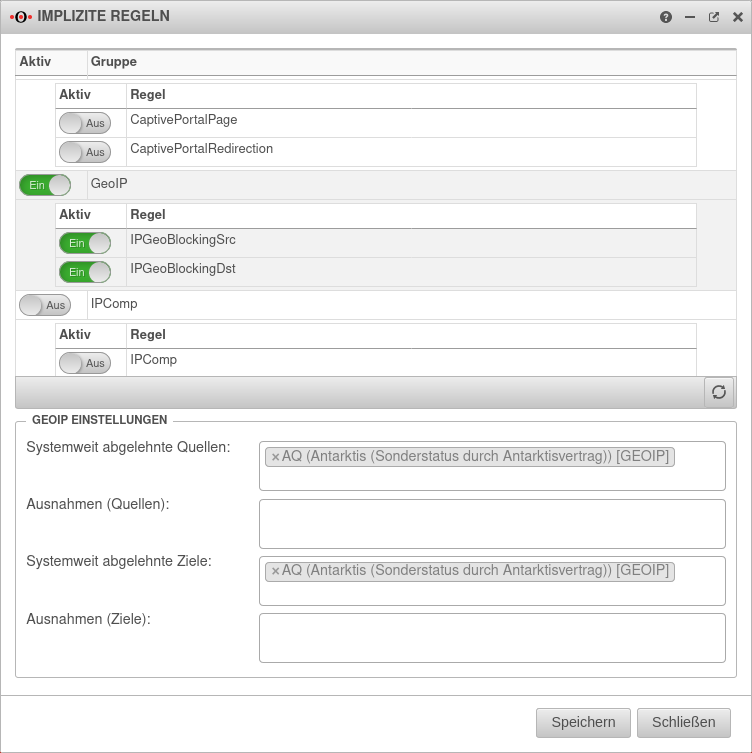

Systemweites Blocking

Unter lassen sich Regionen systemweit als Quelle oder Ziel blockieren

GeoIP-basierte Portfilter Regeln

Bestimmten Regionen soll der Zugriff auf bestimmte Ports verwehrt werden.

Hier: Keine Mails aus der Antarktis

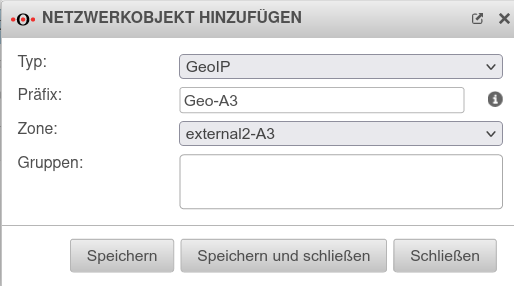

Einrichten weiterer Zonen für GeoIP

Liegt die Schnittstelle mit dem Internetzugang in einer anderen Zone oder steht an mehreren Schnittstellen mit weiteren Zonen ein Internetzugang bereit, müssen GeoIP-Netzwerkobjekte dort ebenfalls zur Verfügung stehen.

node geoip generate zone <zone> name <prefix>

Der Prefixname ist optional, die Zone muss bereits existieren.

Beispiel: node geoip generate zone external2 name EXT2_

Dieser Befehl erzeugt für jede Region ein zusätzliches Netzwerkobjekt in der Zone external2.

Für Deutschland hieße das dann EXT2_GEOIP:DE

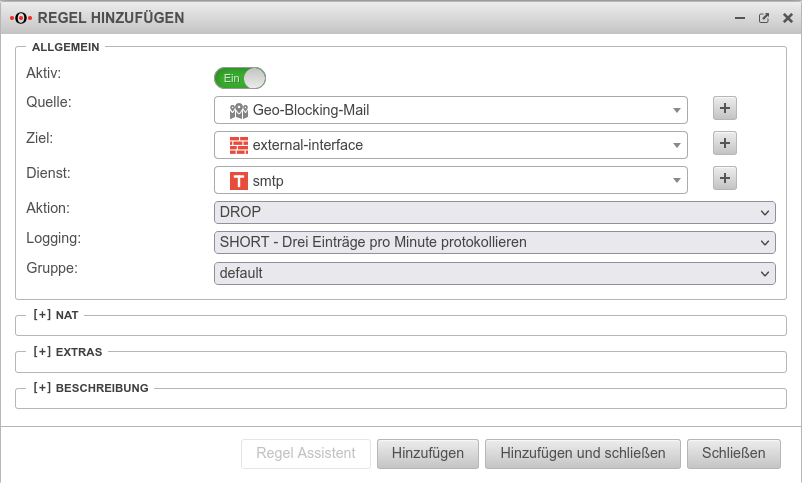

Beispiel: Blocking

Bestimmten Regionen soll der Zugriff auf bestimmte Ports verwehrt werden.

Hier: Keine Mails aus der Antarktis

Beispiel: Zugriff erlauben

Der Zugriff aus dem Ausland soll auf ausgewählte Länder beschränkt werden.

Eine Portfilter Regel erlaubt den Zugriff aus dem Internet auf das externe Interface mit https.

Hierfür muss unter Reiter Netzwerkobjekte auf die Schaltfläche geklickt werden

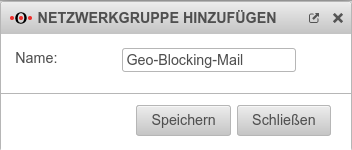

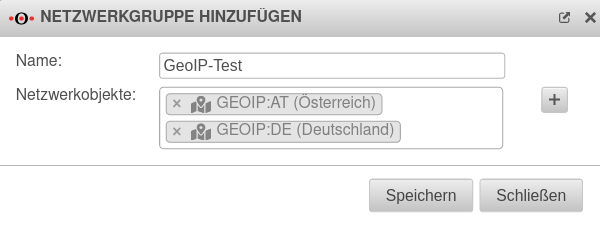

Schritt 1: Anlegen einer Netzwerkgruppe Schritt 1: Anlegen einer Netzwerkgruppe

| |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Name: | GeoIP-Test | Aussagekräftiger Name für die Netzwerkgruppe | |

| Netzwerkobjekte: | GeoIPs können nun schon ausgewählt werden. Alternativ können die GeoIPs auch im folgenden Schritt hinzugefügt werden. | ||

| Speichert die Einstellungen | |||

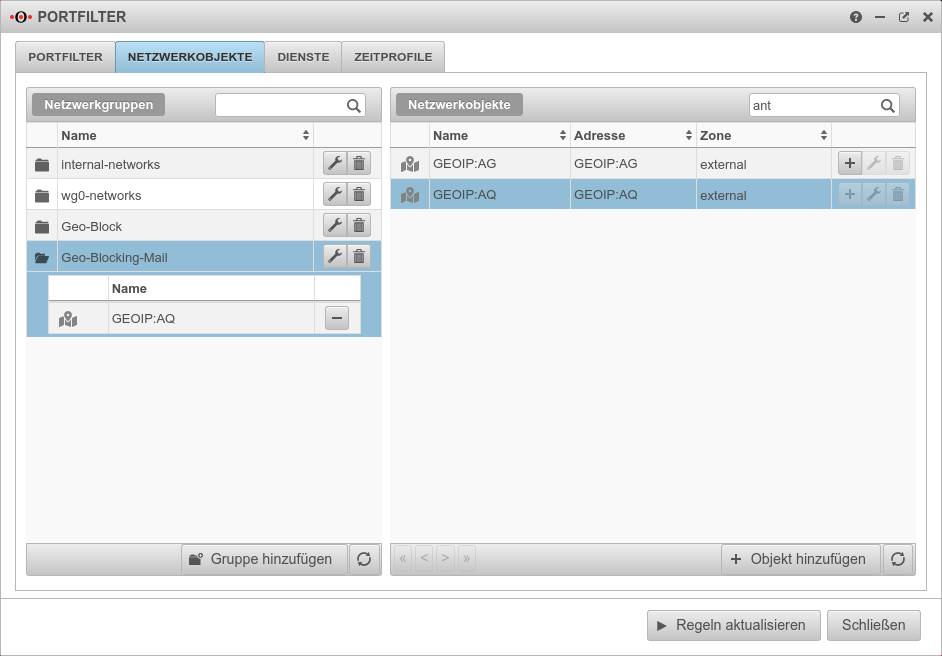

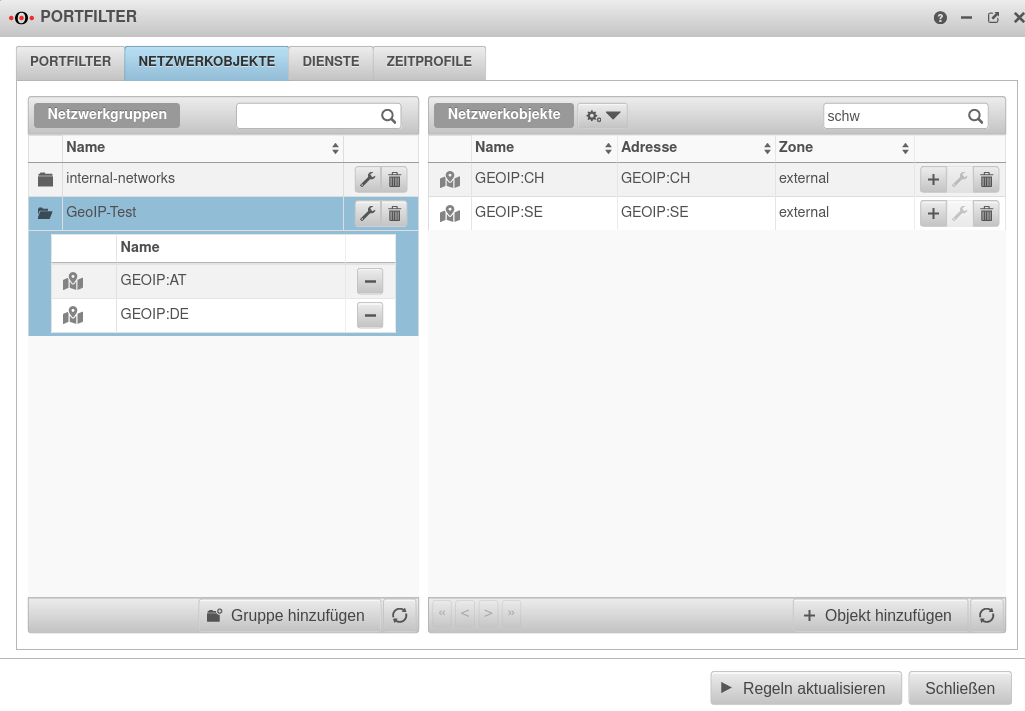

Schritt 2: GeoIPs hinzufügen Schritt 2: GeoIPs hinzufügen

| |||

| → | Zeigt die Netzwerkobjekte in der Gruppe an. |  | |

| Netzwerkobjekte | Suchtext für gewünschtes Land | ||

| Zu Gruppe hinzufügen | Fügt die Region der Gruppe hinzu Hovern über dem Icon zeigt den vollständigen Namen an | ||

| Soll die Outlook-App für iOS oder Android von Microsoft verwendet werden, muss hier ggf. zusätzlich der Zugriff aus weiteren Quellen (z.Zt.:USA) erlaubt werden. Die Outlook-App von Microsoft baut keine direkte Verbindung auf, sondern leitet den gesamten Verkehr über Microsoft-Server. Deren Standort ist (Stand 08.2022) in den USA. Dort werden auch die Zugangsdaten gespeichert! Siehe auch https://www.heise.de/mac-and-i/meldung/Microsofts-Outlook-App-schleust-E-Mails-ueber-Fremd-Server-2533240.html | |||

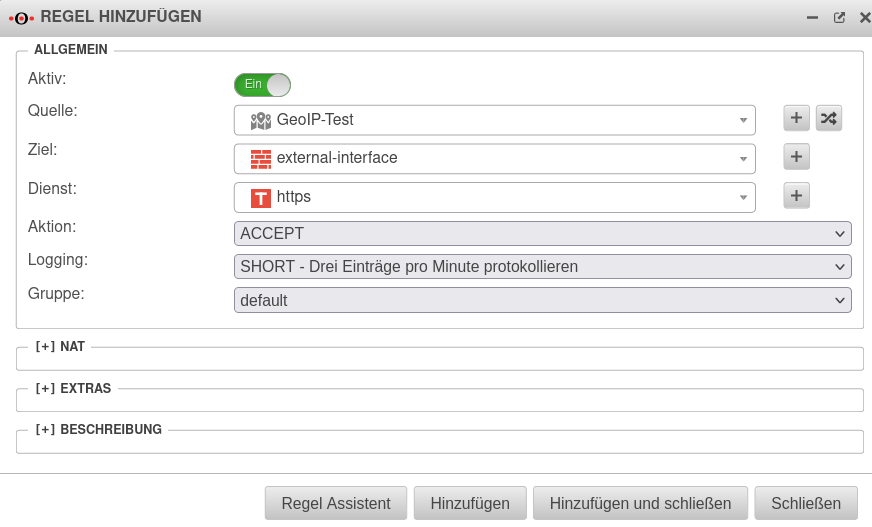

Schritt 3: Bestehende Regel bearbeiten Schritt 3: Bestehende Regel bearbeiten

| |||

| Unter Reiter Portfilter mit der Schaltfläche eine neue Regel anlegen oder eine bestehende bearbeiten |  | ||

| Quelle: | Im Dropdown-Menü im Abschnitt GeoIP Netzwerkgruppen die gewünschte Gruppe auswählen | ||

| Ziel: | Schnittstelle, auf der die zu erlaubenden Pakete ankommen | ||

| Dienst: | Dienst oder Dienstgruppe, der bzw. die erlaubt werden soll | ||

| Aktion: | Lässt die Pakete durch | ||

| Logging: | Gewünschtes Logging wählen | ||

| Gruppe: | Gewünschte Gruppe wählen | ||

Schritt 4: Regeln aktualisieren Schritt 4: Regeln aktualisieren

| |||

Datenbank-Update per CLI

Der Status der Datenbank kann abgefragt werden mit dem Befehl:

geolocation info

cli> geolocation info attribute |value -------------------+----- IP4 Database Status|need update IP4 Last Update |2023-02-14 09:36:22.060000000 +0100 IP6 Database Status|need update IP6 Last Update |2023-02-14 09:36:22.700000000 +0100

Die Meldung need update erscheint, wenn es ein Update zur Verfügung steht.

Ein Update der Datenbank erfolgt mit dem CLI-Befehl:

geolocation update Achtung: Die Statusmeldung erfolgt mit einer kleinen Verzögerung von wenigen Sekunden.

cli> geolocation update OK cli> geolocation info attribute |value -------------------+----- IP4 Database Status|ok IP4 Last Update |2023-03-26 07:54:29.339700632 +0200 IP6 Database Status|ok IP6 Last Update |2023-03-26 07:54:29.899700632 +0200

Potentiell gefährliche IPs sperren

Unabhängig von der geographischen Zuordnung einer IP können über die Cyber Defence Cloud IPs gesperrt werden, die als potentiell bedrohlich erkannt wurden:

Aktivierung unter Reiter Cyber Defence Cloud Schaltfläche