K (Änderung 92905 von Lauritzl (Diskussion) rückgängig gemacht.) Markierung: Rückgängigmachung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 2: | Zeile 2: | ||

{{#vardefine:headerIcon|spicon-utm}} | {{#vardefine:headerIcon|spicon-utm}} | ||

{{:UTM/VPN/IPSec-S2S. | |||

{{var | display | |||

| IPSec Site-to-Site | |||

| IPSec Site-to-Site }} | |||

{{var | head | |||

| IPSec Verbindungen Site-to-Site | |||

| IPSec connections Site-to-Site }} | |||

{{var | Verbindungen | |||

| Verbindungen | |||

| Connections }} | |||

{{var | Einleitung | |||

| Einleitung | |||

| Introduction }} | |||

{{var | Einleitung--desc | |||

| <p>Eine Site-to-Site-Verbindung verbindet zwei Netzwerke miteinander.<br> Beispielsweise das lokale Netzwerk einer Hauptstelle mit dem lokalen Netzwerk einer Filiale / Zweigstelle.</p> <p>Für das Verbinden der beiden Gegenstellen lassen sich öffentliche IP-Adressen, sowie dynamische DNS Einträge, verwenden.</p> | |||

| <p>A Site-to-Site connection links two networks together.<br> For example, the local network of a main office with the local network of a branch office / secondary office.</p> <p>Public IP addresses, as well as dynamic DNS entries, can be used to connect the two remote gateways.</p> }} | |||

{{var | Vorbereitung | |||

| Vorbereitung | |||

| Preparation }} | |||

{{var | Vorbereitung--desc | |||

| Sollte vor der Securepoint Appliance ein Router (z.B: Fritz!Box oder Speedport) stehen, muss dort gewährleistet sein, dass ESP und UDP 500/ 4500 aktiv ist. Siehe [[UTM/VPN/IPSec_-_Fritzbox-Exposed_Host | Beispiel-Konfiguration mit einer Fritz!Box]]. | |||

| If there is a router (e.g. Fritz!Box or Speedport) in front of the Securepoint appliance, it must be ensured that ESP and UDP 500/ 4500 are active there. See [{{#var:host}}UTM/VPN/IPSec_-_Fritzbox-Exposed_Host Example configuration with a Fritz!Box]. }} | |||

{{var | Konfiguration einer IPSec Site-to-Site Verbindung | |||

| Konfiguration einer IPSec Site-to-Site Verbindung | |||

| Configuration of an IPSec Site-to-Site connection }} | |||

{{var | Konfiguration einer IPSec Site-to-Site Verbindung--desc | |||

| Nach dem Login auf das Administrations-Interface der Firewall (im Auslieferungszustand: https://192.168.175.1:11115) kann im Menü {{Menu-UTM|VPN|IPSec||+ IPSec Verbindung hinzufügen}} eine IPSec Verbindung hinzugefügt werden. | |||

| After logging in to the administration interface of the firewall (in the delivery state: https://192.168.175.1:11115), an IPSec connection can be added in the menu {{Menu-UTM|VPN|IPSec}||+ Add IPSec connection}}. }} | |||

{{var | Einrichtungsassistent | |||

| Einrichtungsassistent | |||

| Setup Wizard }} | |||

{{var | IPSec Verbindung hinzufügen | |||

| IPSec Verbindung hinzufügen | |||

| Add IPSec Connection }} | |||

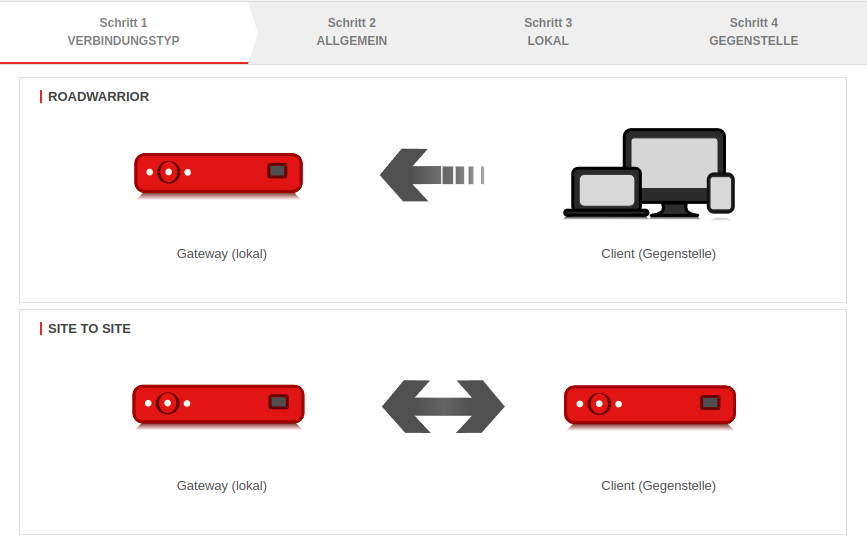

{{var | Schritt 1 - Verbindungstyp | |||

| Schritt 1 - Verbindungstyp | |||

| Step 1 - Connection type }} | |||

{{var | Verbindungstyp | |||

| Auswahl des Verbindungs-Typs: | |||

| Selection of the connection type: }} | |||

{{var | 1=Site2Site--val | |||

| 2=Es stehen folgende Verbindungen zur Verfügung. | |||

* {{Kasten|Roadwarrior}} | |||

* {{Kasten|Site to Site}} | |||

| 3=The following connections are available. | |||

* {{Kasten|Roadwarrior}} | |||

* {{Kasten|Site to Site}} }} | |||

{{var | Site2Site--desc | |||

| Für die Konfiguration einer {{Kasten|Site to Site}} Verbindung wird eben diese ausgewählt. | |||

| For the configuration of a {{Kasten|Site to Site}} connection, this one is selected. }} | |||

{{var | Schritt 1 - Verbindungstyp--Bild | |||

| UTM_v12.6_IPSec_S2S_Schritt1.png | |||

| UTM_v12.6_IPSec_S2S_Schritt1-en.png }} | |||

{{var | Einrichtungsschritt | |||

| Einrichtungsschritt | |||

| Setup step }} | |||

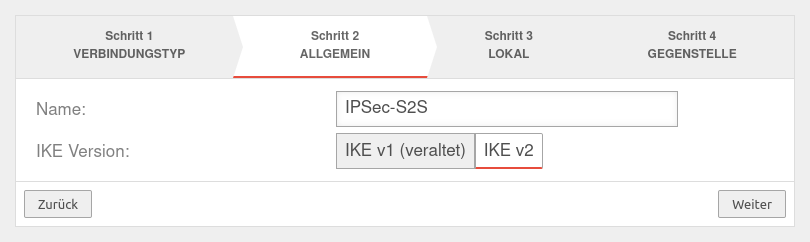

{{var | Schritt 2 - Allgemein | |||

| Schritt 2 - Allgemein | |||

| Step 2 - General }} | |||

{{var | Schritt 2 - Allgemein--Bild | |||

| UTM v12.6.1 IPSec S2S Schritt2 .png | |||

| UTM v12.6.1 IPSec S2S Schritt2 -en.png }} | |||

{{var | Name--desc | |||

| Name für die Verbindung | |||

| Name for the connection }} | |||

{{var | IKE-Multichannel--info | |||

| Ohne diese Option wird für jede Subnetzkombination eine eigene SA ausgehandelt. Dies hat besonders bei vielen SAs deutliche Nachteile und führt durch das Design des IPSec-Protokolls zu Limitierungen und zu Einbußen in der Stabilität der Verbindungen. Aktiviert wird diese Option bei der Bearbeitung der Konfiguration der Phase 2 mit dem Eintrag ''Subnetzkombinationen gruppieren''. | |||

| Without this option, a separate SA is negotiated for each subnet combination. This has significant disadvantages, especially with numerous SAs, and leads to limitations and losses in the stability of the connections due to the design of the IPSec protocol. This option is activated while editing the phase 2 configuration with the entry ''Group subnet combinations''. }} | |||

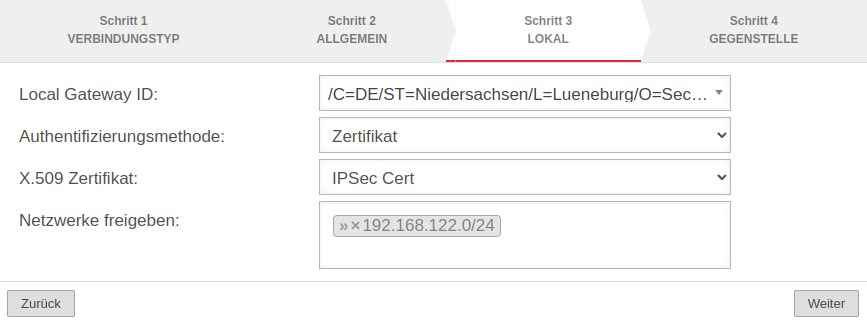

{{var | Schritt 3 - Lokal | |||

| Schritt 3 - Lokal | |||

| Step 3 - Local }} | |||

{{var | Beliebiges Interface | |||

| Beliebiges Interface | |||

| Any interface }} | |||

{{var | 1=Local Gateway ID--desc | |||

| 2=Beliebige Zeichenfolge.<br> Die Gateway ID fließt in die Authentifizierung mit ein. Dies kann eine IP-Adresse, ein Hostname oder eine Schnittstelle sein. Auf der Gegenstelle muss dieser Wert exakt genau so konfiguriert werden. | |||

<li class="list--element__alert list--element__hint">Sollte als Gateway-ID eine E-Mail-Adresse verwendet werden, ist es erforderlich '''vor''' die ID ein doppeltes ''@@'' einzufügen (Aus ''mail@…'' wird ''@@mail@…''). Andernfalls wird die ID als FQDN behandelt</li> <li class="list--elemnt__alert list--element__positiv">Wird bei Authentifizierungsmethode Zertifikat nach Zertifikatsauswahl automatisch ausgefüllt.</li> | |||

| 3=Any string.<br> The gateway ID flows into the authentication. This can be an IP address, a host name or an interface. On the remote gateway, this value must be configured exactly the same way. | |||

<li class="list--element__alert list--element__hint">If an email address should be used as Gateway ID, it is necessary to insert a double ''@@'' '''in front''' of the ID (''mail@...'' becomes ''@@mail@...''). Otherwise the ID will be treated as FQDN</li> <li class="list--elemnt__alert list--element__positiv">Automatically filled in for certificate authentication method after certificate selection.</li> }} | |||

{{var | Schritt 3 - Lokal--Bild | |||

| UTM_v12.6_IPSec_S2S_Schritt3.png | |||

| UTM_v12.6_IPSec_S2S_Schritt3-en.png }} | |||

{{var | Authentifizierungsmethode | |||

| Authentifizierungsmethode | |||

| Authentication method }} | |||

{{var | Authentifizierungsmethode--desc | |||

| Ein Pre-Shared Key wird verwendet | |||

| A pre-shared key is in use }} | |||

{{var | Pre-Shared Key--desc | |||

| Ein beliebiger PSK | |||

| An arbitrary PSK }} | |||

{{var | Pre-Shared Key Hinweis | |||

| Bei Authentifizierungsmethode Pre-Shared Key. | |||

| For authentication method pre-shared key. }} | |||

{{var | Schlüssel erstellen--desc | |||

| Erstellt einen sehr starken Schlüssel | |||

| Creates a very strong key }} | |||

{{var | Schlüssel kopieren--desc | |||

| Kopiert den PSK in die Zwischenablage | |||

| Copies the PSK to the clipboard }} | |||

{{var | Zertifikat | |||

| Zertifikat | |||

| Certificate }} | |||

{{var | Server-Zertifikat | |||

| Server-Zertifikat | |||

| Server certificate }} | |||

{{var | AM Zertifikat--desc | |||

| Ein Zertifikat wird verwendet | |||

| A certificate is in use }} | |||

{{var | X.509 Zertifikat Hinweis | |||

| Bei Authentifizierungsmethode Zertifikat. | |||

| For authentication method certificate. }} | |||

{{var | AM RSA--desc | |||

| Ein RSA wird verwendet | |||

| An RSA is in use }} | |||

{{var | Nur bei IKEv1 | |||

| Nur bei IKEv1. | |||

| Only for IKEv1. }} | |||

{{var | RSA--desc | |||

| Hier steht nur ''IKE v1'' zu Verfügung. | |||

| Only ''IKE v1'' is available here. }} | |||

{{var | Zertifikat--desc | |||

| Auswahl eines Zertifikates | |||

| Selection of a certificate }} | |||

{{var | Zertifikat--Hinweis | |||

| Dieses Zertifikat muss zuvor unter [[:UTM/AUTH/Zertifikate| {{Menu-UTM|Authentifizierung|Zertifikate}}]] erstellt werden. | |||

| This certificate must be created beforehand under [[:UTM/AUTH/Zertifikate| {{Menu-UTM|Authentication|Certificates}}]]. }} | |||

{{var | Privater RSA-Schlüssel | |||

| Privater RSA-Schlüssel: | |||

| Private RSA key }} | |||

{{var | Privater RSA-Schlüssel--desc | |||

| Privater RSA-Schlüssel zur Identifizierung | |||

| Private RSA key for identification }} | |||

{{var | Privater RSA-Schlüssel Hinweis | |||

| Bei Authentifizierungsmethode RSA. | |||

| For authentication method RSA. }} | |||

{{var | Netzwerke freigeben | |||

| Netzwerke freigeben | |||

| Share networks }} | |||

{{var | Schritt3-Netzwerke freigeben--desc | |||

| Lokale Netzwerke der UTM {{info|Angabe korrigiert|icon=bug}}, auf die Zugriff gewährt werden soll. | |||

| Local networks of the UTM {{info|specification corrected|icon=bug}} to which access is to be granted. }} | |||

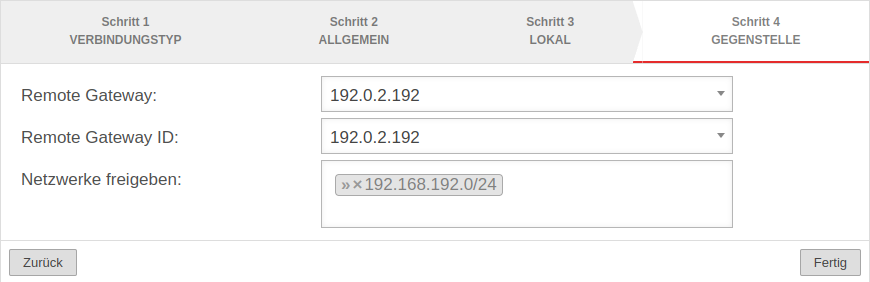

{{var | Schritt 4 - Gegenstelle | |||

| Schritt 4 - Gegenstelle | |||

| Step 4 - Remote Gateway }} | |||

{{var | Schritt 4 - Gegenstelle--Bild | |||

| UTM_v12.6_IPSec_S2S_Schritt4.png | |||

| UTM_v12.6_IPSec_S2S_Schritt4-en.png }} | |||

{{var | Remote Gateway--desc | |||

| Öffentliche IP-Adresse (oder Hostname, der per DNS aufgelöst werden kann) der Gegenstelle | |||

| Public IP address (or hostname that can be resolved via DNS) of the remote gateway. }} | |||

{{var | Remote Gateway ID--desc | |||

| ID, die auf der Gegenstelle als ''lokale ID'' konfiguriert wurde (beliebige Zeichenfolge) | |||

| ID configured as ''local ID'' on the remote gateway (any character string).}} | |||

{{var | Öffentlicher RSA-Schlüssel | |||

| Öffentlicher RSA-Schlüssel: | |||

| Public RSA key }} | |||

{{var | Öffentlicher RSA-Schlüssel--desc | |||

| RSA-Schlüssel, der öffentliche Teil mit dem sich die Gegenstelle authentifizieren muss. | |||

| RSA key, the public part of which the remote gateway must use to authenticate itself. }} | |||

{{var | Netzwerke freigeben | |||

| Netzwerke freigeben | |||

| Share networks }} | |||

{{var | Schritt4-Netzwerke freigeben--desc | |||

| Das lokale Netzwerk der Gegenstelle, auf das zugegriffen werden soll | |||

| The local network of the remote gateway to be accessed }} | |||

{{var | Beenden | |||

| Beenden des Einrichtungsassistenten mit {{Button|Fertig}} | |||

| Exit the setup wizard with {{Button|Finish}} }} | |||

{{var | Phase2 bearbeiten | |||

| Phase 2 bearbeiten | |||

| Edit phase 2 }} | |||

{{var | Phase2 bearbeiten--desc | |||

| Bei S2S-Verbindungen sollte geprüft werden, ob sich mehrere Subnetze per ''MULTI_TRAFFIC_SELECTOR'' zusammen fassen lassen. Damit wird die Anzahl der SAs signifikant reduziert und die Stabilität der Verbindung erhöht.<br> Dazu wird in Phase 2 die Option ''Subnetzkombinationen gruppieren'' aktiviert. | |||

| For S2S connections, it should be checked whether several subnets can be combined via ''MULTI_TRAFFIC_SELECTOR''. This significantly reduces the number of SAs and increases the stability of the connection.<br> To do this, the option ''Group subnet combinations'' is activated in phase 2. }} | |||

{{var | Weitere Einstellungen | |||

| Weitere Einstellungen | |||

| More settings }} | |||

{{var | Weitere Einstellungen--desc | |||

| Neben den Einstellungen, die auch schon im Assistenten festgelegt wurden, lassen sich weitere Parameter konfigurieren: | |||

| In addition to the settings that have already been defined in the wizard, further parameters can be configured: }} | |||

{{var | Einstellungen IKEv1 | |||

| Weitere Einstellungen für IKEv1 einblenden | |||

| Show additional settings for IKEv1 }} | |||

{{var | Einstellungen IKEv1 ausblenden | |||

| Weitere Einstellungen für IKEv1 ausblenden | |||

| Hide additional settings for IKEv1 }} | |||

{{var | Einstellungen IKEv2 | |||

| Weitere Einstellungen für IKEv2 einblenden | |||

| Show additional settings for IKEv2 }} | |||

{{var | Regelwerk | |||

| Regelwerk | |||

| Rulebook }} | |||

{{var | Regelwerk--desc | |||

| Um den Zugriff, auf das interne Netz zu gewähren muss die Verbindung erlaubt werden. | |||

| To grant access to the internal network, the connection must be allowed. }} | |||

{{var | Implizite Regeln | |||

| Implizite Regeln | |||

| Implied rules }} | |||

{{var | Implizite Regeln--Bild | |||

| UTM_v12.6_Implizite-Regeln_IPSec.png | |||

| UTM_v12.6_Implizite-Regeln_IPSec-en.png }} | |||

{{var | Implizite Regeln--cap | |||

| Screenshot zeigen | |||

| Show screenshot }} | |||

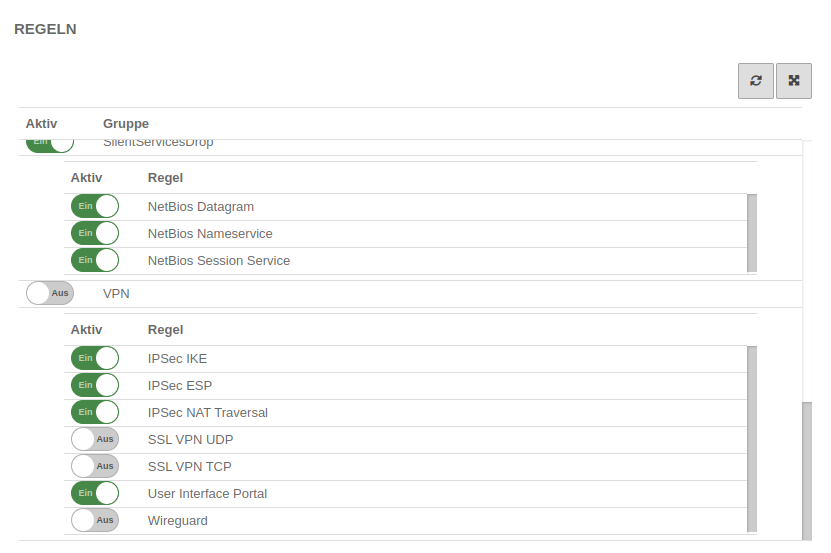

{{var | Implizite Regeln--desc | |||

| Es ist möglich, aber '''nicht empfehlenswert''' dies mit impliziten Regeln unter {{Menu-UTM|Firewall|Implizite Regeln}} Abschnitt {{ic|VPN}} zu konfigurieren.<br> {{Hinweis-box||g}} Diese Impliziten Regeln geben die Ports, die für IPSec Verbindungen genutzt werden, jedoch auf '''allen''' Schnittstellen frei. | |||

| It is possible, but '''not recommended''' to do this with implied rules under {{Menu-UTM| Firewall | Implied Rules }} section {{ic|VPN}} to configure this.<br> {{Hinweis-box||g}} However, these Implied Rules release the ports used for IPSec connections on '''all''' interfaces. }} | |||

{{var | Freigabe-Hinweis | |||

| '''Grundsätzlich gilt:'''<br> Es wird nur das freigegeben, was benötigt wird und nur für denjenigen, der es benötigt! | |||

| '''As a general rule:'''<br> Only what is needed and only for the one who needs it is released! }} | |||

{{var | Netzwerkobjekt anlegen | |||

| Netzwerkobjekt anlegen | |||

| Create network object }} | |||

{{var | Netzwerkobjekt anlegen--Bild | |||

| UTM_v12.6_Netzwerkobjekt_IPSec.png | |||

| UTM_v12.6_Netzwerkobjekt_IPSec-en.png }} | |||

{{var | Netzwerkobjekt hinzufügen | |||

| Netzwerkobjekt hinzufügen | |||

| Add network Object }} | |||

{{var | Netzwerkobjekte | |||

| Netzwerkobjekte | |||

| Network Objects }} | |||

{{var | Netzwerkobjekt anlegen--Menü | |||

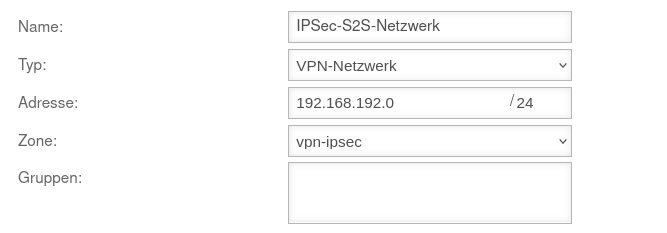

| Es muss ein Netzwerkobjekt für das entfernte Netz erstellt werden.<br> {{Menu-UTM| Firewall|Netzwerkobjekte| |Objekt hinzufügen|+}} | |||

| A network object must be created for the remote network.<br> {{Menu-UTM|Firewall|Network Objects| |Add Object|+}} }} | |||

{{var | Netzwerkobjekt anlegen--multi | |||

| Existieren mehrere Subnetze auf der Gegenstelle, muss für jedes Subnetz ein Netzwerkobjekt angelegt werden.<br> Wenn die entsprechenden Berechtigungen vergeben werden sollen, lassen sich diese zu Netzwerkgruppen zusammenfassen. | |||

| If several subnets exist on the remote gateway, a network object must be created for each subnet.<br>If the corresponding authorizations are to be assigned, these can be combined into network groups. }} | |||

{{var | Name für das IPSec-S2S-Netzwerkobjekt | |||

| Name für das IPSec-S2S-Netzwerkobjekt | |||

| Name for the IPSec S2S network object }} | |||

{{var | Typ | |||

| Typ | |||

| Type }} | |||

{{var | VPN-Netzwerk | |||

| VPN-Netzwerk | |||

| VPN network }} | |||

{{var | VPN-Netzwerk--desc | |||

| zu wählender Typ | |||

| Type to be selected }} | |||

{{var | Adresse | |||

| Adresse | |||

| Address }} | |||

{{var | Adresse--desc | |||

| Die IP-Adresse des lokalen Netzwerks der gegenüberliegenden Seite, wie im ''Installationsassistenten'' in ''Schritt 4 - Gegenstelle'' in der Zeile ''Netzwerke freigeben'' eingetragen wurde.<br> In diesem Beispiel also das Netzwerk 192.168.192.0/24. | |||

| The IP address of the local network of the opposite side, as entered in the ''Installation Wizard'' in ''Step 4 - Remote Gateway'' in the line ''Share networks''.<br> So in this example the network 192.168.192.0/24. }} | |||

{{var | Zone--desc | |||

| zu wählende Zone | |||

| Zone to be selected }} | |||

{{var | Gruppe | |||

| Gruppe | |||

| Group }} | |||

{{var | Gruppe--desc | |||

| Optional: Eine oder mehrere Gruppen, zu denen das Netzwerkobjekt gehört. | |||

| Optional: One or more groups to which the network object belongs. }} | |||

{{var | Paketfilter Regeln | |||

| Paketfilter Regeln | |||

| Packet filter rule }} | |||

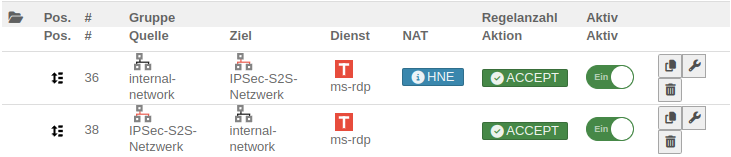

{{var | Portfilter Regeln--desc | |||

| Es müssen zwei Paketfilter Regeln erstellt werden.<br> Menü {{Menu-UTM|Firewall|Paketfilter||Regel hinzufügen|+}}.<br> | |||

<li class="list--element__alert list--element__warning">Existieren unterschiedliche Zugriffsrechte von/auf lokale und remote Netzwerke müssen mehrere Paketfilterregeln angelegt werden.</li> | |||

| Two packet filter rules must be created.<br> Menu {{Menu-UTM|Firewall|Paketfilter||Add Rule|+}}.<br> | |||

<li class="list--element__alert list--element__warning">If there are different access rights from/to local and remote networks, multiple packet filter rules must be setup.</li> }} | |||

{{var | Paketfilter | |||

| Paketfilter | |||

| Packetfilter }} | |||

{{var | Paketfilter Regeln--Bild | |||

| UTM_v12.6.5_Firewall_Regel-IPSEC.png | |||

| UTM_v12.6.5_Firewall_Regel-IPSEC-en.png }} | |||

{{var | Paketfilter Regeln--cap | |||

| Paketfilter-Regel | |||

| Packet filter rules }} | |||

{{var | Erste Regel | |||

| Erste Regel | |||

| First rule }} | |||

{{var | Quelle | |||

| Quelle | |||

| Source }} | |||

{{var | Quelle--desc | |||

| Host oder Netzwerk (-Pool), der Zugriff auf das interne Netz bekommen soll | |||

| Host or network (-pool), which should get access to the internal network }} | |||

{{var | Ziel | |||

| Ziel | |||

| Destination }} | |||

{{var | IPSec-Netzwerk | |||

| IPSec-Netzwerk | |||

| IPSec network }} | |||

{{var | Zweite Regel | |||

| Zweite Regel | |||

| Second rule }} | |||

{{var | Kein NAT | |||

| Kein NAT | |||

| No NAT}} | |||

{{var | Ziel--desc | |||

| Host, Netzwerk oder Netzwerkgruppe, auf die der Zugriff gewährt werden soll. Hier z.B. eine Gruppe von rdp-Servern. | |||

| Host, network or network group to which access is to be granted. Here, for example, a group of rdp servers. }} | |||

{{var | Dienst | |||

| Dienst | |||

| Service }} | |||

{{var | benötigter Dienst | |||

| benötigter Dienst | |||

| needed service }} | |||

{{var | Dienst--desc | |||

| Dienst oder Dienstgruppe, die benötigt wird | |||

| Service or service group that is needed }} | |||

{{var | Konfiguration des zweiten Gateways | |||

| Konfiguration des zweiten Gateways | |||

| Configuration of the second gateway }} | |||

{{var | Gleiche IKE-Version--Hinweis | |||

| Es ist zu beachten, dass die IKE-Version auf beiden Seiten identisch ist. | |||

| It should be noted that the IKE version is identical on both sides.}} | |||

{{var | Verwendung einer Securepoint UTM | |||

| Verwendung einer Securepoint UTM | |||

| Use of a Securepoint UTM }} | |||

{{var | Gegenstelle Hinweise | |||

| Auf der entfernten Appliance müssen die Einstellungen analog vorgenommen werden | |||

* Mit Hilfe des IPSec-Assistenten wird eine neue IPSec-VPN-Verbindung angelegt | |||

* Ein Netzwerkobjekt für das IPSec-Netzwerk wird erstellt | |||

* Paketfilterregeln werden erstellt. | |||

| On the remote gateway, the settings must be made in a similar way | |||

* A new IPSec VPN connection is created using the IPSec wizard | |||

* A network object for the IPSec network is created | |||

* Port filter rules are created }} | |||

{{var | Gegenstelle Schritt2 | |||

| Gegenstelle Schritt 2 | |||

| Remote Gateway step 2 }} | |||

{{var | Gegenstelle Schritt2--desc | |||

|* Es muss die gleiche Authentifizierungsmethode gewählt werden | |||

* Es muss der gleiche Authentifizierungs-Schlüssel (PSK, Zertifikat, RSA-Schlüssel) vorliegen | |||

* Es muss die gleiche IKE-Version verwendet werden | |||

| * The same authentication method must be selected | |||

* The same authentication key (PSK, certificate, RSA key) must be available | |||

* The same IKE version must be used }} | |||

{{var | Gegenstelle Schritt3 | |||

| Gegenstelle Schritt 3 | |||

| Remote Gateway step 3 }} | |||

{{var | Gegenstelle Schritt3--desc | |||

| | |||

* Als ''Local Gateway ID'' muss nun die ''Remote Gateway ID aus Schritt 4 der ersten UTM verwendet werden | |||

* Unter ''Netzwerke freigeben'' muss ebenfalls das (dort Remote-) Netzwerk aus Schritt 4 der ersten UTM verwendet werden | |||

| | |||

* As ''Local Gateway ID'' the ''Remote Gateway ID from step 4 of the first UTM must now be used | |||

* Under ''Share Networks'' the (there remote) network from step 4 of the first UTM must also be used }} | |||

{{var | Gegenstelle Schritt4 | |||

| Gegenstelle Schritt 4 | |||

| Remote Gateway step 4 }} | |||

{{var | Gegenstelle Schritt4--desc | |||

|* Als ''Remote Gateway'' muss die öffentliche IP-Adresse (oder ein Hostname, der per DNS aufgelöst werden kann) der ersten UTM eingetragen werden.<br> <small>(Diese Adresse wurde im Assistenten der ersten UTM '''nicht''' benötigt)</small> | |||

* Als ''Remote Gateway ID'' muss die ''Local Gateway ID'' aus Schritt 3 der ersten UTM verwendet werden | |||

* Unter ''Netzwerke freigeben'' muss ebenfalls das (dort lokale) Netzwerk aus Schritt 3 der ersten UTM verwendet werden | |||

| * The public IP address (or a hostname that can be resolved via DNS) of the first UTM must be entered as ''Remote Gateway''.<br> <small>(This address was '''not''' required in the wizard of the first UTM)</small>. | |||

* The ''Local Gateway ID'' from step 3 of the first UTM must be used as ''Remote Gateway ID | |||

* Under ''Share networks'' the (there local) network from step 3 of the first UTM must also be used. }} | |||

{{var | Gegenstelle Netzwerkobjekt | |||

| Netzwerkobjekt der Gegenstelle anlegen | |||

| Create network object of the remote gateway }} | |||

{{var | Gegenstelle Netzwerkobjekt--desc | |||

| | |||

* Das Netzwerkobjekt der Gegenstelle stellt das Netzwerk der ersten UTM dar.<br>Entsprechend muss unter ''Adresse' die Netzwerkadresse des lokalen Netzes der ersten UTM eingetragen werden. <br>Im Beispiel {{ic|192.168.218.0/24}} | |||

| | |||

* The network object of the remote gateway represents the network of the first UTM.<br>Correspondingly, the network address of the local network of the first UTM must be entered under ''Address''. <br>In the example {{ic|192.168.218.0/24}} }} | |||

{{var | Verwendung andere Hersteller | |||

| Verwendung von Hardware anderer Hersteller | |||

| Use of hardware from other manufacturers }} | |||

{{var | Verwendung andere Hersteller--desc | |||

| | |||

* Die Securepoint UTM kann IPSec-Tunnel zu Gegenstellen aufbauen, die eine korrekte IPSec-Implementierung besitzen. | |||

* Dazu gehören unter anderem: Gateways die Strongswan, Openswan oder Freeswan verwenden (Astaro, IPCop, Cisco IPSec-VPN, Checkpoint usw.). | |||

* Die Konfiguration der Gegenstelle muss dem Handbuch des Herstellers entnommen werden. | |||

Die Parameter müssen mit den Einstellungen auf der Securepoint UTM übereinstimmen. | |||

| | |||

* The Securepoint UTM can establish IPSec tunnels to remote gateways that have a correct IPSec implementation. | |||

* These include: Gateways that use Strongswan, Openswan, or Freeswan (Astaro, IPCop, Cisco IPSec VPN, Checkpoint, etc.). | |||

* The configuration of the remote gateway must be taken from the manufacturer's manual. | |||

The parameters must match the settings on the Securepoint UTM. }} | |||

{{var | Hinweise | |||

| Hinweise | |||

| Notes }} | |||

{{var | Der transparente HTTP-Proxy--Bild | |||

| UTM_v12.6_IPSec_S2S_HNE_bei_transparentem_Proxy.png | |||

| UTM_v12.6_IPSec_S2S_HNE_bei_transparentem_Proxy-en.png}} | |||

{{var | Der transparente HTTP-Proxy--cap | |||

| Transparente Regel | |||

| Transparent rule }} | |||

{{var | Transparente Regel hinzufügen | |||

| Transparente Regel hinzufügen | |||

| Add Transparent rule }} | |||

{{var | Anwendungen | |||

| Anwendungen | |||

| Applications }} | |||

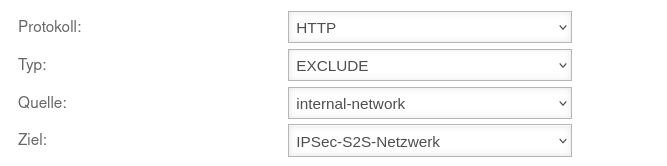

{{var | Der transparente HTTP-Proxy | |||

| Der transparente HTTP-Proxy | |||

| The transparent HTTP proxy }} | |||

{{var | Der transparente HTTP-Proxy--desc | |||

| Wenn aus dem Internen Netzwerk via ''HTTP'' auf einen Server hinter der Site-to-Site Verbindung zugegriffen werden soll, kann es sein das der transparente HTTP-Proxy die Pakete filtert. <br>Dies kann zu Fehlern bei den Zugriffen auf das Ziel führen. <br>Damit das nicht passiert, muss im Menü {{Menu-UTM|Anwendungen|HTTP-Proxy|Transparenter Modus|Transparente Regel hinzufügen|+}} eine Regel '''Exclude''' mit der Quelle '''internal-network''' zum Ziel '''name-vpn-netzwerk-objekt''' und dem Protokoll '''HTTP''' erstellt werden. | |||

| If a server behind the Site-to-Site connection is to be accessed from the internal network via ''HTTP'', the transparent HTTP proxy may filter the packets. <br>This can lead to errors while accessing the target. <br>To prevent this from happening, a rule '''Exclude''' must be created in the {{Menu-UTM|Applications|HTTP-Proxy|Transparent mode|Add transparent rule|+}} menu with source '''internal-network''' to target '''name-vpn-network-object''' and protocol '''HTTP'''. }} | |||

{{var | Troubleshooting--desc | |||

| Detaillierte Hinweise zum Troubleshooting finden sich im [[UTM/VPN/IPSec-Troubleshooting | Troubleshooting-Guide]] | |||

| Detailed Troubleshooting instructions can be found in the [[UTM/VPN/IPSec-Troubleshooting | Troubleshooting Guide]] }} | |||

{{var | IKE Version--desc | |||

| Auswahl der IKE Version. | |||

| Selection of the IKE version. }} | |||

{{var | IKEv1--deprecated | |||

| IKE v1 gilt als veraltet und sollte nicht mehr genutzt werden | |||

| IKE v1 is considered deprecated and should no longer be used }} | |||

{{var | IKEv2-Subnetzhinweis | |||

| Bei Verwendung von '''IKE v2''' ist es möglich, mehrere Subnetze unter einer SA zusammenzufassen (default für neu angelegte Verbindungen). | |||

| When using '''IKE v2''' it is possible to combine multiple subnets under one SA (default for newly created connections). }} | |||

{{var | veraltet | |||

| veraltet | |||

| deprecated }} | |||

{{var | Nur private Zertifikate--Hinweis | |||

| Es sind nur Zertifikate mit privatem Schlüssel-Teil auswählbar | |||

| Only certificates with a private key part can be selected }} | |||

---- | |||

{{var | | |||

| | |||

| }} | |||

{{var | neu--Schwache Algorithmen | {{var | neu--Schwache Algorithmen | ||

| Zeile 15: | Zeile 434: | ||

{{var | neu--nur private Schlüssel | {{var | neu--nur private Schlüssel | ||

| Wo erforderlich werden nur Zertifikate mit privatem Schlüssel-Teil angeboten | | Wo erforderlich werden nur Zertifikate mit privatem Schlüssel-Teil angeboten | ||

| | | Where necessary, only certificates with a private key part are offered }} | ||

{{var | neu--Fehlerhafte Beschreibung Schritt 3 | |||

| Beschreibung der freizugebenden Netzwerke in [[#Schritt_3_-_Lokal|Schritt 3]] korrigiert | |||

| Description of the networks to be released in [[#Step_3_-_Local|Step 3]] corrected }} | |||

</div><div class="new_design"></div>{{TOC2|limit=3}}{{Select_lang}} | </div><div class="new_design"></div>{{TOC2|limit=3}}{{Select_lang}} | ||

| Zeile 31: | Zeile 453: | ||

[[UTM/VPN/IPSec-S2S_v11.6 | 11.6.12]] | [[UTM/VPN/IPSec-S2S_v11.6 | 11.6.12]] | ||

|{{Menu-UTM|VPN|IPSec|{{#var:Verbindungen}} }} | |{{Menu-UTM|VPN|IPSec|{{#var:Verbindungen}} }} | ||

|zuletzt=09.2024 | |||

|zuletzt= | * {{#var:neu--Fehlerhafte Beschreibung Schritt 3}} | ||

* {{#var:neu--nur private Schlüssel}} | * {{#var:neu--nur private Schlüssel}} <small>(v12.7.1)</small> | ||

}} | }} | ||

---- | ---- | ||

| Zeile 79: | Zeile 501: | ||

| class="Bild" rowspan="3" | {{Bild| {{#var:Schritt 2 - Allgemein--Bild}} |{{#var:Einrichtungsschritt}} 2}} | | class="Bild" rowspan="3" | {{Bild| {{#var:Schritt 2 - Allgemein--Bild}} |{{#var:Einrichtungsschritt}} 2}} | ||

|- | |- | ||

| {{b|IKE Version:}} || {{Button|IKE v1 ({{#var:veraltet}})}}{{Button|IKE v2|class= | | {{b|IKE Version:}} || {{Button|IKE v1 ({{#var:veraltet}})}}{{Button|IKE v2|class=aktiv}} <small>'''Default'''</small> || {{#var:IKE Version--desc}}<br>{{Hinweis-box|{{#var:IKEv1--deprecated}}|g}}<br>{{#var:IKEv2-Subnetzhinweis}} {{info|{{#var:IKE-Multichannel--info}} }} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

| Zeile 110: | Zeile 532: | ||

--> | --> | ||

|- | |- | ||

| {{b|{{#var:Netzwerke freigeben}}:}} || {{ic| {{cb|192.168.122.0/24}} |cb|class=available}} || {{#var:Netzwerke freigeben--desc}} | | {{b|{{#var:Netzwerke freigeben}}:}} || {{ic| {{cb|192.168.122.0/24}} |cb|class=available}} || {{#var:Schritt3-Netzwerke freigeben--desc}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

| Zeile 126: | Zeile 548: | ||

--> | --> | ||

|- | |- | ||

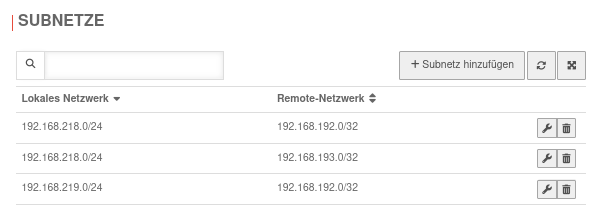

| {{b|{{#var:Netzwerke freigeben}}:}} || {{ic| {{cb|192.168.192.0/24}} |cb|class=available}} || {{#var:Netzwerke freigeben--desc}} | | {{b|{{#var:Netzwerke freigeben}}:}} || {{ic| {{cb|192.168.192.0/24}} |cb|class=available}} || {{#var:Schritt4-Netzwerke freigeben--desc}} | ||

|- | |- | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

Version vom 19. September 2024, 09:22 Uhr

- Neue Funktion zum Absichern der genutzten Ports: Connection Rate Limit

- Aktualisierung zum Redesign des Webinterfaces (v12.6.1)

- IKEv1 ist als veraltet markiert (v12.6.1)

- Schwache Algorithmen werden in den Auswahldialogen als solche gekennzeichnet (IKEv1 und IKEv2) (v12.5)

- 09.2024

- Beschreibung der freizugebenden Netzwerke in Schritt 3 korrigiert

- Wo erforderlich werden nur Zertifikate mit privatem Schlüssel-Teil angeboten (v12.7.1)

Einleitung

Eine Site-to-Site-Verbindung verbindet zwei Netzwerke miteinander.

Beispielsweise das lokale Netzwerk einer Hauptstelle mit dem lokalen Netzwerk einer Filiale / Zweigstelle.

Für das Verbinden der beiden Gegenstellen lassen sich öffentliche IP-Adressen, sowie dynamische DNS Einträge, verwenden.

Vorbereitung

Sollte vor der Securepoint Appliance ein Router (z.B: Fritz!Box oder Speedport) stehen, muss dort gewährleistet sein, dass ESP und UDP 500/ 4500 aktiv ist. Siehe Beispiel-Konfiguration mit einer Fritz!Box.

Konfiguration einer IPSec Site-to-Site Verbindung

Nach dem Login auf das Administrations-Interface der Firewall (im Auslieferungszustand: https://192.168.175.1:11115) kann im Menü Schaltfläche eine IPSec Verbindung hinzugefügt werden.

Einrichtungsassistent

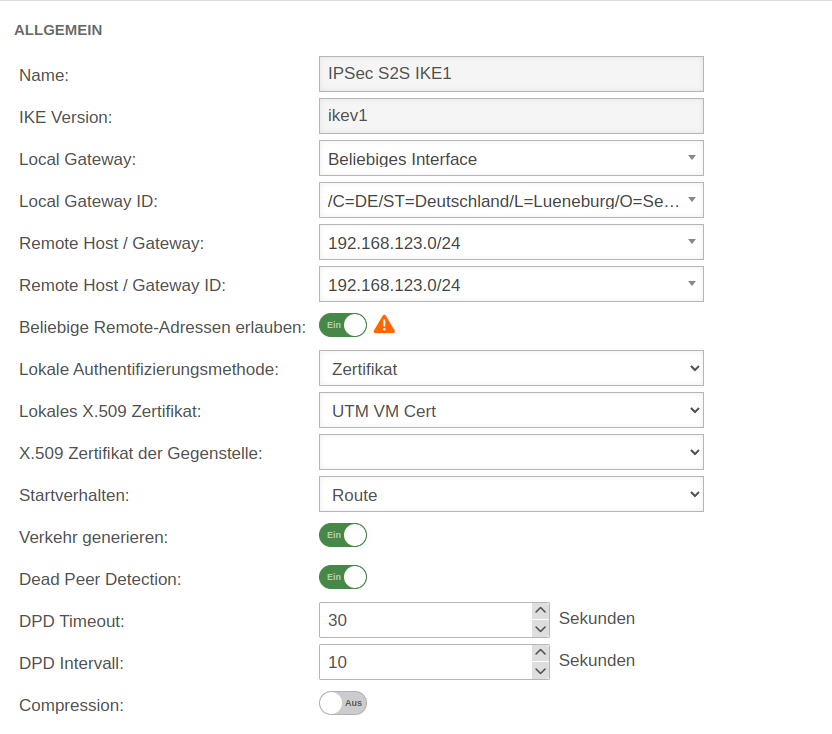

Weitere Einstellungen

Neben den Einstellungen, die auch schon im Assistenten festgelegt wurden, lassen sich weitere Parameter konfigurieren:

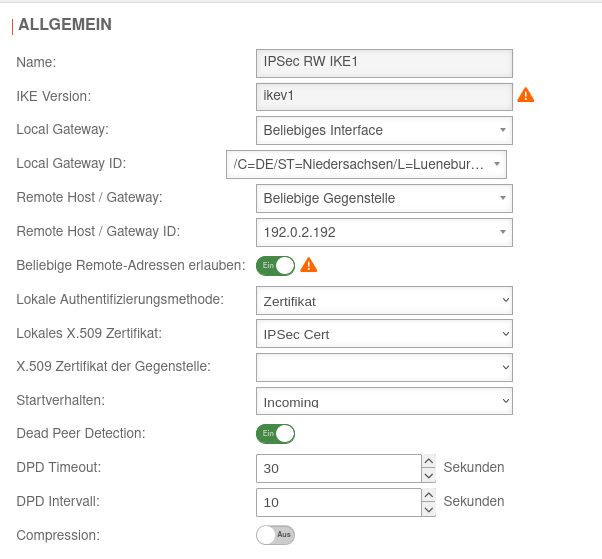

IKEv1

Phase 1 | ||||||

Bereich Verbindungen Schaltfläche AllgemeinAllgemein | ||||||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 1 Allgemein Phase 1 Allgemein

|

|||

|---|---|---|---|---|---|---|

| Beliebige Remote-Adressen erlauben: | Ein Default |

Diese Option deaktivieren für Site to Site-Verbindungen mit DynDNS-Hosts, wenn mehrere IPsec-Verbindungen mit a priori unbekannten Adressen (DynDNS S2S, Roadwarrior) konfiguriert sind. | ||||

| Startverhalten: | Der Tunnel wird von der UTM initiiert, auch wenn keine Pakete gesendet werden. Eingehende Anfragen werden entgegen genommen. | |||||

| Default wenn Remote Host beliebig | Die UTM nimmt eingehende Tunnelanfragen entgegen. Ausgehend wird keine Verbindung erstellt. | |||||

| Default wenn Remote Host benannt | Der Tunnel wird von der UTM nur dann initiiert, wenn Pakete gesendet werden sollen.notempty Wird nur als Default-Wert gesetzt, wenn als Remote Host / Gateway nicht Beliebige Gegenstelle ausgewählt ist.

| |||||

| Deaktiviert den Tunnel | ||||||

| Verkehr generieren: Bei Startverhalten Route |

Ein | Verhindert unerwünschte Verbindungsabbrüche, wenn kein Datenverkehr stattfindet | ||||

| Dead Peer Detection: | Ein | Überprüft in einem festgelegtem Intervall, ob der Tunnel noch besteht. Wurde der Tunnel unerwartet beendet, werden die SAs abgebaut. (Nur dann ist es auch möglich einen neuen Tunnel wieder herzustellen.) | ||||

| DPD Timeout: | 30 Sekunden | Zeitraum, bevor der Zustand unter Startverhalten wieder hergestellt wird Hier werden die gleichen Werte verwendet, wie für normale Pakete. | ||||

| DPD Intervall: | 10 Sekunden | Intervall der Überprüfung | ||||

| Compression: | Aus | Kompression wird nicht von allen Gegenstellen unterstützt | ||||

| MOBIKE aktivieren: | Ja | Dient zur Deaktivierung der MOBIKE Option Die Deaktivierung verhindert, dass verschlüsselte Daten von einer Gegenstelle zusätzlich in 4500udp gekapselt werden, was zu Problemen in der Kommunikation führt. | ||||

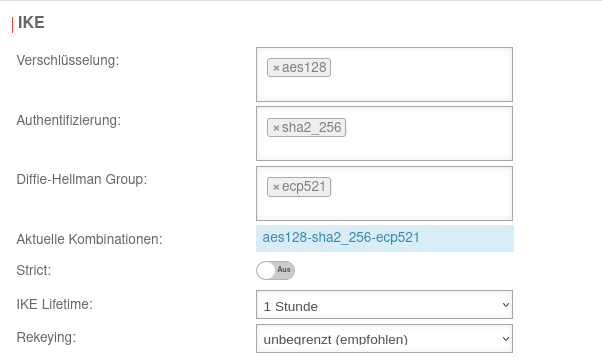

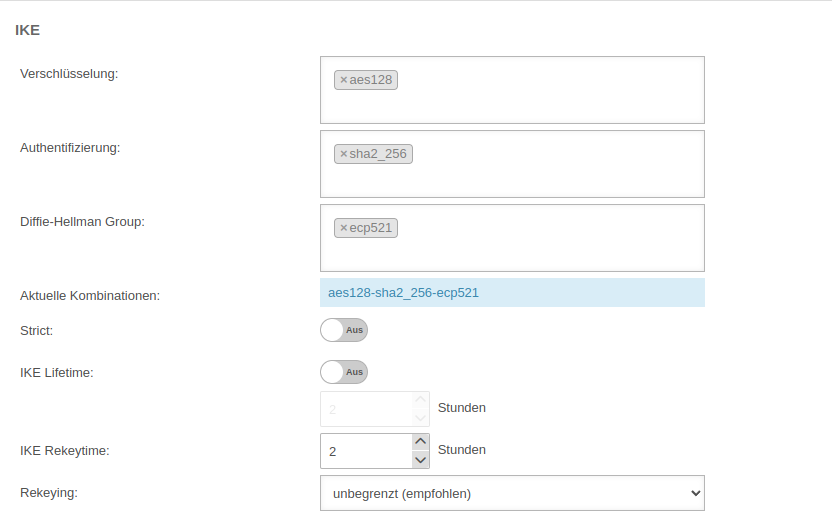

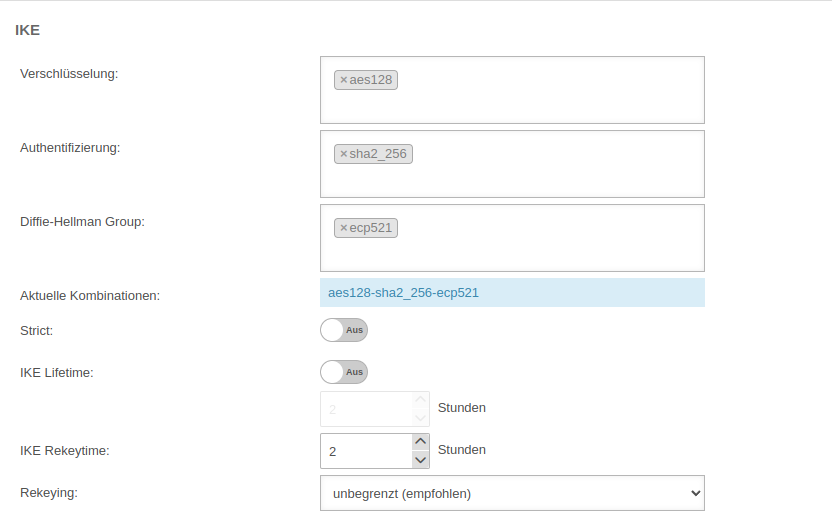

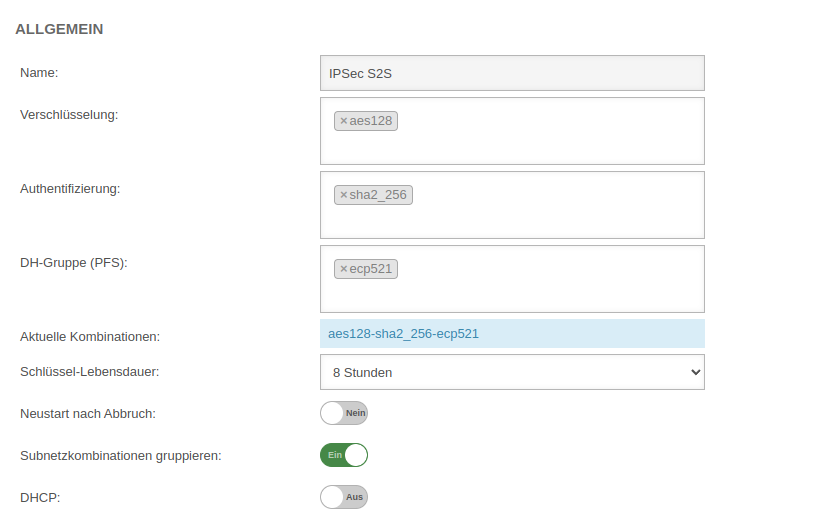

Abschnitt IKE Einstellungen, die in der UTM und im Client identisch sein müssen: IKE | ||||||

| Beschriftung | Default UTM | Default NCP Client |  |

| ||

| Verschlüsselung: | »aes128 | AES 128 Bit | ||||

| Authentifizierung: | »sha2_256 | Hash: SHA2 256 Bit | ||||

| Diffie-Hellman Gruppe: | »ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Aktuelle Kombinationen: | aes128-sha2_256-ecp521 | |||||

| Abschnitt IKE Weitere Einstellungen: | ||||||

| Beschriftung | Wert | Beschreibung | ||||

| Strict: | Aus | Die konfigurierten Parameter (Authentisierungs- und Verschlüsselungsalgorithmen) werden bevorzugt für Verbindungen verwendet | ||||

| Ein | Es werden keine weiteren Proposals akzeptiert. Eine Verbindung ist nur mit den konfigurierten Parametern möglich. | |||||

| IKE Lifetime: | Aus 3 Stunden | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 Kann zusätzlich zu IKE Rekeytime aktiviert Ein werden. Wird die Lifetime gesetzt, muss der Wert größer als die Rekeytime sein. | ||||

| IKE Lifetime: | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 | |||||

| IKE Rekeytime: | 2 Stunden | Die Gültigkeitsdauer, in der die Verbindung hergestellt wird (initial oder nach Abbruch) | ||||

| notempty Ab der Version 12.5.0 wird bei bereits bestehenden Verbindungen, die keine Rekeytime gesetzt haben an dieser Stelle der Wert der Lifetime eingetragen und der Wert der Lifetime auf 0 gesetzt.

Dies erhöht die Stabilität der Verbindung signifikant und sollte keinerlei Nachteile mit sich bringen. Wurde bereits ein Wert für die Rekeytime gesetzt (möglich ab v12.4) wird keine Änderung vorgenommen. Beispiel: Aktive Version: ike_lifetime = 2 ike_rekeytime = 0 Nach Update: ike_lifetime = 0 ike_rekeytime = 2 ---- Aktive Version: ike_lifetime = 2 ike_rekeytime = 1 Nach Update: (ohne Änderung) ike_lifetime =2 ike_rekeytime = 1 | ||||||

| Rekeying: | Anzahl der Versuche, um die Verbindung herzustellen (initial oder nach Abbruch) Bei E2S-Verbindungen (Roadwarrior) kann die Einstellung 3 mal vermeiden, daß endlos versucht wird eine Verbindung zu nicht korrekt abgemeldeten Geräten herzustellen | |||||

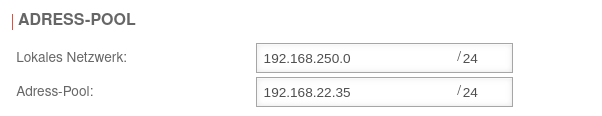

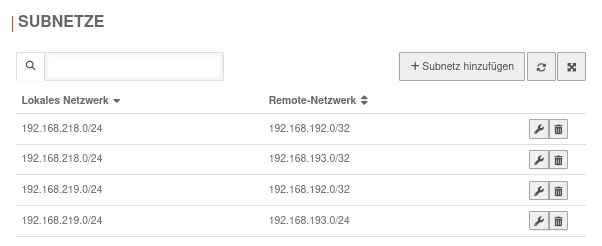

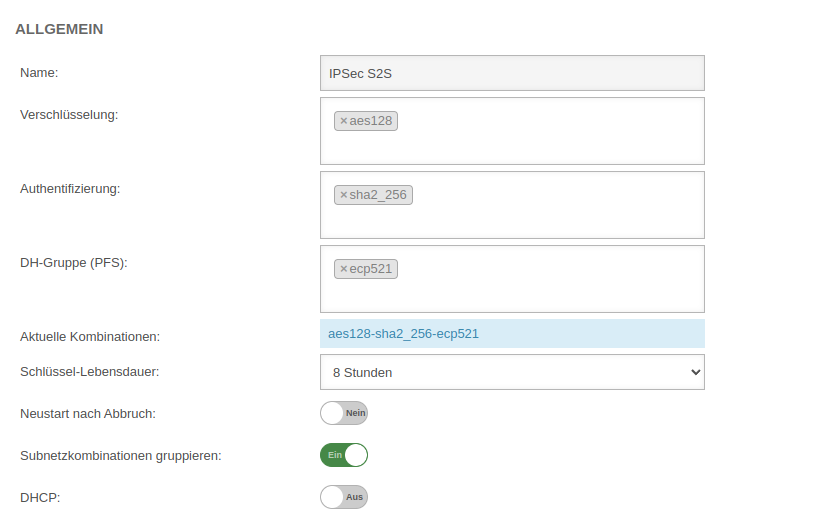

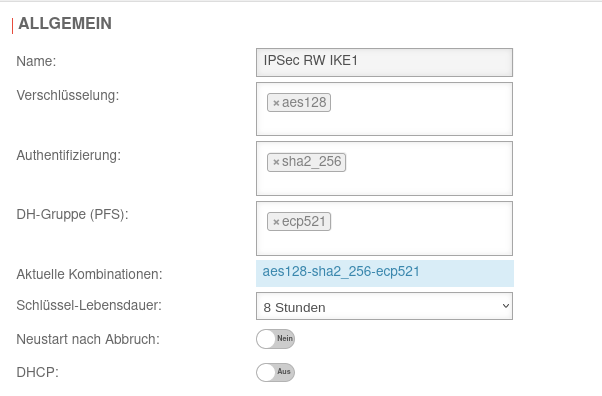

Phase 2 | ||||||

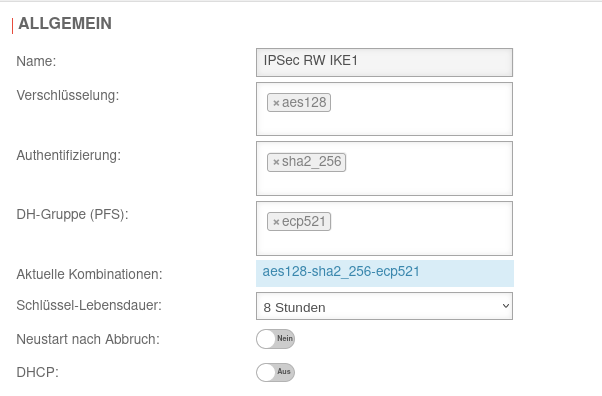

Bereich Verbindungen Schaltfläche AllgemeinAbschnitt Allgemein Einstellungen, die in der UTM und im Client identisch sein müssen: | ||||||

| Beschriftung | Default UTM | Default NCP Client | UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv1 / Roadwarrior Phase 2 / Abschnitt Allgemein mit / IKEv1 / Roadwarrior

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv2 / Roadwarrior Phase 2 / Abschnitt Allgemein mit / IKEv2 / Roadwarrior

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv1 / S2S Phase 2 / Abschnitt Allgemein mit / IKEv1 / S2S

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv2 / S2S Phase 2 / Abschnitt Allgemein mit / IKEv2 / S2S

|

| Verschlüsselung: | »aes128 | AES 128 Bit | ||||

| Authentifizierung: | »sha2_256 | SHA2 256 Bit | ||||

| Diffie-Hellman Gruppe: | »ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Diffie-Hellman Gruppe: | »ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Aktuelle Kombinationen: | aes128-sha2_256-ecp521 | |||||

| Schlüssel-Lebensdauer: | Schlüssel Lebensdauer in Phase 2 | |||||

| Austausch-Modus: | Main Mode (nicht konfigurierbar) | Aggressive Mode (IKEv1) Die UTM unterstützt aus Sicherheitsgründen keinen Aggressive Mode. | ||||

| Neustart nach Abbruch: | Nein | Wurde die Verbindung unerwartet beendet wird bei Aktivierung der Zustand, der unter Startverhalten in Phase 1 konfiguriert wurde wiederhergestellt. Es wird automatisch die Dead Peer Detection in Phase 1 aktiviert.

| ||||

| DHCP: | Aus | Bei Aktivierung erhalten die Clients IP-Adressen aus einem lokalen Netz. Dazu sind weitere Konfigurationen erforderlich, siehe Wiki Artikel zu DHCP für IPSec.

| ||||

Troubleshooting

Detaillierte Hinweise zum Troubleshooting finden sich im Troubleshooting-Guide.

Sollte als Gateway-ID eine E-Mail-Adresse verwendet werden, ist es erforderlich vor die ID ein doppeltes @@ einzufügen (aus mail@… wird @@mail@…). Andernfalls wird die ID als FQDN behandelt.

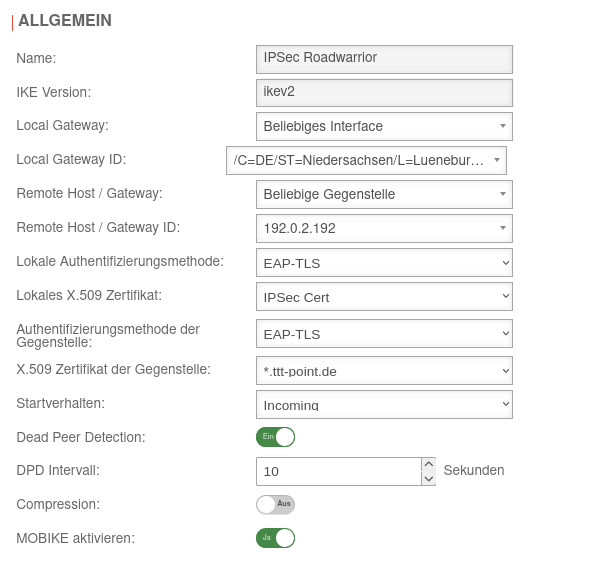

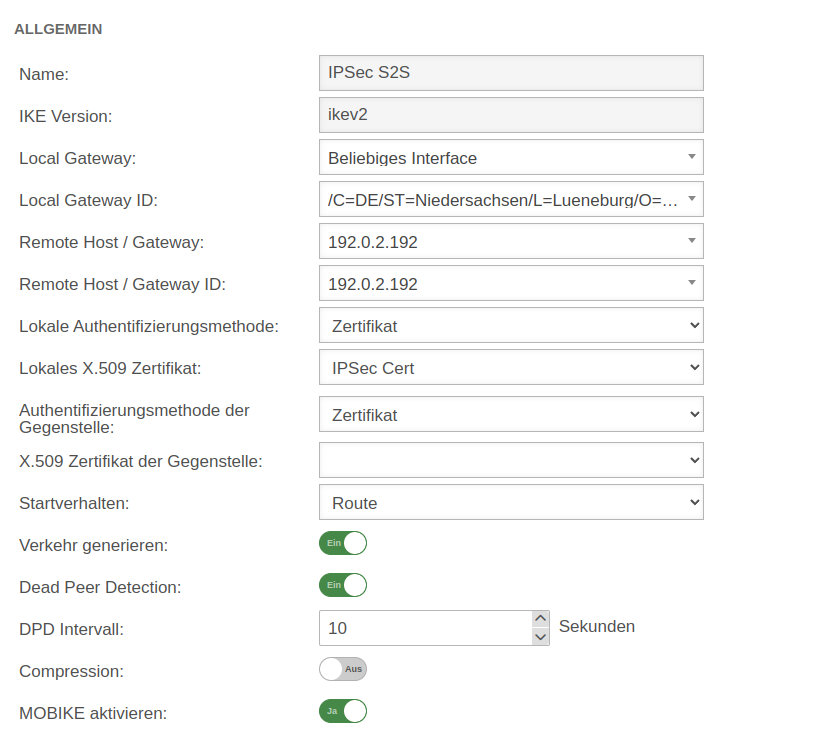

IKEv2

Phase 1 | ||||||

Bereich Verbindungen Schaltfläche AllgemeinAllgemein | ||||||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 1 Allgemein Phase 1 Allgemein

| |||

|---|---|---|---|---|---|---|

| Startverhalten: | Der Tunnel wird von der UTM initiiert, auch wenn keine Pakete gesendet werden. Eingehende Anfragen werden entgegen genommen. | |||||

| Default wenn Remote Host beliebig | Die UTM nimmt eingehende Tunnelanfragen entgegen. Ausgehend wird keine Verbindung erstellt. | |||||

| Default wenn Remote Host benannt | Der Tunnel wird von der UTM nur dann initiiert, wenn Pakete gesendet werden sollen.notempty Wird nur als Default-Wert gesetzt, wenn als Remote Host / Gateway nicht Beliebige Gegenstelle ausgewählt ist.

| |||||

| Deaktiviert den Tunnel | ||||||

| Verkehr generieren: Bei Startverhalten Route |

Ein | Verhindert unerwünschte Verbindungsabbrüche, wenn kein Datenverkehr stattfindet | ||||

| Dead Peer Detection: | Ein | Überprüft in einem festgelegtem Intervall, ob der Tunnel noch besteht. Wurde der Tunnel unerwartet beendet, werden die SAs abgebaut. (Nur dann ist es auch möglich einen neuen Tunnel wieder herzustellen.) | ||||

| DPD Timeout: | 30 Sekunden | Zeitraum, bevor der Zustand unter Startverhalten wieder hergestellt wird Hier werden die gleichen Werte verwendet, wie für normale Pakete. | ||||

| DPD Intervall: | 10 Sekunden | Intervall der Überprüfung | ||||

| Compression: | Aus | Kompression wird nicht von allen Gegenstellen unterstützt | ||||

| MOBIKE aktivieren: | Ja | Dient zur Deaktivierung der MOBIKE Option Die Deaktivierung verhindert, dass verschlüsselte Daten von einer Gegenstelle zusätzlich in 4500udp gekapselt werden, was zu Problemen in der Kommunikation führt. | ||||

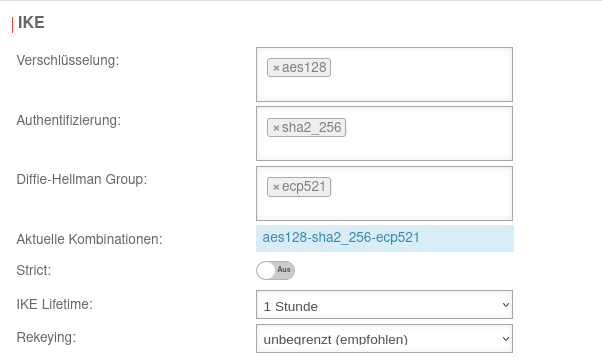

Abschnitt IKE Einstellungen, die in der UTM und im Client identisch sein müssen: IKE | ||||||

| Beschriftung | Default UTM | Default NCP Client |  |

| ||

| Verschlüsselung: | »aes128 | AES 128 Bit | ||||

| Authentifizierung: | »sha2_256 | Hash: SHA2 256 Bit | ||||

| Diffie-Hellman Gruppe: | »ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Aktuelle Kombinationen: | aes128-sha2_256-ecp521 | |||||

| Abschnitt IKE Weitere Einstellungen: | ||||||

| Beschriftung | Wert | Beschreibung | ||||

| Strict: | Aus | Die konfigurierten Parameter (Authentisierungs- und Verschlüsselungsalgorithmen) werden bevorzugt für Verbindungen verwendet | ||||

| Ein | Es werden keine weiteren Proposals akzeptiert. Eine Verbindung ist nur mit den konfigurierten Parametern möglich. | |||||

| IKE Lifetime: | Aus 3 Stunden | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 Kann zusätzlich zu IKE Rekeytime aktiviert Ein werden. Wird die Lifetime gesetzt, muss der Wert größer als die Rekeytime sein. | ||||

| IKE Lifetime: | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 | |||||

| IKE Rekeytime: | 2 Stunden | Die Gültigkeitsdauer, in der die Verbindung hergestellt wird (initial oder nach Abbruch) | ||||

| notempty Ab der Version 12.5.0 wird bei bereits bestehenden Verbindungen, die keine Rekeytime gesetzt haben an dieser Stelle der Wert der Lifetime eingetragen und der Wert der Lifetime auf 0 gesetzt.

Dies erhöht die Stabilität der Verbindung signifikant und sollte keinerlei Nachteile mit sich bringen. Wurde bereits ein Wert für die Rekeytime gesetzt (möglich ab v12.4) wird keine Änderung vorgenommen. Beispiel: Aktive Version: ike_lifetime = 2 ike_rekeytime = 0 Nach Update: ike_lifetime = 0 ike_rekeytime = 2 ---- Aktive Version: ike_lifetime = 2 ike_rekeytime = 1 Nach Update: (ohne Änderung) ike_lifetime =2 ike_rekeytime = 1 | ||||||

| Rekeying: | Anzahl der Versuche, um die Verbindung herzustellen (initial oder nach Abbruch) Bei E2S-Verbindungen (Roadwarrior) kann die Einstellung 3 mal vermeiden, daß endlos versucht wird eine Verbindung zu nicht korrekt abgemeldeten Geräten herzustellen | |||||

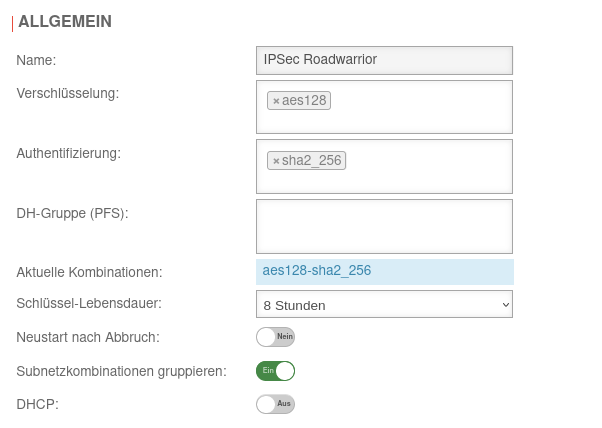

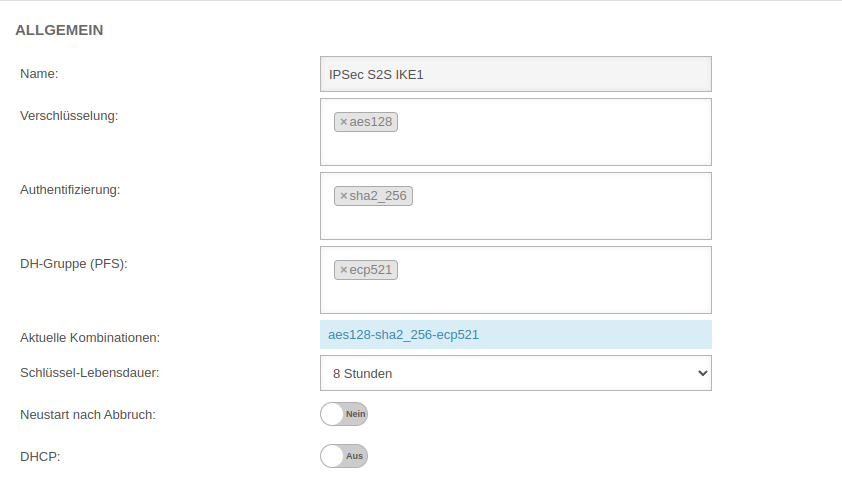

Phase 2 | ||||||

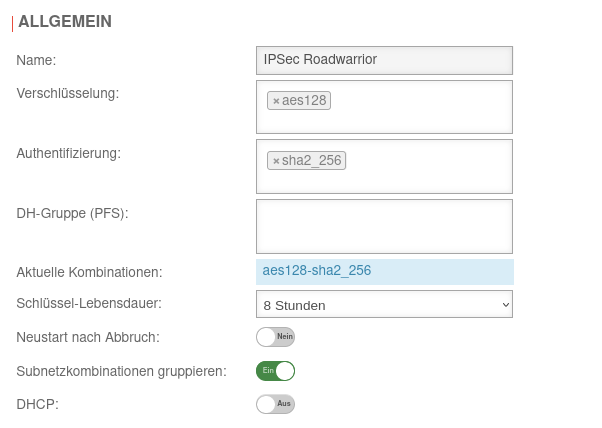

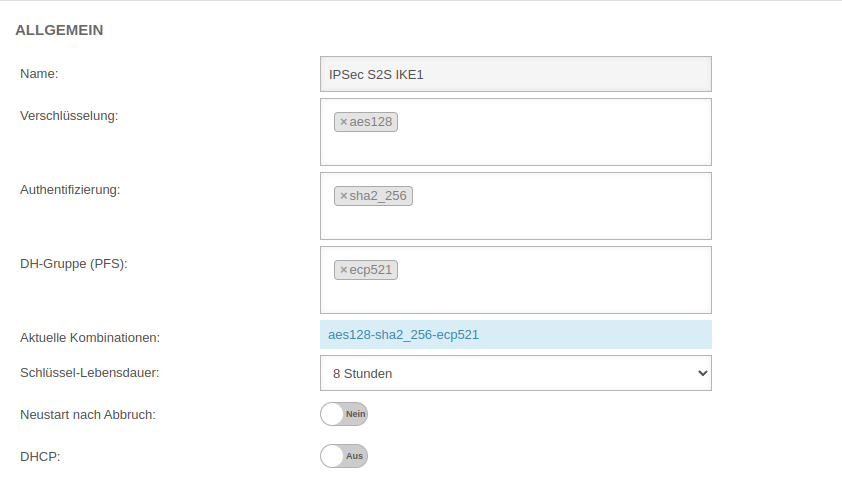

Bereich Verbindungen Schaltfläche AllgemeinAbschnitt Allgemein Einstellungen, die in der UTM und im Client identisch sein müssen: | ||||||

| Beschriftung | Default UTM | Default NCP Client | UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv1 / Roadwarrior Phase 2 / Abschnitt Allgemein mit / IKEv1 / Roadwarrior

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv2 / Roadwarrior Phase 2 / Abschnitt Allgemein mit / IKEv2 / Roadwarrior

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv1 / S2S Phase 2 / Abschnitt Allgemein mit / IKEv1 / S2S

|

UTMbenutzer@firewall.name.fqdnVPNIPSec  Phase 2 / Abschnitt Allgemein mit / IKEv2 / S2S Phase 2 / Abschnitt Allgemein mit / IKEv2 / S2S

|

| Verschlüsselung: | »aes128 | AES 128 Bit | ||||

| Authentifizierung: | »sha2_256 | SHA2 256 Bit | ||||

| Diffie-Hellman Gruppe: | »ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Diffie-Hellman Gruppe: | »ecp521 | IKE DH-Gruppe: DH2 (modp1024) | ||||

| Aktuelle Kombinationen: | aes128-sha2_256-ecp521 | |||||

| Schlüssel-Lebensdauer: | Schlüssel Lebensdauer in Phase 2 | |||||

| Austausch-Modus: | Main Mode (nicht konfigurierbar) | Aggressive Mode (IKEv1) Die UTM unterstützt aus Sicherheitsgründen keinen Aggressive Mode. | ||||

| Neustart nach Abbruch: | Nein | Wurde die Verbindung unerwartet beendet wird bei Aktivierung der Zustand, der unter Startverhalten in Phase 1 konfiguriert wurde wiederhergestellt. Es wird automatisch die Dead Peer Detection in Phase 1 aktiviert.

| ||||

| Subnetzkombinationen gruppieren: | Ja |

Sind auf lokaler Seite oder auf der Gegenstelle mehr als ein Netz konfiguriert, wird bei Deaktivierung für jede Subnetzkombination eine eigene SA ausgehandelt. Dies hat besonders bei mehreren Subnetzen viele Subnetzkombinationen und damit viele SAs zur Folge und führt durch das Design des IPSec-Protokolls zu Limitierungen und zu Einbußen in der Stabilität der Verbindungen. | ||||

| DHCP: | Aus | Bei Aktivierung erhalten die Clients IP-Adressen aus einem lokalen Netz. Dazu sind weitere Konfigurationen erforderlich, siehe Wiki Artikel zu DHCP für IPSec.

| ||||

Troubleshooting

Detaillierte Hinweise zum Troubleshooting finden sich im Troubleshooting-Guide.

Sollte als Gateway-ID eine E-Mail-Adresse verwendet werden, ist es erforderlich vor die ID ein doppeltes @@ einzufügen (aus mail@… wird @@mail@…). Andernfalls wird die ID als FQDN behandelt.

Regelwerk

Um den Zugriff, auf das interne Netz zu gewähren muss die Verbindung erlaubt werden.

Konfiguration des zweiten Gateways

Verwendung einer Securepoint UTM

Auf der entfernten Appliance müssen die Einstellungen analog vorgenommen werden

- Mit Hilfe des IPSec-Assistenten wird eine neue IPSec-VPN-Verbindung angelegt

- Ein Netzwerkobjekt für das IPSec-Netzwerk wird erstellt

- Paketfilterregeln werden erstellt.

Gegenstelle Schritt 2

- Es muss die gleiche Authentifizierungsmethode gewählt werden

- Es muss der gleiche Authentifizierungs-Schlüssel (PSK, Zertifikat, RSA-Schlüssel) vorliegen

- Es muss die gleiche IKE-Version verwendet werden

Gegenstelle Schritt 3

- Als Local Gateway ID muss nun die Remote Gateway ID aus Schritt 4 der ersten UTM verwendet werden

- Unter Netzwerke freigeben muss ebenfalls das (dort Remote-) Netzwerk aus Schritt 4 der ersten UTM verwendet werden

Gegenstelle Schritt 4

- Als Remote Gateway muss die öffentliche IP-Adresse (oder ein Hostname, der per DNS aufgelöst werden kann) der ersten UTM eingetragen werden.

(Diese Adresse wurde im Assistenten der ersten UTM nicht benötigt) - Als Remote Gateway ID muss die Local Gateway ID aus Schritt 3 der ersten UTM verwendet werden

- Unter Netzwerke freigeben muss ebenfalls das (dort lokale) Netzwerk aus Schritt 3 der ersten UTM verwendet werden

Netzwerkobjekt der Gegenstelle anlegen

- Das Netzwerkobjekt der Gegenstelle stellt das Netzwerk der ersten UTM dar.

Entsprechend muss unter Adresse' die Netzwerkadresse des lokalen Netzes der ersten UTM eingetragen werden.

Im Beispiel 192.168.218.0/24

Hinweise

Der transparente HTTP-Proxy

Wenn aus dem Internen Netzwerk via HTTP auf einen Server hinter der Site-to-Site Verbindung zugegriffen werden soll, kann es sein das der transparente HTTP-Proxy die Pakete filtert.

Dies kann zu Fehlern bei den Zugriffen auf das Ziel führen.

Damit das nicht passiert, muss im Menü Bereich Transparenter Modus Schaltfläche eine Regel Exclude mit der Quelle internal-network zum Ziel name-vpn-netzwerk-objekt und dem Protokoll HTTP erstellt werden.

Troubleshooting

Detaillierte Hinweise zum Troubleshooting finden sich im Troubleshooting-Guide.

Sollte als Gateway-ID eine E-Mail-Adresse verwendet werden, ist es erforderlich vor die ID ein doppeltes @@ einzufügen (aus mail@… wird @@mail@…). Andernfalls wird die ID als FQDN behandelt.

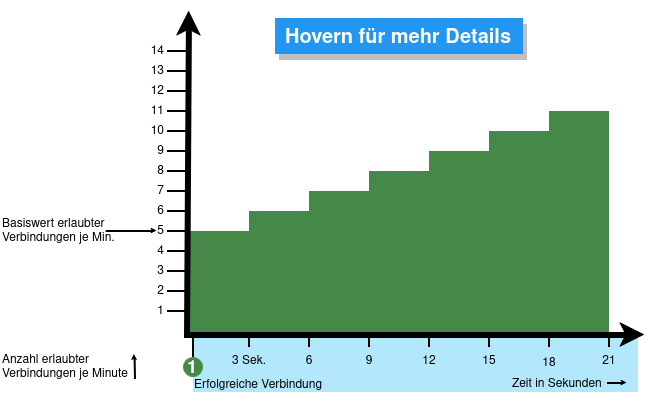

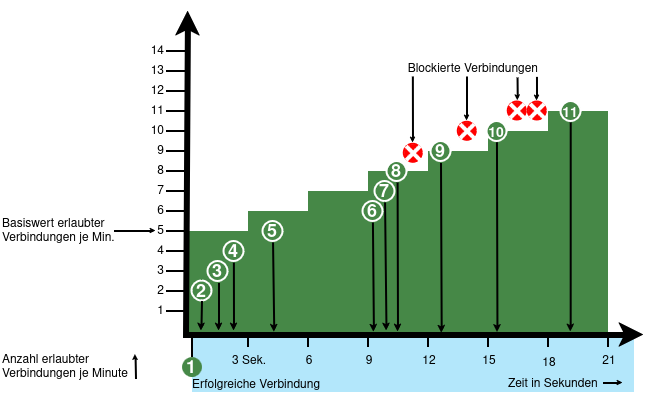

Connection Rate Limit

Drosselung von Zugriffen von bestimmten Quell-IPs auf wiederkehrende Ports

notempty

Die Funktion ist zunächst ausschließlich über das CLI zu konfigurieren

SSL-VPN-Zugänge können so z.B. vor aggressiven Scans oder Anmeldeversuchen geschützt werden.

Die UTM kann ab v12.6.2 die Anzahl der TCP- und/oder UDP-Verbindungen von einer externen IP-Adresse auf einen Port limitieren.

Dabei gelten folgende Bedingungen:

- Es werde nur eingehende Verbindungen überwacht, für die eine Default-Route existiert

- Es werden die Verbindungen von einer IP-Adresse auf einen Port der UTM innerhalb einer Minute gezählt

- Bei Aktivierung werden 5 Verbindungen / Verbindungsversuche je Minute zugelassen.

Danach werden die Verbindungen limitiert:- Dabei werden die zusätzlich zugelassenen Verbindungen innerhalb von 60 Sekunden seit der ersten Verbindung gleichmäßig verteilt.

- Bei einem CONNECTION_RATE_LIMIT-Wert von 20 kommt also alle 3 Sekunden eine zusätzliche Verbindung hinzu.

- 10 Sekunden nach der 1 Anmeldung könnten 3 weitere Verbindungen aufgebaut werden (jeweils von der gleichen IP-Adresse aus auf den selben Ziel-Port)

- Die Sperrung einer IP-Adresse wirkt nur für den Zugriff auf den Port, der zu oft genutzt wurde.

Andere Ports können weiterhin erreicht werden. - Die Funktion ist bei Neuinstallationen per Default auf 20 UDP-Verbindungen / Minute auf allen Ports aktiviert

- Bei Updates muss die Funktion manuell aktiviert werden

| extc-Variable | Default | Beschreibung |

|---|---|---|

| CONNECTION_RATE_LIMIT_TCP | 0 | Anzahl der zugelassenen TCP-Verbindungen einer IP-Adresse je Port 0 = Funktion deaktiviert, es werden keine Sperrungen vorgenommen |

| CONNECTION_RATE_LIMIT_TCP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports würden (bei Aktivierung) überwacht werden. Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] | |

| CONNECTION_RATE_LIMIT_UDP | 20 / 0 Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. |

Anzahl der zugelassenen UDP-Verbindungen einer IP-Adresse je Port |

| CONNECTION_RATE_LIMIT_UDP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports werden überwacht (nur bei Neuinstallationen!). Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] |

Konfiguration mit CLI-Befehlen

| CLI-Befehl | Funktion |

|---|---|

| extc value get application securepoint_firewall Alternativ als root-User: spcli extc value get application securepoint_firewall | grep RATE |

Listet alle Variablen der Anwendung securepoint_firewall auf. Für das Connection Limit sind die Variablen zuständig, die mit CONNECTION_RATE_LIMIT_ beginnen. application |variable |value --------------------+-------------------------------+----- securepoint_firewall |… |… |CONNECTION_RATE_LIMIT_TCP |0 |CONNECTION_RATE_LIMIT_TCP_PORTS| |CONNECTION_RATE_LIMIT_UDP |20 |CONNECTION_RATE_LIMIT_UDP_PORTS| |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 system update rule |

Begrenzt die zugelassene Anzahl von TCP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute

Eine Änderung wird durch ein Regelupdate direkt durchgeführt. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 0 system update rule |

Deaktiviert die Überwachung von TCP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ 443 11115 ] system update rule |

Beschränkt die Überwachung von TCP-Verbindungen auf die Ports 443 und 11115 Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 20 system update rule |

Begrenzt die zugelassene Anzahl von UDP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 0 system update rule |

Deaktiviert die Überwachung von UDP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ 1194 1195 ] system update rule |

Beschränkt die Überwachung von UDP-Verbindungen auf die Ports 1194 und 1195. (Beispielhaft für 2 angelegte SSL-VPN Tunnel.) Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 notempty Zum Abschluss muss der CLI-Befehl system update rule eingegeben werden, damit die Werte in den Regeln angewendet werden.

|

Beispiel, um maximal 20 Verbindungen pro Minute je IP-Adresse und Port zuzulassen. Bei TCP wird die Überwachung auf die Ports 443 und 11115 beschränkt. Es werden alle Ports auf UDP-Verbindungen überwacht. |