Keine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| (3 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{Archivhinweis|UTM/VPN/IPSec-S2E}} | |||

{{Set_lang}} | {{Set_lang}} | ||

{{#vardefine:headerIcon|spicon-utm}} | {{#vardefine:headerIcon|spicon-utm}} | ||

{{:UTM/VPN/IPSec- | |||

{{var | display | |||

| IPSec - End to Site / Roadwarrior | |||

| IPSec - End to Site / Roadwarrior }} | |||

{{var | head | |||

| Konfiguration einer End-to-Site-Verbindung mit IPSec für Roadwarrior | |||

| Configuration of an End-to-Site-connection with IPSec for Roadwarrior }} | |||

{{var | Verbindungen | |||

| Verbindungen | |||

| Connections }} | |||

{{var | Einleitung | |||

| Einleitung | |||

| Introduction }} | |||

{{var | Einleitung--desc | |||

| Eine Roadwarrior-Verbindung verbindet einzelne Hosts mit dem lokalen Netzwerk. Dadurch kann sich beispielsweise ein Außendienstmitarbeiter mit dem Netzwerk der Zentrale verbinden.<br> In dieser Schritt für Schritt Anleitung wird die Konfiguration einer End-to-Site Verbindung gezeigt. Der gewählte Verbindungstyp ist native IPSec mit IKEv1.<br> Für native IPSec Verbindungen mit IKEv1 benötigt der Client ein separates Programm. | |||

| A Roadwarrior connection connects individual hosts to the local network. This allows, for example, a field service employee to connect to the network of the headquarters.<br> This step-by-step guide shows how to configure an end-to-site connection. The selected connection type is native IPSec with IKEv1.<br>For native IPSec connections with IKEv1 the client needs a separate program. }} | |||

{{var | Konfiguration | |||

| Konfiguration einer nativen IPSec Verbindung | |||

| Configuration of a native IPSec connection }} | |||

{{var | Konfiguration--desc | |||

| Neue Verbindungen werden im Menü {{Menu|VPN|IPSec|Verbindungen| IPSec Verbindung hinzufügen|+|mit=true}} hinzugefügt. | |||

| New connections can be added in the menu {{Menu|VPN|IPSec|Connections| Add IPSec Connection|+|mit=true}} }} | |||

{{var | Einrichtungsassistent | |||

| Einrichtungsassistent | |||

| Wizard }} | |||

{{var | Verbindungstyp | |||

| Verbindungstyp | |||

| Connection Type }} | |||

{{var | Schritt | |||

| Schritt | |||

| Step }} | |||

{{var | Schritt1--Bild | |||

| UTMv11.8.8_IPSEC_Assitent1.png | |||

| UTMv11.8.8_IPSEC_Assitent1-en.png }} | |||

{{var | Einrichtungsschritt | |||

| Einrichtungsschritt | |||

| Wizard step }} | |||

{{var | Schritt1--Auswahl | |||

| Auswahl des Verbindungs-Typs | |||

| Selection of the connection type }} | |||

{{var | Schritt1--val | |||

| Es stehen folgende Verbindungen zur Verfügung: | |||

| The following connections are available: }} | |||

{{var | Schritt1--desc | |||

| Für die Konfiguration einer E2S / End-to-Site-Verbindung wird '''Roadwarrior''' ausgewählt. | |||

| For the configuration of an E2S / End-to-Site-connection ''' Roadwarrior''' is to be selected. }} | |||

{{var | Allgemein | |||

| Allgemein | |||

| General }} | |||

{{var | Schritt2--Name--desc | |||

| Name für die Verbindung | |||

| Name for the connection }} | |||

{{var | Schritt2--Bild | |||

| UTMv12.2.4_IPSEC_S2E_ikev2_Assitent2.png | |||

| UTMv12.2.4_IPSEC_S2E_ikev2_Assitent2-en.png }} | |||

{{var | Schritt2--mögliche-verbindungstypen | |||

| Mögliche Verbindungstypen: | |||

| Possible connection types: }} | |||

{{var | Schritt2--Verbindungstyp--Hinweis | |||

| Bitte beachten, welcher Typ vom Betriebssystem [[UTM/VPN/Übersicht#Roadwarrior_oder_End_to_Site_VPN_Verbindungen | unterstützt wird. ]] | |||

| Please note which type is [[UTM/VPN/Übersicht#Roadwarrior_oder_End_to_Site_VPN_Verbindungen | supported ]] by the operating system }} | |||

{{var | Schritt2--authentifizierungsmethode | |||

| Authentifizierungsmethode: | |||

| Authentication method: }} | |||

{{var | Pre-Shared Key--desc | |||

| Ein Pre-Shared Key wird verwendet | |||

| A pre-shared key is in use }} | |||

{{var | Zertifikat | |||

| Zertifikat | |||

| Certificate }} | |||

{{var | Zertifikat--desc | |||

| Ein vorhandenes Zertifikat wird verwendet | |||

| An existing certificate is being used }} | |||

{{var | RSA--desc | |||

| Ein vorhandener privater RSA-Schlüssel wird verwendet | |||

| An existing private RSA key is in use }} | |||

{{var | EAP-TLS--desc | |||

| EAP-TLS wird verwendet. Wird für MSCHAPv2 benötigt. | |||

| EAP-TLS is used. Required for MSCHAPv2. }} | |||

{{var | Neu ab | |||

| Neu ab | |||

| New as of }} | |||

{{var | Nur mit IKEv2--Hinweis | |||

| Nur bei IKEv2 | |||

| Only with IKEv2 }} | |||

{{var | Schritt2--authentifizierungsmethode--desc | |||

| Alternativ: | |||

* {{Button|X.509 Zertifikat}} | |||

* {{Button|RSA}} (Nicht bei IKEv2 !) | |||

| Alternatively: | |||

* {{Button|X.509 Certificate}} | |||

* {{Button|RSA}} (Not with IKEv2 !) }} | |||

{{var | Schritt2--psk--desc | |||

| Ein beliebiger PSK | |||

| An arbitrary PSK }} | |||

{{var | Schlüssel erstellen--desc | |||

| Erstellt einen sehr starken Schlüssel | |||

| Creates a very strong key }} | |||

{{var | Schlüssel kopieren--desc | |||

| Kopiert den PSK in die Zwischenablage | |||

| Copies the PSK to the clipboard }} | |||

{{var | Schritt2--x509--val | |||

| Server-Zertifikat | |||

| Server Certificate }} | |||

{{var | Schritt2--x509--desc | |||

| Auswahl eines Zertifikates | |||

| Selection of a certificate }} | |||

{{var | 1=x509 Hinweis | |||

| 2=Nur bei Authentifizierungsmethode<ul class=normal><li>''Zertifikat'' und</li><li>''EAP-TLS''</li></ul> | |||

| 3=Only for authentication method<ul class=normal><li>''Certificate'' and</li><li>''EAP-TLS''</li></ul> }} | |||

{{var | Schritt2--RSA--cap | |||

| Privater RSA-Schlüssel: | |||

| Private RSA key: }} | |||

{{var | Schritt2--RSA--desc | |||

| Auswahl eines RSA-Schlüssels | |||

| Selecting an RSA key }} | |||

{{var | Schritt2--Netzwerke | |||

| Netzwerke freigeben: | |||

| Share networks: }} | |||

{{var | Schritt2--Netzwerke--desc | |||

| Netzwerke für die IPSec-Verbindung freigeben | |||

| Enable networks for the IPSec connection }} | |||

{{var | Netzwerke Hinweis | |||

| Nur bei ''IKEv1 - Native'' | |||

| Only for ''IKEv1 - Native'' }} | |||

{{var | Lokal | |||

| Lokal | |||

| Local }} | |||

{{var | Schritt3--gatewayID--desc | |||

| Die Gateway ID fließt in die Authentifizierung mit ein. Dies kann eine IP-Adresse, ein Hostname oder eine Schnittstelle sein. | |||

| The gateway ID is included in the authentication. This can be an IP address, a host name or an interface. }} | |||

{{var | Schritt3--Bild | |||

| UTMv12.2.4_IPSEC_Assitent3.png | |||

| UTMv12.2.4_IPSEC_Assitent3-en.png }} | |||

{{var | GatewayID Hinweis | |||

| Wird bei einer Auswahl eines X.509 Zertifikats automatisch ausgefüllt | |||

| Automatically filled in when an X.509 certificate is selected }} | |||

{{var | Gegenstelle | |||

| Gegenstelle | |||

| Remote terminal }} | |||

{{var | Benutzerdialog | |||

| Öffne Benutzerdialog nach Beendigung: | |||

| Open user dialog after completion: }} | |||

{{var | 1=IKEv1 - L2TP XAuth | |||

| 2=Nur bei <ul class=normal><li>IKEv1 - L2TP und</li><li>IKEv1 - XAuth</li></ul> | |||

| 3=Only with <ul class=normal><li>IKEv1 - L2TP and</li><li>IKEv1 - XAuth</li></ul> }} | |||

{{var | Ja | |||

| Ja | |||

| Yes }} | |||

{{var | Benutzerdialog--desc | |||

| Öffnet im Anschluss an den Assistenten den Benutzer-Dialog der UTM.<br> Für den Aufbau dieser Verbindung ist die Eingabe von Benutzerdaten nötig. Der Benutzer benötigt die nötigen Rechte. | |||

| Opens the user dialog of the UTM after the wizard is done.<br> For the establishment of this connection the input of user data is necessary. The user needs the necessary rights. }} | |||

{{var | Öffentlicher RSA-Schlüssel | |||

| Öffentlicher RSA-Schlüssel: | |||

| Public RSA key: }} | |||

{{var | Öffentlicher RSA-Schlüssel--desc | |||

| Der benötigte öffentlicher RSA-Schlüssel der Gegenstelle | |||

| The required public RSA key of the remote terminal }} | |||

{{var | Öffentlicher RSA-Schlüssel Hinweis | |||

| Nur bei Authentifizierungsmethode ''RSA'' | |||

| Only for authentication method ''RSA'' }} | |||

{{var | IP-Adresse Pool | |||

| IP-Adresse / Pool: | |||

| IP address / pool: }} | |||

{{var | IP-Adresse Pool--desc | |||

| IP-Adresse, bzw. Pool für den Aufbau der IPSec-Verbindungen | |||

| IP address, or pool for establishing the IPSec connections }} | |||

{{var | IP-Adresse Pool Hinweis | |||

| Nur bei ''IKEv1 - XAuth'' | |||

| Only for ''IKEv1 - XAuth'' }} | |||

{{var | 1=IKEv2 ohne PSK | |||

| 2=Nur bei Authentifizierungsmethode<ul><li>''Zertifikat'' oder</li><li>''EAP-TLS''</li></ul> | |||

| 3=Only for authentication method<ul><li>''Certificate'' or</li><li>''EAP-TLS''</li></ul> }} | |||

{{var | oder | |||

| oder | |||

| or }} | |||

{{var | Schritt4--gatewayID--val | |||

| Mein_Roadwarrior | |||

| My_Roadwarrior }} | |||

{{var | Schritt4--gatewayID--desc | |||

| Wird mehr als '''eine''' IPSec-Verbindung eingerichtet, sollte hier unbedingt eine eindeutige ID eingetragen werden. Das Kennwort ankommender Verbindungen wird anhand der ID der IPSec-Verbindung überprüft. | |||

| If more than '''one''' IPSec connection is established, a unique ID should be entered here. The password of incoming connections is validated against the ID of the IPSec connection. }} | |||

{{var | Schritt4--gatewayID--info | |||

| Wird als ID keine IP-Adresse angegeben, sind bei Site-to-Site-Verbindungen weitere Einstellungen vorzunehmen. | |||

| If no IP address is specified as ID, further settings must be made for site-to-site connections. }} | |||

{{var | Remote Gateway ID Hinweis | |||

| Nur bei ''IKEv1 - Native'' | |||

| Only for ''IKEv1 - Native'' }} | |||

{{var | EAP-MSCHAPV2--desc | |||

| EAP-MSCHAPV2 wird verwendet | |||

| EAP-MSCHAPV2 is in use }} | |||

{{var | Zertifikat Gegenstelle | |||

| Das Zertifikat für die Gegenstelle | |||

| The certificate for the remote terminal }} | |||

{{var | Zertifikat Hinweis | |||

| Es müssen zwei unterschiedliche Zertifikate für die lokale und die remote Seite ausgewählt werden. | |||

| Two different certificates must be selected for the local and remote side. }} | |||

{{var | Zertifikat Hinweis 2 | |||

| Bei der hier gewählten Authentifizierungsmethode Zertifikat | |||

| The authentication method selected here Certificate }} | |||

{{var | Zertifikat Hinweis EAP-TLS | |||

| Bei der hier gewählten Authentifizierungsmethode EAP-TLS | |||

| The authentication method selected here EAP-TLS }} | |||

{{var | Benutzergruppe | |||

| Benutzergruppe | |||

| User groups }} | |||

{{var | Benutzergruppe--desc | |||

| Auswahl der berechtigten Benutzergruppe. Diese muss vorher erstellt werden. | |||

| Selection of the authorized user group. This must be created beforehand. }} | |||

{{var | Benutzergruppe--Hinweis | |||

| Nur bei ''EAP-MSCHAPv2'' | |||

| Only for ''EAP-MSCHAPv2'' }} | |||

{{var | Schritt4--gatewayID--bild | |||

| UTMv12.2.4_IPSEC_S2E_ikev2_Assitent4.png | |||

| UTMv12.2.4_IPSEC_S2E_ikev2_Assitent4-en.png }} | |||

{{var | Schritt4--IPadresse--cap | |||

| IP-Adresse(n): | |||

| IP Address(es): }} | |||

{{var | Schritt4--IPadresse--desc | |||

| Zusätzliche IP-Adresse für den Roadwarrior, mit der die IPSec-Verbindung aufgebaut wird. | |||

| Additional IP address for the Roadwarrior with which the IPSec connection is established. }} | |||

{{var | 1=Schritt4--IPadresse--phase2 | |||

| 2=Für dieses Beispiel wird nach Beendigung des Assistenten die soeben angegebene Adresse bearbeitet {{Button||w}} und für das {{b|Remote-Netzwerk}} der Wert {{ic|192.168.222.0/24}} eingetragen. | |||

| 3=For this example, after the wizard has finished, the ip-address just dedicated is edited {{Button||w}} and for the {{b|Remote network}} the value {{ic|192.168.222.0/24}} is entered. }} | |||

{{var | wizard-beenden | |||

| Beenden des Einrichtungsassistenten mit {{Button|Fertig}} | |||

| Exit the setup wizard with {{Button|Finish}} }} | |||

{{var | Regelwerk | |||

| Regelwerk | |||

| Set of rules }} | |||

{{var | Regelwerk--desc | |||

| Um den Zugriff, auf das Interne Netz zu gewähren muss die Verbindung erlaubt werden. | |||

| To grant access to the internal network, the connection must be allowed. }} | |||

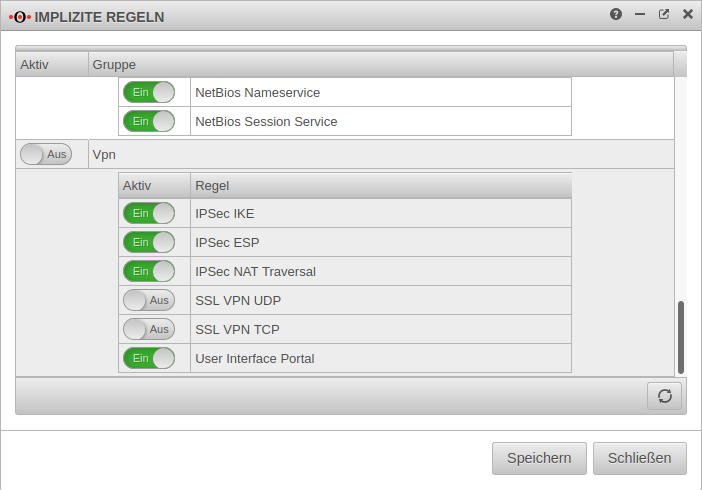

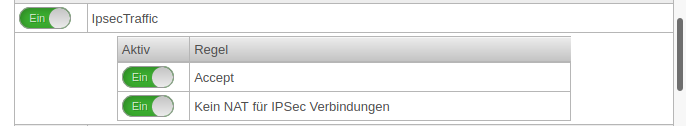

{{var | Implizite Regeln | |||

| Implizite Regeln | |||

| Implied rules }} | |||

{{var | Implizite Regeln--hinweis | |||

| Es ist möglich, aber '''nicht empfehlenswert''' dies mit impliziten Regeln unter {{Menu| Firewall | Implizite Regeln }} Abschnitt {{ic|VPN}} und Abschnitt {{ic|IPSec Traffic}} zu konfigurieren. Diese Impliziten Regeln geben die Ports, die für IPSec Verbindungen genutzt werden, jedoch auf '''allen''' Schnittstellen frei. | |||

| It is possible but '''not recommended''' to do this with implied rules in {{Menu|Firewall|Implied Rules}} section {{ic|VPN}} and section {{ic|IPSec Traffic}}. However, these implied rules enable the ports used for IPSec connections on '''all''' interfaces. }} | |||

{{var | Screenshots | |||

| Screenshots zeigen | |||

| Show screenshots }} | |||

{{var | ausblenden | |||

| ausblenden | |||

| hide }} | |||

{{var | Implizite Regeln--bild1 | |||

| UTM_v11.8.8_Implizite-Regeln_IPSec.png | |||

| UTM_v11.8.8_Implizite-Regeln_IPSec-en.png }} | |||

{{var | Implizite Regeln--bild1--cap | |||

| Implizite Regeln, Abschnitt VPN | |||

| Implied rules, VPN section }} | |||

{{var | Implizite Regeln--bild2 | |||

| UTM_v11.8.8_Implizite-Regeln_IPSec-Traffic.png | |||

| UTM_v11.8.8_Implizite-Regeln_IPSec-Traffic-en.png }} | |||

{{var | Implizite Regeln--bild2--cap | |||

| Implizite Regeln, Abschnitt IPSec Traffic | |||

| Implied rules, section IPSec Traffic }} | |||

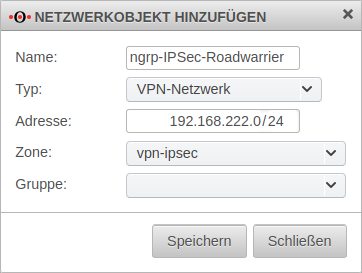

{{var | Netzwerkobjekt anlegen | |||

| Netzwerkobjekt anlegen | |||

| Creating a network object }} | |||

{{var | Netzwerkobjekte | |||

| Netzwerkobjekte | |||

| Network objects }} | |||

{{var | Netzwerkobjekte--hinzufügen | |||

| Objekt hinzufügen | |||

| Add object }} | |||

{{var | Netzwerkobjekte--name--desc | |||

| Name für das IPSec-Netzwerkobjekt | |||

| Name for the IPSec network object }} | |||

{{var | Netzwerkobjekte--bild | |||

| UTM v11.8.8 Netzwerkobjekt IPSec-native.png | |||

| UTM v11.8.8 Netzwerkobjekt IPSec-native-en.png }} | |||

{{var | Typ | |||

| Typ | |||

| Type }} | |||

{{var | Netzwerkobjekte----typ--val | |||

| VPN-Netzwerk | |||

| VPN network }} | |||

{{var | Netzwerkobjekte--typ--desc | |||

| zu wählender Typ | |||

| type to be selected }} | |||

{{var | Netzwerkobjekte--adresse | |||

| Adresse: | |||

| Address: }} | |||

{{var | Netzwerkobjekte--adresse--desc | |||

| Roadwarrior IP-Adresse oder der Roadwarrior Pool angegeben, der im ''Installationsassistenten'' im Schritt 4 eingetragen (oder nachträglich in Phase 2 angepasst) wurde.<br>In diesem Beispiel also das Netzwerk 192.168.222.0/24. | |||

| Roadwarrior IP address or the Roadwarrior pool entered in the ''Installation Wizard'' in step 4 (or subsequently adjusted in phase 2).<br> In this example the network 192.168.222.0/24. }} | |||

{{var | Netzwerkobjekte--zone--desc | |||

| zu wählende Zone | |||

| Zone to be selected }} | |||

{{var | Gruppe | |||

| Gruppe | |||

| Group }} | |||

{{var | Netzwerkobjekte--gruppe--desc | |||

| Optional: Gruppe | |||

| Optional: Group }} | |||

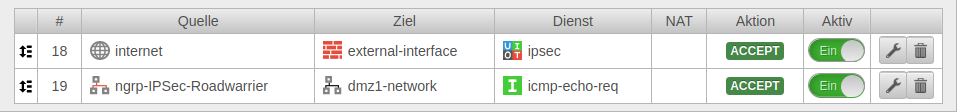

{{var | Portfilter Regeln | |||

| Portfilter Regeln | |||

| Portfilter rules }} | |||

{{var | regeln--bild | |||

| UTM_v11.8.8_Portfilter-Regel_IPSec-ikev1.png | |||

| UTM_v11.8.8_Portfilter-Regel_IPSec-ikev1-en.png }} | |||

{{var | regeln--bild--cap | |||

| Portfilter-Regel mit Test-Ping auf die Schnittstelle der internen dmz1 | |||

| Portfilter rule }} | |||

{{var | regel1--desc | |||

| Portfilter Regel anlegen unter {{Menu|Firewall|Portfilter|Portfilter|Regel hinzufügen|+}}<br> Die erste Regel ermöglicht, dass der IPSec-Tunnel überhaupt aufgebaut wird. | |||

| Add portfilter rule at {{Menu|Firewall|Portfilter|Portfilter|Add Rule|+}}<br> The first rule allows the IPSec tunnel to be built at all. }} | |||

{{var | Quelle | |||

| Quelle | |||

| Source }} | |||

{{var | regel1--quelle--desc | |||

| Quelle, aus welcher der Zugriff auf das interne Netz erfolgen soll. | |||

| Source from which access to the internal network is to be made. }} | |||

{{var | Ziel | |||

| Ziel | |||

| Destination }} | |||

{{var | regel1--ziel--desc | |||

| Schnittstelle, auf der die Verbindung ankommt. | |||

| Interface on which the connection is received. }} | |||

{{var | Dienst | |||

| Dienst | |||

| Service }} | |||

{{var | regel1--dienst--desc | |||

| Vordefinierte Dienstgruppe für IPSec | |||

| Predefined service group for IPSec }} | |||

{{var | 1=regel1--dienst--info | |||

| 2=Dienst / Protokoll, Port isakmp / udp 500 nat-traversal / udp 4500 Protokoll esp | |||

| 3=Service / Protocol, Port isakmp / udp 500 nat-traversal / udp 4500 Protocol esp }} | |||

{{var | regel3--desc | |||

| Eine zweite Regel erlaubt dem Roadwarrior den Zugriff auf das gewünschte Netzwerk, einen Host oder eine Netzwerkgruppe. | |||

| A second rule allows the Roadwarrior to access the desired network, host or network group. }} | |||

{{var | regel3--quelle--desc | |||

| Roadwarrior-Host oder -Netzwerk | |||

| Roadwarrior host or network }} | |||

{{var | regel3--ziel--desc | |||

| Netzwerk, auf das zugegriffen werden soll. | |||

| Network to be accessed. }} | |||

{{var | regel3--dienst--desc | |||

| Gewünschter Dienst oder Dienstgruppe | |||

| Desired service or service group }} | |||

{{var | verbindung-herstellen | |||

| Jetzt kann eine Verbindung mit einem Roadwarrior hergestellt werden. | |||

| Now a connection with a Roadwarrior can be established. }} | |||

{{var | verbindung--parameter--desc | |||

| Hierzu muss ggf. ein Client verwendet werden. {{Alert|g}} Es muss darauf geachtet werden, dass in allen Phasen der Verbindung die Parameter auf beiden Seiten jeweils identisch sind. | |||

| A client may have to be used for this. {{Alert|g}} It must be ensured that the parameters on both sides are identical in all phases of the connection. }} | |||

{{var | verbindung--parameter--val | |||

| Notwendige Änderungen, bei Verwendung eines NCP- oder Greenbow-Clients: | |||

* '''UTM''' | |||

** Diffie-Hellman Group ''(Phase 1)'' | |||

** DH-Gruppe (PFS) ''(Phase 2)''<br>'''oder''' | |||

* '''NCP- oder Greenbow-Client:''' | |||

** IKE-DH-Gruppe | |||

Bei Verwendung von '''IKEv1''' außerdem: | |||

* '''NCP- oder Greenbow-Client:''' | |||

** Austausch-Modus: ''Main Mode (IKEv1)'' | |||

** ''Config_mode'' aktivieren | |||

| Necessary changes, when using an NCP client: | |||

* '''UTM''' | |||

** Diffie-Hellman Group ''(Phase 1)'' | |||

** DH-Group (PFS) ''(Phase 2)''<br>'''or''' | |||

* '''NCP- or Greenbow-Client:''' | |||

** IKE-DH-Group | |||

Additionally when using '''IKEv1''': | |||

* '''NCP- or Greenbow-Client:''' | |||

** Exchange mode: ''Main Mode (IKEv1)'' | |||

** Activate ''Config_mode'' }} | |||

{{var | Weitere Einstellungen | |||

| Weitere Einstellungen | |||

| Additional settings }} | |||

{{var | Weitere Einstellungen--desc | |||

| Neben den Einstellungen, die auch schon im Assistenten festgelegt wurden, lassen sich weitere Parameter konfigurieren: | |||

| In addition to the settings that have already been set in the wizard, further parameters can be configured: }} | |||

{{var | Unterschied IKEv1 und IKEv2 | |||

| Beim Einrichtungsschritt 2 stehen zwei grundverschiedene Verbindungstypen zur Auswahl. Je nachdem ob ein Verbindungstyp von IKEv1, oder IKEv2 ausgewählt wird, unterscheiden sich die kommenden Einrichtungsschritte 3 und 4: | |||

| In setup step 2, two fundamentally different connection types are available for selection. Depending on whether a connection type of IKEv1, or IKEv2 is selected, the upcoming setup steps 3 and 4 differ: }} | |||

{{var | Schritt3-IKEv1--Bild | |||

| UTMv12.2.4_IPSEC_IKEv1_Assitent3.png | |||

| UTMv12.2.4_IPSEC_IKEv1_Assitent3-en.png }} | |||

{{var | Schritt4-IKEv1--gatewayID--bild | |||

| UTMv12.2.4_IPSEC_S2E_ikev1_Assitent4.png | |||

| UTMv12.2.4_IPSEC_S2E_ikev1_Assitent4-en.png }} | |||

{{var | Einstellungen IKEv1 | |||

| Weitere Einstellungen für IKEv1 einblenden | |||

| Show more settings for IKEv1 }} | |||

{{var | Einstellungen IKEv1 ausblenden | |||

| Weitere Einstellungen für IKEv1 ausblenden | |||

| Hide more settings for IKEv1 }} | |||

{{var | Einstellungen IKEv2 | |||

| Weitere Einstellungen für IKEv2 einblenden | |||

| Show more settings for IKEv2 }} | |||

{{var | Einstellungen IKEv2 ausblenden | |||

| Weitere Einstellungen für IKEv2 ausblenden | |||

| Hide more settings for IKEv2 }} | |||

{{var | IKEv1 - L2TP nicht angezeigt | |||

| Der Verbindungstyp IKEv1 - L2TP ist nur auswählbar, wenn L2TP auf Autostart steht, oder explizit im Admininterface aktiviert wird. | |||

| The connection type IKEv1 - L2TP can only be selected if L2TP is set to Autostart or explicitly enabled in the admin interface. }} | |||

{{var | IKEv1 - L2TP--Info | |||

| L2TP aktivieren unter: {{Menu|Extras|Erweiterte Einstellungen|Ausgeblendete Funktionen}} {{b|L2TP aktivieren:}} {{ButtonAn|Ja}} | |||

| Enable L2TP under: {{Menu|Extras|Advanced settings|Hidden functions}} {{b|Enable L2TP:}} {{ButtonAn|Ja}} }} | |||

{{var | 1=IKEv1 - L2TP--Info2 | |||

| 2=Ausgeblendete Menüschaltflächen aktivieren: <i class=key>Strg</i> + <i class=key>Alt</i> + <i class=key>A</i> | |||

| 3=Activate hidden menu buttons: <i class=key>Ctrl</i> + <i class=key>Alt</i> + <i class=key>A</i> }} | |||

{{var | neu--MOBIKE | {{var | neu--MOBIKE | ||

| Hinweis zur Nutzung von [[#Phase_1_2|MOBIKE]] | | Hinweis zur Nutzung von [[#Phase_1_2|MOBIKE]] | ||

| Zeile 21: | Zeile 426: | ||

| [[#Phase_1_2 | IKEv2 Phase 1 aktualisiert]] | | [[#Phase_1_2 | IKEv2 Phase 1 aktualisiert]] | ||

| [[#Phase_1_2 | IKEv2 Phase 1 updated]] }} | | [[#Phase_1_2 | IKEv2 Phase 1 updated]] }} | ||

{{var | neu--config_mode | |||

| Hinweis auf [[#Config_mode | Config_mode]] bei NCP- oder Greenbow-Clients | |||

| Note on [[#Config_mode | Config_mode]] for NCP or Greenbow clients }} | |||

</div>{{Select_lang}}{{TOC2|limit=3}} | </div>{{Select_lang}}{{TOC2|limit=3}} | ||

| Zeile 27: | Zeile 436: | ||

* {{#var:neu--IKEv2 Phase 1}} | * {{#var:neu--IKEv2 Phase 1}} | ||

* {{#var:neu--copy-psk}} | * {{#var:neu--copy-psk}} | ||

* {{#var:neu--config_mode}} | |||

* {{#var:neu--Einrichtungsassistent}} <small>(v12.2.4)</small> | * {{#var:neu--Einrichtungsassistent}} <small>(v12.2.4)</small> | ||

* {{#var:neu--MOBIKE}} <small>(v12.2.4)</small> | * {{#var:neu--MOBIKE}} <small>(v12.2.4)</small> | ||

| Zeile 35: | Zeile 445: | ||

[[UTM/VPN/IPSec-Roadwarrior | 11.7]] | [[UTM/VPN/IPSec-Roadwarrior | 11.7]] | ||

[[UTM/VPN/IPSec-S2E_v11.6 | 11.6.12]] | [[UTM/VPN/IPSec-S2E_v11.6 | 11.6.12]] | ||

|{{Menu|VPN|IPSec|{{#var:Verbindungen}} }} }} | |{{Menu|VPN|IPSec|{{#var:Verbindungen}} }} | ||

}} | |||

---- | ---- | ||

=== {{#var:Einleitung}} === | |||

<div class="Einrücken"> | |||

{{#var:Einleitung--desc}} | |||

<br clear=all></div> | |||

---- | ---- | ||

=== {{#var: Konfiguration}} === | === {{#var: Konfiguration}} === | ||

<div class="Einrücken">{{#var: Konfiguration--desc}}</div> | <div class="Einrücken"> | ||

{{#var:Konfiguration--desc}} | |||

</div> | |||

==== {{#var:Einrichtungsassistent}} ==== | |||

{| class="sptable2 pd5 zh1 Einrücken" | {| class="sptable2 pd5 zh1 Einrücken" | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| class="Leerzeile" colspan="2"| {{h5| {{#var:Verbindungstyp}} | {{#var: | | class="Leerzeile" colspan="2"| {{h5|{{#var:Verbindungstyp}} | {{#var:Schritt}} 1 - {{#var:Verbindungstyp}} }} | ||

|- | |- | ||

! {{#var:Beschriftung}} !! {{#var:Wert}} !! {{#var:Beschreibung}} | ! {{#var:Beschriftung}} !! {{#var:Wert}} !! {{#var:Beschreibung}} | ||

| class="Bild" rowspan="3" | {{Bild| {{#var: Schritt1--Bild}} | {{#var: Einrichtungsschritt}} 1}} | | class="Bild" rowspan="3" | {{Bild|{{#var:Schritt1--Bild}} |{{#var: Einrichtungsschritt}} 1}} | ||

|- | |- | ||

| {{#var: Schritt1--Auswahl}} | | {{#var:Schritt1--Auswahl}} | ||

| {{#var: Schritt1--val}} | | {{#var:Schritt1--val}} | ||

* {{ic| Roadwarrior |class=mw6}} | * {{ic|Roadwarrior|class=mw6}} | ||

* {{ic| Site to Site |class=mw6}} | * {{ic|Site to Site|class=mw6}} | ||

| {{#var: Schritt1--desc}} | | {{#var: Schritt1--desc}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|- | |- | ||

| class="Leerzeile" colspan="3"|<br>{{h5| {{#var:Allgemein}} | {{#var:Schritt}} 2 - {{#var:Allgemein }} }} | | class="Leerzeile" colspan="3"|<br>{{h5|{{#var:Allgemein}} | {{#var:Schritt}} 2 - {{#var:Allgemein}} }} | ||

|- | |- | ||

| {{b| Name: }} || {{ic| IPSec Roadwarrior|class=available}} || {{#var: Schritt2--Name--desc}} || class="Bild" rowspan="3" | {{Bild|{{#var: Schritt2--Bild }}|{{#var:Einrichtungsschritt}} 2 }} | | {{b|Name:}} || {{ic|IPSec Roadwarrior|class=available}} || {{#var:Schritt2--Name--desc}} || class="Bild" rowspan="3" | {{Bild|{{#var: Schritt2--Bild }} |{{#var:Einrichtungsschritt}} 2 }} | ||

|- id="L2TP ausgeblendet" | |- id="L2TP ausgeblendet" | ||

| {{b| {{#var: | | {{b|{{#var:Verbindungstyp}}:}} || {{Button|IKEv1 - Native|dr|class=available}} || {{#var:Schritt2--mögliche-verbindungstypen}}<br> {{Button|IKEv1 - XAuth|dr|class=mw12}}<br> {{Button|IKEv1 - Native|dr|class=mw12}}<br> {{Button|IKEv2 - Native|dr|class=mw12}}<br> {{Button|IKEv1 - L2TP|dr|class=mw12}}<br><br> {{Hinweis-box|{{#var:Neu ab}}: 12.4|gr|12.4|status=neu}}<br> {{#var:IKEv1 - L2TP nicht angezeigt}} {{Einblenden2| |{{#var:hide}}|true|info|{{#var:IKEv1 - L2TP--Info}} {{#var:IKEv1 - L2TP--Info2}} }}<br> {{#var:Schritt2--Verbindungstyp--Hinweis}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| colspan="3"| {{Hinweis- | | colspan="3"| {{Hinweis-box| {{#var:Unterschied IKEv1 und IKEv2}}|g}} | ||

|- | |- | ||

| class="Leerzeile" colspan="3"|<br>{{h5| {{#var:Lokal}} – IKEv1 | {{#var:Schritt}} 3 - {{#var: Lokal}} - '''IKEv1'''}} | | class="Leerzeile" colspan="3"|<br>{{h5|{{#var:Lokal}} – IKEv1 | {{#var:Schritt}} 3 - {{#var: Lokal}} - '''IKEv1'''}} | ||

|- | |- | ||

| {{b| Local Gateway ID: }} || {{ic| |dr|class=available}} || {{#var: Schritt3--gatewayID--desc }}<br>{{ | | {{b|Local Gateway ID:}} || {{ic| |dr|class=available}} || {{#var:Schritt3--gatewayID--desc }}<br> {{Alert|gr}}{{#var:GatewayID Hinweis}} | ||

| class="Bild" rowspan="10" | {{Bild|{{#var: Schritt3-IKEv1--Bild}}|{{#var:Einrichtungsschritt}} 3 - IKEv1}} | | class="Bild" rowspan="10" | {{Bild|{{#var: Schritt3-IKEv1--Bild}} |{{#var:Einrichtungsschritt}} 3 - IKEv1}} | ||

|- | |- | ||

| rowspan="3"| {{b| {{#var: Schritt2--authentifizierungsmethode}} }} | | rowspan="3"| {{b|{{#var: Schritt2--authentifizierungsmethode}} }} | ||

| {{Button| | | {{Button|Pre-Shared Key|dr|class=available}} || {{#var:Pre-Shared Key--desc}} | ||

|- | |- | ||

| {{Button|{{#var:Zertifikat}}|dr|class=available}} || {{#var:Zertifikat--desc}} | | {{Button|{{#var:Zertifikat}}|dr|class=available}} || {{#var:Zertifikat--desc}} | ||

|- | |- | ||

| {{Button| | | {{Button|RSA|dr|class=available}} || {{#var:RSA--desc}} | ||

|- | |- | ||

| {{b| | | {{b|Pre-Shared Key:}} || {{ic||class=available}} || {{#var: Schritt2--psk--desc}} | ||

|- | |- | ||

| {{b| {{#var: | | {{b|X.509 {{#var:Zertifikat}}:}}<br> <small>'''{{#var:x509 Hinweis}}'''</small> || {{Button| {{#var: Schritt2--x509--val}} |dr|class=available}} || {{#var:Schritt2--x509--desc}} | ||

|- | |- | ||

| {{b| {{#var: Schritt2--RSA--cap}} }} || {{Button| | | {{b|{{#var:Schritt2--RSA--cap}} }} || {{Button|IPSec Key|dr|class=available}} || {{#var:Schritt2--RSA--desc}} | ||

|- | |- | ||

| {{b| {{#var:Schritt2--Netzwerke}} }}<br><small>'''{{#var:Netzwerke Hinweis}}'''</small> || {{ic| | | {{b|{{#var:Schritt2--Netzwerke}} }}<br> <small>'''{{#var:Netzwerke Hinweis}}'''</small> || {{ic|192.168.250.0/24|dr|class=available}} || {{#var: Schritt2--Netzwerke--desc}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|- | |- | ||

| class="Leerzeile" colspan="3"|<br>{{h5| {{#var:Lokal}} – IKEv2 | {{#var:Schritt}} 3 - {{#var: Lokal}} - IKEv2}} | | class="Leerzeile" colspan="3"|<br>{{h5|{{#var:Lokal}} – IKEv2 | {{#var:Schritt}} 3 - {{#var: Lokal}} - IKEv2}} | ||

|- | |- | ||

| {{b| Local Gateway ID: }} || {{ic| |dr|class=available}} || {{#var: Schritt3--gatewayID--desc }}<br>{{ | | {{b|Local Gateway ID:}} || {{ic| |dr|class=available}} || {{#var:Schritt3--gatewayID--desc }}<br> {{Alert|grün}}{{#var:GatewayID Hinweis}} | ||

| class="Bild" rowspan="10" | {{Bild|{{#var: Schritt3--Bild}}|{{#var:Einrichtungsschritt}} 3 - IKEv2}} | | class="Bild" rowspan="10" | {{Bild|{{#var:Schritt3--Bild}}|{{#var:Einrichtungsschritt}} 3 - IKEv2}} | ||

|- | |- | ||

| rowspan="4"| {{b| {{#var: Schritt2--authentifizierungsmethode}} }} | | rowspan="4"| {{b|{{#var: Schritt2--authentifizierungsmethode}} }} | ||

| {{Button| | | {{Button|Pre-Shared Key|dr|class=available}} || {{#var:Pre-Shared Key--desc}} | ||

|- | |- | ||

| {{Button|{{#var:Zertifikat}}|dr|class=available}} || {{#var:Zertifikat--desc}} | | {{Button|{{#var:Zertifikat}}|dr|class=available}} || {{#var:Zertifikat--desc}} | ||

|- | |- | ||

| {{Button| | | {{Button|RSA|dr|class=available}} || {{#var:RSA--desc}} | ||

|- | |- | ||

| {{Button| | | {{Button|EAP-TLS|dr|class=available}} <small>'''{{#var:Nur mit IKEv2--Hinweis}}'''</small>|| {{#var:EAP-TLS--desc}} | ||

|- | |- | ||

| rowspan="3" |<span id=copy-psk></span>{{b| | | rowspan="3" |<span id=copy-psk></span>{{b|Pre-Shared Key:}} || {{ic||class=available}} || {{#var:Schritt2--psk--desc}} | ||

|- | |- | ||

| {{Button||r}} || {{#var:Schlüssel erstellen--desc}} | | {{Button||r}} || {{#var:Schlüssel erstellen--desc}} | ||

|- | |- | ||

| {{Button||class=fas fa-copy icon | | {{Button||class=fas fa-copy icon}} || {{#var:Schlüssel kopieren--desc}} | ||

|- | |- | ||

| {{b| {{#var: | | {{b|X.509 {{#var:Zertifikat}}:}}<br> <small>'''{{#var:x509 Hinweis}}'''</small> || {{Button| {{#var: Schritt2--x509--val}} |dr|class=available}} || {{#var: Schritt2--x509--desc}} | ||

|- | |- | ||

| {{b| {{#var: Schritt2--RSA--cap}} }} || {{Button| | | {{b|{{#var:Schritt2--RSA--cap}} }} || {{Button|IPSec Key|dr|class=available}} || {{#var:Schritt2--RSA--desc}} | ||

|- | |- | ||

| {{b| {{#var:Schritt2--Netzwerke}} }} || {{ic| | | {{b|{{#var:Schritt2--Netzwerke}} }} || {{ic|192.168.250.0/24|dr|class=available}} || {{#var:Schritt2--Netzwerke--desc}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|- | |- | ||

| class="Leerzeile" colspan="3"|<br>{{h5| {{#var:Gegenstelle}} – IKEv1 | {{#var:Schritt}} 4 - {{#var: Gegenstelle}} - IKEv1 }} | | class="Leerzeile" colspan="3"|<br>{{h5|{{#var:Gegenstelle}} – IKEv1 | {{#var:Schritt}} 4 - {{#var: Gegenstelle}} - IKEv1 }} | ||

|- | |- | ||

| {{b|{{#var:Öffentlicher RSA-Schlüssel}} }}<br><small>'''{{#var:Öffentlicher RSA-Schlüssel Hinweis}}'''</small> || {{Button| | | {{b|{{#var:Öffentlicher RSA-Schlüssel}} }}<br> <small>'''{{#var:Öffentlicher RSA-Schlüssel Hinweis}}'''</small> || {{Button|IPSec Key|dr|class=available}} || {{#var:Öffentlicher RSA-Schlüssel--desc}} | ||

| class="Bild" rowspan="6" | {{Bild| {{#var: Schritt4-IKEv1--gatewayID--bild}}|{{#var:Einrichtungsschritt}} 4 - IKEv1}} | | class="Bild" rowspan="6" | {{Bild|{{#var: Schritt4-IKEv1--gatewayID--bild}} |{{#var:Einrichtungsschritt}} 4 - IKEv1}} | ||

|- | |- | ||

| {{b|{{#var:IP-Adresse Pool}} }}<br><small>'''{{#var:IP-Adresse Pool Hinweis}}'''</small> || {{ic| | | {{b|{{#var:IP-Adresse Pool}} }}<br> <small>'''{{#var:IP-Adresse Pool Hinweis}}'''</small> || {{ic|192.168.22.35/24|class=available}} || {{#var:IP-Adresse Pool--desc}} | ||

|- | |- | ||

| {{b|{{#var:Benutzerdialog}} }}<br><small>'''{{#var:IKEv1 - L2TP XAuth}}'''</small> || {{ButtonAn|{{#var:Ja}} }} || {{#var:Benutzerdialog--desc}} | | {{b|{{#var:Benutzerdialog}} }}<br> <small>'''{{#var:IKEv1 - L2TP XAuth}}'''</small> || {{ButtonAn|{{#var:Ja}} }} || {{#var:Benutzerdialog--desc}} | ||

|- | |- | ||

| {{b| Remote Gateway ID: }}<br><small>'''{{#var:Remote Gateway ID Hinweis}}'''</small> || {{ic| 192.0.2.192 |dr|class=available}} <br><small>{{#var:oder}}</small><br>{{ic| {{#var:Schritt4--gatewayID--val}}|dr|class=available}} || {{ | | {{b|Remote Gateway ID:}}<br> <small>'''{{#var:Remote Gateway ID Hinweis}}'''</small> || {{ic|192.0.2.192|dr|class=available}} <br> <small>{{#var:oder}}</small><br> {{ic|{{#var:Schritt4--gatewayID--val}}|dr|class=available}} || {{Alert}} {{#var:Schritt4--gatewayID--desc}} {{info|{{#var:Schritt4--gatewayID--info}} }} | ||

|- | |- | ||

| {{b|{{#var: Schritt4--IPadresse--cap}} }}<br><small>'''{{#var:Remote Gateway ID Hinweis}}'''</small> || {{ic| 192.168.222.35|class=available}} || {{#var: Schritt4--IPadresse--desc}} | | {{b|{{#var:Schritt4--IPadresse--cap}} }}<br> <small>'''{{#var:Remote Gateway ID Hinweis}}'''</small> || {{ic|192.168.222.35|class=available}} || {{#var: Schritt4--IPadresse--desc}} | ||

<li class="list--element__alert list--element__hint">{{#var: Schritt4--IPadresse--hinweis}}<br>{{#var: Schritt4--IPadresse--phase2}}</li> | <li class="list--element__alert list--element__hint">{{#var: Schritt4--IPadresse--hinweis}}<br> {{#var: Schritt4--IPadresse--phase2}}</li> | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|- | |- | ||

| class="Leerzeile" colspan="3"|<br>{{h5| {{#var:Gegenstelle}} – IKEv2 | {{#var:Schritt}} 4 - {{#var: Gegenstelle}} - IKEv2 }} | | class="Leerzeile" colspan="3"|<br>{{h5|{{#var:Gegenstelle}} – IKEv2 | {{#var:Schritt}} 4 - {{#var:Gegenstelle}} - IKEv2 }} | ||

|- | |- | ||

| {{b|{{#var:Öffentlicher RSA-Schlüssel}} }}<br><small>'''{{#var:Öffentlicher RSA-Schlüssel Hinweis}}'''</small> || {{Button| | | {{b|{{#var:Öffentlicher RSA-Schlüssel}} }}<br> <small>'''{{#var:Öffentlicher RSA-Schlüssel Hinweis}}'''</small> || {{Button|IPSec Key|dr|class=available}} || {{#var:Öffentlicher RSA-Schlüssel--desc}} | ||

| class="Bild" rowspan="8" | {{Bild| {{#var: Schritt4--gatewayID--bild}}|{{#var:Einrichtungsschritt}} 4 - IKEv2}} | | class="Bild" rowspan="8" | {{Bild|{{#var:Schritt4--gatewayID--bild}} |{{#var:Einrichtungsschritt}} 4 - IKEv2}} | ||

|- | |- | ||

| {{b|{{#var:IP-Adresse Pool}} }} || {{ic| | | {{b|{{#var:IP-Adresse Pool}} }} || {{ic|192.168.22.35/24|class=available}} || {{#var:IP-Adresse Pool--desc}} | ||

|- | |- | ||

| rowspan="3"| {{b|{{#var:Schritt2--authentifizierungsmethode}} }}<br><small>'''{{#var:IKEv2 ohne PSK}}'''</small> | | rowspan="3"| {{b|{{#var:Schritt2--authentifizierungsmethode}} }}<br> <small>'''{{#var:IKEv2 ohne PSK}}'''</small> | ||

| {{Button|{{#var:Zertifikat}}|dr|class=available}} || {{#var:Zertifikat--desc}} | | {{Button|{{#var:Zertifikat}}|dr|class=available}} || {{#var:Zertifikat--desc}} | ||

|- | |- | ||

| {{Button| | | {{Button|EAP-MSCHAPV2|dr|class=available}} || {{#var:EAP-MSCHAPV2--desc}} | ||

|- | |- | ||

| {{Button| | | {{Button|EAP-TLS|dr|class=available}} || {{#var:EAP-TLS--desc}} | ||

|- | |- | ||

<!-- | <!-- | ||

| rowspan="2"| {{b|{{#var: | | rowspan="2"| {{b|X.509 {{#var:Zertifikat}}:}}<br><small>'''{{#var:IKEv2 ohne PSK}}'''</small> | ||

| {{Button| | | {{Button|IPSec Cert|dr|class=available}}<br><small>'''{{#var:Zertifikat Hinweis 2}}'''</small> || {{#var:Zertifikat Gegenstelle}}<br>{{Alert}}{{#var:Zertifikat Hinweis}} | ||

|- | |- | ||

| {{Button| | | {{Button|IPSec Cert|dr|class=available}}<br><small>'''{{#var:Zertifikat Hinweis EAP-TLS}}'''</small> || {{#var:Zertifikat Gegenstelle}} | ||

|- | |- | ||

--> | --> | ||

| {{b|{{#var: | |||

| {{Button| | | {{b|X.509 {{#var:Zertifikat}}:}}<br> <small>'''{{#var:IKEv2 ohne PSK}}'''</small> | ||

| {{Button|IPSec Cert|dr|class=available}} || {{#var:Zertifikat Gegenstelle}}<br> {{Alert}} {{#var:Zertifikat Hinweis}} | |||

|- | |- | ||

| {{b|{{#var:Benutzergruppe}} | | {{b|{{#var:Benutzergruppe}}:}}<br> <small>'''{{#var:Benutzergruppe--Hinweis}}'''</small> || {{Button|IPSec {{#var:Benutzergruppe}}|dr|class=available}} || {{#var:Benutzergruppe--desc}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| colspan="3"| {{#var: wizard-beenden }} | | colspan="3"| {{#var:wizard-beenden }} | ||

|} | |} | ||

---- | ---- | ||

=== {{#var:Regelwerk}} === | |||

<div class="Einrücken"> | |||

{{#var: Regelwerk--desc}} | {{#var: Regelwerk--desc}} | ||

</div> | |||

{| class="sptable2 pd5 zh1 Einrücken" | {| class="sptable2 pd5 zh1 Einrücken" | ||

|- | |- | ||

| class="Leerzeile" colspan="3" | {{h4|{{#var: Implizite Regeln }} }}{{Hinweis- | | class="Leerzeile" colspan="3" | {{h4|{{#var:Implizite Regeln}} }} {{Hinweis-box| {{#var:Implizite Regeln--hinweis}}|g|fs__icon=em2}} | ||

| class="Bild" | {{Einblenden2 | {{#var: Screenshots | | class="Bild" | {{Einblenden2| {{#var:Screenshots}} | {{#var:ausblenden}} |dezent|true| {{Bild|{{#var:Implizite Regeln--bild1}} | {{#var:Implizite Regeln--bild1--cap}} }}<br> {{Bild|{{#var:Implizite Regeln--bild2}} | {{#var:Implizite Regeln--bild2--cap}} }} }} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|- | |- | ||

| class="Leerzeile" colspan="3" | | | class="Leerzeile" colspan="3" | | ||

===== {{#var: | ===== {{#var:Netzwerkobjekt anlegen}} ===== | ||

{{Menu| Firewall | Portfilter | {{#var: | {{Menu|Firewall|Portfilter|{{#var:Netzwerkobjekte}}|{{#var:Netzwerkobjekte--hinzufügen}}|+}} | ||

|- | |- | ||

! {{#var:cap}} !! {{#var:val}} !! {{#var:desc}} | ! {{#var:cap}} !! {{#var:val}} !! {{#var:desc}} | ||

| class="Bild" rowspan="6" | {{Bild| {{#var: Netzwerkobjekte--bild | | class="Bild" rowspan="6" | {{Bild|{{#var:Netzwerkobjekte--bild}} |{{#var:Netzwerkobjekte}} }} | ||

|- | |- | ||

| {{b| Name:}} || {{ic| ngrp-IPSec-Roadwarrior|class=available}} || {{#var: Netzwerkobjekte--name--desc | | {{b|Name:}} || {{ic|ngrp-IPSec-Roadwarrior|class=available}} || {{#var:Netzwerkobjekte--name--desc}} | ||

|- | |- | ||

| {{b| {{#var: | | {{b|{{#var:Typ}} }} || {{ic| {{#var:Netzwerkobjekte----typ--val}} |dr|class=available}} || {{#var:Netzwerkobjekte--typ--desc}} | ||

|- | |- | ||

| {{b| {{#var: Netzwerkobjekte--adresse | | {{b|{{#var:Netzwerkobjekte--adresse}} }} || {{ic|192.168.222.0/24|class=available}} || {{#var:Netzwerkobjekte--adresse--desc}} | ||

|- | |- | ||

| {{b | | {{b|Zone}} || {{ic|vpn-ipsec|dr|class=available}} || {{#var:Netzwerkobjekte--zone--desc}} | ||

|- | |- | ||

| {{b| {{#var: | | {{b|{{#var:Gruppe}}:}} || {{ic| |dr|class=available}} || {{#var:Netzwerkobjekte--gruppe--desc}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| colspan="2" | | | colspan="2" | | ||

===== {{#var: | ===== {{#var:Portfilter Regeln}} ===== | ||

| colspan="2" class="Bild" style="min-width: 69%;" | {{Bild| {{#var: regeln--bild | | colspan="2" class="Bild" style="min-width: 69%;" | {{Bild|{{#var: regeln--bild}} |{{#var: regeln--bild--cap}} }} | ||

|- | |- | ||

| class="Leerzeile" colspan="3"| {{#var: regel1--desc | | class="Leerzeile" colspan="3"| {{#var:regel1--desc}} | ||

|- | |- | ||

| {{b| {{#var: Quelle}} }} || {{ic| internet|dr|icon=internet|class=available}} || {{#var: regel1--quelle--desc | | {{b|{{#var: Quelle}} }} || {{ic|internet|dr|icon=internet|class=available}} || {{#var:regel1--quelle--desc}} | ||

|- | |- | ||

| {{b| {{#var: Ziel}} }} || style="min-width:175px;" | {{ic| external-interface |dr|icon=interface|class=available}} || {{#var: regel1--ziel--desc | | {{b|{{#var:Ziel}} }} || style="min-width:175px;" | {{ic|external-interface |dr|icon=interface|class=available}} || {{#var:regel1--ziel--desc}} | ||

|- | |- | ||

| {{b| {{#var: Dienst}} }} || {{ic| ipsec|dr|icon=dienste|class=available}} || {{#var: regel1--dienst--desc | | {{b|{{#var:Dienst}} }} || {{ic|ipsec|dr|icon=dienste|class=available}} || {{#var: regel1--dienst--desc}} {{Info|{{#var: regel1--dienst--info}} }} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| colspan="3"| <br>{{#var: regel3--desc | | colspan="3"| <br>{{#var: regel3--desc}} | ||

|- | |- | ||

| {{b| {{#var:Quelle}} }} || {{ic| IPSec Roadwarrior|dr|class=available|icon=vpn-network}} || {{#var: regel3--quelle--desc | | {{b|{{#var:Quelle}} }} || {{ic|IPSec Roadwarrior|dr|class=available|icon=vpn-network}} || {{#var:regel3--quelle--desc}} | ||

|- | |- | ||

| {{b| {{#var:Ziel}} }} || {{ic| dmz1-network |dr|class=available|icon=net}} || {{#var: regel3--ziel--desc | | {{b|{{#var:Ziel}} }} || {{ic|dmz1-network|dr|class=available|icon=net}} || {{#var:regel3--ziel--desc}} | ||

|- | |- | ||

| {{b| {{#var:Dienst}} }} || {{ic| xyz|dr|class=available|icon=dienste}} || {{#var: regel3--dienst--desc | | {{b|{{#var:Dienst}} }} || {{ic|xyz|dr|class=available|icon=dienste}} || {{#var: regel3--dienst--desc}} | ||

|} | |} | ||

<div class="Einrücken"> | <div class="Einrücken"> | ||

{{#var: verbindung-herstellen}}<br> | |||

{{#var: verbindung--parameter--desc}}< | {{#var: verbindung--parameter--desc}} | ||

< | <p><span id=Config_mode></span>{{#var: verbindung--parameter--val}}</p> | ||

</div> | </div> | ||

---- | |||

=== {{#var:Weitere Einstellungen}} === | === {{#var:Weitere Einstellungen}} === | ||

<div class="Einrücken">{{#var:Weitere Einstellungen--desc}} | <div class="Einrücken"> | ||

<br clear=all> | {{#var:Weitere Einstellungen--desc}} | ||

<br clear=all></div> | |||

==== IKEv1 ==== | ==== IKEv1 ==== | ||

{{Einblenden | {{#var: Einstellungen IKEv1 }} | {{#var: Einstellungen IKEv1 ausblenden}} | dezent| true| Vorschau=step-by-step.png}} | <div class="Einrücken"> | ||

{{:UTM/VPN/IPSec-Phase1- | {{Einblenden| {{#var:Einstellungen IKEv1}} | {{#var:Einstellungen IKEv1 ausblenden}} |dezent|true| Vorschau=step-by-step.png}} | ||

{{:UTM/VPN/IPSec-Phase1-2_v12.4|IPSec=IKEv1 RW}} | |||

</div></span></div> | </div></span></div> | ||

<br clear=all> | <br clear=all></div> | ||

==== IKEv2 ==== | ==== IKEv2 ==== | ||

<div class="Einrücken"> | |||

{{Einblenden | {{#var: Einstellungen IKEv2 }} | {{#var: Einstellungen IKEv2 ausblenden}} | dezent| true| Vorschau=step-by-step.png}} | {{Einblenden | {{#var: Einstellungen IKEv2 }} | {{#var: Einstellungen IKEv2 ausblenden}} | dezent| true| Vorschau=step-by-step.png}} | ||

{{:UTM/VPN/IPSec-Phase1- | {{:UTM/VPN/IPSec-Phase1-2_v12.4|IPSec=IKEv2 RW}} | ||

</div></span></div></div> | </div></span></div></div></div> | ||

Aktuelle Version vom 3. April 2024, 12:23 Uhr

notempty

- Ausblendung von IKEv1 L2TP. Einblendung erst bei spezieller Aktivierung

- IKEv2 Phase 1 aktualisiert

- PSK in Zwischenablage kopieren

- Hinweis auf Config_mode bei NCP- oder Greenbow-Clients

- Änderungen in der Anordnung der Konfigurationsschritte im Assistenten (v12.2.4)

- Hinweis zur Nutzung von MOBIKE (v12.2.4)

- DHCP für IPSec in Phase 2 konfigurierbar (v12.2.4)

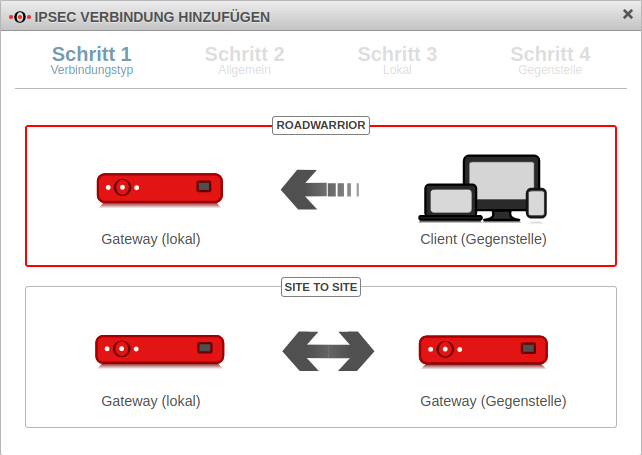

Einleitung

Eine Roadwarrior-Verbindung verbindet einzelne Hosts mit dem lokalen Netzwerk. Dadurch kann sich beispielsweise ein Außendienstmitarbeiter mit dem Netzwerk der Zentrale verbinden.

In dieser Schritt für Schritt Anleitung wird die Konfiguration einer End-to-Site Verbindung gezeigt. Der gewählte Verbindungstyp ist native IPSec mit IKEv1.

Für native IPSec Verbindungen mit IKEv1 benötigt der Client ein separates Programm.

Konfiguration einer nativen IPSec Verbindung

Neue Verbindungen werden im Menü Reiter Verbindungen mit der Schaltfläche hinzugefügt.

Einrichtungsassistent

Verbindungstyp Schritt 1 - Verbindungstyp

| |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Auswahl des Verbindungs-Typs | Es stehen folgende Verbindungen zur Verfügung:

|

Für die Konfiguration einer E2S / End-to-Site-Verbindung wird Roadwarrior ausgewählt. | |

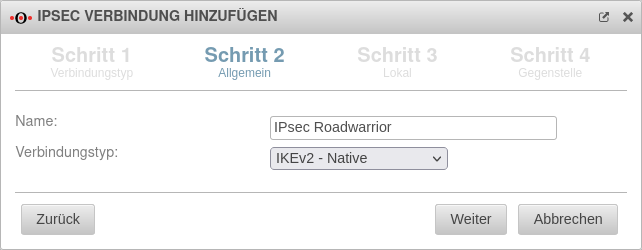

Allgemein Schritt 2 - Allgemein

| |||

| Name: | IPSec Roadwarrior | Name für die Verbindung |  |

| Verbindungstyp: | Mögliche Verbindungstypen: notempty Neu ab: 12.4 Der Verbindungstyp IKEv1 - L2TP ist nur auswählbar, wenn L2TP auf Autostart steht, oder explizit im Admininterface aktiviert wird. L2TP aktivieren unter: Reiter Ausgeblendete Funktionen L2TP aktivieren: Ja Ausgeblendete Menüschaltflächen aktivieren: Strg + Alt + A Bitte beachten, welcher Typ vom Betriebssystem unterstützt wird. | ||

| notempty Beim Einrichtungsschritt 2 stehen zwei grundverschiedene Verbindungstypen zur Auswahl. Je nachdem ob ein Verbindungstyp von IKEv1, oder IKEv2 ausgewählt wird, unterscheiden sich die kommenden Einrichtungsschritte 3 und 4:

| |||

Lokal – IKEv1 Schritt 3 - Lokal - IKEv1

| |||

| Local Gateway ID: | Die Gateway ID fließt in die Authentifizierung mit ein. Dies kann eine IP-Adresse, ein Hostname oder eine Schnittstelle sein. Wird bei einer Auswahl eines X.509 Zertifikats automatisch ausgefüllt |

| |

| Authentifizierungsmethode: | Ein Pre-Shared Key wird verwendet | ||

| Ein vorhandenes Zertifikat wird verwendet | |||

| Ein vorhandener privater RSA-Schlüssel wird verwendet | |||

| Pre-Shared Key: | Ein beliebiger PSK | ||

| X.509 Zertifikat: Nur bei Authentifizierungsmethode

|

Auswahl eines Zertifikates | ||

| Privater RSA-Schlüssel: | Auswahl eines RSA-Schlüssels | ||

| Netzwerke freigeben: Nur bei IKEv1 - Native |

192.168.250.0/24 | Netzwerke für die IPSec-Verbindung freigeben | |

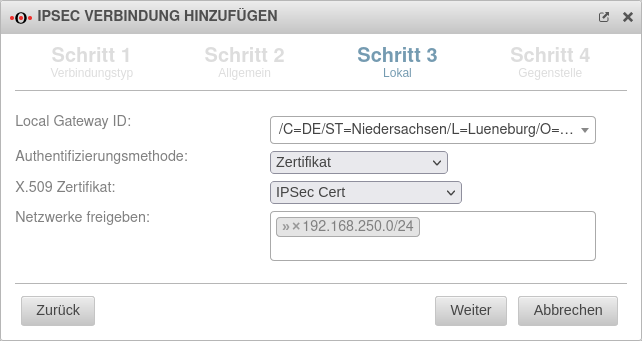

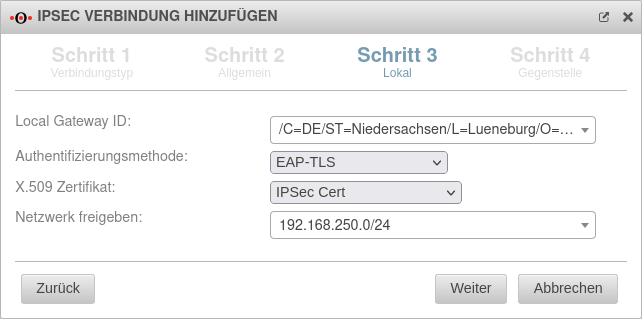

Lokal – IKEv2 Schritt 3 - Lokal - IKEv2

| |||

| Local Gateway ID: | Die Gateway ID fließt in die Authentifizierung mit ein. Dies kann eine IP-Adresse, ein Hostname oder eine Schnittstelle sein. Wird bei einer Auswahl eines X.509 Zertifikats automatisch ausgefüllt |

| |

| Authentifizierungsmethode: | Ein Pre-Shared Key wird verwendet | ||

| Ein vorhandenes Zertifikat wird verwendet | |||

| Ein vorhandener privater RSA-Schlüssel wird verwendet | |||

| Nur bei IKEv2 | EAP-TLS wird verwendet. Wird für MSCHAPv2 benötigt. | ||

| Pre-Shared Key: | Ein beliebiger PSK | ||

| Erstellt einen sehr starken Schlüssel | |||

| Kopiert den PSK in die Zwischenablage | |||

| X.509 Zertifikat: Nur bei Authentifizierungsmethode

|

Auswahl eines Zertifikates | ||

| Privater RSA-Schlüssel: | Auswahl eines RSA-Schlüssels | ||

| Netzwerke freigeben: | 192.168.250.0/24 | Netzwerke für die IPSec-Verbindung freigeben | |

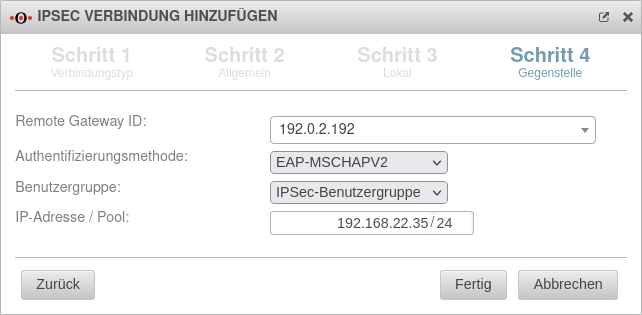

Gegenstelle – IKEv1 Schritt 4 - Gegenstelle - IKEv1

| |||

| Öffentlicher RSA-Schlüssel: Nur bei Authentifizierungsmethode RSA |

Der benötigte öffentlicher RSA-Schlüssel der Gegenstelle |  | |

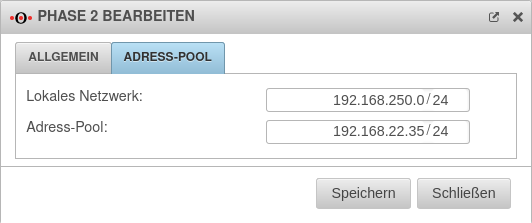

| IP-Adresse / Pool: Nur bei IKEv1 - XAuth |

192.168.22.35/24 | IP-Adresse, bzw. Pool für den Aufbau der IPSec-Verbindungen | |

| Öffne Benutzerdialog nach Beendigung: Nur bei

|

Ja | Öffnet im Anschluss an den Assistenten den Benutzer-Dialog der UTM. Für den Aufbau dieser Verbindung ist die Eingabe von Benutzerdaten nötig. Der Benutzer benötigt die nötigen Rechte. | |

| Remote Gateway ID: Nur bei IKEv1 - Native |

192.0.2.192 oder Mein_Roadwarrior |

Wird mehr als eine IPSec-Verbindung eingerichtet, sollte hier unbedingt eine eindeutige ID eingetragen werden. Das Kennwort ankommender Verbindungen wird anhand der ID der IPSec-Verbindung überprüft. Wird als ID keine IP-Adresse angegeben, sind bei Site-to-Site-Verbindungen weitere Einstellungen vorzunehmen. | |

| IP-Adresse(n): Nur bei IKEv1 - Native |

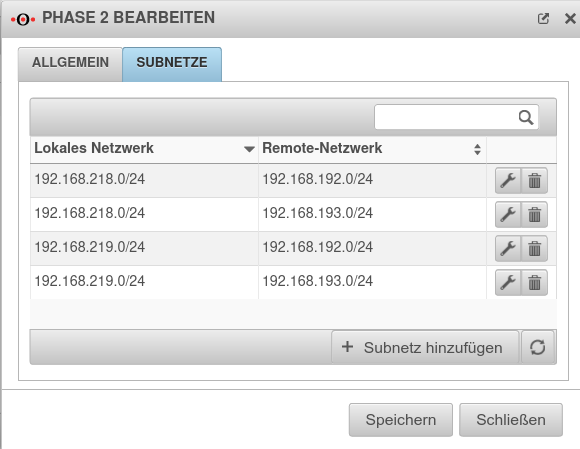

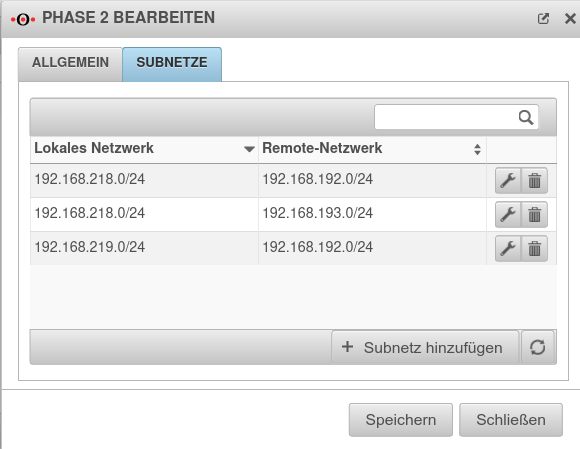

192.168.222.35 | Zusätzliche IP-Adresse für den Roadwarrior, mit der die IPSec-Verbindung aufgebaut wird.

Für dieses Beispiel wird nach Beendigung des Assistenten die soeben angegebene Adresse bearbeitet und für das Remote-Netzwerk der Wert 192.168.222.0/24 eingetragen. | |

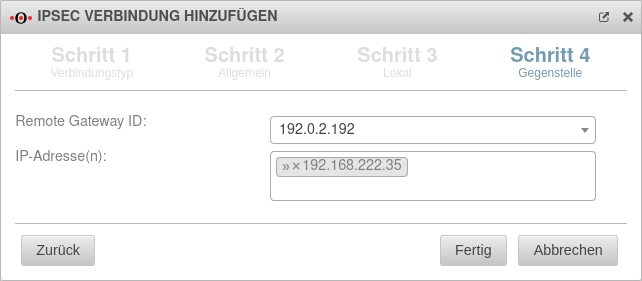

Gegenstelle – IKEv2 Schritt 4 - Gegenstelle - IKEv2

| |||

| Öffentlicher RSA-Schlüssel: Nur bei Authentifizierungsmethode RSA |

Der benötigte öffentlicher RSA-Schlüssel der Gegenstelle |  | |

| IP-Adresse / Pool: | 192.168.22.35/24 | IP-Adresse, bzw. Pool für den Aufbau der IPSec-Verbindungen | |

| Authentifizierungsmethode: Nur bei Authentifizierungsmethode

|

Ein vorhandenes Zertifikat wird verwendet | ||

| EAP-MSCHAPV2 wird verwendet | |||

| EAP-TLS wird verwendet. Wird für MSCHAPv2 benötigt. | |||

| X.509 Zertifikat: Nur bei Authentifizierungsmethode

|

Das Zertifikat für die Gegenstelle Es müssen zwei unterschiedliche Zertifikate für die lokale und die remote Seite ausgewählt werden. | ||

| Benutzergruppe: Nur bei EAP-MSCHAPv2 |

Auswahl der berechtigten Benutzergruppe. Diese muss vorher erstellt werden. | ||

| Beenden des Einrichtungsassistenten mit | |||

Regelwerk

Um den Zugriff, auf das Interne Netz zu gewähren muss die Verbindung erlaubt werden.

Jetzt kann eine Verbindung mit einem Roadwarrior hergestellt werden.

Hierzu muss ggf. ein Client verwendet werden. Es muss darauf geachtet werden, dass in allen Phasen der Verbindung die Parameter auf beiden Seiten jeweils identisch sind.

Notwendige Änderungen, bei Verwendung eines NCP- oder Greenbow-Clients:

- UTM

- Diffie-Hellman Group (Phase 1)

- DH-Gruppe (PFS) (Phase 2)

oder

- NCP- oder Greenbow-Client:

- IKE-DH-Gruppe

- NCP- oder Greenbow-Client:

- Austausch-Modus: Main Mode (IKEv1)

- Config_mode aktivieren

Weitere Einstellungen

Neben den Einstellungen, die auch schon im Assistenten festgelegt wurden, lassen sich weitere Parameter konfigurieren:

IKEv1

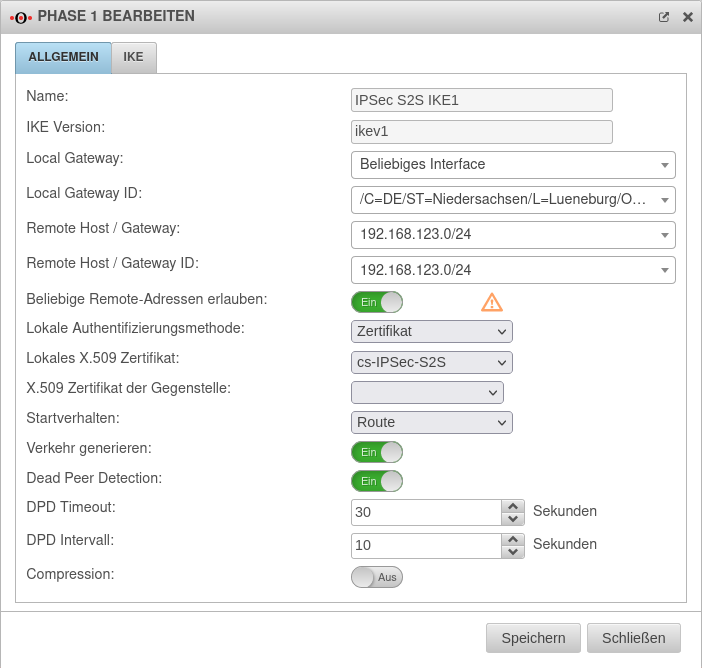

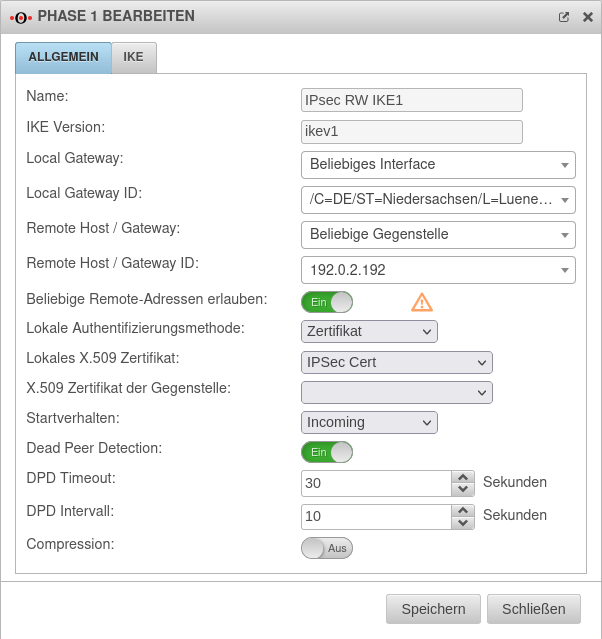

Phase 1 | |||

Reiter Verbindungen Schaltfläche AllgemeinReiter Allgemein | |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Beliebige Remote-Adressen erlauben: | Ein Default |

Diese Option deaktivieren für Site to Site-Verbindungen mit DynDNS-Hosts, wenn mehrere IPsec-Verbindungen mit a priori unbekannten Adressen (DynDNS S2S, Roadwarrior) konfiguriert sind. | |

| Startverhalten: |

Der Tunnel wird von der UTM initiiert, auch wenn keine Pakete gesendet werden. Eingehende Anfragen werden entgegen genommen. | ||

| Default wenn Remote Host beliebig | Die UTM nimmt eingehende Tunnelanfragen entgegen. Ausgehend wird keine Verbindung erstellt. | ||

| Default wenn Remote Host benannnt | Der Tunnel wird von der UTM nur dann initiiert, wenn Pakete gesendet werden sollen. Wird nur als Default-Wert gesetzt, wenn als Remote Host / Gateway nicht Beliebige Gegenstelle ausgewählt ist.

| ||

| Deaktiviert den Tunnel | |||

| Dead Peer Detection: | Ein | Überprüft in einem festgelegtem Intervall, ob der Tunnel noch besteht. Wurde der Tunnel unerwartet beendet, werden die SAs abgebaut. (Nur dann ist es auch möglich einen neuen Tunnel wieder herzustellen.) | |

| DPD Timeout: | 30 Sekunden | Zeitraum, bevor der Zustand unter Startverhalten wieder hergestellt wird Hier werden die gleichen Werte verwendet, wie für normale Pakete. | |

| DPD Intervall: | 10 Sekunden | Intervall der Überprüfung | |

| Compression: | Aus | Kompression wird nicht von allen Gegenstellen unterstützt | |

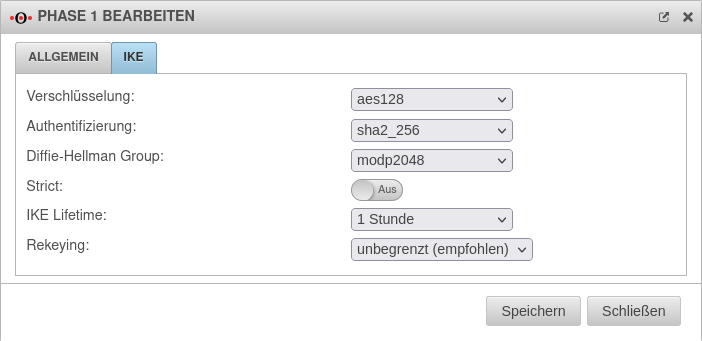

Reiter IKE Einstellungen, die in der UTM und im Client identisch sein müssen: IKE | |||

| Beschriftung | Default-Werte UTM | Default-Werte NCP-Client |  |

| Verschlüsselung: | AES 128 Bit | ||

| Authentifizierung: | Hash: SHA2 256 Bit | ||

| Diffie-Hellman Group: | IKE DH-Grupe: DH2 (modp1024) | ||

| Reiter IKE Weitere Einstellungen: | |||

| Beschriftung | Wert | Beschreibung | |

| Strict: | Aus | Die konfigurierten Parameter (Authentisierungs- und Verschlüsselungsalgorithmen) werden bevorzugt für Verbindungen verwendet | |

| Ein | Es werden keine weiteren Proposals akzeptiert. Eine Verbindung ist nur mit den konfigurierten Parametern möglich. | ||

| IKE Lifetime: | Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 | ||

| Rekeying: | Anzahl der Versuche, um die Verbindung zu herzustellen (initial oder nach Abbruch) Bei E2S-Verbindungen (Roadwarrior) kann die Einstellung 3 mal vermeiden, daß endlos versucht wird eine Verbindung zu nicht korrekt abgemeldeten Geräten herzustellen | ||

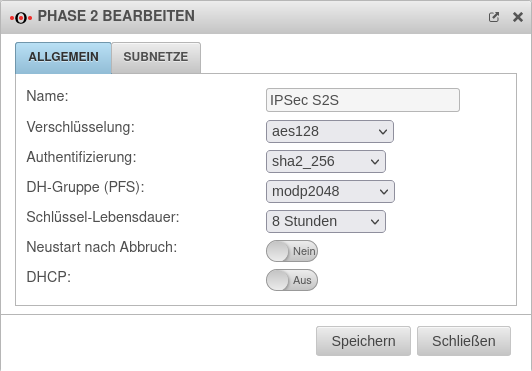

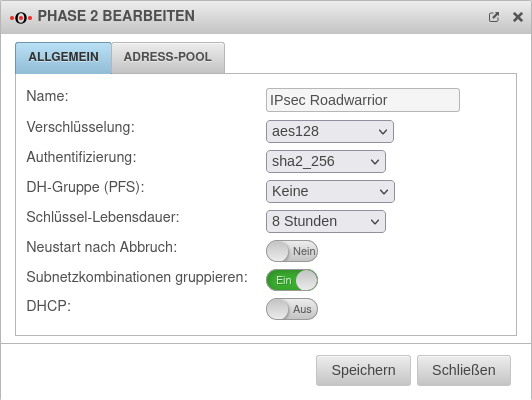

Phase 2 | |||

Reiter Verbindungen Schaltfläche AllgemeinReiter Allgemein : Einstellungen, die in der UTM und im Client identisch sein müssen: | |||

| Beschriftung | Default-Werte UTM | Default-Werte NCP-Client |  |

| Verschlüsselung: | AES 128 Bit | ||

| Authentifizierung: | SHA2 256 Bit | ||

| Diffie-Hellman Group: | IKE DH-Grupe: DH2 (modp1024) | ||

| Ab der UTM-Version 12.2.4 kann es in Phase 2 bei DH-Gruppen ab modp6144 aktuell zu Schwierigkeiten beim Schlüsselautausch kommen | |||

| Schlüssel-Lebensdauer: | Schlüssel Lebensdauer in Phase 2 | ||

| Austausch-Modus | Main Mode (nicht konfigurierbar) | Aggressive Mode (IKEv1) Die UTM unterstützt aus Sicherheitsgründen keinen Aggressive Mode. | |

Reiter Allgemein: Weitere Einstellungen | |||

| Neustart nach Abbruch: | Nein | Wurde die Verbindung unerwartet beendet wird bei Aktivierung Ja der Zustand, der unter Startverhalten in Phase 1 konfiguriert wurde wiederhergestellt. | |

| DHCP: Neu ab 12.2.4 |

Aus | Bei Aktivierung (Ein) erhalten die Clients IP-Adressen aus einem lokalen Netz. | |

Troubleshooting

Detaillierte Hinweise zum Troubleshooting finden sich im Troubleshooting-Guide Sollte als Gateway-ID eine E-Mail-Adresse verwendet werden, ist es erforderlich vor die ID ein doppeltes @@ einzufügen (aus mail@… wird @@mail@…). Andernfalls wird die ID als FQDN behandelt

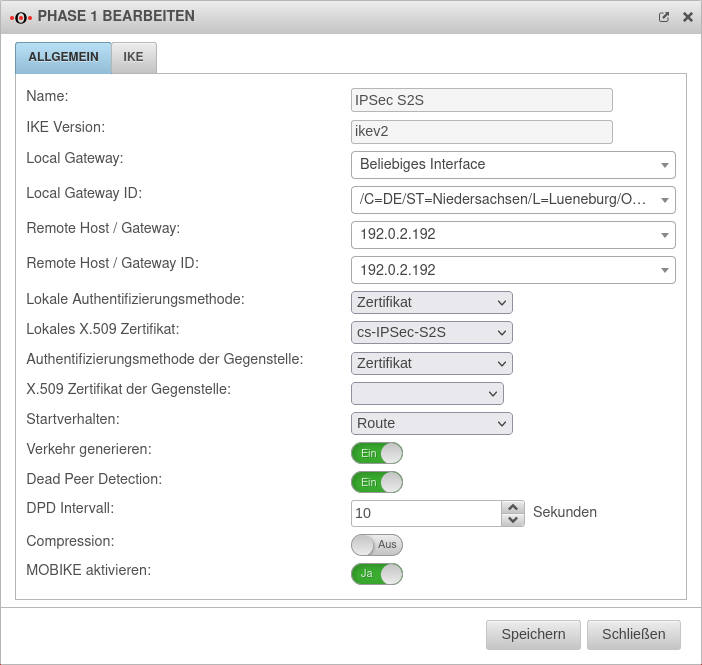

IKEv2

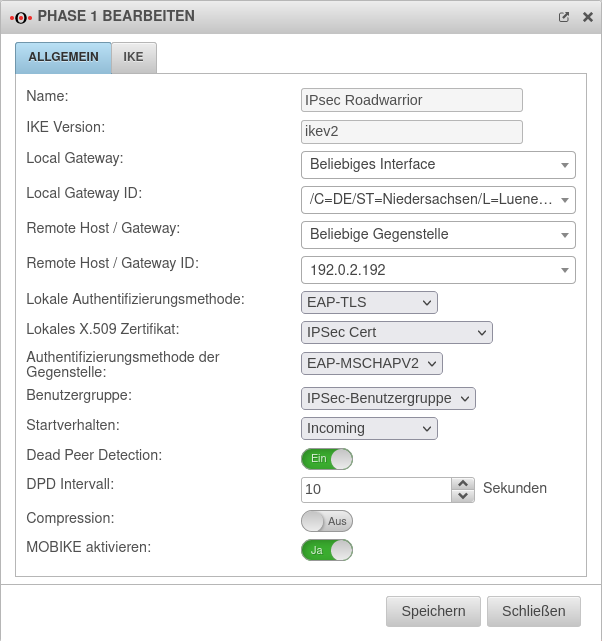

Phase 1 | |||

Reiter Verbindungen Schaltfläche AllgemeinReiter Allgemein | |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Startverhalten: |

Der Tunnel wird von der UTM initiiert, auch wenn keine Pakete gesendet werden. Eingehende Anfragen werden entgegen genommen. | ||

| Default wenn Remote Host beliebig | Die UTM nimmt eingehende Tunnelanfragen entgegen. Ausgehend wird keine Verbindung erstellt. | ||

| Default wenn Remote Host benannnt | Der Tunnel wird von der UTM nur dann initiiert, wenn Pakete gesendet werden sollen. Wird nur als Default-Wert gesetzt, wenn als Remote Host / Gateway nicht Beliebige Gegenstelle ausgewählt ist.

| ||

| Deaktiviert den Tunnel | |||

| Dead Peer Detection: | Ein | Überprüft in einem festgelegtem Intervall, ob der Tunnel noch besteht. Wurde der Tunnel unerwartet beendet, werden die SAs abgebaut. (Nur dann ist es auch möglich einen neuen Tunnel wieder herzustellen.) | |

| DPD Timeout: | 30 Sekunden | Zeitraum, bevor der Zustand unter Startverhalten wieder hergestellt wird Hier werden die gleichen Werte verwendet, wie für normale Pakete. | |

| DPD Intervall: | 10 Sekunden | Intervall der Überprüfung | |

| Compression: | Aus | Kompression wird nicht von allen Gegenstellen unterstützt | |

| MOBIKE aktivieren: Neu ab 12.2.4 |

Ja Default |

Dient zur Deaktivierung der MOBIKE Option Die Deaktivierung verhindert, dass verschlüsselte Daten von einer Gegenstelle zusätzlich in 4500udp gekapselt werden, was zu Problemen in der Kommunikation führt. | |

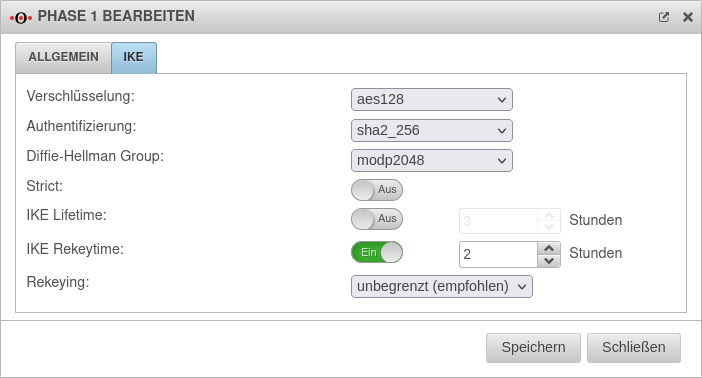

Reiter IKE Einstellungen, die in der UTM und im Client identisch sein müssen: IKE | |||

| Beschriftung | Default-Werte UTM | Default-Werte NCP-Client |  |

| Verschlüsselung: | AES 128 Bit | ||

| Authentifizierung: | Hash: SHA2 256 Bit | ||

| Diffie-Hellman Group: | IKE DH-Grupe: DH2 (modp1024) | ||

| Reiter IKE Weitere Einstellungen: | |||

| Beschriftung | Wert | Beschreibung | |

| Strict: | Aus | Die konfigurierten Parameter (Authentisierungs- und Verschlüsselungsalgorithmen) werden bevorzugt für Verbindungen verwendet | |

| Ein | Es werden keine weiteren Proposals akzeptiert. Eine Verbindung ist nur mit den konfigurierten Parametern möglich. | ||

| IKE Lifetime: | Aus Neue Option. Default : Aus 3 Stunden |

Gültigkeitsdauer der Security Association: Vereinbarung zwischen zwei kommunizierenden Einheiten in Rechnernetzen. Sie beschreibt, wie die beiden Parteien Sicherheitsdienste anwenden, um sicher miteinander kommunizieren zu können. Beim Einsatz mehrerer Dienste müssen auch mehrere Sicherheitsverbindungen aufgebaut werden. (Quelle: Wikipedia 2022) in Phase 1 Kann zusätzlich zu IKE Rekeytime aktiviert Ein werden. Wird automatisch aktiviert, wenn IKE Rekeytime deaktiviert wird. | |

| IKE Rekeytime: Neu ab: v12.4 |

Ein 2 Stunden | Die Gültigkeitsdauer, in der die Verbindung hergestellt wird (initial oder nach Abbruch) | |

| Rekeying: | Anzahl der Versuche, um die Verbindung zu herzustellen (initial oder nach Abbruch) Bei E2S-Verbindungen (Roadwarrior) kann die Einstellung 3 mal vermeiden, daß endlos versucht wird eine Verbindung zu nicht korrekt abgemeldeten Geräten herzustellen | ||

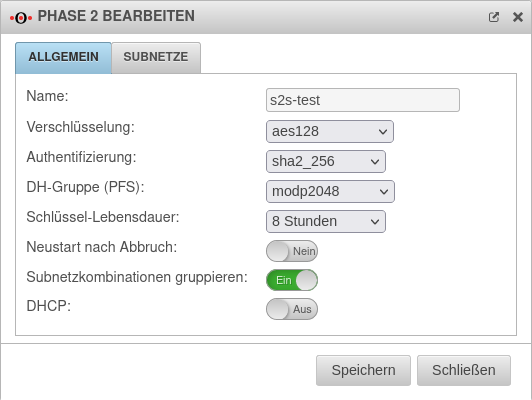

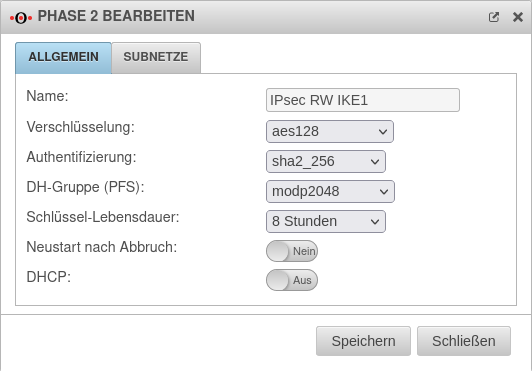

Phase 2 | |||

Reiter Verbindungen Schaltfläche AllgemeinReiter Allgemein : Einstellungen, die in der UTM und im Client identisch sein müssen: | |||

| Beschriftung | Default-Werte UTM | Default-Werte NCP-Client |  |

| Verschlüsselung: | AES 128 Bit | ||

| Authentifizierung: | SHA2 256 Bit | ||

| Diffie-Hellman Group: | IKE DH-Grupe: DH2 (modp1024) | ||

| Ab der UTM-Version 12.2.4 kann es in Phase 2 bei DH-Gruppen ab modp6144 aktuell zu Schwierigkeiten beim Schlüsselautausch kommen | |||

| Schlüssel-Lebensdauer: | Schlüssel Lebensdauer in Phase 2 | ||

| Austausch-Modus | Main Mode (nicht konfigurierbar) | Aggressive Mode (IKEv1) Die UTM unterstützt aus Sicherheitsgründen keinen Aggressive Mode. | |

Reiter Allgemein: Weitere Einstellungen | |||

| Neustart nach Abbruch: | Nein | Wurde die Verbindung unerwartet beendet wird bei Aktivierung Ja der Zustand, der unter Startverhalten in Phase 1 konfiguriert wurde wiederhergestellt. | |

| Subnetzkombinationen gruppieren: | Ja |

Sind auf lokaler Seite oder auf der Gegenstelle mehr als ein Netz konfiguriert, wird bei Deaktivierung für jede Subnetzkombination eine eigene SA ausgehandelt. Dies hat besonders bei mehreren Subnetzen viele Subnetzkombinationen und damit viele SAs zur Folge und führt durch das Design des IPSec-Protokolls zu Limitierungen und zu Einbußen in der Stabilität der Verbindungen. | |

| DHCP: Neu ab 12.2.4 |

Aus | Bei Aktivierung (Ein) erhalten die Clients IP-Adressen aus einem lokalen Netz. | |

Troubleshooting

Detaillierte Hinweise zum Troubleshooting finden sich im Troubleshooting-Guide Sollte als Gateway-ID eine E-Mail-Adresse verwendet werden, ist es erforderlich vor die ID ein doppeltes @@ einzufügen (aus mail@… wird @@mail@…). Andernfalls wird die ID als FQDN behandelt