Installation von Anwendungen über Android Packages (APKs) außerhalb des Google Play Stores

Letzte Anpassung: 03.2025

Neu:

- Maximale Größe von privaten Apps von 250MB auf 100MB korrigiert

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

notempty

Apps im Play Store durchlaufen eine Überprüfung durch Google.

APKs ohne diese Überprüfung stellen ein erhebliches Sicherheitsrisiko dar. Sei es durch gezielten Schadcode, der durch die Installation aus unbekannten Quellen ungeprüft auf dem Gerät landet oder auch nur durch schlechten Code, der unbekannte Sicherheitslücken enthält.

APKs ohne diese Überprüfung stellen ein erhebliches Sicherheitsrisiko dar. Sei es durch gezielten Schadcode, der durch die Installation aus unbekannten Quellen ungeprüft auf dem Gerät landet oder auch nur durch schlechten Code, der unbekannte Sicherheitslücken enthält.

Installationsvarianten

Private Apps

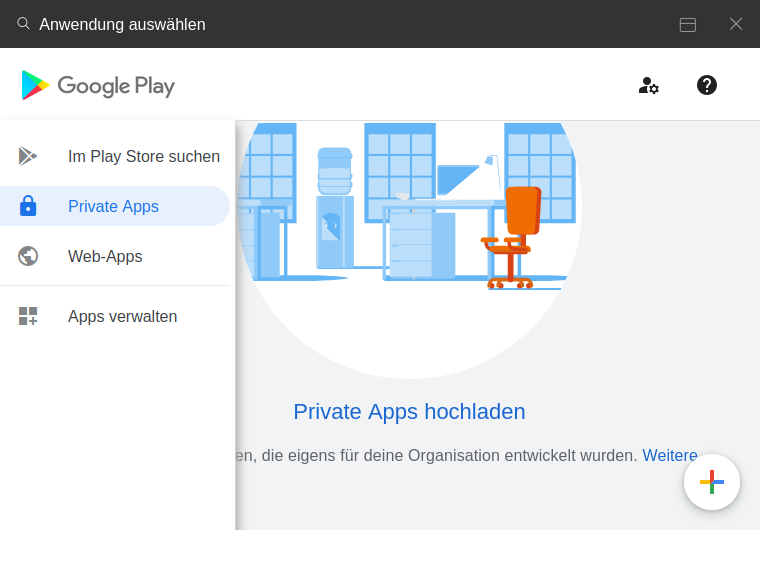

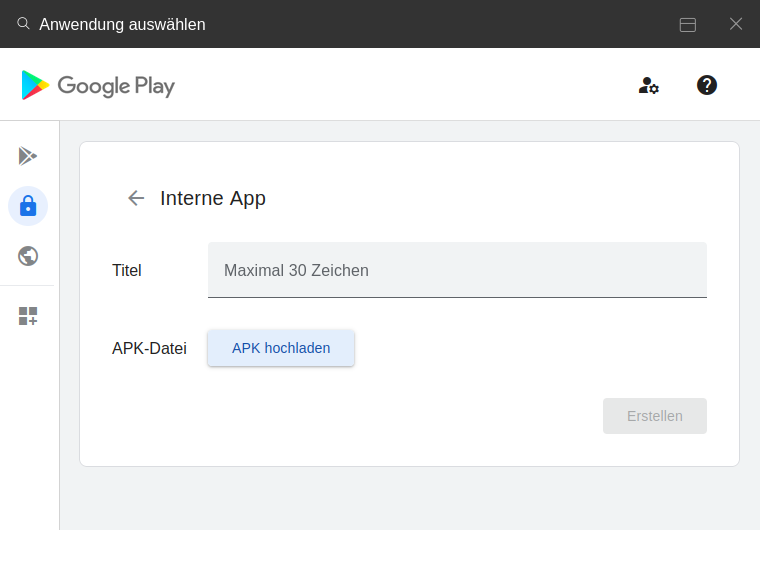

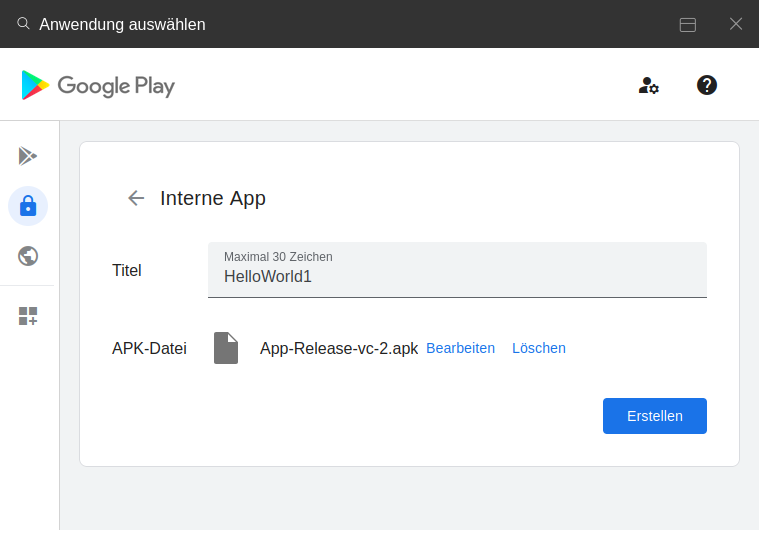

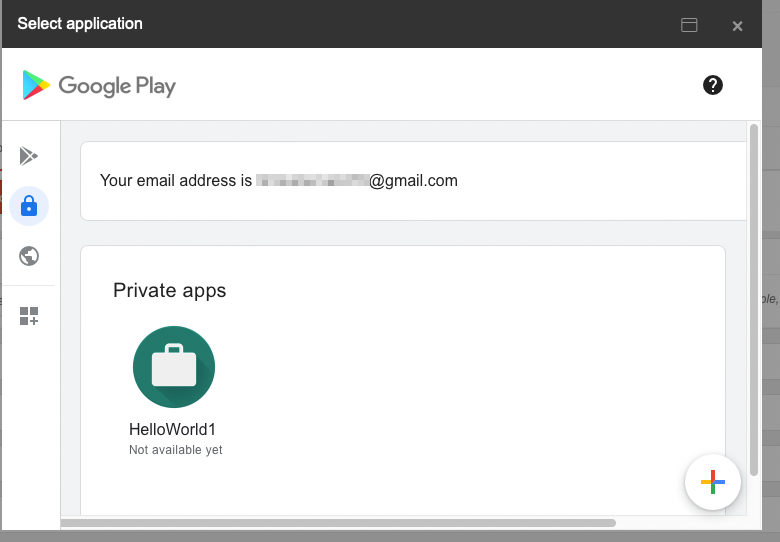

- Profil öffnen

- Reiter Anwendungen

- Anwendung hinzufügen

- Schaltfläche Anwendung auswählen (Google Play Store Dialog öffnet sich)

- Menü linke Seite: private Apps

- Private App hochladen

→ Hoher Entwickleraufwand: Für jeden Kunden muss eine eigene APK existieren

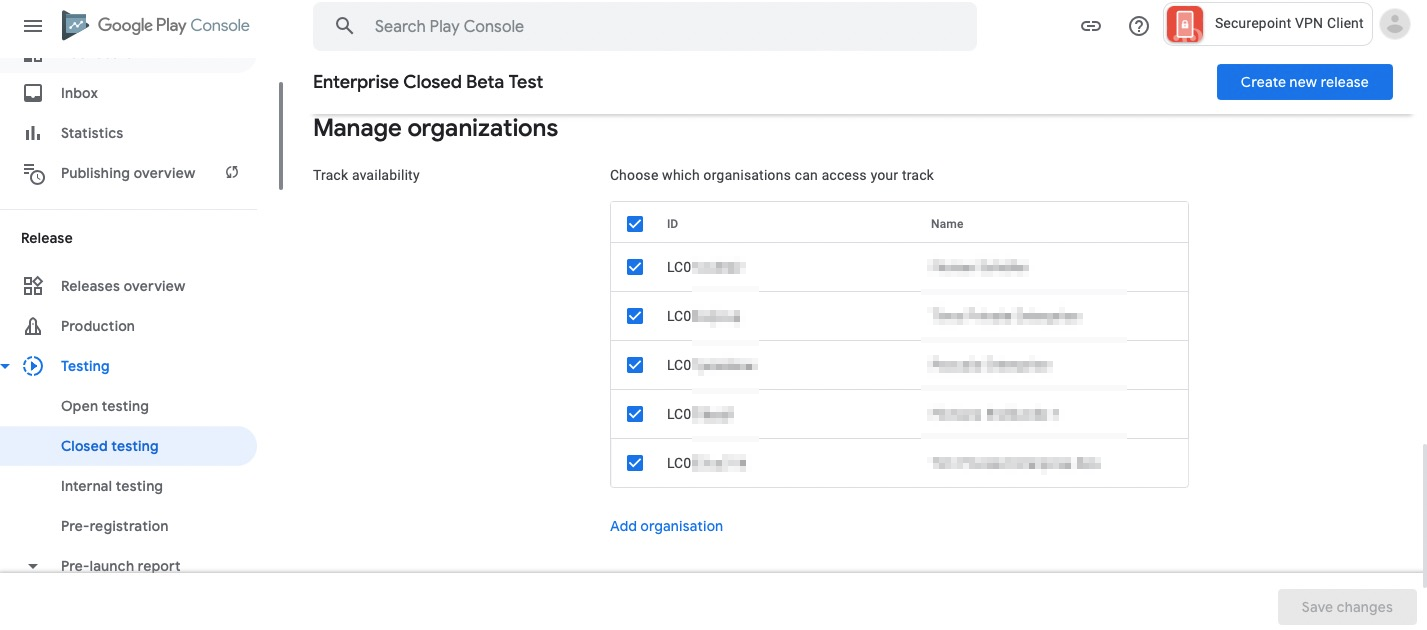

per closedTrack in Kooperation mit dem Entwickler

Verwendung von closedTracks | |||

| Google sieht explizit die Verwendung von Closed Tracks nicht nur für Beta-Versionen mit einem geschlossenen Kreis von Testern vor, sondern auch "… customers may need more granular control over which versions of an app reaches end users." Managed Google Play Help | |||

| Dieses Verfahren bietet folgende Vorteile:

| |||

| Voraussetzungen (entwicklerseitige Schritte) |

Entwicklerumgebung im Play-Store

| ||

|---|---|---|---|

| |||

Vor App-Release im PlayStore

| |||

| Bevor die App in Google Play Store released wird, kann diese unterschiedliche Testphasen durchlaufen.

Diese geschlossenen Tests bieten die Möglichkeit App-Updates über E-Mail-Listen oder EnterpriseIDs Organisationen im EMM-Kontext

|

| ||

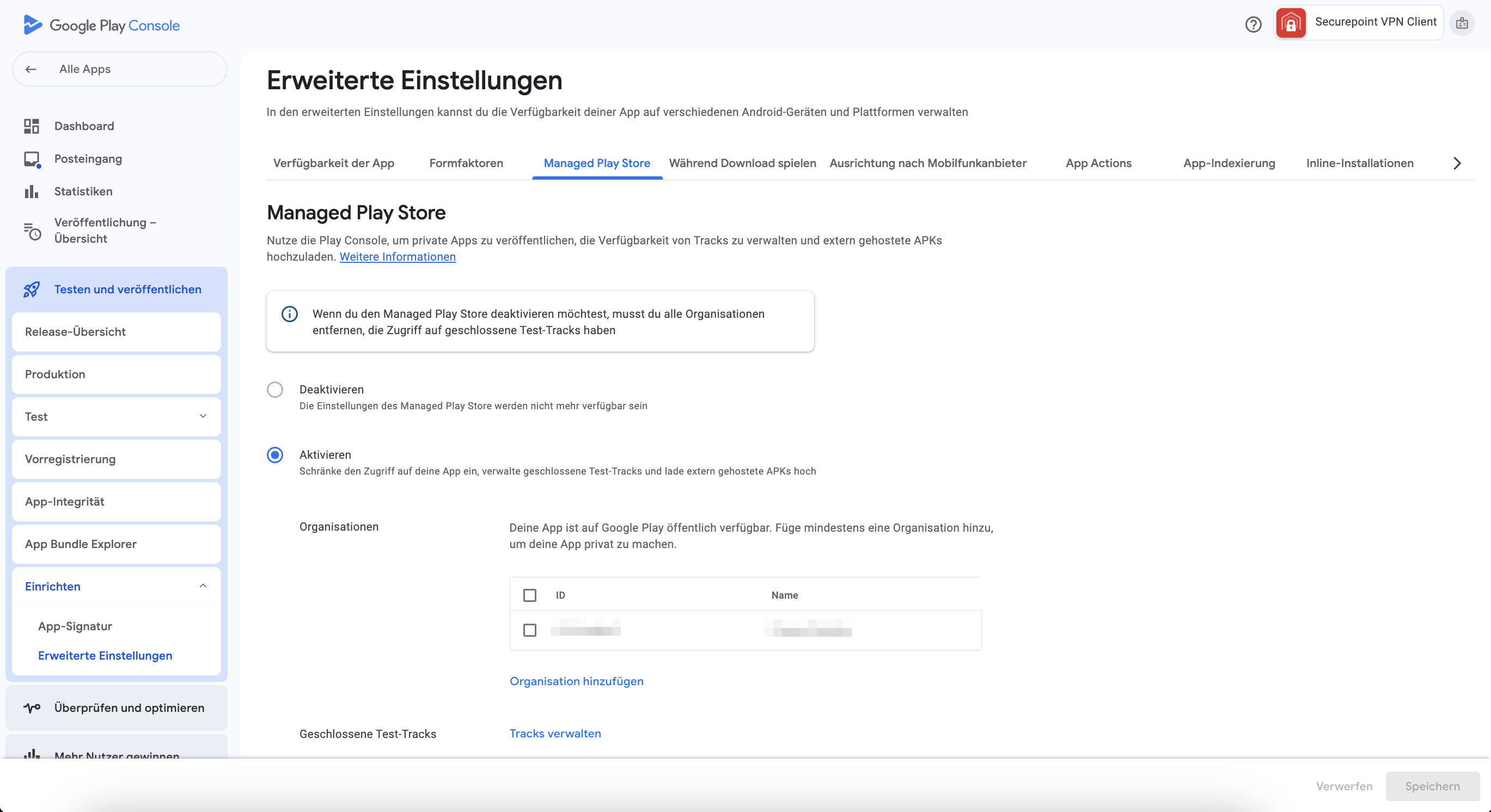

| Falls die App nicht über den automatischen DevAccount von Google die APKs managen soll, sondern die App über einen eigenen Account gemanagt werden soll, so gibt es zwei Möglichkeiten hierzu: | |||

| App öffentlich freigeben |

| ||

| App auf privat stellen |

| ||

Ins Portal einbinden | |||

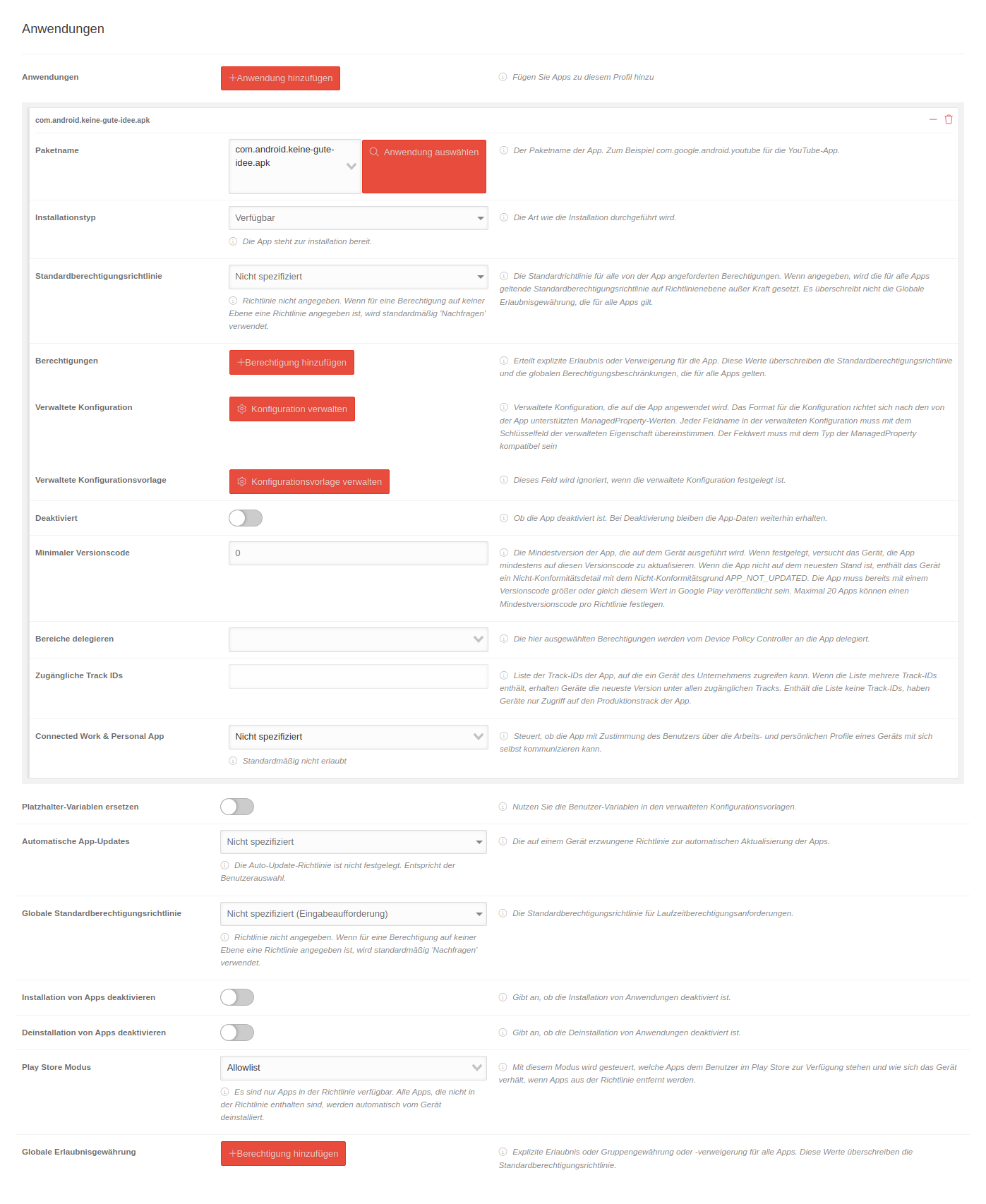

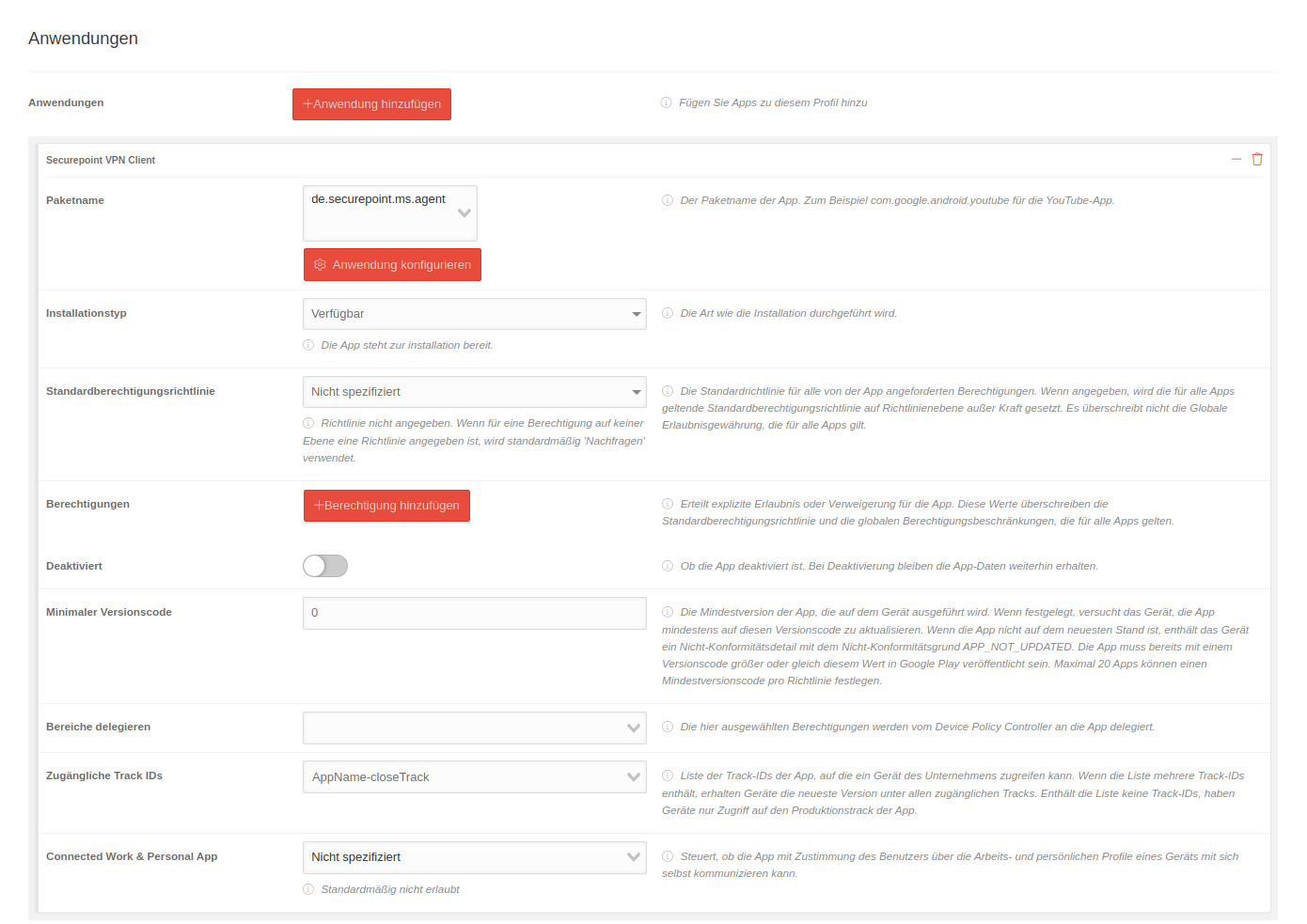

| Unified Security Portal → Profil öffnen → Reiter Anwendungen | |||

| Anwendungen | Anwendung hinzufügen |  Track ID (Auswählbar nach einem Speichervorgang)

| |

| Paketname | de.securepoint.ms.agent | Paketnamen hinzufügen (muss durch den App-Entwickler mitgeteilt werden) | |

| Installationstyp | Verfügbar Installation erzwingen |

Geeigneten Installationstyp wählen: Verfügbar oder Installation erzwingen | |

| Zugängliche Track IDs | AppName-closedTrack |

| |

Installation per Sideloading (nicht empfohlen!)

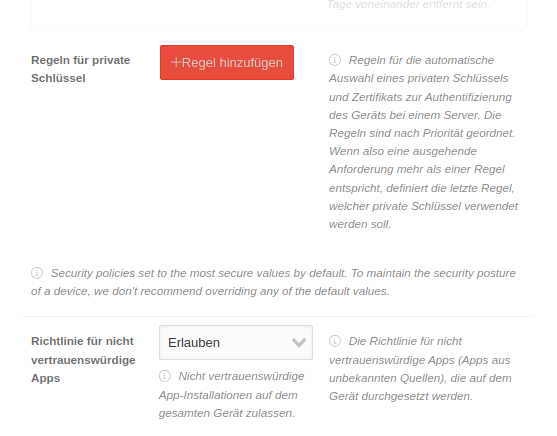

- Profil öffnen → Reiter Einschränkungen:

- Richtlinie für nicht vertrauenswürdige Apps → "Erlauben"

- Reiter Anwendungen (wenn Play Store Modus auf Zulassungsliste)

- Paketnamen hinzufügen

- Installationstyp Verfügbar oder Installation erzwingen

- APK manuell auf den Geräten installieren

- Richtlinie für nicht vertrauenswürdige Apps → "Nicht Erlauben"

- Kein Review durch Google → Keine Qualitätssicherung

- Google Play Protect prüft auf (bekannte) potenziell schädliche Funktionen. Änderungen am ursprünglichen Quellcode werden jedoch nicht erkannt.

- Kein Update-Kanal → Neue Versionen müssen erneut manuell installiert werden

- Jedes Gerät muss einzeln in die Hand genommen werden

Fehlermeldung / Troubleshooting

| Fehlermeldung | Ursache | Lösung |

|---|---|---|

| APK has been signed with an insecure key size | Google stuft die Schlüssellänge als zu unsicher ein | Google verlangt eine Schlüssellänge von mindestens 2048 Bit. Neuen Schlüssel mit mindestens dieser Bitlänge erstellen. |