Konfiguration des Captive-Portal

Letzte Anpassung zur Version: 11.8.7

- Neu:

- Artikel aktualisiert

- Übersetzung auf englisch

- Regel für HTTPS mit SLL-Interception hinzugefügt

Vorherige Versionen: -

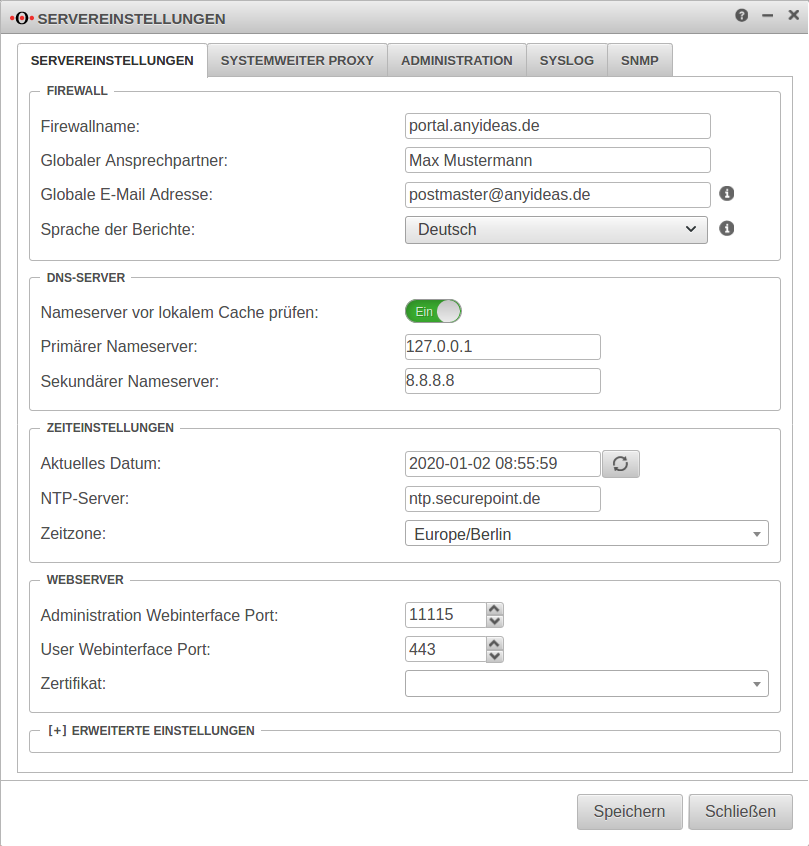

Servereinstellungen

Menü Reiter Servereinstellungen

Firewallname anpassen

Der Firewallname sollte als FQDN definiert sein. (Im Beispiel portal.anyideas.de)

Dies ist nötig, damit später die Auflösung der Landingpage des Captive Portals mit dem Zertifikat zusammenspielt.Sollte ein Wechsel des Hostnamen nicht möglich sein, weil die Firewall zum Beispiel als ausgehendes Mailrelay benutzt wird, muss auf den Nameservereintrag geachtet werden.

Firewall

| ||

| Firewallname | portal.anyideas.de | FQDN-konformer Firewallname |

DNS-Server eintragenAls primärer Nameserver wird der Localhost (hier 127.0.0.1) eingetragen. Als sekundärer Nameserver hat sich in der Vergangenheit 'google-public-dns-a.google.com' durch eine schnelle Antwortzeit und hohe Verfügbarkeit bewährt. DNS-Server | ||

| Primärer Nameserver | 127.0.0.1 | Localhost |

| Sekundärer Nameserver | 8.8.8.8 | Möglicher Nameserver: google-public-dns-a.google.com |

Zertifikate importieren

Da die Landingpage des Captive Portals eine HTTPS-Website ist muss im nächsten Schritt für das benötigte Zertifikat gesorgt werden. Wir empfehlen hier ausdrücklich ein Zertifikat von einer offiziellen CA zu erwerben (oder ein bereits vorhandenes Wildcardzertifikat zu verwenden), um späteren Irritationen wegen Warnmeldungen des Browsers vorzubeugen.

Grundsätzlich bestehen hier zwei Optionen:

- Ein Zertifikat für einen FQDN

- in diesem Fall wäre der Common Name des Zertifikats portal.anyideas.de

- Ein Wildcardzertifikat

- in diesem Fall wäre der Common Name des Zertifikats *.anyideas.de

Im ersten Schritt muss die, zusammen mit dem Zertifikat zur Verfügung gestellte CA, in die UTM importiert werden.

Menü Reiter CA SchaltflächeAnschließend wird der gleiche Schritt für das eigentliche Zertifikat wiederholt.

Menü Reiter Zertifikate Schaltfläche

Die CA und das Zertifikat müssen im .pem-Format vorliegen !

Mit dem für alle gängigen Plattformen erhältlichen Tool openssl (Bestandteil von Linux, Aufruf über die Konsole) und den folgenden Befehlen können Zertifikate konvertiert werden:

| Zertifikat | Befehl |

|---|---|

| X509 zu PEM | openssl x509 -in certificatename.cer -outform PEM -out certificatename.pem |

| DER zu PEM | openssl x509 -inform der -in certificate.cer -out certificate.pem |

| P7B zu PEM | openssl pkcs7 -print_certs -in certificate.p7b -out certificate.pem |

| PFX zu PEM | openssl pkcs12 -in certificate.pfx -out certificate.pem -nodes |