Konfiguration des Captive-Portal

Letzte Anpassung zur Version: 11.8.7

- Neu:

- Artikel aktualisiert

- Übersetzung auf englisch

- Regel für HTTPS mit SLL-Interception hinzugefügt

Vorherige Versionen: -

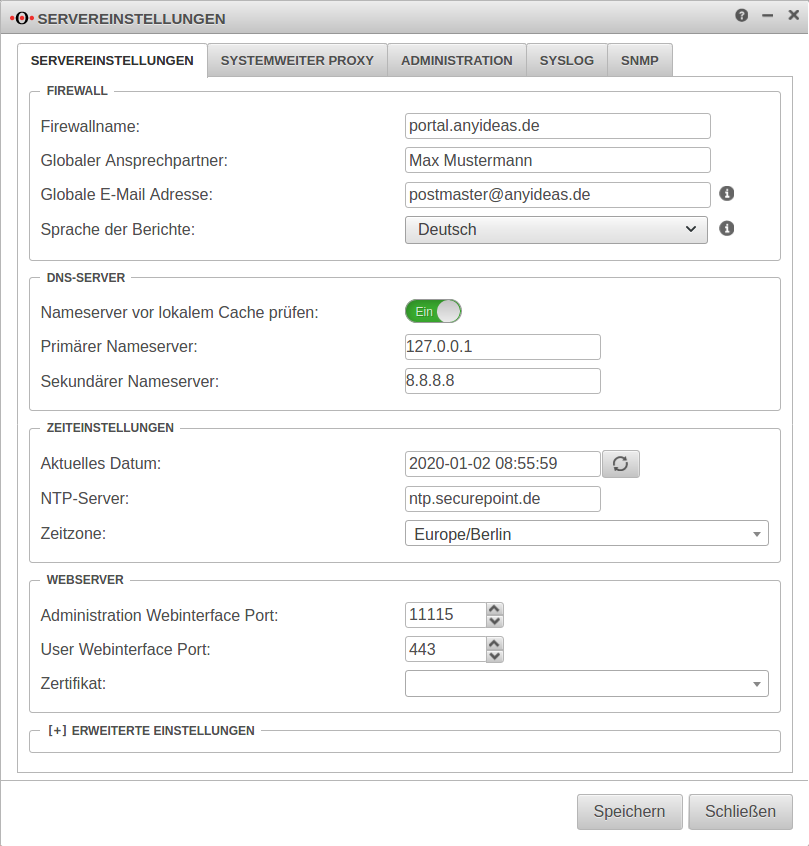

Servereinstellungen

Menü Reiter Servereinstellungen

Firewallname anpassen

Der Firewallname sollte als FQDN definiert sein. (Im Beispiel portal.anyideas.de)

Dies ist nötig, damit später die Auflösung der Landingpage des Captive Portals mit dem Zertifikat zusammenspielt.Sollte ein Wechsel des Hostnamen nicht möglich sein, weil die Firewall zum Beispiel als ausgehendes Mailrelay benutzt wird, muss auf den Nameservereintrag geachtet werden.

Firewall

| ||

| Firewallname | portal.anyideas.de | FQDN-konformer Firewallname |

DNS-Server eintragenAls primärer Nameserver wird der Localhost (hier 127.0.0.1) eingetragen. Als sekundärer Nameserver hat sich in der Vergangenheit 'google-public-dns-a.google.com' durch eine schnelle Antwortzeit und hohe Verfügbarkeit bewährt. DNS-Server | ||

| Primärer Nameserver | 127.0.0.1 | Localhost |

| Sekundärer Nameserver | 8.8.8.8 | Möglicher Nameserver: google-public-dns-a.google.com |

Lokales Zertifikat erzeugen

Die Landingpage des Captive Portals ist eine HTTPS-Website. Damit ein Browser diese Seite als Vertrauenswürdig einstufen kann, wird ein Zertifikat benötigt.

- Unter Reiter CA muss eine CA angelegt sein

- Unter Reiter Zertifikate muss ein Server-Zertifikat angelegt werden. Es sollte für das Captive-Portal eine eigenes Zertifikat erstellt werden, damit dieses auch ohne Auswirkungen auf andere Verbindungen oder Anwendungen im Bedarfsfall widerrufen werden kann.

Wie ein Zertifikat auf der UTM erstellt werden kann, ist hier zu lesen.