notempty

- Aktualisierung des Abschnitts: Benutzer mit OTP einrichten

- Sicherheitshinweis beim OTP-Seed bei LDAP

Vorbemerkungen

Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.

Eine Ausnahme auf User-Basis ist nicht möglich

SSL-VPN:

Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.

Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung wird durch die UTM an die SSL-VPN Clients übermittelt.

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.

Im Falle eines Ausfalls des OTP-Generators (Smartphone oder Hardware Token) kann das OTP nur generiert werden, wenn Zugriff auf den QR-Code bzw. den Secret-Code besteht. Dieser findet sich unter .

Sollte diese nicht vorliegen, ist ein Zugriff auf die UTM nur noch mit physischem Zugang direkt am Gerät (Tastatur und Monitor an der UTM) möglich.

Ausdruck dieses Codes für die Administratoren, wie unter OTP Secret beschrieben. Ablage in der Dokumentation.

Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:

- Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über das CLI mit dem Kommando system date get

- Über die Root Konsole mit dem Kommando date

Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden:

- Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über das CLI mit dem Kommando system date set date anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss

OTP - One-Time-Password

Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.

In der UTM wird das Zeit-Basierte-Verfahren verwendet (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet.

Um dieses 6 stellige Passwort zu generieren, wird als Token eine Smartphone App genutzt, wie z.B. der Google Authenticator. Dieser ist sowohl für Android, als auch für iOS Geräte verfügbar.

Andere Apps, wie z.B. FreeOTP für Android, sind ebenfalls möglich.

OTP einrichten

Ablauf bei Aktivierung

- Sicherstellen, dass die Uhrzeit der UTM und des Tokens synchron läuft

- Übertragung des Geheimcodes an den Token

- Aktivieren des OTP Verfahrens auf der UTM

- Testen der Anmeldung, bevor die aktuelle Session beendet wurde

Ausnahmen sind nicht möglich.

Benutzer mit OTP einrichten

Zunächst werden die Benutzer unter wie gehabt angelegt.

Siehe dazu auch Benutzerverwaltung.

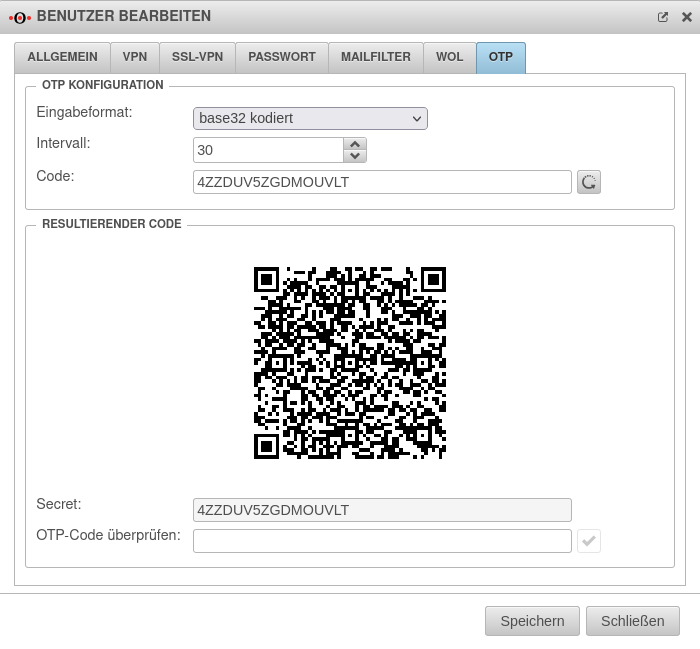

Der OTP-Code für diesen Benutzer kann erst angezeigt werden, wenn die Eingaben zum Benutzer gespeichert wurden.

Anzeigen oder ändern mit klick auf den editieren Button in der Benutzer Zeile im Reiter OTP auf der rechten Seite.

Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.

Zum einen als QR-Code, der einfach mit der Smartphone App abfotografiert werden kann, und zum anderen in Text-Form zum eingeben über die Tastatur.

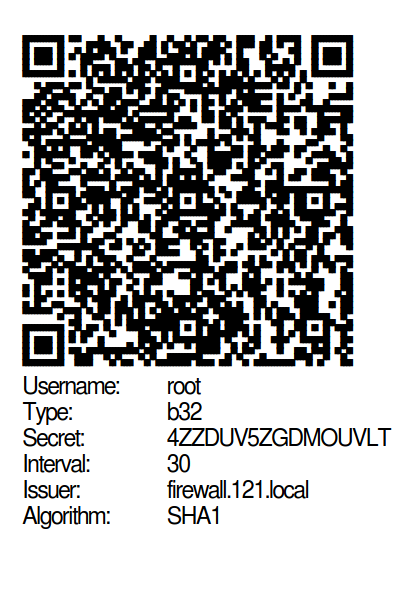

OTP Secret

Zur Weitergabe an die Benutzer besteht die Möglichkeit, die erstellten Codes auszudrucken.

Es wird dann ein Dokument im PDF Format wie folgt erstellt:

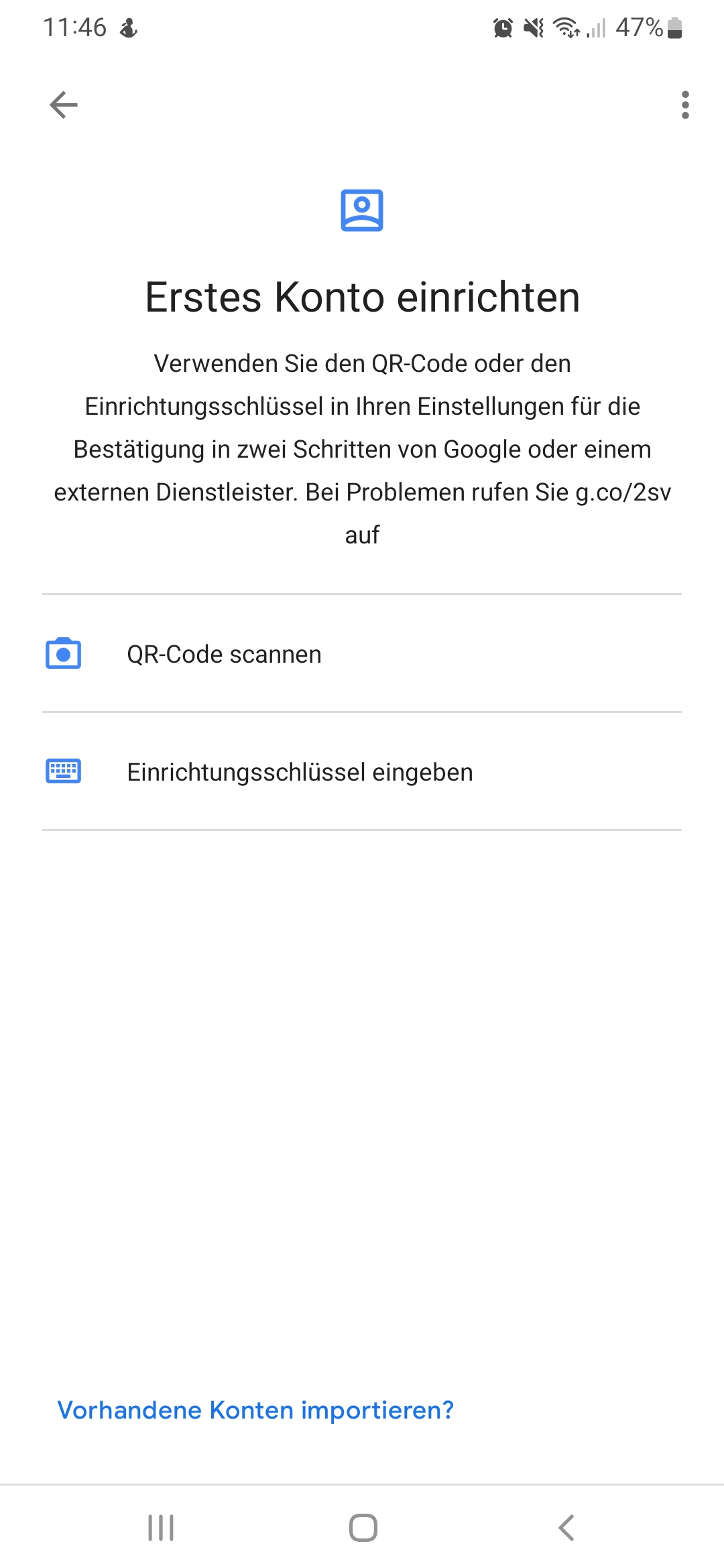

Einrichten eines Authenticators

| Zunächst muss ein Authenticator aus dem App-Store heruntergeladen, installiert und geöffnet werden. Im Beispiel: Google Authenticator Das erste Fenster enthält eine Übersicht über die zwei Stufen zur Authentifizierung bei Google Account: |

|

Einrichten mit QR-Code:

| |

Einrichten mit Einrichtungsschlüssel:

| |

Nutzung eines Hardware TokensAuch die Nutzung eines Hardware Token ist möglich. Von unserer Seite wird derzeit der Feithan OTP c200 unterstützt. Folgende Parameter müssen dabei verwendet werden:

|

Optional: SEED-Programmierung

Bei der ID handelt es sich um eine Seriennummer des Tokens, beim Key um einen 32 bis 40 Zeichen langen Code wie in der Abbildung zu sehen.

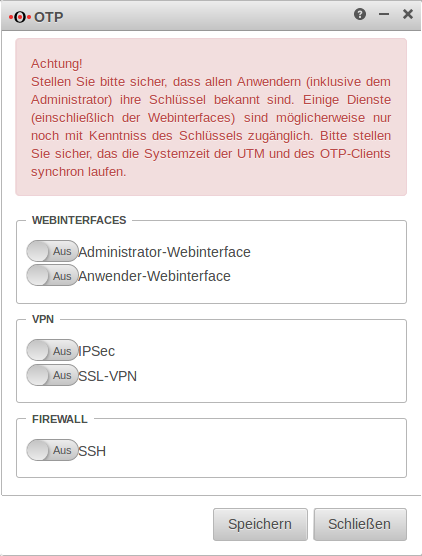

OTP den Anwendungen zuweisen

Unter kann ausgewählt werden bei welchen Anwendungen sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen.

Webinterfaces

| ||

| Aus | Administrator-Webinterface | Fällt der OTP-Generator für den Administrator-Zugang aus, benötigt man eine ausgedruckte Version des QR-Codes.

Sollte diese nicht vorliegen, ist ein Zugriff auf die UTM nur noch mit physischem Zugang direkt am Gerät (Tastatur und Monitor an der UTM) möglich. |

| Aus | Anwender-Webinterface | |

VPN (Roadwarrior-Verbindungen)

| ||

| Aus | IPSec | |

| Aus | SSL-VPN | |

Firewall

| ||

| Aus | SSH (Konsole) | |

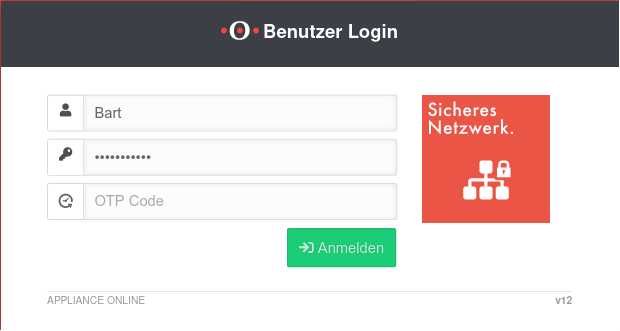

OTP benutzen

Webinterface

Bei einem Login auf das Administrations- oder User-Webinterface gibt es nun ein weiteres Authentifikationsfeld:

für den OTP-Code.

Hier wird zusätzlich zum Benutzernamen und Passwort, der generierte Code eingetragen.

VPN

Im SSL-VPN Client kann eingestellt werden, ob der OTP-Code extra abgefragt werden soll. Eine genauere Erklärung dazu findet sich hier.

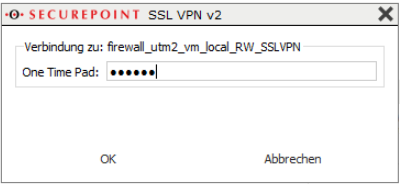

Wenn die Gegenstelle ein separates übermitteln des OTP-Kennwortes erlaubt (UTM ab Version 11.8), kann wie folgt vorgegangen werden:

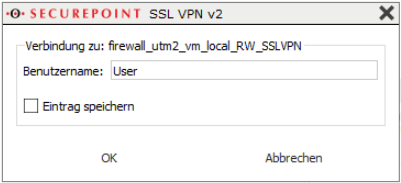

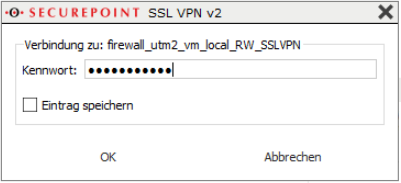

Starten der SSL-VPN Verbindung auf dem Client (Unter Windows: Doppelklick auf das Schloss-Symbol in der Taskleiste).

Aufbau der Verbindung mit Klick auf ![]()

Die Verbindung wird in drei Schritten Aufgebaut:

Wenn OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung eingesetzt wird und die Gegenstelle die separate Übermittlung des OTP-Codes nicht unterstützt, muss bei der Passwortabfrage der OTP-Code ohne Leerzeichen direkt hinter dem Benutzerkennwort eingetragen werden.

Beispiel:

| Passwort: | insecure | Das Speichern des Kennworts im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem sich stets änderndem OTP zusammensetzt. |

| OTP: | 123456 | |

| Kennwort | insecure123456 |

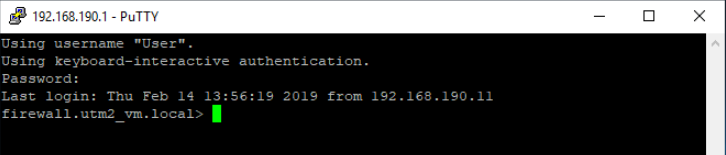

SSH-Verbindung

Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code in einer separaten Zeile Pin abgefragt.

Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird und die Gegenstalle kein separates übermitteln des OTP-Codes erlaubt, wird der OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort eingegeben.

Beispiel:

| Passwort in UTM: | insecure |

| OTP | 123456 |

| Password | insecure123456 |