Letzte Anpassung zur Version: 14.1.5

- Es werden nur noch AES basierte Cipher für Datenverbindung unterstützt

- Hinweis zu den aktuellen Zertifikats-Anforderungen hinzugefügt

- Default Wert für den Cipher für Datenverbindung auf AES-256-GCM aktualisiert

Einleitung

- Mithilfe von SSL-VPN können auch Site-to-Site-Verbindungen aufgebaut werden. Da hierzu die entsprechende Instanz des Dienstes explizit im Client- oder Servermodus laufen muss, ist es möglich, mehrere Instanzen des SSL-VPN-Dienstes zu erzeugen.

Site-to-Site Server

- Diese Methode wird verwendet, wenn die Gegenstelle der Initiator der Verbindung ist. Hierzu muss der Dienst explizit im Servermodus starten.

Site-to-Site Client

- Diese Methode wird verwendet, wenn die UTM selbst der Initiator der Verbindung ist. Hierzu muss der Dienst explizit im Clientmodus starten.

Site-to-Site Server Konfiguration

```markdown

- Die Unterstützung für Zertifikate mit einer Schlüssellänge von 1024 Bit oder weniger wird ab der UTM Version 14.2 eingestellt

- Die Unterstützung für Zertifikate mit SHA1 Signierungsalgorithmus wird ebenfalls ab der Version 14.2 eingestellt

- HTTP-Proxy oder SSL-VPN Verbindungen mit solchen veralteten Zertifikaten werden ab der v14.2 nicht mehr funktionieren!

- Unsichere Zertifikate sollten dringend ausgetauscht werden!

Das BSI empfiehlt - Stand 01.2025 - Schlüssellängen ab 3000 Bit und SHA256

BSI – Technische Richtlinie - Kryptographische Verfahren:Empfehlungen und Schlüssellängen BSI TR-02102-1 | Kapitel 2.3: RSA-VerschlüsselungDie Default-Einstellung der UTM für neue Zertifikate ist RSA-Verschlüsselung mit 3072 Bit und SHA256 als Hashalgorithmus

- Betroffene Anwendungen:

- OpenVPN

- Serverzertifikat bei Rolle als Server (Roadwarrior oder S2S)

- Clientzertifikat bei S2S

- ggf. per Userattribut als Client-Zertifikat festgelegtes Zertifikat (Authentifizierung → Benutzer → Benutzer bearbeiten)

- Mailrelay

- Relaying "Zertifikat" (unter TLS Verschlüsselung als Server)

- Reverse-Proxy

- Einstellungen → SSL-Zertifikat

- Webserver

- Netzwerk → Serveinstellungen → Webserver → Zertifikat

- HTTP-Proxy

- SSL-Interception → CA-Zertifikat

- OpenVPN

SSL-VPN-Verbindung

Einrichten der Verbindung unter Schaltfläche

Installationsassistent

Schritt 1

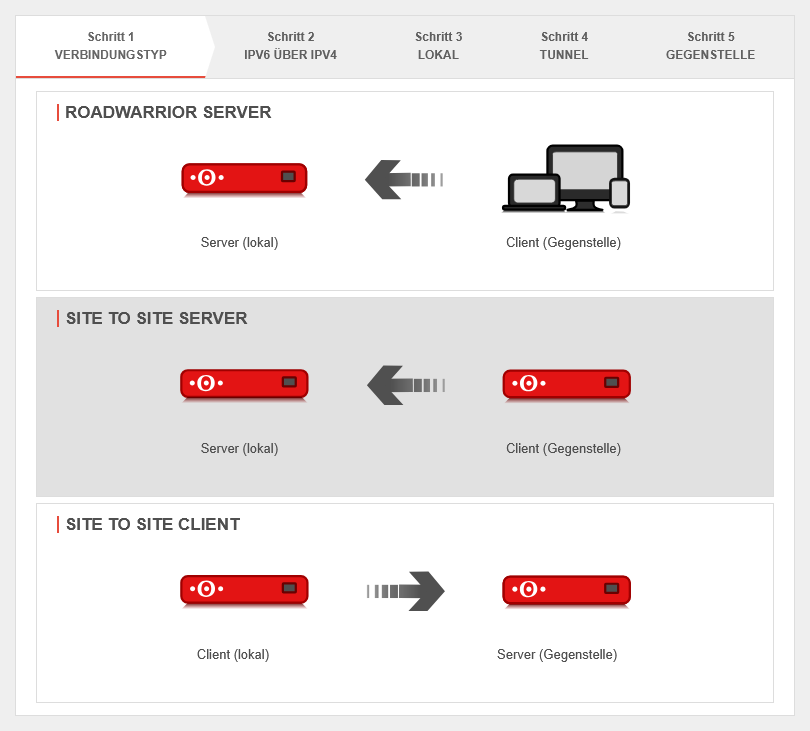

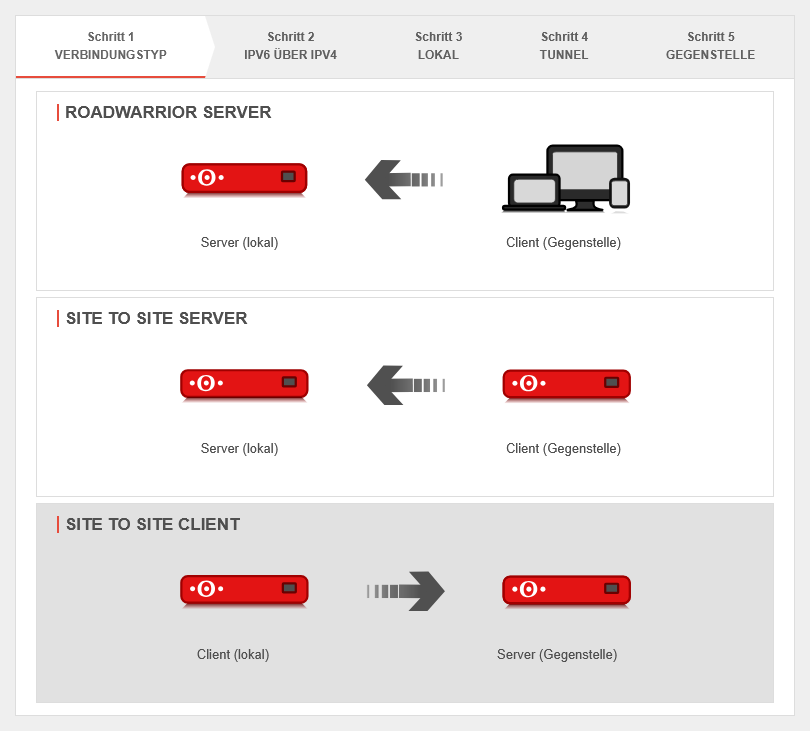

Im Installationsschritt 1 wird der Verbindungstyp ausgewählt, es stehen folgende Verbindungen zur Verfügung:

- Roadwarrior Server

- Site-to-Site Server

- Site-to-Site Client

Für die Konfiguration des Site-to-Site Server wird dieser ausgewählt.

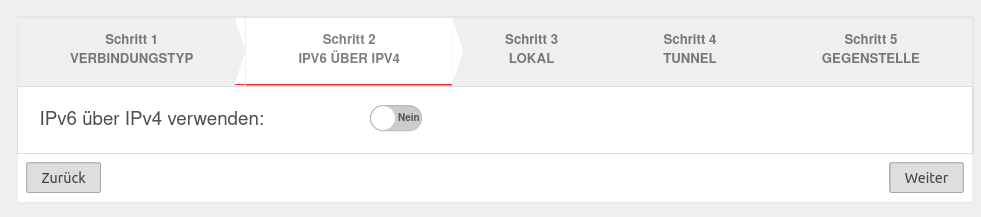

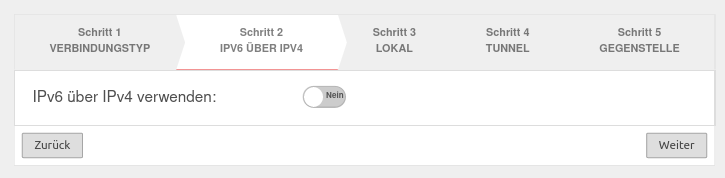

Schritt 2

Soll ein lokales IPv6-Netz angebunden werden, muss die Option IPv6 über IPv4 verwenden: aktiviert Ja werden.

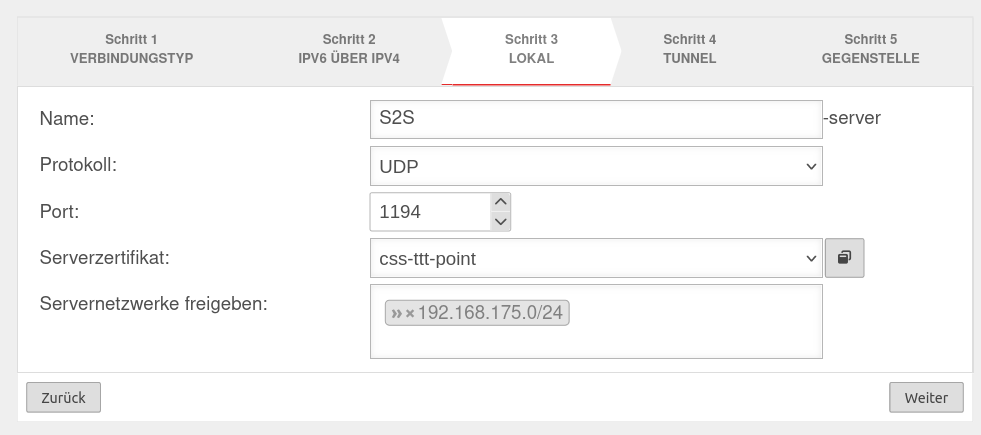

Schritt 3

Lokale Einstellungen für den Site-to-Site Server

| Beschriftung | Wert | Beschreibung |  Installationsschritt 3

|

|---|---|---|---|

| Name: | S2S-server | Eindeutiger Name | |

| Protokoll: | Gewünschtes Protokoll wählen | ||

| Port: | 1194 | Default Port für die erste SSL-VPN Verbindung. Darf nicht anderweitig genutzt werden. Bei weiteren Verbindungen wird der jeweils nächste freie Port gewählt. | |

| Serverzertifikat: Es sind nur Zertifikate mit privatem Schlüssel-Teil auswählbar |

Auswahl des Zertifikates, mit dem der Server sich authentifiziert. Sollte noch kein Serverzertifikat vorliegen, kann dieses (und ggf. auch eine CA) in der Zertifikatsverwaltung erstellt werden. Aufruf mit

Das Client-Zertifikat und die zugehörige CA werden ebenfalls zur Konfiguration der Gegenstelle (Client) benötigt. Sie müssen mit der Schaltfläche exportiert werden. Zur Nutzung bei einer UTM als Client wird das -Format benötigt. Weitere Hinweise im Wiki-Artikel zur Nutzung von Zertifikaten. ```markdown

notempty

| ||

| Servernetzwerke freigeben: | » 192.168.175.0/24 | An dieser Appliance (VPN-Server) befindliches Netzwerk, das über SSL-VPN erreichbar sein soll. | |

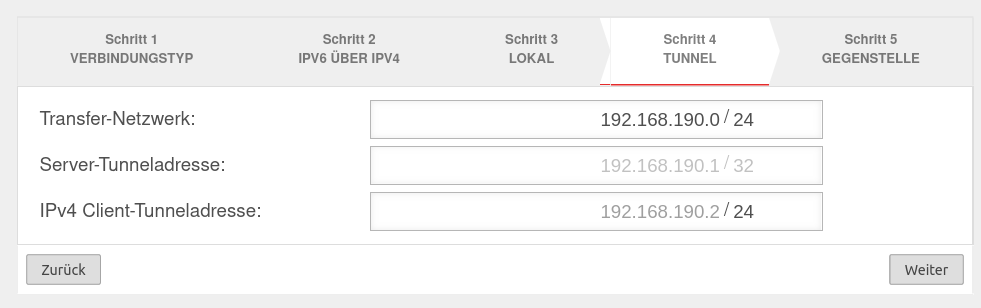

Schritt 4

Im Installationsschritt 4 wird das Transfernetz für den Site-to-Site Server eingetragen.

Schritt 5

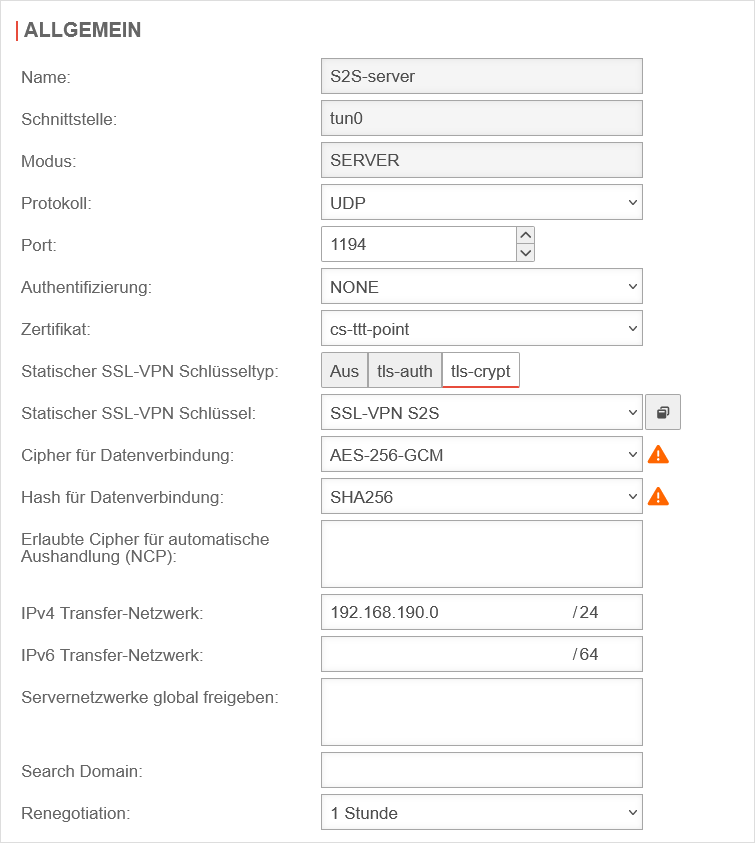

Abschnitt Allgemein

Allgemein S2S Server

Bereits angelegte SSL-VPN-Verbindungen können unter Schaltfläche bearbeitet werden.

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdn VPN SSL-VPN  Abschnitt Allgemein

|

|---|---|---|---|

| Name: | S2S-Server | Name der SSL-Verbindung | |

| Schnittstelle: | tun0 | Verwendete Schnittstelle | |

| Modus: | SERVER | Je nach Verbindungstyp | |

| Protokoll: | (Default) |

Bevorzugtes Protokoll wählen (UDP und TCP können jeweils auf IPv4 oder IPv6 begrenzt werden) | |

| Port: | 1194 | Default Port für die erste SSL-VPN Verbindung. Darf nicht anderweitig genutzt werden. Bei weiteren Verbindungen wird der jeweils nächste freie Port gewählt. | |

| Authentifizierung: | (Default) |

Passende Authentifizierungsmethode wählen | |

| Zertifikat: | Das verwendete Zertifikat kann hier geändert werden ```markdown

notempty

| ||

| Statischer SSL-VPN Schlüsseltyp: |

| ||

| Statischer SSL-VPN Schlüssel: notempty Neu ab v12.6.1 |

Schlüssel zur Absicherung der Verbindung notempty Die Gegenstelle muss denselben Schlüssel nutzen! Der Schlüssel wird auf einer Seite erstellt und muss dann zur anderen Seite kopiert werden | ||

| Schlüsselverwaltung öffnen | Öffnet die Schlüsselverwaltung, um einen neuen Schlüssel anzulegen | ||

| Cipher für Datenverbindung: |

Standardmäßig wird AES-256-GCM verwendet. notempty

Die Gegenstelle muss denselben Cipher nutzen! | ||

| Die Option Default entspricht den Default-Einstellungen von OpenSSL Aktuell identisch mit dem Default-Wert der UTM: AES-256-GCM | |||

| Folgende Cipher werden ab v14.1.3 nicht mehr unterstützt:

| |||

| Hash für Datenverbindung: |

Default-Einstellungen von OpenSSL werden verwendet. notempty

Die Gegenstelle muss dasselbe Hashverfahren nutzen! | ||

| Die Option Default entspricht den Default-Einstellungen von OpenSSL Aktuell identisch mit dem Default-Wert der UTM: SHA256 | |||

| | |||

| Erlaubte Cipher für automatische Aushandlung (NCP): | Es lassen sich zusätzliche Ciphers aus den verfügbaren Ciphers (s.o.) auswählen | ||

| IPv4 Transfer-Netzwerk: | 192.168.190.0/24 | Pool-Adresse eintragen | |

| IPv6 Transfer-Netzwerk: | /64 | Pool-Adresse eintragen | |

| Servernetzwerk global freigeben: | Netz-IP für Netzwerke hinter der UTM, die über die SSL-VPN-Verbindung erreichbar sein sollen können editiert werden. | ||

| Search Domain: | Alternativen: 1. Die Domain immer komplett ausschreiben | ||

| Renegotiation: | (Default) |

Zeitraum, ab dem die Verbindung erneut vermittelt wird | |

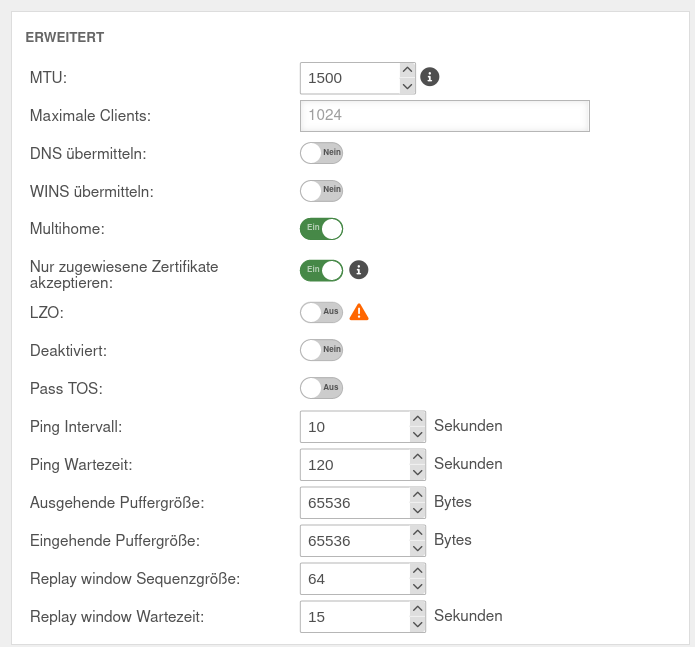

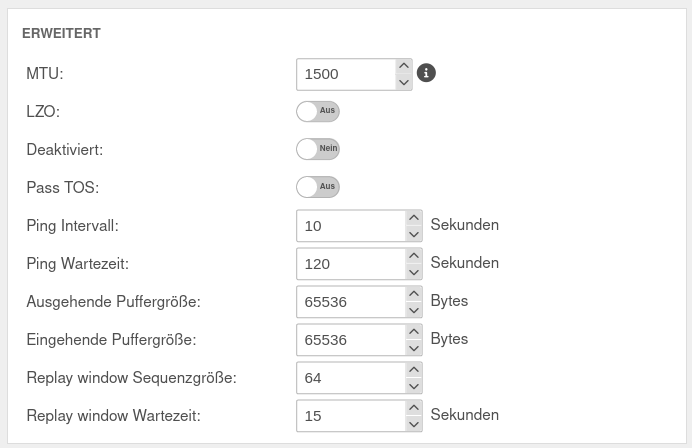

Abschnitt Erweitert

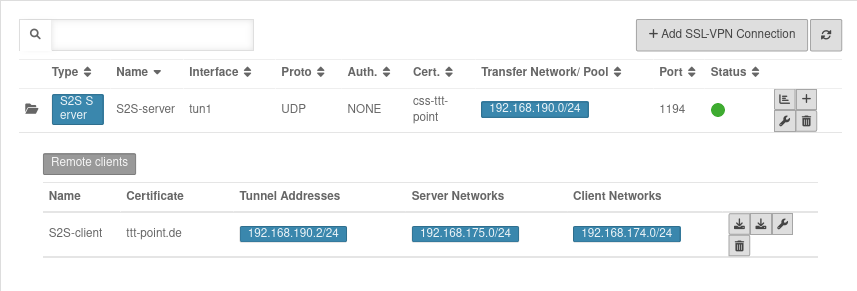

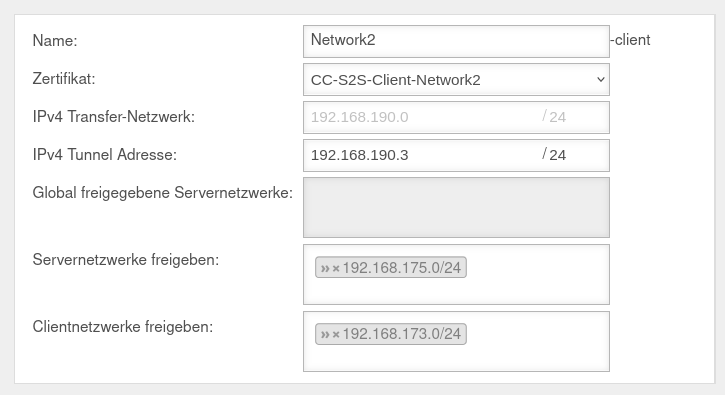

Weitere Client-Gegenstellen

Weitere Gegenstellen, welche über diesen Site-to-Site Server angebunden werden sollen, können über die Schaltfläche hinzugefügt werden.

Anzeige der Gegenstellen mit Klick auf das Ordnersymbol

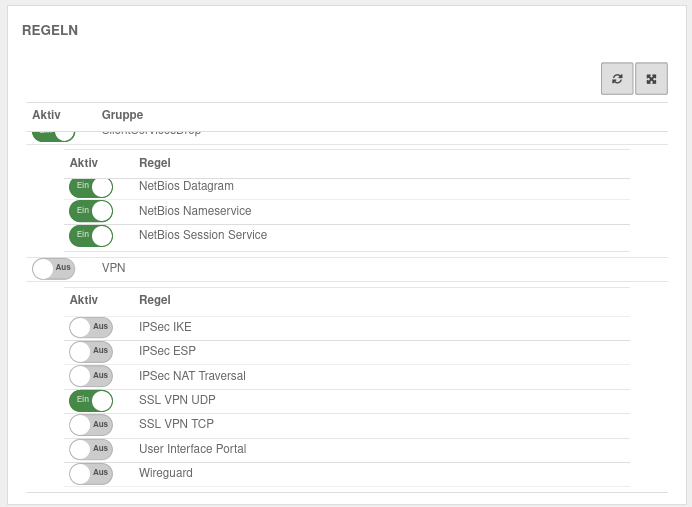

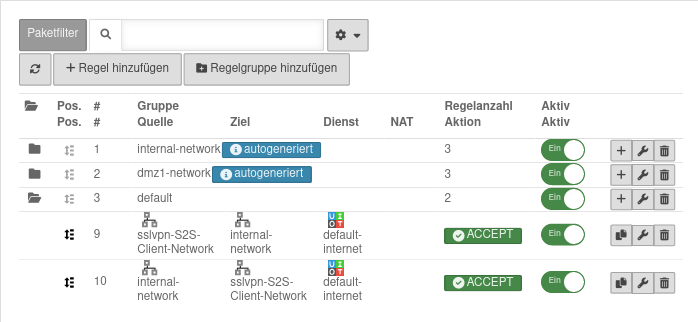

Regelwerk

Implizite Regeln

Unter Abschnitt VPN kann das Protokoll, das für die Verbindung genutzt wird aktiviert werden. Hier Ein SSL-VPN UDP. Diese Implizite Regel gibt die Ports, die für SSL-VPN Verbindungen genutzt werden, auf der WAN-Schnittstelle frei.

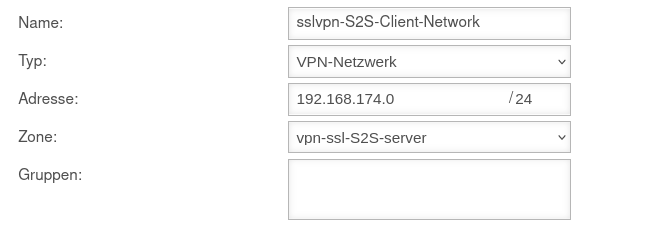

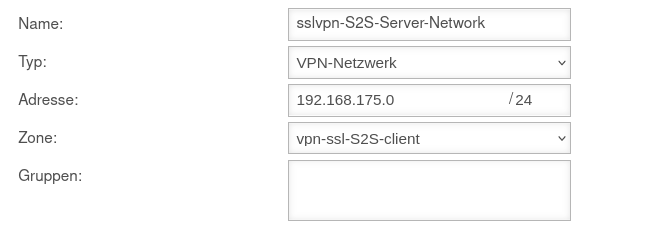

Netzwerkobjekte

Mit der Einrichtung der Verbindung wurde ein TUN-Interface erzeugt. Es erhält automatisch die erste IP aus dem in der Verbindung konfigurierten Transfernetz und eine Zone "vpn-ssl-<servername>".

Um das Clientnetzwerk der Gegenstelle erreichen zu können, muss dafür ein Netzwerkobjekt unter Schaltfläche angelegt werden.

Das TUN-Interface des Site-to-Site-Clients erhält ebenfalls eine IP aus diesem Netz. Diese dient als Gateway in das Subnetz des Site-to-Site-Clients. Das Subnetz des Clients muss als Netzwerkobjekt angelegt werden und befindet sich in der Zone auf dem zugehörigen TUN-Interface.

Paketfilter-Regeln

Menü Schaltfläche

Zwei Regeln erlauben den Zugriff auf das S2S-Client-Netzwerk bzw. aus dem Netzwerk:

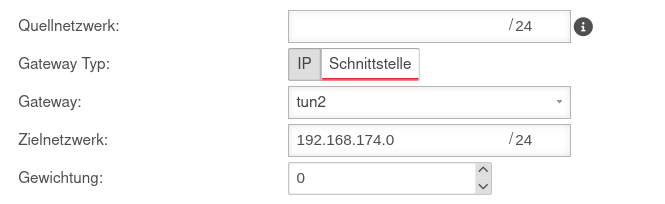

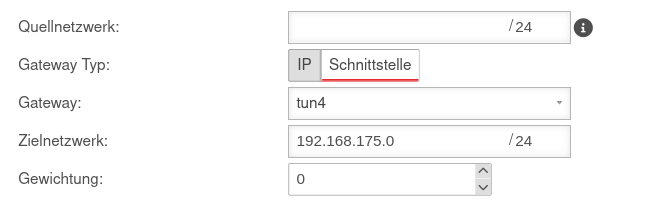

Routen

Die Routen werden automatisch gesetzt.

Bei Verwendung von VoIP durch den Tunnel sollten jedoch Routen gesetzt werden, damit die Verbindung der Telefone korrekt zur TK-Anlage gewährleistet ist.

Menü Bereich Routing Schaltfläche .

Damit das Netzwerk der Gegenstelle zuverlässig gefunden werden kann, sollte noch eine Route gesetzt werden.

Site-to-Site Client Konfiguration

SSL-VPN-Verbindung

Installationsassistent

```markdown

- Die Unterstützung für Zertifikate mit einer Schlüssellänge von 1024 Bit oder weniger wird ab der UTM Version 14.2 eingestellt

- Die Unterstützung für Zertifikate mit SHA1 Signierungsalgorithmus wird ebenfalls ab der Version 14.2 eingestellt

- HTTP-Proxy oder SSL-VPN Verbindungen mit solchen veralteten Zertifikaten werden ab der v14.2 nicht mehr funktionieren!

- Unsichere Zertifikate sollten dringend ausgetauscht werden!

Das BSI empfiehlt - Stand 01.2025 - Schlüssellängen ab 3000 Bit und SHA256

BSI – Technische Richtlinie - Kryptographische Verfahren:Empfehlungen und Schlüssellängen BSI TR-02102-1 | Kapitel 2.3: RSA-VerschlüsselungDie Default-Einstellung der UTM für neue Zertifikate ist RSA-Verschlüsselung mit 3072 Bit und SHA256 als Hashalgorithmus

- Betroffene Anwendungen:

- OpenVPN

- Serverzertifikat bei Rolle als Server (Roadwarrior oder S2S)

- Clientzertifikat bei S2S

- ggf. per Userattribut als Client-Zertifikat festgelegtes Zertifikat (Authentifizierung → Benutzer → Benutzer bearbeiten)

- Mailrelay

- Relaying "Zertifikat" (unter TLS Verschlüsselung als Server)

- Reverse-Proxy

- Einstellungen → SSL-Zertifikat

- Webserver

- Netzwerk → Serveinstellungen → Webserver → Zertifikat

- HTTP-Proxy

- SSL-Interception → CA-Zertifikat

- OpenVPN

Schritt 1

Im Installationsschritt 1 wird der Verbindungstyp ausgewählt, es stehen folgende Verbindungen zur Verfügung:

- Roadwarrior Server

- Site-to-Site Server

- Site-to-Site Client

Für die Konfiguration des Site-to-Site Client wird dieser ausgewählt.

Schritt 2

Soll ein lokales IPv6-Netz angebunden werden, muss die Option IPv6 über IPv4 verwenden: aktiviert Ja werden.

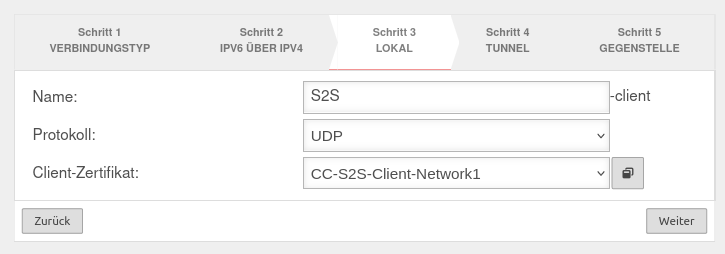

Schritt 3

Lokale Einstellungen für den Site-to-Site Client können im Schritt 3 getätigt werden. Hier kann ein Name für die Verbindung eingetragen, Protokoll ausgewählt, ein Serverzertifikat gewählt werden- durch einen Klick auf die Schaltfläche mit dem Fenster kann eine CA und ein Zertifikat importiert werden.

Schritt 4

Dieser Installationsschritt entfällt beim Site-to-Site Client.

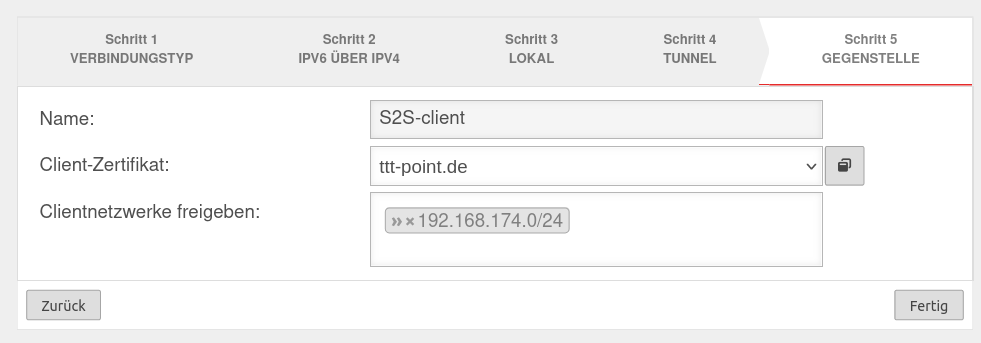

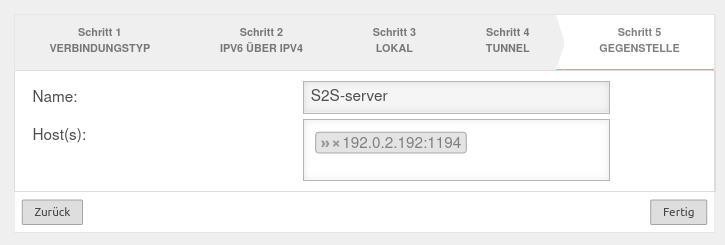

Schritt 5

Wird der Port 1194 verwendet, kann diese Angabe auch weggelassen werden.

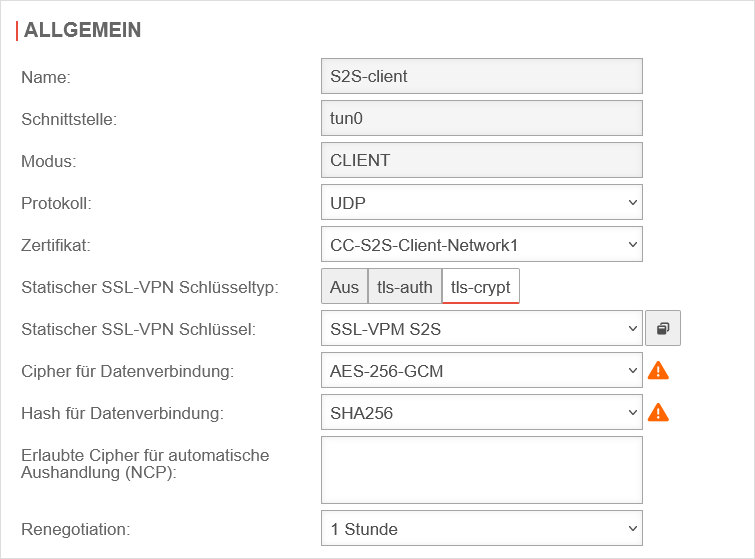

Abschnitt Allgemein

Allgemein S2S Client

Bereits angelegte SSL-VPN-Verbindungen können unter Schaltfläche bearbeitet werden.

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdn VPN SSL-VPN  Abschnitt Allgemein

|

|---|---|---|---|

| Name: | S2S-client | Name der SSL-Verbindung | |

| Schnittstelle: | tun4 | Verwendete Schnittstelle | |

| Modus: | CLIENT | ||

| Protokoll: | (Default) |

Gewünschtes Protokoll wählen | |

| Zertifikat: | Das verwendete Zertifikat kann hier geändert werden ```markdown

notempty

| ||

| Statischer SSL-VPN Schlüsseltyp: notempty Neu ab v12.6.1 |

| ||

| Statischer SSL-VPN Schlüssel: notempty Neu ab v12.6.1 |

Schlüssel zur Absicherung der Verbindung | ||

| Cipher für Datenverbindung: | Standardmäßig wird AES-256-GCM verwendet. notempty

Die Gegenstelle muss denselben Cipher nutzen! | ||

| Hash für Datenverbindung: | Default-Einstellungen von OpenSSL werden verwendet. notempty

Die Gegenstelle muss dasselbe Hashverfahren nutzen! | ||

| |||

| Renegotiation: | (Default) |

Zeitraum, ab dem die Verbindung erneut vermittelt wird | |

Abschnitt Erweitert

S2S Client Regelwerk

S2S Client Implizite Regeln

Da der Site-to-Site Client die Verbindung zum S2S Server aufbaut und ausgehende Verbindungen der Firewall selbst per Default immer erlaubt sind, sind keine impliziten Regeln notwendig.

S2S Client Netzwerkobjekte

Ein neues Netzwerkobjekt kann unter Schaltfläche erstellt werden.

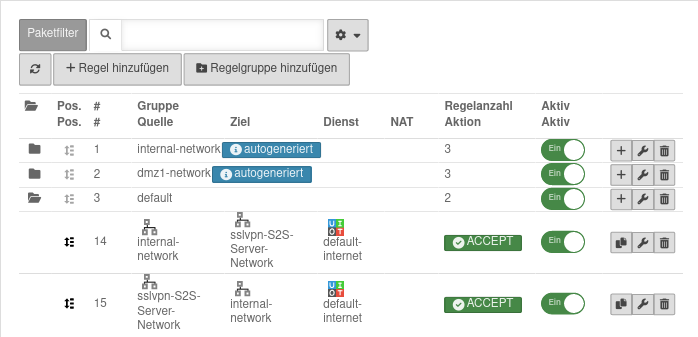

S2S Client Paketfilter-Regeln

Menü Schaltfläche .

Zwei Regeln erlauben den Zugriff auf das S2S-Server-Netzwerk bzw. aus dem Netzwerk:

| # | Quelle | Ziel | Dienst | NAT | Aktion | Aktiv | |||

| 5 | Accept | Ein | |||||||

| 4 | Accept | Ein |

S2S Client Routen

Die Routen werden automatisch gesetzt.

Bei Verwendung von VoIP durch den Tunnel sollten jedoch Routen gesetzt werden, damit die Verbindung der Telefone korrekt zur TK-Anlage gewährleistet ist.

Menü Bereich Routing Schaltfläche .

Damit das Netzwerk der Gegenstelle zuverlässig gefunden werden kann, sollte noch eine Route gesetzt werden.

Hinweise

Multipath

Bei Multipath auf der Client Seite, muss die VPN-Verbindung im Client auf eine Schnittstelle gebunden werden.

Um eine Client-Verbindung an eine Schnittstelle zu binden, muss über den CLI-Befehl openvpn get die ID der Verbindung ausfindig gemacht werden.

Über den Befehl openvpn set id $ID_DES_TUNNELS local_addr $IP_DES_INTERFACES kann dann die ausgehende IP gesetzt werden.

Zusätzlich wird in der ausgehenden Regel (internal-network → VPN-Netzwerk → $DIENST) eine Rule-Route über die entsprechende tunX-Schnittstelle benötigt.

Der transparente HTTP-Proxy

Wenn aus dem internen Netzwerk via HTTP auf einen Server hinter der Site-to-Site Verbindung zugegriffen werden soll, kann es sein das der transparente HTTP-Proxy die Pakete filtert. Dies kann zu Fehlern bei den Zugriffen auf das Ziel führen.

Damit dies nicht passiert muss im Menü Bereich Transparenter Modus Schaltfläche eine Regel hinzugefügt werden:

|

UTMbenutzer@firewall.name.fqdnAnwendungHTTP-Proxy | |

| Protokoll: | |

| Typ: | |

| Quelle: | |

| Ziel: | |

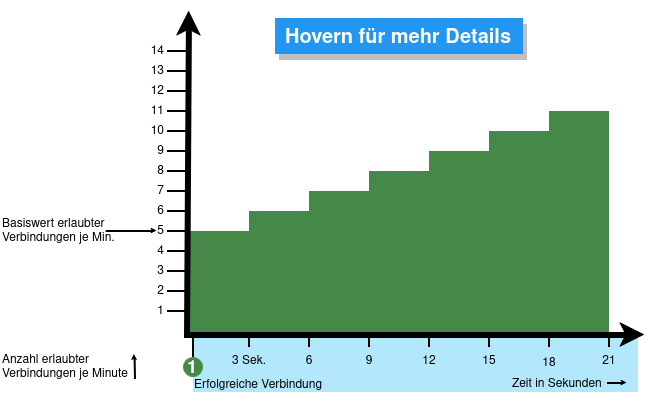

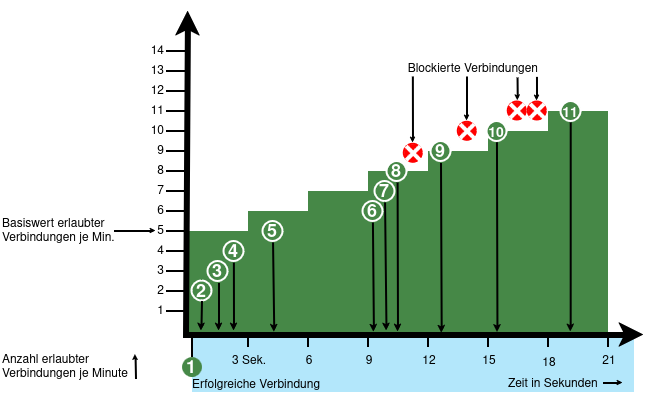

Connection Rate Limit

Drosselung von Zugriffen von bestimmten Quell-IPs auf wiederkehrende Ports

Die Funktion ist zunächst ausschließlich über das CLI zu konfigurieren

SSL-VPN-Zugänge können so z.B. vor aggressiven Scans oder Anmeldeversuchen geschützt werden.

Die UTM kann ab v12.6.2 die Anzahl der TCP- und/oder UDP-Verbindungen von einer externen IP-Adresse auf einen Port limitieren.

Dabei gelten folgende Bedingungen:

- Es werde nur eingehende Verbindungen überwacht, für die eine Default-Route existiert

- Es werden die Verbindungen von einer IP-Adresse auf einen Port der UTM innerhalb einer Minute gezählt

- Bei Aktivierung werden 5 Verbindungen / Verbindungsversuche je Minute zugelassen.

Danach werden die Verbindungen limitiert:- Dabei werden die zusätzlich zugelassenen Verbindungen innerhalb von 60 Sekunden seit der ersten Verbindung gleichmäßig verteilt.

- Bei einem CONNECTION_RATE_LIMIT-Wert von 20 kommt also alle 3 Sekunden eine zusätzliche Verbindung hinzu.

- 10 Sekunden nach der 1 Anmeldung könnten 3 weitere Verbindungen aufgebaut werden (jeweils von der gleichen IP-Adresse aus auf den selben Ziel-Port)

- Die Sperrung einer IP-Adresse wirkt nur für den Zugriff auf den Port, der zu oft genutzt wurde.

Andere Ports können weiterhin erreicht werden. - Die Funktion ist bei Neuinstallationen per Default auf 20 UDP-Verbindungen / Minute auf allen Ports aktiviert

- Bei Updates muss die Funktion manuell aktiviert werden

| extc-Variable | Default | Beschreibung |

|---|---|---|

| CONNECTION_RATE_LIMIT_TCP | 0 | Anzahl der zugelassenen TCP-Verbindungen einer IP-Adresse je Port 0 = Funktion deaktiviert, es werden keine Sperrungen vorgenommen |

| CONNECTION_RATE_LIMIT_TCP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports würden (bei Aktivierung) überwacht werden. Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] | |

| CONNECTION_RATE_LIMIT_UDP | 20 / 0 Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. |

Anzahl der zugelassenen UDP-Verbindungen einer IP-Adresse je Port |

| CONNECTION_RATE_LIMIT_UDP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports werden überwacht (nur bei Neuinstallationen!). Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] |

Konfiguration mit CLI-Befehlen

| CLI-Befehl | Funktion |

|---|---|

| extc value get application securepoint_firewall Alternativ als root-User: spcli extc value get application securepoint_firewall | grep RATE |

Listet alle Variablen der Anwendung securepoint_firewall auf. Für das Connection Limit sind die Variablen zuständig, die mit CONNECTION_RATE_LIMIT_ beginnen. application |variable |value --------------------+-------------------------------+----- securepoint_firewall |… |… |CONNECTION_RATE_LIMIT_TCP |0 |CONNECTION_RATE_LIMIT_TCP_PORTS| |CONNECTION_RATE_LIMIT_UDP |20 |CONNECTION_RATE_LIMIT_UDP_PORTS| |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 system update rule |

Begrenzt die zugelassene Anzahl von TCP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute

Eine Änderung wird durch ein Regelupdate direkt durchgeführt. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 0 system update rule |

Deaktiviert die Überwachung von TCP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ 443 11115 ] system update rule |

Beschränkt die Überwachung von TCP-Verbindungen auf die Ports 443 und 11115 Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 20 system update rule |

Begrenzt die zugelassene Anzahl von UDP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 0 system update rule |

Deaktiviert die Überwachung von UDP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ 1194 1195 ] system update rule |

Beschränkt die Überwachung von UDP-Verbindungen auf die Ports 1194 und 1195. (Beispielhaft für 2 angelegte SSL-VPN Tunnel.) Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 notempty

Zum Abschluss muss der CLI-Befehl system update rule eingegeben werden, damit die Werte in den Regeln angewendet werden. |

Beispiel, um maximal 20 Verbindungen pro Minute je IP-Adresse und Port zuzulassen. Bei TCP wird die Überwachung auf die Ports 443 und 11115 beschränkt. Es werden alle Ports auf UDP-Verbindungen überwacht. |