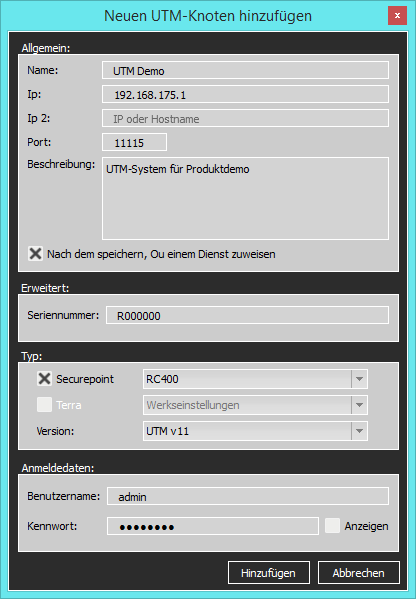

Um ein UTM-System im SOCv3 hinzuzufügen, klicken Sie innerhalb des OU-Baumes mit der rechten Maustaste, sodass sich das Kontext-Menü öffnet. Anschließend navigieren Sie zu dem Menüpunkt Neuen Knoten hinzufügen und wählen Neuen UTM-Knoten hinzufügen. Es öffnet sich nun das Fenster Neuen UTM-Knoten hinzufügen.

Neuen UTM-Knoten hinzufügen

In diesem Fenster können Sie die Eigenschaften des neuen Knotens definieren.

Folgende Felder müssen mindestens ausgefüllt werden:

- Name

Vergeben Sie für das System einen möglichst eindeutigen Namen.

- IP / IP2

Geben Sie hier die IP oder den Hostnamen ein, über welchen Sie sich zu dem System verbinden möchten. Sollte das System über mehrere IPs erreichbar sein, so können hier auch mehrere hinterlegt werden.

- Port

Über den hier definierten Port wird die Verbindung mit der Administrationsoberfläche hergestellt. Je nach Typ des UTM-Systems wird hier eine Vorauswahl getroffen.

- Typ

Wählen Sie hier den Typ des verwendeten Gerätes.

- Anmeldedaten

Geben Sie hier die Benutzerdaten ein. Diese Daten werden für den Zugriff auf das Admin-Interface sowie für den Monitoring-und Backup-Dienst benötigt.

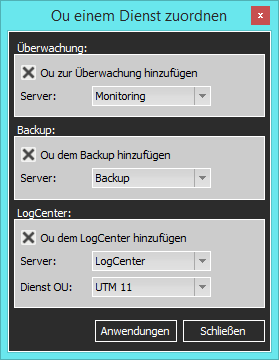

Überwachung / Backup / LogCenter

Nachdem Sie auf "Hinzufügen" geklickt haben, öffnet sich nun ein weiteres Fenster. Hier können Sie das System für das Monitoring, den Backup-Dienst und den Log-Server freigeben. Achten Sie bitte beim Punkt LogCenter, dass dort die korrekte Dienst OU ausgewählt ist.

Hier ist bereits vorgesehen, die Aufgaben wie Monitoring, Backup und LogCenter auf mehrere Systeme zu verteilen. Daher gibt es hier bereits ein Feld zum auswählen des SOCv3-Servers. Diese Funktion ist in der BETA allerdings noch nicht enthalten.

Erste Verbindung

Nachdem Sie diesen Dialog ebenfalls bestätigt haben, sollte sich nun das UTM-System im OU-Baum befinden. Durch einen Doppelklick auf den Knoten sollte nun automatisch eine Verbindung zu dem System aufgebaut werden.

Bei der ersten Verbindung werden Sie über den SSH/SSL-Key informiert. Diese Meldung können Sie entsprechend bestätigen. Der Key wird im SOCv3-Client gespeichert. Sollte sich der Schlüssel unerwartet verändern, sollten Sie das System umgehend prüfen, da ansonsten die Gefahr besteht, Opfer eines Man-in-the-middle-Angriffs zu werden.