KKeine Bearbeitungszusammenfassung |

|||

| (12 dazwischenliegende Versionen von 2 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{ | {{Set_lang}} | ||

{{#vardefine:headerIcon|spicon-utm}} | |||

{{:AV/KB/HTTP_Proxy.lang}} | |||

</div>{{TOC2}}{{Select_lang}} | |||

{{Header|02.2026| | |||

* {{#var:neu--Layoutanpassung}} | |||

| Anw=UTM | URL=true | |||

|vorher-ver= | |||

|[[AV/KB/HTTP_Proxy-0623 | Proxy-0623]] | |||

|<!--{{Menu-UTM|Anwendungen|Webfilter}}--> | |||

}}<div class="new_design"></div> | |||

=== {{#var:Einleitung}} === | |||

<div class="Einrücken"> | |||

{{#var:Einleitung--desc}} | |||

</div> | |||

< | === {{#var:Standard Proxy ohne Authentifizierung}} === | ||

<div class="Einrücken"> | |||

==== Webfilter ==== | |||

{{Bild|{{#var:Webfilter--Bild}}|{{#var:Webfilter--cap}}||Webfilter|{{#var:Anwendungen}}|icon=fa-floppy-disk-circle-xmark|icon2=fa-close|class=Bild-t}} | |||

<div class="Einrücken"> | |||

{{#var:Webfilter--nav}} | |||

<div class="Einrücken"> | |||

<p>{{#var:Standard Proxy ohne Authentifizierung1--desc}}</p> | |||

<p>{{#var:Standard Proxy ohne Authentifizierung2--desc}}</p> | |||

<br clear=all> | |||

</div> | |||

</div> | |||

{| class="sptable2 pd5 zh1 Einrücken" | |||

|- class=noborder | |||

| colspan=3 | | |||

<div class=Einrücken> | |||

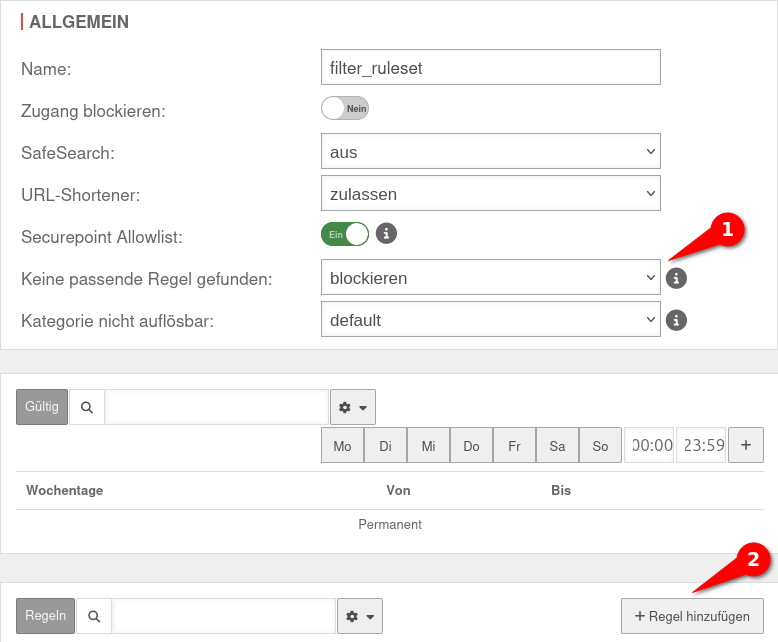

===== {{#var:Regeln hinzufügen}} ===== | |||

|- | |||

! {{#var:cap}} !! {{#var:val}} !! {{#var:desc}} | |||

| class="Bild" rowspan="3" | {{Bild| {{#var:Regelsatz bearbeiten--Bild}} |{{#var:Regelsatz bearbeiten--cap}} }} | |||

|- | |||

====Virenscanner==== | | || {{Button||w|class=icon|Anw=UTM}} <span class=Hover>{{#var:Bearbeiten}}</span> || {{#var:Regelsatz bearbeiten--desc}} | ||

|- class=Leerzeile | |||

| | |||

|- class=Leerzeile | |||

| colspan=3 | {{Kasten|{{#var:Allgemein}}|UTM }} | |||

|- | |||

< | | {{b|{{#var:Keine passende Regel gefunden}} }} || {{ic|{{#var:blockieren}} |dr}} || {{#var:Keine passende Regel gefunden--desc}} | ||

< | | class="Bild" rowspan="3" | {{Bild| {{#var:Regelsatz bearbeiten für Securepoint Antivirus--Bild}} |{{#var:Regelsatz bearbeiten für Securepoint Antivirus--cap}}||{{#var:Regelsatz bearbeiten}}|{{#var:Anwendungen}}|Webfilter|icon=fa-floppy-disk-circle-xmark|icon2=fa-close}} | ||

|- | |||

=== | | || {{Button|+ {{#var:Regel hinzufügen}} }} || {{#var:Regel hinzufügen--desc}} | ||

==== | |- class=Leerzeile | ||

| | |||

|- | |||

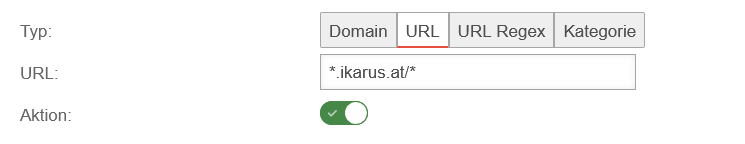

< | | {{b|{{#var:Typ}} }} || {{Button|URL||class=aktiv}} || {{#var:Regeltyp URL}} | ||

< | | class="Bild" rowspan="8" | {{Bild| {{#var:Regel hinzufügen--Bild}} |{{#var:Regel hinzufügen--cap}}||{{#var:Regel hinzufügen}}|{{#var:Anwendungen}}|Webfilter|{{#var:Regelsatz bearbeiten}}|icon=fa-save|icon2=fa-floppy-disk-circle-xmark|icon3=fa-close}} | ||

|- | |||

| {{b|URL}} || {{ic|<nowiki>*.ikarus.at/*</nowiki> }} || {{#var:Die folgende URL hinzufügen}}: ''<nowiki>*.ikarus.at/*</nowiki>'' | |||

|- | |||

=== | | {{b|{{#var:Aktion}} }} || {{ButtonAn|check|UTM}} || {{#var:Aktion zulassen}} | ||

==== | |- class=noborder | ||

| || {{Button-dialog||fa-save|hover={{#var:Speichern}} }} || {{#var:URL speichern}} | |||

|- | |||

| {{b|URL}} || {{ic|<nowiki>*.mailsecurity.at/*</nowiki> }} || {{#var:Die folgende URL hinzufügen}}: ''<nowiki>*.mailsecurity.at/*</nowiki>'' | |||

< | |- | ||

< | | {{b|{{#var:Aktion}} }} || {{ButtonAn|check|UTM}} || {{#var:Aktion zulassen}} | ||

|- class=noborder | |||

| || {{Button-dialog||fa-floppy-disk-circle-xmark|hover={{#var:Speichern und schließen}}}} || {{#var:URL speichern und schliessen}} | |||

|- class=noborder | |||

==== | | colspan=3 | {{Hinweis-box|{{#var:Regelsatz einem Profil zuordnen}}|gelb }} | ||

|- class=Leerzeile | |||

| | |||

|- class=noborder | |||

< | | colspan=3 | | ||

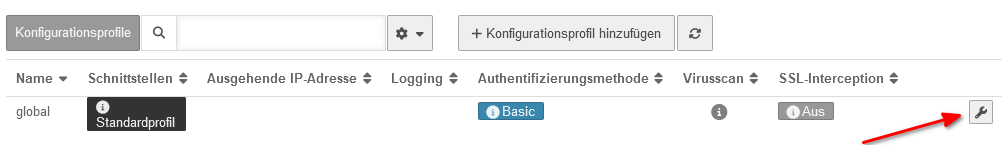

==== {{#var:Virenscanner der UTM}} ==== | |||

{{#var:Virenscanner--nav}} | |||

|- class=noborder | |||

| colspan=3 | <div class=Einrücken>{{#var:Paketprüfung}}<br>{{ic|<nowiki>^[^:]*://[^\.]*\.ikarus\.at/</nowiki> }}<br> | |||

{{ic|<nowiki>^[^:]*://[^\.]*\.mailsecurity\.at/</nowiki> }} | |||

|- | |||

| || {{Button||w|class=icon|Anw=UTM}} <span class=Hover>{{#var:Bearbeiten}}</span> || {{#var:Profil bearbeiten--desc}} | |||

| class="Bild" rowspan="3" | {{Bild| {{#var:Standardprofil bearbeiten--Bild}} |{{#var:Standardprofil bearbeiten--cap}}||HTTP-Proxy|{{#var:Anwendungen}}||icon=fa-chart-bar|icon-text=HTTP-Proxy Log|Alerts=true}} | |||

|- class=noborder | |||

| colspan=3 | <li class="list--element__alert list--element__hint">{{#var:Hinweis Profile}}</li> | |||

|- class=Leerzeile | |||

| | |||

|- class=noborder | |||

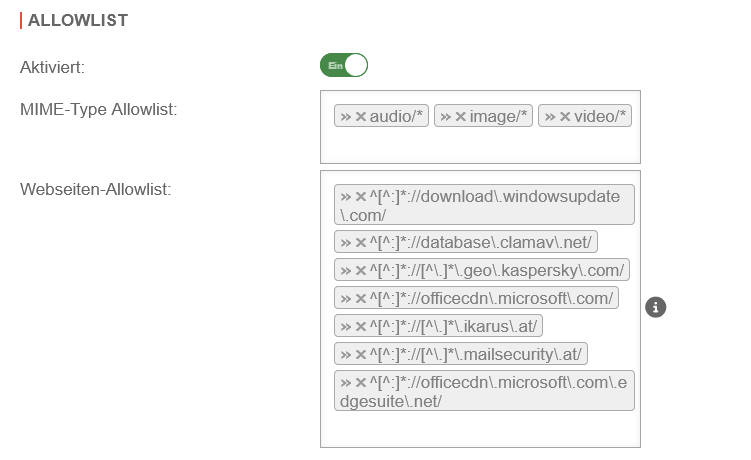

| colspan=3 | {{Reiter|{{#var:Virenscanner}} }}<br><br>{{Reiter|Allowlist }} | |||

|-{{ic|{{cb | |||

| rowspan=2 | {{b|{{#var:Webseiten-Allowlist}} }}: || {{ic|<nowiki>^[^:]*://[^\.]*\.ikarus\.at/</nowiki> }} || rowspan=2 | {{#var:Ausnahmen hinzufügen}} | |||

| class="Bild" rowspan="3" | {{Bild| {{#var:Virenscanner Regeln hinzufügen--Bild}} |{{#var:Virenscanner Regeln hinzufügen--cap}}||{{#var:Profil bearbeiten}}|{{#var:Anwendungen}}|HTTP-Proxy|icon=fa-chart-bar|icon-text=HTTP-Proxy Log|Alerts=true}} | |||

|- | |||

| {{ic|<nowiki>^[^:]*://[^\.]*\.mailsecurity\.at/</nowiki> }} | |||

|- class=Leerzeile | |||

| | |||

|- class=noborder | |||

| colspan=3 | | |||

=== {{#var:Standard Proxy mit Authentifizierung}} === | |||

{{#var:HTTP-Proxy--nav}} | |||

|- class=noborder | |||

| colspan=3 | <div class=Einrücken> {{#var:Standard Proxy mit Authentifizierung--Intro}} | |||

|- | |||

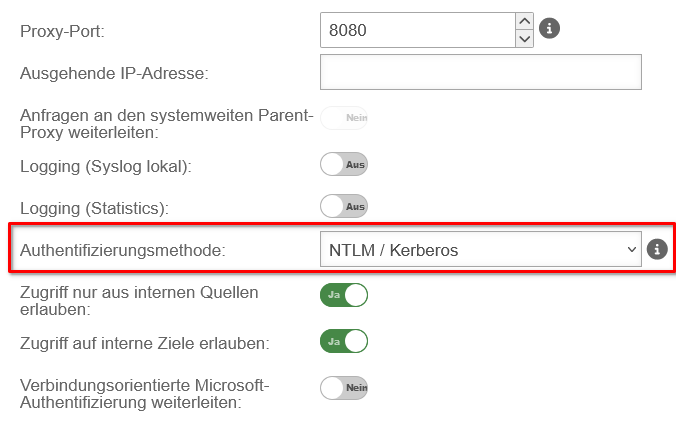

| rowspan=3 | {{b|{{#var:Authentifizierungsmethode}}: }} || {{ic|Basic|dr}} || {{#var:Basic--desc}} | |||

| class="Bild" rowspan="4" | {{Bild| {{#var:Authentifizierungsmethode--Bild}} |{{#var:Authentifizierungsmethode--cap}} }} | |||

|- | |||

| {{ic|NTLM/Kerberos|dr}} || {{#var:NTLM-Kerberos--desc}} | |||

|- | |||

| {{ic|Radius|dr}} || {{#var:Radius--desc}} | |||

|- class=Leerzeile | |||

| | |||

|- class=noborder | |||

| colspan=3 | <div class="Einrücken"> | |||

==== {{#var:Authentifizierungsausnahmen}} ==== | |||

|- class=noborder | |||

| colspan=3 | {{#var:Authentifizierungsausnahmen--desc}} | |||

|- | |||

| {{b| {{#var:Aktiviert}}: }} || {{ButtonAn|Ein|UTM}} || {{#var:Aktiviert--desc}} | |||

| class="Bild" rowspan="3" | {{Bild| {{#var:Authentifizierungsausnahmen--Bild}} |{{#var:Authentifizierungsausnahmen--cap}} }} | |||

|- | |||

| {{b| {{#var:Ausnahmen}}: }} || {{ic|<nowiki>\.ikarus\.at</nowiki> }} <br>{{ic|<nowiki>\.mailsecurity\.at</nowiki> }} || {{#var:Ausnahmen--desc}}</div> | |||

|- class=Leerzeile | |||

| | |||

|- class=noborder | |||

| colspan=3 | | |||

=== {{#var:Szenario 3}} === | |||

|- class=noborder | |||

| colspan=3 | | |||

==== {{Reiter|SSL-Interception}} ==== | |||

|- class=noborder | |||

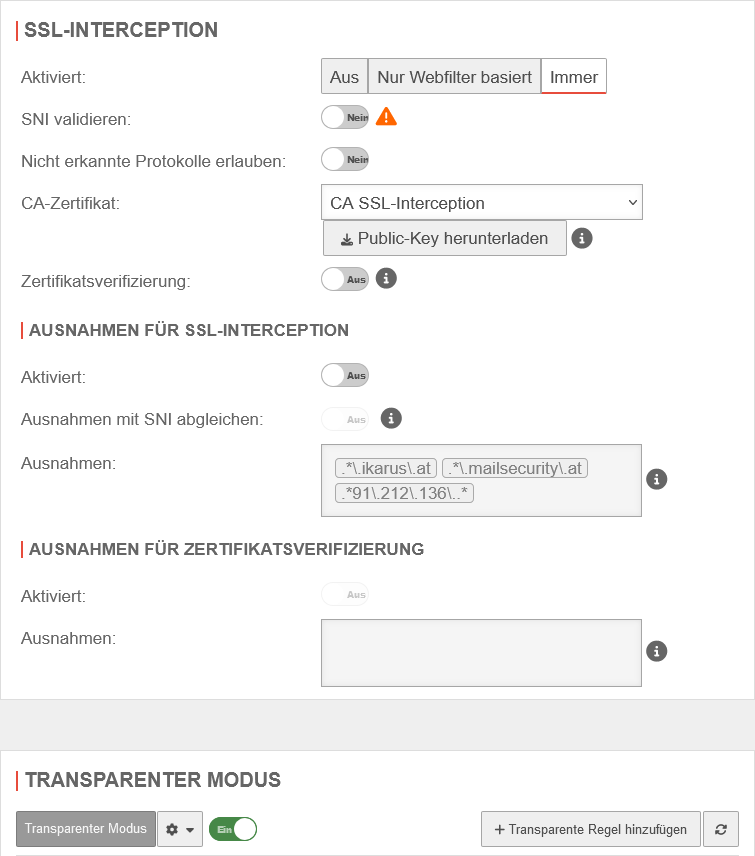

| colspan=3 | {{#var:SSL-Interception--desc}} | |||

|- | |||

| {{b|{{#var:Aktiviert}}: }} || {{Button|{{#var:Immer}}|class=aktiv}} || {{#var:Immer--desc}} | |||

| class="Bild" rowspan="9" | {{Bild| {{#var:Ausnahmen für SSL Interception--Bild}} |{{#var:Ausnahmen für SSL Interception--cap}} }} | |||

|- class=Leerzeile | |||

| | |||

|- class=noborder | |||

| colspan=3 | | |||

===== {{Reiter|{{#var:Ausnahmen für SSL-Interception}} }} ===== | |||

|- class=noborder | |||

| | |||

|- | |||

| rowspan=3 | {{b|{{#var:Ausnahmen2}}: }} || {{ic|.*\.ikarus\.at}} || rowspan=2 | {{#var:Ausnahmen--desc}} | |||

|- | |||

| {{ic|.*\.mailsecurity\.at}} | |||

|- | |||

| {{ic|<nowiki>.*91\.212\.136\..*</nowiki>}} || {{#var:Ausnahmen2--desc}} | |||

|- class=Leerzeile | |||

| | |||

|- class=noborder | |||

| colspan=3 | | |||

==== {{Reiter|{{#var:Transparenter Modus}} }} ==== | |||

|- class=Leerzeile | |||

| | |||

|- | |||

| || {{ButtonAn|Ein|UTM}} || {{#var:An--desc}} | |||

|- class=Leerzeile | |||

| | |||

|} | |||

</div> | |||

</div> | |||

</div> | |||

</div> | |||

Aktuelle Version vom 3. Februar 2026, 13:12 Uhr

Letzte Anpassung: 02.2026

- Layoutanpassung

notemptyDieser Artikel bezieht sich auf eine Beta-Version

Einleitung

Securepoint Antivirus Pro prüft regelmäßig auf neue Updates und lädt sie herunter.

Dabei ist Folgendes zu beachten:

- Bei direkter Internetverbindung eines Windows-Clients stellt das kein Problem dar, weil es normalerweise keine Regeln zur Reglementierung von Webseitenaufrufen gibt

- In einer Netzwerkumgebung hingegen haben Arbeitsplatzrechner in der Regel keinen direkten Internetzugang.

Der Datenverkehr wird über Paketfilter und Proxys gefiltert.

Das bietet Schadsoftware so wenig Angriffsfläche wie möglich.

notemptyBei einer guten Firewall-Konfiguration bekommt jeder Client nur die Freigaben, die er auch wirklich benötigt.

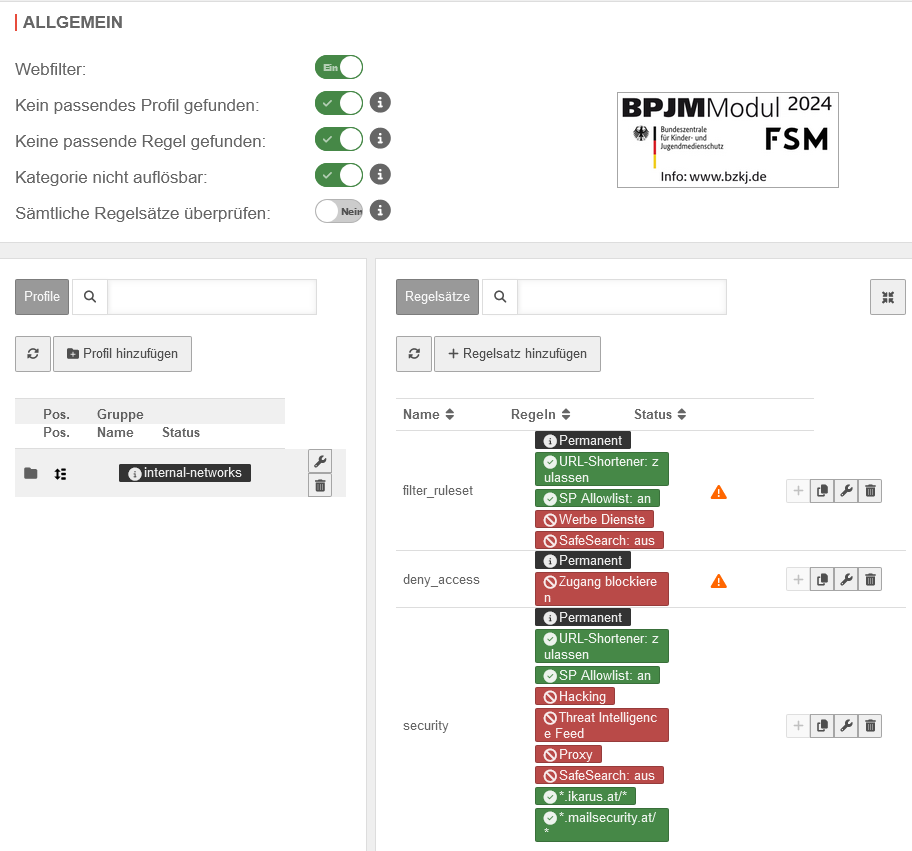

Dieser Artikel stellt drei Szenarien vor, die das Antivirus Pro Update über den HTTP-Proxy einer Securepoint NextGen UTM-Firewall und den Webfilter zulassen.

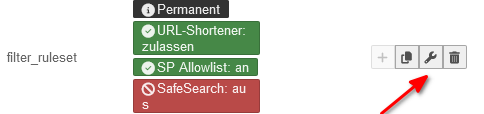

Szenario 1: Standard Proxy ohne Authentifizierung

Webfilter

UTMbenutzer@firewall.name.fqdnAnwendungen  Der UTM Webfilter

Der UTM Webfilter

Aufruf in Menü

In diesem Fall wird der HTTP-Proxy im Transparenten Modus genutzt.

Im Webfilter werden nur die für die Kommunikation benötigten Webseiten freigegeben.

Jeder User von Securepoint Antivirus Pro muss in einen Regelsatz eingebunden sein, der die Update-Server von Securepoint Antivirus Pro freigibt.

Dazu kann man entweder

- einen bereits vorhandenen Regelsatz anpassen oder

- einen neuen Regelsatz hinzufügen via wie im Artikel zum Webfilter beschrieben und ergänzt dann die notwendigen Regeln