|

|

| (5 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) |

| Zeile 1: |

Zeile 1: |

| <templatestyles src="Vorlage:Styles.css" />

| | {{Set_lang}} |

|

| |

|

| <div class="unsichtbar">

| | {{#vardefine:headerIcon|spicon-utm}} |

| {{#vardefine: sp-wiki-lang | {{#switch: {{int:edit}} | | {{:AV/KB/HTTP_Proxy.lang}} |

| |Edit=en

| |

| |Modifier=fr

| |

| |Bearbeiten

| |

| |#default=de

| |

| }} }}

| |

| {{var|display| HTTP-Proxy und Securepoint Antivirus

| |

| | HTTP Proxy and Securepoint Antivirus}}

| |

| {{var|1| Konfiguration einer UTM bei Verwendung eines HHTP-Proxys und Securepoint Antivirus Pro | |

| | Configuration of a UTM when using a HHTP proxy and Securepoint Antivirus Pro}}

| |

| +2| Letzte Anpassung:

| |

| | Last update:}}

| |

| {{var|3| Einleitung

| |

| | Preamble}}

| |

| {{var|4| Securepoint Antivirus Pro prüft regelmäßig auf einem Updateserver, ob neue Updates vorhanden sind. Die Updates selbst werden dann von Update-Mirrors heruntergeladen.

| |

| | Securepoint Antivirus Pro regularly checks an update server for new updates. The updates themselves are then downloaded by update mirrors.}}

| |

|

| |

|

| {{var|5| Ist ein Windows-Client direkt mit dem Internet verbunden stellt dieses kein Problem dar, da es dann normalerweise keine Regeln gibt, die Webseitenaufrufe reglementieren.<br> | | </div>{{TOC2}}{{Select_lang}} |

| In einer Netzwerkumgebung verfügen Arbeitsplatzrechner in der Regel nicht über einen direkten Zugang zum Internet, sondern der Datenverkehr wird über Portfilter und Proxys gefiltert um Schadsoftware so wenig Angriffsfläche wie möglich zu bieten.

| | {{Header|02.2026| |

| | If a Windows client is directly connected to the Internet, this does not pose a problem, since there are usually no rules that regulate web page views.

| | * {{#var:neu--Layoutanpassung}} |

| In a network environment, workstations usually do not have direct access to the Internet, but the data traffic is filtered via port filters and proxies in order to provide as little attack surface as possible for malware.}}

| | | Anw=UTM | URL=true |

| | |vorher-ver= |

| | |[[AV/KB/HTTP_Proxy-0623 | Proxy-0623]] |

| | |<!--{{Menu-UTM|Anwendungen|Webfilter}}--> |

| | }}<div class="new_design"></div> |

|

| |

|

| {{var|6| Eine gute Firewallkonfiguration zeichnet sich dadurch aus, dass jeder Client nur die Freigaben bekommt, die er auch wirklich benötigt.

| |

| | A good firewall configuration is characterized by the fact that each client only gets the shares it really needs.}}

| |

| {{var|7| In der folgenden Dokumentation stellen wir drei Szenarien dar, die das Antivirus Pro Update über den HTTP-Proxy einer Securepoint NextGen UTM-Firewall und den Webfilter zulassen.

| |

| | In the following documentation we present three scenarios that allow the Antivirus Pro Update via the HTTP proxy of a Securepoint NextGen UTM firewall and the web filter.}}

| |

| {{var|8| Szenario 1: Standard Proxy ohne Authentifizierung

| |

| | Scenario 1: Standard proxy without authentication}}

| |

| {{var|9| Webfilter

| |

| | Webfilter}}

| |

| {{var|10| In diesem Fall wird der HTTP-Proxy im [[Neu/UTM/APP/HTTP_Proxy#Transparenter_Modus|transparenten Modus]] genutzt.<br>

| |

| Im [[UTM/APP/Webfilter|'''Webfilter''']] werden nur die für die Kommunikation benötigten Webseiten freigegeben werden. Hier wird ein neuer [[UTM/APP/Webfilter#Regelsatz_hinzuf.C3.BCgen|Regelsatz hinzugefügt,]] der die Update-Server für Securepoint AntiVirus Pro freigibt. Diese werden unter {{Menu | Anwendungen|Webfilter}} {{Button | + Regelsatz hinzufügen}} folgendermaßen eingetragen:

| |

| | In this case, the HTTP proxy is used in [[Neu/UTM/APP/HTTP_Proxy#Transparenter_Modus|transparent Mode]].

| |

| In [[UTM/APP/Webfilter|''''Webfilter''']] only the web pages required for communication will be released. A [[UTM/APP/Webfilter#Regelsatz_hinzuf.C3.BCgen| new ruleset]] will be added here to release the update servers for Securepoint AntiVirus Pro. These are entered under {{Menu | Applications|Webfilter}} {{Button | Add ruleset}} as follows:}}

| |

|

| |

|

| {{var|11| {{b|Name|Anw=UTM}} Frei wählbarer Regel-Name

| | === {{#var:Einleitung}} === |

| | {{b|Name|Anw=UTM}}}} Freely definable rule name

| | <div class="Einrücken"> |

| {{var|12| {{b|Keine passende Regel gefunden:|Anw=UTM}} {{Button| blockieren|dr}}

| | {{#var:Einleitung--desc}} |

| | {{b|No matching rule found:|Anw=UTM}} {{Button|block|dr}}}}

| | </div> |

| {{var|13| Im Abschnitt {{Kasten|Regeln|grau}}

| |

| | In section {{Kasten|Rules|grau}}}}

| |

| {{var|14| + URL hinzufügen

| |

| | + Add URL}}

| |

| {{var|15| Zu beachten sind die Wildcards <code>*.</code> im [[UTM/APP/Regex|Regex-Format]].

| |

| | Note the wildcards <code>*.</code>{{r|Syntax??????}} in [[UTM/APP/Regex|Regex-Format]].}}

| |

| {{var|16| Dieser Regelsatz muss gespeichert werden.<br>

| |

| Damit der Regelsatz angewendet wird, muss der Regelsatz einem Profil zugeordnet werden, daß den entsprechenden Rechner beinhaltet!

| |

| | This rule set must be saved.<br>

| |

| For the rule set to be applied, the rule set must be assigned to a profile that contains the corresponding computer!}}

| |

| {{var|17| Virenscanner der UTM

| |

| | Virus scanner of the UTM}}

| |

| {{var|18| Der Virenscanner des HTTP-Proxys überprüft die Pakete, die durch den Proxy geleitet werden.

| |

| | The virus scanner of the HTTP proxy checks the packages that are routed through the proxy.}}

| |

| {{var|19| Damit der Download von Updates ohne Probleme funktioniert, müssen im Virenscanner Ausnahmen im [[UTM/APP/Regex|Regex-Format]] erstellt werden.<br>

| |

| Im Menü {{Menu|Anwendungen|HTTP-Proxy}} {{Reiter|Virenscanner|Anw=UTM}} Abschnitt {{Kasten|Webseiten-Whitelist|grau}} wird eine Regel mit {{Button | + Regex}} hinzugefügt:

| |

| | In order for the download of updates to work without problems, exceptions in [[UTM/APP/Regex|Regex-Format]]] must be created in the virus scanner.<br>

| |

| In the menu {{Menu|Applications|HTTP-Proxy}}} {{Reiter|Virus Scanner|Anw=UTM}} Section {{{Kasten|Webpage-Whitelist|grau}}} a rule with {{Button | + Regex}} is added:}}

| |

| {{var|20| Szenario 2: Standard Proxy mit Authentifizierung | |

| | Scenario 2: Standard proxy with authentication}}

| |

| {{var|22| Um die Sicherheit zu erhöhen, kann in der Securepoint NextGen UTM-Firewall unter {{Menu|Anwendungen|HTTP-Proxy}} im Reiter {{Reiter|Allgemein|Anw=UTM}} Abschnitt {{Kasten|Allgemein}} eine {{b|Authentifizierungsmethode|Anw=UTM}} ausgewählt werden:<br>

| |

| {{Button | Basic|dr}} , {{Button | NTLM/Kerberos|dr}} , {{Button | Radius|dr}}

| |

| | To increase security, the Securepoint NextGen UTM firewall can be configured under {{Menu|Applications|HTTP-Proxy}} in the {{Reiter|General|Anw=UTM}} tab {{Menu|Applications|HTTP-Proxy}}}. section {{Kasten|General}}} a {{b|Authentication method|App=UTM}}:<br>

| |

| {{Button | Basic|dr}} , {{Button | NTLM/Kerberos|dr}} , {{Button | Radius|dr}}}}

| |

| {{var|21| Authentifizierungsausnahme

| |

| | Authentication exception}}

| |

| {{var|23| Da sich der Securepoint Antivirus Client gegenüber dem Proxy nicht mit NTLM authentifizieren kann, werden zusätzlich '''Authentifizierungsausnahmen''' benötigt. <br>Die aufgerufenen URLs müssen auch hier wieder Ausdrücken im [[UTM/APP/Regex|Regex-Format]] definiert werden:

| |

| | Since the Securepoint antivirus client cannot authenticate itself against the proxy with NTLM, additional '''authentication exceptions'' are required. <br>The called URLs have to be defined again in [[UTM/APP/Regex|Regex-Format]]]:}}

| |

| {{var|24| Da an dieser Stelle das Protokoll HTTP oder HTTPS nicht relevant ist, fallen diese Ausdrücke etwas kürzer aus als beim Virenscanner.

| |

| | Since the HTTP or HTTPS protocol is not relevant at this point, these expressions are somewhat shorter than with the virus scanner.}}

| |

| {{var|25| Für den <u>Webfilter</u> und den <u>Virenscanner</u> werden hierbei genauso Ausnahmen konfiguriert wie im Szenario 1.

| |

| | For the <u>Webfilter</u> and the <u>Virus scanner</u> exceptions are configured as in scenario 1.}}

| |

| {{var|26| Szenario 3: Standard Proxy mit Authentifizierung über NTLM und Einsatz der SSL-Interception

| |

| | Scenario 3: Standard proxy with authentication via NTLM and use of SSL interception}}

| |

| {{var|27| SSL-Interception

| |

| | SSL-Interception}}

| |

| {{var|28| Wenn im Menü {{Menu|Anwendungen|HTTP-Proxy}} im Reiter {{Reiter| SSL-Interception|Anw=UTM}} die {{b|SSL-Interception|Anw=UTM}} {{ButtonAn|Anw=UTM}} zum Einsatz kommt, um auch die verschlüsselten Datenpakete auf Schadsoftware zu überprüfen, müssen auch hier die Server als {{Kasten |Ausnahmen für SSL-Interception}}{{ButtonAn|Anw=UTM}} hinterlegt werden.<br>

| |

| Dazu werden die selben Ausdrücke wie auch schon bei der Authentifizierungsausnahme verwendet.

| |

| | If in menu {{Menu|Applications|HTTP-Proxy}} {{Reiter| SSL-Interception|Anw=UTM}} {{B|SSL-Interception|Anw=UTM}} {{ButtonAn|Anw=UTM}} is used to check the encrypted data packets for malware, the servers must also be stored here as {{Kasten |Exceptions for SSL-Interception}}{{ButtonAn|Anw=UTM}}}.<br>

| |

| The same expressions are used as for the authentication exception.}}

| |

| {{var|29| Für den <u>Webfilter</u> und den <u>Virenscanner</u> werden hierbei genauso Ausnahmen konfiguriert wie in den Szenarien 1 und 2.

| |

| | For the <u>Webfilter</u> and the <u>Virus scanner</u> exceptions are configured in the same way as in scenarios 1 and 2.}}

| |

| {{var|30| Transparente SSL-Interception

| |

| | Transparent SSL Interception}}

| |

| {{var|31| Wenn im Menü {{Menu|Anwendungen|HTTP-Proxy}} im Reiter {{Reiter| Transparenter Modus|Anw=UTM}} der {{Kasten | Transparente Modus|grau}} {{ButtonAn|Anw=UTM}} aktiviert wurde, um auch die verschlüsselten Datenpakete auf Schadsoftware zu überprüfen, müssen hier die IP-Adressen der Server als Ausnahmen für die SSL-Interception hinterlegt werden.<br>

| |

| Dazu wird das gesamte Netzwerk der Update-Server freigegeben.

| |

| | If {{Menu|Applications|HTTP-Proxy}} in the {{Reiter|Transparent Mode|Anw=UTM}} {{Kasten|Transparent Mode|grau}} {{ButtonAn|Anw=UTM}} has been activated to also check the encrypted data packets for malware, the IP addresses of the servers must be stored here as exceptions for the SSL interception.

| |

| The entire network of update servers is released for this purpose.}}

| |

| {{var|

| |

| |

| |

| | }}

| |

| </div>

| |

| {{DISPLAYTITLE:{{#var:display| HTTP-Proxy und Securepoint Antivirus}}}}{{Select_lang|en}}{{TOC2}}

| |

| <p>'''{{#var:1| Konfiguration bei Verwendung eines HHTP-Proxys und Securepoint Antivirus Pro}}'''</p>

| |

| <p>{{#var:2| Letzte Anpassung:}} '''06.2019'''</p>

| |

| ----

| |

|

| |

|

| === {{#var:3| Einleitung}} ===

| |

| <p>{{#var:4| Securepoint Antivirus Pro prüft regelmäßig auf einem Updateserver, ob neue Updates vorhanden sind. Die Updates selbst werden dann von Update-Mirrors heruntergeladen.}}</p>

| |

| <p>{{#var:5| Ist ein Windows-Client direkt mit dem Internet verbunden stellt dieses kein Problem dar, da es keine Regeln gibt, die Webseitenaufrufe reglementieren.<br>

| |

| In einer Netzwerkumgebung verfügen Arbeitsplatzrechner in der Regel nicht über einen direkten Zugang zum Internet, sondern der Datenverkehr wird über Portfilter und Proxys gefiltert um Schadsoftware so wenig Angriffsfläche wie möglich zu bieten.}}</p>

| |

|

| |

|

| <p>{{Hinweis |!|gelb}}{{#var:6| Eine gute Firewallkonfiguration zeichnet sich dadurch aus, dass jeder Client nur die Freigaben bekommt, die er auch wirklich benötigt.}}</p> | | === {{#var:Standard Proxy ohne Authentifizierung}} === |

| | <div class="Einrücken"> |

| | ==== Webfilter ==== |

| | {{Bild|{{#var:Webfilter--Bild}}|{{#var:Webfilter--cap}}||Webfilter|{{#var:Anwendungen}}|icon=fa-floppy-disk-circle-xmark|icon2=fa-close|class=Bild-t}} |

|

| |

|

| <p>{{#var:7| In der folgenden Dokumentation stellen wir drei Szenarien dar, die das Antivirus Pro Update über den HTTP-Proxy einer Securepoint NextGen UTM-Firewall und den Webfilter zulassen.}} | | <div class="Einrücken"> |

| | {{#var:Webfilter--nav}} |

| | <div class="Einrücken"> |

| | <p>{{#var:Standard Proxy ohne Authentifizierung1--desc}}</p> |

| | <p>{{#var:Standard Proxy ohne Authentifizierung2--desc}}</p> |

| | <br clear=all> |

| | </div> |

| | </div> |

|

| |

|

| === {{#var:8| Szenario 1: Standard Proxy ohne Authentifizierung}} === | | {| class="sptable2 pd5 zh1 Einrücken" |

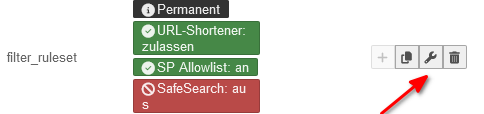

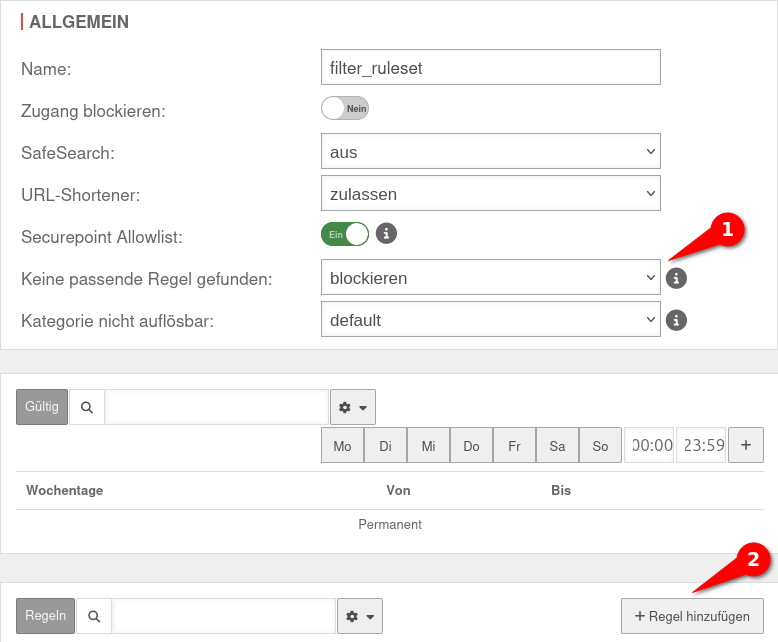

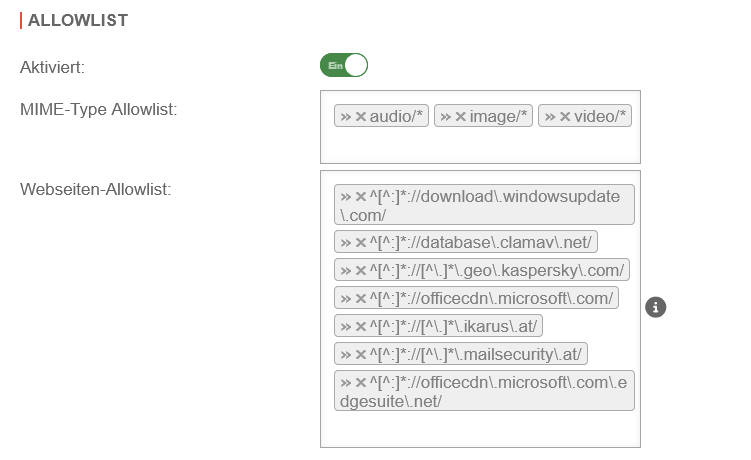

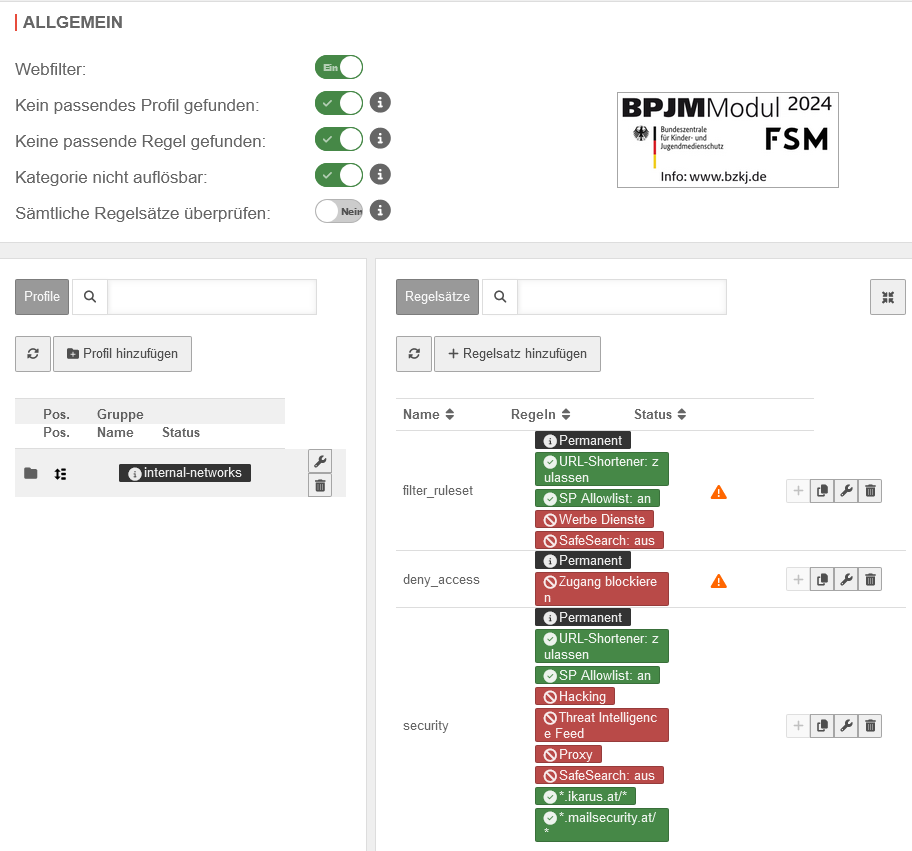

| ==== {{#var:9| Webfilter}} ==== | | |- class=noborder |

| <p>{{#var:10| In diesem Fall wird der HTTP-Proxy im [[Neu/UTM/APP/HTTP_Proxy#Transparenter_Modus|transparenten Modus]] genutzt.<br>

| | | colspan=3 | |

| Im [[UTM/APP/Webfilter|'''Webfilter''']] werden nur die für die Kommunikation benötigten Webseiten freigegeben werden. Hier wird ein neuer [[UTM/APP/Webfilter#Regelsatz_hinzuf.C3.BCgen|Regelsatz hinzugefügt,]] der die Update-Server für Securepoint AntiVirus Pro freigibt. Diese werden unter {{Menu | Anwendungen|Webfilter}} {{Button | + Regelsatz hinzufügen}} folgendermaßen eingetragen:}}</p>

| | <div class=Einrücken> |

| <p>{{#var:11| {{b|Name|Anw=UTM}} Frei wählbarer Regel-Name}}</p>

| | ===== {{#var:Regeln hinzufügen}} ===== |

| <p>{{#var:12| {{b|Keine passende Regel gefunden:|Anw=UTM}} {{Button| blockieren|dr}}}}</p>

| | |- |

| <p>{{#var:13| Im Abschnitt {{Kasten|Regeln|grau}}}}<br>

| | ! {{#var:cap}} !! {{#var:val}} !! {{#var:desc}} |

| <code>*.ikarus.at/*</code><br>

| | | class="Bild" rowspan="3" | {{Bild| {{#var:Regelsatz bearbeiten--Bild}} |{{#var:Regelsatz bearbeiten--cap}} }} |

| <code>*.mailsecurity.at/*</code></p>

| | |- |

| <p>{{Button|{{#var:14| + URL hinzufügen}}}}</p>

| | | || {{Button||w|class=icon|Anw=UTM}} <span class=Hover>{{#var:Bearbeiten}}</span> || {{#var:Regelsatz bearbeiten--desc}} |

| <p>{{#var:15| Zu beachten sind die Wildcards <code>*.</code> im [[UTM/APP/Regex|Regex-Format]].}}

| | |- class=Leerzeile |

| | | | |

| <p>{{#var:16| Dieser Regelsatz muss gespeichert werden.<br>

| | |- class=Leerzeile |

| Damit der Regelsatz auf Arbeitsplatzrechner angewendet wird, muss der Regelsatz einem Profil zugeordnet werden, daß den entsprechenden Rechner beinhaltet!}}

| | | colspan=3 | {{Kasten|{{#var:Allgemein}}|UTM }} |

| | | |- |

| ==== {{#var:17| Virenscanner der UTM}} ====

| | | {{b|{{#var:Keine passende Regel gefunden}} }} || {{ic|{{#var:blockieren}} |dr}} || {{#var:Keine passende Regel gefunden--desc}} |

| <p>{{#var:18| Der Virenscanner des HTTP-Proxys überprüft die Pakete, die durch den Proxy geleitet werden.}}</p>

| | | class="Bild" rowspan="3" | {{Bild| {{#var:Regelsatz bearbeiten für Securepoint Antivirus--Bild}} |{{#var:Regelsatz bearbeiten für Securepoint Antivirus--cap}}||{{#var:Regelsatz bearbeiten}}|{{#var:Anwendungen}}|Webfilter|icon=fa-floppy-disk-circle-xmark|icon2=fa-close}} |

| | | |- |

| <p>{{#var:19| Damit der Download von Updates ohne Probleme funktioniert, müssen im Virenscanner Ausnahmen im [[UTM/APP/Regex|Regex-Format]] erstellt werden.<br>

| | | || {{Button|+ {{#var:Regel hinzufügen}} }} || {{#var:Regel hinzufügen--desc}} |

| Im Menü {{Menu|Anwendungen|HTTP-Proxy}} {{Reiter|Virenscanner|Anw=UTM}} Abschnitt {{Kasten|Webseiten-Whitelist|grau}} wird eine Regel mit {{Button | + Regex}} hinzugefügt:}}</p>

| | |- class=Leerzeile |

| | | | |

| <code>^[^:]*://[^\.]*\.ikarus\.at/</code><br>

| | |- |

| <code>^[^:]*://[^\.]*\.mailsecurity\.at/</code>

| | | {{b|{{#var:Typ}} }} || {{Button|URL||class=aktiv}} || {{#var:Regeltyp URL}} |

| | | | class="Bild" rowspan="8" | {{Bild| {{#var:Regel hinzufügen--Bild}} |{{#var:Regel hinzufügen--cap}}||{{#var:Regel hinzufügen}}|{{#var:Anwendungen}}|Webfilter|{{#var:Regelsatz bearbeiten}}|icon=fa-save|icon2=fa-floppy-disk-circle-xmark|icon3=fa-close}} |

| | | |- |

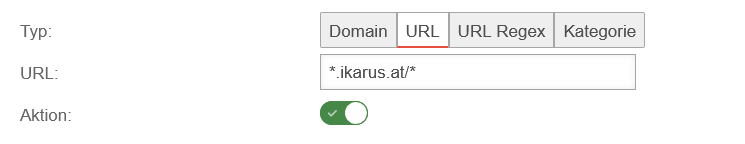

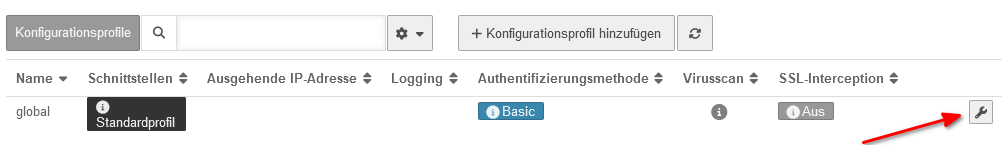

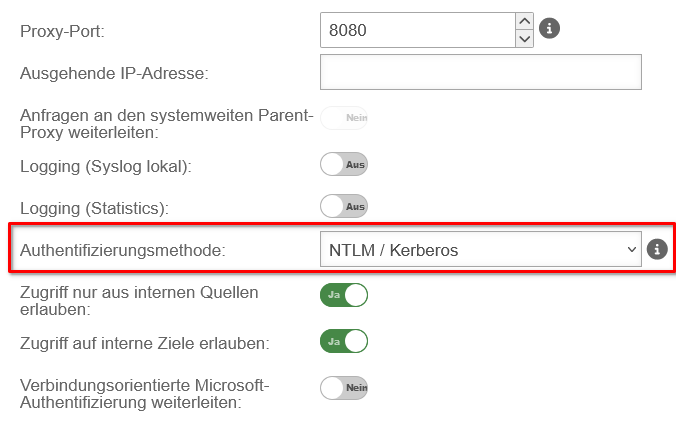

| === {{#var:20| Szenario 2: Standard Proxy mit Authentifizierung}} === | | | {{b|URL}} || {{ic|<nowiki>*.ikarus.at/*</nowiki> }} || {{#var:Die folgende URL hinzufügen}}: ''<nowiki>*.ikarus.at/*</nowiki>'' |

| {{#var:22| Um die Sicherheit zu erhöhen, kann in der Securepoint NextGen UTM-Firewall unter {{Menu|Anwendungen|HTTP-Proxy}} im Reiter {{Reiter|Allgemein|Anw=UTM}} Abschnitt {{Kasten|Allgemein}} eine {{b|Authentifizierungsmethode|Anw=UTM}} ausgewählt werden:<br> | | |- |

| {{Button | Basic|dr}} , {{Button | NTLM/Kerberos|dr}} , {{Button | Radius|dr}}}}<br> | | | {{b|{{#var:Aktion}} }} || {{ButtonAn|check|UTM}} || {{#var:Aktion zulassen}} |

| | | |- class=noborder |

| ==== {{#var:21| Authentifizierungsausnahme}} ====

| | | || {{Button-dialog||fa-save|hover={{#var:Speichern}} }} || {{#var:URL speichern}} |

| <p>{{#var:23| Da sich der Securepoint Antivirus Client gegenüber dem Proxy nicht mit NTLM authentifizieren kann, werden zusätzlich '''Authentifizierungsausnahmen''' benötigt. <br>Die aufgerufenen URLs müssen auch hier wieder Ausdrücken im [[UTM/APP/Regex|Regex-Format]] definiert werden:}}<br>

| | |- |

| | | | {{b|URL}} || {{ic|<nowiki>*.mailsecurity.at/*</nowiki> }} || {{#var:Die folgende URL hinzufügen}}: ''<nowiki>*.mailsecurity.at/*</nowiki>'' |

| <code>.*\.ikarus\.at</code><br>

| | |- |

| <code>.*\.mailsecurity\.at</code><br>

| | | {{b|{{#var:Aktion}} }} || {{ButtonAn|check|UTM}} || {{#var:Aktion zulassen}} |

| | | |- class=noborder |

| {{#var:24| Da an dieser Stelle das Protokoll HTTP oder HTTPS nicht relevant ist, fallen diese Ausdrücke etwas kürzer aus als beim Virenscanner.}}</p> | | | || {{Button-dialog||fa-floppy-disk-circle-xmark|hover={{#var:Speichern und schließen}}}} || {{#var:URL speichern und schliessen}} |

| <p>{{Hinweis | {{#var:25| Für den <u>Webfilter</u> und den <u>Virenscanner</u> werden hierbei genauso Ausnahmen konfiguriert wie im Szenario 1.}}|gelb}}</p>

| | |- class=noborder |

| | | | colspan=3 | {{Hinweis-box|{{#var:Regelsatz einem Profil zuordnen}}|gelb }} |

| | | |- class=Leerzeile |

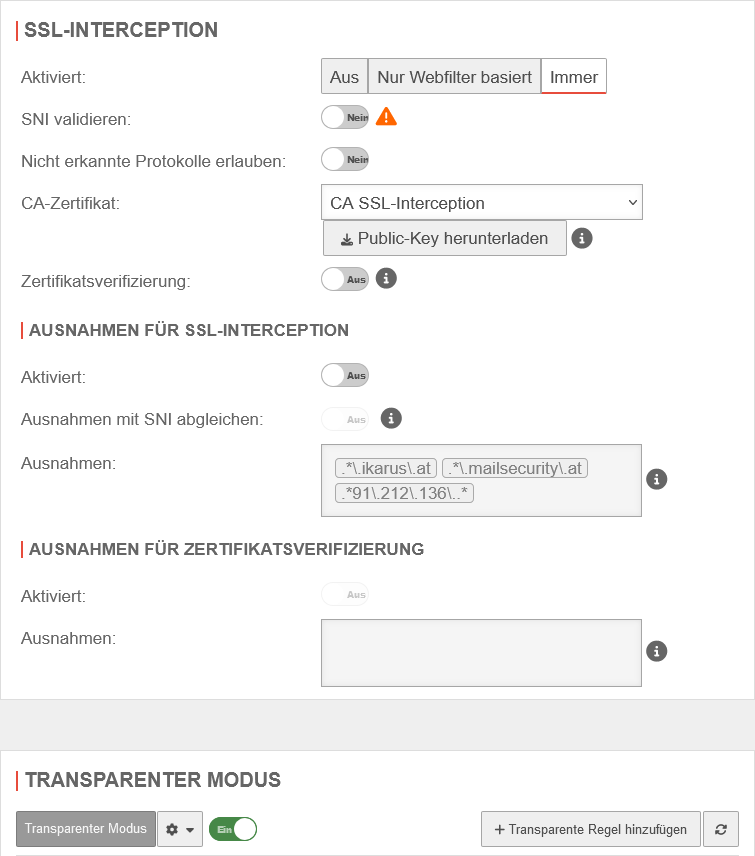

| === {{#var:26| Szenario 3: Standard Proxy mit Authentifizierung über NTLM und Einsatz der SSL-Interception}} ===

| | | |

| ==== {{#var:27| SSL-Interception}} ====

| | |- class=noborder |

| <p>{{#var:28| Wenn im Menü {{Menu|Anwendungen|HTTP-Proxy}} im Reiter {{Reiter| SSL-Interception|Anw=UTM}} die {{b|SSL-Interception|Anw=UTM}} {{ButtonAn|Anw=UTM}} zum Einsatz kommt, um auch die verschlüsselten Datenpakete auf Schadsoftware zu überprüfen, müssen auch hier die Server als {{Kasten |Ausnahmen für SSL-Interception}}{{ButtonAn|Anw=UTM}} hinterlegt werden.<br>

| | | colspan=3 | |

| Dazu werden die selben Ausdrücke wie auch schon bei der Authentifizierungsausnahme verwendet. }}</p>

| | ==== {{#var:Virenscanner der UTM}} ==== |

| <p>

| | {{#var:Virenscanner--nav}} |

| <code>.*\.ikarus\.at</code><br> | | |- class=noborder |

| <code>.*\.mailsecurity\.at</code> | | | colspan=3 | <div class=Einrücken>{{#var:Paketprüfung}}<br>{{ic|<nowiki>^[^:]*://[^\.]*\.ikarus\.at/</nowiki> }}<br> |

| </p> | | {{ic|<nowiki>^[^:]*://[^\.]*\.mailsecurity\.at/</nowiki> }} |

| <p>{{#var:29| Der Webfilter, Virenscanner und die Authentifizierungsausnahme wird hier genauso eingerichtet wie auch schon in den Szenarien 1 und 2.}}</p>

| | |- |

| | | | || {{Button||w|class=icon|Anw=UTM}} <span class=Hover>{{#var:Bearbeiten}}</span> || {{#var:Profil bearbeiten--desc}} |

| ==== {{#var:30| Transparente SSL-Interception}} ====

| | | class="Bild" rowspan="3" | {{Bild| {{#var:Standardprofil bearbeiten--Bild}} |{{#var:Standardprofil bearbeiten--cap}}||HTTP-Proxy|{{#var:Anwendungen}}||icon=fa-chart-bar|icon-text=HTTP-Proxy Log|Alerts=true}} |

| <p>{{#var:31| Wenn im Menü {{Menu|Anwendungen|HTTP-Proxy}} im Reiter {{Reiter| Transparenter Modus|Anw=UTM}} der {{Kasten | Transparente Modus|grau}} {{ButtonAn|Anw=UTM}} aktiviert wurde, um auch die verschlüsselten Datenpakete auf Schadsoftware zu überprüfen, müssen hier die IP-Adressen der Server als Ausnahmen für die SSL-Interception hinterlegt werden.<br>

| | |- class=noborder |

| Dazu wird das gesamte Netzwerk der Update-Server freigegeben.}}</p>

| | | colspan=3 | <li class="list--element__alert list--element__hint">{{#var:Hinweis Profile}}</li> |

| | | |- class=Leerzeile |

| <code>.*91\.212\.136\..*</code>

| | | |

| | |- class=noborder |

| | | colspan=3 | {{Reiter|{{#var:Virenscanner}} }}<br><br>{{Reiter|Allowlist }} |

| | |-{{ic|{{cb |

| | | rowspan=2 | {{b|{{#var:Webseiten-Allowlist}} }}: || {{ic|<nowiki>^[^:]*://[^\.]*\.ikarus\.at/</nowiki> }} || rowspan=2 | {{#var:Ausnahmen hinzufügen}} |

| | | class="Bild" rowspan="3" | {{Bild| {{#var:Virenscanner Regeln hinzufügen--Bild}} |{{#var:Virenscanner Regeln hinzufügen--cap}}||{{#var:Profil bearbeiten}}|{{#var:Anwendungen}}|HTTP-Proxy|icon=fa-chart-bar|icon-text=HTTP-Proxy Log|Alerts=true}} |

| | |- |

| | | {{ic|<nowiki>^[^:]*://[^\.]*\.mailsecurity\.at/</nowiki> }} |

| | |- class=Leerzeile |

| | | |

| | |- class=noborder |

| | | colspan=3 | |

| | === {{#var:Standard Proxy mit Authentifizierung}} === |

| | {{#var:HTTP-Proxy--nav}} |

| | |- class=noborder |

| | | colspan=3 | <div class=Einrücken> {{#var:Standard Proxy mit Authentifizierung--Intro}} |

| | |- |

| | | rowspan=3 | {{b|{{#var:Authentifizierungsmethode}}: }} || {{ic|Basic|dr}} || {{#var:Basic--desc}} |

| | | class="Bild" rowspan="4" | {{Bild| {{#var:Authentifizierungsmethode--Bild}} |{{#var:Authentifizierungsmethode--cap}} }} |

| | |- |

| | | {{ic|NTLM/Kerberos|dr}} || {{#var:NTLM-Kerberos--desc}} |

| | |- |

| | | {{ic|Radius|dr}} || {{#var:Radius--desc}} |

| | |- class=Leerzeile |

| | | |

| | |- class=noborder |

| | | colspan=3 | <div class="Einrücken"> |

| | ==== {{#var:Authentifizierungsausnahmen}} ==== |

| | |- class=noborder |

| | | colspan=3 | {{#var:Authentifizierungsausnahmen--desc}} |

| | |- |

| | | {{b| {{#var:Aktiviert}}: }} || {{ButtonAn|Ein|UTM}} || {{#var:Aktiviert--desc}} |

| | | class="Bild" rowspan="3" | {{Bild| {{#var:Authentifizierungsausnahmen--Bild}} |{{#var:Authentifizierungsausnahmen--cap}} }} |

| | |- |

| | | {{b| {{#var:Ausnahmen}}: }} || {{ic|<nowiki>\.ikarus\.at</nowiki> }} <br>{{ic|<nowiki>\.mailsecurity\.at</nowiki> }} || {{#var:Ausnahmen--desc}}</div> |

| | |- class=Leerzeile |

| | | |

| | |- class=noborder |

| | | colspan=3 | |

| | === {{#var:Szenario 3}} === |

| | |- class=noborder |

| | | colspan=3 | |

| | ==== {{Reiter|SSL-Interception}} ==== |

| | |- class=noborder |

| | | colspan=3 | {{#var:SSL-Interception--desc}} |

| | |- |

| | | {{b|{{#var:Aktiviert}}: }} || {{Button|{{#var:Immer}}|class=aktiv}} || {{#var:Immer--desc}} |

| | | class="Bild" rowspan="9" | {{Bild| {{#var:Ausnahmen für SSL Interception--Bild}} |{{#var:Ausnahmen für SSL Interception--cap}} }} |

| | |- class=Leerzeile |

| | | |

| | |- class=noborder |

| | | colspan=3 | |

| | ===== {{Reiter|{{#var:Ausnahmen für SSL-Interception}} }} ===== |

| | |- class=noborder |

| | | |

| | |- |

| | | rowspan=3 | {{b|{{#var:Ausnahmen2}}: }} || {{ic|.*\.ikarus\.at}} || rowspan=2 | {{#var:Ausnahmen--desc}} |

| | |- |

| | | {{ic|.*\.mailsecurity\.at}} |

| | |- |

| | | {{ic|<nowiki>.*91\.212\.136\..*</nowiki>}} || {{#var:Ausnahmen2--desc}} |

| | |- class=Leerzeile |

| | | |

| | |- class=noborder |

| | | colspan=3 | |

| | ==== {{Reiter|{{#var:Transparenter Modus}} }} ==== |

| | |- class=Leerzeile |

| | | |

| | |- |

| | | || {{ButtonAn|Ein|UTM}} || {{#var:An--desc}} |

| | |- class=Leerzeile |

| | | |

| | |} |

| | </div> |

| | </div> |

| | </div> |

| | </div> |

Der UTM Webfilter

Der UTM Webfilter