Keine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| (3 dazwischenliegende Versionen von 2 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{DISPLAYTITLE: | {{Archivhinweis|UTM/RULE/Hidenat_Exclude}} | ||

{{DISPLAYTITLE:Hidenat-Exclude}} | |||

== Informationen == | |||

Letzte Anpassung zur Version: '''11.7''' | |||

<br> | |||

Bemerkung: Artikelanpassung | |||

<br> | |||

Vorherige Versionen: - | |||

<br> | |||

==HideNat Exclude== | |||

Wenn bestimmte Datenverbindungen mit der Original Quell IP hergestellt werden müssen, für diese Quelle über die Netzwerk-Schnittstelle zum Ziel aber schon ein HIDENAT existiert, können Ausnahmen über den NAT Typ HIDENAT EXCLUDE eingerichtet werden. | Wenn bestimmte Datenverbindungen mit der Original Quell IP hergestellt werden müssen, für diese Quelle über die Netzwerk-Schnittstelle zum Ziel aber schon ein HIDENAT existiert, können Ausnahmen über den NAT Typ HIDENAT EXCLUDE eingerichtet werden. | ||

Aktuelle Version vom 15. April 2021, 16:14 Uhr

Informationen

Letzte Anpassung zur Version: 11.7

Bemerkung: Artikelanpassung

Vorherige Versionen: -

HideNat Exclude

Wenn bestimmte Datenverbindungen mit der Original Quell IP hergestellt werden müssen, für diese Quelle über die Netzwerk-Schnittstelle zum Ziel aber schon ein HIDENAT existiert, können Ausnahmen über den NAT Typ HIDENAT EXCLUDE eingerichtet werden.

In der Regel kommt der HIDENAT EXCLUDE in Verbindung mit IPSec-VPN verbindungen zum Einsatz. Damit wird erreicht, dass Datenpakete für die VPN Gegenstelle mit der privaten IP-Adresse durch den VPN Tunnel geleitet werden.

Andernfalls würden diese, wie alle anderen Pakte in Richtung Internet, mit der öffentlichen WAN IP-Adresse maskiert werden und, da diese mit einer privaten Zieladresse versendet werden, am nächsten Internet Router verworfen.

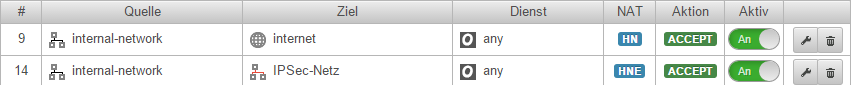

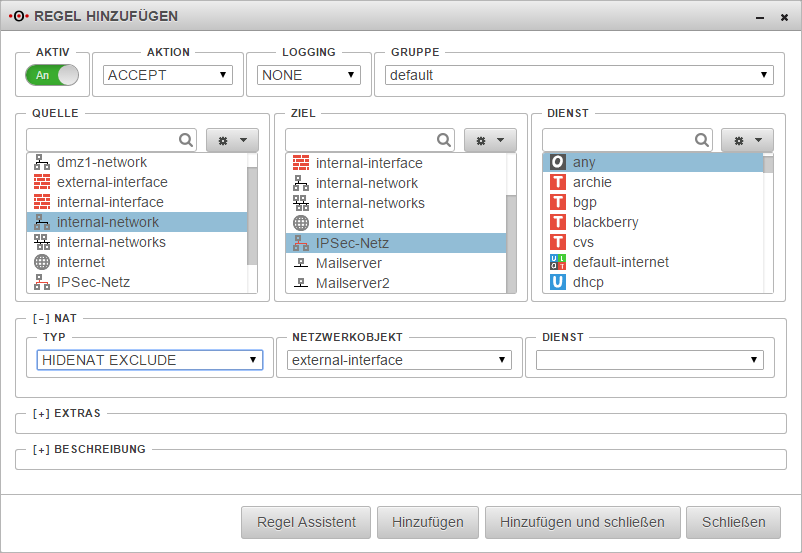

Die entsprechende Regel sieht dann folgendermaßen aus:

Quelle: internal-network

Ziel: IPSec-Netz

Dienst: Any

Aktion: ACCEPT

NAT Typ: HIDENAT EXCLUDE

NAT Netzwerkobjekt: external-interface