Keine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| (30 dazwischenliegende Versionen von 6 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{ | {{Archivhinweis|UTM/NET/GRE}} | ||

{{DISPLAYTITLE:GRE}} | |||

== Informationen == | |||

Letzte Anpassung zur Version: '''11.7''' | |||

<br> | |||

Bemerkung: Artikelanpassung | |||

<br> | |||

Vorherige Versionen: - | |||

<br> | |||

==Einleitung== | ==Einleitung== | ||

Über das GRE (=Generic Routing Encapsulation) Protokoll, lassen sich andere Protokolle einkapseln und über Tunnel transportieren. | Über das GRE (=Generic Routing Encapsulation) Protokoll, lassen sich andere Protokolle einkapseln und über Tunnel transportieren. Dabei ist zu beachten das die Pakete nicht verschlüsselt werden. | ||

Mögliche Verwendung des GRE Protokolls: | Mögliche Verwendung des GRE Protokolls: | ||

* Bei PPTP VPN | * Bei PPTP VPN | ||

==GRE - Tunnel anlegen== | ==GRE - Tunnel anlegen== | ||

In diesem Beispiel hat die Firewall "Zentrale" auf eth0 die IP-Adresse 198.51.100.75/24 und die Gegenstelle "Standort-01" die IP-Adresse 198.51.100.1/24 auf eth0. | |||

Die lokalen Subnetze sind bei "Zentrale" 10.0.0.0/24 sowie 10.1.0.0/24 bei "Standort-01". | |||

Um diese Verbindung aufzubauen, wird noch ein Transfer-Netzwerk benötigt, welches in diesem Beispiel 10.250.0.0/24 lautet. | |||

==== | ====GRE - Interface anlegen==== | ||

* | *Menü ''Netzwerk > Netzwerkkonfiguration'' | ||

* | *Assistenten "+ GRE" starten | ||

* | *Die ''Lokale IP-Adresse'' ist ''10.250.0.1/24'' | ||

[[Datei: | *Der ''Lokale Tunnelendpunkt'' ist ''198.51.100.75'' | ||

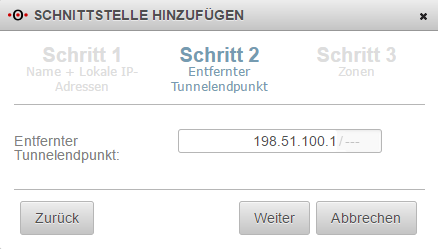

[[Datei: | *Der ''Entfernte Tunnelendpunkt '' hat die IP ''198.51.100.1'' | ||

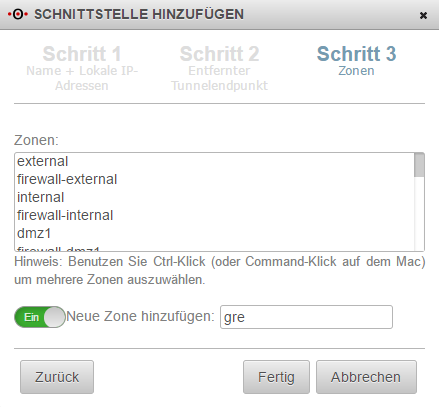

*Die Zonen können im Assistenten angelegt werden' | |||

[[Datei:GRE-Zentrale-S1.PNG|300px|thumb|left|Lokale Einstellungen]] | |||

[[Datei:GRE-Zentrale-S2.PNG|300px|thumb|center|Entfernte Einstellungen]] | |||

<br><br><br><br> | <br><br><br><br> | ||

[[Datei:GRE-Zentrale-S3.PNG|300px|thumb|left|Zonen auf das Interface binden]] | |||

<br><br><br><br> | <br><br><br><br> | ||

<br><br><br><br> | <br><br><br><br> | ||

<br><br><br><br> | <br><br><br><br> | ||

<br><br> | <br><br><br><br> | ||

====Routing==== | |||

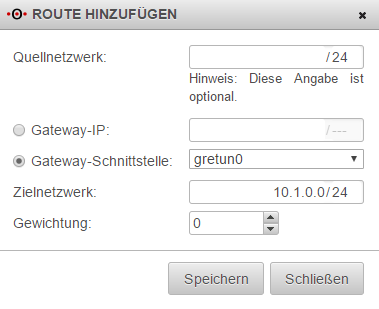

*Im Menü ''Netzwerk > Netzwerkkonfiguration'' den Karteireiter ''Routing'' auswählen | |||

*Eine neue Route hinzufügen | |||

*Gateway ist das GRE - Interface (gretun0) | |||

*Zielnetzwerk ist das entfernte Netz der Gegenstelle | |||

[[Datei:GRE-Route-anlegen.PNG|300px|thumb|none|Route hinzufügen]] | |||

==Portfilter== | |||

====Firewallregel erstellen==== | |||

Die einfache Variante, die Netze miteinander zu verbinden, ist unter Verwendung der Netzwerkobjekte der gesamten Netze und dem Dienst "any". | |||

Sicherheit und Kontrolle erhält man jedoch immer nur dann, wenn man dediziert arbeitet. | |||

*Im Menü ''Firewall > Portfilter" | |||

*Eine neue Regel hinzufügen | |||

*Quelle ist das "internal-network" | |||

*Ziel ist entfernte Netz "gre-network" | |||

*Als Dienst im Testszenario ''any'' wählen | |||

*"Hinzufügen" klicken | |||

*Eine weitere Regel hinzufügen | |||

*Quelle ist das entfernte Netz "gre-network" | |||

*Ziel ist das "internal-network" | |||

*Als Dienst im Testszenario ''any'' wählen | |||

*"Hinzufügen und schließen" klicken | |||

==== | |||

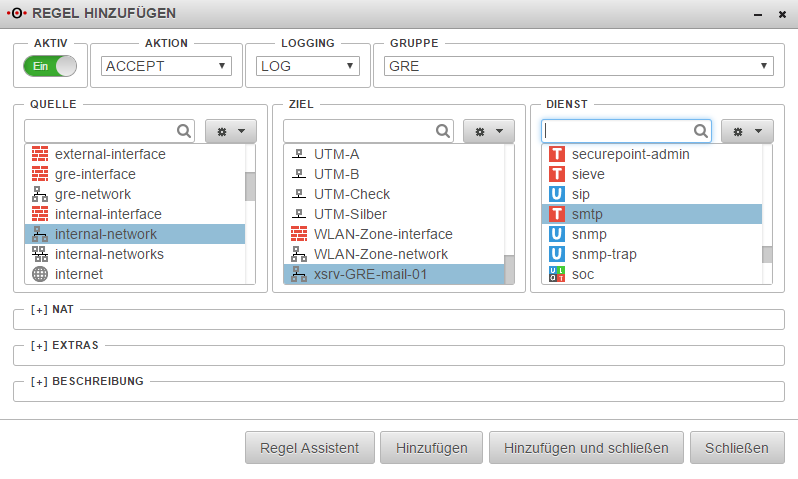

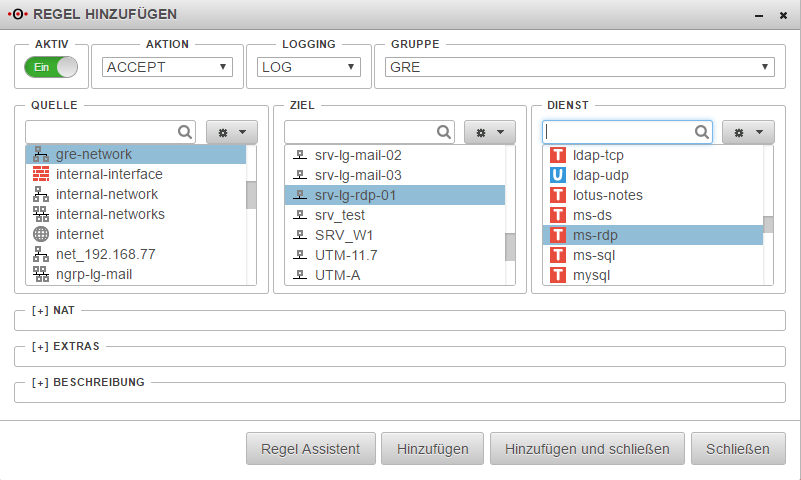

====Dedizierte Firewallregel erstellen==== | |||

Natürlich ist es auch hier ratsam dediziert zu arbeiten, d.h. für jede benötigte Verbindung einzelne Netzwerkobjekte anzulegen und ausschlißlich die benötigten Dienste in der Portfilterregel freizuschalten. | |||

In diesem Beispiel soll aus dem Netz "Zentrale" per "smtp" der Mailserver in "Standort-01" erreicht werden. Zusätzlich sollen Clients aus dem Netz der "Standort-01" per RDP auf den Terminalserver der "Zentrale" zugreifen. | |||

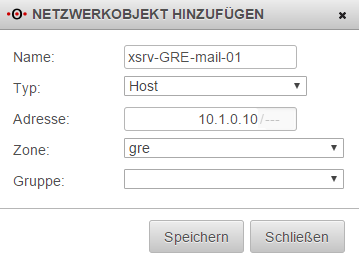

Netzwerkobjekt hinzufügen | |||

*Im Menü ''Firewall > Portfilter'' den Karteireiter ''Netzwerkobjekte'' öffnen | |||

*Ein neues Objekt hinzufügen | |||

*Name: "xsrv-GRE-mail-01" | |||

*Typ: ''Host'' | |||

*Adresse: "10.1.0.10" | |||

*Zone: "gre" | |||

*Gruppe: Kein Eintrag | |||

*Speichern | |||

[[Datei:GRE-NO-Anlegen.PNG|300px|thumb|none|Netzwerkobjekt anlegen]] | |||

* | *Im Menü ''Firewall > Portfilter'' | ||

* | *Eine neue Regel hinzufügen | ||

* | *Quelle ist das "internal-network" | ||

* | *Ziel ist entfernte Netz "xsrv-GRE-mail-01" | ||

[[Datei: | *Als Dienst beim Zugriff auf den Mailserver ''smtp'' wählen | ||

*"Hinzufügen" klicken | |||

[[Datei:GRE-Portfilter-1.PNG|500px|thumb|none|Zugriff vom internen Netz zum Mailserver der Gegenstelle erlauben]] | |||

*Eine weitere Regel hinzufügen | |||

*Quelle ist das entfernte Netz "gre-network" | |||

*Ziel ist "srv-lg-rdp-01" | |||

*Als Dienst beim Zugriff auf den Terminalserver ''ms-rdp'' wählen | |||

*"Hinzufügen und schließen" klicken | |||

[[Datei:GRE-Portfilter-2.PNG|500px|thumb|none|Zugriff vom entfernten Netz zum Terminalserver erlauben]] | |||

Das Regelwerk | |||

[[Datei:GRE-Regelwerk.png|500px|thumb|none|Die Regelgruppe mit den Portfilterregeln]] | |||

==Konfiguration der Gegenstelle== | |||

Auf der entfernten UTM müssen die Einstellungen umgekehrt vorgenommen werden. | |||

* | |||

* | *Was in der "Zentrale" lokal (local) ist ist im "Standort-01" entfernt (remote). | ||

* | *In Schritt 1 des Assistenten "+ GRE" lautet die lokale IP-Adresse "10.250.0.2/24". | ||

* | *Der Routingeintrag muss für das entfernte Netz "10.0.0.0/24" vorgenommen werden. | ||

*Eingehende und ausgehende Portfilterregeln müssen entsprechen benötigten Dienste angelegt werden. Regeln, die in "Zentrale" ausgehend gestaltet wurden, müssen an "Standort-01" eingehend erstellt werden. | |||

Aktuelle Version vom 2. November 2022, 13:07 Uhr

Informationen

Letzte Anpassung zur Version: 11.7

Bemerkung: Artikelanpassung

Vorherige Versionen: -

Einleitung

Über das GRE (=Generic Routing Encapsulation) Protokoll, lassen sich andere Protokolle einkapseln und über Tunnel transportieren. Dabei ist zu beachten das die Pakete nicht verschlüsselt werden.

Mögliche Verwendung des GRE Protokolls:

- Bei PPTP VPN

GRE - Tunnel anlegen

In diesem Beispiel hat die Firewall "Zentrale" auf eth0 die IP-Adresse 198.51.100.75/24 und die Gegenstelle "Standort-01" die IP-Adresse 198.51.100.1/24 auf eth0.

Die lokalen Subnetze sind bei "Zentrale" 10.0.0.0/24 sowie 10.1.0.0/24 bei "Standort-01".

Um diese Verbindung aufzubauen, wird noch ein Transfer-Netzwerk benötigt, welches in diesem Beispiel 10.250.0.0/24 lautet.

GRE - Interface anlegen

- Menü Netzwerk > Netzwerkkonfiguration

- Assistenten "+ GRE" starten

- Die Lokale IP-Adresse ist 10.250.0.1/24

- Der Lokale Tunnelendpunkt ist 198.51.100.75

- Der Entfernte Tunnelendpunkt hat die IP 198.51.100.1

- Die Zonen können im Assistenten angelegt werden'

Routing

- Im Menü Netzwerk > Netzwerkkonfiguration den Karteireiter Routing auswählen

- Eine neue Route hinzufügen

- Gateway ist das GRE - Interface (gretun0)

- Zielnetzwerk ist das entfernte Netz der Gegenstelle

Portfilter

Firewallregel erstellen

Die einfache Variante, die Netze miteinander zu verbinden, ist unter Verwendung der Netzwerkobjekte der gesamten Netze und dem Dienst "any".

Sicherheit und Kontrolle erhält man jedoch immer nur dann, wenn man dediziert arbeitet.

- Im Menü Firewall > Portfilter"

- Eine neue Regel hinzufügen

- Quelle ist das "internal-network"

- Ziel ist entfernte Netz "gre-network"

- Als Dienst im Testszenario any wählen

- "Hinzufügen" klicken

- Eine weitere Regel hinzufügen

- Quelle ist das entfernte Netz "gre-network"

- Ziel ist das "internal-network"

- Als Dienst im Testszenario any wählen

- "Hinzufügen und schließen" klicken

Dedizierte Firewallregel erstellen

Natürlich ist es auch hier ratsam dediziert zu arbeiten, d.h. für jede benötigte Verbindung einzelne Netzwerkobjekte anzulegen und ausschlißlich die benötigten Dienste in der Portfilterregel freizuschalten.

In diesem Beispiel soll aus dem Netz "Zentrale" per "smtp" der Mailserver in "Standort-01" erreicht werden. Zusätzlich sollen Clients aus dem Netz der "Standort-01" per RDP auf den Terminalserver der "Zentrale" zugreifen.

Netzwerkobjekt hinzufügen

- Im Menü Firewall > Portfilter den Karteireiter Netzwerkobjekte öffnen

- Ein neues Objekt hinzufügen

- Name: "xsrv-GRE-mail-01"

- Typ: Host

- Adresse: "10.1.0.10"

- Zone: "gre"

- Gruppe: Kein Eintrag

- Speichern

- Im Menü Firewall > Portfilter

- Eine neue Regel hinzufügen

- Quelle ist das "internal-network"

- Ziel ist entfernte Netz "xsrv-GRE-mail-01"

- Als Dienst beim Zugriff auf den Mailserver smtp wählen

- "Hinzufügen" klicken

- Eine weitere Regel hinzufügen

- Quelle ist das entfernte Netz "gre-network"

- Ziel ist "srv-lg-rdp-01"

- Als Dienst beim Zugriff auf den Terminalserver ms-rdp wählen

- "Hinzufügen und schließen" klicken

Das Regelwerk

Konfiguration der Gegenstelle

Auf der entfernten UTM müssen die Einstellungen umgekehrt vorgenommen werden.

- Was in der "Zentrale" lokal (local) ist ist im "Standort-01" entfernt (remote).

- In Schritt 1 des Assistenten "+ GRE" lautet die lokale IP-Adresse "10.250.0.2/24".

- Der Routingeintrag muss für das entfernte Netz "10.0.0.0/24" vorgenommen werden.

- Eingehende und ausgehende Portfilterregeln müssen entsprechen benötigten Dienste angelegt werden. Regeln, die in "Zentrale" ausgehend gestaltet wurden, müssen an "Standort-01" eingehend erstellt werden.