KKeine Bearbeitungszusammenfassung |

|||

| (2 dazwischenliegende Versionen von 2 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{Archivhinweis|UTM/VPN/IPSec_Verbindungen_bei_Multipathrouting}} | |||

==Einleitung== | ==Einleitung== | ||

Aktuelle Version vom 6. Juni 2024, 09:53 Uhr

Einleitung

Viele Firmen sind heutzutage mit mehr als einer Internetleitung ausgestattet und verfügen demnach auch oft über ein so genanntes Multipathrouting.

Wird in diesem Zusammenhang eine Standortvernetzung via IPSec genutzt, sind einige wichtige Punkte zu beachten. Im Folgenden erfahren Sie, auf was Sie bei der Einrichtung einer oder mehrerer IPSec-Verbindungen in Verbindung mit einem Multipathrouting beachten müssen.

Wichtig: Ein IPSec-Tunnel kann immer nur über eine einzige Internetleitung aufgebaut werden. Es ist nicht möglich, einen Tunnel auf zwei Leitungen zu verteilen, um beispielsweise die Performance zu verbessern!

IPSec-Tunnel für Multipath vorbereiten

Schritt 1 - Tunnel anlegen

Der IPSec-Tunnel wird wie in unserem IPSec-Site-to-Site-Wik beschrieben angelegt.

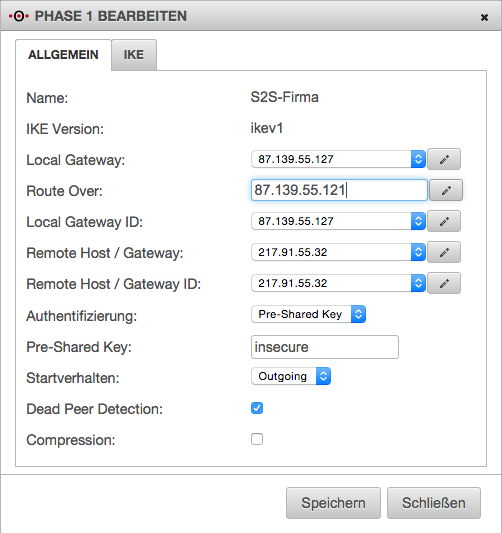

Schritt 2 - Tunnel bearbeiten

Ist der Tunnel angelegt, muss die Phase 1 des Tunnels angepasst werden. Im Feld Route Hint wird das Gateway der Schnittstelle eingetragen, über den der IPSec-Tunnel aufgebaut werden soll.

Beispiel:

IP-Adresse auf eth0 87.139.55.127/29

Gateway der IP: 87.139.55.121

-> Route Hint = 87.139.55.121

Schritt 3 - Einrichten der Zonen

Dieser Punkt ist nur relevant, wenn über zwei verschiedene Internetleitungen jeweils ein oder mehrere IPSec-Tunnel aufgebaut werden sollen. Laufen die Tunnel nur über eine Internetleitung, überspringen Sie diesen Schritt und führen abschließend diesen Schritt durch.

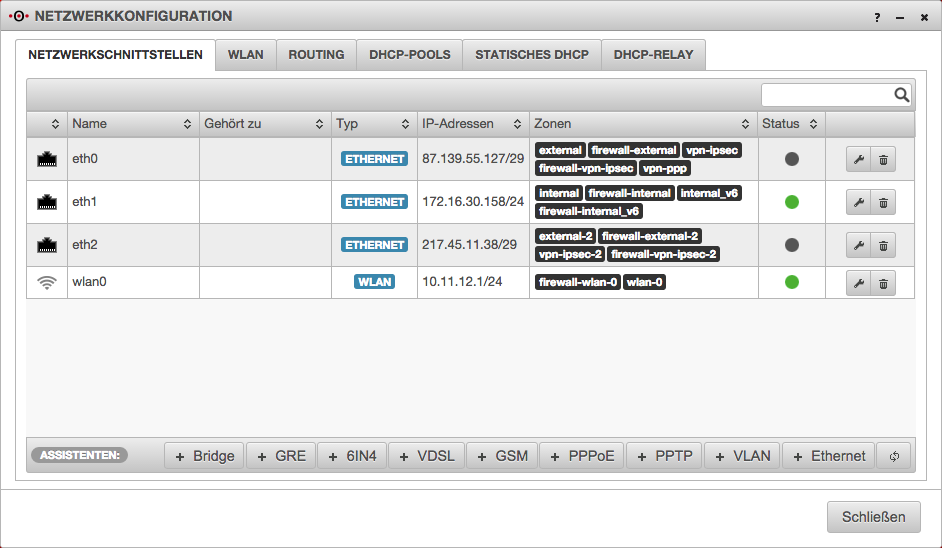

Standardmäßig existieren in der UTM-v11 die Zonen ipsec-vpn und firewall-ipsec-vpn. Mithilfe dieser Zonen werden die Regeln definiert, was auch in diesem Wiki-Eintrag nachvollzogen werden kann.

Die oben genannten Zonen werden für die Definition der Netzwerkobjekte gebraucht. Sollen mehrere IPSec-Tunnel über verschiedene Leitungen aufgebaut werden, so werden pro externem Interface die Zonen ipsec-vpn und firewall-ipsec-vpn zwingend benötigt (natürlich mit einem abweichenden Namen).

Im folgenden Screenshot wurden die Zonen dupliziert und mit einem anderen Namen versehen. In der Netzwerkkonfiguration sieht man nun, dass jedes externe Interface eigene IPSec-Zonen besitzt.

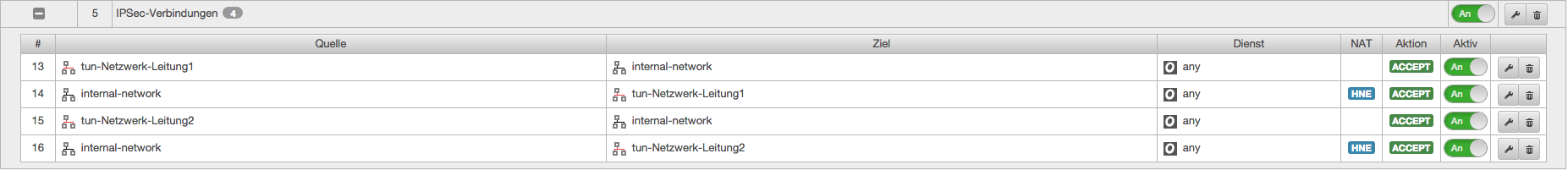

Schritt 4 - Einrichtung der Regeln

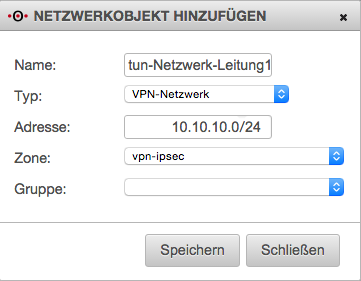

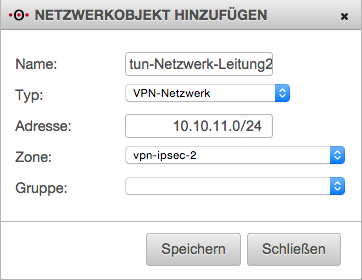

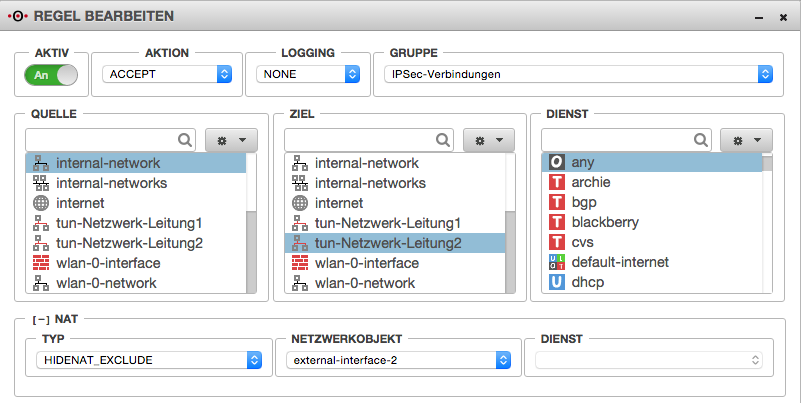

Nachdem die Zonen nun angelegt und auf die entsprechenden Schnittstellen gelegt wurden, müssen die Netzwerkobjekte und Regeln eingerichtet werden.

Die Netzwerkobjekte werden genau wie bei einem einfachen IPSec-Tunnel erstellt. Es muss lediglich darauf geachtet werden, dass je nach Tunnel/Internetleitung die korrekte Zone verwendet wird.

Außerdem ist es wichtig, dass bei der HideNAT-Exclude-Regel das korrekte Interface angegeben wird, je nachdem über welche Leitung der Tunnel aufgebaut wird.

Die Regel in die andere Richtung wird wie gewohnt erstellt. Am Ende sollte das Regelwerk so aussehen: