Dirkg (Diskussion | Beiträge) Die Seite wurde neu angelegt: „Kategorie:UTMv11 ==Bridging mit WLAN== Seit der Version 11.2.5.2 ist es möglich Schnittstellen mit einer Bridge zu verbinden, sodass auf diesen das selbe…“ |

KKeine Bearbeitungszusammenfassung |

||

| (12 dazwischenliegende Versionen von 4 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{Archivhinweis | UTM/NET/Bridge-WLAN}} {{DISPLAYTITLE:WLAN-Bridge}} | |||

== Informationen == | |||

Letzte Anpassung zur Version: '''11.7''' | |||

<br> | |||

Bemerkung: Artikelanpassung | |||

<br> | |||

Vorherige Versionen: - | |||

<br> | |||

==Bridging mit WLAN== | |||

Seit der Version 11.2.5.2 ist es möglich, Schnittstellen durch eine Bridge zu verbinden, sodass diese wie ein Netzwerk dargestellt werden kann.<br> | |||

Häufigster Anwendungsfall ist das Bridging des Internen Netzwerkes mit dem WLAN Netzwerk, welches wir in diesem Wiki beschreiben. | |||

'''<span style="color:red;">Achtung! Administrieren Sie die Firewall nicht über eine Schnittstelle, die sie zum Bridge-Interface hinzufügen möchten. Wenn Sie Konfiguration z.B. über die DMZ vornehmen möchten, müssen Sie vorher das Netz unter Netzwerk -> Servereinstellungen -> Administration hinzufügen oder eine Regel: "dmz-network -> dmz-interface -> administration -> ACCEPT" erstellen.</span>''' | |||

'''< | '''Hinweis! Eine Portweiterleitung aus einem internen Netzwerk über eine externe IP-Adresse ist über eine Bridge nicht möglich.'''<br> | ||

Abhilfe könnte hierbei die Einrichtung einer Forward-Zone im Nameserver der UTM schaffen, sofern die UTM als Nameserver für die internen Clients eingerichtet ist. In diesem Fall verweist die externe URL, die von Intern aufgerufen wird direkt auf den Internen Ziel-Server.<br> | |||

Eine Anleitung zum einrichten der Forward-Zone befindet sich unter [http://wiki.securepoint.de/index.php/Howtos-V11/Nameserver#Forward-Zone Forward-Zone] im Nameserver Wiki. | |||

| Zeile 44: | Zeile 55: | ||

[[Datei:UTM11_AI_BAS1spn.png| | [[Datei:UTM11_AI_BAS1spn.png|200px|thumb|right|Bridgeassistent 1]] | ||

Im Step 1 tragen sie den Namen der Bridge-Schnittstelle und die IP Adresse mit der entsprechenden Subnetzmaske ein. | Im Step 1 tragen sie den Namen der Bridge-Schnittstelle und die IP Adresse mit der entsprechenden Subnetzmaske ein. Weiterhin können sie hier das [http://de.wikipedia.org/wiki/Spanning_Tree_Protocol Spanning Tree Protokoll] aktivieren. [[Datei:UTM11_AI_WeiterB.png|50px]] | ||

| Zeile 54: | Zeile 65: | ||

| Zeile 61: | Zeile 70: | ||

[[Datei:UTM11_AI_BAS2.png|200px|thumb|right|Bridgeassistent 2]] | |||

Im Step 2 wählen sie die Schnittstellen aus, die gebridged werden sollen. Mit der Taste Steuerung und Mausklick können sie diese Markieren. In unserem Beispiel eth1 und wlan0.[[Datei:UTM11_AI_WeiterB.png|50px]] | |||

| Zeile 81: | Zeile 87: | ||

[[Datei:UTM11_AI_BAS3.png|200px|thumb|right|Bridgeassistent 3]] | |||

Im letzten Step markieren sie schließlich noch die Zonen, die mit dem Bridge-Interface verknüpft werden sollen. In unserem Beispiel internal und firewall-internal. | |||

| Zeile 91: | Zeile 99: | ||

Abschließend klicken sie auf [[Datei:UTM11_AI_FertigB.png|50px]] | |||

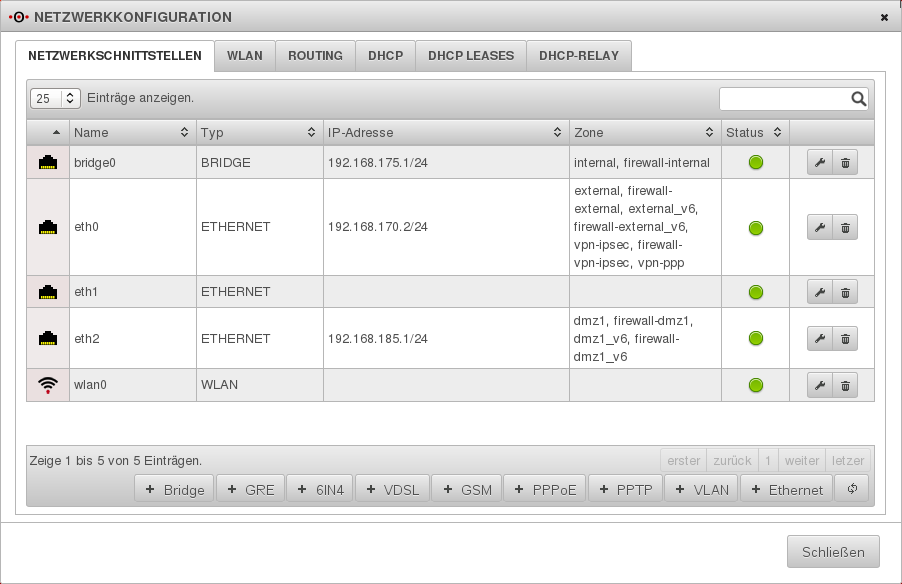

[[Datei:UTM11_AI_Netkonfpb.png|250px|thumb|right|Netzwerkkonfiguration 3]] | |||

===Netzwerkobjekte anpassen=== | ===Netzwerkobjekte anpassen=== | ||

| Zeile 112: | Zeile 122: | ||

Wechseln sie in den Bereich Portfilter und klicken sie auf [[Datei:UTM11_AI_AddRuleB.png| | |||

Wechseln sie in den Bereich Portfilter und klicken sie auf [[Datei:UTM11_AI_AddRuleB.png|80px]] und legen sie eine Regel an, bei der die Quelle und das Ziel, das von Ihnen angelegte Objekt ist mit dem Dienst "any" und Aktion "ACCEPT". | |||

[[Datei:UTM11_AI_BrRule.png|900px]] | [[Datei:UTM11_AI_BrRule.png|900px]] | ||

Nach einem klick auf [[Datei:UTM11_AI_AktRuleB.png|100px]] ist die einrichtung der Bridge abgeschlossen. | |||

Aktuelle Version vom 13. Dezember 2019, 16:08 Uhr

Informationen

Letzte Anpassung zur Version: 11.7

Bemerkung: Artikelanpassung

Vorherige Versionen: -

Bridging mit WLAN

Seit der Version 11.2.5.2 ist es möglich, Schnittstellen durch eine Bridge zu verbinden, sodass diese wie ein Netzwerk dargestellt werden kann.

Häufigster Anwendungsfall ist das Bridging des Internen Netzwerkes mit dem WLAN Netzwerk, welches wir in diesem Wiki beschreiben.

Achtung! Administrieren Sie die Firewall nicht über eine Schnittstelle, die sie zum Bridge-Interface hinzufügen möchten. Wenn Sie Konfiguration z.B. über die DMZ vornehmen möchten, müssen Sie vorher das Netz unter Netzwerk -> Servereinstellungen -> Administration hinzufügen oder eine Regel: "dmz-network -> dmz-interface -> administration -> ACCEPT" erstellen.

Hinweis! Eine Portweiterleitung aus einem internen Netzwerk über eine externe IP-Adresse ist über eine Bridge nicht möglich.

Abhilfe könnte hierbei die Einrichtung einer Forward-Zone im Nameserver der UTM schaffen, sofern die UTM als Nameserver für die internen Clients eingerichtet ist. In diesem Fall verweist die externe URL, die von Intern aufgerufen wird direkt auf den Internen Ziel-Server.

Eine Anleitung zum einrichten der Forward-Zone befindet sich unter Forward-Zone im Nameserver Wiki.

Bridge-Interface einrichten

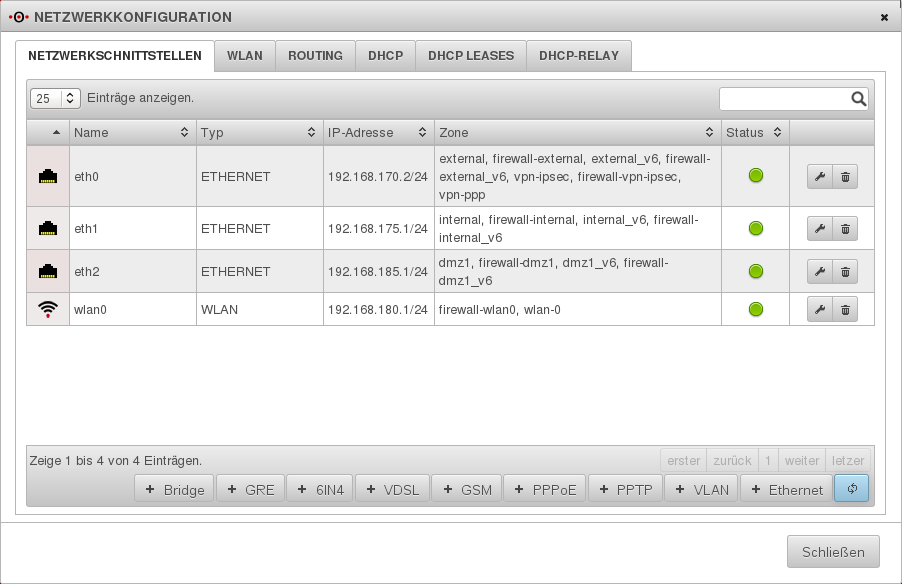

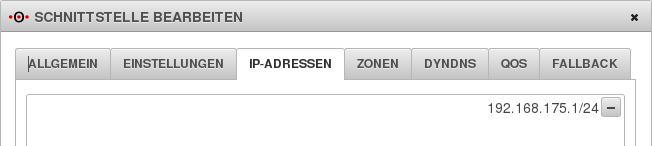

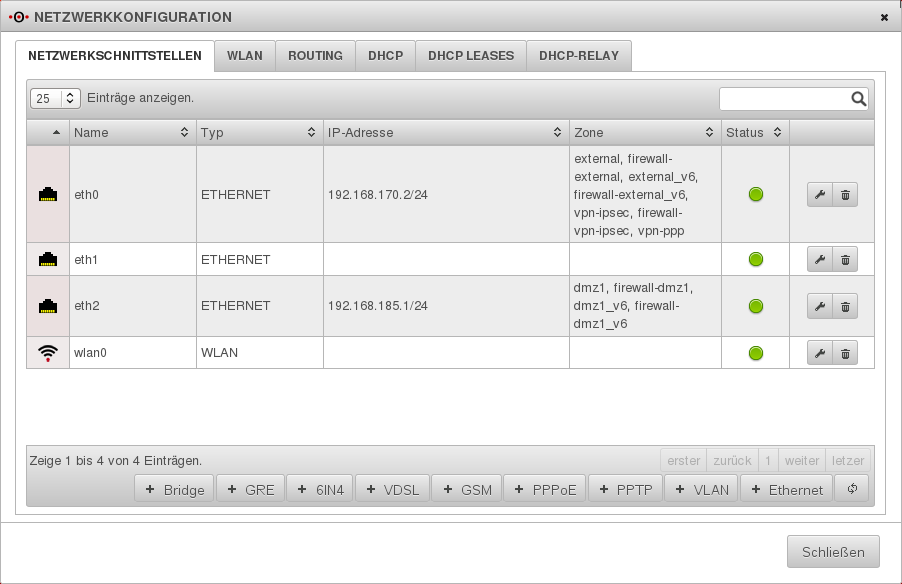

Im ersten Schritt entfernen sie alle IP-Adressen von den Schnittstellen die sie für die Bridge verwenden möchten und legen ein Bridge Interface an. Dazu wählen sie in der Menüleiste den Eintrag Netzwerk und Netzwerkkonfiguration aus.

Zum entfernen der IP Adressen klicken sie auf den Button ![]() und anschließend auf IP-Adressen und klicken auf den Button

und anschließend auf IP-Adressen und klicken auf den Button ![]() hinter der IP-Adresse. Anschließend klicken sie auf

hinter der IP-Adresse. Anschließend klicken sie auf ![]()

Im Bereich Netzwerkschnittstellen klicken sie nun in der unten stehenden Leiste auf ![]()

Im Step 1 tragen sie den Namen der Bridge-Schnittstelle und die IP Adresse mit der entsprechenden Subnetzmaske ein. Weiterhin können sie hier das Spanning Tree Protokoll aktivieren. ![]()

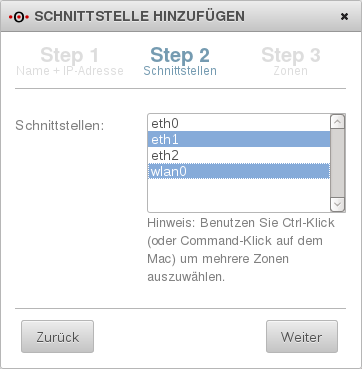

Im Step 2 wählen sie die Schnittstellen aus, die gebridged werden sollen. Mit der Taste Steuerung und Mausklick können sie diese Markieren. In unserem Beispiel eth1 und wlan0.![]()

Im letzten Step markieren sie schließlich noch die Zonen, die mit dem Bridge-Interface verknüpft werden sollen. In unserem Beispiel internal und firewall-internal.

Netzwerkobjekte anpassen

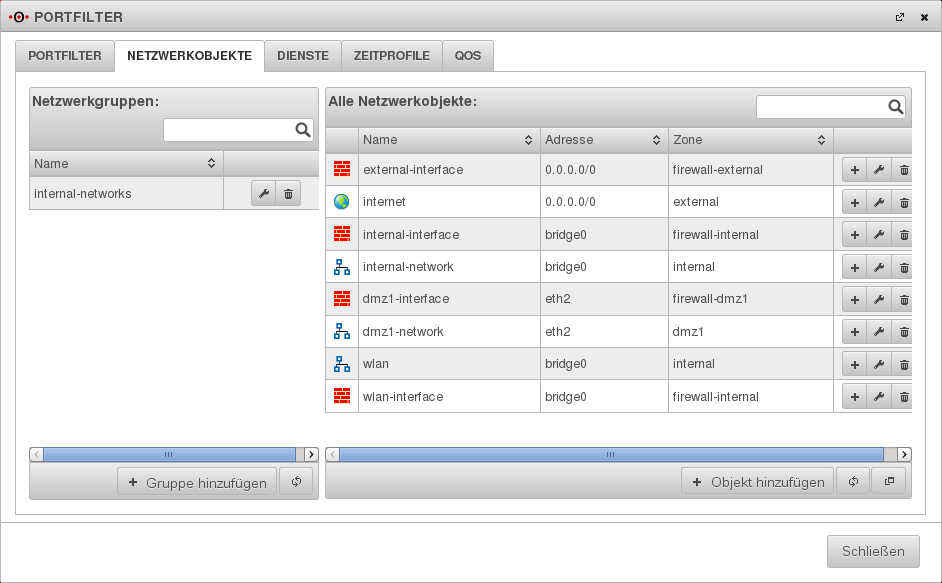

Nach Einrichtung der Schnittstellen müssen sie nun die Netzwerkobjekte anpassen. Klicken sie in der Menüleiste auf Firewall und Portfilter.

Im Bereich Netzwerkobjekte schauen sie nach den Objekten, die in unserem Beispiel schon für internal-network und wlan angelegt worden sind und ändern dort die IP-Adressen und/oder die Zonen. Dieses geschieht einfach mit einem Klick auf ![]()

Die betroffenen Objekte, die in der Spalte Adresse die Schnittstelle eingetragen haben, müssen sie auf die Schnittstelle bridge0 ändern. In unserem Beispiel sind das die Objekte internal-interface und internal-network, welche im Auslieferzustand auf eth1 stehen. Sollten sie schon Objekte für WLAN angelegt haben, müssen sie diese ebenfalls anpassen oder können diese löschen.

Portfilterregel einrichten

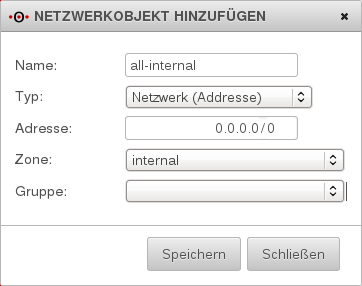

Zum Abschluss benötigen sie noch eine Portfilterregel, damit die beiden Schnittstellen auch über die Firewall verbunden werden.

Dazu legen sie ein Netzwerkobjekt an, welches als IP-Adresse 0.0.0.0/0 bekommt und mit der Zone internal verknüpft wird.

Wechseln sie in den Bereich Portfilter und klicken sie auf ![]() und legen sie eine Regel an, bei der die Quelle und das Ziel, das von Ihnen angelegte Objekt ist mit dem Dienst "any" und Aktion "ACCEPT".

und legen sie eine Regel an, bei der die Quelle und das Ziel, das von Ihnen angelegte Objekt ist mit dem Dienst "any" und Aktion "ACCEPT".

Nach einem klick auf ![]() ist die einrichtung der Bridge abgeschlossen.

ist die einrichtung der Bridge abgeschlossen.