Dirkg (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

Dirkg (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

||

| (Eine dazwischenliegende Version desselben Benutzers wird nicht angezeigt) | |||

| Zeile 70: | Zeile 70: | ||

|'''Hinweis:'''<br> | |'''Hinweis:'''<br> | ||

Damit der Lizenzschlüssel zugestellt werden kann, muss das Dokument „Unterrichtung gemäß § 6 SigG mit § 6 SigVo betreffend Leistung von akkreditierten Zeitstempeldiensten“ durch den Inhaber des UMA unterschrieben bei der Securepoint GmbH vorliegen. | Damit der Lizenzschlüssel zugestellt werden kann, muss das Dokument „Unterrichtung gemäß § 6 SigG mit § 6 SigVo betreffend Leistung von akkreditierten Zeitstempeldiensten“ durch den Inhaber des UMA unterschrieben bei der Securepoint GmbH vorliegen. | ||

Dieses Dokument fordern sie bitte beim Securepoint-Vertrieb an. | |||

|} | |} | ||

| Zeile 830: | Zeile 830: | ||

|[[Datei:UMA20_AHB_hinweispic.png|50px]] | |[[Datei:UMA20_AHB_hinweispic.png|50px]] | ||

|'''Hinweis:'''<br> | |'''Hinweis:'''<br> | ||

Das wiederherstellen eines Backup ist ausschließlich mit der Konfiguration möglich, die während des Backup-Laufes aktiv war, da das Backup von der Konfigurations-ID abhängig ist. Informationen zum sichern der Konfiguration finden Sie unter [Administration-Center_Webinterface_UMA2.0#Wartung Konfiguration Exportieren] im Kapitel Wartung. | Das wiederherstellen eines Backup ist ausschließlich mit der Konfiguration möglich, die während des Backup-Laufes aktiv war, da das Backup von der Konfigurations-ID abhängig ist. Informationen zum sichern der Konfiguration finden Sie unter [[Administration-Center_Webinterface_UMA2.0#Wartung| Konfiguration Exportieren]] im Kapitel Wartung. | ||

|} | |} | ||

Aktuelle Version vom 23. Oktober 2013, 13:41 Uhr

Zugriff auf die Administrationsoberfläche

Die Konfiguration der UMA erfolgt über eine Weboberfläche, die mit einem Internetbrowser über eine Verschlüsselte Verbindung vorgenommen wird.

Nach dem Anschließen des UMA und der Anbindung an das Netzwerk über ein Patch-Kabel, öffnen Sie Ihren Internetbrowser (wir empfehlen Mozilla Firefox) und geben in das URL Eingabefeld die IP-Adresse inclusive Port des UMA ein:

Da es sich um eine mit einem Zertifikat verschlüsselte Verbindung handelt, muss dieses mit „Ich kenne das Risiko“, „Ausnahmen hinzufügen" und „Sicherheits-Ausnahmeregel bestätigen“ bestätigt werden.

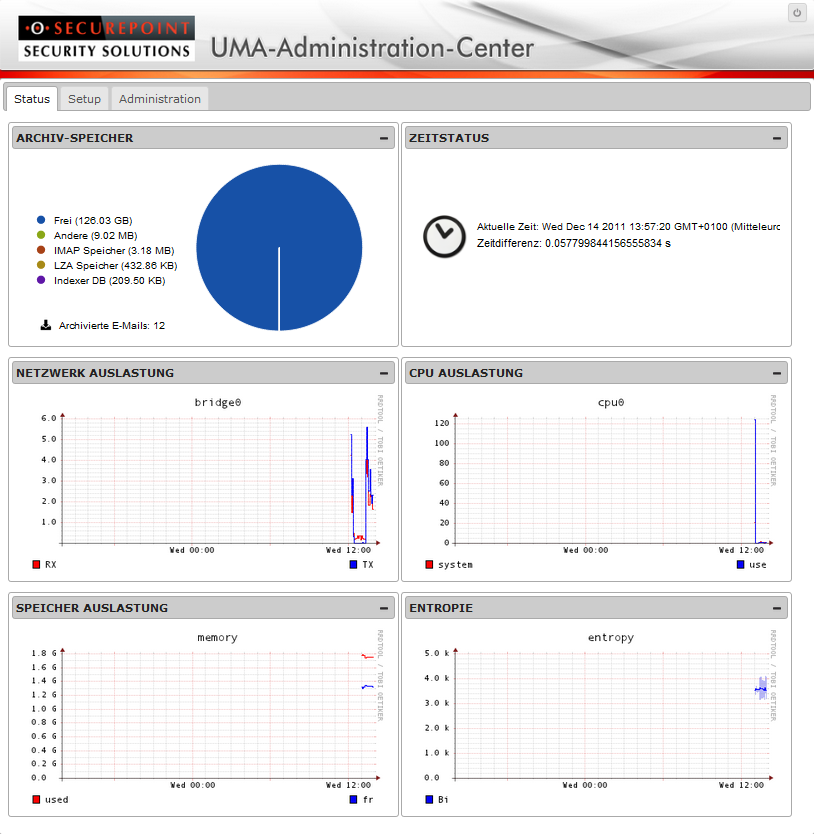

UMA-Administration-Center

Als nächstes sehen Sie das Login Fenster des UMA-Administration-Center. Benutzername und Passwort des UMA im Auslieferzustand ist:

Benutzername: admin

Kennwort: insecure

Nach einem Klick auf den ![]() Button befinden sie sich im Status Fenster.

Button befinden sie sich im Status Fenster.

Das Menü

Das Menü des UMA-Administration-Center ist in zwei Ebenen unterteilt.

In der Übergeordneten Ebene finden sie das Statusfenster und die beiden Register „Setup“ und „Administration“.

Status

Unter Status werden Systeminformationen grafisch dargestellt.

Der Archivspeicher zeigt den verfügbaren Speicherplatz an und wie viel Speicherplatz von welchen Ordnern schon belegt ist. Außerdem wird angezeigt, wie viele E-Mails aktuell archiviert sind.

Der Zeitstatus zeigt die aktuelle Zeit und die Differenz der Systemzeit zu der abgerufenen Zeit des Zeitservers. Diese Informationen werden erst angezeigt, wenn der Zeitserver eingestellt und erreichbar ist.

|

Hinweis: Die Systemzeit nimmt keinen Einfluss auf den eigentlichen Beweiswert. Dieser wird durch die Einholung Qualifizierter Zeitstempel erhalten. |

Die übrigen Graphen zeigen die Auslastung der Hardware an.

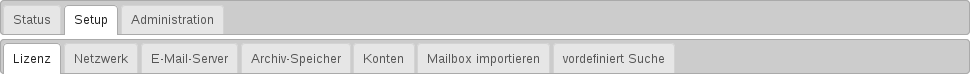

Setup

Im Register „Setup“ befinden sich alle Einstellungen die notwendig sind, um das UMA in das vorhandene Netzwerk einzubinden und E-Mails zu Empfangen und zu Archivieren.

Im Register „Setup“ befinden sich alle Einstellungen die notwendig sind, um das UMA in das vorhandene Netzwerk einzubinden und E-Mails zu Empfangen und zu Archivieren.

Konkret handelt es sich um die folgenden Bereiche:

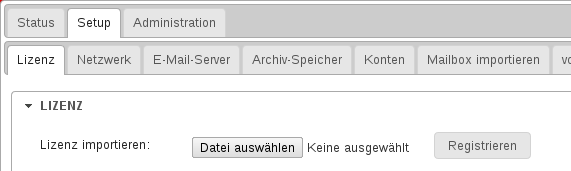

Lizenz

Im Bereich „Lizenz“ importieren sie die Kundenlizenz, um die Appliance in vollem Umfang nutzen zu können. In der Lizenz ist die maximale Menge an zu archivierenden Postfächern festgelegt.

Zum Registrieren klicken Sie auf ![]() und wählen Sie im Dateifenster die Lizenzdatei vom Dateisystem Ihres Rechners.

und wählen Sie im Dateifenster die Lizenzdatei vom Dateisystem Ihres Rechners.

Klicken Sie dann im Webinterface auf den Button ![]()

Sollte Ihnen noch keine Lizenz-Datei vorliegen, erhalten sie diese im Securepoint Registrierungsportal unter my.securepoint.de

Haben sie die Lizenz importiert, finden sie hier weiterhin alle Lizenzdaten aufgelistet.

Netzwerk

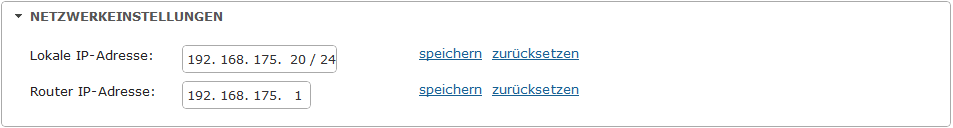

Im Bereich „Netzwerk“ nehmen sie alle notwendigen Netzwerkeinstellungen vor.

Netzwerkeinstellungen

Im Abschnitt Netzwerkeinstellungen stellen Sie die gewünschte IP-Adresse für die Appliance mit der passenden Netzmaske in Slash Notation ein.

Klicken Sie hinter dem Eingabefeld auf speichern

Stellen Sie als Router IP-Adresse die IP-Adresse Ihres Internetzugangsgerätes ein (z.B. Securepoint UTM).

Klicken Sie hinter dem Eingabefeld auf speichern

Nach dieser Änderung ist die Appliance nur noch unter der neuen Adresse erreichbar. Sie müssen sich erneut an der Appliance anmelden.

Geben Sie dazu die neue Adresse der Appliance in die Adresszeile Ihres Browsers ein, gefolgt von einem Doppelpunkt und der Portangabe 11115.

https://neue_IP-Adresse:11115

Bestätigen Sie, dass Sie dem Zertifikatsherausgeber vertrauen und melden Sie sich mit dem Standard-Administrator Account an.

Lokale Einstellungen

Im Abschnitt Lokale Einstellungen tragen Sie einen Hostnamen für die Appliance und die Domäne Ihres Netzes ein.

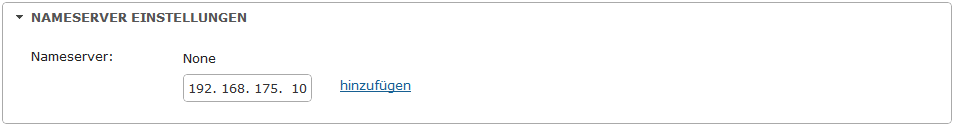

Nameserver

Stellen Sie im Bereich Nameserver die IP-Adresse ihres Nameservers ein und klicken Sie auf hinzufügen

Wenn Sie mehrere Nameserver benutzen, wiederholen Sie diese Vorgehensweise bis Sie alle Nameserver erfasst haben. Es sind bis zu drei Einträge möglich.

Proxyeinstellungen

Wenn Sie einen Proxy im Netzwerk benutzen, geben Sie im Abschnitt Proxyeinstellungen die Einstellungen an, die die Appliance benötigt, wenn sie eine Verbindung zum Internet aufbauen muss z. B. zur Abfrage eines externen E-Mail Providers.

Geben Sie im Feld Server den Hostnamen oder die IP-Adresse des Proxys ein.

Im Feld Port muss der Port eingetragen werden, den der Proxy benutzt.

Geben Sie Ihre Benutzerdaten in den Feldern Benutzername und Passwort ein.

|

Hinweis: Für die Authentisierung am Proxy unterstützt das UMA ausschließlich die „Basic Authentisierung“. |

E-Mail-Server

Im Bereich „E-Mail-Server“ nehmen sie die Einstellungen für externe und interne E-Mail-Server vor.

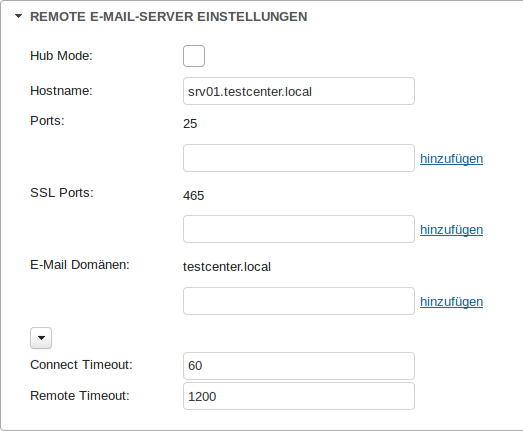

Remote E-Mail-Server Einstellungen

Im Abschnitt „Remote E-Mail-Server Einstellungen“, definieren sie, ob sie das UMA im HUB Modus nutzen möchten und tragen die E-Mail Domänen ein.

| Bereich / Feld | Beschreibung |

|---|---|

| Hub Mode | Aktiviert den Hub Modus. Auf dem E-Mailserver muss ein Hub Konto eingerichtet sein, in das alle E-Mails kopiert werden. |

| Hostname | Angabe des Hostnamen oder der IP-Adresse des E-Mailservers. |

| Ports | Angabe der Ports, über die der E-Mailserver per SMTP E-Mails versendet. |

| SSL Ports | Angabe der SSL gesicherten SMTP Ports für den E-Mail Versand. |

| E-Mail Domänen | Angabe der E-Mail Domänen, die der Server verwaltet. |

| Connect Timeout | Definiert die maximale Zeit für einen Verbindungsversuch. |

| Remote Timeout | Definiert die maximale Zeit für eine aktive Verbindung. |

Wenn Sie den Hub Modus benutzen, müssen Sie die E-Mail Domains angeben, von denen Sie die E-Mails abrufen möchten. Außerdem müssen Sie im Abschnitt Remote E-Mail-Konten die Verbindungsdaten zu dem Mailserver, auf dem das Hub Konto eingerichtet ist, konfigurieren.

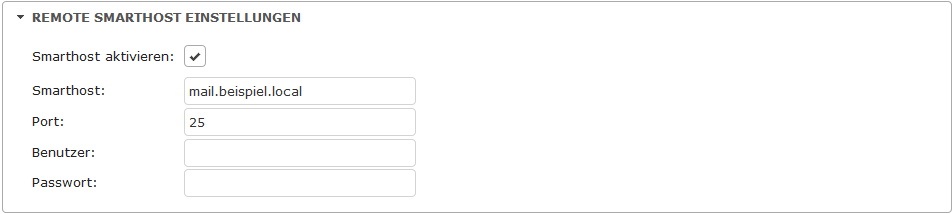

Remote Smarthost Einstellungen

Benutzen Sie diese Einstellungen, wenn Sie ein E-Mail Relay (z. B. eines Providers) zum Versenden von E-Mails verwenden oder Ihre Firewall eine Authentifizierung für das SMTP Protokoll erwartet.

| Bereich / Feld | Beschreibung |

|---|---|

| Smarthost aktivieren | Aktivieren der Smarthost Funktion |

| Smarthost | Hostname oder IP-Adresse des Smarthost |

| Port | SMTP Port des Smarthosts |

| Benutzer | Benutzername für den Hostaccount |

| Passwort | Passwort für den Hostaccount |

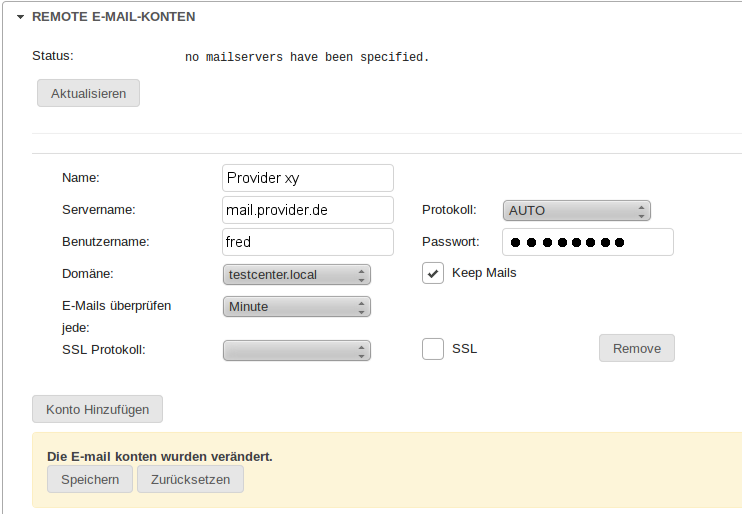

Remote E-Mail-Konten

Im Abschnitt „Remote E-Mail-Konten“ setzen sie die Einstellungen zum Abholen von E-Mail Konten einex externen Providers.

Wenn Sie den Hub Modus verwenden, müssen Sie hier die Zugangsdaten zu dem Mailserver und dem Hub Konto hinterlegen.

| Bereich / Feld | Beschreibung |

|---|---|

| Status | Hier werden Statusmeldungen für den letzten Abruf angezeigt. |

| Aktualisieren | Startet das sofortige Abrufen. |

| Name | Geben Sie den Namen des E-Mail Kontos an. |

| Servername | Geben Sie den Hostnamen oder die IP–Adresse des E-Mailservers an. |

| Protokoll | Wählen Sie das zu verwendende Protokoll (z.B. POP3, IMAP). |

| Benutzername | Geben Sie den Benutzername für das E-Mailkonto an. |

| Passwort | Geben Sie das Passwort für das E-Mailkonto an. |

| Domäne | Definieren Sie die Domäne, die vom externen Provider verwaltet wird. |

| Keep Mails | Entscheiden Sie, ob die E-Mails auf dem Server belassen werden sollen. |

| E-Mails überprüfen jede | Definieren Sie das Intervall für das automatisierte Abrufen des Kontos. |

| SSL Protokoll | Wählen Sie die SSL Verschlüsselungsmethode. |

| SSL | Aktiviert die SSL Verschlüsselung. |

| Konto Hinzufügen | Maske zur Eingabe externer Kontodaten aufrufen. |

| Entfernen | Externe Kontodaten löschen. |

| Speichern | Änderungen an Kontodaten speichern. |

| Zurücksetzen. | Änderungen an Kontodaten zurücknehmen. |

|

Hinweis: In der Regel reicht es aus, die Protokollauswahl auf AUTO zu stellen. |

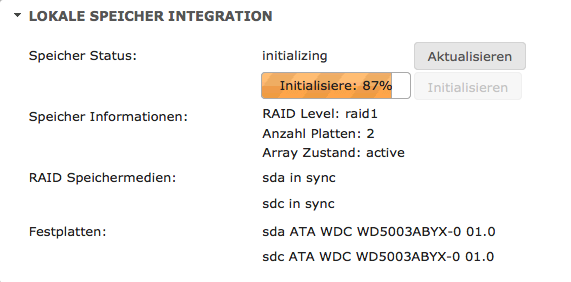

Archiv-Speicher

Im Bereich „Archiv-Speicher“ wird der Speicher für die E-Mail Archive initialisiert.

Die E-Mail Archive werden auf lokalen Festplatten der Appliance gespeichert.

Die Festplatten werden in einem RAID Verbund betrieben. Dies wird je nach Ausstattung der Appliance durch ein Software- oder Hardware RAID Controller realisiert.

Wenn das Software RAID aktiv ist, wird automatisch das korrekte RAID Level gewählt.

Bei vorhandenem Hardware RAID-Controller sind die Festplatten auf diesem schon konfiguriert und werden daher nur als eine Festplatte angezeigt.

Nach Inbetriebnahme der Appliance muss zuerst das Archiv Storage initialisiert werden. Dies wird durch den Button ![]() ausgelöst.

ausgelöst.

Konten

Im Bereich „Konten“ wird entschieden, welche E-Mail-Benutzerkonten von dem UMA System verwaltet werden und von welcher Quelle die Konteninformationen bezogen werden.

Benutzer Repository

Im Abschnitt „Benutzer Repository" stehen Ihnen drei Arten der Kontenverwaltung zur Verfügung.

- Sie können das UMA System in eine Windows Domäne einbinden und die E-Mailkonten aus dem Active Directory übernehmen lassen

- Sie übernehmen die Konten aus einem anderen LDAP-Server

- Sie können die zu verwaltenden Konten manuell eingeben oder eine kommatagetrennten Liste (CSV Datei) der E-Mailkonten importieren.

Wählen Sie im Bereich Benutzer Repository die gewünschte Quelle aus.

In Abhängigkeit des gewählten Verfahrens ändert sich die Registerkarte, damit die entsprechenden Parameter eingetragen werden können.

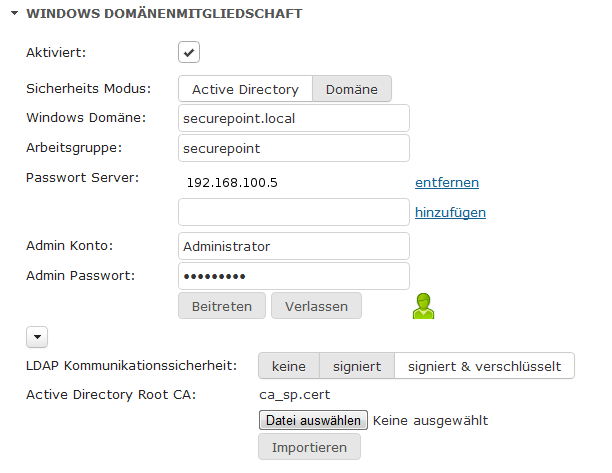

Windows Active Directory

Um das UMA am Active Directory oder der Windows Domäne anzumelden gehen sie folgendermaßen vor:

Aktivieren Sie die Checkbox Aktiviert, um die Funktion freizuschalten.

Geben Sie an, ob Sie sich per Active Directory oder direkt an der Domäne anmelden möchten und klicken Sie auf die entsprechende Schaltfläche.

Tragen Sie die Domäne ein, an der Sie sich anmelden möchten.

Geben Sie die Arbeitsgruppe an.

Tragen Sie den Hostnamen oder die IP-Adresse des Passwort Servers ein und klicken Sie auf hinzufügen.

Geben Sie den Namen des Administrator Kontos und das zugehörige Passwort an.

Klicken Sie auf Beitreten.

Wenn die Anmeldung erfolgreich war, färbt sich das Symbol rechts neben den Schaltflächen grün.

Des Weiteren können Sie die Kommunikationssicherheit der LDAP Verbindung einstellen. Öffnen Sie diesen Bereich mit der Pfeilschaltfläche unterhalb der Schaltflächen Beitreten und Verlassen.

Wählen Sie mit den Schaltflächen hinter dem Eintrag LDAP Kommunikationssicherheit die Sicherheitseinstellung für die Verbindung.

Zum Hinterlegen eine Stammzertifikats (CA) klicken Sie auf die Schaltfläche Datei Auswählen und wählen die CA von Ihrem System.

Klicken Sie danach auf Importieren.

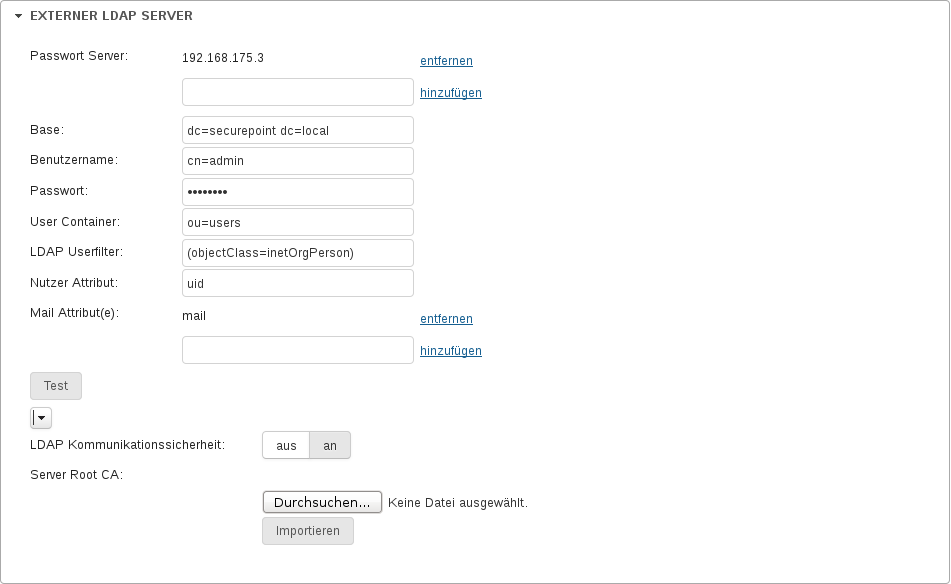

Anderer LDAP-Server

Für die Nutzung eines anderen LDAP-Server tragen sie folgendes in die Felder ein:

Fügen sie unter Passwort Server die IP-Adresse des LDAP-Server hinzu und anschließend folgende Einträge:

unter Base tragen sie die Domain in der Form dc=localdomain dc=local ein,

den Benutzernamen des LDAP-Server in der Form cn=admin,

das Passwort zu dem vorher angegebenen Benutzernamen,

die Organisationseinheit unter User Container in der Form ou=users,

den LDAP Userfilter in der Form (objectClass=inetOrgPerson)

und das/die Nutzer Attribut(e) z.B. uid .

Abschließend fügen sie noch die Mail Attribute hinzu und klicken auf den Button ![]()

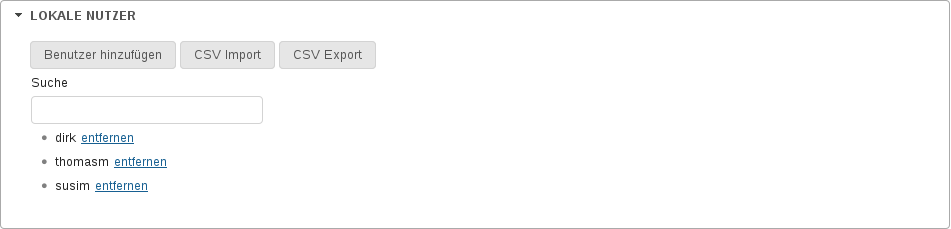

Lokale Nutzer-Liste

Sollten sie keinen Authentifizierungs-Server betreiben, können sie auch lokal eine Benutzerliste hinterlegen.

Hierzu haben sie entweder die Möglichkeit diese über den Button ![]() einzeln anzulegen oder über den Button

einzeln anzulegen oder über den Button ![]() eine Liste im CSV-Format zu importieren.

eine Liste im CSV-Format zu importieren.

Der Inhalt der .csv Datei muss folgendes Format haben:

userid,password,firstname,lastname,email,optionalemail

Um diese zu Importieren klicken sie auf ![]() und, nachdem sie eine entsprechende Datei ausgewählt haben, den Button

und, nachdem sie eine entsprechende Datei ausgewählt haben, den Button ![]()

Anschließend werden die Nutzer im Abschnitt "Lokale Nutzer" angezeigt.

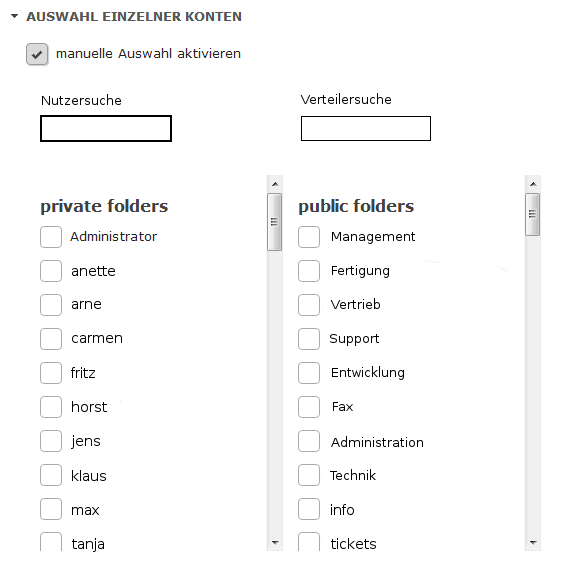

Auswahl einzelner Konten

Möchten Sie nicht alle E-Mailkonten, die im AD oder LDAP verzeichnet sind, im UMA verwalten, können Sie auch einzelne E-Mailkonten auswählen und dadurch sehr viel "Lizenzschonender" arbeiten. Um diese Funktion zu nutzen müssen Sie erfolgreich am AD angemeldet sein und die manuelle Auswahl aktiviert haben.

Aktivieren Sie im Bereich Auswahl einzelner Konten die Checkbox manuelle Auswahl aktivieren. Es erscheinen zwei Listen mit den verfügbaren E-Mailkonten, sowie zwei Suchfelder.

Die linke Liste beinhaltet die Benutzerspezifischen E-Mailkonten. Die rechte Liste zeigt Verteilerkonten an.

Sie können die gewünschten E-Mailkonten durch Aktivieren der vorangestellten Checkbox auswählen. Die Auswahl wird sofort übernommen.

Eine Eingabe in den Suchfeldern schränkt die Liste der angezeigten Konten ein. Dies geschieht schon bei der Eingabe eines einzigen Zeichens.

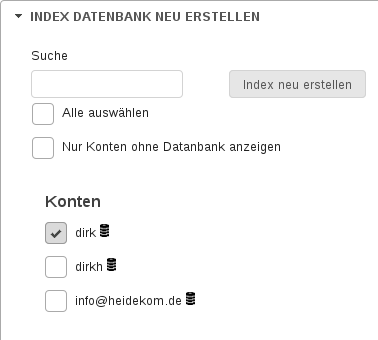

Index Datenbank neu erstellen

Wählen Sie hier Benutzerkonten deren E-Mail-Anhänge der archivierten E-Mails neu indexiert werden sollen. Die Indexierung dient der Beschleunigung der Suche.

Es werden alle verfügbaren Konten aufgelistet. Diese Liste ist alphabetisch geordnet.

Benutzen Sie zur Suche eines bestimmten Kontos das Suchfeld oder den Scrollbalken.

Wählen Sie die gewünschten Konten durch Klicken auf die Bezeichnung oder das vorangestellte Kästen aus und benutzen Sie die Schaltfläche Reindex Selected Accounts.

LDAP Sucheinstellungen

Die automatische Auswahl der E-Mailkonten aus dem Active Directory können auf Bereiche eingegrenzt werden. Benutzen Sie dazu die LDAP Sucheinstellungen.

Wenn bei der Suche Verweise im Verzeichnisbaum einbezogen werden sollen, klicken Sie auf die Schaltfläche ![]() hinter dem Feld Referrals.

hinter dem Feld Referrals.

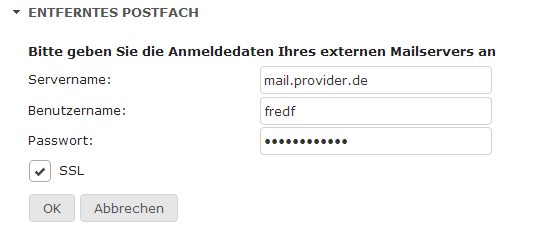

Mailbox Import

Im Bereich „Mailbox Import“ kann ein Postfach eines externen Providers angegeben werden. Die eingehenden E-Mails werden von dem angegeben Konto abgeholt.

Geben Sie den Namen oder die IP-Adresse des Posteingangsserver des Providers im Feld Servername an.

Geben Sie Ihren Anmeldenamen im Feld Benutzername ein.

Tippen Sie Ihr Kennwort für die Anmeldung im Feld Passwort ein.

Aktivieren Sie die Checkbox SSL, wenn der Provider eine SSL Verschlüsselung der Anmeldung unterstützt.

Speichern Sie die Angaben, indem Sie die Schalfläche ![]() betätigen.

betätigen.

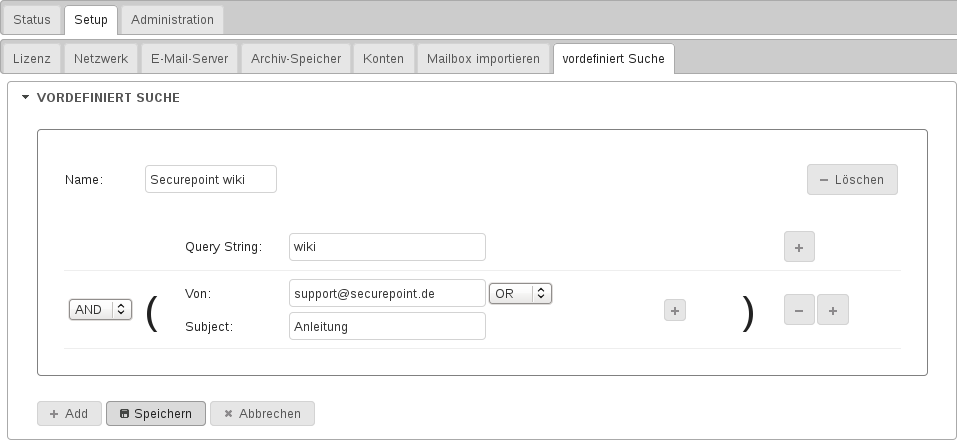

vordefinierte Suche

Im Bereich „vordefinierte Suche“ können sie Suchmuster definieren, die die Benutzer anschließend im Benutzer-Webinterface für ihre Suche benutzen können.

In nebenstehenden Beispiel wurde eine Suche angelegt die dann greift, wenn eine E-Mail die Zeichenfolge "wiki" enthält und (AND) die E-mail von "support@securepoint.de stammt oder (OR) die Zeichenfolge "wiki" mit der Header Zeichenfolge "Anleitung" zusammen in einer E-Mail auftaucht.

Weitere Filtereigenschaften fügen sie mit den ![]() Button hinzu.

Button hinzu.

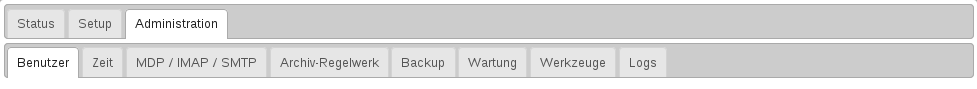

Administration

Im Register „Administration“ finden sie alle Einstellungen die für die Benutzerverwaltung des UMA, das Benutzer Mail and Document Portal, Backup und Archivregeln benötigen.

Weiterhin natürlich Werkzeuge zur Wartung des UMA und Überprüfung des Netzwerkes und der Festplatten.

Im Register „Administration“ finden sie alle Einstellungen die für die Benutzerverwaltung des UMA, das Benutzer Mail and Document Portal, Backup und Archivregeln benötigen.

Weiterhin natürlich Werkzeuge zur Wartung des UMA und Überprüfung des Netzwerkes und der Festplatten.

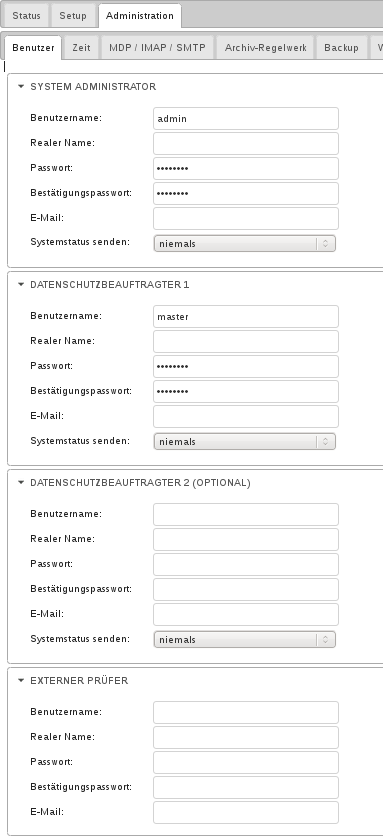

Benutzer

Auf dieser Registerkarte werden die Systembenutzer angelegt. Diese Benutzer konfigurieren

das System und können die Mailboxen verwalten.

„Normale“ Benutzer, die das Mail and Document Portal benutzen, müssen nicht angelegt

werden, da diese über das Active Directory authentifiziert werden.

Da die E-Mail Datenbank im Vier-Augen Modus abgespeichert ist, sind zur Einsicht der Nutzer E-Mailkonten durch Andere, zwei Personen nötig. Zum einen der External Auditor und zum anderen ein Privacy Officer (Datenschutzbeauftragter). Nachdem sich der External

Auditor am Mail and Document Portal angemeldet hat, muss der Privacy Officer den Zugriff bestätigen.

|

Bereich / Feld |

Beschreibung |

|

|

System Administrator

Datenschutzbeauftragter 1

Datenschutzbeauftragter 2 Externer Prüfer |

Benutzername |

Geben Sie den Login Name für das Webinterface an. |

|

Realer Name |

Geben Sie den Vor- und Zuname des Benutzers an. |

|

|

Passwort |

Geben Sie das Passwort für den Zugang an. |

|

|

Bestätigungspasswort |

Bestätigen Sie das Passwort durch die wiederholte Eingabe. |

|

|

|

Geben Sie die E-Mail-Adresse des Benutzers an. |

|

|

Systemstatus senden für Administrator und |

täglich |

Berichte werden im gewählten Intervall an die eingetragene E-Mail-Adresse gesendet. |

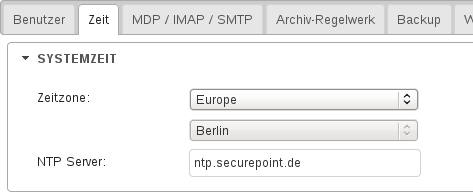

Zeit

Hier stellen Sie die Systemzeit der Appliance ein. Die Zeit bezieht die Appliance von einem Zeitserver aus dem Internet oder des internen Netzwerkes. Durch Angabe der Zeitzone wird die Zeit an die gewünschte Zeitzone angepasst.

|

Hinweis: Für die Qualifizierten Zeitstempel (QZS) hat diese Einstellung keine Bedeutung. Juristisch sind die QZS für den Beweiswert von Dokumenten relevant. |

|

Bereich / Feld |

Beschreibung |

|

|

Zeitzone |

(Sub)Kontinent |

Geben Sie den Kontinent an, auf dem sich die Appliance befindet. |

|

Stadt |

Geben Sie die Stadt an, die sich in derselben Zeitzone wie die Appliance befindet. |

|

|

NTP Server |

Network Time Protocol Geben Sie den Hostname oder die URL eines Servers an, der per NTP die aktuelle Uhrzeit veröffentlicht. |

|

MDP / IMAP / SMTP

In diesem Bereich werden Sicherheitseinstellungen, wie Zertifikate und Verschlüsselung für die Server Dienste ausgewählt.

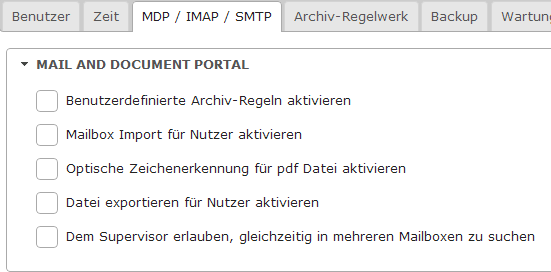

Mail and Document Portal Einstellungen

In diesem Abschnitt haben Sie die Möglichkeit, die Funktionen der Weboberfläche für die Benutzer einzuschränken oder erweitern.

Sie können zulassen, dass Benutzer Archivierungsregeln selbst erstellen, Dateien in die eigene Mailbox importieren und exportieren.

Die Zeichenerkennung für PDF formatierte Dateien kann aktiviert werden. So können aus PDF Dokumenten Textdateien erstellt werden.

Außerdem können Sie dem Mail Administrator die gleichzeitige Suche in mehreren Mailboxes erlauben.

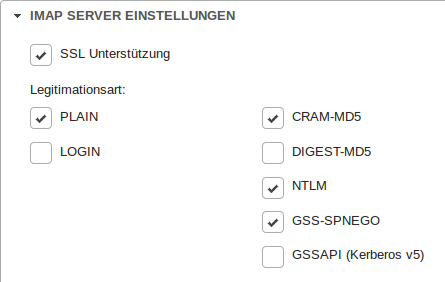

IMAP Server Einstellungen

Hier können Sie angeben, ob der IMAP Server SSL Verschlüsselung nutzt und welche Art der Nutzerauthentifizierung angewendet werden soll.

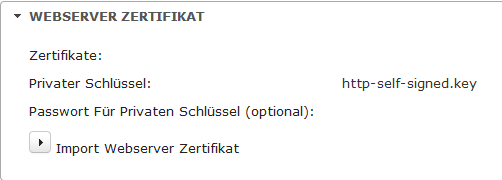

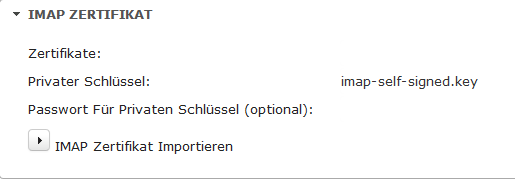

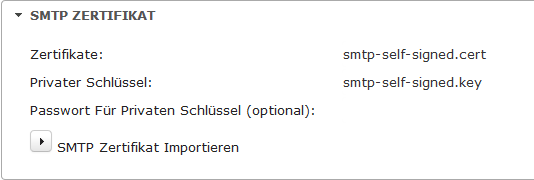

Webserver Zertifikat / IMAP Zertifikat / SMTP Zertifikat

Zeigt Informationen zu den verwendeten Zertifikaten des Webservers, des IMAP Servers und des SMTP Servers an.

Im Auslieferungszustand verwendet die Appliance selbstsignierte Zertifikate. Aus Sicherheitsgründen warnen Webbrowser den Benutzer vor der Anzeige von Webseiten, die ein selbstsigniertes Zertifikat verwenden.

Damit der Benutzer beim Aufrufen des Webinterfaces nicht die Vertrauenswürdigkeit des Herausgebers bestätigen muss, können Sie ein eigenes Zertifikat importieren. Dies kann ein Zertifikat von einer offiziell bestätigten Zertifizierungsstelle sein oder ein selbsterstelltes. Bei selberstellten und selbstsignierten Zertifikaten, muss das Stammzertifikat (Root Certificate oder CA) beim Domain Controller als vertrauenswürdiges Stammzertifikat hinterlegt sein.

Soll der Auslieferungszustand wiederhergestellt werden, kann hier ein selbstsigniertes Zertifikat von der Appliance erstellt werden.

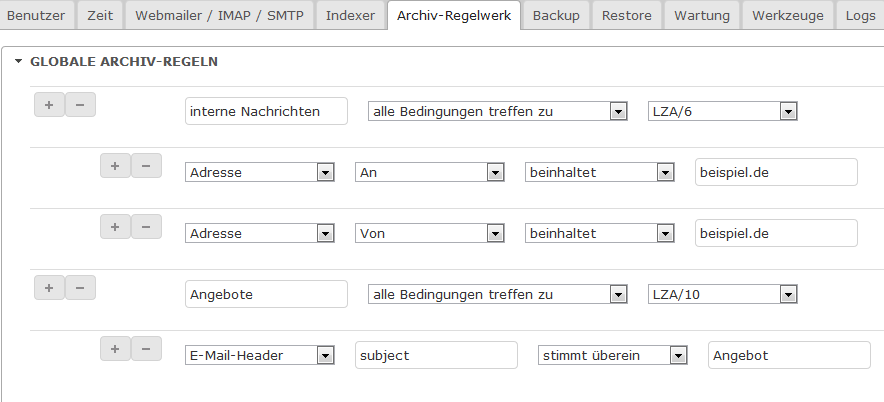

Archiv-Regelwerk

Hier können Filter eingerichtet werden, anhand derer E-Mails den Archiven 6 Jahre, 10 Jahre, 30 Jahre oder ewig zugeordnet werden.

Um eine Filterbedingung aufzustellen, muss zuerst ein Name für den Filter vergeben werden. Dann wird gewählt, wie die Bedingungen ausgewertet werden und in welches Archiv die gefilterten E-Mails verschoben werden sollen.

Auswertung der Bedingungen:

- alle Bedingungen treffen zu

- irgendeine Bedingung trifft zu

- keine Bedingung trifft zu

Folgende Bereiche können untersucht werden:

- E-Mail-Header

- E-Mail-Body

- Adresse

- Größe

In Abhängigkeit der Bereiche können verschiedene Bedingungen gewählt werden.

|

Bereich |

Bedingung 1 |

Bedingung 2 |

|

E-Mail-Header |

subject / date |

beinhaltet / stimmt überein / ist |

|

E-Mail-Body |

Rohdaten / Inhalt / Text |

beinhaltet / stimmt überein / ist |

|

Adresse |

An / Von / Kopie an |

beinhaltet / stimmt überein / ist |

|

Größe |

größer / kleiner |

K / M / G (Kilobyte / Megabyte / Gigabyte) |

Backup

Sie können das gesamte System entweder auf einem Netzwerkspeicher oder auf ein externes Speichermedium sichern.

Externe Speichermedien werden über einen USB Anschluss an die Appliance angeschlossen. Es werden externe Festplatten und Flash Speichermedien unterstützt.

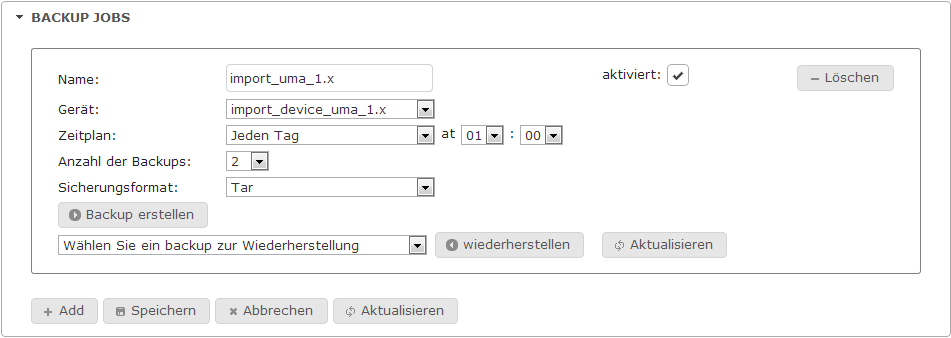

Backup Jobs

In dem Bereich Backup Jobs können regelmäßige Sicherungsläufe erstellt werden, die automatisch ausgeführt werden. Wahlweise kann auch ein manuelles Backup erstellt werden.

Außerdem können Sie hier das System mittels eines Backups wiederherstellen.

|

Bereich / Feld |

Beschreibung |

|

Name |

Name des Backup Jobs. |

|

aktiviert |

Diese Checkbox zeigt an, ob der Backup Job ausgeführt wird oder nicht. |

|

Löschen |

Mit dieser Schaltfläche Löschen Sie den Backup Job. |

|

Gerät |

Gerät auf das die Sicherung gespeichert wird. Geräte werden im Bereich Backup Devices angelegt. |

|

Zeitplan |

Legt einen Zeitpunkt fest, zu dem das Backup regelmäßig erstellt wird. Der Zeitpunkt wird in Tag, Stunde und Minute definiert. Für Tag stehen zur Auswahl: ein Wochentag, Werktags also von Montag bis Freitag oder jeden Tag |

|

Anzahl der Backups |

Legt fest wie viele Backups vorgehalten werden. Wenn Sie Null wählen, Anzahl der vorgehaltenen Backups unbegrenzt. |

|

Sicherungsformat |

Wählbar ist das Format tar und Time Machine. Bei Time Machine handelt es sich um inkrementelle Backups, welche weniger Speicherplatz benötigen. Da dieses Verfahren mit Hardlinks arbeitet, kann dies Verfahren nur für iSCSI und USB-Festplatten verwendet werden. |

|

Backup erstellen |

Diese Schaltfläche führt die Sicherung sofort aus. |

Backup wiederherstellen

|

Hinweis: Das wiederherstellen eines Backup ist ausschließlich mit der Konfiguration möglich, die während des Backup-Laufes aktiv war, da das Backup von der Konfigurations-ID abhängig ist. Informationen zum sichern der Konfiguration finden Sie unter Konfiguration Exportieren im Kapitel Wartung. |

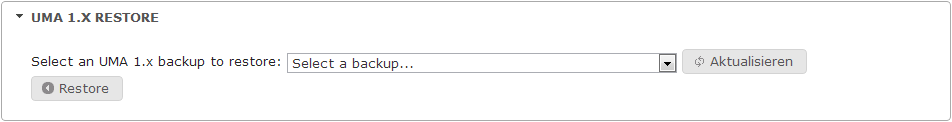

Da die Backup Jobs verschiedene Formate und /oder verschiedene Speicherorte haben, ist die Wiederherstellungsfunktion bei den einzelnen Jobs eingefügt.

|

Bereich / Feld |

Beschreibung |

|

Dropdownbox Wiederherstellung |

Zur Wiederherstellung der Daten aus einem Backup wählen Sie aus der Dropdownbox ein Backup aus |

|

wiederherstellen |

Diese Schaltfläche startet die Wiederherstellung. |

|

Aktualisieren |

Diese Schaltfläche aktualisiert die Auflistung der vorgehaltenen Backups. |

Zur Wiederherstellung der Daten aus einem Backup wählen Sie aus der Dropdownmenü ein Backup aus.

Die Bezeichnung der Backups setzt sich wie folgt zusammen:

uma-backup-JJJJ-MM-TTTSS-MM-ssZ+ZZV.tar.gz

JJJJ Jahr vierstellig

MM Monat zweistellig

TT Tag zweistellig

Das hierauf folgende T steht für Tag.

SS Stunde zweistellig

MM Minute zweistellig

ss Sekunden zweistellig

Das hierauf folgende Z steht für Zeit.

ZZV Zeitzonenverschiebung vierstellig

Das Vorzeichen (+/-) zeigt an, ob die angezeigten Stunden zur Koordinierten Weltzeit (UTC) addiert werden oder von dieser subtrahiert werden.

Unterhalb der der Eingabemaske befinden sich vier Schaltfläche zur allgemeinen Bedienung.

|

Schaltfläche |

Beschreibung |

|

Add |

Öffnet eine neue Eingabemaske zur Erstellung eines neuen Backup Jobs. |

|

Speichern |

Speichert den neuen Backup Job. |

|

Abbrechen |

Schließt die neue Eingabemaske. Nicht gespeicherte Eingaben werden verworfen. |

|

Aktualisieren |

Lädt die gespeicherten Backup Jobs vom Server und aktualisiert die Anzeige. |

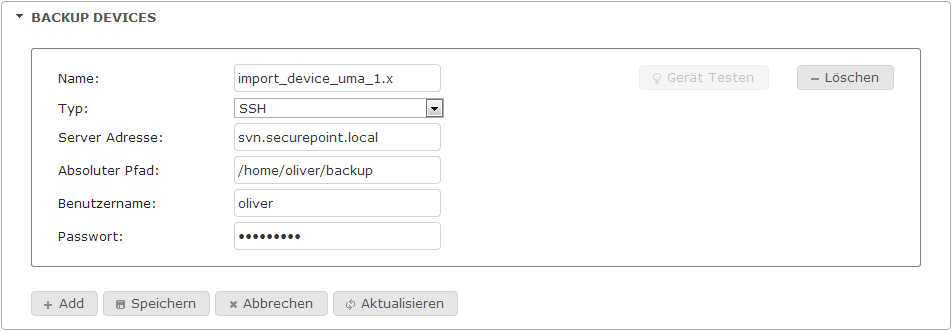

Backup Devices

Im Bereich Backup Devices definieren Sie Speichermedien, auf denen die Backups gesichert werden. Die Definierung eines Gerätes ist nötig, um einen Backup Job anzulegen.

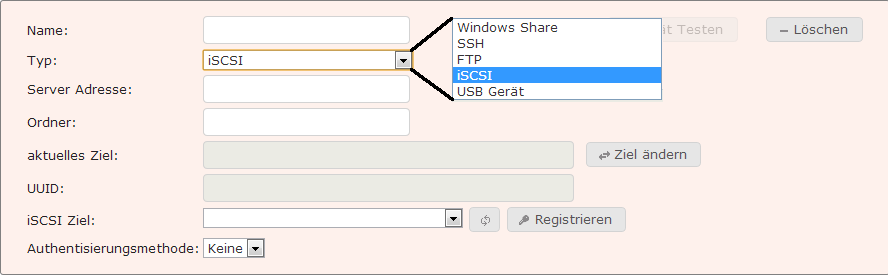

Zur Speicherung von Backups werden fünf Methoden angeboten. Sie können die Sicherungen auf einen Fileserver per Windows Share (Server Message Block Protokoll), per SSH (Secure Shell) oder per FTP (File Transfer Protocol) übertragen. Außerdem können Sie die Sicherung per iSCSI (internet Small Computer System Interface) auf SCSI Speichergeräte per TCP übertragen. Sie können die Backups auch auf einem Speichermedium speichern, welches per USB an die Appliance angebunden ist.

In Abhängigkeit des gewählten Verfahrens ändern sich die Eingabefelder der Maske.

|

Bereich / Feld |

Methode |

Beschreibung |

|

Name |

|

Geben Sie dem Sicherungsgerät einen Namen. |

|

Typ |

|

Wählen Sie eine Speicherungsmethode. |

|

Share Name |

Windows Share |

Geben Sie den öffentlichen Ordner auf dem Server (z. B. public) an. |

|

Server Adresse |

Windows Share SSH FTP iSCSI |

Geben Sie den Hostnamen oder die IP-Adresse des Servers an. |

|

Ordner |

Windows Share FTP iSCSI |

Ordner unter dem die Sicherungen gespeichert werden sollen. Verwenden Sie bitte keine Ordnernamen mit Leerzeichen. |

|

Absoluter Pfad |

SSH |

Pfad zum Ordner, in den gespeichert werden soll. |

|

aktuelles Ziel |

iSCSI |

Das Zielsystem (Laufwerk, Festplatte,…) |

|

UUID |

iSCSI |

Universally Unique Identifier Zur eindeutigen Identifizierung des Ziels. |

|

iSCSI Ziel |

iSCSI |

Voreingestelltes Ziel wählen oder durch die Schaltfläche Registrieren neues Ziel hinzufügen. |

|

Authentisierungsmethode |

iSCSI |

Wählen Sie eine Authentisierungsmethode aus |

|

verfügbare Geräte |

USB Gerät |

angeschlossene USB Geräte |

|

Benutzername |

|

Geben Sie den Benutzernamen auf dem Server an. |

|

Passwort |

|

Geben Sie das Passwort des Benutzers auf dem Server an. |

|

SSH |

Ordner |

Geben Sie den absoluten Pfad des Speicherordners vom Wurzelverzeichnis aus an. |

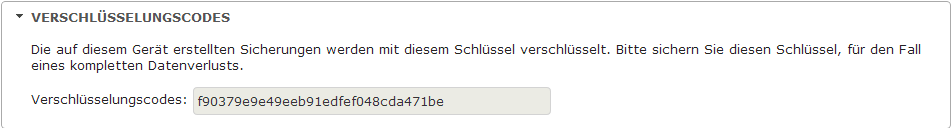

Verschlüsselungscodes

Die Backups werden verschlüsselt gespeichert. Der Schlüssel wird vom System generiert und im Bereich Verschlüsselungscodes angezeigt.

UMA 1.x Restore

Sie können das System auch mit einem Backup der UMA Version 1 zurücksetzen.

Wählen Sie dazu in diesem Fenster ein Backup von der Version 1 aus und klicken Sie auf Restore.

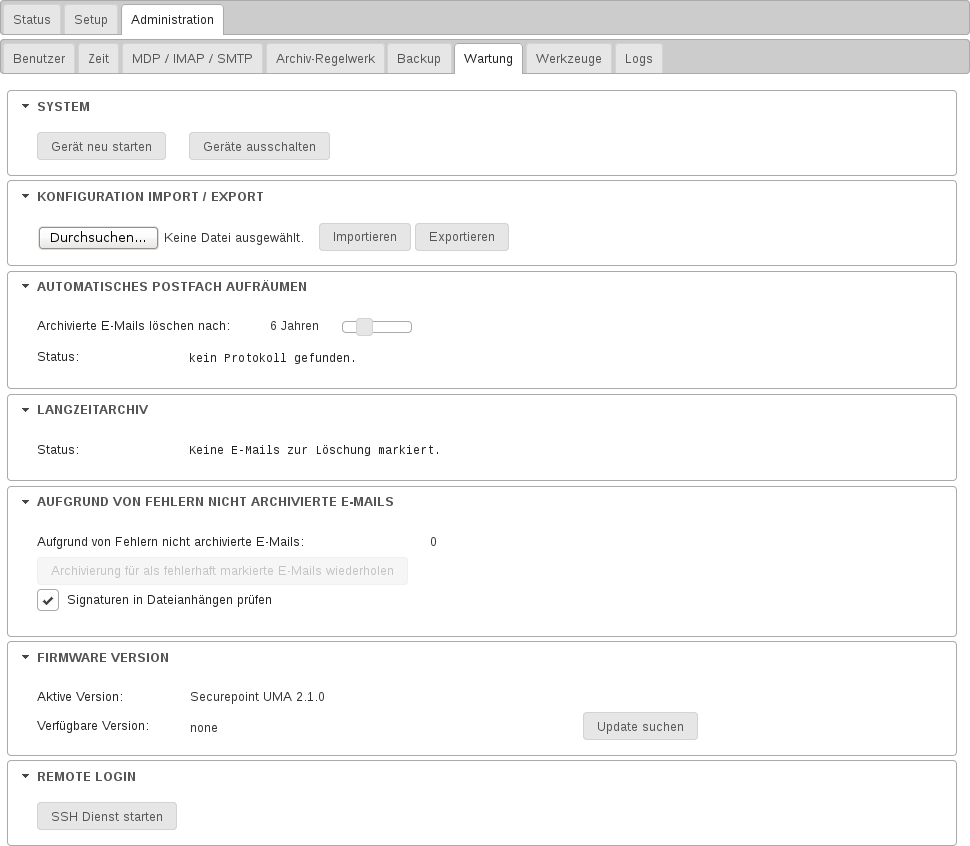

Wartung

In diesem Bereich können grundlegende Verwaltungsarbeiten erledigt werden z.B. Einstellungen zum automatisches aufräumen der Postfächer.

Ein wichtiger Punkt ist das exportieren und sichern der UMA Konfiguration.

Da die Festplatten verschlüsselt sind, kommen sie nur mit der Konfiguration, die den passenden Schlüssel enthält, an die Daten die auf der Festplatte abgelegt sind.

|

Bereich / Feld |

Beschreibung |

|

|

System |

Gerät neu starten |

Startet die Appliance neu. |

|

Gerät ausschalten |

Fährt das System herunter. |

|

|

Konfiguration Import / Export |

Datei auswählen |

Öffnet den Dialog „Datei öffnen“, in dem die Konfiguration ausgewählt werden kann, die importiert werden soll. |

|

Importieren |

Spielt die ausgewählte Konfiguration ein. |

|

|

Exportieren |

Exportiert die aktuelle Konfiguration. |

|

|

Automatisches Postfach aufräumen |

Schieberegler |

Mit dem Regler legt man fest, nach wie viel Jahren, die Mailbox automatisch bereinigt wird. Einstellbar von 1 bis 20 Jahre und Niemals. Es werden nur E-Mails gelöscht, die älter sind als die eingestellte Zeit. |

|

Status |

Zeigt an, welche Mailbox bereinigt wurde. |

|

|

Langzeit Archiv |

Status |

Zeigt eine Warnung an, welche Mailboxen (Accounts) und wie viele E-Mails demnächst von einer Löschung betroffen sind. Es werden nur die E-Mails gelöscht, die die Vorhaltezeit überschritten haben. |

|

Schieberegler |

Ist die Langzeitarchivierung überschritten, werden die E-Mails noch vorgehalten, bevor sie endgültig gelöscht werden. Die Vorhaltezeit kann von 180 bis 365 Tagen gewählt werden. |

|

|

Firmware Version |

Aktive Version |

Zeigt die Versionsnummer der verwendeten Standardsoftware an. |

|

Verfügbare Version |

Zeigt die Versionsnummer eventueller Updates an. |

|

|

Download Bandbreite |

Beschränkt die Bandbreite, die zum Herunterladen zu Verfügung steht. |

|

|

Changelog |

Listet die Änderungen der aktuellen Version zur vorherigen auf. |

|

|

Remote Login |

SSH Dienst starten |

Startet den SSH

Server Dienst, so dass man sich per SSH Client mit der Appliance

verbinden kann. |

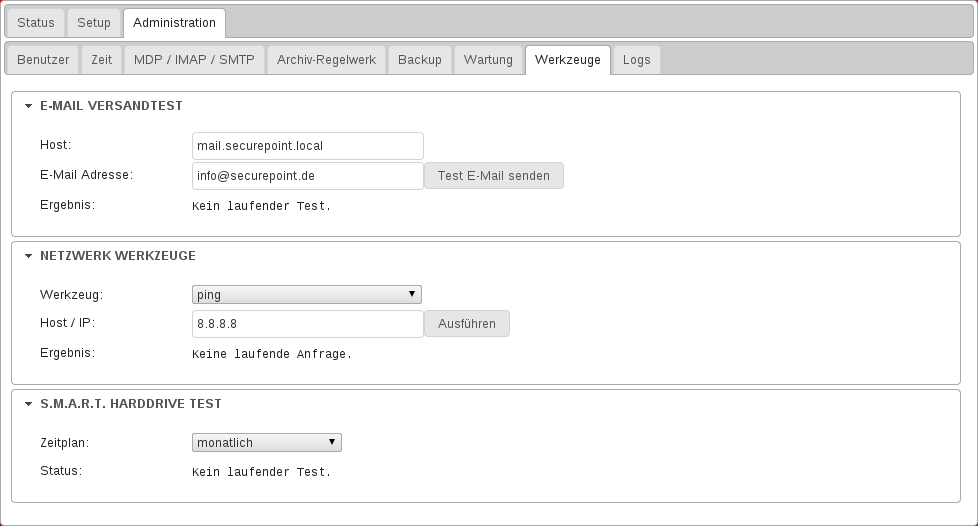

Werkzeuge

Diese Registerkarte bietet Ihnen Funktionen an, die den E-Mail Versand, die Netzwerkerreichbarkeit und die Festplattenfunktionalität testen.

|

Bereich / Feld |

Beschreibung |

|

|

E-Mail Versandtest |

Host |

Geben Sie den Hostnamen oder die IP-Adresse des E-Mailservers an, der die Test-E-Mail versenden soll. |

|

E-Mail Adresse |

Definieren Sie den Empfänger der Test-E-Mail. |

|

|

Test E-Mail senden |

Startet den Test. |

|

|

Ergebnis |

Zeigt das Ergebnis des Tests an. |

|

|

Netzwerkwerkzeuge |

Werkzeug |

Es kann zwischen den Funktionen ping, host und traceroute gewählt werden. |

|

Host / IP |

Geben Sie die IP-Adresse oder den Hostnamen des Zielrechners für den Test ein. |

|

|

Ausführen |

Startet den Test. |

|

|

Ergebnis |

Zeigt das Ergebnis des Tests an. |

|

|

S.M.A.R.T. |

Zeitplan |

Wählen Sie einen Zeitplan für den Festplattentest aus. Der Festplattentest kann monatlich, halbjährlich oder jährlich ausgeführt werden. |

|

Status |

Zeigt das Ergebnis des Tests an. |

|

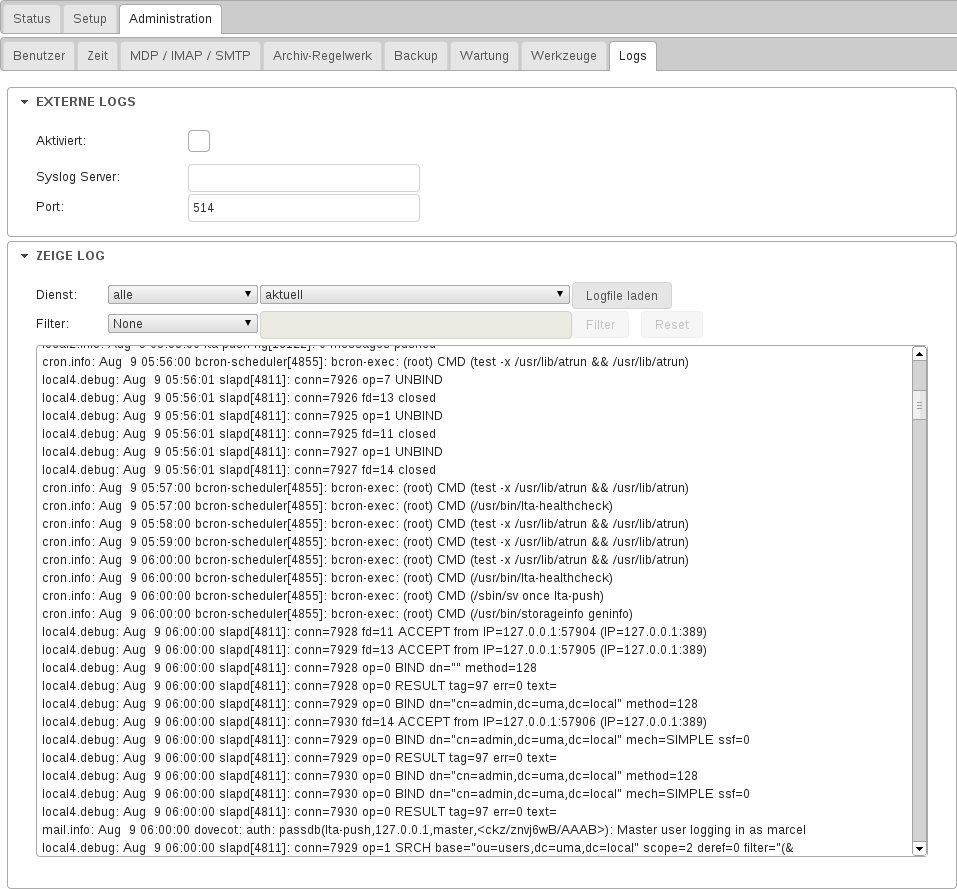

Logs

Syslog Protokolleinträge können auf der Appliance selbst oder auf einem Externen Syslog Server gespeichert werden .

|

Bereich / Felder |

|

Beschreibung |

|

Externe Logs |

aktiviert |

Aktiviert das Senden der Protokolleinträge an einen externen Syslog Server. |

|

Syslog Server |

Geben Sie den Hostnamen oder die IP-Adresse des Syslog Servers an. |

|

|

Port |

Geben Sie den vom Syslog verwendeten Port (Standard 514) an. |

|

|

Zeige Log |

Dienst |

Es können Protokolleinträge nach Diensten getrennt abgerufen werden. |

|

Logfile laden |

Lädt die gewünschten Protokolleinträge. |

|

|

Filter |

Die angezeigten Einträge können anschließen gefiltert werden. Mögliche Filter sind: kein (alle Einträge anzeigen), Error (nur Fehlermeldungen), Warning (nur Warnungen), Info (nur Infomeldungen), Debug (nur Debugmeldungen), benutzerdefiniert (Benutzer kann einen Suchbegriff im Eingabefeld definieren) |

|

|

Filter |

Startet das Filtern der Einträge. |

|

|

Reset |

Setzt den Filter zurück. |