KKeine Bearbeitungszusammenfassung |

|||

| (15 dazwischenliegende Versionen von 6 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{ | {{Archivhinweis|UTM/NET/Fallback}} | ||

{{DISPLAYTITLE:Fallback}} | |||

== Informationen == | |||

Letzte Anpassung zur Version: '''11.6''' | |||

<br> | |||

Bemerkung: Artikelanpassung | |||

<br> | |||

Vorherige Versionen: - | |||

<br> | |||

== 1 Einrichtung eines Fallback == | == 1 Einrichtung eines Fallback == | ||

| Zeile 10: | Zeile 18: | ||

=== 2 Konfiguration auf der Firewall === | === 2 Konfiguration auf der Firewall === | ||

Das Netzwerk sollte so konfiguriert sein, dass die externen Zonen (external, firewall-external und die VPN-Zonen) auf dem primären Interface liegen. Das ganze würde dann z.B. so aussehen: | |||

[[Datei:netzwerkconfig.jpeg| center| thumb| 550px| <font size=1>Netzwerkkonfiguration</font>]] | [[Datei:netzwerkconfig.jpeg| center| thumb| 550px| <font size=1>Netzwerkkonfiguration</font>]] | ||

Auf dem Fallback-Interface (in unserem Fall ppp1) dürfen keine Zonen vorhanden sein. | Auf dem Fallback-Interface (in unserem Fall ppp1) dürfen '''keine''' Zonen vorhanden sein. | ||

<div> | |||

<div style="display: flex;padding-right:10px;float:left;"> [[Datei:alert-yellow.png]] </div> | |||

<div style="display: flex;"><span style="background-color: #ffc926;padding:10px;border-radius:4px;font-weight:bold;">Die Adresse des Netzwerkobjektes, mit dem die Verbindung Richtung Internet genattet wird, muss von z.B. eth0 zu 0.0.0.0/0 geändert werden.</span></div> | |||

</div> | |||

<div style="clear: both;"></div> | |||

==== 2.1 Routing ==== | ==== 2.1 Routing ==== | ||

Sie benötigen auf der Firewall '''eine''' Defaultroute über Ihre "Standardleitung". In unserem Fall ist das die ppp0. | Sie benötigen auf der Firewall '''eine''' Defaultroute über Ihre "Standardleitung". In unserem Fall ist das die ppp0. | ||

'''Wichtig:''' Als Router muss in einer Fallback-Konfiguration immer ein Device angegeben werden. | |||

Sollten Sie einen Ethernet-Router als Default Gateway verwenden, tragen Sie bitte die IP-Adresse des Routers in das Feld "Route Hint" des jeweiligen Interfaces ein. | |||

[[Datei:standardroute.png| center| thumb| 550px| <font size=1>Defaultroute über ppp0</font>]] | [[Datei:standardroute.png| center| thumb| 550px| <font size=1>Defaultroute über ppp0</font>]] | ||

| Zeile 30: | Zeile 48: | ||

Ping-Check Threshold: Anzahl der Pings die abgesetzt werden. | Ping-Check Threshold: Anzahl der Pings die abgesetzt werden. | ||

In Unserem Fall wird also der Google-DNS (8.8.8.8) als Ping-Check Host verwendet. Sollte dieser nicht antworten, wird mit einem Zeitabstand von jeweils fünf Sekunden vier mal versucht, einen erfolgreichen Ping abzusetzen. Sollte keiner dieser Pings erfolgreich sein, greift das Fallback und es wird auf die | In Unserem Fall wird also der Google-DNS (8.8.8.8) als Ping-Check Host verwendet. Sollte dieser nicht antworten, wird mit einem Zeitabstand von jeweils fünf Sekunden vier mal versucht, einen erfolgreichen Ping abzusetzen. Sollte keiner dieser Pings erfolgreich sein, greift das Fallback und es wird auf die ppp1 gewechselt. | ||

=== Andere Szenarios === | |||

Es ist ebenso möglich, als Fallback Schnittstelle eine genattete Verbindung (also über einen Router) als Fallback zu nutzen. Geben Sie hierzu einfach die entsprechende Schnittstelle in den Fallback-Einstellungen an. | |||

'''Wichtig: | |||

In diesem Fall muss in der Fallback-Schnittstelle unbedingt das Feld "Route Hint" ausgefüllt sein! Hier wird der Nexthop (also das Gateway) eingetragen.''' | |||

Aktuelle Version vom 24. September 2021, 11:40 Uhr

Informationen

Letzte Anpassung zur Version: 11.6

Bemerkung: Artikelanpassung

Vorherige Versionen: -

1 Einrichtung eines Fallback

1.1 Szenario

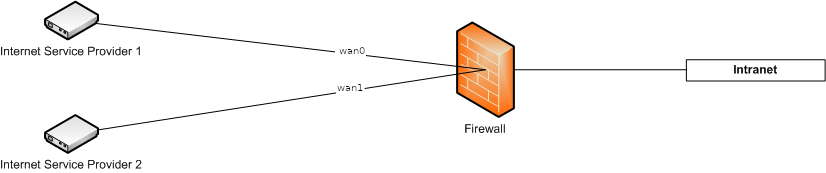

Der Aufbau in unserem Fall sieht wie folgt aus:

Wir haben also zwei, direkt über ein Modem verbundene Internetleitung.

2 Konfiguration auf der Firewall

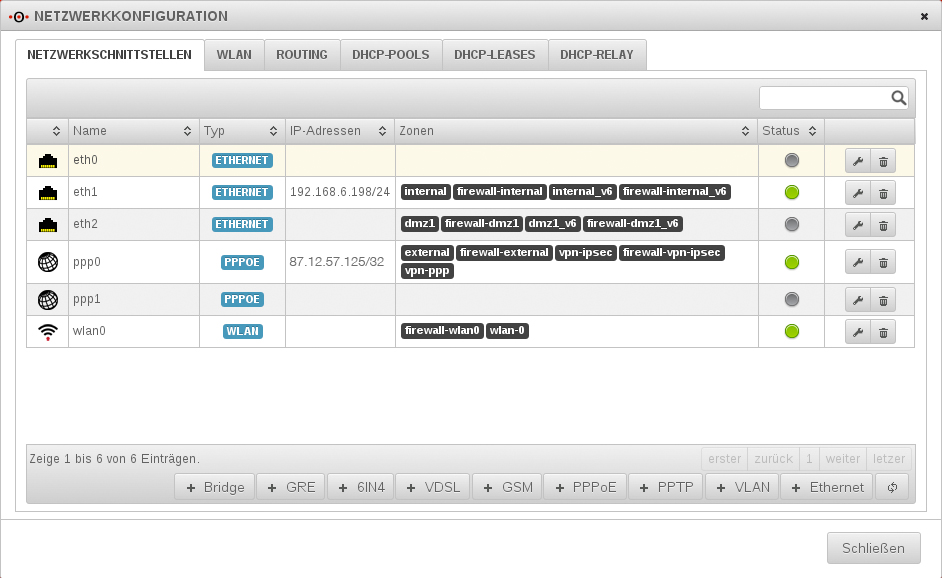

Das Netzwerk sollte so konfiguriert sein, dass die externen Zonen (external, firewall-external und die VPN-Zonen) auf dem primären Interface liegen. Das ganze würde dann z.B. so aussehen:

Auf dem Fallback-Interface (in unserem Fall ppp1) dürfen keine Zonen vorhanden sein.

2.1 Routing

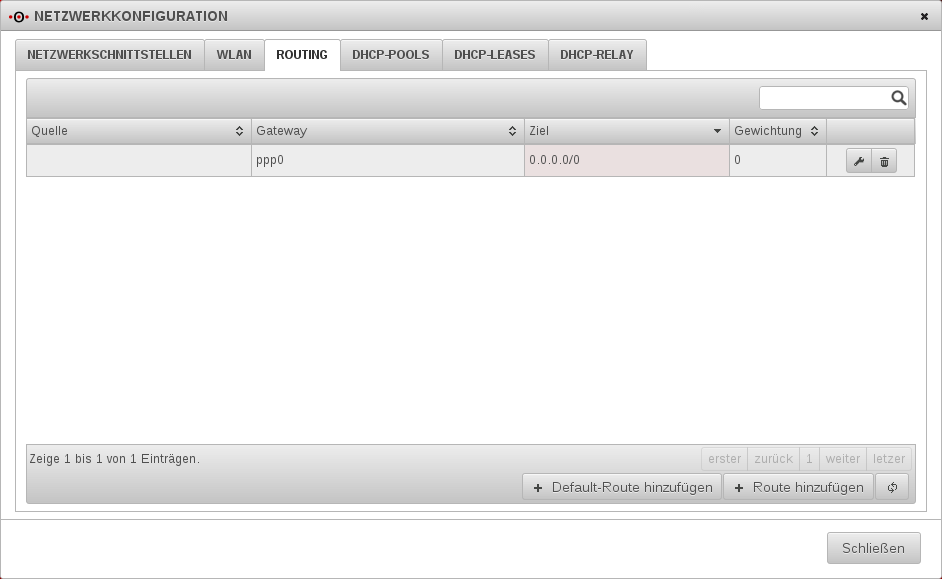

Sie benötigen auf der Firewall eine Defaultroute über Ihre "Standardleitung". In unserem Fall ist das die ppp0.

Wichtig: Als Router muss in einer Fallback-Konfiguration immer ein Device angegeben werden. Sollten Sie einen Ethernet-Router als Default Gateway verwenden, tragen Sie bitte die IP-Adresse des Routers in das Feld "Route Hint" des jeweiligen Interfaces ein.

2.2 Fallback Optionen

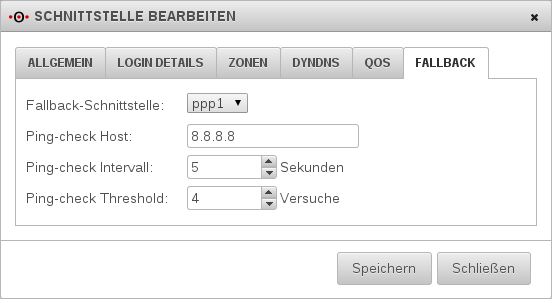

Stellen Sie in der ppp0 die Fallback-Einstellungen nach Ihren Wünschen ein.

Fallback-Shnittstelle: Die Schnittstelle, auf die im Falle eines Ausfalls gewechselt werden soll. Ping Check Host: Der zu pingende Host. Ping-Check Intervall: Die "Pause" zwischen den Pings. Ping-Check Threshold: Anzahl der Pings die abgesetzt werden.

In Unserem Fall wird also der Google-DNS (8.8.8.8) als Ping-Check Host verwendet. Sollte dieser nicht antworten, wird mit einem Zeitabstand von jeweils fünf Sekunden vier mal versucht, einen erfolgreichen Ping abzusetzen. Sollte keiner dieser Pings erfolgreich sein, greift das Fallback und es wird auf die ppp1 gewechselt.

Andere Szenarios

Es ist ebenso möglich, als Fallback Schnittstelle eine genattete Verbindung (also über einen Router) als Fallback zu nutzen. Geben Sie hierzu einfach die entsprechende Schnittstelle in den Fallback-Einstellungen an. Wichtig: In diesem Fall muss in der Fallback-Schnittstelle unbedingt das Feld "Route Hint" ausgefüllt sein! Hier wird der Nexthop (also das Gateway) eingetragen.