KKeine Bearbeitungszusammenfassung |

K 1 Version importiert |

||

| (10 dazwischenliegende Versionen von 4 Benutzern werden nicht angezeigt) | |||

| Zeile 2: | Zeile 2: | ||

{{#vardefine:headerIcon| spicon-utm }} | {{#vardefine:headerIcon| spicon-utm }} | ||

{{:UTM/APP/SSL-Interception.lang|Profil={{{Profil}}}}} | |||

{{var | | {{var | neu--Zertifikate-deprecated | ||

| Hinweis zu den [[#deprecated|aktuellen Zertifikats-Anforderungen]] hinzugefügt | |||

| | |||

| }} | | }} | ||

{{ | </div><noinclude><div class="new_design"></div>__NOTOC__{{Select_lang}} | ||

{{Header|14.1.2| | |||

* {{#var:neu--Zertifikate-deprecated}} | |||

{{var | * {{#var:neu--Designanpassung}} <small>(v14.1.1)</small> | ||

|vorher-ver=12.6.1 | |||

|vorher= | |||

* {{#var:neu--rwi}} | |||

{{var | | | ||

[[UTM/APP/SSL-Interception_v12.6.1 | 12.6.1]] | |||

[[UTM/APP/SSL-Interception_v12.5 | 12.5]] | |||

[[UTM/APP/SSL-Interception_v12.2 | 12.2]] | |||

[[UTM/APP/HTTP_Proxy-Transparenter_Modus_v11.7 | 11.7]] | [[UTM/APP/HTTP_Proxy-Transparenter_Modus_v11.7 | 11.7]] | ||

| {{Menu|{{#var:Anwendungen}}|HTTP-Proxy|SSL-Interception | | {{Menu-UTM|{{#var:Anwendungen}}|HTTP-Proxy|SSL-Interception}} | ||

}} | }} | ||

{{#var:Bestandteil des HTTP-Proxys}} | {{#var:Bestandteil des HTTP-Proxys}} | ||

---- | |||

<div class="Einrücken"><span id=deprecated><p>{{Zertifikate-deprecated}}</p></span></div> | |||

=== {{Reiter|SSL-Interception}} === | |||

{| class="sptable2 pd5 zh1 Einrücken" | {| class="sptable2 pd5 zh1 Einrücken" | ||

|- | |- | ||

! {{#var:cap}} !! {{#var:val}} !! {{#var:desc}} | </noinclude> | ||

! {{#var:cap}} !! {{#var:val}} !! {{#var:desc}} | |||

| class="Bild" rowspan="12" | {{Bild| {{#var:SSL-Interception--Bild}} |{{#var:SSL-Interception--cap}}||{{#var:Globales Konfigurationsprofil bearbeiten}}|{{#var:Anwendungen}}|HTTP-Proxy|icon=fa-floppy-disk-circle-xmark|icon2=fa-close}} | |||

|- | |- | ||

| rowspan="3" | {{b|{{#var:Aktiviert}} }} || {{Button|{{#var:Aus}}|class=aktiv}} || {{#var:Aus--desc}} | |||

| {{b|{{#var: | |||

| class= | |||

|- | |- | ||

| {{ | | {{Button|{{#var:Nur Webfilter basiert}}|class=aktiv}} || {{#var:Nur Webfilter basiert--desc}} | ||

|- | |- | ||

| | | {{Button|{{#var:Immer}}|class=aktiv}} || {{#var:Immer--desc}} | ||

|- | |- | ||

| {{b|{{#var:SNI | | {{b|{{#var:SNI validieren}}:|class={{#var:lokal}} }}<br><small>{{#var:Globaler Hinweis}}</small> || {{ButtonAn|{{#var:Ja}}|class={{#var:lokal}} }} || <span class="{{#var:display nonlokal}}">{{#var:SNI validieren--desc}}<br> {{#var:SNI validieren-Hinweis}}</span> | ||

|- | |- | ||

| {{b|{{#var:Nicht erkannte Protokolle erlauben}} }} || {{ButtonAn|{{#var: | | {{b|{{#var:Nicht erkannte Protokolle erlauben}}:}} || {{ButtonAn|{{#var:Ja}} }} || {{#var:Nicht erkannte Protokolle erlauben--desc}} | ||

|- | |- | ||

| rowspan="2" | {{b|{{#var:CA-Zertifikat}} }} || {{ | | rowspan="2" | {{b|{{#var:CA-Zertifikat}}:}} || {{ic|CA-SSL-Interception|dr|class=available}} || {{#var:CA-Zertifikat--desc}}<p>{{Zertifikate-deprecated|1=info}}</p> | ||

|- | |- | ||

| {{Button|{{#var:Public-Key herunterladen}}|d}} || {{#var:Public-Key herunterladen--desc}} | | {{Button|{{#var:Public-Key herunterladen}}|d}} || {{#var:Public-Key herunterladen--desc}} | ||

|- | |- | ||

| {{b|{{#var:Zertifikatsverifizierung}} }} || {{ButtonAus|{{#var: | | {{b|{{#var:Zertifikatsverifizierung}}:|class={{#var:lokal}} }}<br> <small> <span class="{{#var:lokal}}">{{#var:nicht bei Nur Webfilter basiert}}</span><br>{{#var:Globaler Hinweis}}</small> || {{ButtonAn|{{#var:Ein}} |class={{#var:lokal}} }} || <span class="{{#var:display nonlokal}}"> {{#var:Zertifikatsverifizierung--desc}} </span> | ||

|- class=noborder | |||

| colspan=3 |<br>{{h-4 | {{#var:Ausnahmen für SSL-Interception}} | {{Reiter| {{#var:Ausnahmen für SSL-Interception}} }} }}<br><small>{{#var:nicht bei Nur Webfilter basiert}}</small> | |||

|- | |||

| {{b|{{#var:Aktiviert}} }} || {{ButtonAus|{{#var:Aus}} }} || {{#var:Ausnahmen für SSL-Interception--desc}} <li class="list--element__alert list--element__warning">{{#var:Regex--Transparent--Hinweis}}</li> | |||

|- | |||

| {{b|{{#var:Ausnahmen mit SNI abgleichen}}:}} <br><small>{{#var:Ausnahmen mit SNI abgleichen--cap}}</small> || {{ButtonAus|{{#var:Aus}} }} || {{#var:Ausnahmen mit SNI abgleichen--desc}} | |||

|- | |- | ||

| {{ | | {{b|{{#var:Ausnahmen}}:}} || {{cb|<nowiki>.*\.ttt-point\.de</nowiki>|-|-}}<br><small>{{#var:Vordefiniert im Globalen Konfigurationsprofil}}</small><br>{{cb|<nowiki>.*\.ikarus\.at</nowiki>|-|-}}{{cb|<nowiki>.*\.mailsecurity\.at</nowiki>|-|-}} {{cb|<nowiki>.*91\.212\.136\..*</nowiki>|-|-}} || {{#var:Ausnahmen--desc}} | ||

|- class=noborder | |||

| colspan=3 |<br>{{h-4| {{#var:Ausnahmen für Zertifikatsverifizierung}} | {{Reiter| {{#var:Ausnahmen für Zertifikatsverifizierung}} }} }}<br><small>{{#var:nur bei aktivierter Zertifikatsverifizierung}}</small> | |||

|- | |- | ||

| {{ | | {{b|{{#var:Aktiviert}} }} || {{ButtonAus|{{#var:Aus}} }} || {{#var:Ausnahmen für Zertifikatsverifizierung--desc}} | ||

<noinclude> | <noinclude> | ||

|} | |} | ||

</noinclude> | </noinclude> | ||

Aktuelle Version vom 12. Februar 2026, 15:17 Uhr

Konfiguration der SSL-Interception im HTTP-Proxy

Letzte Anpassung zur Version: 14.1.2 (02.2026)

Neu:

- Hinweis zu den aktuellen Zertifikats-Anforderungen hinzugefügt

- Layout-Anpassung des User Interfaces (v14.1.1)

- Aktualisierung zum Redesign des Webinterfaces

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

Bestandteil des HTTP-Proxys

```markdown

notemptyDie Unterstützung für Zertifikate mit einer Schlüssellänge von 1024 Bit oder weniger wird ab der UTM Version 14.2 eingestellt

Die Unterstützung für Zertifikate mit SHA1 Signierungsalgorithmus wird ebenfalls ab der Version 14.2 eingestellt

HTTP-Proxy oder SSL-VPN Verbindungen mit solchen veralteten Zertifikaten werden ab der v14.2 nicht mehr funktionieren!

Unsichere Zertifikate sollten dringend ausgetauscht werden!

Das BSI empfiehlt - Stand 01.2025 - Schlüssellängen ab 3000 Bit und SHA256

BSI – Technische Richtlinie - Kryptographische Verfahren:Empfehlungen und Schlüssellängen BSI TR-02102-1 | Kapitel 2.3: RSA-Verschlüsselung

OpenVPN

Serverzertifikat bei Rolle als Server (Roadwarrior oder S2S) Clientzertifikat bei S2S ggf. per Userattribut als Client-Zertifikat festgelegtes Zertifikat (Authentifizierung → Benutzer → Benutzer bearbeiten)

Mailrelay

Relaying "Zertifikat" (unter TLS Verschlüsselung als Server)

Reverse-Proxy

Einstellungen → SSL-Zertifikat

Webserver

Netzwerk → Serveinstellungen → Webserver → Zertifikat

HTTP-Proxy

SSL-Interception → CA-Zertifikat

Das BSI empfiehlt - Stand 01.2025 - Schlüssellängen ab 3000 Bit und SHA256

BSI – Technische Richtlinie - Kryptographische Verfahren:Empfehlungen und Schlüssellängen BSI TR-02102-1 | Kapitel 2.3: RSA-Verschlüsselung

Die Default-Einstellung der UTM für neue Zertifikate ist RSA-Verschlüsselung mit 3072 Bit und SHA256 als Hashalgorithmus

Betroffene Anwendungen einblenden

Betroffene Anwendungen ausblenden

Klicken für dauerhafte Anzeige

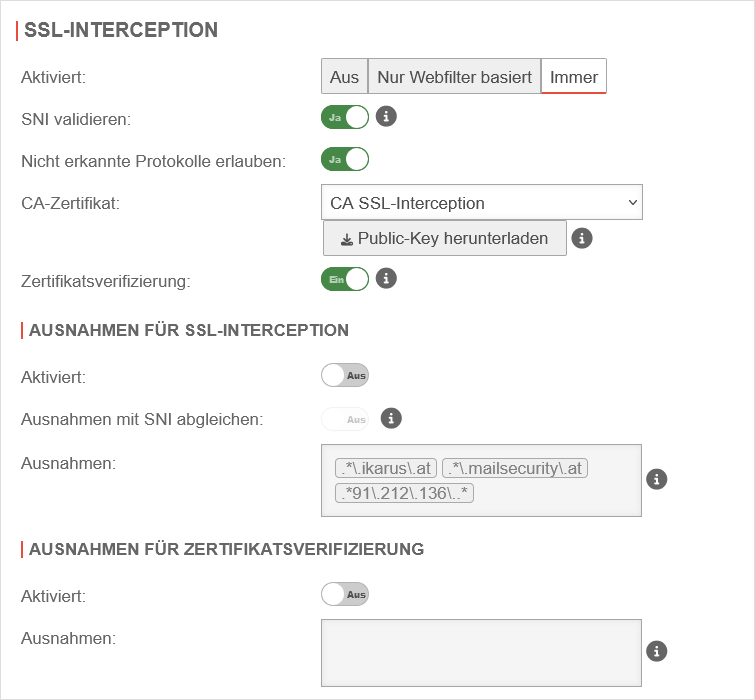

SSL-Interception

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnAnwendungenHTTP-Proxy  Reiter SSL-Interception Reiter SSL-Interception

|

|---|---|---|---|

| Aktiviert: | Die SSL-Interception ist ausgeschaltet | ||

| Bei Aktivierung werden vom Webfilter blockierte Verbindungen abgefangen. Dadurch wird das Problem umgangen, daß es Seiten gibt, die ein Unterbrechen der Verschlüsselung nicht tolerieren (z.B. Banking-Software), ohne das man dafür extra eine Ausnahme definieren muss. | |||

| Aktiviert die SSL-Interception | |||

| SNI validieren: Nur im globalen Konfigurationsprofil Wird an zusätzliche Konfigurationsprofile vererbt |

Ja | Bei Aktivierung wird eine sich ggf. im ClientHello des TLS-Handshake befindliche SNI geprüft. Dabei wird der enthaltene Hostname aufgelöst und die Adressen im Ergebnis mit der Zieladresse des abgefangenen Requests abgeglichen. Bei Nichtübereinstimmung wird die Verbindung geschlossen. Ohne Server Name Indication Validierung können Clients die SNI beliebig manipulieren, um den Webfilter zu passieren. Diese Einstellung sollte nur als eine letzte Möglichkeit betrachtet werden, wenn es unmöglich scheint, die DNS-Einstellungen zwischen Clients des HTTP-Proxy und der UTM zu vereinheitlichen. Verwenden Client und UTM unterschiedliche DNS-Server, kann es dabei zu false-positives kommen.

| |

| Nicht erkannte Protokolle erlauben: | Ja | Wenn dieser Schalter deaktiviert ist, werden nicht erkannte Protokolle blockiert. | |

| CA-Zertifikat: | CA-SSL-Interception | Hier muss eine CA ausgewählt werden, die die Verbindung nach dem entschlüsseln (und scannen) wieder verschlüsseln kann. Der Public-Key der CA muss auf allen Client Rechnern, die SSL-Interception nutzen sollen, installiert werden. Herunterladen kann hier direkt mit erfolgen. ```markdown

notempty

| |

| Der Public-Key sollte auf den Clients, die die SSL-Interception nutzen sollen installiert werden, um Zertifikatsfehler zu vermeiden | |||

| Zertifikatsverifizierung: nicht bei Nur Webfilter basiert Nur im globalen Konfigurationsprofil Wird an zusätzliche Konfigurationsprofile vererbt |

Ein | Sollte unbedingt aktiviert werden! Damit überprüft der HTTP-Proxy, ob das Zertifikat der aufgerufenen Seite vertrauenswürdig ist. Da der Browser nur noch das lokale Zertifikat sieht, ist eine Überprüfung durch den Browser nicht mehr möglich. | |

Ausnahmen für SSL-Interception Ausnahmen für SSL-Interception nicht bei Nur Webfilter basiert | |||

| Aktiviert: | Aus | Es besteht die Möglichkeit Ausnahmen im Format der Regular Expressions zu definieren. Da hier aber nur https ankommen kann, wird hier, anders als bei dem Virenscanner, nicht auf Protokolle gefiltert. Neue Ausnahmen fügt man direkt im Eingabefeld ein. Eine Ausnahme für www.securepoint.de würde also lauten:

.*\.securepoint\.de" | |

| Ausnahmen mit SNI abgleichen: Verfügbar, wenn SNI validieren aktiv ist. |

Aus | Wendet die Server Name Indication Validierung nur auf aktivierte Ausnahmen für SSL-Interception an. | |

| Ausnahmen: | .*\.ttt-point\.de Vordefiniert im Globalen Konfigurationsprofil: .*\.ikarus\.at.*\.mailsecurity\.at .*91\.212\.136\..* |

Ausnahmen bestimmen, hier für ttt-point.de | |

Ausnahmen für Zertifikatsverifizierung Ausnahmen für Zertifikatsverifizierung nur bei aktivierter Zertifikatsverifizierung | |||

| Aktiviert: | Aus | Hier können Ausnahmen für die Zertifikatsverifizierung im Regex-Format hinzugefügt werden.

| |