KKeine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 92: | Zeile 92: | ||

---- | ---- | ||

{{pt3| SSL-VPN-CLient_Connected.PNG |hochkant=0.5}} | {{pt3| SSL-VPN-CLient_Connected.PNG |hochkant=0.5}} | ||

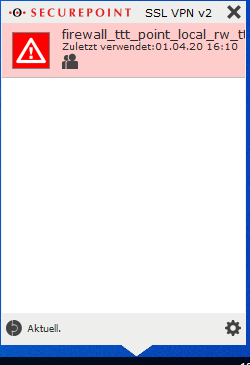

Wird eine bestehende Verbindung angezeigt, liegt der Fehler nicht mehr im Verbindungsaufbau. Sollte nun eine Verbindung durch den Tunnel nicht zustande kommen (z.B. PING auf einen Host im Netzwerk hinter dem Gateway), ist die Ursache auf der virtuellen Ebene zu suchen. Auch hier ist es eine gute Idee, zunächst das '''Portfilter-Regelwerk zu aktualisieren''' und einen Blick ins Livelog zu werfen. | Wird eine bestehende Verbindung angezeigt, liegt der Fehler nicht mehr im Verbindungsaufbau. Sollte nun eine Verbindung durch den Tunnel nicht zustande kommen (z.B. PING auf einen Host im Netzwerk hinter dem Gateway), ist die Ursache auf der virtuellen Ebene zu suchen. Auch hier ist es eine gute Idee, zunächst das '''Portfilter-Regelwerk zu aktualisieren''' und einen Blick ins Livelog zu werfen.<br> | ||

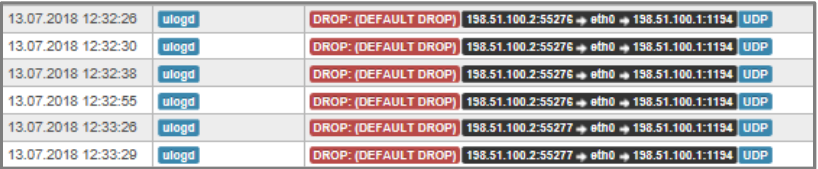

Das Livelog zeigt per Default Meldungen des Paketfilters an. Standardmäßig ist allerdings nur zu sehen, wenn die Default Policy Pakete verwirft, für die es keine passende Firewall-Regel gibt. Es läßt sich aber für jede Firewall-Regel das Logging konfigurieren, so daß auch ein Eintrag erscheint, wenn diese Regel greift.<br> | |||

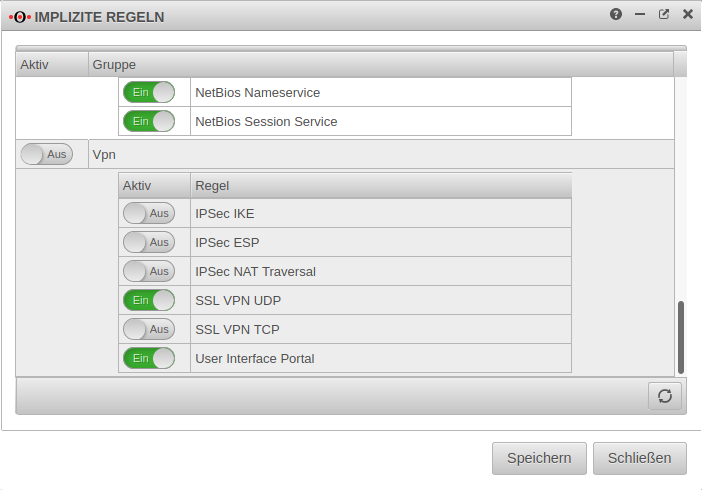

Dazu wird die zugehörige implizite Regel deaktiviert: {{Menu|Firewall|Implizite Regeln|VPN}} {{ic|SSL VPN UDP}} (ggf. TCP) {{ButtonAus|Aus}} | |||

Es muss ein Netzwerkobjekt für die Roadwarrier geben: | |||

{| class="sptable pd5" | |||

|- | |||

| Name || RW-Netz-Name | |||

|- | |||

| Typ || VPN Netzwerk | |||

|- | |||

| Adresse || Netzwerk-IP des Transfernetzes<br>Ersichtlich im der Übersicht {{Menu|VPN|SSL-VPN}} | |||

|- | |||

| Zone || (Wird automatisch gewählt) vpn-ssl-xxx | |||

|} | |||

Erstellen einer Portfilter Regel: | |||

{| class="sptable pd5" | |||

! Quelle !! Ziel !! Dienst | |||

|- | |||

| {{ic|RW-Netz-Name|vpn-network}} || {{ic|internal-for-roadwarriers|net}} || {{ic|ssl-vpn|dienste}} | |||

|} | |||

Version vom 2. April 2020, 10:21 Uhr

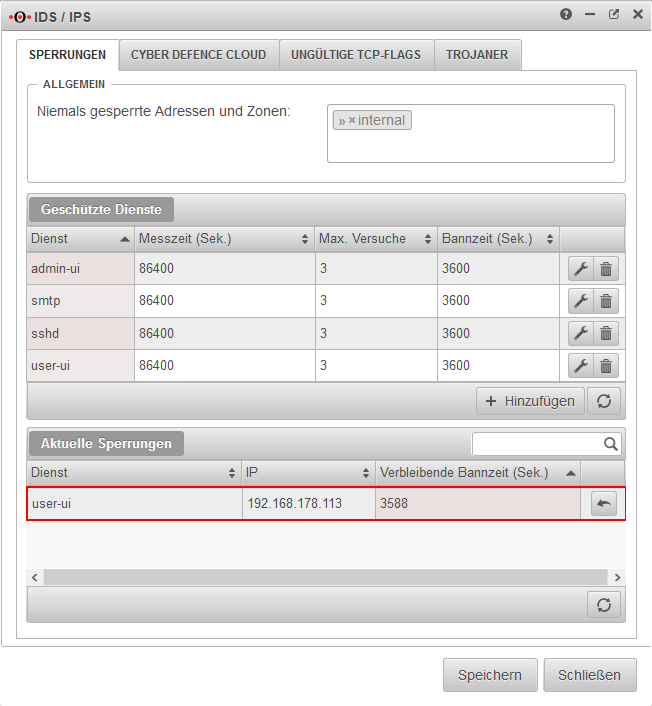

| mögliche Ursache | Prüfen | Lösungsansatz |

|---|---|---|

| Portfilter Regeln greifen nicht | Menü blinkt | Vorhandene Regeln müssen übernommen werden mit |

Grundsätzlich gilt:

Solange noch keine Verbindung aufgebaut wurde (erkennbar an dem roten Schloss-Symbol in der Infoleiste), kann sich der Fehler nur auf der physikalischen Ebene befinden.

Auswertung der Logdatei des SSL-VPN-Clients:

- Doppelklick auf Client-Icon in der Taskleiste

- Rechtsklick auf Verbindungseintrag

- Log

| Fehlermeldung | mögliche Ursache | Lösungsansatz | |

|---|---|---|---|

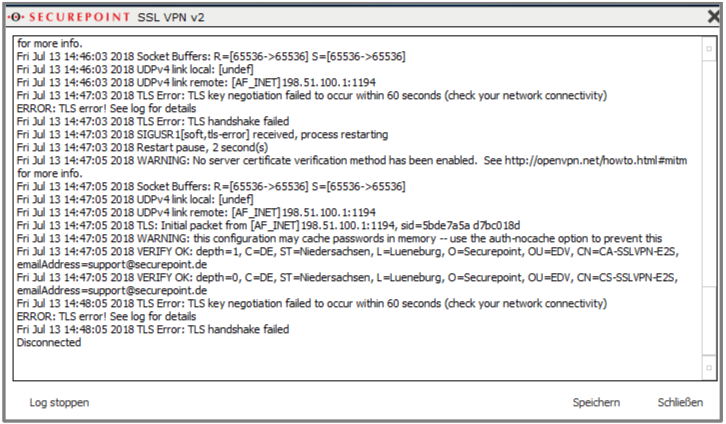

| TLS Error: TLS handshake failed TLS ERROR: TLS key negotiation faied |

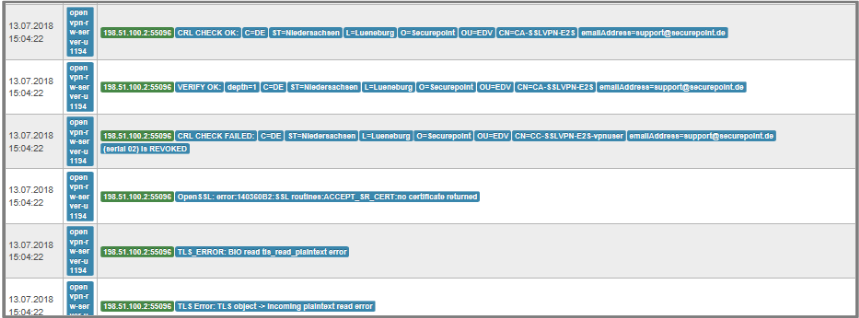

Die Authentifizierung schlägt fehl Es wurde eine Verbindung initiiert und das Serverzertifikat vom Client verifiziert. Der Verbindungsaufbau bricht aber mit einem Timeout ab. Das Livelog des Gateways (UTM Menü ) zeigt bei den Applikations-und Kernelmeldungen eine Fehlermeldung, die besagt, dass das Zertifikat des Clients nicht verifiziert werdenkonnte. Hier wurde das Client-Zertifikat revoked |

Reiter Wiederrufen Schaltfläche |   |

| VERIFY ERROR | Ein Fehler bei der Verifizierung der CA | ||

| TLS Error: TLS handshake failed

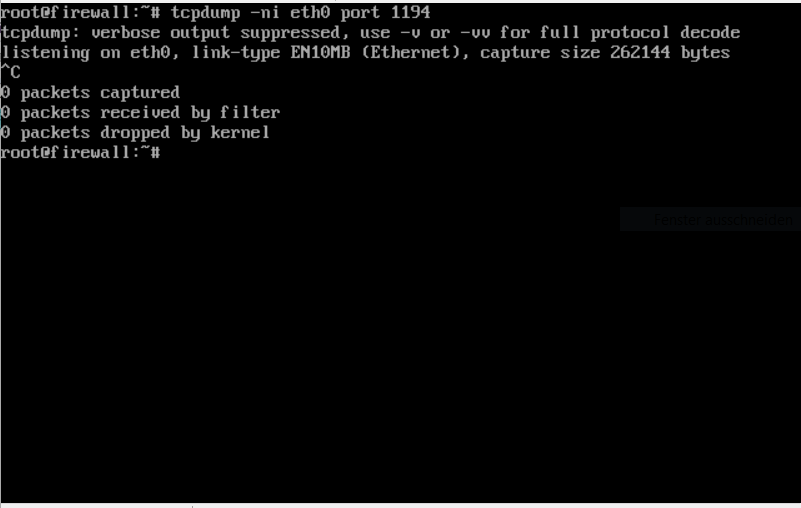

Wed Apr 01 16:12:37 2020 TLS Error: TLS key negotiation failed to occur within 60 seconds (check your network connectivity) ERROR: TLS error! See log for details Wed Apr 01 16:12:37 2020 TLS Error: TLS handshake failed Wed Apr 01 16:12:37 2020 SIGUSR1[soft,tls-error] received, process restarting Wed Apr 01 16:12:37 2020 Restart pause, 5 second(s) |

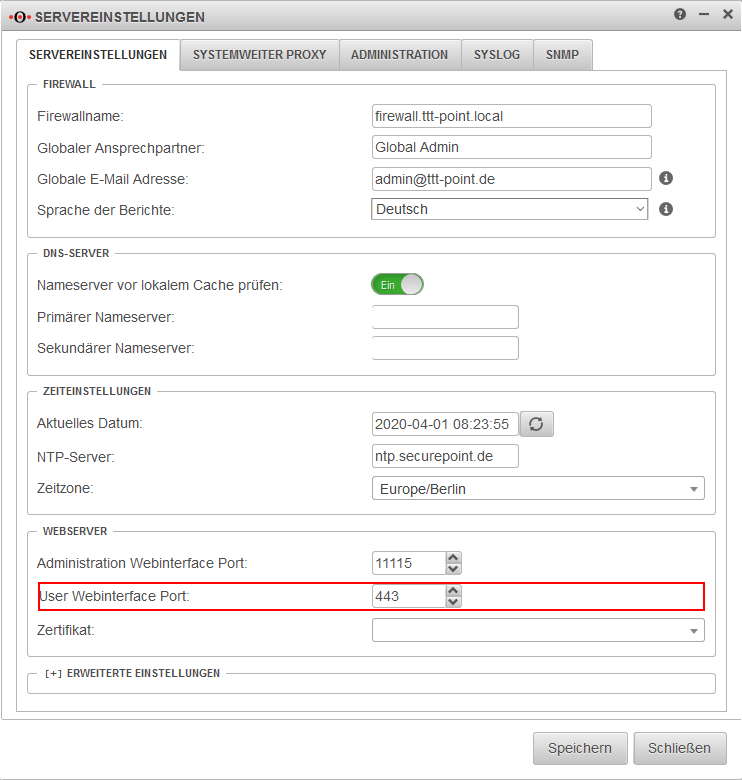

UTM verwirft die Pakete, die zum Verbindungsaufbau benötigt werden. | ||

| ERROR: Received AUTH_FAILED Control Message | Benutzerauthentifizierung fehlgeschlagen

oder

|

| |

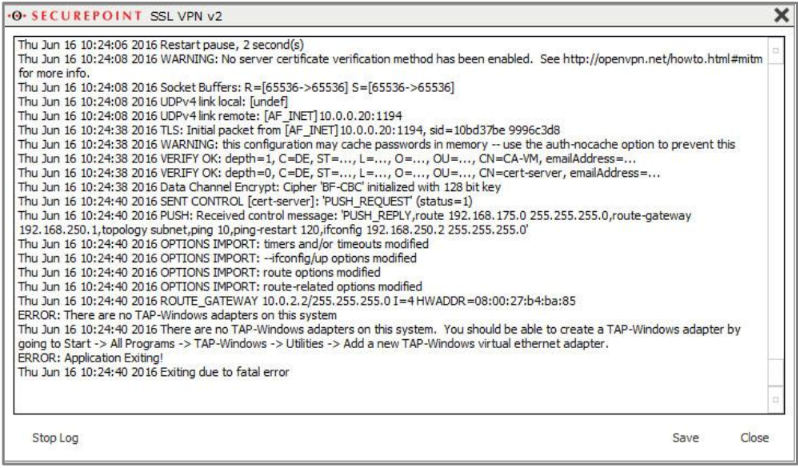

| ERROR: There are not TAP-Windows adapters on this system ERROR: Application Exiting! |

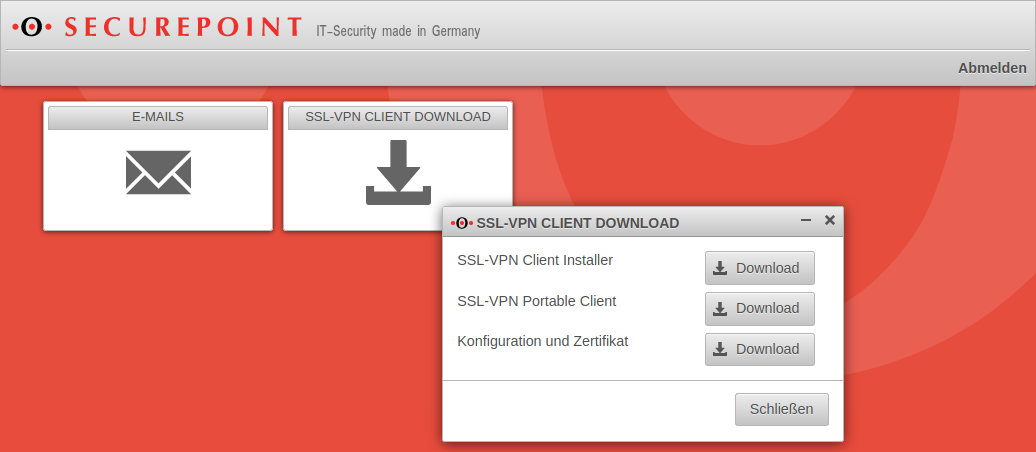

fehlender Tap-Treiber | Installation der aktuellsten Version des Clients aus dem Reseller-Portal oder im Userinterface der UTM. Diese Versionen beinhalten einen TAP-Treiber |  |

Wird eine bestehende Verbindung angezeigt, liegt der Fehler nicht mehr im Verbindungsaufbau. Sollte nun eine Verbindung durch den Tunnel nicht zustande kommen (z.B. PING auf einen Host im Netzwerk hinter dem Gateway), ist die Ursache auf der virtuellen Ebene zu suchen. Auch hier ist es eine gute Idee, zunächst das Portfilter-Regelwerk zu aktualisieren und einen Blick ins Livelog zu werfen.

Das Livelog zeigt per Default Meldungen des Paketfilters an. Standardmäßig ist allerdings nur zu sehen, wenn die Default Policy Pakete verwirft, für die es keine passende Firewall-Regel gibt. Es läßt sich aber für jede Firewall-Regel das Logging konfigurieren, so daß auch ein Eintrag erscheint, wenn diese Regel greift.

Dazu wird die zugehörige implizite Regel deaktiviert: Reiter VPN SSL VPN UDP (ggf. TCP) Aus

Es muss ein Netzwerkobjekt für die Roadwarrier geben:

| Name | RW-Netz-Name |

| Typ | VPN Netzwerk |

| Adresse | Netzwerk-IP des Transfernetzes Ersichtlich im der Übersicht |

| Zone | (Wird automatisch gewählt) vpn-ssl-xxx |

Erstellen einer Portfilter Regel:

| Quelle | Ziel | Dienst |

|---|---|---|

| RW-Netz-Name | internal-for-roadwarriers | ssl-vpn |