Keine Bearbeitungszusammenfassung |

Keine Bearbeitungszusammenfassung |

||

| Zeile 6: | Zeile 6: | ||

<p>'''Neu in 11.8''': Das <span title="Intrusion Detection System / Intrusion Prevention System" style="border-bottom: 1px dotted black;">IDS / IPS</span> der Firewall-Schnittstellen wird hier im Abschnitt FailToBan {{r|heißt noch BlockChain}} aktiviert / deaktiviert.</p> | <p>'''Neu in 11.8''': Das <span title="Intrusion Detection System / Intrusion Prevention System" style="border-bottom: 1px dotted black;">IDS / IPS</span> der Firewall-Schnittstellen wird hier im Abschnitt FailToBan {{r|heißt noch BlockChain}} aktiviert / deaktiviert.</p> | ||

<p>Vorherige Version: [[UTM/RULE/Implizite_Regeln_11.7 | 11.7]]</p> | <p>Vorherige Version: [[UTM/RULE/Implizite_Regeln_11.7 | 11.7]]</p> | ||

| Zeile 12: | Zeile 11: | ||

===Implizite Regeln=== | ===Implizite Regeln=== | ||

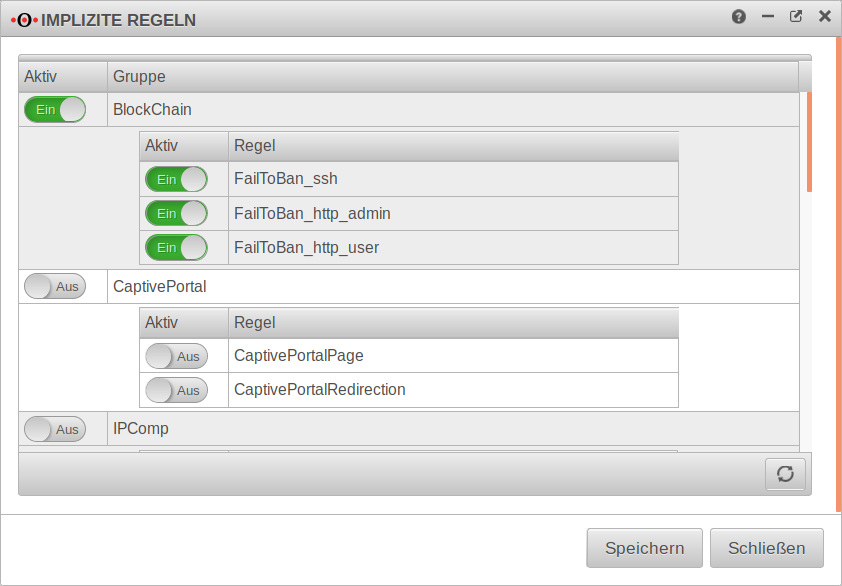

{{pt|UTM_v11-8_Implizite-Regeln.png| Implizite Regeln}}Für bestimmte Anwendungsfälle wurden Implizite Regeln hinzugefügt. Diese Regeln können ganz einfach vom Anwender je nach Bedarf aktiviert oder deaktiviert werden. Einige von diesen Regeln sind bereits default aktiv. Die Eingangs-Zonen sind für diese Regeln nicht relevant. | {{pt|UTM_v11-8_Implizite-Regeln.png| Implizite Regeln}}Für bestimmte Anwendungsfälle wurden Implizite Regeln hinzugefügt. Diese Regeln können ganz einfach vom Anwender je nach Bedarf aktiviert oder deaktiviert werden. Einige von diesen Regeln sind bereits default aktiv. Die Eingangs-Zonen sind für diese Regeln nicht relevant.<p></p> | ||

<p>Aufruf der Funktion unter {{Menu|→Firewall→Implizite Regeln}} .</p> | |||

<br> | <br> | ||

Version vom 17. Januar 2019, 10:57 Uhr

Letze Anpassung zur Version: 11.8

Bemerkung: Neustrukturierung der Menüpunkte

Neu in 11.8: Das IDS / IPS der Firewall-Schnittstellen wird hier im Abschnitt FailToBan heißt noch BlockChain aktiviert / deaktiviert.

Vorherige Version: 11.7

Implizite Regeln

Für bestimmte Anwendungsfälle wurden Implizite Regeln hinzugefügt. Diese Regeln können ganz einfach vom Anwender je nach Bedarf aktiviert oder deaktiviert werden. Einige von diesen Regeln sind bereits default aktiv. Die Eingangs-Zonen sind für diese Regeln nicht relevant.

Aufruf der Funktion unter .

| Gruppe | Regel | Beschreibung | Default |

|---|---|---|---|

| BlockChain | FailToBan_ssh | Überwacht Verbindungsversuche mit der Firewall per ssh | Ein |

| FailToBan_http_admin | Überwacht Verbindungsversuche mit der Firewall über das Admin-Interface | Ein | |

| FailToBan_http_user | Überwacht Verbindungsversuche mit der Firewall über das User-Interface | Ein | |

| CaptivePortal | CaptivePortalPage | ??? | Aus |

| CaptivePortalRedirection | ??? | Aus | |

| IPComp | IPCOMP | Akzeptiert Verbindungen mit dem Protokoll IPCOMP (108) | Aus |

| Ipsec Traffic | Accept | Akzeptiert Traffic Ein- und Ausgehend einer IPSec-Verbindung | Ein |

| Kein NAT für IPSec Verbindungen | Nimmt alle IPSec-Verbindungen vom NAT aus | Aus | |

| Silent Services Accept | Bootp | Akzeptiert DHCP/Bootp-Anfragen | Ein |

| Silent Services Drop | NetBios Datagram | Verwirft diese Pakete ohne Logmeldung | Ein |

| NetBios Nameservice | Verwirft diese Pakete ohne Logmeldung | Ein | |

| NetBios Session Service | Verwirft diese Pakete ohne Logmeldung | Ein | |

| VPN | IPSec IKE | Akzeptiert Verbindungen auf Port 500/UDP | Ein |

| IPSec ESP | Akzeptiert Verbindungen mit dem Protokoll ESP (50) | Ein | |

| IPSec NAT Traversal | Akzeptiert Verbindungen auf Port 4500/UDP | Ein | |

| SSL VPN UDP | Akzeptiert Verbindungen auf Ports für die eine SSL-VPN-Instanz konfiguriert wurde | Ein | |

| SSL VPN TCP | Akzeptiert Verbindungen auf Ports für die eine SSL-VPN-Instanz konfiguriert wurde | Ein | |

| User Interface Portal | Akzeptiert Verbindungen auf Port 443/TCP | Aus |

Aktivieren der neuen Einstellungen mit