K Christian verschob Seite Http ueber IPSec nach HTTP ueber IPSec |

|

(kein Unterschied)

| |

Version vom 16. April 2015, 15:54 Uhr

Einleitung

Eine Firma besitzt einen Hauptstandort, sowie mehrere Außenstellen. Die Standorte sind via Site to Site IPSec VPN mit einander vernetzt. Die Mitarbeiter in den Außenstellen benötigen Zugriff auf einen Webserver mit dem HTTP Protokoll um arbeiten zu können.

In diesem Szenario sind zwei UTMs mit einander via Site to Site VPN vernetzt. Mitarbeiter aus dem jeweiligen Standort müssen auf einen Webserver in der gegenstelle mit HTTP zugreifen können.

Der HTTP-Proxy stellt die Anfrage

<insert here network shape>

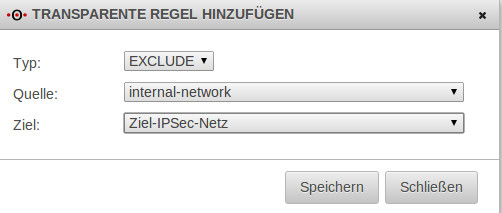

Transparente Ausnahme Regel

- Gehen Sie auf "Anwendungen => HTTP-Proxy => Transparenter Modus"

- Fügen Sie eine neue transparente Ausnahme Regel hinzu:

- Quelle: internes Netzwerk

- Ziel: Remote IPSec Netz / Server

- Typ: Exclude

- Klicken Sie auf Speichern (beim Pop Up Fenster und im Hauptdialog)

Ausgehende Proxy Adresse

- Gehen Sie auf "Anwendungen => HTTP-Proxy => Allgemein"

- Tragen Sie bei "Ausgehende IP - Adresse" eine interne IP der Firewall ein. Diese IP sollte im Subnetz liegen welches, in der Phase 2 des IPSec Tunnel definiert wurde. (In diesem Wiki ist das die interne IP auf eth1)

- Klicken Sie auch Speichern

Vor und Nachteile der beiden Szenarien

Transparente Ausnahme Regel

- Vorteil: Der HTTP Verkehr wird gerouted, das Netz der gegenstelle sieht die IP Adresse des Clients

- Nachteil: Der Virenscanner im HTTP-Proxy wird für diese Verbindung nicht verwendet.

Ausgehende Proxy Adresse

- Vorteil: Der HTTP Aufruf kann vom Virenscanner nach Schadcode gescannt werden.

- Nachteil: Das Netz der gegenstelle, sieht als IP Adresse nur die des Proxys

- Nachteil: Wenn es Rule und / oder Source Routen für das Netzwerk gibt, ist der HTTP-Proxy ebenfalls von diesen betroffen