Chris (Diskussion | Beiträge) |

K Lauritzl verschob die Seite UTM/RULE/Portumleitung-Intern nach UTM/RULE/Portumleitung-Intern v11.7, ohne dabei eine Weiterleitung anzulegen |

||

(kein Unterschied)

| |||

Version vom 24. Juni 2021, 18:14 Uhr

Informationen

Letze Anpassung zur Version: 11.7

Bemerkung: Artikelanpassung

Vorherige Versionen: -

Portweiterleitung aus internem Netz über externe IP auf internen Server

Hinweis! Eine Portweiterleitung aus einem internen Netzwerk über eine externe IP-Adresse ist über eine Bridge nicht möglich.

Abhilfe könnte hierbei die Einrichtung einer Forward-Zone im Nameserver der UTM schaffen, sofern die UTM als Nameserver für die internen Clients eingerichtet ist. In diesem Fall verweist die externe URL, die von Intern aufgerufen wird direkt auf den Internen Ziel-Server.

Eine Anleitung zum einrichten der Forward-Zone befindet sich unter Forward-Zone im Nameserver Wiki.

Den meisten Unternehmen steht kein Subnetz mit externen IPs zur Verfügung. Alle Rechner sind in einem privaten Netzwerk und verstecken sich hinter der IP des Routers. Eine Port Weiterleitung wird dazu genutzt, Anfragen auf bestimmten Ports, die an die öffentliche IP des Routers gerichtet sind, zum internen Server weiterzuleiten, damit dieser so aus dem Internet erreichbar ist.

In diesem Beispiel kommt die Anfrage allerdings nicht aus dem Internet, sondern direkt aus dem internen Netz über die IP der Firewall, um den Server mit der öffentlichen Domain ansprechen zu können.

- TIPP: Wenn aus dem internen Netz statt der IP ein DNS-Name aufgerufen UND die Firewall als Nameserver verwendet wird, ist das Anlegen eines A-Records der bessere Weg. Hier muss die Firewall lediglich den Namen zu einer internen Adresse auflösen. Die eigentliche Kommunikation geht dann nicht den Umweg über die Firewall sondern findet direkt zwischen Client und Server statt!!! Ein entsprechendes How-To finden sie "HIER".

- Das Anlegen von Netzwerkobjekten und Diensten muss natürlich nur dann erfolgen, wenn diese in der hier beschriebenen Form noch nicht auf der Firewall vorhanden sind!

- Zielsetzung: Einen internen Server aus dem internen Netz über die IP der Firewall erreichbar machen.

Konfiguration der Appliance

Netzwerkobjekt anlegen

Für eine Portweiterleitung muss zuerst der Server als Netzwerkobjekt angelegt werden.

- Gehen Sie in der Navigationsleiste auf den Punkt Firewall und klicken Sie im Dropdown-Menü auf den Eintrag Portfilter.

- Gehen Sie im erscheinenden Dialog auf den Reiter Netzwerkobjekte und klicken Sie auf Objekt hinzufügen.

- Es erscheint die Eingabemaske Netzwerkobjekt hinzufügen.

- Geben Sie im Feld Name eine Bezeichnung für das Netzwerkobjekt an.

- Wählen Sie als Typ den Eintrag Host.

- Tragen Sie im Feld Adresse die IP-Adresse des Servers ein.

- Stellen Sie im Feld Zone die Zone internal ein.

- Das Feld Gruppe kann leer bleiben.

- Klicken Sie auf Speichern.

Firewall-Regeln für die Weiterleitung anlegen

Damit der entsprechende Port an den Server weitergeleitet wird, muss nun die Portweiterleitung als Regel angelegt werden.

- Gehen Sie in der Navigationsleiste auf den Punkt Firewall und klicken Sie im Dropdown-Menü auf den Eintrag Portfilter.

- Im Fenster Portfilter klicken Sie auf den Button Regel hinzufügen.

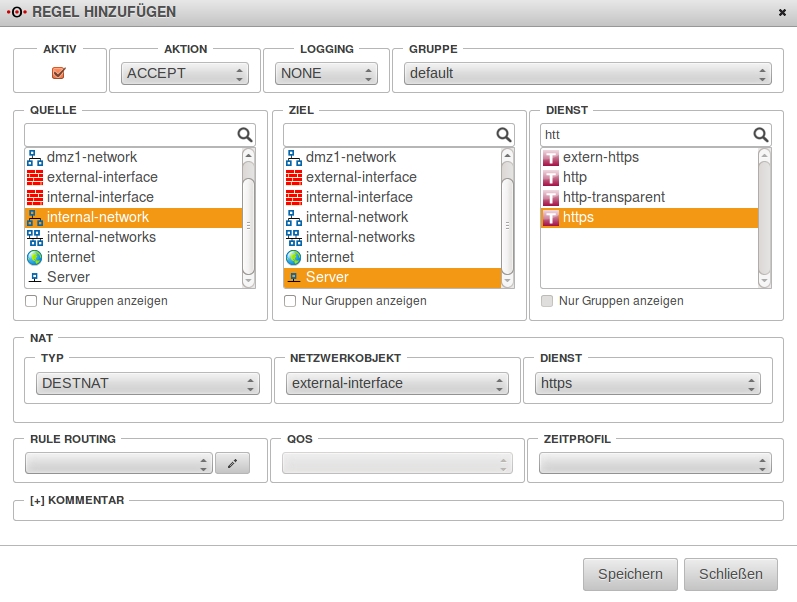

- Auf der Registerkarte Regel hinzufügen müssen Sie zunächst Quelle, Ziel und Dienst auswählen.

- Wählen Sie in der linken Liste die Quelle internal-network und in der mittleren Liste den Ziel Server.

- Als Dienst wählen Sie in der rechten Liste den Port für die Weiterleitung aus.

- Die Aktion muss auf ACCEPT stehen und die Checkbox Aktiv muss markiert sein.

- Zusätzlich können Sie unter Logging den Protokollierungsdienst aktivieren so wie unter Gruppe die Regel gleich einer Regelgruppe unterordnen.

- Im Bereich NAT wählen Sie als Typ DESTNAT.

- Als Netzwerkobjekt wird das externe Interface ausgewählt (oder das Netzwerkobjekt welches die externe IP inne hat über die Sie den Port weiterleiten möchten).

- Wählen Sie als Dienst den Port aus den sie an den Server weiterleiten wollen.

- Klicken Sie auf Speichern.

- Klicken Sie im Dialog Portfilter auf den Button Regeln aktualisieren, damit die Änderungen wirksam werden.

Firewall-Regeln für das Hide-NAT anlegen

Damit der Server die Anfrage auf die öffentliche IP auf dem richtigen Weg beantwortet, muss nun ein Hide-NAT angelegt werden. Mit diesem verstecken Sie die IP des anfragenden Rechners hinter der IP der Firewall. Dies ist nötig, da sonst die Anfrage mit der internen IP des Rechners an dem Server ankommen würde und dieser dann versuchen würde, die Antwort intern zuzustellen und nicht über die Firewall.

- Gehen Sie in der Navigationsleiste auf den Punkt Firewall und klicken Sie im Dropdown-Menü auf den Eintrag Portfilter.

- Im Fenster Portfilter klicken Sie auf den Button Regel hinzufügen.

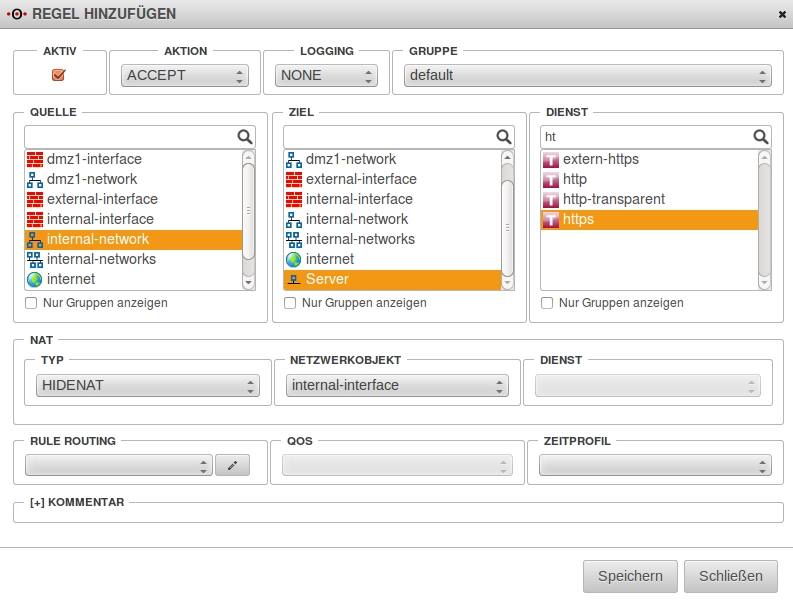

- Auf der Registerkarte Regel hinzufügen müssen Sie zunächst Quelle, Ziel und Dienst auswählen.

- Wählen Sie in der linken Liste die Quelle internal-network und in der mittleren Liste den Ziel Server.

- Als Dienst wählen Sie in der rechten Liste den Port für die Weiterleitung aus.

- Die Aktion muss auf ACCEPT stehen und die Checkbox Aktiv muss markiert sein.

- Zusätzlich können Sie unter Logging den Protokollierungsdienst aktivieren so wie unter Gruppe die Regel gleich einer Regelgruppe unterordnen.

- Im Bereich NAT wählen Sie als Typ HIDENAT.

- Als Netzwerkobjekt wird das interne Interface ausgewählt (oder das Interface hinter dem sich der Server befindet).

- Klicken Sie auf Speichern.

- Klicken Sie im Dialog Portfilter auf den Button Regeln aktualisieren, damit die Änderungen wirksam werden.

- Nachdem der letzte Einrichtungsschritt absolviert wurde, ist die Portweiterleitung aktiv.